Comment répliquer, restaurer et basculer à l’aide de la virtualisation imbriquée Hyper-V sur Azure

La reprise après sinistre suppose la présence d’au moins un site secondaire appelé « site de reprise après sinistre ». Un centre de données distant peut être considéré comme un site de reprise après sinistre (site DR). Cependant, un site DR actif entraîne des coûts élevés. Que faire si vous ne disposez pas d’un centre de données distant comme site DR, mais que vous pourriez avoir besoin de réaliser la récupération de votre environnement dans un délai très court ?À l’heure actuelle, vous pouvez utiliser les environnements cloud des principaux fournisseurs comme site de reprise après sinistre, y stocker des sauvegardes et des réplicas de machines virtuelles, et exécuter vos machines virtuelles (VMs) dans le cloud en cas de sinistre. Vous devez disposer de répliques de VM si vous souhaitez effectuer un basculement de VM dans un court laps de temps et migrer les Workloads du site principal vers le site de reprise après sinistre en cas de panne. Les machines virtuelles Hyper-V ne font pas exception.Cet article de blog explique comment basculer des VM Hyper-V vers Azure par voie de réplicas NAKIVO Backup & Replication.

À propos d’Azure et d’Hyper-V

Hyper-V est un type d’hyperviseur développé par Microsoft pour exécuter des machines virtuelles. Un rôle Hyper-V ne peut être déployé que sur des machines Windows et se positionne comme une alternative à VMware et VirtualBox solutions de virtualisation matérielle. Il existe également une édition autonome d’Hyper-V Server.Azure est un cloud public créé par Microsoft. Azure fournit divers services tels que les machines virtuelles Azure, Azure Active Directory, les services de conteneurs, les bases de données, les services de stockage, les services web, etc. Microsoft utilise la plate-forme de virtualisation Hyper-V pour exécuter les machines virtuelles Azure dans le cloud Azure. Les machines virtuelles Azure ont hérité de nombreuses fonctionnalités des machines virtuelles Hyper-V, telles que le matériel virtuel, le format de disque virtuel, etc.Cependant, les machines virtuelles Hyper-V et les machines virtuelles Azure présentent des différences en termes de format de VM. Les machines virtuelles Azure ont des tailles spécifiques qui peuvent être considérées comme des préréglages offrant les performances appropriées (processeur, mémoire, stockage, valeurs d’entrée/sortie). La taille maximale d’un disque virtuel pouvant être attaché à une machine virtuelle Azure est de 1 To. Seuls les disques virtuels au format VHD sont pris en charge par les machines virtuelles Azure et seules les machines virtuelles de génération 1 peuvent être déployées dans Azure.

Comment répliquer une machine virtuelle Hyper-V vers Azure

En raison des différences entre les machines virtuelles Hyper-V et Azure, vous ne pouvez pas simplement répliquer une machine virtuelle Hyper-V vers Azure, puis exécuter la machine virtuelle Azure en tant que réplique de la machine virtuelle. Heureusement, il existe une solution qui vous permet de résoudre ce problème. Microsoft a présenté la nouvelle fonctionnalité de virtualisation imbriquée Hyper-V avec la version de Windows Server 2016, qui peut vous aider dans cette situation. Utilisation d’Azure virtualisation imbriquée Cette fonctionnalité vous permet d’exécuter une machine virtuelle à l’intérieur d’une autre machine virtuelle : une machine virtuelle Windows Server peut être déployée dans Azure et exécuter des machines virtuelles imbriquées au format Hyper-V. Cet environnement vous permet de répliquer vos machines virtuelles Hyper-V locales vers Azure.L’algorithme de basculement des machines virtuelles Hyper-V vers Azure est le suivant :

- Effectuez le déploiement d’une machine virtuelle Azure exécutant Windows Server 2016 ou Windows Server 2019 dans Azure Cloud.

- Installez le rôle Hyper-V sur cette machine virtuelle Windows Server exécutée dans Azure.

- Configurez le réseau pour votre machine virtuelle imbriquée s’exécutant sur l’hôte virtuel Hyper-V dans Azure.

- Répliquez une machine virtuelle depuis votre hôte Hyper-V physique (sur site) vers un hôte Hyper-V virtuel fonctionnant comme une machine virtuelle dans Azure.

- En cas de sinistre, basculez vers une réplique de machine virtuelle imbriquée s’exécutant sur un hôte Hyper-V dans Azure.

L’article du blog d’aujourd’hui explique comment créer une réplique Hyper-V dans Azure et comment effectuer un basculement vers cette machine virtuelle imbriquée au format Hyper-V résidant dans Azure. Nous espérons que cette procédure détaillée étape par étape, accompagnée de captures d’écran, vous aidera à mieux comprendre le flux de travail.

Environnement de démonstration

Dans l’exemple présenté dans cet article de blog, il existe un site local (un centre de données situé à Office 1) et un site de reprise après sinistre (l’environnement virtuel Hyper-V déployé dans Azure Cloud).L’environnement de l’Office 1

- Un routeur physique avec un commutateur intégré. Ce routeur est équipé d’un pare-feu. L’adresse IP WAN de ce routeur est 77.88.196.86 et l’adresse IP LAN est 192.168.17.1. L’adresse du LAN (réseau local) est 192.168.17.0/24.

- Une machine (physique ou virtuelle) avec NAKIVO Backup & Replication installé (une solution complète composée du Director et du Transporteur). L’adresse IP est 192.168.17.63.

- Un hôte Hyper-V fonctionnant sur un serveur physique. L’adresse IP est 192.168.17.23. L’hôte Hyper-V et la machine fonctionnant NAKIVO Backup & Replication sont connectés au même réseau (192.168.17.0/24). Cet hôte Hyper-V est ajouté à l’inventaire de NAKIVO Backup & Replication et est protégé.

- L’hôte Hyper-V dispose d’une carte réseau virtuelle connectée à un commutateur virtuel (192.168.117.0/24). L’adresse IP de cette carte réseau virtuelle sur le serveur Hyper-V est 192.168.117.1.

- Les VMs exécutées sur l’hôte Hyper-V (192.168.17.23) sont connectées au commutateur virtuel et au réseau (192.168.117.0/24). La machine virtuelle Hyper-V appelée WinServer2016blog s’exécute sur cet hôte Hyper-V et sera répliquée sur Azure. Comme vous pouvez le constater, Windows Server 2016 est installé sur cette machine virtuelle.

Environnement Azure Cloud

- Il existe une machine virtuelle Azure exécutant Windows Server 2016. Un rôle Hyper-V est activé sur cette machine. L’adresse IP externe de ce serveur Hyper-V exécuté dans Azure est 55.105.221.43. Cette adresse IP est utilisée pour se connecter à l’hôte Hyper-V depuis Internet. Le pare-feu Azure est configuré pour n’autoriser que les connexions provenant d’adresses IP externes de Office 1Il existe également un pare-feu Windows sur Windows Server 2016 exécutant Hyper-V dans Azure. Ce pare-feu est configuré de manière similaire, tout en autorisant les connexions depuis un hôte Hyper-V vers des VMs imbriquées et inversement.

- Un commutateur virtuel sur l’hôte Hyper-V est configuré pour connecter les VMs imbriquées au réseau derrière le périphérique NAT virtuel. Le nom de ce réseau est NAT Network et le nom du commutateur virtuel est Commutateur interne NAT. L’adresse IP de l’appliance NAT virtuelle connectée à ce commutateur virtuel est 192.168.217.1, et l’adresse réseau est 192.168.217.0/24.

- Les machines virtuelles imbriquées sont connectées au réseau NAT (192.168.217.0/24) et peuvent accéder à Internet. Deux machines virtuelles de test sont créées sur l’hôte Hyper-V dans Azure, puis une réplique de la Blog WinServer2016 VM fonctionnant sur l’hôte Hyper-V dans le Office 1 est créé sur l’hôte Hyper-V exécuté dans Azure Cloud.

- La machine virtuelle Windows Server 2016 exécutant Hyper-V dans Azure est également connectée à un réseau virtuel utilisé pour connecter les VMs Azure entre elles. L’adresse de ce réseau est 10.0.4.0/24.

- Une connexion Internet est nécessaire pour se connecter depuis Office 1 vers Azure, y compris le déploiement de l’environnement Hyper-V dans Azure Cloud.

Vous pouvez voir tous les éléments mentionnés sur le schéma ci-dessous.

Le workflow de basculement vers une machine virtuelle Hyper-V imbriquée dans Azure

Voyons comment configurer votre environnement, y compris un environnement local dans Office 1 et environnement distant dans Azure Cloud selon le schéma présenté ci-dessus. On suppose qu’un serveur Hyper-V est déjà installé et configuré dans votre centre de données principal (Office 1), NAKIVO Backup & Replication est également installé sur une machine physique ou virtuelle, et au moins une machine virtuelle Hyper-V est en cours d’exécution sur le centre de données principal (Office 1). Dans notre exemple, le nom de la machine virtuelle Hyper-V d’origine est Blog WinServer2016.

Création d’une nouvelle machine virtuelle Azure

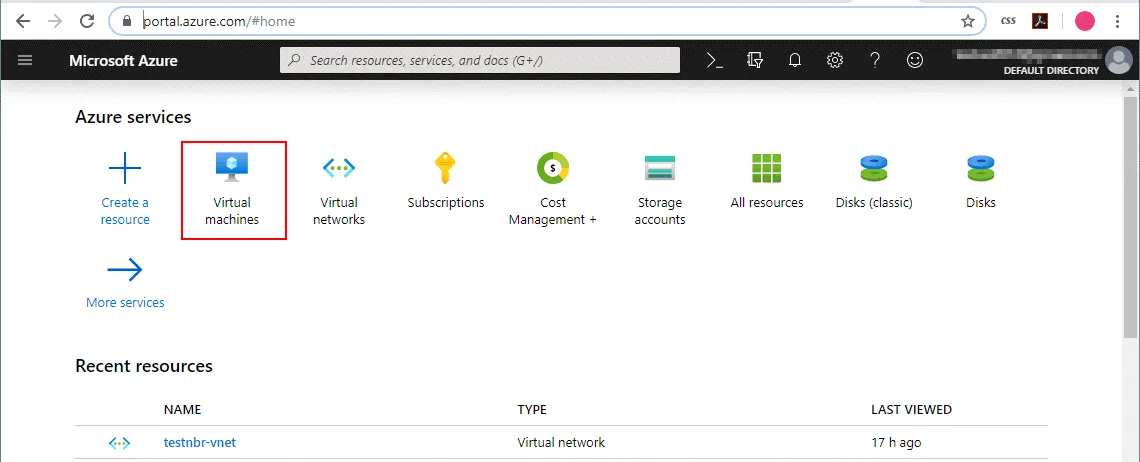

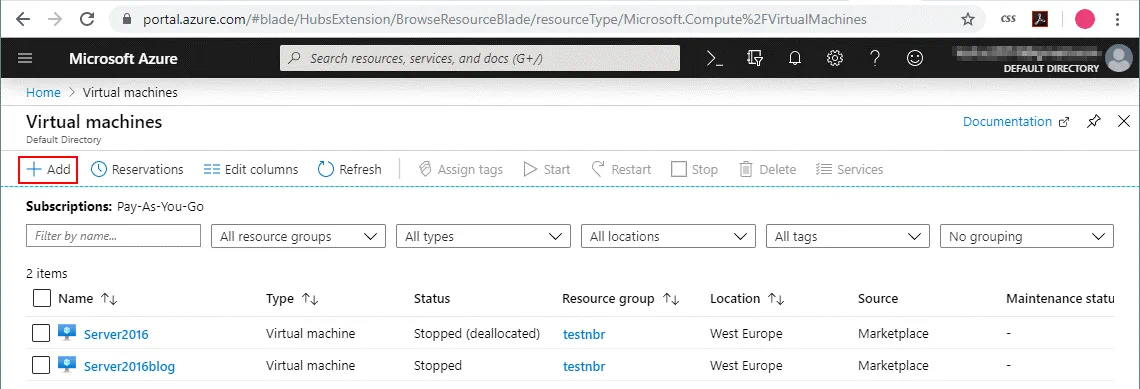

Créez une machine virtuelle exécutant Windows Server 2016 dans Azure. Cette machine virtuelle sera utilisée pour installer le serveur Hyper-V et exécuter des VMs Hyper-V imbriquées. Ouvrez votre navigateur Web et accédez à l’adresse Microsoft Azure site Web. Connectez-vous à Microsoft Azure par votre compte. Vous devez disposer d’un abonnement approprié pour utiliser les services Azure cloud. Sur le https://portal.azure.com/ page, sélectionnez Machines virtuelles dans l’interface Web. Sur le Machines virtuelles page (Accueil > Machine virtuelle), cliquez sur Ajouter pour créer une machine virtuelle.

Sur le Machines virtuelles page (Accueil > Machine virtuelle), cliquez sur Ajouter pour créer une machine virtuelle. La page de création de VM contient plusieurs onglets, chacun contenant plusieurs sections.

La page de création de VM contient plusieurs onglets, chacun contenant plusieurs sections.

Notions de base

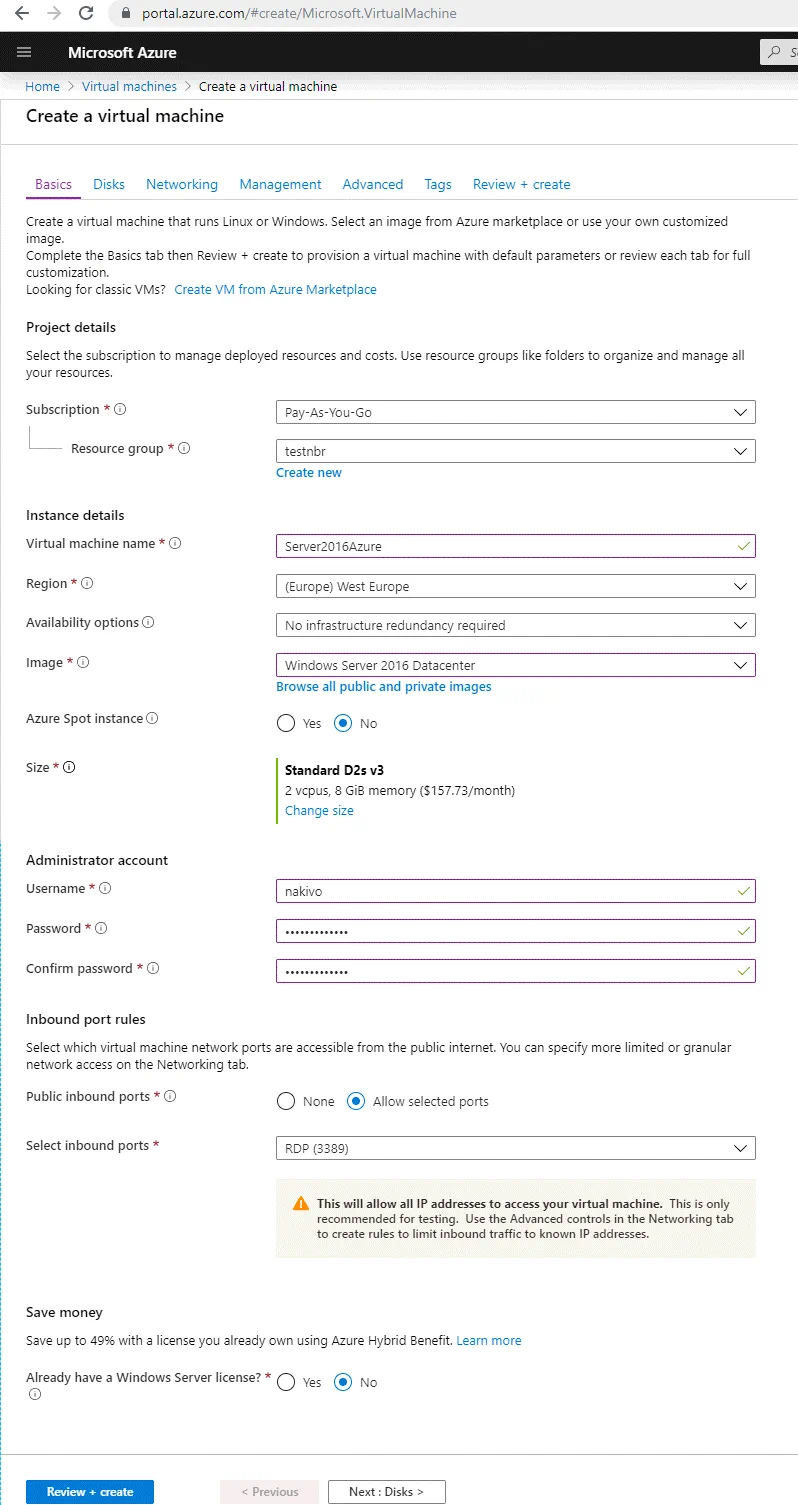

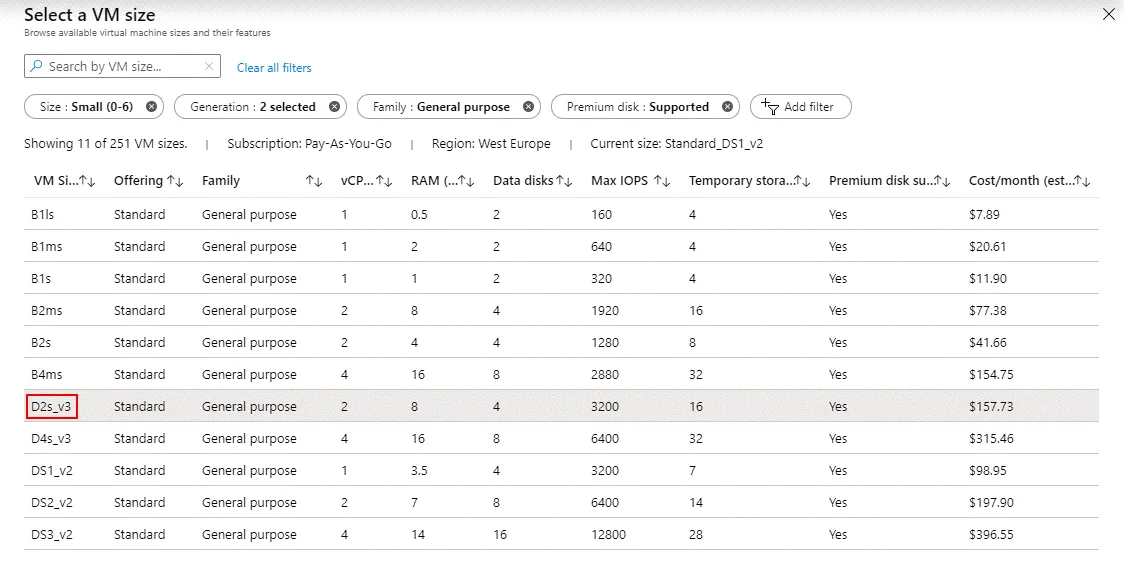

Sur le Notions de base onglet de l’assistant, définissez les paramètres suivants :Détails du projetAbonnement: Paiement à l’utilisation (sélectionnez l’abonnement qui vous convient).Groupe de ressources. Sélectionnez votre groupe de ressources existant ou créez-en un nouveau. Dans cet exemple, testnbr est le nom du groupe de ressources.Détails de l’instanceNom de la machine virtuelle: Serveur2016Azure.Région: (Europe) Europe occidentale. Sélectionnez la région souhaitée (par exemple, la région la plus proche de votre région).Options de disponibilité: Aucune redondance d’infrastructure requise (vous pouvez laisser cette option par défaut).Image: Windows Server 2016 Datacenter (Windows Server 2016 est préférable car il prend en charge davantage de fonctionnalités Hyper-V que Windows Server 2012 R2 Datacenter).Instance Azure Spot: Non.Taille: D2s_v3 est utilisé dans cet exemple. Vous pouvez sélectionner une autre taille de machine virtuelle qui prend en charge l’exécution de Hyper-V Server. Tous v3 Une série de machines virtuelles Azure prend en charge la virtualisation imbriquée. N’oubliez pas que les performances de la machine virtuelle doivent être suffisantes pour exécuter toutes les machines virtuelles Hyper-V nécessaires après le basculement vers l’hôte Hyper-V exécuté dans Azure.Compte administrateur Nom d’utilisateur: NAKIVO (vous pouvez entrer votre nom d’utilisateur personnalisé)Mot de passe: ************* (définissez un mot de passe fort)Confirmer le mot de passe: *************Règles relatives aux ports entrantsVous pouvez sélectionner les ports entrants qui doivent être ouverts pour accéder à la machine virtuelle Azure depuis l’Internet public. Laissons le port RDP ouvert lors de la gestion à distance de cette machine virtuelle. RDP utilise le port TCP 3389 pour les connexions entrantes. Une fois la configuration de la machine virtuelle terminée, vous pouvez désactiver l’accès réseau via RDP (Remote Desktop Protocol). Vous pourrez ensuite configurer le pare-feu dans Azure de manière plus granulaire et autoriser les connexions entrantes vers des ports personnalisés à partir d’adresses IP ou de réseaux personnalisés.Ports entrants publics: Autoriser les ports sélectionnésSélectionner les ports entrants: RDP (3389)Économisez de l’argentIndiquez si vous disposez déjà d’une licence Windows Server, car cela peut vous aider à réduire les coûts.Non est sélectionné par défaut.Vous pouvez voir ces paramètres sur la capture d’écran ci-dessous. Lorsque vous sélectionnez une taille de VM, vous pouvez voir le nom de la VM, le nombre de processeurs virtuels (vCPU), la quantité de mémoire (RAM), la valeur IOPS maximale (opérations d’entrée/sortie par seconde), la taille du stockage temporaire, la prise en charge des disques premium et le coût mensuel.

Lorsque vous sélectionnez une taille de VM, vous pouvez voir le nom de la VM, le nombre de processeurs virtuels (vCPU), la quantité de mémoire (RAM), la valeur IOPS maximale (opérations d’entrée/sortie par seconde), la taille du stockage temporaire, la prise en charge des disques premium et le coût mensuel. Cliquez Suivant lorsque vous êtes prêt à continuer et à passer à l’étape suivante de l’assistant.

Cliquez Suivant lorsque vous êtes prêt à continuer et à passer à l’étape suivante de l’assistant.

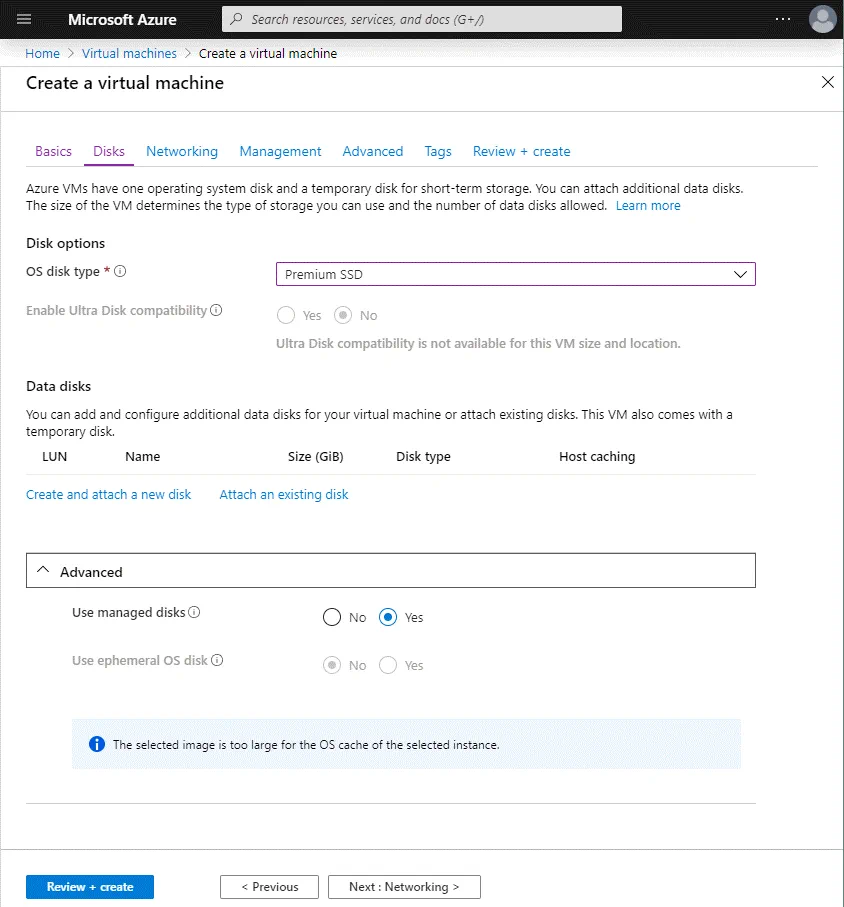

Disques

Dans cet onglet, vous devez sélectionner la configuration du disque virtuel que vous souhaitez créer.Options du disqueType de disque du système d’exploitation: SSD Premium. La taille de la VM sélectionnée précédemment prend en charge les disques SSD Premium. Vous pouvez laisser cette option telle quelle, car elle est la plus pratique. Les autres options disponibles sont HDD Standard et SSD Standard.Vous pouvez créer des disques supplémentaires pour une machine virtuelle Azure lors de la création de la VM, même si celle-ci est en cours d’exécution. Frapper Suivant pour configurer la mise en réseau.

Frapper Suivant pour configurer la mise en réseau.

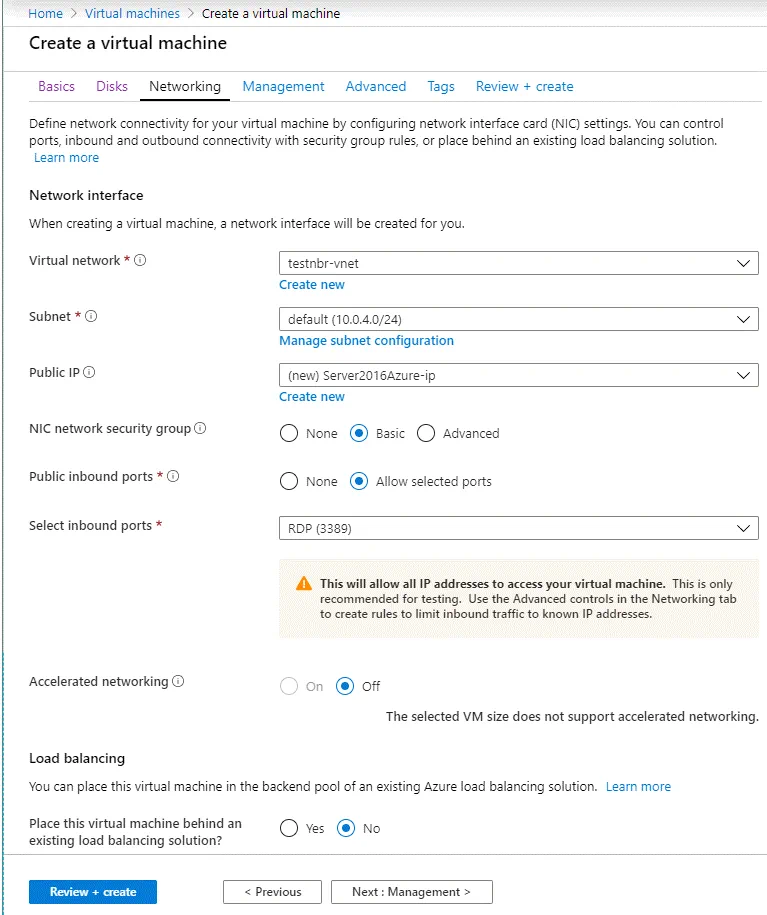

Mise en réseau

Dans l’onglet Mise en réseau, vous devez sélectionner les paramètres suivants.Interface réseauRéseau virtuel: Sélectionnez un réseau virtuel existant ou créez-en un nouveau. Dans cet exemple, testnbr-vnet est le nom du réseau virtuel.Sous-réseau: par défaut (10.0.4.0/24). Sélectionnez le sous-réseau qui sera utilisé pour la communication entre les machines virtuelles Azure dans le réseau virtuel local (LAN) dans Azure Cloud. Vous pouvez créer un nouveau sous-réseau.IP publique: Vous pouvez laisser la valeur par défaut.Groupe de sécurité réseau NIC: BasicPublic inbound ports: Autoriser les ports sélectionnésSélectionner les ports entrants: RDP (3389). Il s’agit des paramètres que vous avez vu sur le premier écran de l’assistant de création de VM.Mise en réseau accélérée: DésactivéÉquilibrage de chargePlacez cette machine virtuelle derrière une solution de répartition de charge existante.: Non Vous pouvez maintenant configurer les paramètres de gestion.

Vous pouvez maintenant configurer les paramètres de gestion.

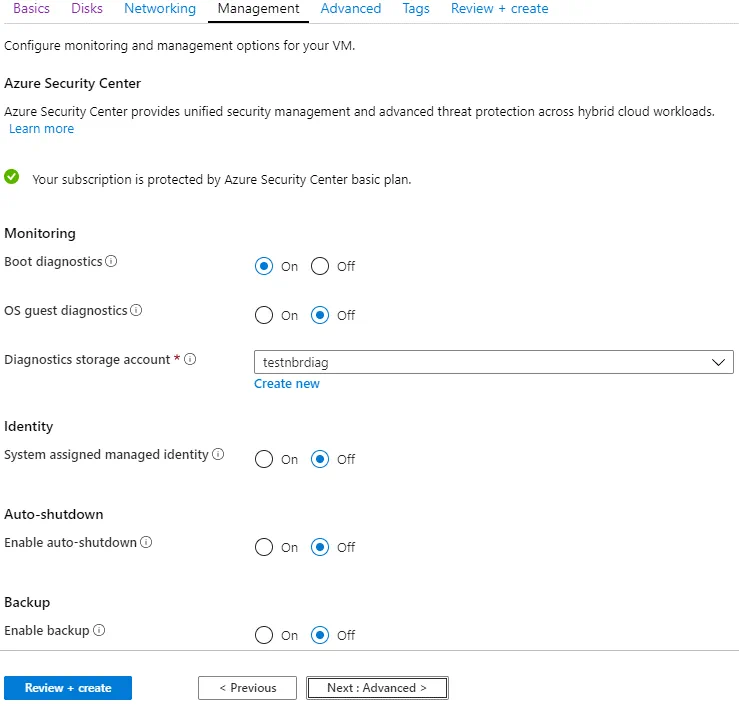

Gestion

Dans cet onglet, vous pouvez configurer les options de surveillance et de gestion de votre machine virtuelle Azure. Vous pouvez conserver les paramètres de gestion par défaut et créer un compte de stockage de diagnostics si celui-ci n’a pas encore été créé. Si vous ne savez pas quelles options configurer dans cet onglet, conservez les paramètres par défaut.

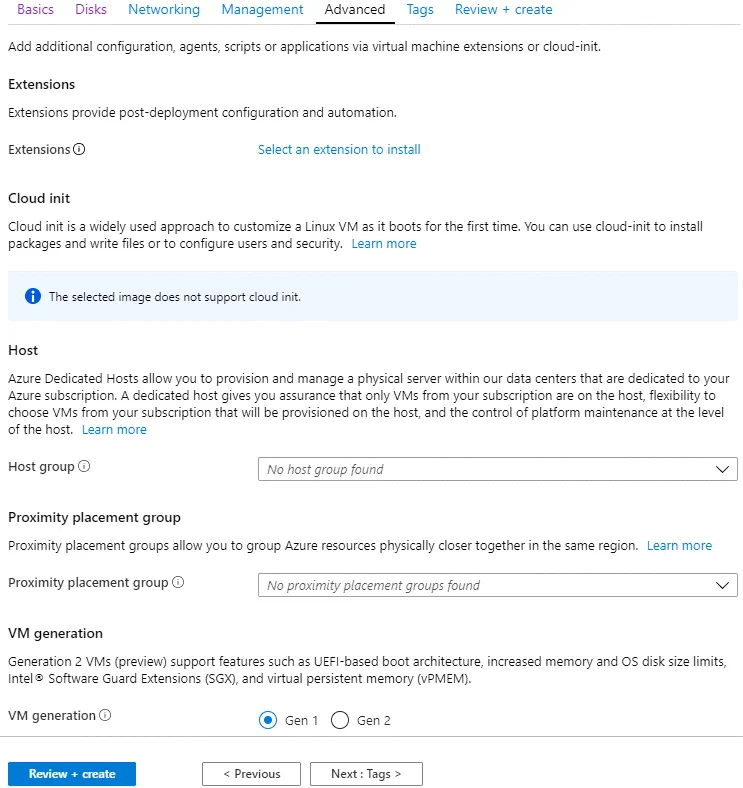

Avancé

Dans cet onglet, vous pouvez conserver les paramètres par défaut et sélectionner la génération de la machine virtuelle (Génération 1 ou Génération 2). Dans l’exemple actuel, un Génération 1 La machine virtuelle est en cours de création.

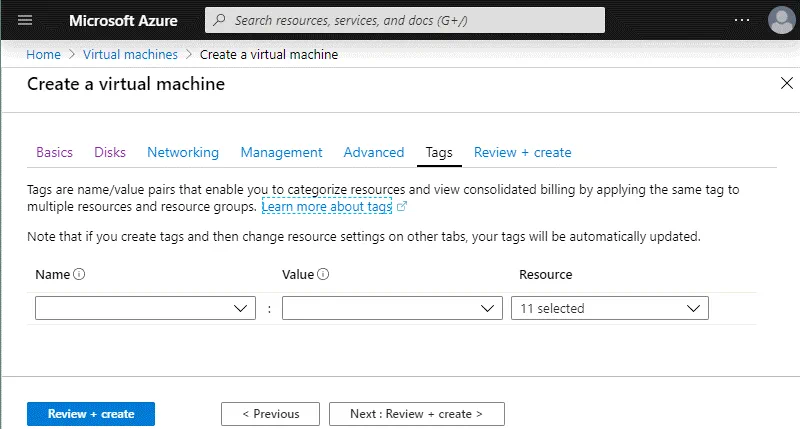

Balises

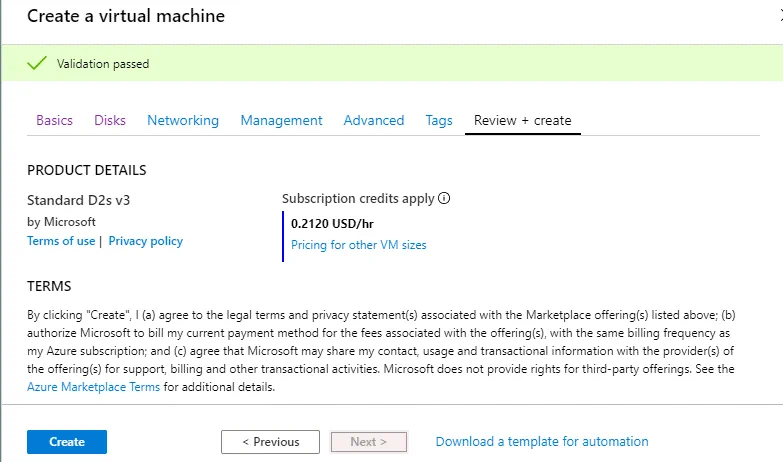

Vous pouvez ajouter des balises personnalisées si nécessaire. Vous pouvez maintenant cliquer Réviser + créer pour vérifier la configuration de la nouvelle VM.Validation réussie signifie que tout est OK et que vous pouvez créer une nouvelle VM.

Vous pouvez maintenant cliquer Réviser + créer pour vérifier la configuration de la nouvelle VM.Validation réussie signifie que tout est OK et que vous pouvez créer une nouvelle VM. Si vous devez réaliser un déploiement de nouvelles VMs Azure identiques, vous pouvez télécharger un modèle pour l’automatisation.Enfin, cliquez sur le bouton bleu Créer bouton pour lancer le processus de création de la machine virtuelle.Warten, bis die virtuelle Maschine erstellt ist.Nach dem erfolgreichen Déploiement der virtuellen Maschine wird der folgende Bildschirm angezeigt.

Si vous devez réaliser un déploiement de nouvelles VMs Azure identiques, vous pouvez télécharger un modèle pour l’automatisation.Enfin, cliquez sur le bouton bleu Créer bouton pour lancer le processus de création de la machine virtuelle.Warten, bis die virtuelle Maschine erstellt ist.Nach dem erfolgreichen Déploiement der virtuellen Maschine wird der folgende Bildschirm angezeigt.

Installation du rôle serveur Hyper-V

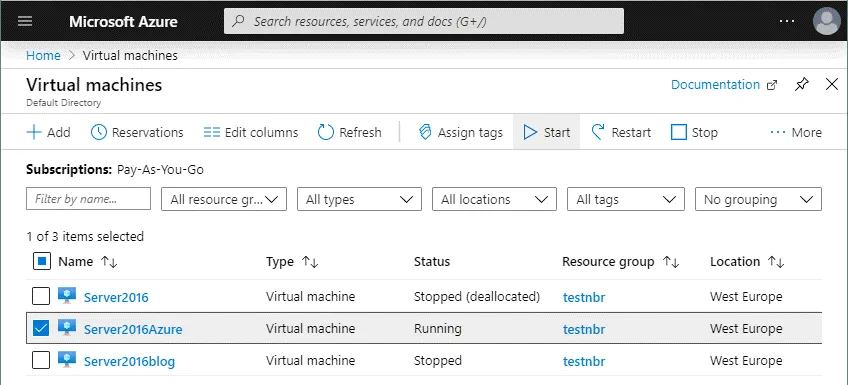

Une fois que vous avez effectué le déploiement d’une nouvelle machine virtuelle Azure exécutant Windows Server 2016, vous pouvez installer le rôle Hyper-V. La machine virtuelle que vous avez créée dans Azure devrait démarrer automatiquement après sa création. Vous pouvez également démarrer la machine virtuelle manuellement quand vous le souhaitez. Pour démarrer une machine virtuelle dans l’interface Web Azure, accédez à Accueil > Machines virtuelles, sélectionner la VM vous avez effectué le déploiement (cochez la case) et cliquez sur Commencer. Cliquez sur la machine virtuelle pour afficher le menu des options et les informations relatives à la machine virtuelle. Recherchez l’adresse IP externe de cette machine virtuelle. Utilisez cette adresse IP pour vous connecter à la machine virtuelle Windows Server 2016 exécutée dans Azure via Bureau à distance. Dans cet exemple, l’adresse IP externe de la machine virtuelle Azure est 51.105.221.43.

Cliquez sur la machine virtuelle pour afficher le menu des options et les informations relatives à la machine virtuelle. Recherchez l’adresse IP externe de cette machine virtuelle. Utilisez cette adresse IP pour vous connecter à la machine virtuelle Windows Server 2016 exécutée dans Azure via Bureau à distance. Dans cet exemple, l’adresse IP externe de la machine virtuelle Azure est 51.105.221.43. Sur votre ordinateur Windows local, ouvrez le fichier Client Bureau à distance et connectez-vous à Windows Server 2016 exécuté dans Azure. Vous trouverez le raccourci approprié dans le menu Démarrer de Windows (Commencer > Accessoires Windows > Connexion Bureau à distance) ou ouvrir CMD et exécutez la commande :

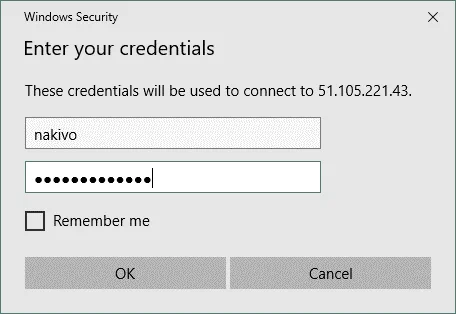

Sur votre ordinateur Windows local, ouvrez le fichier Client Bureau à distance et connectez-vous à Windows Server 2016 exécuté dans Azure. Vous trouverez le raccourci approprié dans le menu Démarrer de Windows (Commencer > Accessoires Windows > Connexion Bureau à distance) ou ouvrir CMD et exécutez la commande :mstsc -v: 51.105.221.43Entrez les identifiants de connexion administratifs pour Windows que vous avez définis lors du processus de création de la machine virtuelle Azure. Cliquez Oui si la fenêtre de confirmation contextuelle apparaît.

Cliquez Oui si la fenêtre de confirmation contextuelle apparaît.

Préparation à l’installation d’Hyper-V

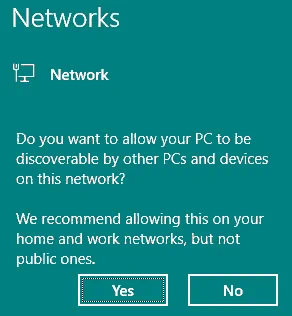

Après avoir établi la session de bureau à distance et vous être connecté à la machine virtuelle Windows Server 2016 distante exécutée dans Azure, vous devriez voir une fenêtre contextuelle bleue s’afficher dans la partie droite de l’écran. Cet écran apparaît lorsque la carte réseau est connectée au réseau pour la première fois. Vous devriez voir la question suivante s’afficher dans cette fenêtre bleue :Souhaitez-vous autoriser votre PC à être découvert par d’autres PC et appliances sur ce réseau ?Cliquez Oui. Après cela, assurez-vous que votre carte réseau utilise le Privé Profil réseau. Vous pouvez également modifier le profil prom Public à Privé manuellement.Le nom par défaut de la carte réseau est EthernetVous pouvez modifier le profil réseau pour Privé dans PowerShell :

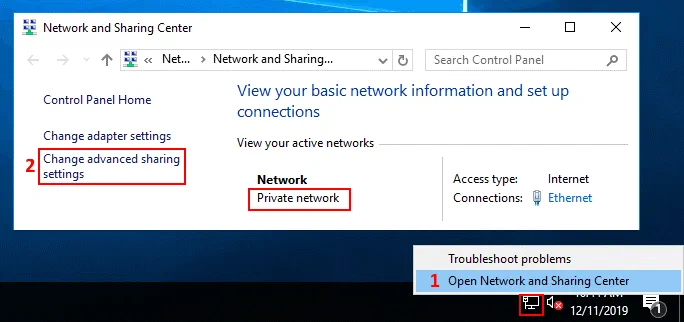

Après cela, assurez-vous que votre carte réseau utilise le Privé Profil réseau. Vous pouvez également modifier le profil prom Public à Privé manuellement.Le nom par défaut de la carte réseau est EthernetVous pouvez modifier le profil réseau pour Privé dans PowerShell :$Profile = Get-NetConnectionProfile -InterfaceAlias Ethernet$Profile.NetworkCategory = \"Private\"Set-NetConnectionProfile -InputObject $Profile Ouvrez le Réseaux et centre de partageCliquez avec le bouton droit sur l’icône réseau dans la barre des tâches (près de l’horloge) et sélectionnez Centre Réseau et partage. Dans le fichier ouvert Centre Réseau et partage fenêtre, vous pouvez vérifier le profil réseau (doit être Privé réseau). Appuyez sur Modifier les paramètres de l’adaptateur dans le Panneau de configuration Accueil section de la fenêtre.

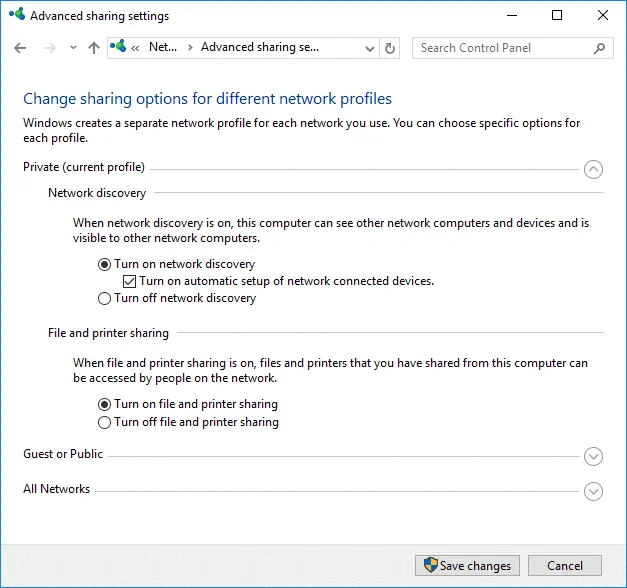

Ouvrez le Réseaux et centre de partageCliquez avec le bouton droit sur l’icône réseau dans la barre des tâches (près de l’horloge) et sélectionnez Centre Réseau et partage. Dans le fichier ouvert Centre Réseau et partage fenêtre, vous pouvez vérifier le profil réseau (doit être Privé réseau). Appuyez sur Modifier les paramètres de l’adaptateur dans le Panneau de configuration Accueil section de la fenêtre. Dans le Paramètres de partage avancés fenêtre, sélectionnez le Privé Profil (qui doit être le profil actuel) et Activer la découverte du réseau, puis Activer le partage de fichiers et d’imprimantes (voir la capture d’écran ci-dessous).

Dans le Paramètres de partage avancés fenêtre, sélectionnez le Privé Profil (qui doit être le profil actuel) et Activer la découverte du réseau, puis Activer le partage de fichiers et d’imprimantes (voir la capture d’écran ci-dessous). Frapper Enregistrer les modifications et fermez la fenêtre.

Frapper Enregistrer les modifications et fermez la fenêtre.

Installation d’Hyper-V

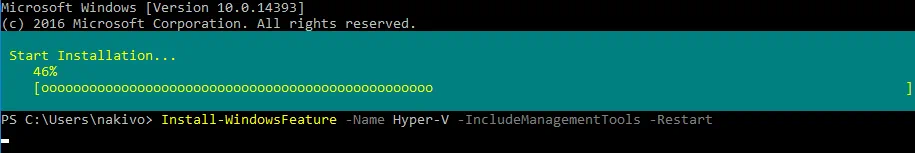

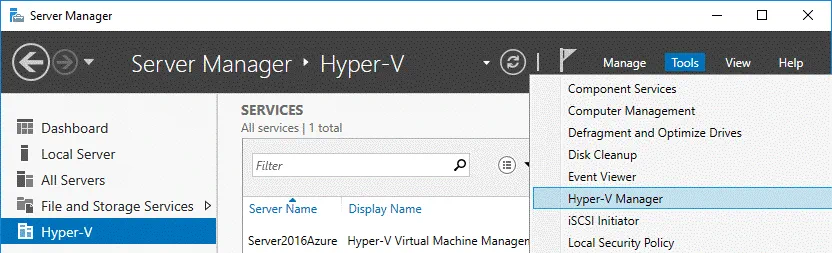

Exécutez PowerShell en tant qu’administrateur et exécutez la commande pour installer le rôle Hyper-V sur votre serveur Windows Server 2016 dans Azure.Install-WindowsFeature -Name Hyper-V -IncludeManagementTools -Restart La machine virtuelle Azure exécutant Windows Server 2016 redémarrera automatiquement pour terminer l’installation d’Hyper-V. La session de bureau à distance sera déconnectée. Connectez-vous à votre machine virtuelle Azure après le redémarrage manuel de la machine par le client Bureau à distance.Une fois connecté à la machine virtuelle Windows Server 2016 exécutée dans Azure via RDP, configurez le serveur Hyper-V. Dans le Gestionnaire de serveur fenêtre qui s’ouvre automatiquement lors de l’amorçage de Windows Server 2016, vous pouvez voir le Hyper-V option. Pour ouvrir Hyper-V Manager, allez dans Outils > Gestionnaire Hyper-VComme vous pouvez le voir sur la capture d’écran, le nom d’hôte est égal au VM-Name de la machine virtuelle Azure que vous avez défini lors de la création de la machine virtuelle.

La machine virtuelle Azure exécutant Windows Server 2016 redémarrera automatiquement pour terminer l’installation d’Hyper-V. La session de bureau à distance sera déconnectée. Connectez-vous à votre machine virtuelle Azure après le redémarrage manuel de la machine par le client Bureau à distance.Une fois connecté à la machine virtuelle Windows Server 2016 exécutée dans Azure via RDP, configurez le serveur Hyper-V. Dans le Gestionnaire de serveur fenêtre qui s’ouvre automatiquement lors de l’amorçage de Windows Server 2016, vous pouvez voir le Hyper-V option. Pour ouvrir Hyper-V Manager, allez dans Outils > Gestionnaire Hyper-VComme vous pouvez le voir sur la capture d’écran, le nom d’hôte est égal au VM-Name de la machine virtuelle Azure que vous avez défini lors de la création de la machine virtuelle.

Préparation d’un réseau virtuel Hyper-V

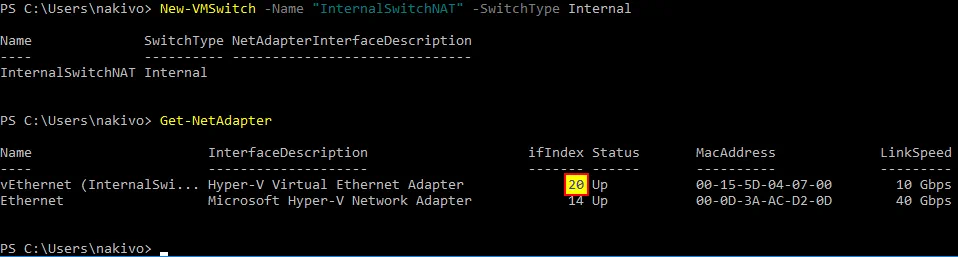

Aucun commutateur virtuel n’est créé par défaut dans Hyper-V. Vous devez donc créer et configurer manuellement un nouveau commutateur virtuel.Dans le Gestionnaire Hyper-V, vous pouvez cliquer avec le bouton droit sur le nom de votre serveur Hyper-V et, dans le menu contextuel, sélectionner Gestionnaire de commutateurs virtuelsDans l’interface utilisateur graphique du gestionnaire de commutateurs virtuels, vous pouvez créer trois types de commutateurs virtuels : Externe, Interne, et Privé.Lisez l’article de blog À propos de ce sujet Commutateurs virtuels Hyper-V et créez l’un des trois commutateurs virtuels mentionnés dont la configuration correspond à vos besoins. Cependant, vous devez savoir que la création du réseau NAT n’est possible que dans l’interface de ligne de commande de PowerShell.Le Commutateur virtuel NAT et le réseau derrière le NAT sera créé dans cet article de blog afin de créer des machines virtuelles Hyper-V imbriquées qui fonctionnent dans leur propre réseau isolé, mais qui ont accès à Internet et à l’hôte Hyper-V. L’hôte Hyper-V pourra se connecter aux machines virtuelles Hyper-V imbriquées.Ouvrons PowerShell pour créer et configurer un nouveau commutateur virtuel en mode NAT :New-VMSwitch -Name \"InternalSwitchNAT\" -SwitchType InternalOù Commutateur interne NAT est le nom du commutateur virtuel, et Interne est le type de commutateur virtuel.Vérifiez les index des interfaces réseau :Get-NetAdapter Comme vous pouvez le voir, un vEthernet (commutateur interne NAT) Un réseau virtuel est créé dans Windows Server 2016 fonctionnant comme hôte Hyper-V dans Azure.Dans notre exemple, l’index d’interface pour la carte requise est 20Définissez l’adresse IP pour le vEthernet (commutateur interne NAT) réseau virtuel que vous avez créée précédemment :

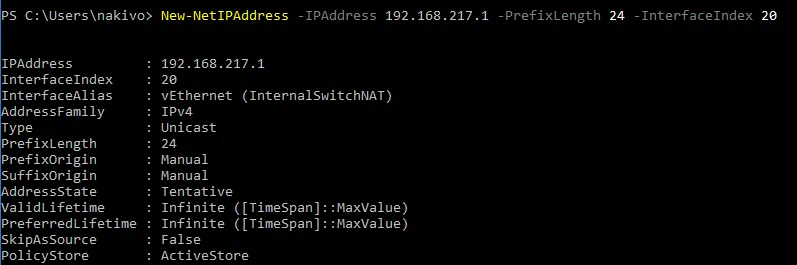

Comme vous pouvez le voir, un vEthernet (commutateur interne NAT) Un réseau virtuel est créé dans Windows Server 2016 fonctionnant comme hôte Hyper-V dans Azure.Dans notre exemple, l’index d’interface pour la carte requise est 20Définissez l’adresse IP pour le vEthernet (commutateur interne NAT) réseau virtuel que vous avez créée précédemment :New-NetIPAddress -IPAddress 192.168.217.1 -PrefixLength 24 -InterfaceIndex 20Dans cet exemple, l’adresse IP de cette interface est 192.168.217.124 est la longueur du masque réseau et est égale à 255.255.255.0 Créez un nouveau réseau virtuel et définissez l’adresse réseau pour le réseau créé :

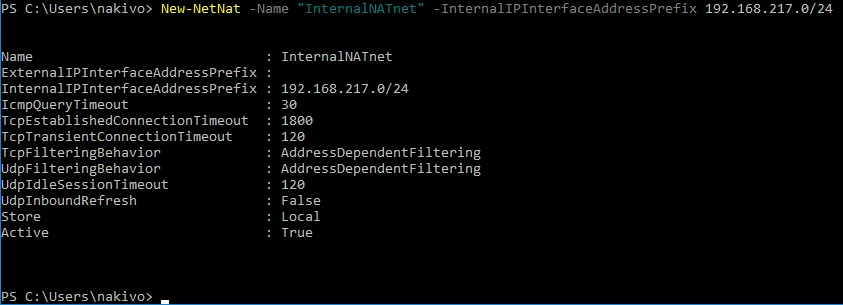

Créez un nouveau réseau virtuel et définissez l’adresse réseau pour le réseau créé :New-NetNat -Name \"InternalNATnet\" -InternalIPInterfaceAddressPrefix 192.168.217.0/24 Vous pouvez vérifier qu’un nouveau commutateur virtuel a été créé en ouvrant l’interface graphique de Virtual Switch Manager.

Vous pouvez vérifier qu’un nouveau commutateur virtuel a été créé en ouvrant l’interface graphique de Virtual Switch Manager. Enfin, l’interface du réseau virtuel vEthernet (commutateur interne NAT)) a la configuration suivante :Adresse IP : 192.168.217.1Masque de réseau : 255.255.255.0

Enfin, l’interface du réseau virtuel vEthernet (commutateur interne NAT)) a la configuration suivante :Adresse IP : 192.168.217.1Masque de réseau : 255.255.255.0

Configuration du pare-feu pour le réseau NAT

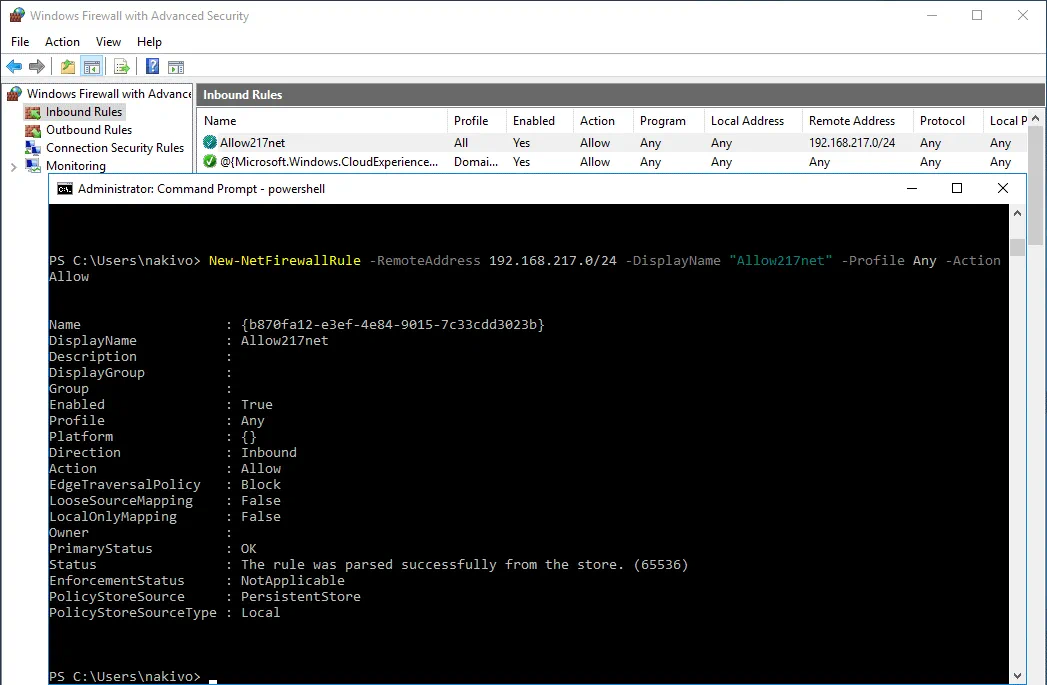

Vous devez configurer le pare-feu Windows pour autoriser la mise en réseau et permettre l’accès depuis les machines virtuelles imbriquées à l’hôte Hyper-V.Créer un nouveau Entrant règle dans le pare-feu Windows sur l’hôte Hyper-V (vous devez autoriser les connexions entrantes provenant du réseau NAT interne que vous avez créé précédemment).Nom de la règle: Autoriser217netAction: Autoriser la connexionProtocoles et ports: N’importe quelProgrammes et services: N’importe quelPortée: 192.168.217.0/24Profils: Domaine, Privé, Public (vous pouvez uniquement sélectionner le Profil Privé utilisé dans la configuration ci-dessus)Vous pouvez créer cette règle à l’aide d’une seule commande PowerShell :New-NetFirewallRule -RemoteAddress 192.168.217.0/24 -DisplayName \"Allow217net\" -Profile Any -Action AllowVous pouvez ouvrir l’interface graphique du pare-feu Windows et vous assurer que la règle a bien été créée. Vous pouvez répertorier toutes les règles disponibles du pare-feu Windows par l’intermédiaire de la cmdlet PowerShell.

Vous pouvez répertorier toutes les règles disponibles du pare-feu Windows par l’intermédiaire de la cmdlet PowerShell.Get-NetFirewallRule

Création de VMs imbriquées pour les tests

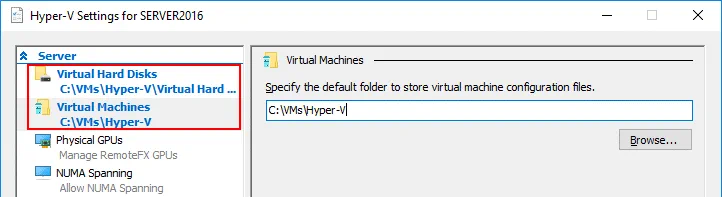

Il est recommandé de créer deux VMs Hyper-V imbriquées pour tester la mise en réseau entre les VMs imbriquées, entre l’hôte Hyper-V et les VMs imbriquées, ainsi que pour tester l’accès à Internet à partir des VMs imbriquées.Maintenant, copions l’image ISO d’installation de Windows Server 2016 sur l’hôte Hyper-V exécuté dans Azure, et créons deux VMs Hyper-V imbriquées exécutant Windows Server 2016 (si vous ne disposez pas de l’image d’installation de Windows Server 2016, vous devez la télécharger ou la créer manuellement). Suivant, nous allons essayer de connecter ces deux VMs imbriquées à l’Hyper-V virtuel. réseau NAT et vérifiez si la mise en réseau Hyper-V est correctement configurée.L’image ISO est copiée dans le répertoire temporaire (C :temp) dans cet exemple (car le fichier ISO sera de toute façon supprimé après la création de deux VMs Hyper-V imbriquées de test). Veuillez ne copier aucune donnée importante dans le stockage temporaire des machines virtuelles Azure (disque D : dans ce cas) car les données peuvent être supprimées automatiquement de ce stockage temporaire.Conformément aux pratiques recommandées, vous pouvez créer un deuxième disque virtuel persistant pour la machine virtuelle Azure et stocker des VMs Hyper-V imbriquées, y compris des réplicas de VMs (réplicas Hyper-V) sur ce disque (par exemple, E :). Comme vous vous en souvenez, un nouveau disque virtuel peut être ajouté à chaud à la machine virtuelle Azure pendant que celle-ci est en cours d’exécution. Dans cet article de blog, toutes les VMs seront stockées sur disque. C : à des fins éducatives.Une autre recommandation consiste à spécifier les répertoires dans lesquels enregistrer les fichiers VM et les disques virtuels dans les paramètres Hyper-V globaux. Par exemple, vous pouvez définir E:VMsHyper-V comme répertoire pour stocker les fichiers VM et E:VMsHyper-VDisques durs virtuels comme répertoire pour stocker les disques virtuels. Vous pouvez lire comment créer une nouvelle machine virtuelle Windows dans Hyper-V dans cet article de blogLorsque vous créez des VMs Hyper-V imbriquées, ne créez pas de disques virtuels volumineux pour ces VMs. Un disque virtuel dynamique de 20 Go suffit pour installer Windows Server 2016. Après les tests, vous pouvez supprimer ces VMs et passer à la configuration de l’environnement pour préparer le site distant dans Azure Cloud pour le basculement des VMs Hyper-V. N’oubliez pas de connecter les adaptateurs réseau virtuels des VMs Hyper-V imbriquées au réseau NAT (Commutateur interne NAT) qui a été récemment créé et que vous allez tester.Les autres paramètres de la VM peuvent être les suivants :RAM : 2 GoCPU : 1 processeurGénération : 1Les adresses IP des adaptateurs réseau virtuels des VMs imbriquées sont définies manuellement :NestedWinTestAdresse IP 192.168.217.21Masque 255.255.255.0Passerelle par défaut : 192.168.217.1Serveur DNS 1 : 8.8.8.8Serveur DNS 2 : 192.168.217.1NestedWinTest2Adresse IP : 192.168.17.22Masque : 255.255.255.0Passerelle par défaut : 192.168.217.1Serveur DNS 1 : 8.8.8.8Serveur DNS 2 : 192.168.217.1Vous pouvez configurer le serveur DHCP sur l’hôte Hyper-V s’exécutant dans Azure ou sur une machine virtuelle Hyper-V imbriquée si nécessaire.Après avoir effectué le déploiement de deux machines virtuelles Hyper-V imbriquées connectées au Commutateur interne NAT réseau et en configurant le pare-feu Windows (tous les protocoles et ports sont autorisés dans ce cas), vous pouvez envoyer une commande ping à chaque hôte à partir des VMs imbriquées et de l’hôte Hyper-V. Comme vous pouvez le voir sur la capture d’écran ci-dessous, le réseau virtuel derrière le NAT est correctement configuré sur le serveur Hyper-V fonctionnant comme machine virtuelle Azure.

Vous pouvez lire comment créer une nouvelle machine virtuelle Windows dans Hyper-V dans cet article de blogLorsque vous créez des VMs Hyper-V imbriquées, ne créez pas de disques virtuels volumineux pour ces VMs. Un disque virtuel dynamique de 20 Go suffit pour installer Windows Server 2016. Après les tests, vous pouvez supprimer ces VMs et passer à la configuration de l’environnement pour préparer le site distant dans Azure Cloud pour le basculement des VMs Hyper-V. N’oubliez pas de connecter les adaptateurs réseau virtuels des VMs Hyper-V imbriquées au réseau NAT (Commutateur interne NAT) qui a été récemment créé et que vous allez tester.Les autres paramètres de la VM peuvent être les suivants :RAM : 2 GoCPU : 1 processeurGénération : 1Les adresses IP des adaptateurs réseau virtuels des VMs imbriquées sont définies manuellement :NestedWinTestAdresse IP 192.168.217.21Masque 255.255.255.0Passerelle par défaut : 192.168.217.1Serveur DNS 1 : 8.8.8.8Serveur DNS 2 : 192.168.217.1NestedWinTest2Adresse IP : 192.168.17.22Masque : 255.255.255.0Passerelle par défaut : 192.168.217.1Serveur DNS 1 : 8.8.8.8Serveur DNS 2 : 192.168.217.1Vous pouvez configurer le serveur DHCP sur l’hôte Hyper-V s’exécutant dans Azure ou sur une machine virtuelle Hyper-V imbriquée si nécessaire.Après avoir effectué le déploiement de deux machines virtuelles Hyper-V imbriquées connectées au Commutateur interne NAT réseau et en configurant le pare-feu Windows (tous les protocoles et ports sont autorisés dans ce cas), vous pouvez envoyer une commande ping à chaque hôte à partir des VMs imbriquées et de l’hôte Hyper-V. Comme vous pouvez le voir sur la capture d’écran ci-dessous, le réseau virtuel derrière le NAT est correctement configuré sur le serveur Hyper-V fonctionnant comme machine virtuelle Azure. Cela signifie que vous pouvez désormais configurer l’environnement Azure pour l’utiliser comme site distant lors de la création de réplicas Hyper-V et du basculement des VMs Hyper-V vers les réplicas à partir de votre site local. Vous devez autoriser les ports TCP appropriés pour les connexions entrantes et les connexions ICMP sur votre machine virtuelle Azure exécutant Hyper-V avant de pouvoir procéder à la configuration. NAKIVO Backup & Replication composants. NAKIVO Transporteur sera installé ultérieurement sur l’hôte Hyper-V fonctionnant dans Azure après configuration du pare-feu.

Cela signifie que vous pouvez désormais configurer l’environnement Azure pour l’utiliser comme site distant lors de la création de réplicas Hyper-V et du basculement des VMs Hyper-V vers les réplicas à partir de votre site local. Vous devez autoriser les ports TCP appropriés pour les connexions entrantes et les connexions ICMP sur votre machine virtuelle Azure exécutant Hyper-V avant de pouvoir procéder à la configuration. NAKIVO Backup & Replication composants. NAKIVO Transporteur sera installé ultérieurement sur l’hôte Hyper-V fonctionnant dans Azure après configuration du pare-feu.

Configuration du pare-feu pour NAKIVO Backup & Replication

Selon NAKIVO Backup & Replication réseau conditions à remplir, les ports suivants doivent être ouverts pour le trafic entrant afin d’établir des connexions réseau entre Director et Transporteur :TCP : 9445, 9446, 9448-10000, 445, 137-139, 5986 ;Le trafic ICMP doit être autorisé pour permettre NAKIVO Backup & Replication fonctionner correctement sur le réseau.Directeur de NAKIVO est l’interface de gestion centralisée qui est installée sur la machine définie lorsque vous installez la solution complète. Le Director est utilisé pour gérer les transporteurs, les référentiels de sauvegarde, l’inventaire, les environnements VMware, les environnements Hyper-V, etc. Un seul Directeur peut être installé lors du déploiement NAKIVO Backup & Replication.NAKIVO Transporteur est le composant responsable des opérations de transfert de données, notamment la compression, le chiffrement et la déduplication, et est destiné à effectuer la sauvegarde, la réplication et la récupération. Un transporteur embarqué est installé par défaut sur la machine sur laquelle Director est installé, et cet transporteur embarqué ne peut pas être enlevé du produit. En option, vous pouvez déployer plusieurs Transporteurs sur d’autres machines afin de permettre le chiffrement et la compression des données, ainsi qu’une configuration simplifiée pour le transfert des données vers des réseaux distants et la répartition des Workloads. Vous devez configurer un pare-feu dans Azure ainsi que le pare-feu Windows sur un hôte Hyper-V fonctionnant comme une machine virtuelle Azure.

Vous devez configurer un pare-feu dans Azure ainsi que le pare-feu Windows sur un hôte Hyper-V fonctionnant comme une machine virtuelle Azure.

Configuration d’un pare-feu dans Azure

Dans l’interface Web d’Azure, accédez à Accueil > Machines virtuelles, sélectionnez votre VM (Serveur 2016 Azure dans ce cas) et cliquez sur le VM-Name de cette VM pour ouvrir les paramètres de la VM. Ensuite, dans le volet gauche, cliquez sur Mise en réseau pour ouvrir les paramètres réseau. Appuyez sur Ajouter une règle de port entrant pour créer une nouvelle règle de pare-feu. Dans la partie droite de l’écran, vous pouvez voir une nouvelle fenêtre dans laquelle vous devez configurer les paramètres de la nouvelle règle de pare-feu. Dans notre exemple, les paramètres de la première règle de pare-feu créée pour le bon fonctionnement de NAKIVO Backup & Replication sont énumérés ci-dessous.Source: adresse IPAdresses IP sources: 77.88.196.86, 77.88.196.87 (sélectionnez les adresses IP externes utilisées sur les routeurs dans les bureaux 1, 2, etc.)Gamme de ports source: *Destination: N’importe quelPlages de ports de destination: 9445,9446,9448-10000,445,137-139,5986Protocole: TCPAction: AutoriserPriorité: 310 (par défaut)Nom: Autoriser_les_ports_NAKIVOAppuyez sur la touche Ajouter pour enregistrer la configuration et ajouter la nouvelle règle de pare-feu.

Dans la partie droite de l’écran, vous pouvez voir une nouvelle fenêtre dans laquelle vous devez configurer les paramètres de la nouvelle règle de pare-feu. Dans notre exemple, les paramètres de la première règle de pare-feu créée pour le bon fonctionnement de NAKIVO Backup & Replication sont énumérés ci-dessous.Source: adresse IPAdresses IP sources: 77.88.196.86, 77.88.196.87 (sélectionnez les adresses IP externes utilisées sur les routeurs dans les bureaux 1, 2, etc.)Gamme de ports source: *Destination: N’importe quelPlages de ports de destination: 9445,9446,9448-10000,445,137-139,5986Protocole: TCPAction: AutoriserPriorité: 310 (par défaut)Nom: Autoriser_les_ports_NAKIVOAppuyez sur la touche Ajouter pour enregistrer la configuration et ajouter la nouvelle règle de pare-feu. Cliquez Ajouter une règle de port entrant une fois de plus pour autoriser les connexions ICMP. La deuxième règle doit comporter les paramètres indiqués ci-dessous.Source: Adresses IPAdresses IP sources: 77.88.196.86, 77.88.196.87 (sélectionnez vos adresses IP externes fiables utilisées sur les routeurs dans Bureau 1)Plages de ports source: *Destination: N’importe quelPlages de ports de destination: *Protocole: ICMPAction: AutoriserPriorité: 320 (par défaut)Nom: Autoriser_ICMP_NAKIVO

Cliquez Ajouter une règle de port entrant une fois de plus pour autoriser les connexions ICMP. La deuxième règle doit comporter les paramètres indiqués ci-dessous.Source: Adresses IPAdresses IP sources: 77.88.196.86, 77.88.196.87 (sélectionnez vos adresses IP externes fiables utilisées sur les routeurs dans Bureau 1)Plages de ports source: *Destination: N’importe quelPlages de ports de destination: *Protocole: ICMPAction: AutoriserPriorité: 320 (par défaut)Nom: Autoriser_ICMP_NAKIVO Les règles nécessaires ont désormais été créées dans Azure pour l’hôte Hyper-V s’exécutant dans Azure Cloud en tant que machine virtuelle Azure.

Les règles nécessaires ont désormais été créées dans Azure pour l’hôte Hyper-V s’exécutant dans Azure Cloud en tant que machine virtuelle Azure. Le pare-feu dans Azure est désormais configuré. Vous devez également configurer un autre pare-feu dans Windows qui s’exécute sur la machine virtuelle Azure.

Le pare-feu dans Azure est désormais configuré. Vous devez également configurer un autre pare-feu dans Windows qui s’exécute sur la machine virtuelle Azure.

Configuration du pare-feu Windows sur l’hôte Hyper-V dans Azure

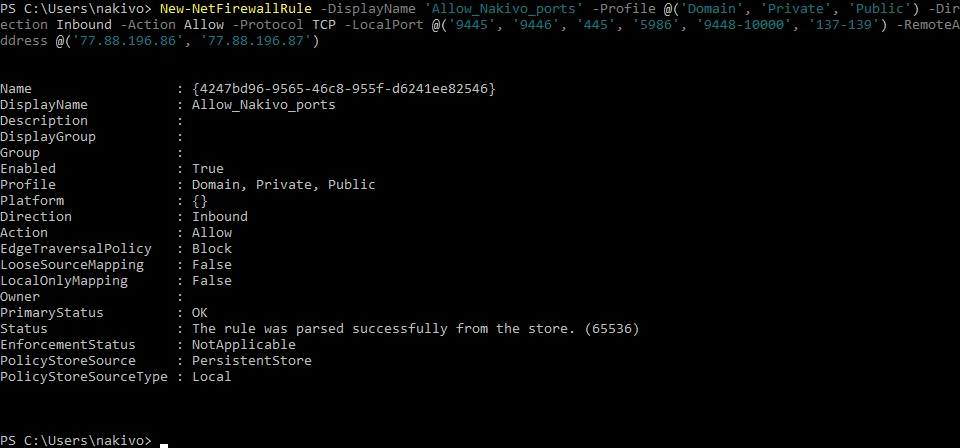

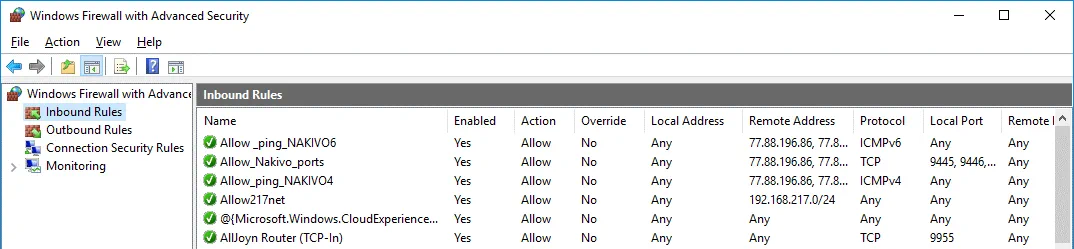

Revenez à votre session RDP avec laquelle vous gérez votre hôte Hyper-V qui s’exécute dans Azure. Si vous avez fermé cette session, connectez-vous à nouveau à l’hôte Hyper-V qui s’exécute dans Azure avec RDP. Ouvrez le pare-feu Windows et ajoutez deux règles similaires dans Windows Server 2016.Règle n° 1 doit contenir les paramètres suivants :Nom: Autoriser_les_ports_NAKIVOSource: Adresses IPAdresses IP sources/gammes CIDR: 77.88.196.86, 77.88.196.87Plages de ports source: *Destination: N’importe quelPlages de ports de destination: TCP 9445, 9446, 445, 5986, 9448-10000, 137-139Protocole : TCPAction : AutoriserPriorité : 310 (par défaut)Une règle peut être créée dans l’interface graphique du pare-feu Windows et dans PowerShell. Créons la règle dans PowerShell.Exécutez PowerShell en tant qu’administrateur et exécutez la commande :New-NetFirewallRule -DisplayName 'Allow_Nakivo_ports' -Profile @('Domain', 'Private', 'Public') -Direction Inbound -Action Allow -Protocol TCP -LocalPort @('9445', '9446', '445', '5986', '9448-10000', '137-139') -RemoteAddress @('77.88.196.86', '77.88.196.87') De même, créez la deuxième règle afin d’autoriser les connexions ICMP entrantes. Vous devez utiliser deux commandes pour autoriser les connexions ICMPv4 et ICMPv6 entrantes dans Windows Server 2016.

De même, créez la deuxième règle afin d’autoriser les connexions ICMP entrantes. Vous devez utiliser deux commandes pour autoriser les connexions ICMPv4 et ICMPv6 entrantes dans Windows Server 2016.New-NetFirewallRule -DisplayName \"Allow_ping_NAKIVO4\" -Direction Inbound -Protocol ICMPv4 -IcmpType 8 -RemoteAddress @('77.88.196.86', '77.88.196.87')New-NetFirewallRule -DisplayName \"Allow _ping_NAKIVO6\" -Direction Inbound -Protocol ICMPv6 -IcmpType 8 -RemoteAddress @('77.88.196.86', '77.88.196.87')Toutes les règles nécessaires ont désormais été ajoutées dans le pare-feu Windows de l’hôte Hyper-V résidant dans Azure. Vous pouvez vérifier dans l’interface graphique du pare-feu Windows, que les règles ont bien été créées. Redémarrez la machine virtuelle Windows Server 2016 dans Azure et passez à la configuration. NAKIVO Backup & Replication.

Redémarrez la machine virtuelle Windows Server 2016 dans Azure et passez à la configuration. NAKIVO Backup & Replication.

Configuration NAKIVO Backup & Replication

Vous êtes désormais prêt à ajouter l’hôte Hyper-V fonctionnant en tant que machine virtuelle Azure à l’inventaire de NAKIVO Backup & ReplicationDans cet exemple, NAKIVO Backup & Replication Le déploiement se déroule sur la machine fonctionnant sur le site principal (sur site) nommé Bureau 1. Si vous n’avez pas installé le NAKIVO Backup & Replication solution complète, vous pouvez le faire manuellement en installant le produit sur une machine Linux, une machine Windows, une appliance NAS, ainsi que par un déploiement appliance virtuelle sur l’hôte VMware ESXi. En savoir plus sur l’installation NAKIVO Backup & Replication dans le centre d’aide.

Ajout de l’hôte Hyper-V à l’inventaire

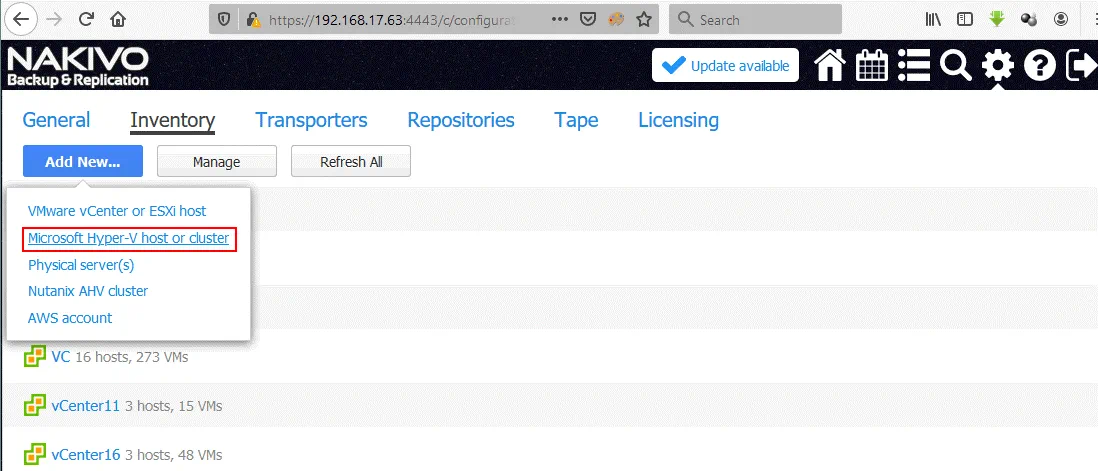

Notez que lorsque vous ajoutez un hôte Hyper-V à l’inventaire de NAKIVO Backup & ReplicationLe Transporteur est automatiquement installé sur cet hôte Hyper-V. Vous n’avez donc pas besoin de réaliser un déploiement manuel du Transporteur sur l’hôte Hyper-V distant exécuté dans Azure. Vérifiez l’adresse IP externe de votre machine virtuelle Azure exécutant Hyper-V. Vous pouvez utiliser l’interface Web d’Azure à cette fin. Votre hôte Hyper-V fonctionnant dans votre environnement physique doit être ajouté à l’inventaire avant d’ajouter un hôte Hyper-V distant fonctionnant dans Azure Cloud. Dans cet exemple, l’hôte Hyper-V local est déjà ajouté à l’inventaire. Ajoutons maintenant un hôte Hyper-V distant déployé dans Azure à l’inventaire.Ouvrez l’interface Web de NAKIVO Backup & Replication par exemple, en saisissant dans le navigateur l’adresse IP de la machine sur laquelle le produit est installé. Dans ce cas, l’adresse suivante est utilisée : https://192.168.17.63:4443Aller à Configuration > Inventaire et cliquez Ajouter nouveau. Dans le menu qui s’ouvre, sélectionnez Hôte ou cluster Microsoft Hyper-V.

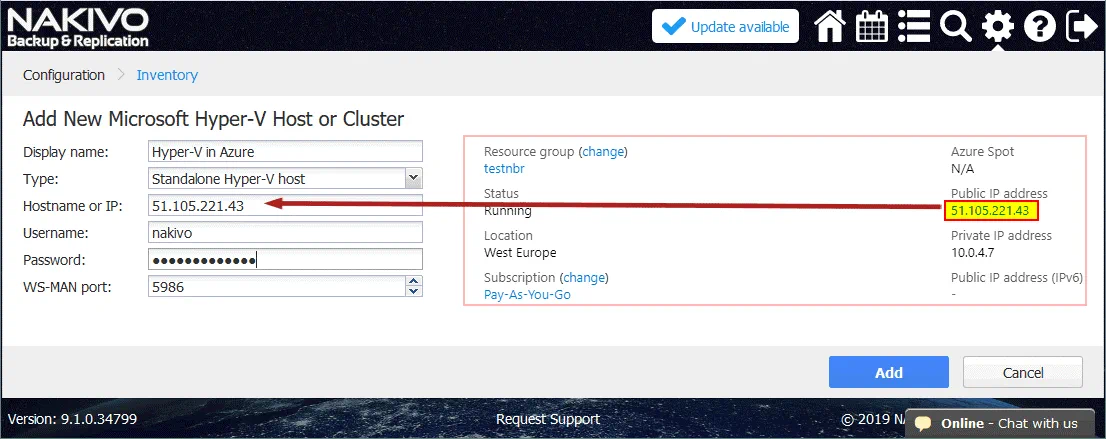

Votre hôte Hyper-V fonctionnant dans votre environnement physique doit être ajouté à l’inventaire avant d’ajouter un hôte Hyper-V distant fonctionnant dans Azure Cloud. Dans cet exemple, l’hôte Hyper-V local est déjà ajouté à l’inventaire. Ajoutons maintenant un hôte Hyper-V distant déployé dans Azure à l’inventaire.Ouvrez l’interface Web de NAKIVO Backup & Replication par exemple, en saisissant dans le navigateur l’adresse IP de la machine sur laquelle le produit est installé. Dans ce cas, l’adresse suivante est utilisée : https://192.168.17.63:4443Aller à Configuration > Inventaire et cliquez Ajouter nouveau. Dans le menu qui s’ouvre, sélectionnez Hôte ou cluster Microsoft Hyper-V. Les informations suivantes doivent être ajoutées à votre hôte Hyper-V exécuté dans Azure.Afficher le nom: Hyper-V dans AzureType: Hôte Hyper-V autonomeNom d’hôte ou IP: 55.105.221.43 (entrez l’adresse IP de l’hôte Hyper-V exécuté dans Azure)Nom d’utilisateur: NAKIVO (entrez le nom d’utilisateur que vous avez défini lors du déploiement de la machine virtuelle exécutant Windows Server 2016 et Hyper-V dans Azure)Mot de passe: ************* (Entrez le mot de passe Windows de votre utilisateur sur l’hôte Hyper-V dans Azure)Port WS-MAN: 5986 (vous pouvez laisser la valeur par défaut).

Les informations suivantes doivent être ajoutées à votre hôte Hyper-V exécuté dans Azure.Afficher le nom: Hyper-V dans AzureType: Hôte Hyper-V autonomeNom d’hôte ou IP: 55.105.221.43 (entrez l’adresse IP de l’hôte Hyper-V exécuté dans Azure)Nom d’utilisateur: NAKIVO (entrez le nom d’utilisateur que vous avez défini lors du déploiement de la machine virtuelle exécutant Windows Server 2016 et Hyper-V dans Azure)Mot de passe: ************* (Entrez le mot de passe Windows de votre utilisateur sur l’hôte Hyper-V dans Azure)Port WS-MAN: 5986 (vous pouvez laisser la valeur par défaut). Remarque : Les pare-feu doivent être configurés correctement comme indiqué ci-dessus. Si un hôte Hyper-V ne peut pas être ajouté à l’inventaire et qu’un message d’erreur tel que «Impossible de se connecter au partage réseau « \55.105221.43C$ ». Vérifiez que les partages réseau sur cet hôte sont accessibles. Vérifiez les paramètres du pare-feu.Vous pouvez vous connecter à la console système de votre NAKIVO Backup & Replication machine et envoyez une requête ping à l’adresse IP externe de l’hôte Hyper-V dans Azure. Veillez également à vérifier l’adresse IP externe du routeur fournie par votre FAI (fournisseur d’accès Internet). Si NAKIVO Backup & Replication est installé sous Linux, vous pouvez utiliser cette commande pour vérifier l’adresse IP WAN :

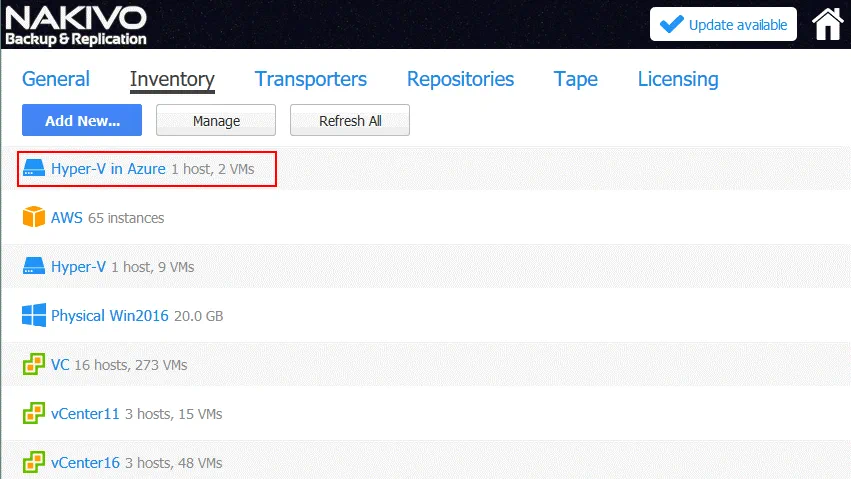

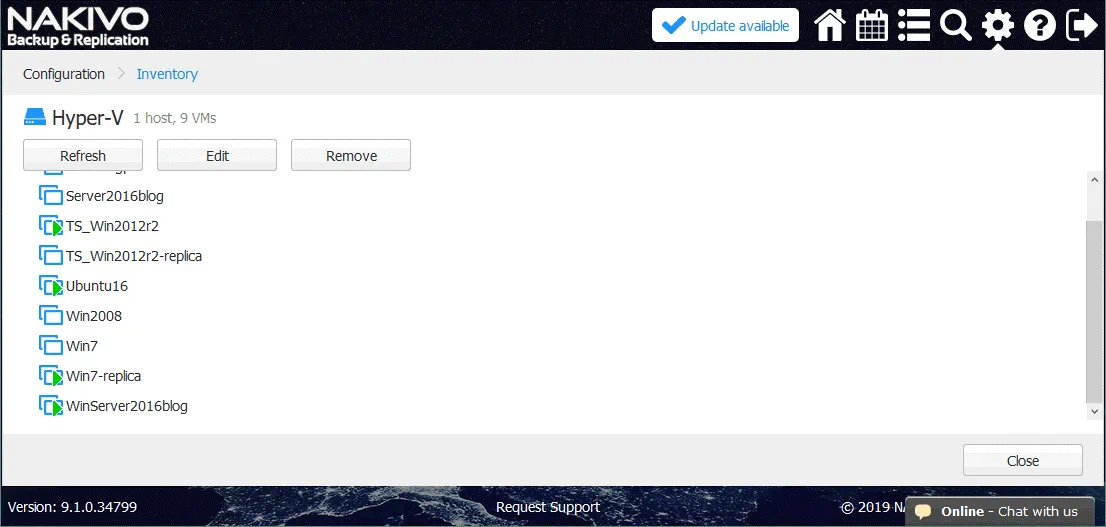

Remarque : Les pare-feu doivent être configurés correctement comme indiqué ci-dessus. Si un hôte Hyper-V ne peut pas être ajouté à l’inventaire et qu’un message d’erreur tel que «Impossible de se connecter au partage réseau « \55.105221.43C$ ». Vérifiez que les partages réseau sur cet hôte sont accessibles. Vérifiez les paramètres du pare-feu.Vous pouvez vous connecter à la console système de votre NAKIVO Backup & Replication machine et envoyez une requête ping à l’adresse IP externe de l’hôte Hyper-V dans Azure. Veillez également à vérifier l’adresse IP externe du routeur fournie par votre FAI (fournisseur d’accès Internet). Si NAKIVO Backup & Replication est installé sous Linux, vous pouvez utiliser cette commande pour vérifier l’adresse IP WAN :dig +short myip.opendns.com @resolver1.opendns.comAssurez-vous ensuite que l’adresse IP affichée dans la console après avoir exécuté cette commande est ajoutée aux règles de pare-feu côté Azure en tant qu’adresse IP autorisée pour les connexions entrantes.Après avoir ajouté les hôtes Hyper-V, votre inventaire devrait ressembler à celui présenté dans la capture d’écran ci-dessous. Le Transporteur est désormais installé sur l’hôte Hyper-V distant exécuté dans Azure. Cela signifie que vous pouvez créer une réplique Hyper-V d’une machine virtuelle source exécutée sur votre hôte Hyper-V principal (sur site) exécuté sur le site principal (centre de données) appelé Office 1 dans cet exemple. Sur la capture d’écran ci-dessous, vous pouvez voir une liste des VMs sources résidant sur un hôte Hyper-V local (192.168.17.63 dans ce cas). De même, vous pouvez vérifier deux VMs imbriquées créées pour les tests réseau qui résident sur l’hôte Hyper-V dans Azure. Le Blog WinServer2016 La VM sera reproduite dans la section suivante de cet article de blog.

Le Transporteur est désormais installé sur l’hôte Hyper-V distant exécuté dans Azure. Cela signifie que vous pouvez créer une réplique Hyper-V d’une machine virtuelle source exécutée sur votre hôte Hyper-V principal (sur site) exécuté sur le site principal (centre de données) appelé Office 1 dans cet exemple. Sur la capture d’écran ci-dessous, vous pouvez voir une liste des VMs sources résidant sur un hôte Hyper-V local (192.168.17.63 dans ce cas). De même, vous pouvez vérifier deux VMs imbriquées créées pour les tests réseau qui résident sur l’hôte Hyper-V dans Azure. Le Blog WinServer2016 La VM sera reproduite dans la section suivante de cet article de blog.

Création d’une réplique d’une machine virtuelle Hyper-V

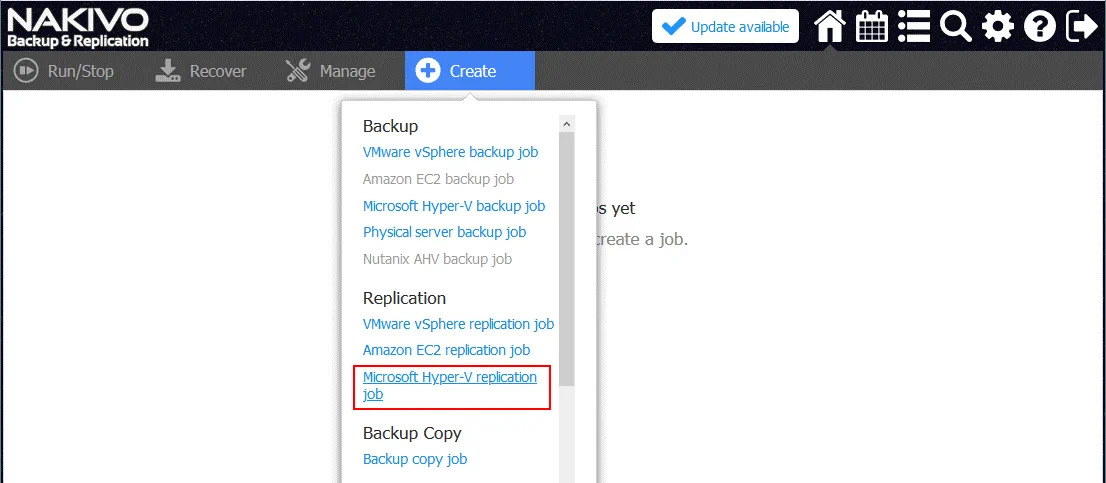

Allez à la Page d’accueil dans l’interface web de NAKIVO Backup & Replication. Cliquez Créer et sélectionnez Tâche de réplication Microsoft Hyper-V. L’Assistant Nouvelle tâche de réplication pour Microsoft Hyper-V s’ouvre.1. Source. Sélectionnez la machine virtuelle que vous souhaitez répliquer. Dans cet exemple, Blog WinServer2016 est le nom de la machine virtuelle qui sera répliquée sur Azure. Vous pouvez voir deux VMs imbriquées sur l’hôte Hyper-V dans Azure qui ont été créées à des fins de test.Cliquez sur Suivant à chaque étape pour continuer.

L’Assistant Nouvelle tâche de réplication pour Microsoft Hyper-V s’ouvre.1. Source. Sélectionnez la machine virtuelle que vous souhaitez répliquer. Dans cet exemple, Blog WinServer2016 est le nom de la machine virtuelle qui sera répliquée sur Azure. Vous pouvez voir deux VMs imbriquées sur l’hôte Hyper-V dans Azure qui ont été créées à des fins de test.Cliquez sur Suivant à chaque étape pour continuer. 2. Destination. Sélectionner Hyper-V dans Azure comme conteneur de destination. C :NakivoReplicas est utilisé comme répertoire de destination sur l’hôte Hyper-V dans Azure pour stocker les répliques de machines virtuelles. Si vous avez ajouté un disque virtuel supplémentaire pour stocker des machines virtuelles, il est préférable de sélectionner un répertoire sur ce disque (par exemple, le disque E :NakivoReplicasCliquez sur le nom de la VM pour développer les paramètres avancés et sélectionnez le réseau auquel la carte réseau virtuelle de la machine virtuelle sera connectée. Dans cet exemple, la réplique VM sera connectée au Commutateur interne NAT réseau virtuel (créé manuellement après le déploiement de l’hôte Hyper-V dans Azure).

2. Destination. Sélectionner Hyper-V dans Azure comme conteneur de destination. C :NakivoReplicas est utilisé comme répertoire de destination sur l’hôte Hyper-V dans Azure pour stocker les répliques de machines virtuelles. Si vous avez ajouté un disque virtuel supplémentaire pour stocker des machines virtuelles, il est préférable de sélectionner un répertoire sur ce disque (par exemple, le disque E :NakivoReplicasCliquez sur le nom de la VM pour développer les paramètres avancés et sélectionnez le réseau auquel la carte réseau virtuelle de la machine virtuelle sera connectée. Dans cet exemple, la réplique VM sera connectée au Commutateur interne NAT réseau virtuel (créé manuellement après le déploiement de l’hôte Hyper-V dans Azure). 3. Réseaux. Vous pouvez configurer le mappage réseau à cette étape.Le mappage réseau sert à définir à quel réseau virtuel (commutateur virtuel) une carte réseau virtuelle d’une réplique de VM doit être connectée après la réplication de machines virtuelles Hyper-V. Cette fonctionnalité vous évite de configurer manuellement les paramètres réseau pour la réplique de VM sur l’hôte Hyper-V de destination.Dans notre exemple, une VM Hyper-V source est connectée au Broadcom NetXtreme réseau. La réplique VM de cette VM doit être connectée au Commutateur interne NAT réseau (qui a été créé dans PowerShell ci-dessus).

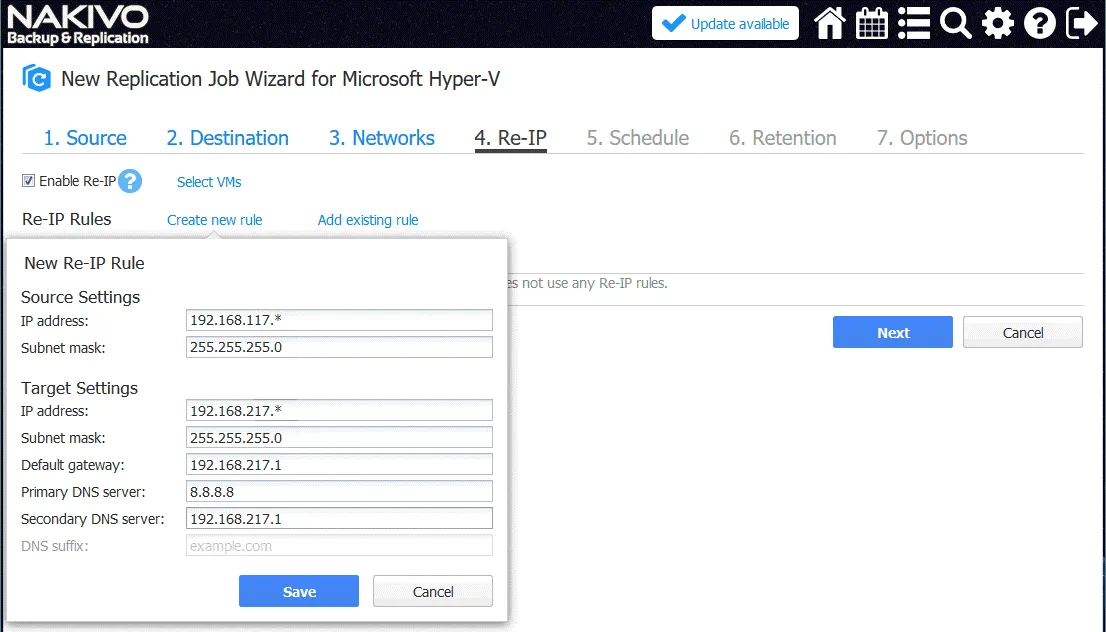

3. Réseaux. Vous pouvez configurer le mappage réseau à cette étape.Le mappage réseau sert à définir à quel réseau virtuel (commutateur virtuel) une carte réseau virtuelle d’une réplique de VM doit être connectée après la réplication de machines virtuelles Hyper-V. Cette fonctionnalité vous évite de configurer manuellement les paramètres réseau pour la réplique de VM sur l’hôte Hyper-V de destination.Dans notre exemple, une VM Hyper-V source est connectée au Broadcom NetXtreme réseau. La réplique VM de cette VM doit être connectée au Commutateur interne NAT réseau (qui a été créé dans PowerShell ci-dessus). 4. Réassignation d’adresses IPAprès avoir configuré le mappage réseau, une réplique de VM sera connectée au réseau virtuel requis. Il est maintenant temps de définir l’adresse IP valide pour le réseau sélectionné pour la réplique de VM. La fonctionnalité de réassignation d’adresses IP vous permet de créer une règle applicable à plusieurs VM et de définir quelles adresses IP sources doivent être remplacées par quelle adresse IP de destination.Cliquez sur Créer une nouvelle règle et créez une nouvelle règle de réassignation d’adresses IP.Dans cet exemple, le paramètres de la source sont :Adresse IP: 192.168.117.* (l’astérisque signifie ici toute valeur comprise entre 1 et 254)Masque de sous-réseau: 255.255.255.0Le Paramètres de la cible sont :Adresse IP: 192.168.217.*Masque de sous-réseau: 255.255.255.0Passerelle par défaut: 192.168.217.1Serveur DNS primaire: 8.8.8.8Serveur DNS secondaire: 192.168.217.1Ainsi, l’adresse IP de la machine virtuelle source 192.168.117.7 sera remplacée par 192.168.217.7.N’oubliez pas de sélectionner les VM auxquelles la règle sera appliquée (cliquez sur Sélectionner les MV).

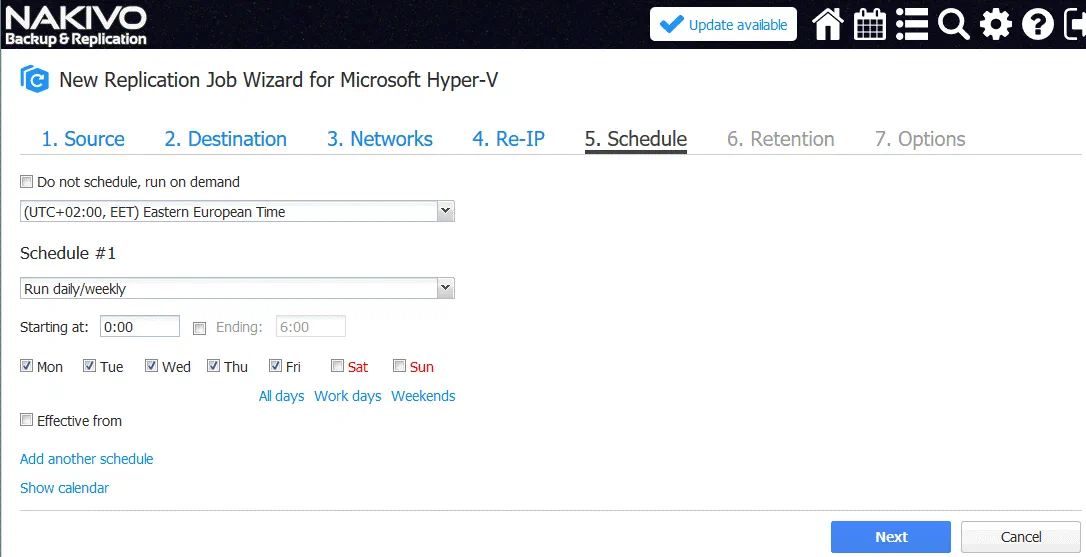

4. Réassignation d’adresses IPAprès avoir configuré le mappage réseau, une réplique de VM sera connectée au réseau virtuel requis. Il est maintenant temps de définir l’adresse IP valide pour le réseau sélectionné pour la réplique de VM. La fonctionnalité de réassignation d’adresses IP vous permet de créer une règle applicable à plusieurs VM et de définir quelles adresses IP sources doivent être remplacées par quelle adresse IP de destination.Cliquez sur Créer une nouvelle règle et créez une nouvelle règle de réassignation d’adresses IP.Dans cet exemple, le paramètres de la source sont :Adresse IP: 192.168.117.* (l’astérisque signifie ici toute valeur comprise entre 1 et 254)Masque de sous-réseau: 255.255.255.0Le Paramètres de la cible sont :Adresse IP: 192.168.217.*Masque de sous-réseau: 255.255.255.0Passerelle par défaut: 192.168.217.1Serveur DNS primaire: 8.8.8.8Serveur DNS secondaire: 192.168.217.1Ainsi, l’adresse IP de la machine virtuelle source 192.168.117.7 sera remplacée par 192.168.217.7.N’oubliez pas de sélectionner les VM auxquelles la règle sera appliquée (cliquez sur Sélectionner les MV). 5. Planifier. Configurer les options de planification

5. Planifier. Configurer les options de planification 6. Conservation. Configurez les paramètres de conservation en fonction de vos besoins.

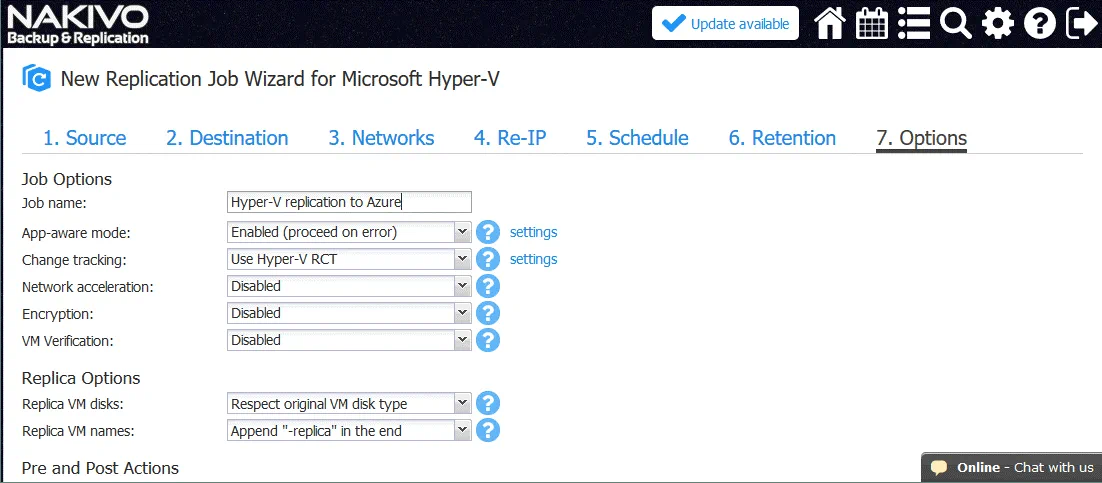

6. Conservation. Configurez les paramètres de conservation en fonction de vos besoins. 7. Options. Sélectionnez les options VM requises. Les options les plus importantes sont expliquées ci-dessous.Nom de la tâche: Réplication Hyper-V vers AzureMode App-Aware. Une fois activé, cliquez sur « Paramètres » et définissez votre nom d’utilisateur et votre mot de passe.Suivi des modifications: Si votre hôte source exécute Windows Server 2016 ou une version ultérieure, utilisez Hyper-V RCT. Si Windows Server 2012 R2 ou une version antérieure exécute Hyper-V, utilisez le méthode propriétaireLes autres paramètres peuvent être laissés par défaut.

7. Options. Sélectionnez les options VM requises. Les options les plus importantes sont expliquées ci-dessous.Nom de la tâche: Réplication Hyper-V vers AzureMode App-Aware. Une fois activé, cliquez sur « Paramètres » et définissez votre nom d’utilisateur et votre mot de passe.Suivi des modifications: Si votre hôte source exécute Windows Server 2016 ou une version ultérieure, utilisez Hyper-V RCT. Si Windows Server 2012 R2 ou une version antérieure exécute Hyper-V, utilisez le méthode propriétaireLes autres paramètres peuvent être laissés par défaut. Frapper Terminer & Exécuter pour enregistrer les paramètres de la tâche de réplication Hyper-V et exécuter la tâche.Attendez que la machine virtuelle soit répliquée sur l’hôte Hyper-V dans Azure. Le temps nécessaire pour terminer la tâche dépend de votre bande passante Internet et de la taille des disques virtuels.Remarque : Si vous voyez le message d’erreur [La réplication de la machine virtuelle « WinServer2016blog » ne peut pas être démarrée. Il n’y a aucune connexion entre tous les transporteurs source et cible possibles pour cette machine virtuelle dans la tâche « Réplication Hyper-V vers Azure ».], vérifiez votre configuration réseau. Cliquez sur En savoir plus pour voir les détails.

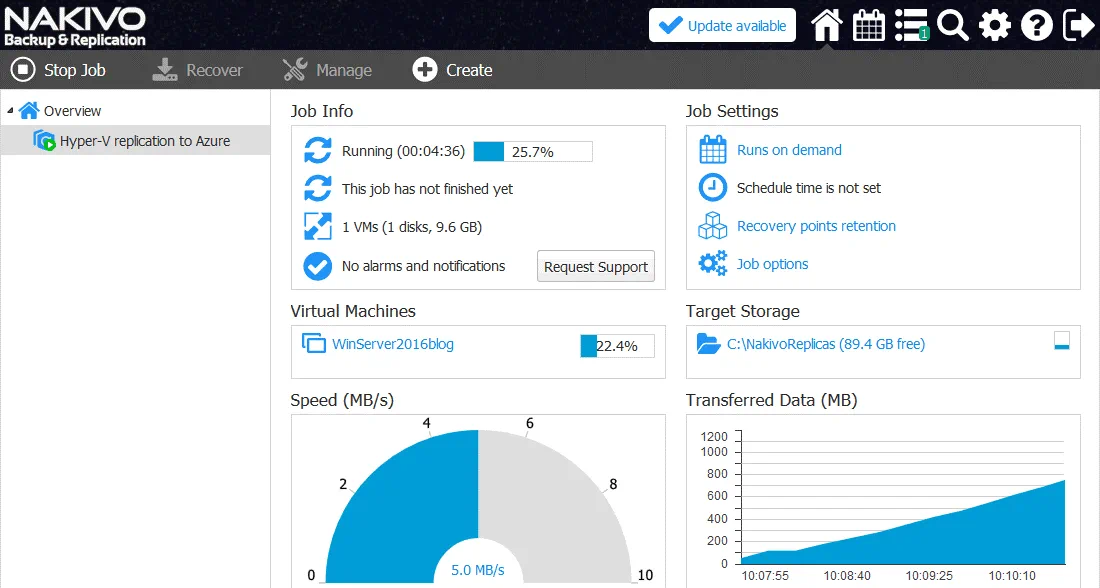

Frapper Terminer & Exécuter pour enregistrer les paramètres de la tâche de réplication Hyper-V et exécuter la tâche.Attendez que la machine virtuelle soit répliquée sur l’hôte Hyper-V dans Azure. Le temps nécessaire pour terminer la tâche dépend de votre bande passante Internet et de la taille des disques virtuels.Remarque : Si vous voyez le message d’erreur [La réplication de la machine virtuelle « WinServer2016blog » ne peut pas être démarrée. Il n’y a aucune connexion entre tous les transporteurs source et cible possibles pour cette machine virtuelle dans la tâche « Réplication Hyper-V vers Azure ».], vérifiez votre configuration réseau. Cliquez sur En savoir plus pour voir les détails. Vérifiez les paramètres du pare-feu de votre côté local et du côté Azure. Vérifiez Paramètres de partage avancés sur l’hôte Hyper-V source dans les propriétés réseau. Rafraîchissez l’inventaire et les transporteurs dans les onglets appropriés de la Configuration page de NAKIVO Backup & Replication Interface Web.Une fois que vous vous êtes assuré que tout a été configuré correctement, essayez de relancer la tâche de réplication Hyper-V vers Azure. La tâche de réplication Hyper-V devrait désormais s’exécuter correctement.

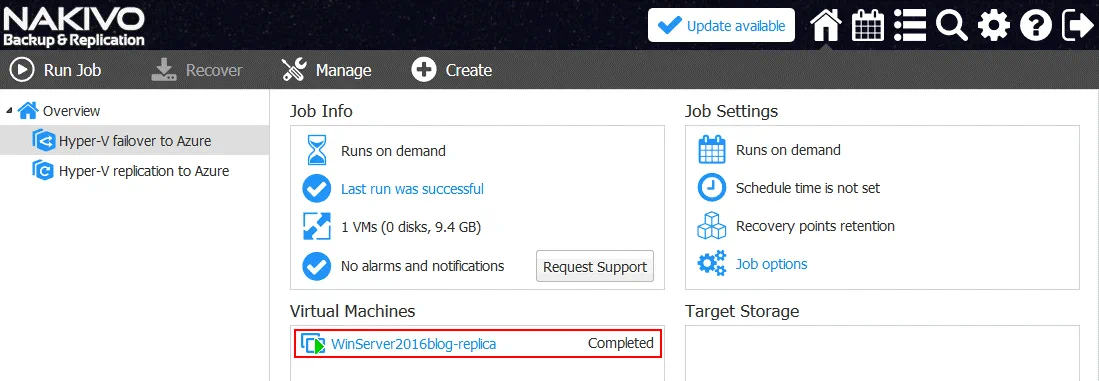

Vérifiez les paramètres du pare-feu de votre côté local et du côté Azure. Vérifiez Paramètres de partage avancés sur l’hôte Hyper-V source dans les propriétés réseau. Rafraîchissez l’inventaire et les transporteurs dans les onglets appropriés de la Configuration page de NAKIVO Backup & Replication Interface Web.Une fois que vous vous êtes assuré que tout a été configuré correctement, essayez de relancer la tâche de réplication Hyper-V vers Azure. La tâche de réplication Hyper-V devrait désormais s’exécuter correctement. Une fois la tâche de réplication terminée, vous pouvez voir la réplique de la machine virtuelle (WinServer2016blog-réplique) sur l’hôte Hyper-V dans Azure. Cette réplique Hyper-V est une machine virtuelle imbriquée dans Azure.

Une fois la tâche de réplication terminée, vous pouvez voir la réplique de la machine virtuelle (WinServer2016blog-réplique) sur l’hôte Hyper-V dans Azure. Cette réplique Hyper-V est une machine virtuelle imbriquée dans Azure.

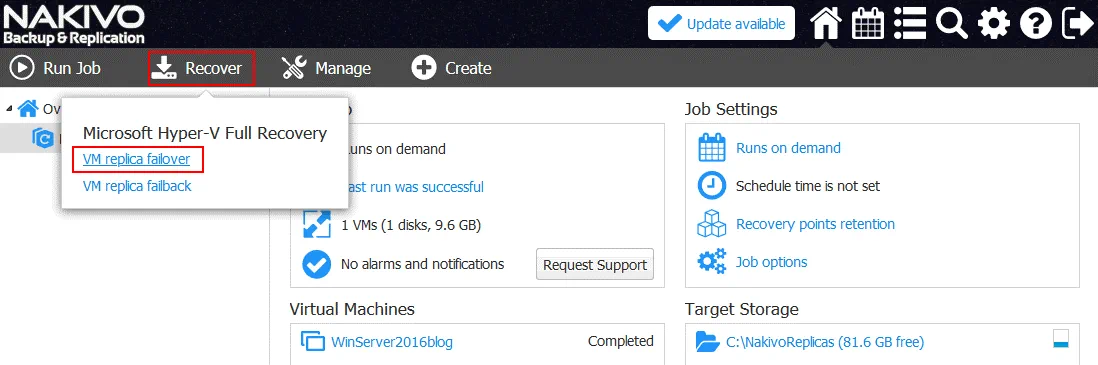

Basculement de VM vers Azure

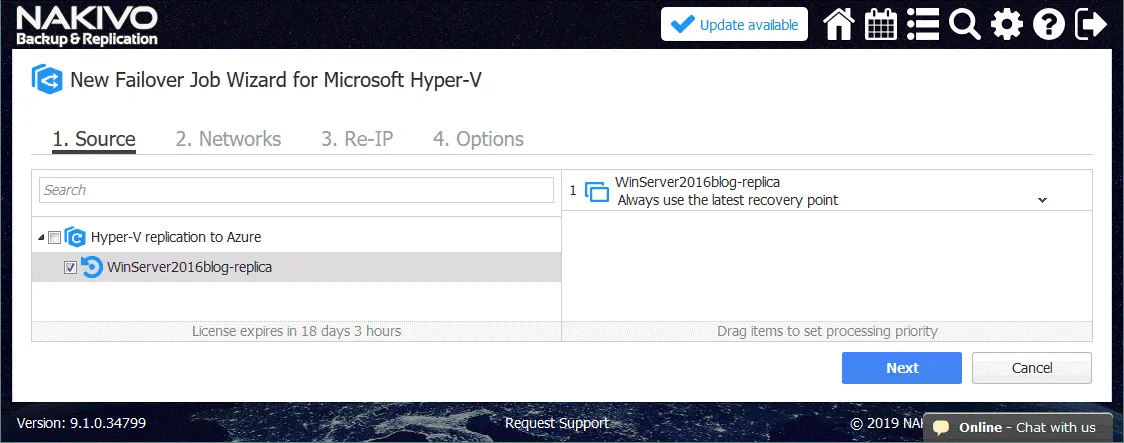

Maintenant que vous disposez d’une réplique de VM, vous êtes prêt pour le basculement de VM avec NAKIVO Backup & Replication.Sur le Page d’accueil, clic Récupération et dans le menu qui s’affiche, sélectionnez « VM replica failover » (Basculement de réplique de machine virtuelle). Le nouveau Assistant de basculement pour Microsoft Hyper-V est ouvert.1. Source. Sélectionnez la réplique de votre machine virtuelle qui sera utilisée pour le basculement. Dans ce cas, WinServer2016blog-réplique est le nom de la réplica de machine virtuelle imbriquée dans Azure.

Le nouveau Assistant de basculement pour Microsoft Hyper-V est ouvert.1. Source. Sélectionnez la réplique de votre machine virtuelle qui sera utilisée pour le basculement. Dans ce cas, WinServer2016blog-réplique est le nom de la réplica de machine virtuelle imbriquée dans Azure. 2. Réseaux. Vous pouvez activer le mappage réseau pour éviter de reconnecter manuellement la réplique de machine virtuelle au réseau virtuel Hyper-V requis, comme indiqué pour la tâche de réplication.

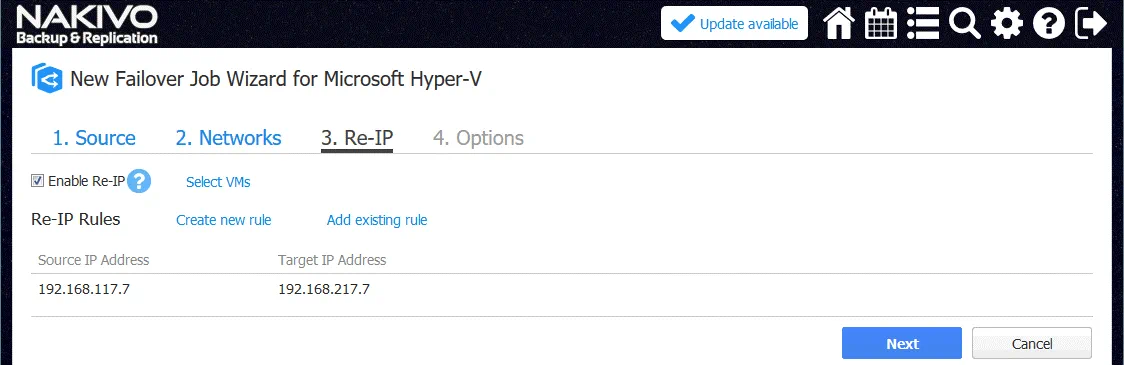

2. Réseaux. Vous pouvez activer le mappage réseau pour éviter de reconnecter manuellement la réplique de machine virtuelle au réseau virtuel Hyper-V requis, comme indiqué pour la tâche de réplication. 3. Réassignation d’adresses IP. Vous pouvez activer la Ré-assignation d’adresses IP pour éviter de reconfigurer manuellement les adresses IP sur la réplique VM après le basculement. Cliquez sur Sélectionner les MV et sélectionnez la réplique de votre machine virtuelle à laquelle la règle de réassignation d’adresses IP doit être appliquée.

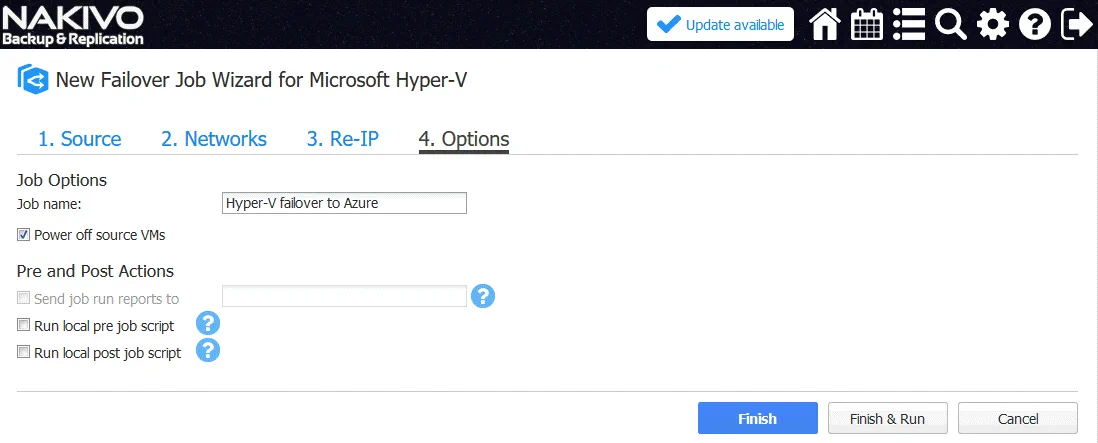

3. Réassignation d’adresses IP. Vous pouvez activer la Ré-assignation d’adresses IP pour éviter de reconfigurer manuellement les adresses IP sur la réplique VM après le basculement. Cliquez sur Sélectionner les MV et sélectionnez la réplique de votre machine virtuelle à laquelle la règle de réassignation d’adresses IP doit être appliquée. 4. Options. Entrez le nom de la tâche (par exemple, Basculement Hyper-V vers Azure)Sélectionner Mettre hors tension les MV sources pour éviter les conflits et garantir que toutes les modifications seront apportées dans la réplique de la VM, mais pas dans la VM Source.

4. Options. Entrez le nom de la tâche (par exemple, Basculement Hyper-V vers Azure)Sélectionner Mettre hors tension les MV sources pour éviter les conflits et garantir que toutes les modifications seront apportées dans la réplique de la VM, mais pas dans la VM Source. Cliquez Terminer & Exécuter pour enregistrer et exécuter la tâche de basculement.Warten quelques instants jusqu’à ce que la tâche de basculement Hyper-V soit terminée.Une fois la tâche terminée, vous pourrez voir que la réplique de la machine virtuelle est en cours d’exécution et que la machine virtuelle source est hors tension.

Cliquez Terminer & Exécuter pour enregistrer et exécuter la tâche de basculement.Warten quelques instants jusqu’à ce que la tâche de basculement Hyper-V soit terminée.Une fois la tâche terminée, vous pourrez voir que la réplique de la machine virtuelle est en cours d’exécution et que la machine virtuelle source est hors tension. Vous pouvez vous connecter à votre machine virtuelle Azure exécutant Hyper-V via RDP et constater qu’un réplica de machine virtuelle imbriquée est sous tension. Toutes les modifications sont désormais enregistrées dans le réplica de machine virtuelle imbriquée.

Vous pouvez vous connecter à votre machine virtuelle Azure exécutant Hyper-V via RDP et constater qu’un réplica de machine virtuelle imbriquée est sous tension. Toutes les modifications sont désormais enregistrées dans le réplica de machine virtuelle imbriquée. Lorsque votre infrastructure sur le site principal est en état de récupération, vous pouvez effectuer l’opération de restauration automatique de la machine virtuelle et ramener les Workloads vers le site principal (Office 1 dans ce cas) depuis Azure, qui sert de site de reprise après sinistre. Après avoir effectué la reprise de la machine virtuelle, les modifications apportées à la réplique de la machine virtuelle seront transférées vers la machine virtuelle d’origine. Cette opération est appelée restauration automatique.

Lorsque votre infrastructure sur le site principal est en état de récupération, vous pouvez effectuer l’opération de restauration automatique de la machine virtuelle et ramener les Workloads vers le site principal (Office 1 dans ce cas) depuis Azure, qui sert de site de reprise après sinistre. Après avoir effectué la reprise de la machine virtuelle, les modifications apportées à la réplique de la machine virtuelle seront transférées vers la machine virtuelle d’origine. Cette opération est appelée restauration automatique.

Restauration automatique après défaillance VM

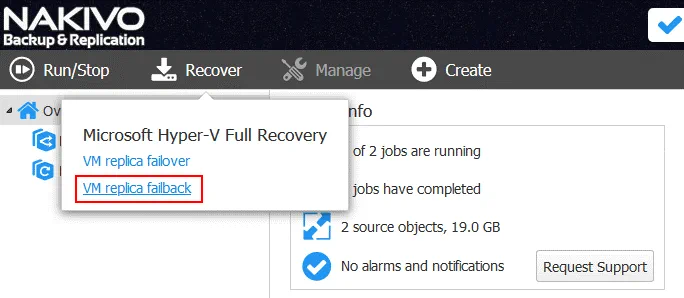

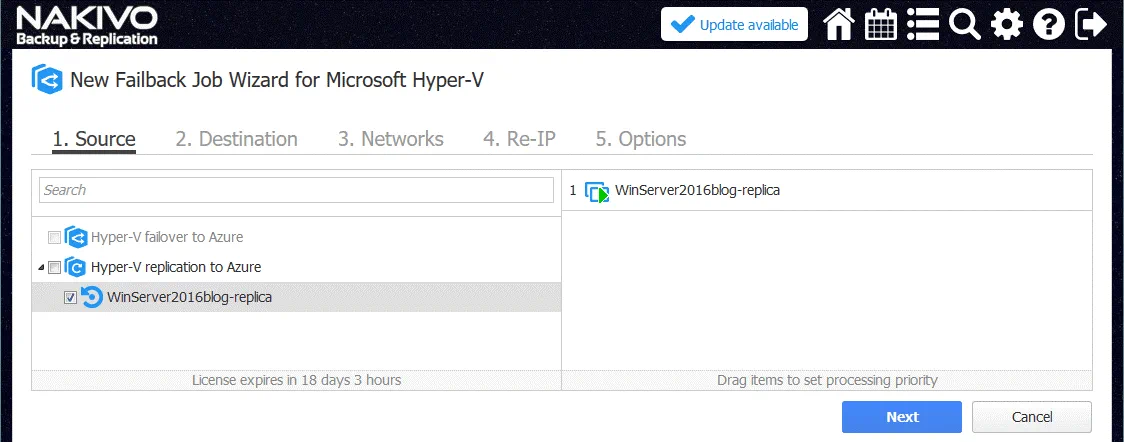

Pour effectuer la restauration automatique, sur la page d’accueil du NAKIVO Backup & Replication interface web, allez à Récupération > Restauration automatique de la réplique VM après défaillance. Le Assistant de tâche de restauration automatique sera ouvert.1. Source. Sélectionnez la réplique de VM qui a été utilisée pour le basculement de VM (WinServer2016blog-réplique dans notre exemple). Il est recommandé d’arrêter la réplique de la machine virtuelle avant de lancer la tâche de restauration automatique.

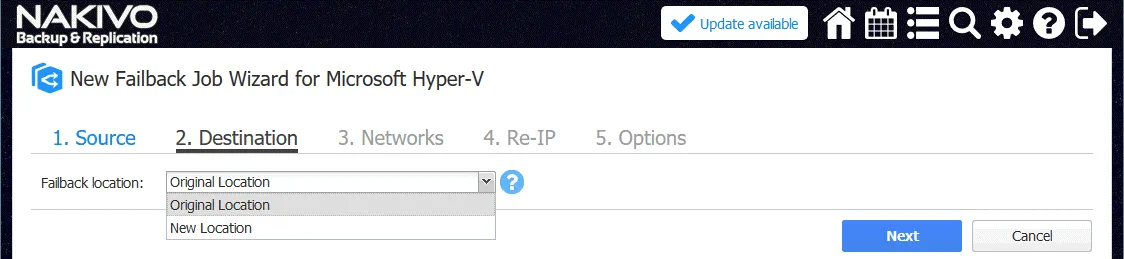

Le Assistant de tâche de restauration automatique sera ouvert.1. Source. Sélectionnez la réplique de VM qui a été utilisée pour le basculement de VM (WinServer2016blog-réplique dans notre exemple). Il est recommandé d’arrêter la réplique de la machine virtuelle avant de lancer la tâche de restauration automatique. 2. Destination. Sélectionner Emplacement d’origine dans le menu déroulant. Vous pouvez sélectionner le Nouveau lieu si nécessaire.

2. Destination. Sélectionner Emplacement d’origine dans le menu déroulant. Vous pouvez sélectionner le Nouveau lieu si nécessaire. 3. Réseaux. Créez la règle de mappage réseau inverse (dans l’ordre inverse) par rapport à la règle précédente lorsque vous avez configuré une tâche de basculement. Dans ce cas, le Réseau source est Commutateur interne NAT et le réseau cible est Broadcom NetXtreme.

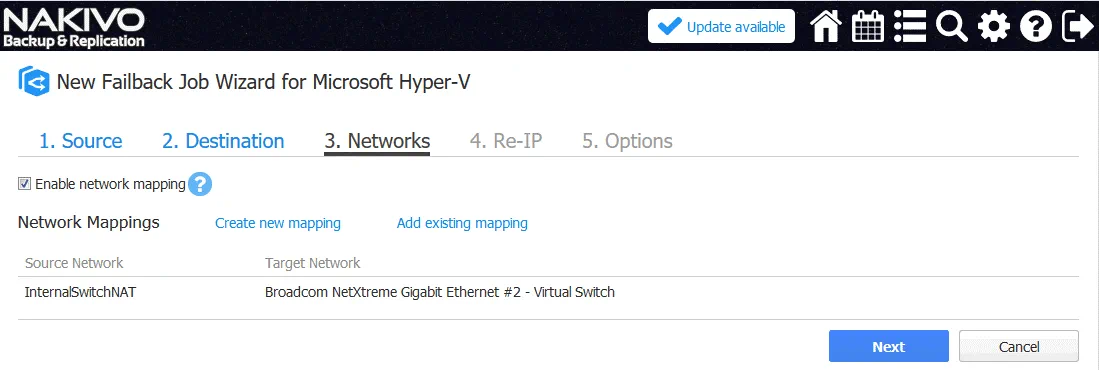

3. Réseaux. Créez la règle de mappage réseau inverse (dans l’ordre inverse) par rapport à la règle précédente lorsque vous avez configuré une tâche de basculement. Dans ce cas, le Réseau source est Commutateur interne NAT et le réseau cible est Broadcom NetXtreme. 4. Réassignation d’adresses IP. Modifiez l’adresse IP dans l’ordre inverse. Dans notre exemple, les paramètres des règles de réassignation d’adresses IP sont indiqués ci-dessous.Paramètres de la sourceAdresse IP: 192.168.217.*Masque de sous-réseau: 255.255.255.0Paramètres de la cibleAdresse IP: 192.168.117.*Masque de sous-réseau: 255.255.255.0Passerelle par défaut: 192.168.117.1Serveur DNS primaire: 192.168.117.1Serveur DNS secondaire: 8.8.8.8Cliquez ici Sélectionner les MV et sélectionnez votre réplique VM (WinServer2016blog-réplique dans ce cas).

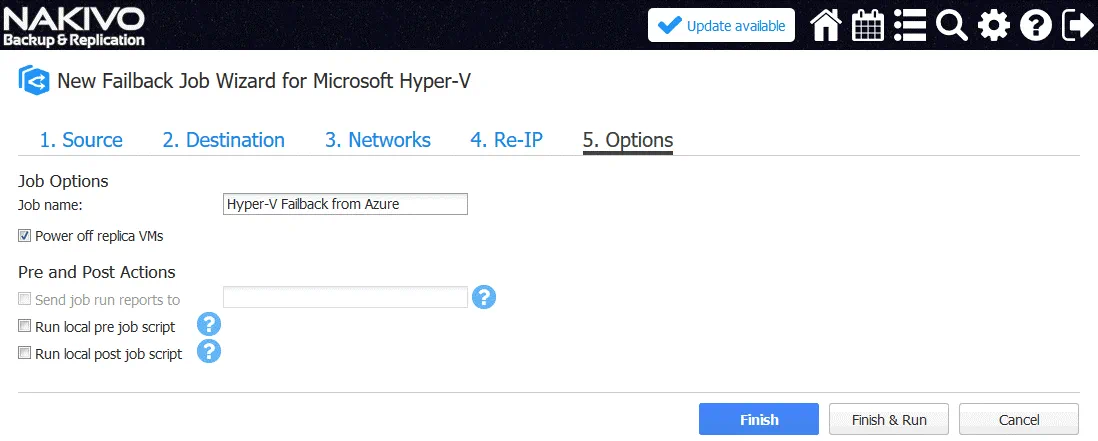

4. Réassignation d’adresses IP. Modifiez l’adresse IP dans l’ordre inverse. Dans notre exemple, les paramètres des règles de réassignation d’adresses IP sont indiqués ci-dessous.Paramètres de la sourceAdresse IP: 192.168.217.*Masque de sous-réseau: 255.255.255.0Paramètres de la cibleAdresse IP: 192.168.117.*Masque de sous-réseau: 255.255.255.0Passerelle par défaut: 192.168.117.1Serveur DNS primaire: 192.168.117.1Serveur DNS secondaire: 8.8.8.8Cliquez ici Sélectionner les MV et sélectionnez votre réplique VM (WinServer2016blog-réplique dans ce cas). 5. OptionsDéfinissez les options de la tâche de restauration automatique, telles que le nom de la machine virtuelle et les actions pré et post.Entrez le nom de la tâche : Restauration automatique Hyper-V à partir d’Azure.Cochez la case : Éteindre les machines virtuelles répliquées.

5. OptionsDéfinissez les options de la tâche de restauration automatique, telles que le nom de la machine virtuelle et les actions pré et post.Entrez le nom de la tâche : Restauration automatique Hyper-V à partir d’Azure.Cochez la case : Éteindre les machines virtuelles répliquées. Frapper Terminer & Exécuter pour enregistrer les paramètres et exécuter la tâche de restauration automatique. Attendez que les modifications soient synchronisées avec la machine virtuelle source. Vous pouvez ensuite continuer à utiliser votre machine virtuelle sur le site principal.Remarque : Votre pare-feu sur le site principal (appelé Office 1 dans cet article de blog) doit être correctement configuré pour permettre l’interaction réseau et le transfert de données entre les composants de NAKIVO Backup & Replication. Sinon, vous pouvez obtenir un message d’erreur tel que :La réplication de la machine virtuelle « winServer2016blog-replica » a échoué. Une erreur s’est produite lors de la réplication d’un ou plusieurs disques virtuels de la machine virtuelle « WinServer2016blog-replica »..Dans ce cas, vérifiez les paramètres du pare-feu sur votre routeur et votre serveur Hyper-V sur votre site principal. Vous devrez peut-être créer des règles de pare-feu similaires à celles que vous avez créées dans Azure.Un exemple simple de configuration réseau est expliqué dans cet article de blog afin d’illustrer le principe de fonctionnement. Vous pouvez configurer une connexion VPN de site à site comme alternative, ce qui vous offrira plus de flexibilité et des options avancées en termes de connectivité réseau.

Frapper Terminer & Exécuter pour enregistrer les paramètres et exécuter la tâche de restauration automatique. Attendez que les modifications soient synchronisées avec la machine virtuelle source. Vous pouvez ensuite continuer à utiliser votre machine virtuelle sur le site principal.Remarque : Votre pare-feu sur le site principal (appelé Office 1 dans cet article de blog) doit être correctement configuré pour permettre l’interaction réseau et le transfert de données entre les composants de NAKIVO Backup & Replication. Sinon, vous pouvez obtenir un message d’erreur tel que :La réplication de la machine virtuelle « winServer2016blog-replica » a échoué. Une erreur s’est produite lors de la réplication d’un ou plusieurs disques virtuels de la machine virtuelle « WinServer2016blog-replica »..Dans ce cas, vérifiez les paramètres du pare-feu sur votre routeur et votre serveur Hyper-V sur votre site principal. Vous devrez peut-être créer des règles de pare-feu similaires à celles que vous avez créées dans Azure.Un exemple simple de configuration réseau est expliqué dans cet article de blog afin d’illustrer le principe de fonctionnement. Vous pouvez configurer une connexion VPN de site à site comme alternative, ce qui vous offrira plus de flexibilité et des options avancées en termes de connectivité réseau.

Conclusion

Il est recommandé d’avoir des réplicas de machines virtuelles sur le site distant dans le cadre de votre plan de reprise après sinistre. Les services de cloud public peuvent être utilisés comme site de reprise après sinistre si vous ne pouvez pas réaliser le déploiement de votre propre site distant à cette fin. Microsoft Azure, qui utilise le moteur Hyper-V pour exécuter des machines virtuelles, est une bonne solution pour exécuter des machines virtuelles dans le cloud. Cependant, le format des VMs Azure et Hyper-V présente une série de différences qui ne vous permettent pas de répliquer directement les VMs Hyper-V vers Azure. La virtualisation imbriquée Hyper-V est une fonctionnalité utile qui vous permet d’exécuter une VM à l’intérieur d’une autre VM. Cette fonctionnalité peut être utilisée pour répliquer des VMs Hyper-V vers Azure.Cet article de blog explique comment utiliser la virtualisation imbriquée Hyper-V dans Azure et répliquer vos machines virtuelles Microsoft Hyper-V vers le cloud Microsoft Azure afin de les protéger contre les sinistres. NAKIVO Backup & Replication peut répliquer des VMs Hyper-V vers l’hôte Hyper-V fonctionnant comme une machine virtuelle Azure dans le cloud, et effectuer un basculement et une restauration automatique de la VM dans le cadre d’un scénario de reprise après sinistre.Vous devriez maintenant comprendre comment configurer l’environnement Azure, l’environnement Hyper-V, le pare-feu et NAKIVO Backup & Replication pour rendre le processus de reprise après sinistre rapide et facile.