Replizieren, Wiederherstellen und Ausfallsicherung mithilfe von Hyper-V-verschachtelter Virtueller Virtualisierung in Azure

Disaster Recovery setzt mindestens einen sekundären Standort voraus, der als Disaster Recovery-Standort bezeichnet wird. Ein Remote-Rechenzentrum kann als Disaster Recovery-Standort (DR-Standort) betrachtet werden. Ein Hot-DR-Standort ist jedoch mit hohen Kosten verbunden. Was sollten Sie tun, wenn Sie kein Remote-Rechenzentrum als DR-Standort haben, aber möglicherweise Ihre Umgebung in sehr kurzer Zeit wiederherstellen müssen?Derzeit können Sie Cloud-Umgebungen von führenden Anbietern als Disaster Recovery-Standort nutzen, dort Backups und VM-Replikate speichern und Ihre Virtuellen Maschinen (VMs) in der Cloud ausführen, wenn eine Katastrophe eintritt. Sie benötigen VM-Replikate, wenn Sie innerhalb kurzer Zeit einen VM-Failover durchführen und im Falle eines Ausfalls die Workloads des primären Standorts auf den DR-Standort migrieren möchten. Hyper-V-Virtuelle Maschinen bilden dabei keine Ausnahme.In diesem Blogbeitrag wird erläutert, wie Sie Hyper-V-Virtuelle Maschinen mithilfe von NAKIVO Backup & Replication.

ÜBER UNS

Hyper-V ist eine Art Hypervisor, der von Microsoft für die Ausführung von Virtuellen Maschinen entwickelt wurde. Eine Hyper-V-Rolle kann nur auf Windows-Rechnern bereitgestellt werden und ist als Alternative zu VMware und VirtualBox Hardware-Virtualisierungslösungen. Es gibt auch eine Standalone-Ausgabe von Hyper-V Server.Azure ist eine von Microsoft entwickelte Public Cloud. Azure bietet verschiedene Dienste wie Azure Virtuelle Maschinen, Azure Active Directory, Containerdienste, Datenbanken, Speicherdienste, Webdienste usw. Microsoft verwendet die Hyper-V-Virtualisierungsplattform, um Azure Virtuelle Maschinen in der Azure Cloud auszuführen. Azure VMs haben viele Funktionen von Hyper-V VMs übernommen, wie z. B. virtuelle Hardware, virtuelles Festplattenformat usw.Allerdings gibt es Unterschiede zwischen Hyper-V-Virtuellen Maschinen und Azure-Virtuellen Maschinen, was ihr VM-Format angeht. Azure-VMs haben bestimmte VM-Größen, die als Voreinstellungen betrachtet werden können, die die entsprechende Leistung (Prozessor, Arbeitsspeicher, Speicher, Eingabe-/Ausgabewerte) bieten. Die maximale Größe einer virtuellen Festplatte, die an eine Azure-VM angeschlossen werden kann, beträgt 1 TB. Azure-VMs unterstützen nur virtuelle Festplatten im VHD-Format, und in Azure können nur VMs der Generation 1 bereitgestellt werden.

So führen Sie die Hyper-V VM-Replikation in Azure aus

Aufgrund der Unterschiede zwischen Hyper-V-VMs und Azure-VMs können Sie eine Hyper-V-VM nicht einfach in Azure replizieren und dann die virtuelle Azure-Maschine als VM-Replikat ausführen. Glücklicherweise gibt es eine Lösung, mit der Sie dieses Problem beheben können. Microsoft hat mit der Veröffentlichung von Windows Server 2016 die neue Funktion „Hyper-V Nested Virtualization” vorgestellt, die in dieser Situation Hilfe bieten kann. Mit Azure verschachtelte Virtuelle Virtualisierung Mit dieser Funktion können Sie eine VM innerhalb einer VM ausführen – eine virtuelle Windows Server-Maschine kann in Azure bereitgestellt werden und verschachtelte Virtuelle Maschinen im Hyper-V-Format ausführen. In dieser Umgebung können Sie Ihre lokalen Hyper-V-VMs in Azure replizieren.Der Algorithmus für den Failover von Hyper-V-Virtuellen Maschinen zu Azure lautet wie folgt:

- Stellen Sie eine Azure-VM mit Windows Server 2016 oder Windows Server 2019 in der Azure Cloud bereit.

- Installieren Sie die Hyper-V-Rolle auf dieser Windows Server-VM, die in Azure ausgeführt wird.

- Konfigurieren Sie das Netzwerk für Ihre verschachtelte VM, die auf dem virtuellen Hyper-V-Host in Azure ausgeführt wird.

- Replizieren Sie eine VM von Ihrem physischen (vor Ort) Hyper-V-Host auf einen virtuellen Hyper-V-Host, der als VM in Azure ausgeführt wird.

- Bei einem Ausfall auf ein verschachteltes VM-Replikat umschalten, das auf einem Hyper-V-Host in Azure läuft.

Der heutige Blogbeitrag erklärt, wie Sie ein Hyper-V-Replikat in Azure erstellen und wie Sie einen Failover auf diese verschachtelte VM im Hyper-V-Format in Azure durchführen. Die detaillierte Schritt-für-Schritt-Anleitung mit Screenshots wird Ihnen hoffentlich helfen, den Arbeitsablauf besser zu verstehen.

Demonstrationsumgebung

In dem in diesem Blogbeitrag gezeigten Beispiel gibt es einen lokalen Standort (ein Rechenzentrum in Office 1) und einen Disaster-Recovery-Standort (die virtuelle Hyper-V-Umgebung, die in der Azure Cloud bereitgestellt wird).Die Umgebung von Office 1

- Ein physischer Router mit integriertem Switch. Dieser Router verfügt über eine Firewall. Die WAN-IP-Adresse dieses Routers lautet 77.88.196.86 und die LAN-IP-Adresse lautet 192.168.17.1. Die Adresse des LAN (Local Area Network) lautet 192.168.17.0/24.

- Eine Maschine (physisch oder virtuell) mit NAKIVO Backup & Replication installiert (eine Komplettlösung, bestehend aus Director und Transporter). Die IP-Adresse lautet 192.168.17.63.

- Ein Hyper-V-Host, der auf einem Physischen Server ausgeführt wird. Die IP-Adresse lautet 192.168.17.23. Der Hyper-V-Host und der Computer, auf dem NAKIVO Backup & Replication sind mit demselben Netzwerk verbunden (192.168.17.0/24). Dieser Hyper-V-Host wird zum Inventar von NAKIVO Backup & Replication und ist geschützt.

- Der Hyper-V-Host verfügt über einen virtuellen Netzwerkadapter, der mit einem virtuellen Switch (192.168.117.0/24) verbunden ist. Die IP-Adresse dieses virtuellen Netzwerkadapters auf dem Hyper-V-Server lautet 192.168.117.1.

- Auf dem Hyper-V-Host (192.168.17.23) ausgeführte VMs sind mit dem virtuellen Switch verbunden und mit dem Netzwerk (192.168.117.0/24) verbunden. Die Hyper-V-VM namens WinServer2016blog läuft auf diesem Hyper-V-Host und wird auf Azure repliziert. Wie Sie sehen können, ist Windows Server 2016 auf dieser VM installiert.

Azure-Cloud-Umgebung

- Es gibt eine Azure-VM, auf der Windows Server 2016 ausgeführt wird. Auf diesem Computer ist eine Hyper-V-Rolle aktiviert. Die externe IP-Adresse dieses in Azure ausgeführten Hyper-V-Servers lautet 55.105.221.43. Diese IP-Adresse wird zum Verbinden mit dem Hyper-V-Host aus dem Internet verwendet. Die Azure-Firewall ist so konfiguriert, dass nur Verbindungen von externen IP-Adressen von Office 1Es gibt auch eine Windows-Firewall auf Windows Server 2016, auf dem Hyper-V in Azure ausgeführt wird. Diese Firewall ist ähnlich konfiguriert und erlaubt Verbindungen von einem Hyper-V-Host zu verschachtelten VMs und umgekehrt.

- Ein virtueller Switch auf dem Hyper-V-Host ist für das Verbinden verschachtelter VMs mit dem Netzwerk hinter dem virtuellen NAT-Gerät konfiguriert. Der Name dieses Netzwerks lautet „NAT-Netzwerk“ und der Name des virtuellen Switches lautet Interner NAT-SwitchDie IP-Adresse des virtuellen NAT-Geräts, das mit diesem virtuellen Switch verbunden ist, lautet 192.168.217.1, und die Netzwerkadresse lautet 192.168.217.0/24.

- Verschachtelte VMs sind mit dem NAT-Netzwerk (192.168.217.0/24) verbunden und können auf das Internet zugreifen. Zwei Test-VMs werden auf dem Hyper-V-Host in Azure erstellt, und anschließend wird ein Replikat der WinServer2016-Blog VM, die auf dem Hyper-V-Host in der Office 1 wird auf dem Hyper-V-Host erstellt, der in der Azure Cloud ausgeführt wird.

- Die Windows Server 2016-VM, auf der Hyper-V in Azure ausgeführt wird, ist ebenfalls mit einem virtuellen lokalen Netzwerk verbunden, das zum Verbinden von Azure-VMs untereinander verwendet wird. Die Adresse dieses Netzwerks lautet 10.0.4.0/24.

- Für das Verbinden ist eine Internetverbindung erforderlich. Office 1 zu Azure, einschließlich der in Azure Cloud bereitgestellten Hyper-V-Umgebung.

Alle genannten Elemente sind in der folgenden Abbildung dargestellt.

Der Workflow für den Failover auf eine verschachtelte Hyper-V-VM in Azure

Sehen wir uns einmal an, wie Sie Ihre Umgebung einschließlich einer lokalen Umgebung in Office 1 und Remote-Umgebung in der Azure Cloud gemäß dem oben dargestellten Schema. Es wird davon ausgegangen, dass ein Hyper-V-Server bereits in Ihrem primären Rechenzentrum installiert und konfiguriert ist (Office 1), NAKIVO Backup & Replication ist auch installiert auf einer physischen oder virtuellen Maschine, und mindestens eine Hyper-V-VM läuft im primären Rechenzentrum (Office 1). In unserem Beispiel lautet der Name der ursprünglichen Hyper-V-VM WinServer2016-Blog.

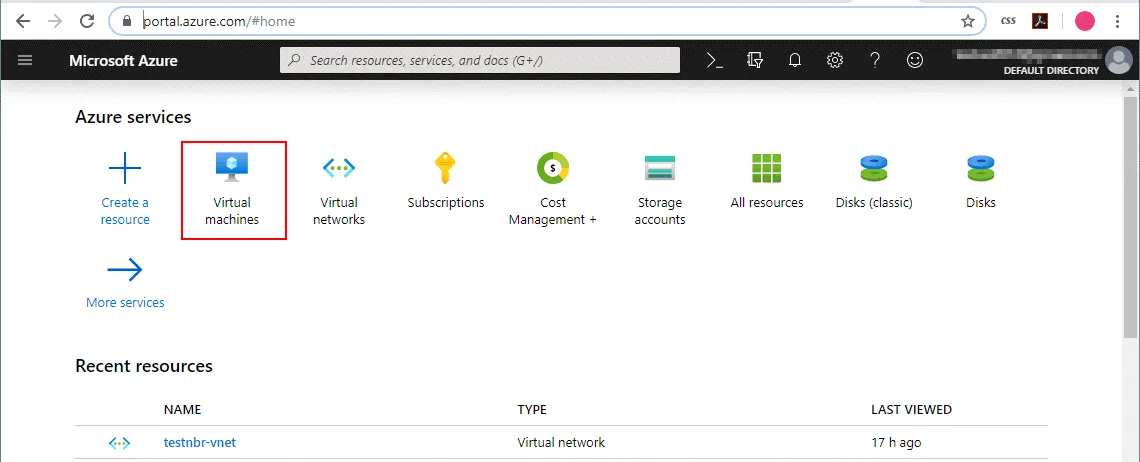

Erstellen einer neuen Azure-VM

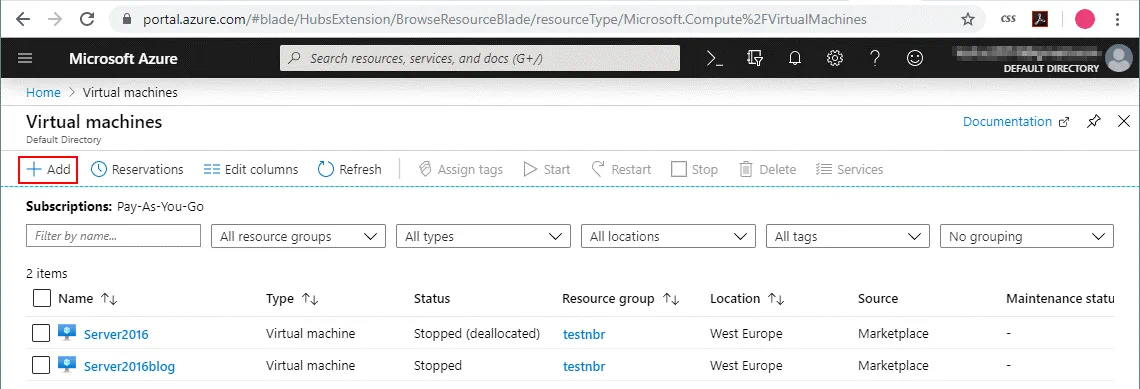

Erstellen Sie eine VM mit Windows Server 2016 in Azure. Diese VM wird verwendet, um den Hyper-V-Server zu installieren und verschachtelte Hyper-V-VMs auszuführen. Öffnen Sie Ihren Webbrowser und gehen Sie zu Microsoft Azure Website. Melden Sie sich mit Ihrem Konto bei Microsoft Azure an. Sie sollten über das entsprechende Abonnement verfügen, um Azure Cloud-Dienste nutzen zu können. Auf der https://portal.azure.com/de Seite, auswählen Virtuelle Maschinen in der Weboberfläche. Auf der Virtuelle Maschinen seite (Startseite > Virtuelle Maschine ), klicken Sie auf Hinzufügen eine virtuelle Maschine erstellen.

Auf der Virtuelle Maschinen seite (Startseite > Virtuelle Maschine ), klicken Sie auf Hinzufügen eine virtuelle Maschine erstellen. Die Seite zur VM-Erstellung enthält mehrere Registerkarten, wobei jede Registerkarte mehrere Abschnitte umfasst.

Die Seite zur VM-Erstellung enthält mehrere Registerkarten, wobei jede Registerkarte mehrere Abschnitte umfasst.

Grundlagen

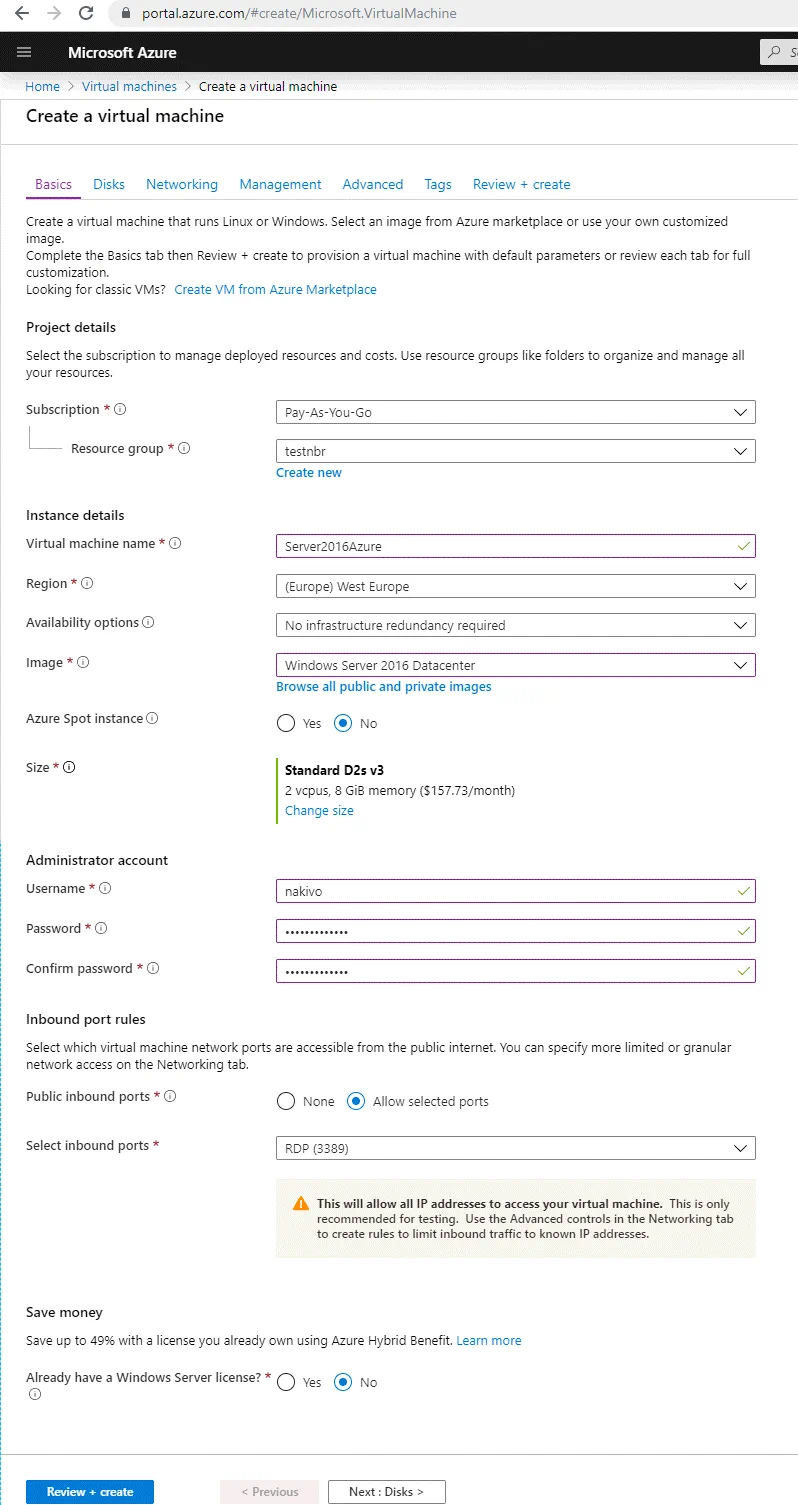

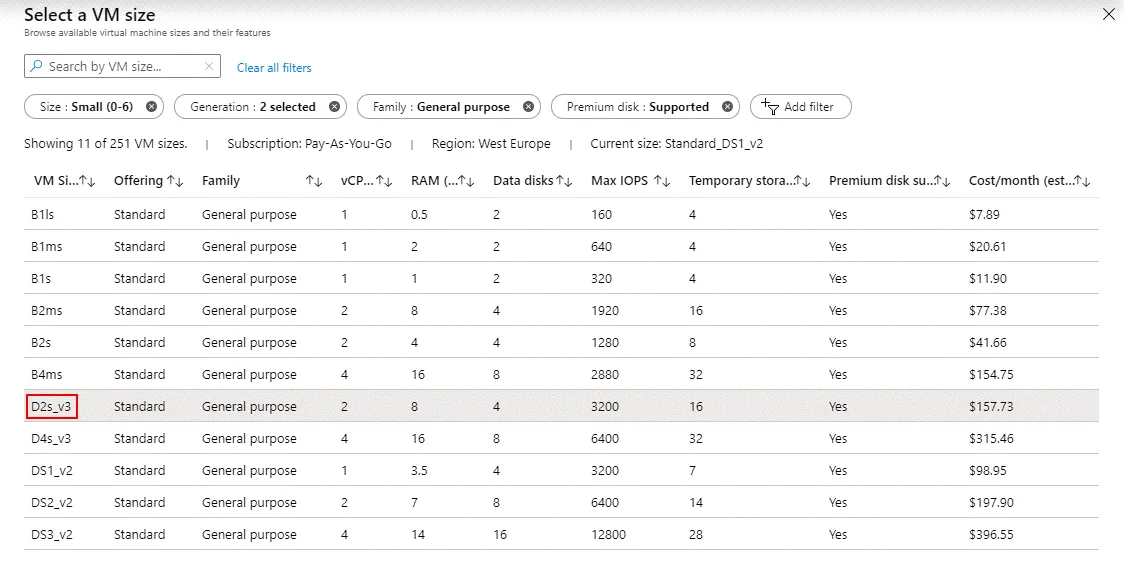

Auf der Grundlagen Registerkarte des Assistenten die folgenden Einstellungen ein:ProjektdetailsAbonnement: Pay-As-You-Go (wählen Sie das für Sie verfügbare Abonnement aus).RessourcengruppeWählen Sie Ihre vorhandene Ressourcengruppe aus oder erstellen Sie eine neue Ressourcengruppe. In diesem Beispiel Testnummer ist der Name der Ressourcengruppe.InstanzdetailsName der virtuellen MaschineServer2016Azure.Region: (Europa) Westeuropa. Wählen Sie die gewünschte Region aus (z. B. die Region, die Ihrer Region am nächsten liegt).VerfügbarkeitsoptionenKeine Infrastruktur-Redundanz erforderlich (Sie können diese Standardoption beibehalten).BildWindows Server 2016 Datacenter (Windows Server 2016 wird bevorzugt, da es mehr Hyper-V-Funktionen unterstützt als Windows Server 2012 R2 Datacenter).Azure Spot-Instanz: Anz.Größe: D2s_v3 wird in diesem Beispiel verwendet. Sie können eine andere VM-Größe auswählen, die die Ausführung von Hyper-V Server unterstützt. Alle v3 Eine Reihe von Azure-VMs unterstützt verschachtelte Virtualisierung. Beachten Sie, dass die VM-Leistung ausreichend sein muss, um alle erforderlichen Hyper-V-VMs nach dem Failover auf den in Azure ausgeführten Hyper-V-Host auszuführen.Administrator-Konto Benutzername: NAKIVO (Sie können Ihren benutzerdefinierten Benutzername eingeben)Passwort: ************* (ein sicheres passwort festlegen)Passwort bestätigen: *************Regeln für eingehende PortsSie können eingehende Ports auswählen, die geöffnet werden müssen, um über das öffentliche Internet auf die virtuelle Azure-Maschine zugreifen zu können. Lassen Sie den RDP-Port geöffnet, wenn Sie diese VM remote verwalten. RDP verwendet den Port TCP 3389 für eingehende Verbindungen. Wenn Sie die Konfiguration der VM fertiggestellt haben, können Sie den Netzwerkzugriff über RDP (Remote Desktop Protocol) deaktivieren. Später können Sie die Firewall in Azure detaillierter konfigurieren und eingehende Verbindungen zu benutzerdefinierten Ports von benutzerdefinierten IP-Adressen oder Netzwerken zulassen.Öffentliche eingehende Ports: Ausgewählte Ports zulassenEingehende Ports auswählen: RDP (3389)Geld sparenWählen Sie aus, ob Sie bereits über eine Windows Server-Lizenz verfügen, da dies zur Kostensenkung beitragen kann.Nein ist standardmäßig ausgewählt.Diese Einstellungen sind auf dem folgenden Screenshot zu sehen. Wenn Sie eine VM-Größe auswählen, werden Ihnen der Name der VM, die Anzahl der virtuellen Prozessoren (vCPUs), die Speichergröße (RAM), der maximale IOPS-Wert (Input/Output Operations per Second), die Größe des temporären Speichers, die Premium-Festplattenunterstützung und die monatlichen Kosten angezeigt.

Wenn Sie eine VM-Größe auswählen, werden Ihnen der Name der VM, die Anzahl der virtuellen Prozessoren (vCPUs), die Speichergröße (RAM), der maximale IOPS-Wert (Input/Output Operations per Second), die Größe des temporären Speichers, die Premium-Festplattenunterstützung und die monatlichen Kosten angezeigt. Klicken Weiter Wenn Sie bereit sind, fortzufahren und zum weiteren Schritt des Assistenten zu wechseln.

Klicken Weiter Wenn Sie bereit sind, fortzufahren und zum weiteren Schritt des Assistenten zu wechseln.

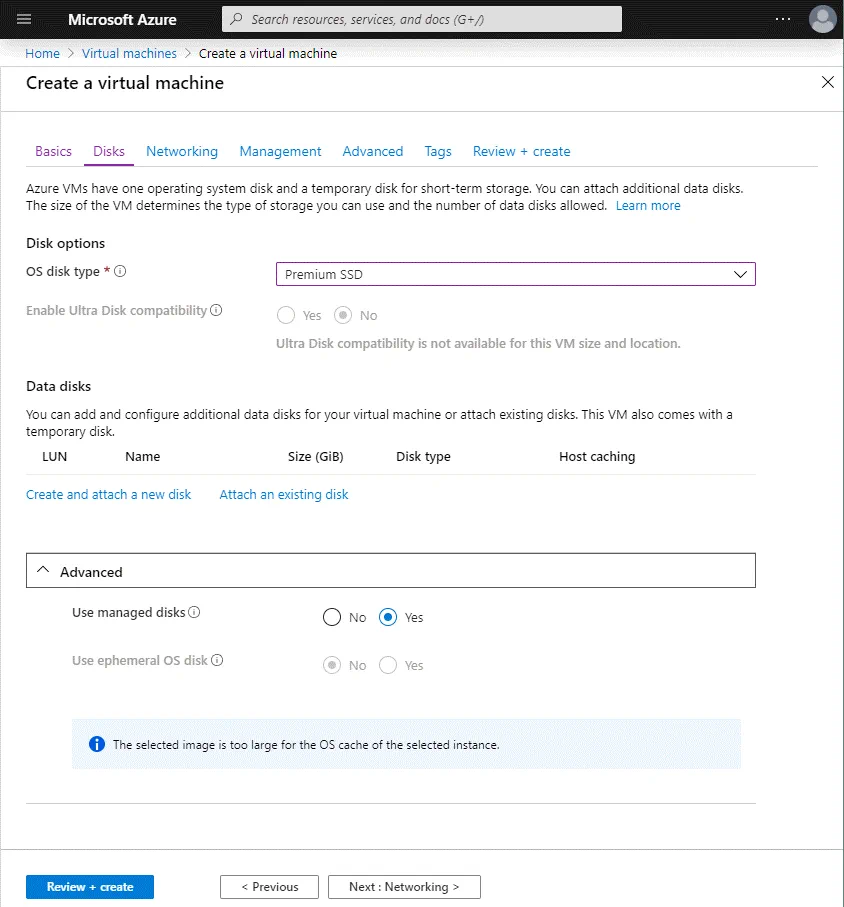

Festplatten

Auf dieser Registerkarte sollten Sie die Konfiguration der virtuellen Festplatte auswählen, die Sie erstellen möchten.Festplatten-OptionenOS-FestplattentypPremium-SSD. Die zuvor ausgewählte VM-Größe unterstützt Premium-SSD-Festplatten, und Sie können diese Option unverändert lassen, da sie am praktischsten ist. Weitere verfügbare Optionen sind Standard-HDD und Standard-SSD.Sie können zusätzliche Festplatten für eine Azure-Virtuelle Maschine erstellen, wenn die Virtuelle Maschine erstellt wird, selbst wenn die Virtuelle Maschine derzeit ausgeführt wird. Treffer Weiter das Netzwerk zu konfigurieren.

Treffer Weiter das Netzwerk zu konfigurieren.

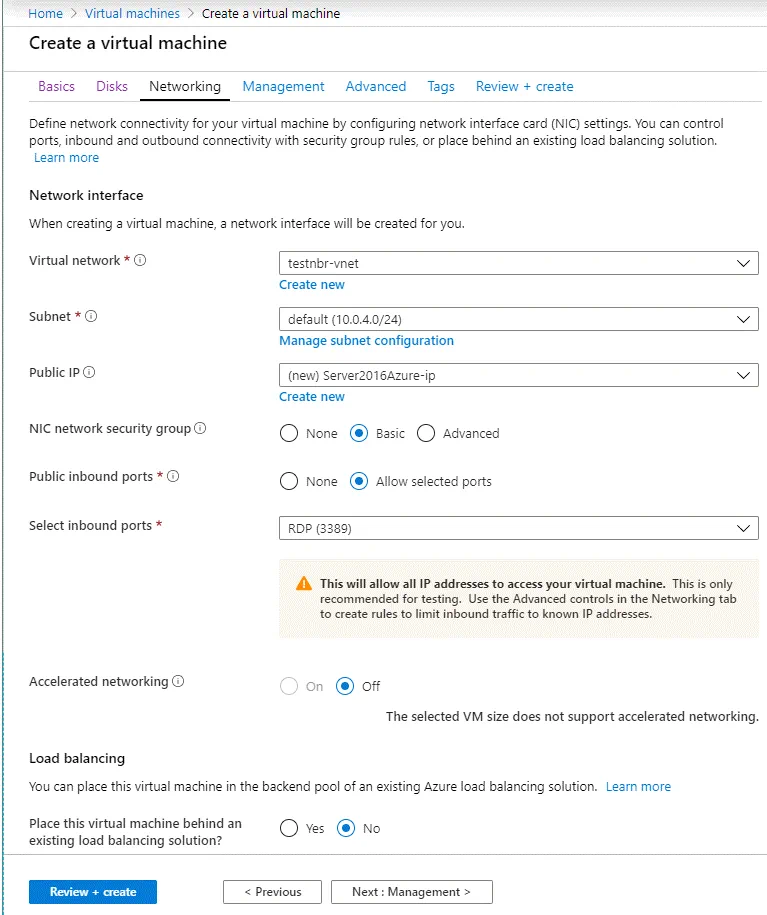

Netzwerk

Auf der Registerkarte „Netzwerk“ sollten Sie die folgenden Parameter auswählen.NetzwerkschnittstelleVirtuelles NetzwerkWählen Sie ein vorhandenes virtuelles Netzwerk aus oder erstellen Sie ein neues. In diesem Beispiel testnbr-vnet ist der Name des Virtuellen Netzwerks.Subnetz: Standard (10.0.4.0/24). Wählen Sie das Subnetz aus, das für die Kommunikation zwischen virtuellen Azure-Maschinen im virtuellen LAN (Local Area Network) in der Azure Cloud verwendet werden soll. Sie können ein neues Subnetz erstellen.Öffentliche IP-AdresseSie können den Standardwert beibehalten.NIC-Netzwerksicherheitsgruppe: BasicÖffentliche eingehende Ports: Ausgewählte Ports zulassenEingehende Ports auswählen: RDP (3389). Dies ist die Einstellung, die Sie auf dem ersten Bildschirm des Assistenten zur Erstellung einer virtuellen Maschine gesehen haben.Beschleunigte Vernetzung: AusLastverteilungStellen Sie diese virtuelle Maschine hinter einer bestehenden Lastenausgleichslösung auf.: Nein Jetzt können Sie die Einstellungen für das Management konfigurieren.

Jetzt können Sie die Einstellungen für das Management konfigurieren.

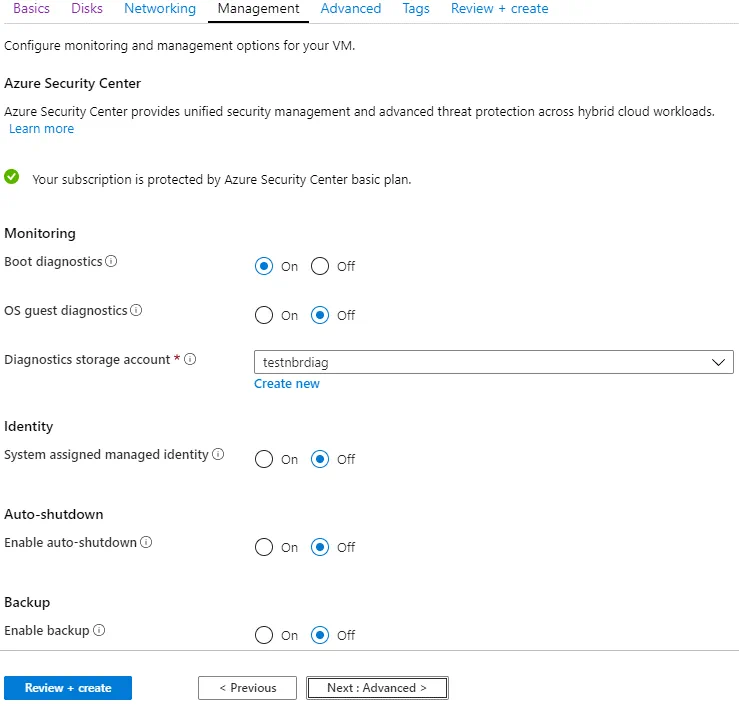

Verwaltung

Auf dieser Registerkarte können Sie Überwachungs- und Verwaltungsoptionen für Ihre virtuelle Azure-Maschine konfigurieren. Sie können die Standardverwaltungsparameter beibehalten und ein Diagnoselagerungskonto erstellen, falls dieses noch nicht vorhanden ist. Wenn Sie sich nicht sicher sind, welche Optionen Sie auf dieser Registerkarte konfigurieren sollen, behalten Sie die Standardparameter bei.

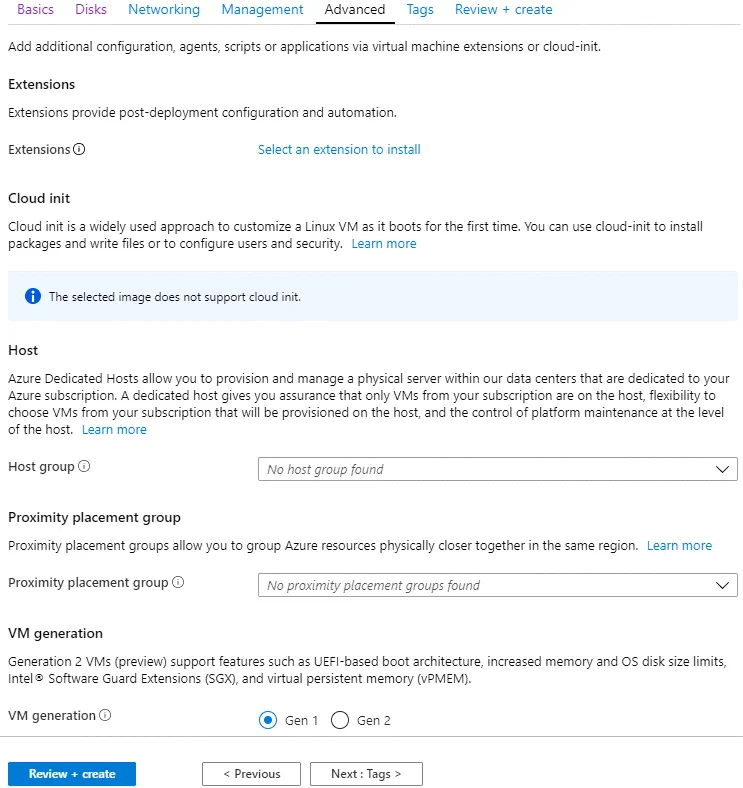

Fortgeschritten

Auf dieser Registerkarte können Sie die Standardeinstellungen beibehalten und die Generation der Virtuellen Maschine auswählen (Generation 1 oder Generation 2). Im aktuellen Beispiel ist ein Generation 1 VM wird erstellt.

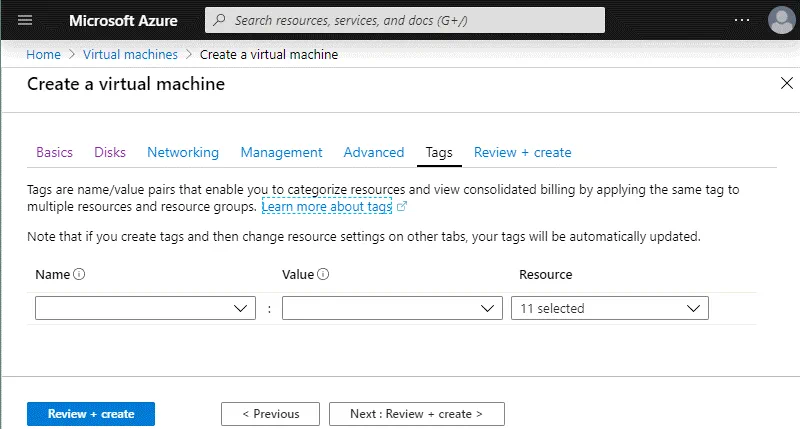

Tags

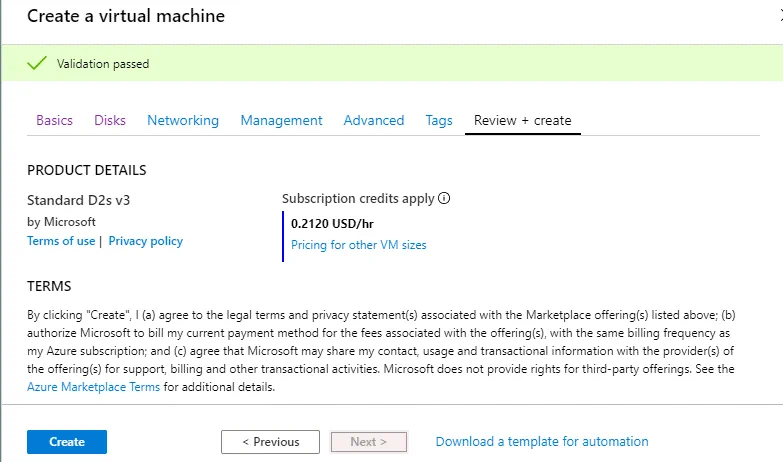

Bei Bedarf können Sie benutzerdefinierte Tags hinzufügen. Jetzt können Sie klicken Überprüfen + erstellen die Konfiguration der neuen VM zu überprüfen.Validierung bestanden bedeutet, dass alles in Ordnung ist und Sie eine neue VM erstellen können.

Jetzt können Sie klicken Überprüfen + erstellen die Konfiguration der neuen VM zu überprüfen.Validierung bestanden bedeutet, dass alles in Ordnung ist und Sie eine neue VM erstellen können. Wenn Sie ähnliche identische neue Azure-VMs bereitstellen müssen, können Sie eine Vorlage für die Automatisierung herunterladen.Klicken Sie abschließend auf die blaue Schaltfläche Erstellen Klicken Sie auf die Schaltfläche, um den Prozess der Erstellung der Virtuellen Maschine zu starten.Warten Sie, bis die Virtuelle Maschine erstellt wurde.Wenn eine Virtuelle Maschine erfolgreich bereitgestellt wurde, wird der folgende Bildschirm angezeigt.

Wenn Sie ähnliche identische neue Azure-VMs bereitstellen müssen, können Sie eine Vorlage für die Automatisierung herunterladen.Klicken Sie abschließend auf die blaue Schaltfläche Erstellen Klicken Sie auf die Schaltfläche, um den Prozess der Erstellung der Virtuellen Maschine zu starten.Warten Sie, bis die Virtuelle Maschine erstellt wurde.Wenn eine Virtuelle Maschine erfolgreich bereitgestellt wurde, wird der folgende Bildschirm angezeigt.

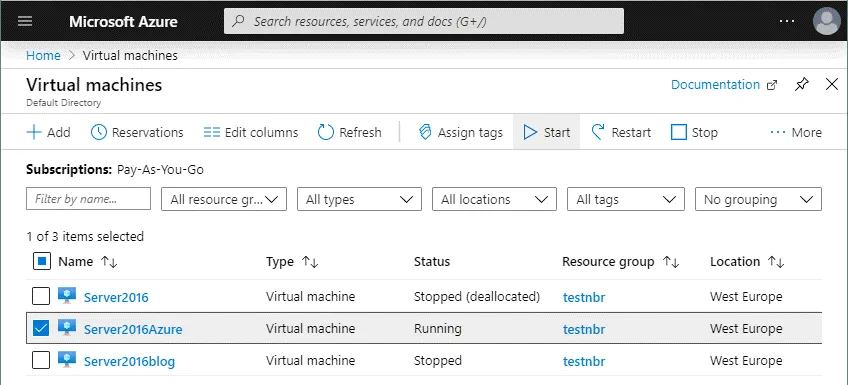

Installieren der Hyper-V-Server-Rolle

Nachdem Sie eine neue Azure-VM mit Windows Server 2016 bereitgestellt haben, können Sie die Hyper-V-Rolle installieren. Die von Ihnen in Azure erstellte VM sollte nach der Bereitstellung automatisch starten. Sie können die VM auch jederzeit manuell starten. Um eine VM in der Azure-Weboberfläche zu starten, gehen Sie zu Startseite > Virtuelle Maschinen, Wählen Sie die VM aus. Sie haben die Bereitstellung durchgeführt (aktivieren Sie das Kontrollkästchen) und klicken Sie auf Starten. Klicken Sie auf die VM, um das Menü mit Optionen und die VM-Informationen anzuzeigen. Suchen Sie die externe IP-Adresse für diese VM. Verwenden Sie diese IP-Adresse, um über Remote Desktop mit der Windows Server 2016-VM zu verbinden, die in Azure ausgeführt wird. In diesem Beispiel lautet die externe IP-Adresse der Azure-VM 51.105.221.43.

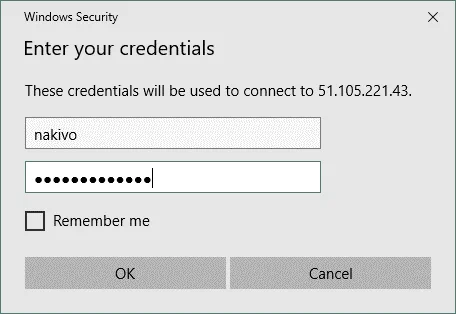

Klicken Sie auf die VM, um das Menü mit Optionen und die VM-Informationen anzuzeigen. Suchen Sie die externe IP-Adresse für diese VM. Verwenden Sie diese IP-Adresse, um über Remote Desktop mit der Windows Server 2016-VM zu verbinden, die in Azure ausgeführt wird. In diesem Beispiel lautet die externe IP-Adresse der Azure-VM 51.105.221.43. Öffnen Sie auf Ihrem lokalen Windows-Rechner die Remote-Desktop-Client und verbinden Sie sich mit Windows Server 2016, das in Azure ausgeführt wird. Die entsprechende Verknüpfung finden Sie im Windows-Startmenü (Starten > Windows-Zubehör > Remotedesktopverbindung) oder öffnen CMD und führen Sie den Befehl aus:

Öffnen Sie auf Ihrem lokalen Windows-Rechner die Remote-Desktop-Client und verbinden Sie sich mit Windows Server 2016, das in Azure ausgeführt wird. Die entsprechende Verknüpfung finden Sie im Windows-Startmenü (Starten > Windows-Zubehör > Remotedesktopverbindung) oder öffnen CMD und führen Sie den Befehl aus:mstsc -v: 51.105.221.43Geben Sie die Anmeldeinformationen für die Verwaltung von Windows ein, die Sie während der Erstellung der Azure-VM festgelegt haben. Klicken Ja wenn das Popup-Bestätigungsfenster erscheint.

Klicken Ja wenn das Popup-Bestätigungsfenster erscheint.

Vorbereitung der Hyper-V-Installation

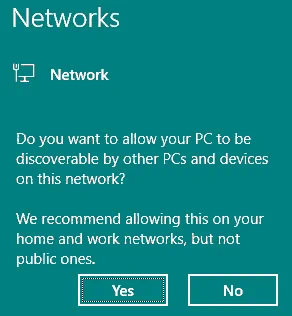

Nach der Einrichtung der Remotedesktop-Sitzung und dem Verbinden mit der Remote-VM mit Windows Server 2016 in Azure sollte auf der rechten Seite des Bildschirms ein blaues Popup-Fenster angezeigt werden. Dieser Bildschirm wird angezeigt, wenn der Netzwerkadapter zum ersten Mal mit dem Netzwerk verbunden wird. In diesem blauen Fenster sollte folgende Frage angezeigt werden:Möchten Sie zulassen, dass Ihr PC von anderen PCs und Geräten in diesem Netzwerk erkannt wird?Klicken Ja. Nach dem Start stellen Sie sicher, dass Ihr Netzwerkadapter die Privat Netzwerkprofil. Alternativ können Sie das Profil ändern, indem Sie Öffentlich bis Privat manuell.Der Standardname des Netzwerkadapters lautet Ethernet.Sie können das Netzwerk-Profil ändern in Privat in PowerShell:

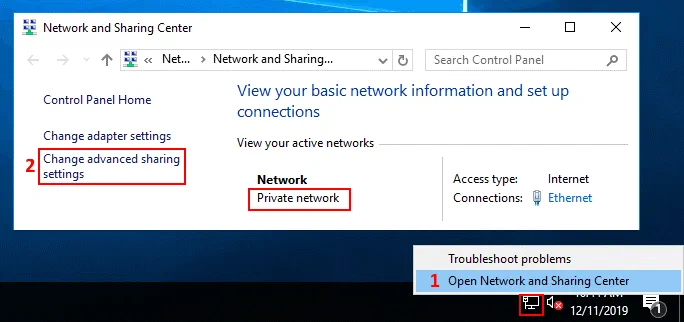

Nach dem Start stellen Sie sicher, dass Ihr Netzwerkadapter die Privat Netzwerkprofil. Alternativ können Sie das Profil ändern, indem Sie Öffentlich bis Privat manuell.Der Standardname des Netzwerkadapters lautet Ethernet.Sie können das Netzwerk-Profil ändern in Privat in PowerShell:$Profile = Get-NetConnectionProfile -InterfaceAlias Ethernet$Profile.NetworkCategory = \"Private\"Set-NetConnectionProfile -InputObject $Profile Öffnen Sie die Netzwerke und FreigabecenterKlicken Sie mit der rechten Maustaste auf das Netzwerksymbol in der Taskleiste (neben der Uhr) und wählen Sie Netzwerk- und Freigabecenter öffnen. Im geöffneten Netzwerk- und Freigabecenter Fenster können Sie das Netzwerk-Profil überprüfen (muss Privat Netzwerk). Treffer Adaptereinstellungen ändern im Systemsteuerung Startseite Bereich des Fensters.

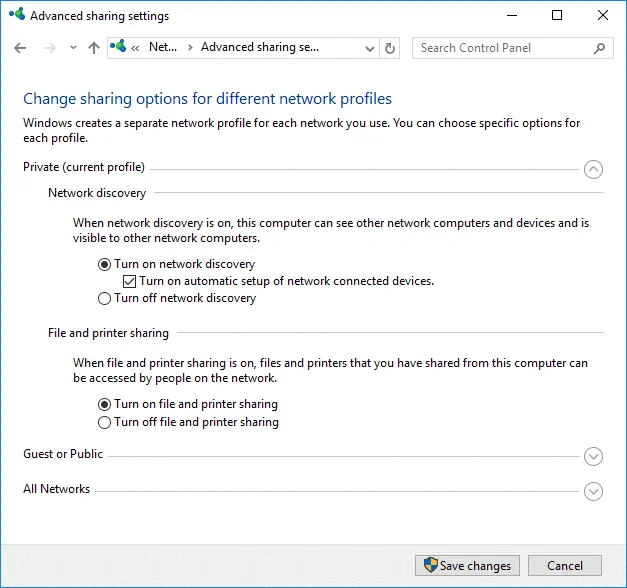

Öffnen Sie die Netzwerke und FreigabecenterKlicken Sie mit der rechten Maustaste auf das Netzwerksymbol in der Taskleiste (neben der Uhr) und wählen Sie Netzwerk- und Freigabecenter öffnen. Im geöffneten Netzwerk- und Freigabecenter Fenster können Sie das Netzwerk-Profil überprüfen (muss Privat Netzwerk). Treffer Adaptereinstellungen ändern im Systemsteuerung Startseite Bereich des Fensters. In der Erweiterte Einstellungen zum Teilen Fenster, wählen Sie die Privat Profil (das muss das aktuelle Profil sein) und Netzwerk-Erkennung aktivierendann Dateifreigabe und Druckerfreigabe aktivieren (siehe Screenshot unten).

In der Erweiterte Einstellungen zum Teilen Fenster, wählen Sie die Privat Profil (das muss das aktuelle Profil sein) und Netzwerk-Erkennung aktivierendann Dateifreigabe und Druckerfreigabe aktivieren (siehe Screenshot unten). Treffer Änderungen speichern und schließen Sie das Fenster.

Treffer Änderungen speichern und schließen Sie das Fenster.

Hyper-V installieren

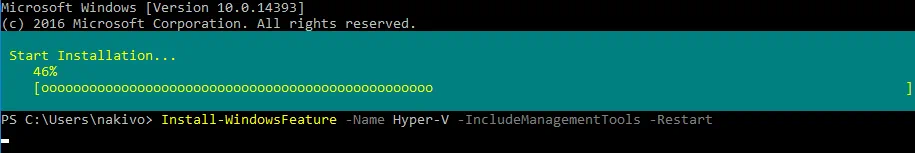

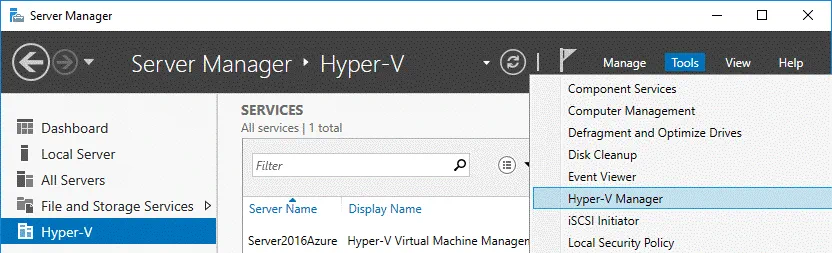

Führen Sie PowerShell als Administrator aus und führen Sie den Befehl aus, um Installieren Sie die Hyper-V-Rolle. auf Ihrem Windows Server 2016 in Azure.Install-WindowsFeature -Name Hyper-V -IncludeManagementTools -Restart Die Azure-VM mit Windows Server 2016 wird automatisch neu gestartet, um die Installation von Hyper-V fertigzustellen. Die Remotedesktopsitzung wird getrennt. Verbinden Sie sich nach dem Neustart des Computers manuell mit Ihrer Azure-VM, indem Sie den Remotedesktop-Client verwenden.Nachdem Sie über RDP eine Verbindung zur Windows Server 2016-VM in Azure hergestellt haben, konfigurieren Sie den Hyper-V-Server. In der Server-Manager Fenster, das beim Boot von Windows Server 2016 automatisch geöffnet wird, sehen Sie die Hyper-V Option. Um den Hyper-V-Manager zu öffnen, gehen Sie zu Werkzeuge > Hyper-V-ManagerWie Sie auf dem Screenshot sehen können, entspricht der Hostname dem VM-Name, den Sie bei der Erstellung der Virtuellen Maschine definiert haben.

Die Azure-VM mit Windows Server 2016 wird automatisch neu gestartet, um die Installation von Hyper-V fertigzustellen. Die Remotedesktopsitzung wird getrennt. Verbinden Sie sich nach dem Neustart des Computers manuell mit Ihrer Azure-VM, indem Sie den Remotedesktop-Client verwenden.Nachdem Sie über RDP eine Verbindung zur Windows Server 2016-VM in Azure hergestellt haben, konfigurieren Sie den Hyper-V-Server. In der Server-Manager Fenster, das beim Boot von Windows Server 2016 automatisch geöffnet wird, sehen Sie die Hyper-V Option. Um den Hyper-V-Manager zu öffnen, gehen Sie zu Werkzeuge > Hyper-V-ManagerWie Sie auf dem Screenshot sehen können, entspricht der Hostname dem VM-Name, den Sie bei der Erstellung der Virtuellen Maschine definiert haben.

Vorbereiten eines virtuellen Hyper-V-Netzwerks

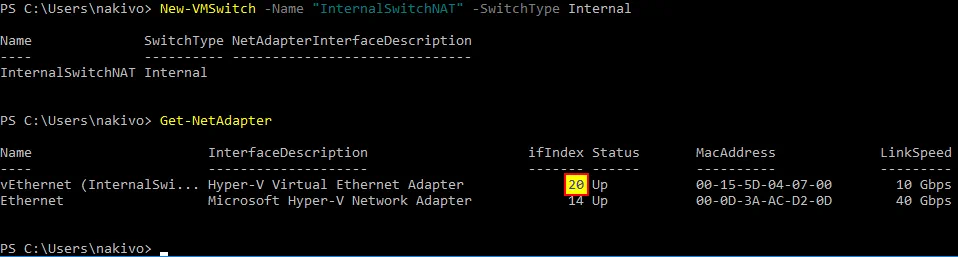

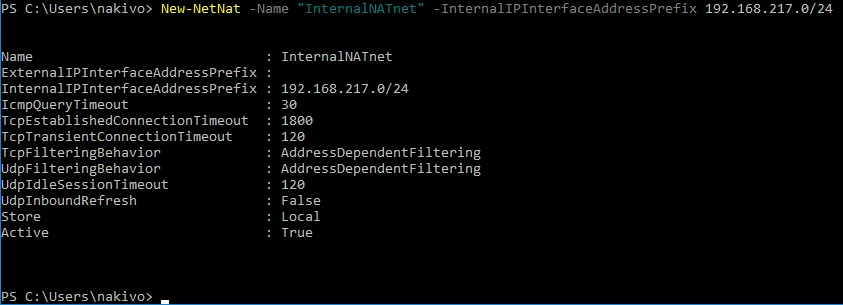

In Hyper-V werden standardmäßig keine virtuellen Switches erstellt. Sie müssen daher manuell einen neuen virtuellen Switch erstellen und konfigurieren.Im Hyper-V-Manager können Sie mit der rechten Maustaste auf den Namen Ihres Hyper-V-Servers klicken und im Kontextmenü die Option Virtual Switch ManagerIn der grafischen Benutzeroberfläche des Virtual Switch Managers können Sie drei Arten von virtuellen Switches erstellen: Extern, Internund Privat.Lesen Sie den Blogbeitrag über Hyper-V-Virtuelle-Switches und erstellen Sie einen der drei genannten virtuellen Switches, dessen Konfiguration Ihren Anforderungen entspricht. Beachten Sie jedoch, dass die Erstellung des NAT-Netzwerks nur in der Befehlszeilenschnittstelle von PowerShell möglich ist.Die NAT-Virtual-Switch und das Netzwerk hinter dem NAT wird in diesem Blogbeitrag erstellt, um verschachtelte Hyper-V-VMs zu erstellen, die in ihrem eigenen isolierten Netzwerk ausgeführt werden, aber Zugriff auf das Internet und den Hyper-V-Host haben. Der Hyper-V-Host kann eine Verbindung zu verschachtelten Hyper-V-VMs herstellen.Öffnen wir PowerShell, um einen neuen virtuellen Switch im NAT-Modus zu erstellen und zu konfigurieren:New-VMSwitch -Name \"InternalSwitchNAT\" -SwitchType InternalWo Interner NAT-Switch ist der Name des virtuellen Switches, und Intern ist der Typ des virtuellen Switches.Überprüfen Sie die Indizes der Netzwerkschnittstellen:Get-NetAdapter Wie Sie sehen können, ist ein vEthernet (Interner Switch NAT) Der virtuelle Netzwerkadapter wird in Windows Server 2016 erstellt, das als Hyper-V-Host in Azure ausgeführt wird.In unserem Beispiel lautet der Schnittstellenindex für den benötigten Adapter 20.Legen Sie die IP-Adresse für den vEthernet (Interner Switch NAT) die zuvor erstellte virtuelle Netzwerkschnittstelle:

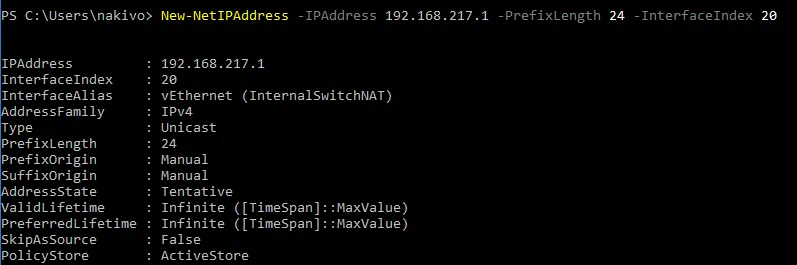

Wie Sie sehen können, ist ein vEthernet (Interner Switch NAT) Der virtuelle Netzwerkadapter wird in Windows Server 2016 erstellt, das als Hyper-V-Host in Azure ausgeführt wird.In unserem Beispiel lautet der Schnittstellenindex für den benötigten Adapter 20.Legen Sie die IP-Adresse für den vEthernet (Interner Switch NAT) die zuvor erstellte virtuelle Netzwerkschnittstelle:New-NetIPAddress -IPAddress 192.168.217.1 -PrefixLength 24 -InterfaceIndex 20In diesem Beispiel lautet die IP-Adresse dieser Schnittstelle 192.168.217.124 ist die Länge der Netzwerkmaske und entspricht 255.255.255.0. Erstellen Sie ein neues Virtuelles Netzwerk und legen Sie die Netzwerkadresse für das erstellte Netzwerk fest:

Erstellen Sie ein neues Virtuelles Netzwerk und legen Sie die Netzwerkadresse für das erstellte Netzwerk fest:New-NetNat -Name \"InternalNATnet\" -InternalIPInterfaceAddressPrefix 192.168.217.0/24 Sie können überprüfen, ob ein neuer virtueller Switch erstellt wurde, indem Sie die GUI des Virtual Switch Managers öffnen.

Sie können überprüfen, ob ein neuer virtueller Switch erstellt wurde, indem Sie die GUI des Virtual Switch Managers öffnen. Schließlich die virtuelle Netzwerkschnittstelle vEthernet (Interner Switch NAT)) hat die folgende Konfiguration:IP-Adresse: 192.168.217.1Netzmaske: 255.255.255.0

Schließlich die virtuelle Netzwerkschnittstelle vEthernet (Interner Switch NAT)) hat die folgende Konfiguration:IP-Adresse: 192.168.217.1Netzmaske: 255.255.255.0

Konfigurieren der Firewall für das NAT-Netzwerk

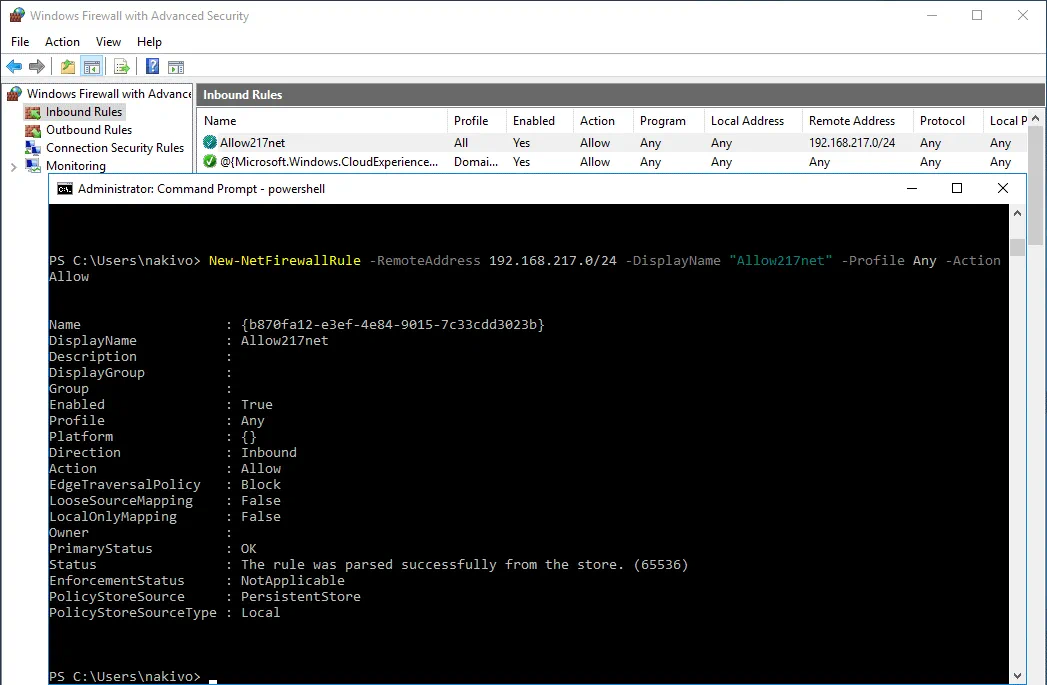

Sie müssen die Windows-Firewall so konfigurieren, dass das Netzwerk und der Zugriff von verschachtelten virtuellen Maschinen auf den Hyper-V-Host möglich sind.Erstellen Sie eine neue Eingehend Regel in der Windows-Firewall auf dem Hyper-V-Host (Sie sollten eingehende Verbindungen aus Ihrem zuvor erstellten internen NAT-Netzwerk zulassen).Regelname: Erlauben217netAktion: Verbindung zulassenProtokolle und Ports: BeliebigProgramme und Dienstleistungen: BeliebigUmfang: 192.168.217.0/24Profil: Domain, Privat, Öffentlich (Sie können nur das private Profil auswählen, das in der obigen Konfiguration verwendet wird)Sie können diese Regel mit einem PowerShell-Befehl erstellen:New-NetFirewallRule -RemoteAddress 192.168.217.0/24 -DisplayName \"Allow217net\" -Profile Any -Action AllowSie können die Benutzeroberfläche der Windows-Firewall öffnen und sicherstellen, dass die Regel erstellt wurde. Sie können alle verfügbaren Regeln der Windows-Firewall von dem PowerShell-Cmdlet auflisten.

Sie können alle verfügbaren Regeln der Windows-Firewall von dem PowerShell-Cmdlet auflisten.Get-NetFirewallRule

Erstellen verschachtelter VMs zum Testen

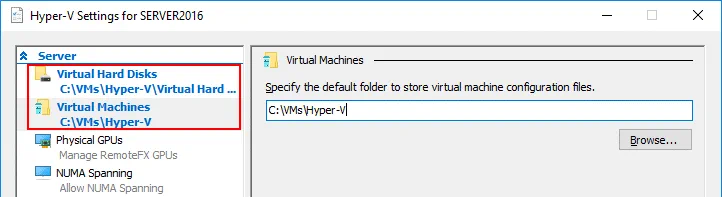

Es wird empfohlen, zwei verschachtelte Hyper-V-VMs zu erstellen, um das Netzwerk zwischen verschachtelten VMs, zwischen Hyper-V-Host und verschachtelten VMs sowie den Internetzugang von den verschachtelten VMs aus zu testen.Kopieren Sie nun das Installations-ISO-Image von Windows Server 2016 auf den in Azure ausgeführten Hyper-V-Host und erstellen Sie zwei verschachtelte Hyper-V-VMs mit Windows Server 2016 (wenn Sie nicht über das Windows Server 2016-Installationsimage verfügen, sollten Sie das Image herunterladen oder manuell erstellen). Weiter versuchen wir, diese beiden verschachtelten VMs mit dem virtuellen Hyper-V zu verbinden. NAT-Netzwerk und überprüfen Sie, ob das Hyper-V-Netzwerk ordnungsgemäß konfiguriert ist.Das ISO-Image wird in das temporäre Verzeichnis kopiert (C:temp) in diesem Beispiel (da die ISO-Datei nach der Erstellung von zwei getesteten verschachtelten Hyper-V-VMs ohnehin gelöscht wird). Bitte kopieren Sie keine wichtigen Daten in den temporären Speicher der Virtuellen Maschinen von Azure (Festplatte D: in diesem Fall), da Daten automatisch aus diesem temporären Speicher gelöscht werden können.Gemäß den empfohlenen Vorgehensweisen können Sie eine zweite persistente virtuelle Festplatte für die Azure-VM erstellen und verschachtelte Hyper-V-VMs einschließlich VM-Replikate (Hyper-V-Replikate) auf dieser Festplatte speichern (z. B. E:Wie Sie sich vielleicht erinnern, kann eine neue virtuelle Festplatte während des Betriebs der Azure-VM im laufenden Betrieb über Hot Add hinzugefügt werden. In diesem Blogbeitrag werden alle VMs auf der Festplatte gespeichert. C: zu Bildungszwecken.Eine weitere Empfehlung ist, dass Sie die Verzeichnisse für VM-Dateien und virtuelle Festplatten in den globalen Hyper-V-Einstellungen festlegen. Sie können beispielsweise Folgendes festlegen: E:VMsHyper-V als Verzeichnis zum Speichern von VM-Dateien und E:VMsHyper-VVirtuelleFestplatten als Verzeichnis zum Speichern virtueller Festplatten. Wie Sie eine neue Windows-VM in Hyper-V erstellen, erfahren Sie unter dieser BlogbeitragErstellen Sie beim Erstellen verschachtelter Hyper-V-VMs keine großen virtuellen Festplatten für diese VMs. Eine dynamische virtuelle Festplatte mit 20 GB reicht für die Installation von Windows Server 2016 aus. Nach dem Testen können Sie diese VMs löschen und zur Konfigurationsumgebung wechseln, um den Remote-Standort in Azure Cloud für den Failover der Hyper-V-VM vorzubereiten. Vergessen Sie nicht, die virtuellen Netzwerkadapter der verschachtelten Hyper-V-VMs mit dem NAT-Netzwerk zu verbinden (Interner NAT-Switch), die kürzlich erstellt wurde und die Sie testen werden.Weitere VM-Parameter können sein:RAM: 2 GBCPU: 1 ProzessorGeneration: 1Die IP-Adressen der virtuellen Netzwerkadapter von verschachtelten VMs werden manuell festgelegt:Verschachtelte WinTestIP-Adresse 192.168.217.21-Maske 255.255.255.0Standard-Gateway: 192.168.217.1DNS-Server 1: 8.8.8.8DNS-Server 2: 192.168.217.1VerschachtelteWinTest2IP-Adresse: 192.168.17.22-Maske: 255.255.255.0Standard-Gateway: 192.168.217.1DNS-Server 1: 8.8.8.8DNS-Server 2: 192.168.217.1Sie können den DHCP-Server auf dem Hyper-V-Host, der in Azure ausgeführt wird, oder bei Bedarf auf einer verschachtelten Hyper-V-VM konfigurieren.Nach der Bereitstellung von zwei verschachtelten Hyper-V-VMs, die mit dem Interner NAT-Switch Netzwerk und Konfiguration der Windows-Firewall (in diesem Fall sind alle Protokolle und Ports zugelassen), können Sie jeden Host von verschachtelten VMs und vom Hyper-V-Host aus anpingen. Wie Sie auf dem Screenshot unten sehen können, ist das Virtuelle Netzwerk hinter dem NAT auf dem Hyper-V-Server, der als Azure-VM ausgeführt wird, ordnungsgemäß konfiguriert.

Wie Sie eine neue Windows-VM in Hyper-V erstellen, erfahren Sie unter dieser BlogbeitragErstellen Sie beim Erstellen verschachtelter Hyper-V-VMs keine großen virtuellen Festplatten für diese VMs. Eine dynamische virtuelle Festplatte mit 20 GB reicht für die Installation von Windows Server 2016 aus. Nach dem Testen können Sie diese VMs löschen und zur Konfigurationsumgebung wechseln, um den Remote-Standort in Azure Cloud für den Failover der Hyper-V-VM vorzubereiten. Vergessen Sie nicht, die virtuellen Netzwerkadapter der verschachtelten Hyper-V-VMs mit dem NAT-Netzwerk zu verbinden (Interner NAT-Switch), die kürzlich erstellt wurde und die Sie testen werden.Weitere VM-Parameter können sein:RAM: 2 GBCPU: 1 ProzessorGeneration: 1Die IP-Adressen der virtuellen Netzwerkadapter von verschachtelten VMs werden manuell festgelegt:Verschachtelte WinTestIP-Adresse 192.168.217.21-Maske 255.255.255.0Standard-Gateway: 192.168.217.1DNS-Server 1: 8.8.8.8DNS-Server 2: 192.168.217.1VerschachtelteWinTest2IP-Adresse: 192.168.17.22-Maske: 255.255.255.0Standard-Gateway: 192.168.217.1DNS-Server 1: 8.8.8.8DNS-Server 2: 192.168.217.1Sie können den DHCP-Server auf dem Hyper-V-Host, der in Azure ausgeführt wird, oder bei Bedarf auf einer verschachtelten Hyper-V-VM konfigurieren.Nach der Bereitstellung von zwei verschachtelten Hyper-V-VMs, die mit dem Interner NAT-Switch Netzwerk und Konfiguration der Windows-Firewall (in diesem Fall sind alle Protokolle und Ports zugelassen), können Sie jeden Host von verschachtelten VMs und vom Hyper-V-Host aus anpingen. Wie Sie auf dem Screenshot unten sehen können, ist das Virtuelle Netzwerk hinter dem NAT auf dem Hyper-V-Server, der als Azure-VM ausgeführt wird, ordnungsgemäß konfiguriert. Das bedeutet, dass Sie nun die Azure-Umgebung für die Verwendung als Remote-Standort konfigurieren können, wenn Sie Hyper-V-Replikate erstellen und Hyper-V-VMs von Ihrem lokalen Standort auf die Replikate umschalten. Sie müssen die entsprechenden TCP-Ports für eingehende Verbindungen und ICMP-Verbindungen auf Ihrer Azure-VM mit Hyper-V zulassen, bevor Sie mit der Konfiguration beginnen können. NAKIVO Backup & Replication Komponenten. NAKIVO Transporter wird später auf dem Hyper-V-Host installiert, der in Azure ausgeführt wird, nach der Konfiguration der Firewall.

Das bedeutet, dass Sie nun die Azure-Umgebung für die Verwendung als Remote-Standort konfigurieren können, wenn Sie Hyper-V-Replikate erstellen und Hyper-V-VMs von Ihrem lokalen Standort auf die Replikate umschalten. Sie müssen die entsprechenden TCP-Ports für eingehende Verbindungen und ICMP-Verbindungen auf Ihrer Azure-VM mit Hyper-V zulassen, bevor Sie mit der Konfiguration beginnen können. NAKIVO Backup & Replication Komponenten. NAKIVO Transporter wird später auf dem Hyper-V-Host installiert, der in Azure ausgeführt wird, nach der Konfiguration der Firewall.

Konfigurieren der Firewall für NAKIVO Backup & Replication

Laut NAKIVO Backup & Replication Netzwerk AnforderungenDie folgenden Ports müssen für eingehenden Datenverkehr geöffnet sein, um Netzwerkverbindungen zwischen Director und Transporter herzustellen:TCP: 9445, 9446, 9448-10000, 445, 137-139, 5986;ICMP-Datenverkehr muss zugelassen sein, um NAKIVO Backup & Replication über das Netzwerk ordnungsgemäß funktionieren.NAKIVO-Direktor ist die zentralisierte Verwaltungsschnittstelle, die bei der Installation der Komplettlösung auf dem definierten Rechner installiert wird. Der Director dient zum Verwalten von Transportern, Backup-Repositorys, Inventar, VMware-Umgebungen, Hyper-V-Umgebungen usw. Nur einer Director kann installiert werden, wenn Sie bereitstellen NAKIVO Backup & Replication.NAKIVO Transporter ist die Komponente, die für Datenübertragungsvorgänge wie Komprimierung, Verschlüsselung und Deduplizierung zuständig ist und für die Durchführung von Backups, Replikationen und Wiederherstellungen vorgesehen ist. Standardmäßig ist ein Integrierter Transporter auf dem Rechner installiert, auf dem auch der Director installiert ist. Dieser Integrierte Transporter kann nicht aus dem Produkt entfernt werden. Optional können Sie mehrere Transporter auf anderen Maschinen, um Datenverschlüsselung, Komprimierung und vereinfachte Konfiguration für die Übertragung von Daten an entfernte Netzwerke sowie für die Verteilung von Workloads zu ermöglichen. Sie müssen eine Firewall in Azure sowie die Windows-Firewall auf einem Hyper-V-Host konfigurieren, der als virtuelle Azure-Maschine ausgeführt wird.

Sie müssen eine Firewall in Azure sowie die Windows-Firewall auf einem Hyper-V-Host konfigurieren, der als virtuelle Azure-Maschine ausgeführt wird.

Konfigurieren einer Firewall in Azure

Gehen Sie in der Weboberfläche von Azure zu Startseite > Virtuelle Maschinen, wählen Sie Ihre VM aus (Server 2016 Azure in diesem Fall) und klicken Sie auf diesen VM-Name, um die VM-Einstellungen zu öffnen. Klicken Sie dann im linken Fensterbereich auf Netzwerk Um die Netzwerkeinstellungen zu öffnen. Drücken Sie Eingehende Portregel hinzufügen eine neue Firewall-Regel erstellen. Auf der rechten Seite des Bildschirms sehen Sie ein neues Fenster, in dem Sie die Parameter der neuen Firewall-Regel konfigurieren sollten. In unserem Beispiel sind die Parameter der ersten Firewall-Regel, die für die ordnungsgemäße Funktion von NAKIVO Backup & Replication sind unten aufgeführt.Quelle: IP-AdresseQuell-IP-Adressen: 77.88.196.86, 77.88.196.87 (wählen Sie externe IP-Adressen aus, die auf den Routern in Büro 1, Büro 2 usw. verwendet werden)Quellportbereiche: *Ziel : AlleZielportbereiche: 9445,9446,9448-10000,445,137-139,5986Protokoll: TCPAktion: ZulassenPriorität: 310 (Standard)Name: Allow_NAKIVO_portsDrücken Sie die Hinzufügen Schaltfläche, um die Konfiguration zu speichern und die neue Firewall-Regel hinzuzufügen.

Auf der rechten Seite des Bildschirms sehen Sie ein neues Fenster, in dem Sie die Parameter der neuen Firewall-Regel konfigurieren sollten. In unserem Beispiel sind die Parameter der ersten Firewall-Regel, die für die ordnungsgemäße Funktion von NAKIVO Backup & Replication sind unten aufgeführt.Quelle: IP-AdresseQuell-IP-Adressen: 77.88.196.86, 77.88.196.87 (wählen Sie externe IP-Adressen aus, die auf den Routern in Büro 1, Büro 2 usw. verwendet werden)Quellportbereiche: *Ziel : AlleZielportbereiche: 9445,9446,9448-10000,445,137-139,5986Protokoll: TCPAktion: ZulassenPriorität: 310 (Standard)Name: Allow_NAKIVO_portsDrücken Sie die Hinzufügen Schaltfläche, um die Konfiguration zu speichern und die neue Firewall-Regel hinzuzufügen. Klicken Eingehende Portregel hinzufügen erneut, um ICMP-Verbindungen zuzulassen. Die zweite Regel muss die unten aufgeführten Parameter enthalten.Quelle: IP-AdressenQuell-IP-Adressen: 77.88.196.86, 77.88.196.87 (wählen Sie Ihre vertrauenswürdigen externen IP-Adressen aus, die auf den Routern in Office 1)Quelle-Bereiche: *Ziel : AlleZielportbereiche: *Protokoll: ICMPAktion: ZulassenPriorität: 320 (Standard)Name: ICMP_NAKIVO zulassen

Klicken Eingehende Portregel hinzufügen erneut, um ICMP-Verbindungen zuzulassen. Die zweite Regel muss die unten aufgeführten Parameter enthalten.Quelle: IP-AdressenQuell-IP-Adressen: 77.88.196.86, 77.88.196.87 (wählen Sie Ihre vertrauenswürdigen externen IP-Adressen aus, die auf den Routern in Office 1)Quelle-Bereiche: *Ziel : AlleZielportbereiche: *Protokoll: ICMPAktion: ZulassenPriorität: 320 (Standard)Name: ICMP_NAKIVO zulassen Nun wurden die erforderlichen Regeln in Azure für den Hyper-V-Host erstellt, der in der Azure Cloud als Azure VM ausgeführt wird.

Nun wurden die erforderlichen Regeln in Azure für den Hyper-V-Host erstellt, der in der Azure Cloud als Azure VM ausgeführt wird. Die Firewall in Azure ist nun konfiguriert. Sie müssen außerdem eine weitere Firewall in Windows konfigurieren, das auf der Azure-VM ausgeführt wird.

Die Firewall in Azure ist nun konfiguriert. Sie müssen außerdem eine weitere Firewall in Windows konfigurieren, das auf der Azure-VM ausgeführt wird.

Konfigurieren der Windows-Firewall auf dem Hyper-V-Host in Azure

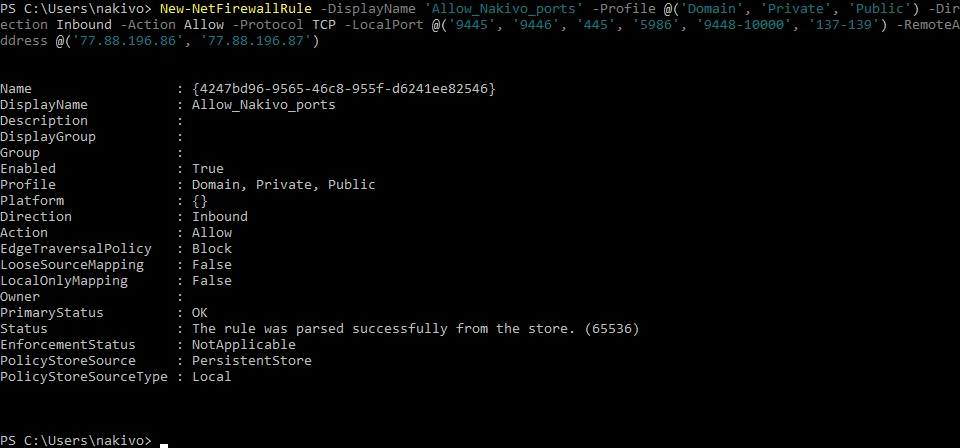

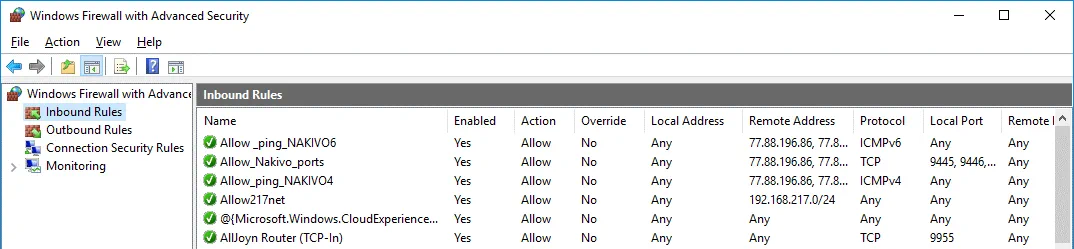

Kehren Sie zu Ihrer RDP-Sitzung zurück, mit der Sie Ihren Hyper-V-Host verwalten, der in Azure ausgeführt wird. Wenn Sie diese Sitzung geschlossen haben, verbinden Sie sich erneut mit dem Hyper-V-Host, der in Azure mit RDP ausgeführt wird. Öffnen Sie die Windows-Firewall und fügen Sie zwei ähnliche Regeln in Windows Server 2016 hinzu.Regel 1 muss die folgenden Parameter enthalten:Name: NAKIVO-Ports zulassenQuelle: IP-AdressenQuell-IP-Adressen/CIDR-Bereiche: 77.88.196.86, 77.88.196.87Quellportbereiche: *Ziel : AlleZielportbereiche: TCP 9445, 9446, 445, 5986, 9448-10000, 137-139Protokoll: TCPAktion: ZulassenPriorität: 310 (Standard)Eine Regel kann in der Windows-Firewall-GUI und in PowerShell erstellt werden. Erstellen wir die Regel in PowerShell.Führen Sie PowerShell als Administrator aus und geben Sie den folgenden Befehl ein:New-NetFirewallRule -DisplayName 'Allow_Nakivo_ports' -Profile @('Domain', 'Private', 'Public') -Direction Inbound -Action Allow -Protocol TCP -LocalPort @('9445', '9446', '445', '5986', '9448-10000', '137-139') -RemoteAddress @('77.88.196.86', '77.88.196.87') Erstellen Sie auf ähnliche Weise die zweite Regel, um eingehende ICMP-Verbindungen zuzulassen. Sie sollten zwei Befehle verwenden, um eingehende ICMPv4- und ICMPv6-Verbindungen in Windows Server 2016 zuzulassen.

Erstellen Sie auf ähnliche Weise die zweite Regel, um eingehende ICMP-Verbindungen zuzulassen. Sie sollten zwei Befehle verwenden, um eingehende ICMPv4- und ICMPv6-Verbindungen in Windows Server 2016 zuzulassen.New-NetFirewallRule -DisplayName \"Allow_ping_NAKIVO4\" -Direction Inbound -Protocol ICMPv4 -IcmpType 8 -RemoteAddress @('77.88.196.86', '77.88.196.87')New-NetFirewallRule -DisplayName \"Allow _ping_NAKIVO6\" -Direction Inbound -Protocol ICMPv6 -IcmpType 8 -RemoteAddress @('77.88.196.86', '77.88.196.87')Nun wurden alle erforderlichen Regeln in der Windows-Firewall des Hyper-V-Hosts in Azure hinzugefügt. Sie können in der Windows-Firewall-GUI überprüfen, ob die Regeln erfolgreich erstellt wurden. Starten Sie die Windows Server 2016-VM in Azure neu und fahren Sie mit der Konfiguration fort. NAKIVO Backup & Replication.

Starten Sie die Windows Server 2016-VM in Azure neu und fahren Sie mit der Konfiguration fort. NAKIVO Backup & Replication.

Konfigurieren NAKIVO Backup & Replication

Jetzt können Sie den Hyper-V-Host, der als Azure-VM ausgeführt wird, zum Inventar von NAKIVO Backup & ReplicationIn diesem Beispiel NAKIVO Backup & Replication wird auf dem Rechner bereitgestellt, der am primären Standort (vor Ort) mit dem Namen Office 1Wenn Sie das nicht installiert haben NAKIVO Backup & Replication Wenn noch keine vollständige Lösung verfügbar ist, können Sie dies manuell tun, indem Sie das Produkt auf einem Linux-Rechner, Windows-Rechner oder NAS-Gerät installieren und es bereitstellen Virtuelle Appliance auf einem VMware ESXi-Host. Weitere Informationen zur Installation finden Sie hier. NAKIVO Backup & Replication im Hilfezentrum.

Hinzufügen des Hyper-V-Hosts zum Inventar

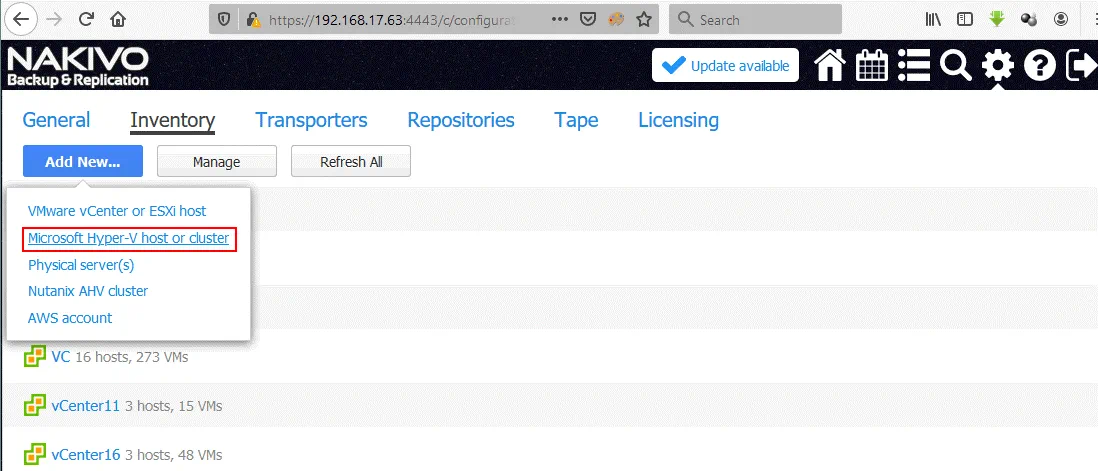

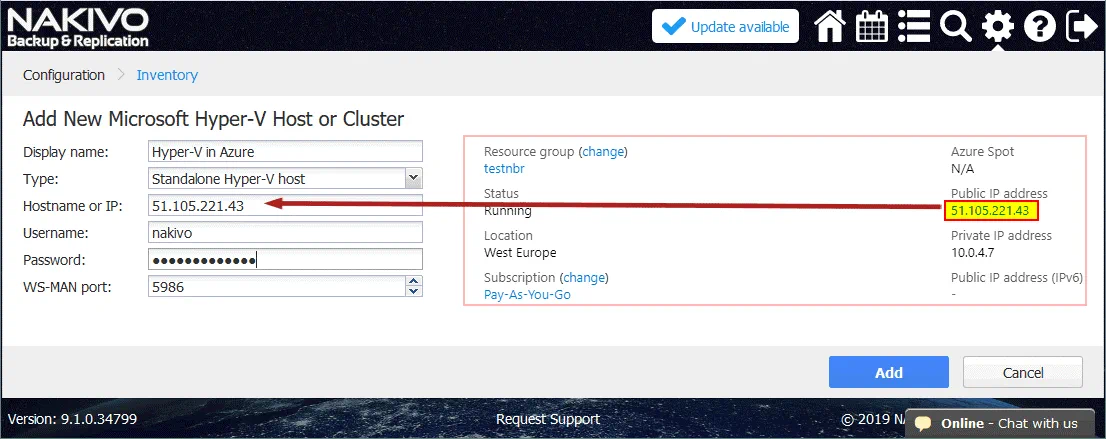

Beachten Sie, dass beim Hinzufügen eines Hyper-V-Hosts zum Inventar von NAKIVO Backup & ReplicationTransporter wird automatisch auf diesem Hyper-V-Host installiert. Daher müssen Sie Transporter nicht manuell auf dem Remote-Hyper-V-Host bereitstellen, der in Azure ausgeführt wird. Überprüfen Sie die externe IP-Adresse Ihrer Azure-VM, auf der Hyper-V ausgeführt wird. Zu diesem Zweck können Sie die Webschnittstelle von Azure verwenden. Ihr Hyper-V-Host, der in Ihrer physischen Umgebung ausgeführt wird, sollte zum Inventar hinzugefügt werden, bevor Sie einen Remote-Hyper-V-Host hinzufügen, der in der Azure Cloud ausgeführt wird. In diesem Beispiel ist der lokale Hyper-V-Host bereits vorhanden. zum Inventar hinzugefügtFügen wir nun einen in Azure bereitgestellten Remote-Hyper-V-Host zum Inventar hinzu.Öffnen Sie die Weboberfläche von NAKIVO Backup & Replication von der IP-Adresse des Computers, auf dem das Produkt installiert ist, in den Browser eingeben. In diesem Fall wird die folgende Adresse verwendet: https://192.168.17.63:4443Gehen Sie zu Konfiguration > Inventar und klicken Sie Neu hinzufügenWählen Sie im geöffneten Menü Microsoft Hyper-V-VM .

Ihr Hyper-V-Host, der in Ihrer physischen Umgebung ausgeführt wird, sollte zum Inventar hinzugefügt werden, bevor Sie einen Remote-Hyper-V-Host hinzufügen, der in der Azure Cloud ausgeführt wird. In diesem Beispiel ist der lokale Hyper-V-Host bereits vorhanden. zum Inventar hinzugefügtFügen wir nun einen in Azure bereitgestellten Remote-Hyper-V-Host zum Inventar hinzu.Öffnen Sie die Weboberfläche von NAKIVO Backup & Replication von der IP-Adresse des Computers, auf dem das Produkt installiert ist, in den Browser eingeben. In diesem Fall wird die folgende Adresse verwendet: https://192.168.17.63:4443Gehen Sie zu Konfiguration > Inventar und klicken Sie Neu hinzufügenWählen Sie im geöffneten Menü Microsoft Hyper-V-VM . Die folgenden Informationen sollten Ihrem Hyper-V-Host hinzugefügt werden, der in Azure ausgeführt wird.AnzeigenameHyper-V in AzureTyp: Eigenständiger Hyper-V HostHostname oder IP : 55.105.221.43 (geben Sie die IP-Adresse des Hyper-V-Hosts ein, der in Azure ausgeführt wird)Benutzernamenakivo (geben Sie den Benutzernamen ein, den Sie beim Bereitstellen der virtuellen Maschine mit Windows Server 2016 und Hyper-V in Azure festgelegt haben)Passwort: ************* (Geben Sie das Passwort für Windows für Ihren Benutzer auf dem Hyper-V-Host in Azure ein.)WS-MAN-Port: 5986 (Sie können den Standardwert beibehalten).

Die folgenden Informationen sollten Ihrem Hyper-V-Host hinzugefügt werden, der in Azure ausgeführt wird.AnzeigenameHyper-V in AzureTyp: Eigenständiger Hyper-V HostHostname oder IP : 55.105.221.43 (geben Sie die IP-Adresse des Hyper-V-Hosts ein, der in Azure ausgeführt wird)Benutzernamenakivo (geben Sie den Benutzernamen ein, den Sie beim Bereitstellen der virtuellen Maschine mit Windows Server 2016 und Hyper-V in Azure festgelegt haben)Passwort: ************* (Geben Sie das Passwort für Windows für Ihren Benutzer auf dem Hyper-V-Host in Azure ein.)WS-MAN-Port: 5986 (Sie können den Standardwert beibehalten). Hinweis: Firewalls müssen wie oben beschrieben ordnungsgemäß konfiguriert sein. Wenn ein Hyper-V-Host nicht zum Inventar hinzugefügt werden kann und eine Fehlermeldung wie „Verbindung zur Netzwerkfreigabe „\55.105221.43C$“ kann nicht hergestellt werden. Stellen Sie sicher, dass die Netzwerkfreigaben auf diesem Host zugänglich sind. Überprüfen Sie die Firewall-Einstellungen.Sie können sich bei der Systemkonsole Ihres NAKIVO Backup & Replication Maschine und pingen Sie die externe IP-Adresse des Hyper-V-Hosts in Azure an. Überprüfen Sie außerdem die externe IP-Adresse des Routers, die Sie von Ihrem Internetdienstanbieter (ISP) erhalten haben. Wenn NAKIVO Backup & Replication ist unter Linux installiert, können Sie diesen Befehl verwenden, um die WAN-IP-Adresse zu überprüfen:

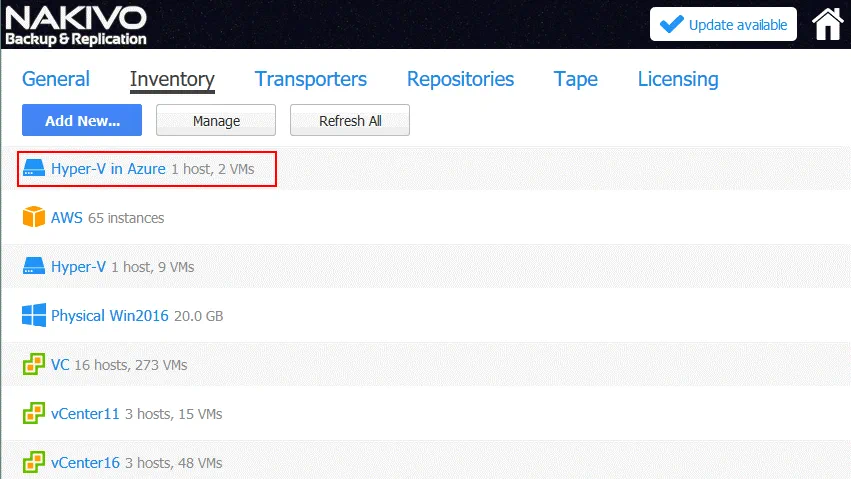

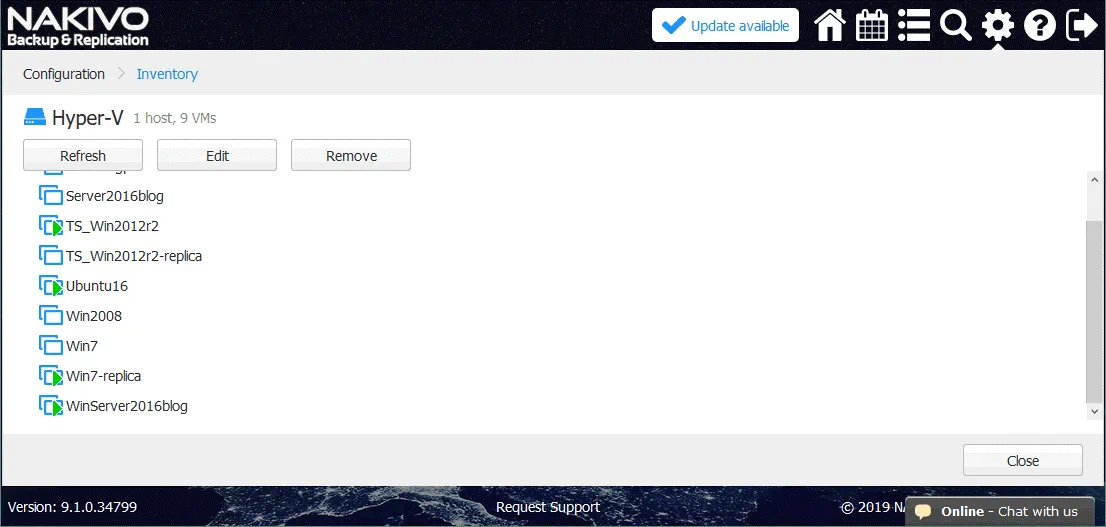

Hinweis: Firewalls müssen wie oben beschrieben ordnungsgemäß konfiguriert sein. Wenn ein Hyper-V-Host nicht zum Inventar hinzugefügt werden kann und eine Fehlermeldung wie „Verbindung zur Netzwerkfreigabe „\55.105221.43C$“ kann nicht hergestellt werden. Stellen Sie sicher, dass die Netzwerkfreigaben auf diesem Host zugänglich sind. Überprüfen Sie die Firewall-Einstellungen.Sie können sich bei der Systemkonsole Ihres NAKIVO Backup & Replication Maschine und pingen Sie die externe IP-Adresse des Hyper-V-Hosts in Azure an. Überprüfen Sie außerdem die externe IP-Adresse des Routers, die Sie von Ihrem Internetdienstanbieter (ISP) erhalten haben. Wenn NAKIVO Backup & Replication ist unter Linux installiert, können Sie diesen Befehl verwenden, um die WAN-IP-Adresse zu überprüfen:dig +short myip.opendns.com @resolver1.opendns.comStellen Sie anschließend sicher, dass die nach Ausführung dieses Befehls in der Konsole angezeigte IP-Adresse als zulässige IP-Adresse für eingehende Verbindungen zu den Firewallregeln auf der Azure-Seite hinzugefügt wird.Nach dem Hinzufügen der Hyper-V-Hosts sollte Ihr Inventar dem Inventar auf dem folgenden Screenshot ähneln. Der Transporter wurde nun auf dem Remote-Hyper-V-Host installiert, der in Azure ausgeführt wird. Das bedeutet, dass Sie ein Hyper-V-Replikat einer Quelle-VM erstellen können, die auf Ihrem primären (vor Ort) Hyper-V-Host ausgeführt wird, der auf dem primären Standort (Rechenzentrum) mit dem Namen Office 1 in diesem Beispiel. Auf dem Screenshot unten sehen Sie eine Liste der Quelle-VMs, die sich auf einem lokalen Hyper-V-Host befinden (192.168.17.63 in diesem Fall). Ebenso können Sie zwei verschachtelte VMs überprüfen, die für Netzwerktests erstellt wurden und sich auf dem Hyper-V-Host in Azure befinden. Die WinServer2016-Blog Die VM wird im weiteren Abschnitt dieses Blogbeitrags repliziert.

Der Transporter wurde nun auf dem Remote-Hyper-V-Host installiert, der in Azure ausgeführt wird. Das bedeutet, dass Sie ein Hyper-V-Replikat einer Quelle-VM erstellen können, die auf Ihrem primären (vor Ort) Hyper-V-Host ausgeführt wird, der auf dem primären Standort (Rechenzentrum) mit dem Namen Office 1 in diesem Beispiel. Auf dem Screenshot unten sehen Sie eine Liste der Quelle-VMs, die sich auf einem lokalen Hyper-V-Host befinden (192.168.17.63 in diesem Fall). Ebenso können Sie zwei verschachtelte VMs überprüfen, die für Netzwerktests erstellt wurden und sich auf dem Hyper-V-Host in Azure befinden. Die WinServer2016-Blog Die VM wird im weiteren Abschnitt dieses Blogbeitrags repliziert.

Erstellen eines Replikats einer Hyper-V-VM

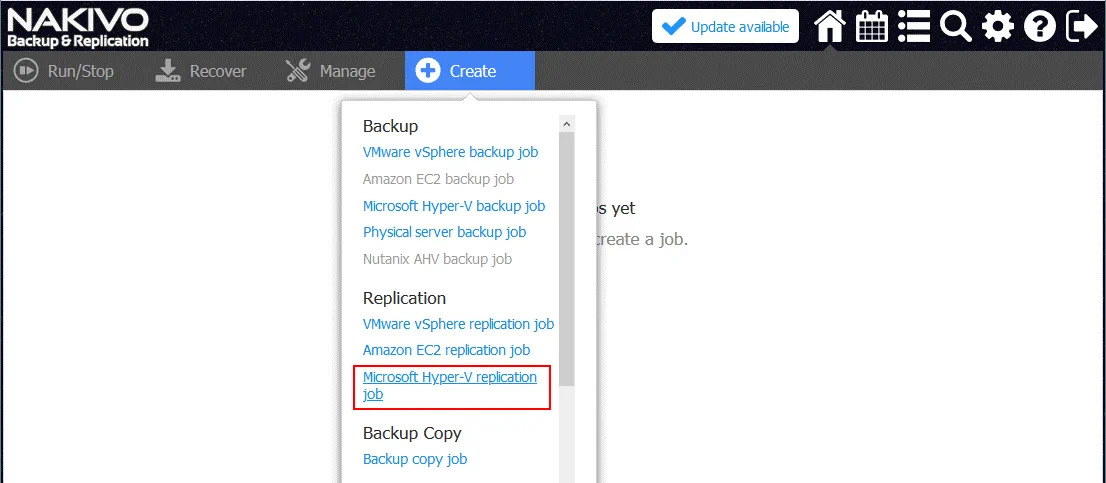

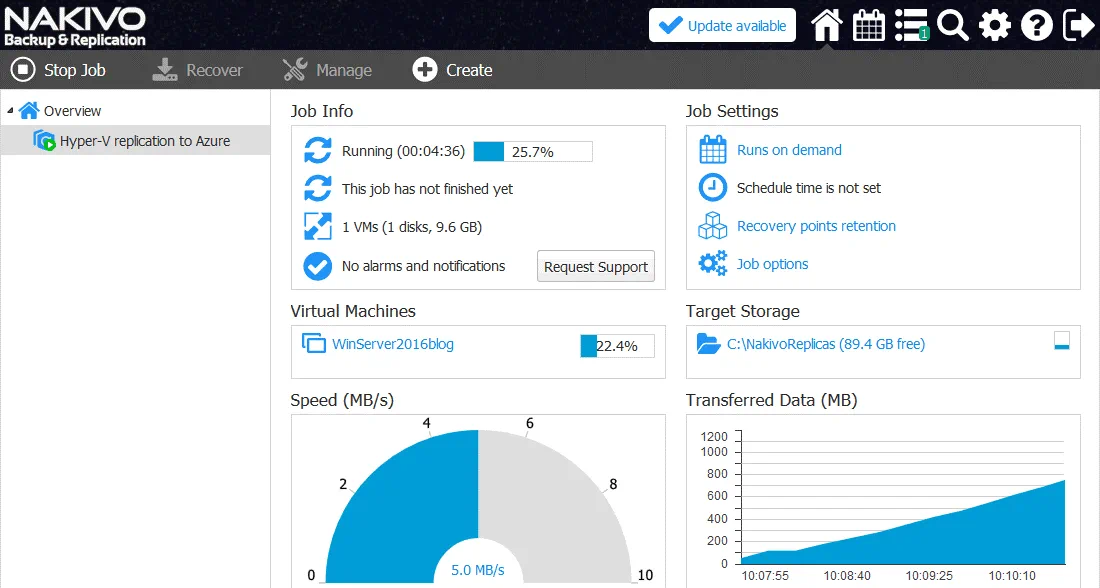

Gehen Sie zu Startseite in der Weboberfläche von NAKIVO Backup & ReplicationKlicken Sie auf Erstellen und wählen Sie Microsoft Hyper-V-Replikationsauftrag. Der neue Replikations-Auftrag-Assistent für Microsoft Hyper-V wird geöffnet.1. QuelleWählen Sie die Virtuelle Maschine aus, die Sie replizieren möchten. In diesem Beispiel WinServer2016-Blog ist der Name der VM, die nach Azure repliziert wird. Auf dem Hyper-V-Host in Azure sehen Sie zwei verschachtelte VMs, die zu Testzwecken erstellt wurden.Klicken Sie auf Weiter bei jedem Schritt, um fortzufahren.

Der neue Replikations-Auftrag-Assistent für Microsoft Hyper-V wird geöffnet.1. QuelleWählen Sie die Virtuelle Maschine aus, die Sie replizieren möchten. In diesem Beispiel WinServer2016-Blog ist der Name der VM, die nach Azure repliziert wird. Auf dem Hyper-V-Host in Azure sehen Sie zwei verschachtelte VMs, die zu Testzwecken erstellt wurden.Klicken Sie auf Weiter bei jedem Schritt, um fortzufahren. 2. Ziel. Wählen Hyper-V in Azure als Zielcontainer. C:NakivoReplicas wird als Zielverzeichnis auf dem Hyper-V-Host in Azure zum Speichern von VM-Replikaten verwendet. Wenn Sie eine zusätzliche virtuelle Festplatte zum Speichern von VMs hinzugefügt haben, ist es besser, ein Verzeichnis auf dieser Festplatte auszuwählen (z. B. Festplatte E:NakivoReplicas).Klicken Sie auf den VM-Name, um die erweiterten Einstellungen anzuzeigen, und wählen Sie das Netzwerk aus, mit dem der virtuelle Netzwerkadapter der virtuellen Maschine verbunden werden soll. In diesem Beispiel wird die VM-Replik mit dem Interner NAT-Schalter Virtuelles Netzwerk (das nach der Bereitstellung des Hyper-V-Hosts in Azure manuell erstellt wurde).

2. Ziel. Wählen Hyper-V in Azure als Zielcontainer. C:NakivoReplicas wird als Zielverzeichnis auf dem Hyper-V-Host in Azure zum Speichern von VM-Replikaten verwendet. Wenn Sie eine zusätzliche virtuelle Festplatte zum Speichern von VMs hinzugefügt haben, ist es besser, ein Verzeichnis auf dieser Festplatte auszuwählen (z. B. Festplatte E:NakivoReplicas).Klicken Sie auf den VM-Name, um die erweiterten Einstellungen anzuzeigen, und wählen Sie das Netzwerk aus, mit dem der virtuelle Netzwerkadapter der virtuellen Maschine verbunden werden soll. In diesem Beispiel wird die VM-Replik mit dem Interner NAT-Schalter Virtuelles Netzwerk (das nach der Bereitstellung des Hyper-V-Hosts in Azure manuell erstellt wurde). 3. NetzwerkeIn diesem Schritt können Sie die Netzwerkzuordnung konfigurieren.Die Netzwerkzuordnung dient dazu, festzulegen, mit welchem virtuellen Netzwerk (virtuellem Switch) ein virtueller Netzwerkadapter einer VM-Replik nach Fertigstellung des Replikationsauftrags verbunden werden soll. Diese Funktion erspart Ihnen die manuelle Konfiguration der Netzwerkeinstellungen für die VM-Replik auf dem Ziel-Hyper-V-Host.In unserem Beispiel ist eine Quelle-Hyper-V-VM mit dem Broadcom NetXtreme Netzwerk. Das VM-Replikat dieser VM muss mit dem Interner NAT-Schalter Netzwerk (das oben in PowerShell erstellt wurde).

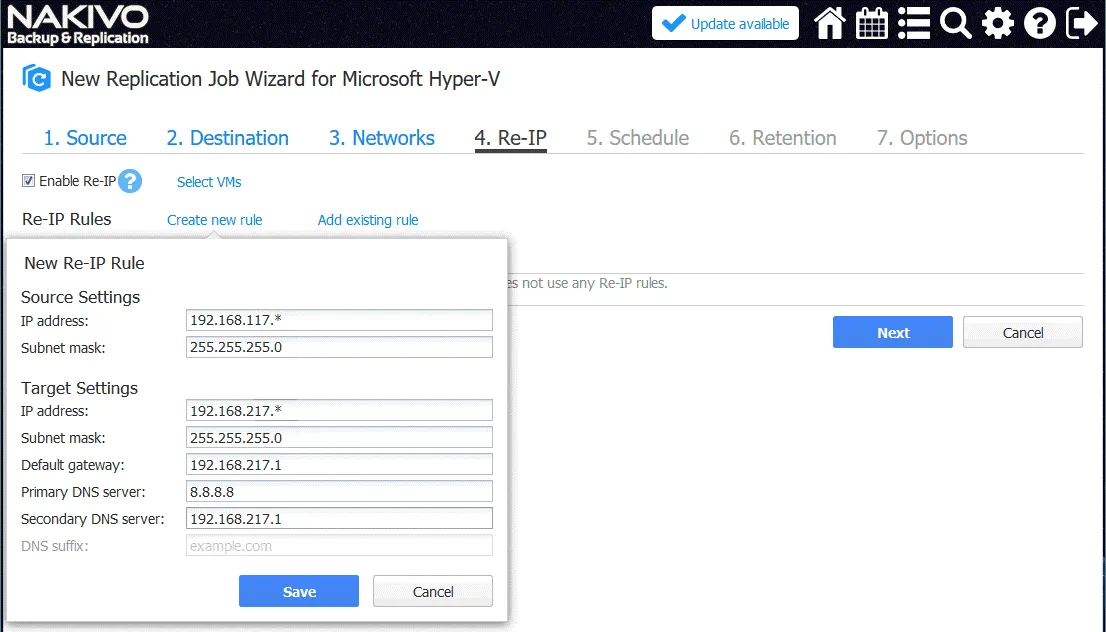

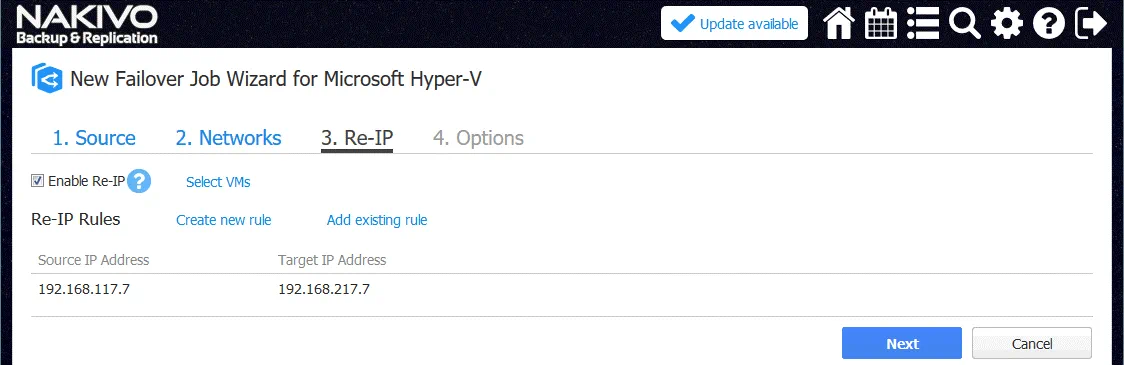

3. NetzwerkeIn diesem Schritt können Sie die Netzwerkzuordnung konfigurieren.Die Netzwerkzuordnung dient dazu, festzulegen, mit welchem virtuellen Netzwerk (virtuellem Switch) ein virtueller Netzwerkadapter einer VM-Replik nach Fertigstellung des Replikationsauftrags verbunden werden soll. Diese Funktion erspart Ihnen die manuelle Konfiguration der Netzwerkeinstellungen für die VM-Replik auf dem Ziel-Hyper-V-Host.In unserem Beispiel ist eine Quelle-Hyper-V-VM mit dem Broadcom NetXtreme Netzwerk. Das VM-Replikat dieser VM muss mit dem Interner NAT-Schalter Netzwerk (das oben in PowerShell erstellt wurde). 4. Re-IPNach der Konfiguration der Netzwerkzuordnungen wird eine VM-Replik mit dem erforderlichen virtuellen Netzwerk verbunden. Nun muss die IP-Adresse definiert werden, die für das ausgewählte Netzwerk für die VM-Replik gültig ist. Mit der Re-IP-Funktion können Sie eine Regel erstellen, die auf mehrere VMs angewendet werden kann, und festlegen, welche Quell-IP-Adressen in welche Ziel-IP-Adressen geändert werden müssen.Klicken Sie auf Neue Regel erstellen und erstellen Sie eine neue Re-IP-Regel.In diesem Beispiel ist die Quelleneinstellungen sind:IP-Adresse : 192.168.117.* (Sternchen bedeutet in diesem Fall einen beliebigen Wert zwischen 1 und 254)Subnetzmaske: 255.255.255.0Die Zieleinstellungen sind:IP-Adresse : 192.168.217.*Subnetzmaske: 255.255.255.0Standard-Gateway : 192.168.217.1Primärer DNS-Server: 8.8.8.8Sekundärer DNS-Server: 192.168.217.1Somit wird die IP-Adresse der Quelle 192.168.117.7 in 192.168.217.7 geändert.Vergessen Sie nicht, die VMs auszuwählen, auf die die Regel angewendet werden soll (klicken Sie auf Wählen Sie VMs aus).

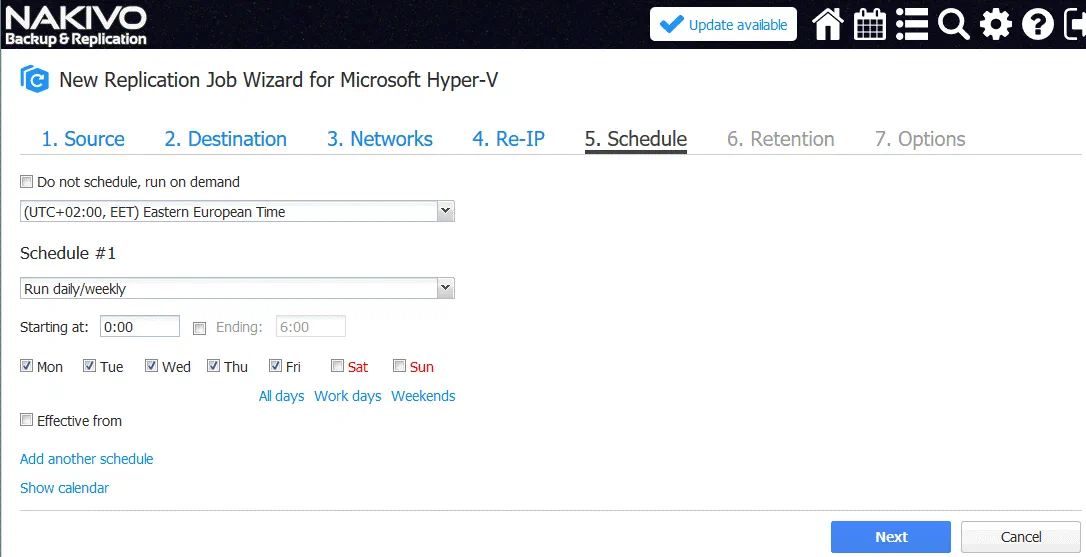

4. Re-IPNach der Konfiguration der Netzwerkzuordnungen wird eine VM-Replik mit dem erforderlichen virtuellen Netzwerk verbunden. Nun muss die IP-Adresse definiert werden, die für das ausgewählte Netzwerk für die VM-Replik gültig ist. Mit der Re-IP-Funktion können Sie eine Regel erstellen, die auf mehrere VMs angewendet werden kann, und festlegen, welche Quell-IP-Adressen in welche Ziel-IP-Adressen geändert werden müssen.Klicken Sie auf Neue Regel erstellen und erstellen Sie eine neue Re-IP-Regel.In diesem Beispiel ist die Quelleneinstellungen sind:IP-Adresse : 192.168.117.* (Sternchen bedeutet in diesem Fall einen beliebigen Wert zwischen 1 und 254)Subnetzmaske: 255.255.255.0Die Zieleinstellungen sind:IP-Adresse : 192.168.217.*Subnetzmaske: 255.255.255.0Standard-Gateway : 192.168.217.1Primärer DNS-Server: 8.8.8.8Sekundärer DNS-Server: 192.168.217.1Somit wird die IP-Adresse der Quelle 192.168.117.7 in 192.168.217.7 geändert.Vergessen Sie nicht, die VMs auszuwählen, auf die die Regel angewendet werden soll (klicken Sie auf Wählen Sie VMs aus). 5. PlanenKonfigurieren Sie die Optionen zum Planen.

5. PlanenKonfigurieren Sie die Optionen zum Planen. 6. AufbewahrungKonfigurieren Sie die Aufbewahrungseinstellungen entsprechend Ihren Anforderungen.

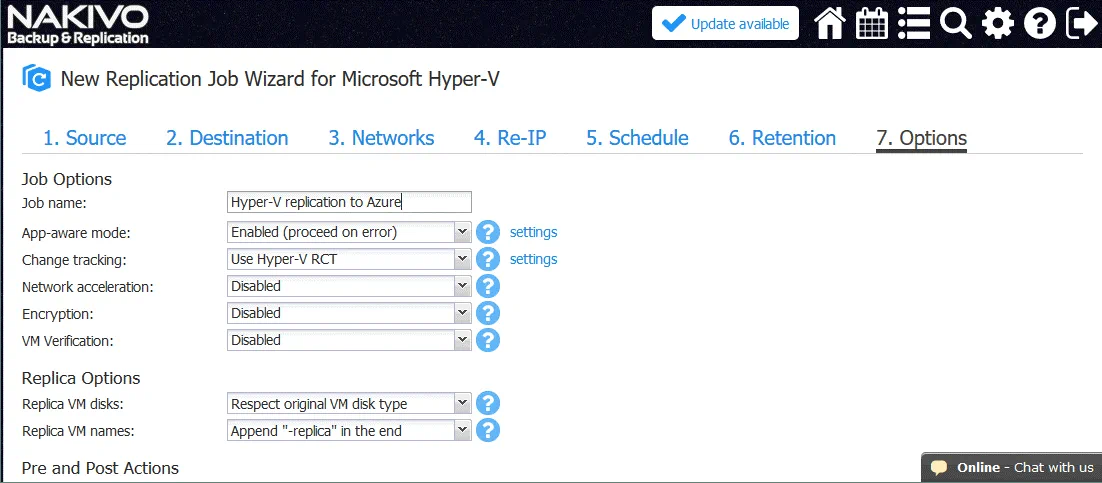

6. AufbewahrungKonfigurieren Sie die Aufbewahrungseinstellungen entsprechend Ihren Anforderungen. 7. OptionenWählen Sie die erforderlichen VM-Optionen aus. Die wichtigsten Optionen werden im Folgenden erläutert.Auftrags-NameHyper-V-Replikation zu AzureApp-Aware-ModusAktiviert, klicken Sie auf Einstellungen und legen Sie Ihren Benutzernamen und Ihr passwort fest.Verfolgung ändernWenn auf Ihrem Quellhost Windows Server 2016 oder höher ausgeführt wird, verwenden Sie Hyper-V RCTWenn Windows Server 2012 R2 oder älter Hyper-V ausführt, verwenden Sie die Eigene MethodeAndere Einstellungen können von den Standardwerten belassen werden.

7. OptionenWählen Sie die erforderlichen VM-Optionen aus. Die wichtigsten Optionen werden im Folgenden erläutert.Auftrags-NameHyper-V-Replikation zu AzureApp-Aware-ModusAktiviert, klicken Sie auf Einstellungen und legen Sie Ihren Benutzernamen und Ihr passwort fest.Verfolgung ändernWenn auf Ihrem Quellhost Windows Server 2016 oder höher ausgeführt wird, verwenden Sie Hyper-V RCTWenn Windows Server 2012 R2 oder älter Hyper-V ausführt, verwenden Sie die Eigene MethodeAndere Einstellungen können von den Standardwerten belassen werden. Treffer Fertigstellen & Ausführen Speichern Sie die Einstellungen für den Hyper-V-Replikationsauftrag und führen Sie den Auftrag aus.Warten Sie, bis die VM auf den Hyper-V-Host in Azure repliziert wurde. Die für das Fertigstellen des Auftrags erforderliche Zeit hängt von Ihrer Internetbandbreite und der Größe der virtuellen Festplatten ab.Hinweis: Wenn Sie die Fehlermeldung [Die Replikation der VM „WinServer2016blog” kann nicht gestartet werden. Es besteht keine Verbindung zwischen allen möglichen Quellen- und Ziel-Transportern für diese VM im Auftrag „Hyper-V VM-Replikation zu Azure”.], überprüfen Sie Ihre Netzwerkkonfiguration. Klicken Sie auf Mehr erfahren um Details zu sehen.

Treffer Fertigstellen & Ausführen Speichern Sie die Einstellungen für den Hyper-V-Replikationsauftrag und führen Sie den Auftrag aus.Warten Sie, bis die VM auf den Hyper-V-Host in Azure repliziert wurde. Die für das Fertigstellen des Auftrags erforderliche Zeit hängt von Ihrer Internetbandbreite und der Größe der virtuellen Festplatten ab.Hinweis: Wenn Sie die Fehlermeldung [Die Replikation der VM „WinServer2016blog” kann nicht gestartet werden. Es besteht keine Verbindung zwischen allen möglichen Quellen- und Ziel-Transportern für diese VM im Auftrag „Hyper-V VM-Replikation zu Azure”.], überprüfen Sie Ihre Netzwerkkonfiguration. Klicken Sie auf Mehr erfahren um Details zu sehen. Überprüfen Sie die Firewall-Einstellungen auf Ihrer lokalen Seite und auf der Azure-Seite. Überprüfen Sie Erweiterte gemeinsame Einstellungen auf dem Quell-Hyper-V-Host in den Netzwerkeigenschaften. Aktualisieren Sie das Inventar und die Transporter auf den entsprechenden Registerkarten der Konfiguration Seite von NAKIVO Backup & Replication Webschnittstelle.Wenn Sie sichergestellt haben, dass alles korrekt konfiguriert ist, versuchen Sie erneut, den Hyper-V-Replikationsauftrag für Azure zu starten. Nun sollte der Hyper-V-Replikationsauftrag korrekt ausgeführt werden.

Überprüfen Sie die Firewall-Einstellungen auf Ihrer lokalen Seite und auf der Azure-Seite. Überprüfen Sie Erweiterte gemeinsame Einstellungen auf dem Quell-Hyper-V-Host in den Netzwerkeigenschaften. Aktualisieren Sie das Inventar und die Transporter auf den entsprechenden Registerkarten der Konfiguration Seite von NAKIVO Backup & Replication Webschnittstelle.Wenn Sie sichergestellt haben, dass alles korrekt konfiguriert ist, versuchen Sie erneut, den Hyper-V-Replikationsauftrag für Azure zu starten. Nun sollte der Hyper-V-Replikationsauftrag korrekt ausgeführt werden. Wenn der Replikationsauftrag fertiggestellt ist, können Sie die VM-Replik sehen (WinServer2016blog-Replik) auf dem Hyper-V-Host in Azure. Dieses Hyper-V-Replikat ist eine verschachtelte VM in Azure.

Wenn der Replikationsauftrag fertiggestellt ist, können Sie die VM-Replik sehen (WinServer2016blog-Replik) auf dem Hyper-V-Host in Azure. Dieses Hyper-V-Replikat ist eine verschachtelte VM in Azure.

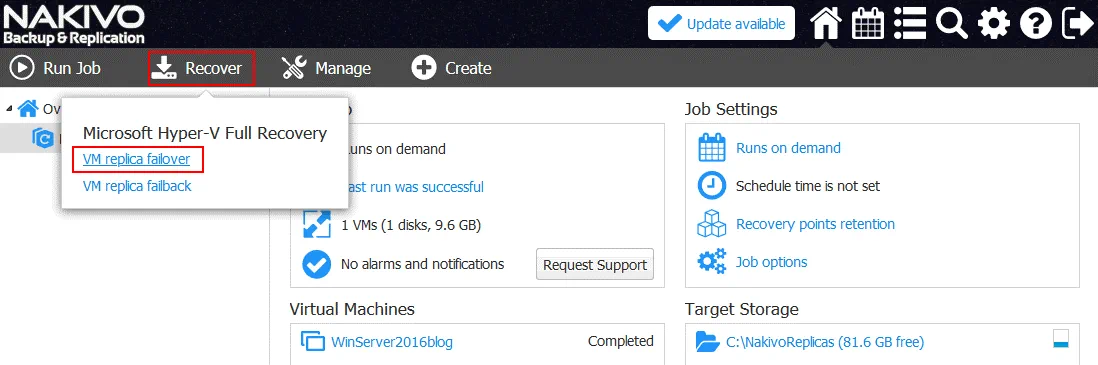

VM-Failover zu Azure

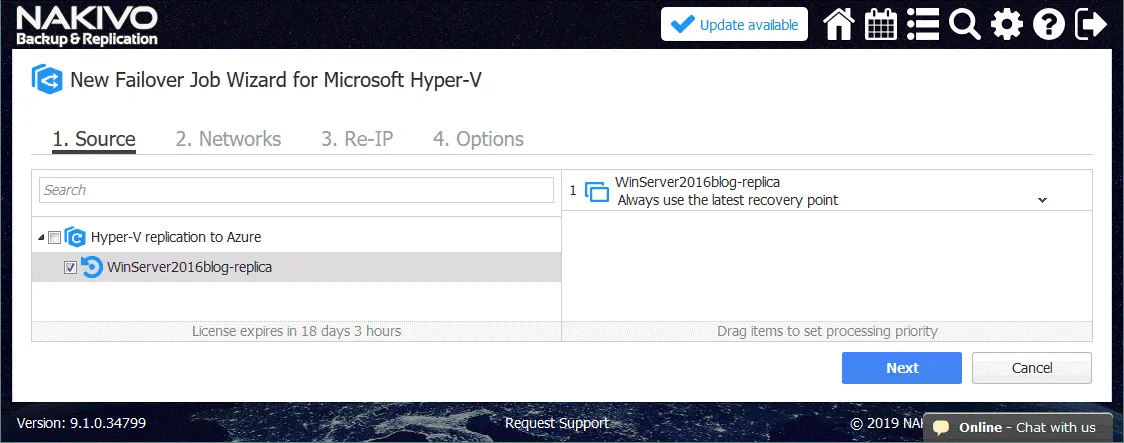

Wenn Sie nun über ein VM-Replikat verfügen, sind Sie bereit für den VM-Failover mit NAKIVO Backup & ReplicationAuf der Startseite, Klick Wiederherstellung und wählen Sie im angezeigten Menü „VM-Failover für Replikate“ aus. Das neue Failover-Auftrag-Assistent für Microsoft Hyper-V wird geöffnet.1. QuelleWählen Sie Ihre VM-Replik aus, die für das Failover verwendet werden soll. In diesem Fall WinServer2016blog-Replik ist der Name der verschachtelten VM-Replik in Azure.

Das neue Failover-Auftrag-Assistent für Microsoft Hyper-V wird geöffnet.1. QuelleWählen Sie Ihre VM-Replik aus, die für das Failover verwendet werden soll. In diesem Fall WinServer2016blog-Replik ist der Name der verschachtelten VM-Replik in Azure. 2. NetzwerkeSie können die Netzwerkzuordnungen aktivieren, um zu vermeiden, dass die VM-Replik manuell erneut mit dem erforderlichen virtuellen Hyper-V-Netzwerk verbunden werden muss, wie für den Replikationsauftrag gezeigt.

2. NetzwerkeSie können die Netzwerkzuordnungen aktivieren, um zu vermeiden, dass die VM-Replik manuell erneut mit dem erforderlichen virtuellen Hyper-V-Netzwerk verbunden werden muss, wie für den Replikationsauftrag gezeigt. 3. Re-IP. Sie können Re-IP aktivieren, um zu vermeiden, dass IP-Adressen nach einem Failover manuell auf den VM-Replikaten neu konfiguriert werden müssen. Klicken Sie auf Wählen Sie VMs aus und wählen Sie Ihre VM-Replik aus, auf die die Re-IP-Regel angewendet werden soll.

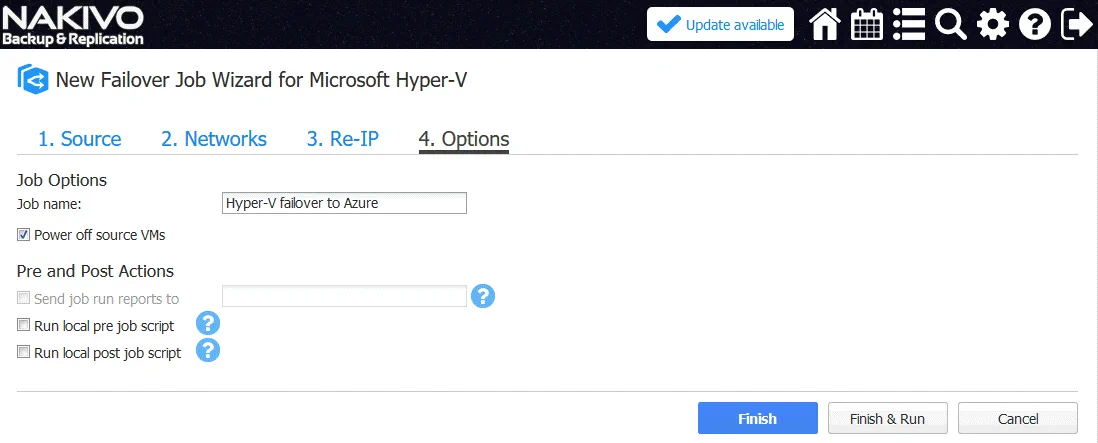

3. Re-IP. Sie können Re-IP aktivieren, um zu vermeiden, dass IP-Adressen nach einem Failover manuell auf den VM-Replikaten neu konfiguriert werden müssen. Klicken Sie auf Wählen Sie VMs aus und wählen Sie Ihre VM-Replik aus, auf die die Re-IP-Regel angewendet werden soll. 4. OptionenGeben Sie den Auftrags-Name ein (zum Beispiel Hyper-V-Failover zu Azure) Quell-VMs ausschalten um Konflikte zu vermeiden und sicherzustellen, dass alle Änderungen in den VM-Replikaten, aber nicht in der Quelle vorgenommen werden.

4. OptionenGeben Sie den Auftrags-Name ein (zum Beispiel Hyper-V-Failover zu Azure) Quell-VMs ausschalten um Konflikte zu vermeiden und sicherzustellen, dass alle Änderungen in den VM-Replikaten, aber nicht in der Quelle vorgenommen werden. Klicken Fertigstellen & Ausführen Speichern und starten Sie den Failover-Job.Warten Sie einen Moment, bis der Hyper-V-Failover-Job fertiggestellt ist.Nach Fertigstellung des Jobs können Sie sehen, dass die VM-Replik ausgeführt wird und die Quelle ausgeschaltet ist.

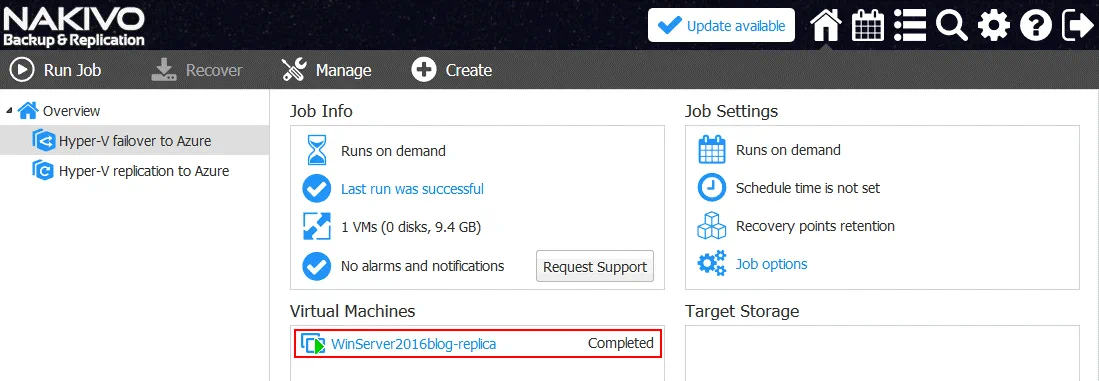

Klicken Fertigstellen & Ausführen Speichern und starten Sie den Failover-Job.Warten Sie einen Moment, bis der Hyper-V-Failover-Job fertiggestellt ist.Nach Fertigstellung des Jobs können Sie sehen, dass die VM-Replik ausgeführt wird und die Quelle ausgeschaltet ist. Sie können über RDP mit Ihrer Azure-VM mit Hyper-V verbunden sein und sehen, dass ein verschachteltes VM-Replikat eingeschaltet ist. Alle Änderungen werden nun in das verschachtelte VM-Replikat geschrieben.

Sie können über RDP mit Ihrer Azure-VM mit Hyper-V verbunden sein und sehen, dass ein verschachteltes VM-Replikat eingeschaltet ist. Alle Änderungen werden nun in das verschachtelte VM-Replikat geschrieben. Wenn Ihre Infrastruktur am primären Standort wiederhergestellt ist, können Sie den VM-Failback-Vorgang durchführen und die Workloads wieder an den primären Standort zurückverlagern (Office 1 in diesem Fall) von Azure, das als Remote-Standort für die Wiederherstellung verwendet wird. Nach der Durchführung des VM-Failbacks werden die in den VM-Replikaten vorgenommenen Änderungen auf die ursprüngliche VM übertragen. Dieser Vorgang wird als Failback bezeichnet.

Wenn Ihre Infrastruktur am primären Standort wiederhergestellt ist, können Sie den VM-Failback-Vorgang durchführen und die Workloads wieder an den primären Standort zurückverlagern (Office 1 in diesem Fall) von Azure, das als Remote-Standort für die Wiederherstellung verwendet wird. Nach der Durchführung des VM-Failbacks werden die in den VM-Replikaten vorgenommenen Änderungen auf die ursprüngliche VM übertragen. Dieser Vorgang wird als Failback bezeichnet.

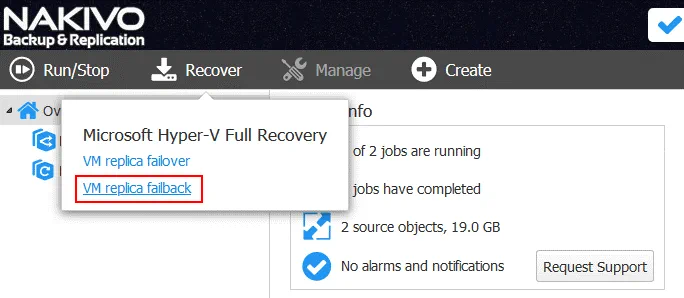

VM-Failback

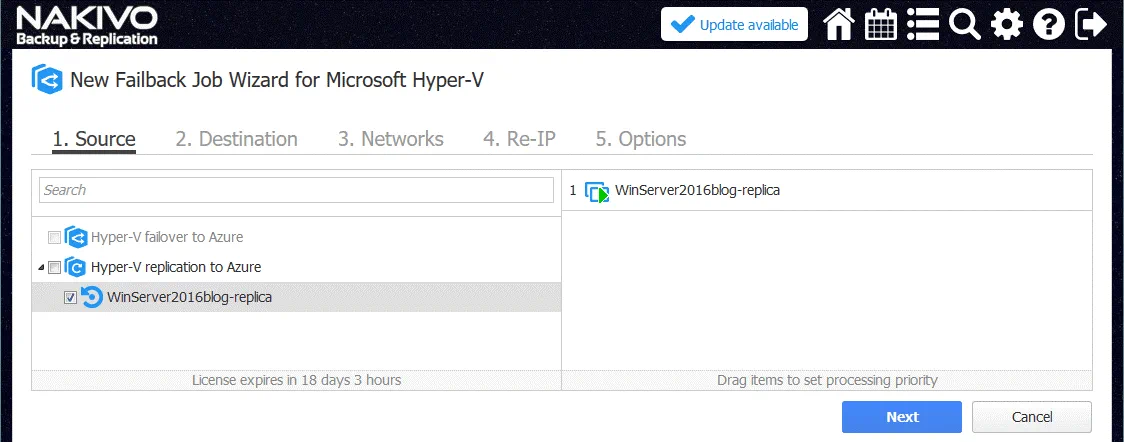

Um einen Failback durchzuführen, gehen Sie auf der Startseite der NAKIVO Backup & Replication Webschnittstelle, gehen Sie zu Wiederherstellung > VM-Replik-Failback. Das Failback-Auftrag-Assistent wird geöffnet.1. Quelle. Wählen Sie das VM-Replikat aus, das für den VM-Failover verwendet wurde (WinServer2016blog-Replik in unserem Beispiel). Es wird empfohlen, die VM-Replik vor dem Start des Failback-Auftrags herunterzufahren.

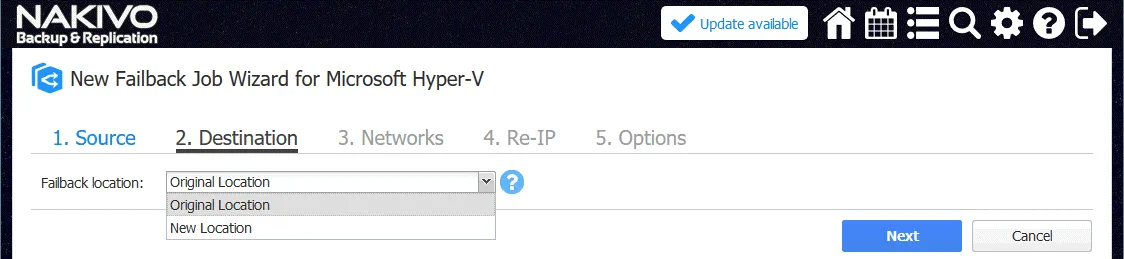

Das Failback-Auftrag-Assistent wird geöffnet.1. Quelle. Wählen Sie das VM-Replikat aus, das für den VM-Failover verwendet wurde (WinServer2016blog-Replik in unserem Beispiel). Es wird empfohlen, die VM-Replik vor dem Start des Failback-Auftrags herunterzufahren. 2. Ziel. Wählen Ursprünglicher Standort im Dropdown-Menü. Sie können die Neuer Standort falls erforderlich.

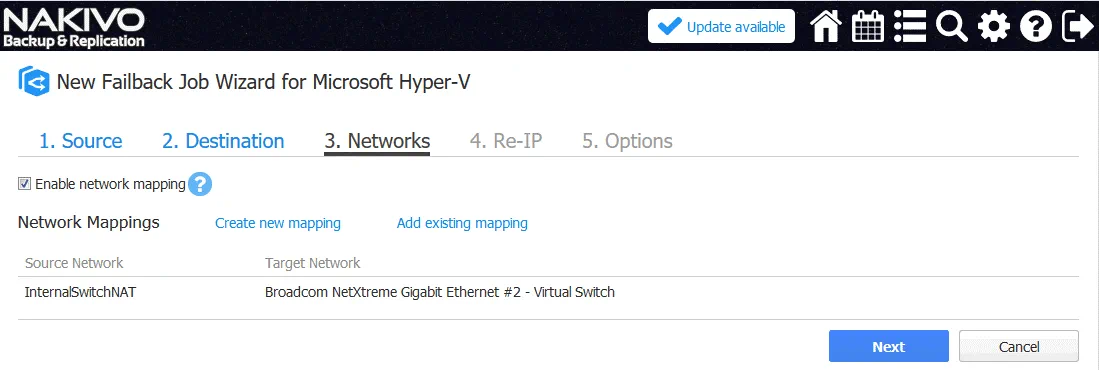

2. Ziel. Wählen Ursprünglicher Standort im Dropdown-Menü. Sie können die Neuer Standort falls erforderlich. 3. Netzwerke. Erstellen Sie die umgekehrte Netzwerkzuordnungsregel (in umgekehrter Reihenfolge) im Vergleich zur vorherigen Regel, als Sie einen Failover-Auftrag konfiguriert haben. In diesem Fall ist das Quellnetzwerk Interner NAT-Switch und das Zielnetzwerk ist Broadcom NetXtreme.

3. Netzwerke. Erstellen Sie die umgekehrte Netzwerkzuordnungsregel (in umgekehrter Reihenfolge) im Vergleich zur vorherigen Regel, als Sie einen Failover-Auftrag konfiguriert haben. In diesem Fall ist das Quellnetzwerk Interner NAT-Switch und das Zielnetzwerk ist Broadcom NetXtreme. 4. Re-IPÄndern Sie die IP-Adresse in umgekehrter Reihenfolge. In unserem Beispiel werden die Einstellungen für die Re-IP-Regel unten angezeigt.QuelleneinstellungIP-Adresse : 192.168.217.*Subnetzmaske: 255.255.255.0ZieleinstellungenIP-Adresse : 192.168.117.*Subnetzmaske: 255.255.255.0Standard-Gateway : 192.168.117.1Primärer DNS-Server: 192.168.117.1Sekundärer DNS-Server: 8.8.8.8Klicken Sie hier Wählen Sie VMs aus und wählen Sie Ihre VM-Replik aus (WinServer2016blog-Replik in diesem Fall).

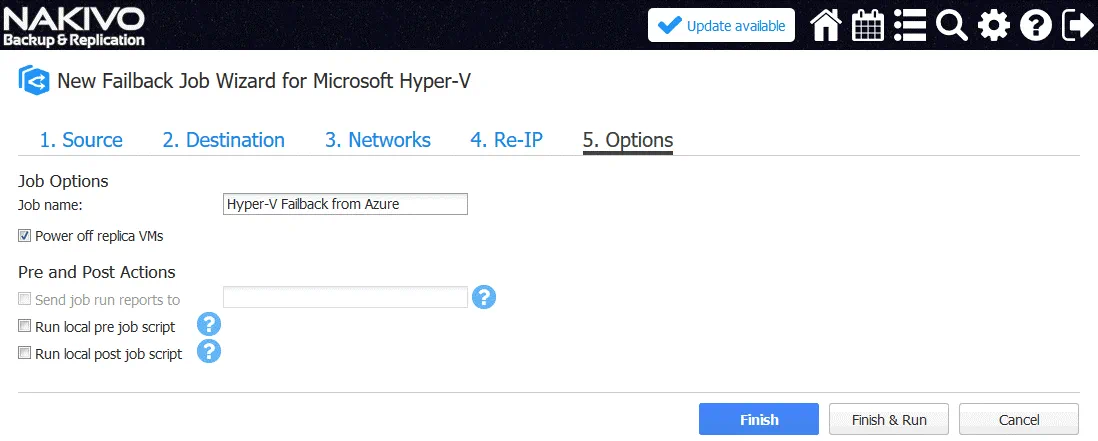

4. Re-IPÄndern Sie die IP-Adresse in umgekehrter Reihenfolge. In unserem Beispiel werden die Einstellungen für die Re-IP-Regel unten angezeigt.QuelleneinstellungIP-Adresse : 192.168.217.*Subnetzmaske: 255.255.255.0ZieleinstellungenIP-Adresse : 192.168.117.*Subnetzmaske: 255.255.255.0Standard-Gateway : 192.168.117.1Primärer DNS-Server: 192.168.117.1Sekundärer DNS-Server: 8.8.8.8Klicken Sie hier Wählen Sie VMs aus und wählen Sie Ihre VM-Replik aus (WinServer2016blog-Replik in diesem Fall). 5. Optionen. Legen Sie Failback-Auftragsoptionen wie VM-Name, Vor- und Nachaktionen fest.Geben Sie den Auftrags-Name ein: Hyper-V-Failback aus Azure.Aktivieren Sie das Kontrollkästchen: Replikat-VMs ausschalten.

5. Optionen. Legen Sie Failback-Auftragsoptionen wie VM-Name, Vor- und Nachaktionen fest.Geben Sie den Auftrags-Name ein: Hyper-V-Failback aus Azure.Aktivieren Sie das Kontrollkästchen: Replikat-VMs ausschalten. Treffer Fertigstellen und Ausführen um die Einstellungen zu speichern und den Failback-Auftrag auszuführen. Warten Sie, bis die Änderungen mit der Quelle synchronisiert sind. Danach können Sie Ihre VM am primären Standort weiter verwenden.Hinweis: Ihre Firewall am Hauptstandort (die als Office 1 in diesem Blogbeitrag) muss ordnungsgemäß konfiguriert sein, um die Netzwerkinteraktion und Datenübertragung zwischen den Komponenten von NAKIVO Backup & ReplicationAndernfalls kann eine Fehlermeldung wie die folgende angezeigt werden:Die Replikation der VM „winServer2016blog-replica” ist fehlgeschlagen. Bei der Replikation einer oder mehrerer virtueller Festplatten der VM „WinServer2016blog-replica” ist ein Fehler aufgetreten..Überprüfen Sie in diesem Fall die Firewall-Einstellungen Ihres Routers und des Hyper-V-Servers an Ihrem primären Standort. Möglicherweise müssen Sie einige Firewall-Regeln erstellen, die denen ähneln, die Sie in Azure erstellt haben.In diesem Blogbeitrag wird ein einfaches Beispiel für eine Netzwerkkonfiguration erläutert, um die Funktionsweise zu veranschaulichen. Als Alternative können Sie eine Standort-zu-Standort-VPN-Verbindung konfigurieren, die Ihnen mehr Flexibilität und erweiterte Optionen in Bezug auf die Netzwerkkonnektivität bietet.

Treffer Fertigstellen und Ausführen um die Einstellungen zu speichern und den Failback-Auftrag auszuführen. Warten Sie, bis die Änderungen mit der Quelle synchronisiert sind. Danach können Sie Ihre VM am primären Standort weiter verwenden.Hinweis: Ihre Firewall am Hauptstandort (die als Office 1 in diesem Blogbeitrag) muss ordnungsgemäß konfiguriert sein, um die Netzwerkinteraktion und Datenübertragung zwischen den Komponenten von NAKIVO Backup & ReplicationAndernfalls kann eine Fehlermeldung wie die folgende angezeigt werden:Die Replikation der VM „winServer2016blog-replica” ist fehlgeschlagen. Bei der Replikation einer oder mehrerer virtueller Festplatten der VM „WinServer2016blog-replica” ist ein Fehler aufgetreten..Überprüfen Sie in diesem Fall die Firewall-Einstellungen Ihres Routers und des Hyper-V-Servers an Ihrem primären Standort. Möglicherweise müssen Sie einige Firewall-Regeln erstellen, die denen ähneln, die Sie in Azure erstellt haben.In diesem Blogbeitrag wird ein einfaches Beispiel für eine Netzwerkkonfiguration erläutert, um die Funktionsweise zu veranschaulichen. Als Alternative können Sie eine Standort-zu-Standort-VPN-Verbindung konfigurieren, die Ihnen mehr Flexibilität und erweiterte Optionen in Bezug auf die Netzwerkkonnektivität bietet.

Schlussfolgerung

Das Vorhandensein von VM-Replikaten am Remote-Standort ist eine empfohlene Option für Ihren Disaster-Recovery-Plan. Öffentliche Cloud-Dienste können als Disaster-Recovery-Standort verwendet werden, wenn Sie keinen eigenen Remote-Standort für die Disaster-Recovery-Wiederherstellung bereitstellen können. Microsoft Azure, das die Hyper-V-Engine zum Ausführen von Virtuellen Maschinen verwendet, ist eine gute Lösung für die Ausführung von VMs in der Cloud. Das Format von Azure-VMs und Hyper-V-VMs weist jedoch eine Reihe von Unterschieden auf, die es nicht ermöglichen, Hyper-V-VMs direkt in Azure zu replizieren. Die verschachtelte Virtualisierung von Hyper-V ist eine nützliche Funktion, mit der Sie eine VM innerhalb einer VM ausführen können. Diese Funktionalität kann zum Replizieren von Hyper-V-VMs in Azure verwendet werden.In diesem Blogbeitrag wurde erläutert, wie Sie die verschachtelte Virtualisierung von Hyper-V in Azure nutzen können. replizieren Ihre virtuellen Hyper-V-Maschinen in die Microsoft Azure Cloud, um sie vor Katastrophen zu schützen. NAKIVO Backup & Replication Hyper-V-VMs auf den Hyper-V-Host replizieren können, der als Azure-VM in der Cloud ausgeführt wird, und VM-Failover und VM-Failback im Rahmen eines Disaster Recovery-Szenarios durchführen können.Jetzt sollten Sie verstehen, wie Sie die Azure-Umgebung, die Hyper-V-Umgebung, die Firewall und NAKIVO Backup & Replication um einen Disaster-Recovery-Prozess schnell und einfach zu gestalten.