Verbessern Sie das IT Monitoring mit NAKIVO: Erläuterung zu Alarmen und Berichten

& Der Einsatz von IT Monitoring in der Infrastruktur eines Unternehmens kann dessen Zuverlässigkeit verbessern und dazu beitragen, schwerwiegende Probleme, Ausfälle und Ausfallzeiten zu vermeiden. Es gibt verschiedene Ansätze zur Implementierung von IT Monitoring, entweder durch den Einsatz spezieller Tools oder durch native Funktionalität. Bei beiden Ansätzen können Sie die Überwachungsdaten bei Bedarf ansehen oder automatische Warnmeldungen und Berichte konfigurieren, um über wichtige Ereignisse benachrichtigt zu werden. In diesem Blogbeitrag wird erläutert, wie Sie die IT Monitoring-Strategie durch den Einsatz von Warnmeldungen und Berichten verbessern können.

Die Bedeutung von IT Monitoring und Berichterstellung für Unternehmen

IT Monitoring ist für Unternehmen von entscheidender Bedeutung, da es dazu beiträgt, dass die IT-Infrastruktur ordnungsgemäß und zuverlässig funktioniert.

- Maximierung der Betriebszeit und Zuverlässigkeit. Kritische Geschäftssysteme müssen in der Regel rund um die Uhr verfügbar sein. Solche Systeme kommen in Branchen wie dem Gesundheitswesen, dem Finanzwesen und anderen Dienstleistungsbereichen zum Einsatz, in denen Ausfallzeiten schwerwiegende Folgen haben können. Glücklicherweise lassen sich solche Probleme vermeiden, wenn Sie ein IT Monitoring-System implementieren und richtig konfigurieren.

Durch proaktive Problemerkennung können Administratoren potenzielle Probleme wie Serverüberlastungen, Anwendungsfehler, Hardwareprobleme und Leistungseinbußen rechtzeitig erkennen, bevor sie zu größeren Ausfällen führen. Dieser proaktive Ansatz ermöglicht es Administratoren, zu reagieren und Korrekturmaßnahmen zu ergreifen, bevor sich negative Auswirkungen auf Server, Virtuelle Maschinen (VMs), Geschäftsabläufe und Endbenutzer ergeben. Der Erhalt von Berichten, die auf potenzielle Probleme hinweisen, macht das IT Monitoring und die Verwaltung effizienter.

- Verbesserung der Sicherheit. IT Monitoring dient dazu, unbefugte Zugriffsversuche, ungewöhnlichen Netzwerkverkehr und andere verdächtige Aktivitäten zu erkennen, die auf einen Cyberangriff hindeuten können. Dieser Ansatz ermöglicht es Administratoren, Bedrohungen für die Sicherheit rechtzeitig zu erkennen. Einige Branchen müssen Anforderungen erfüllen, die eine kontinuierliche Überwachung der IT-Systeme vorschreiben, um Strafen zu vermeiden.

- Verbesserung der Leistung und Effizienz. Administratoren können die Ressourcennutzung auf Servern, Virtuellen Maschinen und Netzwerkgeräten optimieren, indem sie IT-Überwachungs- und Warnmeldungen konfigurieren. Durch die Konfiguration von IT-Überwachungstools zur Verfolgung der CPU-, Speicher- und Bandbreitennutzung für die weitere Analyse dieser Daten können Sie besser verstehen, was verbessert werden muss. Auf diese Weise können Unternehmen ihre Ressourcen optimieren und Verschwendung reduzieren, um eine hohe Effizienz ihrer IT-Systeme zu erreichen. Dies hilft Administratoren auch dabei, Engpässe zu identifizieren und die Leistung zu verbessern.

- Verbesserung der Geschäftskontinuität und Disaster Recovery. Die frühzeitige Erkennung von Ausfällen ist einer der Hauptgründe, warum Administratoren von Unternehmen IT Monitoring-Systeme mit Benachrichtigungen konfigurieren sollten. Dieser Ansatz kann Anzeichen von Datenkorruption, Anwendungsabstürzen und Hardwareausfällen frühzeitig erkennen, um Datenverluste zu verhindern. Die Verhinderung von Datenverlusten ist notwendig, um die Geschäftskontinuität aufrechtzuerhalten . Durch den Einsatz von Überwachungstools mit konfigurierten Benachrichtigungen können Administratoren sicherstellen, dass Backup-Systeme und Disaster-Recovery-Pläne getestet werden und ordnungsgemäß funktionieren. Dies kann eine Garantie dafür sein, dass ein Unternehmen im Katastrophenfall Daten und Workloads schnell wiederherstellen kann.

- Verbesserung der Kundenerfahrung. Kunden erwarten, dass Dienste jederzeit verfügbar sind. Durch die Konfiguration von IT-Überwachungssystemen zur Überwachung von Servern, VMs, Netzwerkgeräten und Anwendungen im Zusammenhang mit dem Betrieb der Website wird sichergestellt, dass die Websites und Dienste für Kunden immer verfügbar sind. Nicht nur die Verfügbarkeit der Ressourcen, sondern auch die Leistung wird überwacht, um den bestmöglichen Service zu gewährleisten.

Der Erhalt von Berichten mit Informationen zu Problemen kann zu einer schnellen Lösung führen. Die Berichte enthalten die Informationen, die Administratoren benötigen, um Probleme so schnell wie möglich zu beheben. Diese Aktionen minimieren die negativen Auswirkungen auf die Kunden und sorgen so für eine positive Kundenerfahrung.

- Kostenmanagement. Durch die Konfiguration einer proaktiven Überwachung können Ausfallzeiten verhindert werden. Ungeplante Ausfallzeiten können kostspielig sein, da ein Unternehmen Einnahmen verliert und Ressourcen für das Wiederherstellen von Daten und Infrastruktur aufwenden muss. Die Überwachung mit Alarmbenachrichtigungen ermöglicht es Administratoren, das Problem so schnell wie möglich zu beheben und das Risiko von Ausfallzeiten zu verringern.

Alarme in IT Monitoring verstehen

Die Konfiguration von Alarmen für IT Monitoring verbessert die Reaktionszeit von Administratoren, die so schneller auf Probleme aufmerksam werden und diese beheben können. Wenn nur Ressourcen wie Webseiten mit Grafiken und Statistiken konfiguriert sind, kann der Systemadministrator Probleme nur bemerken, wenn er die Webseite mit den Überwachungsinformationen überprüft. Administratoren haben eine Vielzahl unterschiedlicher Aufgaben und können in der Regel eine Webseite mit dem Status der IT-Infrastruktur nicht kontinuierlich überwachen.

Wenn Alarme konfiguriert sind, erhalten Administratoren so schnell wie möglich eine Benachrichtigung über das Problem, das potenzielle Problem, den Ausfall oder andere kritische oder verdächtige Ereignisse. In der Regel kann ein Zeitintervall konfiguriert werden, beispielsweise kann eine Nachricht 1 Minute oder 5 Minuten nach der Erkennung eines Problems durch das Überwachungssystem gesendet werden.

Dadurch kann der Systemadministrator das Problem schneller erkennen, reagieren, um es zu beheben, und negative Folgen vermeiden. Je nach IT-Monitoring-Software können verschiedene Benachrichtigungsmethoden verwendet werden, z. B. Benachrichtigungen per E-Mail, SMS, Skype usw.

Was sind Alarme und warum sind sie wichtig?

Alarme sind Benachrichtigungen, die ausgelöst werden, wenn ein bestimmtes Ereignis eintritt und die entsprechenden Bedingungen oder Schwellenwerte im IT-System erfüllt sind. Diese Bedingungen können auf verschiedenen Ereignissen basieren, darunter:

- Probleme mit der Leistung: Hohe CPU-Auslastung, Speichererschöpfung, langsame Reaktionszeiten

- Ressourcenschwellenwerte: Knapper Speicherplatz, Sättigung der Netzwerkbandbreite

- Systemausfälle: Serverabstürze, Fehler in Anwendungen, Dienstausfälle

- Sicherheitsvorfälle: Unbefugte Zugriffsversuche, Malware-Erkennung, ungewöhnlicher Netzwerkverkehr

- Betriebsereignisse: Backup-Fehler, Dienstneustarts, Konfigurationsänderungen

Wenn ein Alarm ausgelöst wird, generiert das Überwachungssystem eine Warnmeldung, die über verschiedene Kanäle an den zuständigen Benutzer, in erster Linie den IT-Administrator, gesendet wird. Diese Warnmeldungen enthalten Informationen über das Problem, einschließlich dessen Schweregrad, das betroffene System oder die betroffene Komponente sowie empfohlene Aktionen.

Zu überwachende Schlüsselmesswerte

CPU-Auslastung. Die Überwachung der CPU-Auslastung ist erforderlich, um sicherzustellen, dass für Server und Systeme ausreichend Ressourcen in Bezug auf die Rechenleistung zur Verfügung stehen. Dies ist wichtig, um Workloads ohne Überlastung zu bewältigen. Eine hohe CPU-Auslastung kann ein Hinweis darauf sein, dass das System überlastet ist. Eine geringe CPU-Auslastung deutet darauf hin, dass genügend Ressourcen vorhanden sind oder dass die CPU-Ressourcen nicht ausreichend genutzt werden.

Speicherauslastung (RAM). Anwendungen und Dienste benötigen ausreichend Speicher für einen reibungslosen Betrieb, daher ist der Speicherparameter in diesem Zusammenhang von entscheidender Bedeutung. Administratoren sollten die RAM-Auslastung überwachen, um Speicherengpässe zu vermeiden, die zu Leistungseinbußen und sogar zu Systemabstürzen führen können. Achten Sie auf übermäßige Speichernutzung, unzureichende Speicherzuweisung und Speicherlecks.

Festplattennutzung und E/A-Leistung. Der Festplattenspeicherplatz und die E/A-Leistung (Input/Output) sind wichtige Kennzahlen für die Datenspeicherung. Es wird empfohlen, diese Parameter zu überwachen, um Probleme im Zusammenhang mit dem Speicher, einschließlich Problemen der Leistung, zu vermeiden. Achten Sie auf eine hohe Auslastung der Festplatten, einen raschen Anstieg des belegten Speicherplatzes, hohe Latenzzeiten beim Lesen/Schreiben von Daten und häufige E/A-Wartezeiten. Anormales Verhalten in Bezug auf diese Parameter kann auf potenzielle Probleme mit dem Speicher hinweisen.

Netzwerkbandbreite und Latenz. Die Leistung des Netzwerks wirkt sich auf alle Vorgänge in einem Büro oder Rechenzentrum aus, da Computer, Server und Virtuelle Maschinen über das Netzwerk miteinander verbunden sind. Die Leistung des Netzwerks ist für die Bereitstellung von Dienstleistungen für Kunden von entscheidender Bedeutung. Durch die Überwachung der Netzwerkbandbreite und Latenz können Sie Engpässe und andere Probleme erkennen und rechtzeitig beheben, um die Netzwerkressourcen effizient zu nutzen. Achten Sie auf eine hohe Netzwerkauslastung, Paketverluste und hohe Latenzzeiten, da diese Indikatoren Anzeichen für eine langsame Leistung und Probleme mit der Netzwerkkonnektivität sind.

Verfügbarkeit von Diensten und Prozessen. Wichtige Prozesse werden in Betriebssystemen auf Servern oder Virtuellen Maschinen ausgeführt und müssen verfügbar sein, um den Geschäftsanforderungen gerecht zu werden. Die Überwachung von Diensten und ihrer Verfügbarkeit stellt sicher, dass kritische Dienste betriebsbereit sind. Um die Verfügbarkeit von Diensten zu gewährleisten, sollten Administratoren die Betriebszeit, die Häufigkeit von Dienstneustarts und Prozessausfälle überwachen.

Datenbankleistung. Datenbanken sind oft Teil komplexerer Lösungen, darunter auch Webanwendungen. Darüber hinaus benötigen die meisten Softwarelösungen für den internen Gebrauch in Unternehmen Datenbanken. Aus diesen Gründen ist es wichtig, die Leistung und Verfügbarkeit von Datenbanken zu überwachen. Die Überwachung von Datenbanken stellt sicher, dass Daten zugänglich sind und die damit verbundenen Vorgänge reibungslos ablaufen. Bei der Überwachung einer Datenbank sollten Sie sich auf die Antwortzeiten von Abfragen, langsam ausgeführte Abfragen, Datenbank-Sperren und die Nutzung des Verbindungspools konzentrieren, da diese Kennzahlen für den Zustand der Datenbank von entscheidender Bedeutung sind.

Berichterstellung für IT Monitoring

Die Berichterstellung dient dazu, strukturierte, umsetzbare Erkenntnisse aus der riesigen Datenmenge zu gewinnen, die von Überwachungstools gesammelt wird. Das Reporting wandelt Rohdaten in Informationen um, die für die Mitarbeiter eines Unternehmens und insbesondere für IT-Administratoren lesbar und verständlich sind. Nach Prüfung der Berichte können Administratoren und das Management fundierte Entscheidungen treffen. Auf diese Weise können die IT-Teams die Leistung optimieren, Probleme verhindern und die Geschäftskontinuität verbessern.

Berichte können Anomalien aufzeigen, die bei der Untersuchung der Alarme nicht auffallen. Die Daten in den Berichten werden zur besseren Übersichtlichkeit aggregiert, um die manuelle Suche nach Schlüsselmesswerten und die Organisation der gesammelten Daten zu vermeiden. Dadurch erhalten Administratoren einen umfassenden Überblick über die gesamte Infrastruktur und die wichtigsten Komponenten. Die Informationen über die Bedingungen, die zu einem Vorfall geführt haben, können von Administratoren für eine schnelle Reaktion auf Vorfälle und die Durchführung von Präventivmaßnahmen genutzt werden.

Überwachung mit NAKIVO Backup & Replication

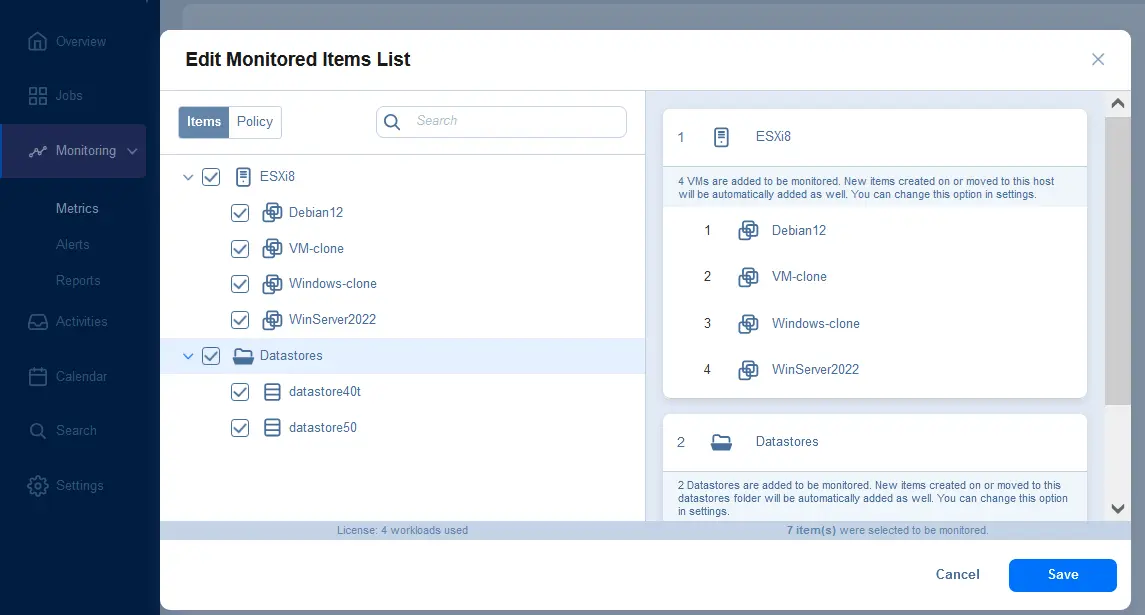

NAKIVO Backup & Replication kann Ihnen bei der Überwachung der Elemente Ihrer IT-Infrastruktur helfen. Gehen Sie zum Abschnitt Überwachte Workloads in der Weboberfläche, fügen Sie die überwachten Elemente hinzu und überprüfen Sie die Grafiken, die die unterstützten Metriken der VMware vSphere Infrastruktur anzeigen.

Sie können Elemente zur Überwachung auswählen, z. B. VMware ESXi-Hosts oder Cluster, VMware-VMs und Datenspeicher in Überwachung > Metriken.

Konfigurieren von Alarmen in der NAKIVO-Lösung

Sie können in der NAKIVO-Lösung Warnmeldungen konfigurieren, um so schnell wie möglich über potenzielle Probleme informiert zu werden und diese umgehend zu beheben, bevor sie schwerwiegende Folgen haben.

- Gehen Sie zu Überwachte Workloads > Warnmeldungen, wählen Sie die Registerkarte Warnungsvorlagen-Management Registerkarte und klicken Sie auf + , um Warnungen für bestimmte Elemente hinzuzufügen.

- Wählen Sie die überwachten Elemente aus, für die die Warnung ausgelöst werden soll. Sie können ESXi-Hosts, Virtuelle Maschinen (VMs) oder Datenspeicher auswählen. Klicken Sie auf Weiter , um fortzufahren.

- Konfigurieren Sie Regeln für eine neue Alarmvorlage. Klicken Sie auf + und wählen Sie die Regelbedingung aus. Sie können beispielsweise eine Alarmvorlagenregel festlegen, die ausgelöst werden muss, wenn die durchschnittliche Hostspeichernutzung 1 Stunde lang mehr als 90 % beträgt. Sie können mehrere Regeln für eine Alarmvorlage hinzufügen.

- Konfigurieren Sie die Einstellungen für die Alarmvorlage. Geben Sie den Namen und die Beschreibung der Warnmeldung ein und wählen Sie den Schweregrad aus. Sie können das Kontrollkästchen aktivieren, um eine E-Mail-Benachrichtigung zu senden, wenn diese Warnmeldung ausgelöst wird und mehrere E-Mail-Adressen der Empfänger einzugeben, die die Warnmeldungen erhalten sollen. Klicken Sie auf Fertigstellen.

Konfigurieren von Berichten in der NAKIVO-Lösung

- Um Berichte zu konfigurieren, gehen Sie zu Überwachte Workloads > Berichte, klicken Sie auf + und drücken Sie Bericht.

- Sie können einen der unterstützten Quelltypen auswählen:

- Infrastrukturübersicht – Informationen zu vCenter-Servern, von vCenter verwalteten ESXi-Hosts und eigenständigen ESXi-Hosts

- VM-Leistung

- Datenspeicher-Kapazität

- Host-Leistung

- Schutzbericht

Nachdem Sie den Quelltyp ausgewählt haben, wählen Sie die Elemente aus, die in den Bericht aufgenommen werden sollen. In der folgenden Abbildung sehen Sie, dass Infrastrukturübersicht in der Dropdown-Liste ausgewählt und ein ESXi-Host für die Aufnahme in den Bericht ausgewählt wurde. Klicken Sie auf Weiter , um weiterzufahren.

- Konfigurieren Sie den Zeitraum für den Bericht. Sie können beispielsweise einen Bericht für die letzten 30 Tage erstellen.

- Konfigurieren Sie die Berichtseinstellungen. Geben Sie einen Namen und eine Beschreibung für den angezeigten Bericht ein. Optional können Sie im Abschnitt „ <“ „>“ Notifications „<“ „> “ das Kontrollkästchen aktivieren, um einen Bericht an die angegebenen E-Mail-Adressen zu senden. Geben Sie eine E-Mail-Adresse ein und klicken Sie auf „ <“ „>“ Geben Sie „<“ „> “ ein, um diese E-Mail-Adresse anzuwenden. Sie können mehrere E-Mail-Adressen eingeben. Klicken Sie auf Fertigstellen , um die Einstellungen für die Berichterstellung zu speichern.

- Sie können Berichte in eine Datei exportieren. Gehen Sie zu Überwachte Workloads > Berichte und wählen Sie die Berichte aus, die Sie exportieren möchten (Aktivieren Sie die Kontrollkästchen). Klicken Sie auf die Schaltfläche … (Weitere Optionen), klicken Sie auf Exportierenund wählen Sie im Dialogfeld das Dateiformat (PDF oder CSV) aus. Klicken Sie auf „ <“ „>“ Exportieren Sie „<“ „>“. „

<“ „><“ „><“ „>

<“ „>

<“ „>

<“ „>FazitIT Monitoring kann die Verwaltungseffizienz verbessern, die Geschäftskontinuität gewährleisten und Kosten sparen. Es wird empfohlen, IT Monitoring-Tools so zu konfigurieren, dass sie Warnmeldungen und Berichte für eine frühzeitige Reaktion auf Vorfälle senden, um potenzielle Probleme zu vermeiden und bestehende Probleme so schnell wie möglich zu beheben. Verwenden Sie NAKIVO Backup & Replikation, um Ihre Daten, einschließlich virtueller VMware-Maschinen, zu schützen und Ihre vSphere-Infrastruktur und Datensicherheits-Aufträge zu überwachen.