NSX-v vs NSX-T: confronto completo

La virtualizzazione ha rivoluzionato il modo in cui vengono costruiti i data center. La maggior parte dei data center moderni utilizza la virtualizzazione hardware e implementa server fisici come hypervisor per eseguire VM su tali server. Questo approccio migliora la scalabilità, la flessibilità e l’efficienza in termini di costi del data center. VMware è uno dei principali attori sul mercato della virtualizzazione e i suoi prodotti sono molto apprezzati nel settore IT. VMware ESXi Hypervisor e VMware vCenter sono componenti ampiamente conosciuti della soluzione di virtualizzazione VMware vSphere.La rete è una componente fondamentale di ogni data center, compresi quelli virtualizzati. Se avete bisogno di reti di grandi dimensioni e configurazioni di rete complesse per il vostro data center virtualizzato, prendete in considerazione l’utilizzo del software-defined networking (SDN). Il Software-Defined Networking è un’architettura che mira a rendere le reti agili e flessibili. L’obiettivo dell’SDN è migliorare il controllo della rete consentendo alle aziende e ai fornitori di servizi di rispondere rapidamente ai mutevoli requisiti aziendali. VMware ha a cuore i propri clienti e fornisce la soluzione VMware NSX per la creazione di reti software-defined. Il post del blog di oggi tratta VMware NSX ed esplora la differenza tra VMware NSX-v e VMware NSX-T.

Che cos’è VMware NSX e come può essere utilizzato?

VMware NSX è una soluzione di virtualizzazione di rete che consente di creare reti definite dal software in data center virtualizzati. Proprio come le VM sono astratte dall’hardware dei server fisici, le reti virtuali, inclusi switch, porte, router, firewall ecc., sono costruite nello spazio virtuale. Le reti virtuali sono fornite e gestite indipendentemente dall’hardware sottostante. Le VM sono collegate alle porte virtuali di interruttori virtuali; la connessione tra reti virtuali viene eseguita con router virtuali e le regole di accesso sono configurate su firewall virtuali. In alternativa, è disponibile anche il bilanciamento del carico di rete. VMware NSX è il successore di VMware vCloud Networking. & Sicurezza (vCNS) e Nicira NVP, acquisita da VMware nel 2012.

Micro segmentazione

Quando si utilizza un approccio tradizionale per configurare l’accesso tra più reti in un ambiente virtuale, solitamente viene effettuata l’implementazione di un router fisico o di un gateway periferico in esecuzione su una VM, sebbene questo approccio non sia particolarmente veloce o conveniente. VMware ha implementato il concetto di microsegmentazione in NSX utilizzando un firewall distribuito integrato nel core dell’hypervisor. Le politiche di sicurezza, i parametri di interazione di rete per indirizzi IP, indirizzi MAC, VM, applicazioni e altri oggetti sono tutti impostati in questo firewall distribuito. Le regole possono essere configurate utilizzando oggetti quali utenti e gruppi di Active Directory se NSX è implementato all’interno della vostra azienda dove viene utilizzato il controller di dominio Active Directory (ADDC). Ogni oggetto può essere considerato come un micro segmento nel proprio perimetro di sicurezza della rete appropriata che dispone di una propria DMZ (zona demilitarizzata).Il firewall distribuito consente di segmentare entità del data center virtuale come le VM. La segmentazione può essere basata su nomi e attributi delle VM, identità degli utenti, oggetti vCenter come data center e host, oppure su attributi di rete tradizionali come indirizzi IP, gruppi di porte e così via.Il componente Edge Firewall consente di soddisfare i requisiti di sicurezza perimetrale fondamentali, quali la creazione di DMZ basate su strutture IP/VLAN, l’isolamento tra tenant nei data center virtuali multi-tenant, la traduzione degli indirizzi di rete (NAT), le VPN dei partner (extranet) e le VPN SSL basate sugli utenti. Se una VM viene migrata da un host a un altro, da una sottorete a un’altra, le regole di accesso e le politiche di sicurezza vengono adottate in base alla nuova ubicazione. Se un server di database è in esecuzione su una VM migrata, le regole impostate per questa VM nel firewall continueranno a funzionare per questa VM dopo il completamento della migrazione a un altro host o rete, consentendo al server di database di accedere al server delle applicazioni in esecuzione sulla VM che non è stata migrata. Questo è un esempio di maggiore flessibilità e automazione in azione quando si utilizza VMware NSX. NSX può essere particolarmente utile per i provider cloud e le grandi infrastrutture virtuali. VMware offre due tipi di piattaforma di rete definita dal software NSX: NSX-v e NSX-T.NSX per vSphere (NSX-v) è strettamente integrato con VMware vSphere e richiede l’implementazione del VMware vCenterVMware NSX-v è specifico per gli ambienti hypervisor vSphere ed è stato sviluppato prima di NSX-T.NSX-T (NSX-Trasformatori) è stato progettato per diverse piattaforme di virtualizzazione e ambienti multi-hypervisor e può essere utilizzato anche nei casi in cui NSX-v non è applicabile. Mentre NSX-v supporta SDN solo per VMware vSphere, NSX-T supporta anche lo stack di virtualizzazione di rete per KVM, Docker, Kubernetes e OpenStack, nonché i carichi di lavoro nativi AWS. VMware NSX-T può essere implementato senza vCenter Server ed è adottato per sistemi di elaborazione eterogenei.Gli scenari principali per l’utilizzo di NSX-v sono elencati nella tabella sottostante. La tabella è divisa in tre righe, una delle quali descrive la categoria dello scenario. Gli scenari per l’utilizzo di NSX-T sono evidenziati in grassetto.

Se una VM viene migrata da un host a un altro, da una sottorete a un’altra, le regole di accesso e le politiche di sicurezza vengono adottate in base alla nuova ubicazione. Se un server di database è in esecuzione su una VM migrata, le regole impostate per questa VM nel firewall continueranno a funzionare per questa VM dopo il completamento della migrazione a un altro host o rete, consentendo al server di database di accedere al server delle applicazioni in esecuzione sulla VM che non è stata migrata. Questo è un esempio di maggiore flessibilità e automazione in azione quando si utilizza VMware NSX. NSX può essere particolarmente utile per i provider cloud e le grandi infrastrutture virtuali. VMware offre due tipi di piattaforma di rete definita dal software NSX: NSX-v e NSX-T.NSX per vSphere (NSX-v) è strettamente integrato con VMware vSphere e richiede l’implementazione del VMware vCenterVMware NSX-v è specifico per gli ambienti hypervisor vSphere ed è stato sviluppato prima di NSX-T.NSX-T (NSX-Trasformatori) è stato progettato per diverse piattaforme di virtualizzazione e ambienti multi-hypervisor e può essere utilizzato anche nei casi in cui NSX-v non è applicabile. Mentre NSX-v supporta SDN solo per VMware vSphere, NSX-T supporta anche lo stack di virtualizzazione di rete per KVM, Docker, Kubernetes e OpenStack, nonché i carichi di lavoro nativi AWS. VMware NSX-T può essere implementato senza vCenter Server ed è adottato per sistemi di elaborazione eterogenei.Gli scenari principali per l’utilizzo di NSX-v sono elencati nella tabella sottostante. La tabella è divisa in tre righe, una delle quali descrive la categoria dello scenario. Gli scenari per l’utilizzo di NSX-T sono evidenziati in grassetto.

| Sicurezza | Automazione | Continuità delle applicazioni |

| Micro-segmentazione | Automatizzazione IT | Ripristino di emergenza |

| Utente finale sicuro di sicurezza | Cloud per sviluppatori | Pooling multiplo di data center |

| DMZ ovunque | Infrastruttura multi-tenant | Cloud incrociato |

Componenti NSX

I componenti principali di VMware NSX sono NSX Manager, i controller NSX e i gateway NSX Edge.Responsabile NSX è un componente centralizzato di NSX utilizzato per la gestione delle reti. NSX Manager può essere distribuito come VM su uno dei server ESXi gestiti da vCenter (dal modello OVA). Nei casi in cui si utilizza NSX-v, NSX Manager può funzionare solo con un server vCenter, mentre NSX Manager per NSX-T può essere distribuito come VM ESXi o VM KVM e può funzionare con più server vCenter contemporaneamente.NSX Manager per vSphere si basa sul sistema operativo Photon (simile all’appliance vCenter Server).NSX-T Manager funziona sul sistema operativo Ubuntu.Controller NSXIl controller NSX è un sistema di gestione dello stato distribuito utilizzato per sovrapporre tunnel di trasporto e controllare reti virtuali, che può essere implementato come VM su hypervisor ESXi o KVM. Il controller NSX controlla tutti gli switch logici all’interno della rete e gestisce le informazioni relative a VM, host, switch e VXLAN. La presenza di tre nodi controller garantisce la ridondanza dei dati in caso di guasto di un nodo controller NSX.NSX Edge è un servizio gateway che fornisce accesso a reti fisiche e virtuali per macchine virtuali. NSX Edge può essere installato come router virtuale distribuito o come gateway di servizi. È possibile fornire i seguenti servizi: routing dinamico, firewall, Network Address Translation (NAT), Dynamic Host Configuration Protocol (DHCP), Virtual Private Network (VPN), bilanciamento del carico e alta disponibilità.

Opzioni di implementazione

Il concetto di implementazione è molto simile sia per NSX-v che per NSX-T. Per implementare NSX è necessario eseguire i seguenti passaggi:

- Distribuisci NSX Manager come VM su un host VMware ESXi utilizzando una virtual appliance. Assicurati di registrare NSX Manager su vSphere vCenter (per NSX-v). Se utilizzi NSX-T, NSX Manager può essere distribuito come virtual appliance su un host KVM, poiché VMware NSX-T consente di creare un cluster di NSX Manager.

- Esecuzione dell’implementazione: distribuisci tre controller NSX e crea un cluster di controller NSX.

- Installare i VIB (moduli del kernel) sugli host ESXi per abilitare un firewall distribuito, il routing distribuito e VXLAN se si utilizza NSX-v. Se si utilizza NSX-T, i moduli del kernel devono essere installati anche sugli hypervisor KVM.

- Installare NSX Edge come VM su ESXi (per NSX-v e NSX-T). Se si utilizza NSX-T e non è possibile installare Edge come VM su ESXi, Edge può essere implementato su un server fisico. L’implementazione di Edge come VM su hypervisor KVM non è attualmente supportata (per NSX-T v.2.3). Se è necessario implementare Edge su un server fisico, controllare l’elenco di compatibilità hardware (importante per CPU e schede NIC) prima di procedere.

Funzionalità comuni NSX

Esistono una serie di funzionalità disponibili per entrambi i tipi di NSX.Le funzionalità comuni per NSX-v e NSX-T sono:

- Virtualizzazione di rete basata su software

- Sovrapposizione basata su software

- Routing distribuito

- Firewall distribuito

- Automazione basata su API

- Monitoraggio dettagliato e statistiche

Si prega di notare che le API sono diverse per NSX-v e NSX-T.

Licenze

La licenza è la stessa per entrambi i tipi di NSX, in quanto offre maggiore flessibilità e universalità. Ad esempio, è possibile ordinare una licenza per l’utilizzo di NSX per vSphere e, se si apportano alcune modifiche all’infrastruttura e si deve effettuare l’implementazione di NSX-T, è possibile utilizzare la licenza ottenuta per ESXi-v. NSX è NSX: non vi è alcuna distinzione dal punto di vista delle licenze, poiché anche le edizioni delle licenze sono le stesse.

Incapsulamento sovrapposto

L’incapsulamento overlay per le reti virtuali viene utilizzato per astrarre le reti virtuali trasportando le informazioni di livello 2 su quelle di livello 3. Una rete logica di livello 2 viene creata sulle reti di livello 3 esistenti (reti IP) su un’infrastruttura fisica esistente. Di conseguenza, due VM possono comunicare tra loro attraverso la rete, anche se il percorso tra le VM deve essere instradato. Una rete fisica può essere definita rete underlay.

VXLAN contro GENEV

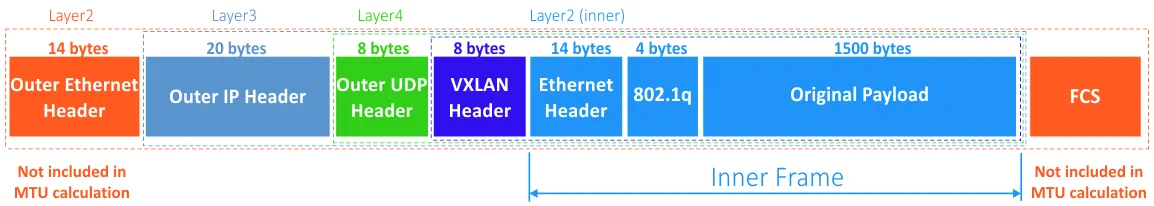

NSX-v utilizza il protocollo di incapsulamento VXLAN, mentre NSX-T utilizza GENEVE, un protocollo più moderno.VXLAN. Per VXLAN viene utilizzato un incapsulamento MAC over IP e il principio di funzionamento dell’isolamento di rete differisce dalla tecnica VLAN. La VLAN tradizionale ha un numero limitato di reti, pari a 4094 secondo lo standard 802.1q, e l’isolamento di rete viene effettuato sul livello 2 di una rete fisica aggiungendo 4 byte alle intestazioni dei frame Ethernet. Il numero massimo di reti virtuali per VXLAN è 2^24. In questo caso, l’identificatore di rete VXLAN viene utilizzato per contrassegnare ogni rete virtuale. I frame di livello 2 della rete overlay sono incapsulati nei datagrammi UDP trasmessi su una rete fisica. Il numero di porta UDP in questo caso è 4789. L’intestazione VXLAN è composta dalle seguenti parti.

L’intestazione VXLAN è composta dalle seguenti parti.

- 8 bit sono utilizzati per i flag. Il flag I deve essere impostato su 1 per rendere valido un VXLAN Network ID (VNI). Gli altri 7 bit sono campi R riservati e devono essere impostati su zero durante la trasmissione. I campi R impostati su zero vengono ignorati alla ricezione.

- L’identificatore di rete VXLAN (VNI), noto anche come ID segmento VXLAN, è un valore a 24 bit utilizzato per determinare la singola rete overlay utilizzata per la comunicazione tra le VM.

- I campi riservati (24 bit e 8 bit) devono essere impostati su zero e ignorati al momento della ricezione.

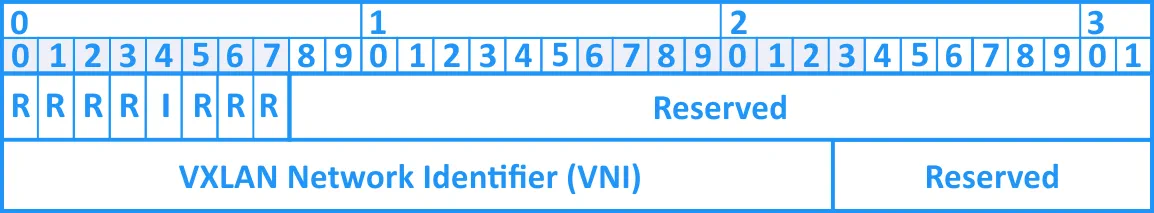

La dimensione dell’intestazione VXLAN è fissa ed è pari a 8 byte. Per VXLAN si consiglia di utilizzare frame Jumbo con MTU impostato su 1600 byte o più. GINEVRA. L’intestazione GENEVE è molto simile a VXLAN e ha la seguente struttura:

GINEVRA. L’intestazione GENEVE è molto simile a VXLAN e ha la seguente struttura:

- Un’intestazione tunnel compatta è incapsulata in UDP su IP.

- Una piccola intestazione fissa del tunnel viene utilizzata per fornire informazioni di controllo, nonché un livello base di funzionalità e interoperabilità.

- Sono disponibili opzioni di lunghezza variabile per consentire l’implementazione di innovazioni future.

La dimensione dell’intestazione GENEVE è variabile.NSX-T utilizza GENEVE (GEnerico NEtwork Virtualizzazione Encapsulation) come protocollo di tunneling che preserva le tradizionali capacità di offload disponibili sulle schede NIC (Network Interface Controller) per garantire le migliori prestazioni. È possibile aggiungere metadati aggiuntivi alle intestazioni overlay, consentendo di migliorare la differenziazione del contesto per l’elaborazione di informazioni quali telemetria end-to-end, tracciamento dei dati, crittografia, sicurezza ecc. sul livello di trasferimento dei dati. Le informazioni aggiuntive nei metadati sono denominate TLV (Type, Length, Value). GENEVE è sviluppato da VMware, Intel, Red Hat e Microsoft. GENEVE si basa sui migliori concetti dei protocolli di incapsulamento VXLAN, STT e NVGRE.Il valore MTU per i frame Jumbo deve essere di almeno 1700 byte quando si utilizza l’incapsulamento GENEVE, a causa del campo metadati aggiuntivo di lunghezza variabile per le intestazioni GENEVE (come ricorderete, per VXLAN viene utilizzato un MTU di 1600 o superiore).NSX-v e NSX-T non sono compatibili a causa della differenza di incapsulamento overlay spiegata in questa sezione.

La dimensione dell’intestazione GENEVE è variabile.NSX-T utilizza GENEVE (GEnerico NEtwork Virtualizzazione Encapsulation) come protocollo di tunneling che preserva le tradizionali capacità di offload disponibili sulle schede NIC (Network Interface Controller) per garantire le migliori prestazioni. È possibile aggiungere metadati aggiuntivi alle intestazioni overlay, consentendo di migliorare la differenziazione del contesto per l’elaborazione di informazioni quali telemetria end-to-end, tracciamento dei dati, crittografia, sicurezza ecc. sul livello di trasferimento dei dati. Le informazioni aggiuntive nei metadati sono denominate TLV (Type, Length, Value). GENEVE è sviluppato da VMware, Intel, Red Hat e Microsoft. GENEVE si basa sui migliori concetti dei protocolli di incapsulamento VXLAN, STT e NVGRE.Il valore MTU per i frame Jumbo deve essere di almeno 1700 byte quando si utilizza l’incapsulamento GENEVE, a causa del campo metadati aggiuntivo di lunghezza variabile per le intestazioni GENEVE (come ricorderete, per VXLAN viene utilizzato un MTU di 1600 o superiore).NSX-v e NSX-T non sono compatibili a causa della differenza di incapsulamento overlay spiegata in questa sezione.

Rete di livello 2

Ora che sapete come vengono incapsulati i frame Ethernet del livello 2 virtuale sulle reti IP, è il momento di esplorare l’implementazione delle reti di livello 2 virtuali per NSX-v e NSX-T.

Nodi di trasporto e switch virtuali

I nodi di trasporto e gli switch virtuali rappresentano i componenti di trasferimento dati NSX.Nodo di trasporto (TN) è il dispositivo compatibile con NSX che partecipa alla trasmissione del traffico e alla sovrapposizione di rete NSX. Un nodo deve contenere un hostswitch per poter fungere da nodo di trasporto.NSX-v obbligatorio l’uso dello switch virtuale distribuito vSphere (VDS) come di consueto in vSphere. Gli switch virtuali standard non possono essere utilizzati per NSX-v.NSX-T presuppone che sia necessario effettuare l’implementazione di uno switch virtuale distribuito NSX-T (N-VDS). A tale scopo è possibile utilizzare gli switch aperti (OVS) per gli host KVM e gli switch VMware per gli host VMware ESXi.N-VDS (switch distribuito virtuale precedentemente noto come hostswitch) è un componente software NSX sul nodo di trasporto che esegue la trasmissione del traffico. N-VDS è il componente principale del piano dati dei nodi di trasporto che inoltra il traffico e possiede almeno un controller di interfaccia di rete fisica (NIC). Gli switch NSX (N-VDS) dei diversi nodi di trasporto sono indipendenti, ma possono essere raggruppati assegnando loro gli stessi nomi per una gestione centralizzata.Sugli hypervisor ESXi, N-VDS viene implementato utilizzando VMware vSphere Distributed Switch attraverso il modulo NSX-vSwitch caricato nel kernel dell’hypervisor. Sugli hypervisor KVM, l’hostswitch viene implementato dal modulo Open-vSwitch (OVS).Zone di trasporto sono disponibili sia per NSX-v che per NSX-T. Le zone di trasporto definiscono i limiti della distribuzione delle reti logiche. Ogni zona di trasporto è collegata al proprio switch NSX (N-VDS). Le zone di trasporto per NSX-T non sono collegate ai cluster.Esistono due tipi di zone di trasporto per VMware NSX-T a causa dell’incapsulamento GENEVE: Overlay o VLAN. Per quanto riguarda VMware NSX-v, una zona di trasporto definisce solo i limiti di distribuzione di VXLAN.

Modalità di replica degli switch logici

Quando due VM residenti su host diversi comunicano direttamente, il traffico unicast viene scambiato in modalità incapsulata tra due indirizzi IP endpoint assegnati agli hypervisor senza necessità di flooding. A volte, il traffico di rete di livello 2 originato da una VM deve essere sottoposto a flooding in modo simile al traffico di livello 2 nelle reti fisiche tradizionali, ad esempio se un mittente non conosce l’indirizzo MAC dell’interfaccia di rete di destinazione. Ciò significa che lo stesso traffico (broadcast, unicast, multicast) deve essere inviato a tutte le VM collegate allo stesso switch logico. Se le VM risiedono su host diversi, il traffico deve essere replicato su tali host. Il traffico broadcast, unicast e multicast è noto anche come traffico BUM.Vediamo la differenza tra le modalità di replica per NSX-v e NSX-T.NSX-v Supporta la modalità Unicast, la modalità Multicast e la modalità ibrida.NSX-T Supporta la modalità Unicast con due opzioni: replica gerarchica a due livelli (ottimizzata, uguale a quella per NSX-v) e replica Head (non ottimizzata).Soppressione ARP riduce la quantità di traffico ARP broadcast inviato sulla rete ed è disponibile per le modalità di replica del traffico Unicast e Hybrid. Pertanto, la soppressione ARP è disponibile sia per NSX-v che per NSX-T.Quando una VM1 invia una richiesta ARP per conoscere l’indirizzo MAC di una VM2, la richiesta ARP viene intercettata dallo switch logico. Se lo switch dispone già della voce ARP per la rete di destinazione della VM2, la risposta ARP viene inviata alla VM1 dallo switch. In caso contrario, lo switch invia la richiesta ARP a un controller NSX. Se il controller NSX contiene le informazioni relative al binding IP-MAC della VM, il controller invia la risposta con tale binding e quindi lo switch logico invia la risposta ARP alla VM1. Se non è presente alcuna voce ARP sul controller NSX, la richiesta ARP viene ritrasmessa sullo switch logico.

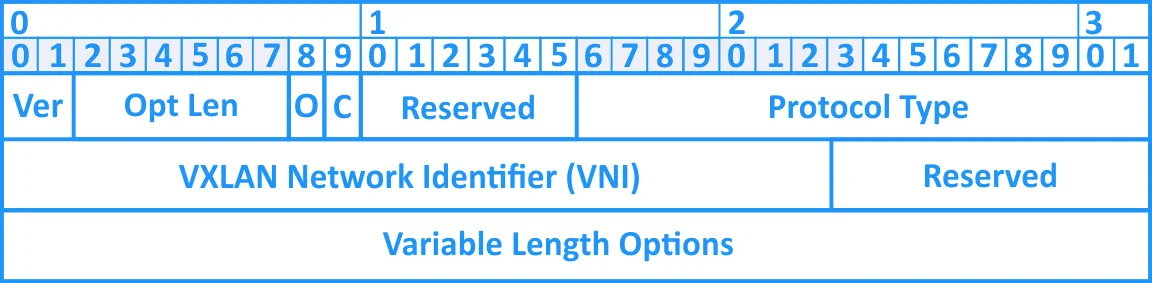

Bridging NSX di livello 2

Il bridging di livello 2 è utile per migrare i carichi di lavoro dalle reti overlay alle VLAN o per suddividere le sottoreti tra carichi di lavoro fisici e virtuali.NSX-v: Questa funzione è attiva a livello di kernel di un hypervisor su cui è in esecuzione una VM di controllo.NSX-T: A tale scopo viene creato un nodo bridge NSX separato. I nodi bridge NSX possono essere assemblati in cluster per migliorare la tolleranza ai guasti dell’intera soluzione.Nella VM di controllo NSX-v, la ridondanza è stata implementata utilizzando lo schema High Availability (HA). Una copia della VM è attiva mentre la seconda copia della VM è in stand-by. Se la VM attiva si guasta, può essere necessario del tempo per commutare le VM e caricare la VM in stand-by rendendola attiva. NSX-T non presenta questo svantaggio, poiché utilizza un cluster tollerante ai guasti invece dello schema attivo/stand-by per l’HA.

Il modello di routing

Nei casi in cui si utilizza VMware NSX, vengono utilizzati i seguenti termini:Traffico est-ovest si riferisce al trasferimento di dati attraverso la rete all’interno del data center. Questo nome è utilizzato per questo particolare tipo di traffico poiché le linee orizzontali sui diagrammi indicano solitamente il traffico della rete locale (LAN).Traffico nord-sud si riferisce al traffico client-server o al traffico che si sposta tra un data center e una ubicazione esterna al data center (reti esterne). Le linee verticali sui diagrammi descrivono solitamente questo tipo di traffico di rete.Router logico distribuito (DLR) è un router virtuale che può utilizzare percorsi statici e protocolli di routing dinamico come OSPF, IS-IS o BGP.Tenant Si riferisce a un cliente o a un’organizzazione che ottiene l’accesso a un ambiente sicuro isolato fornito da un MSP (Managed Service Provider). Una grande organizzazione può utilizzare l’architettura multi-tenant considerando ogni reparto come un singolo tenant. VMware NSX può essere particolarmente utile per fornire Infrastructure as a Service (IaaS).

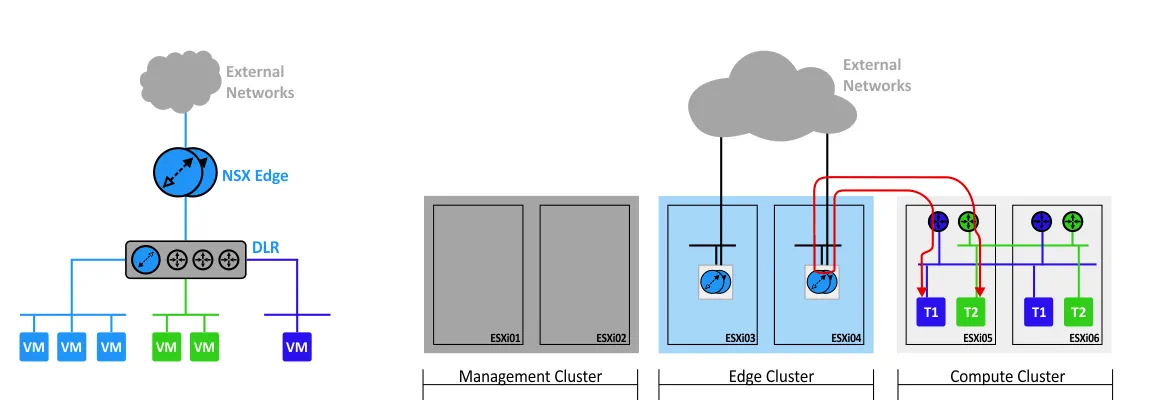

Routing in NSX-v

NSX per vSphere utilizza DLR (router logico distribuito) e routing centralizzato. Su ogni hypervisor è presente un modulo kernel di routing su cui eseguire il routing tra le interfacce logiche (LIF) sul router distribuito.Consideriamo, ad esempio, lo schema di routing tipico per NSX-v, quando si dispone di un insieme di tre segmenti: VM che eseguono database, VM che eseguono server di applicazioni e VM che eseguono server web. Le VM di questi segmenti (azzurro, verde e blu scuro) sono collegate a un router logico distribuito (DLR) che a sua volta è collegato a reti esterne tramite gateway perimetrali (NSX Edge).Se si lavora con più tenant, è possibile utilizzare una struttura NSX Edge multilivello, oppure ogni tenant può avere il proprio DLR e la propria VM controller dedicati, quest’ultima residente sul cluster perimetrale. Il gateway NSX Edge collega reti isolate e stub a reti condivise (uplink) fornendo servizi gateway comuni quali DHCP, VPN, NAT, routing dinamico e bilanciamento del carico. Le implementazioni comuni di NSX Edge includono DMZ, extranet VPN e ambienti cloud multi-tenant in cui NSX Edge crea confini virtuali per ciascun tenant.Se è necessario trasmettere il traffico da una VM situata in segmento A (blu) del primo tenant a segmento A del secondo tenant, il traffico deve passare attraverso il gateway NSX Edge. In questo caso, non vi è alcun routing distribuito, poiché il traffico deve passare attraverso l’unico punto che è il gateway NSX Edge designato. È inoltre possibile vedere il principio di funzionamento nello schema in cui i componenti sono suddivisi in cluster: cluster di gestione, cluster Edge e cluster di elaborazione. In questo esempio, ogni cluster utilizza 2 host ESXi. Se due VM sono in esecuzione sullo stesso host ESXi ma appartengono a segmenti di rete diversi, il traffico passa attraverso il gateway NSX Edge che si trova su un altro host ESXi del cluster Edge. Dopo l’instradamento, questo traffico deve essere ritrasmesso all’host ESXi su cui sono in esecuzione le VM di origine e di destinazione.

È inoltre possibile vedere il principio di funzionamento nello schema in cui i componenti sono suddivisi in cluster: cluster di gestione, cluster Edge e cluster di elaborazione. In questo esempio, ogni cluster utilizza 2 host ESXi. Se due VM sono in esecuzione sullo stesso host ESXi ma appartengono a segmenti di rete diversi, il traffico passa attraverso il gateway NSX Edge che si trova su un altro host ESXi del cluster Edge. Dopo l’instradamento, questo traffico deve essere ritrasmesso all’host ESXi su cui sono in esecuzione le VM di origine e di destinazione. In questo caso, il percorso di trasmissione del traffico non è ottimale. Non è possibile sfruttare i vantaggi offerti dal routing distribuito nel modello multi-tenant con gateway Edge, con conseguente aumento della latenza del traffico di rete.

In questo caso, il percorso di trasmissione del traffico non è ottimale. Non è possibile sfruttare i vantaggi offerti dal routing distribuito nel modello multi-tenant con gateway Edge, con conseguente aumento della latenza del traffico di rete.

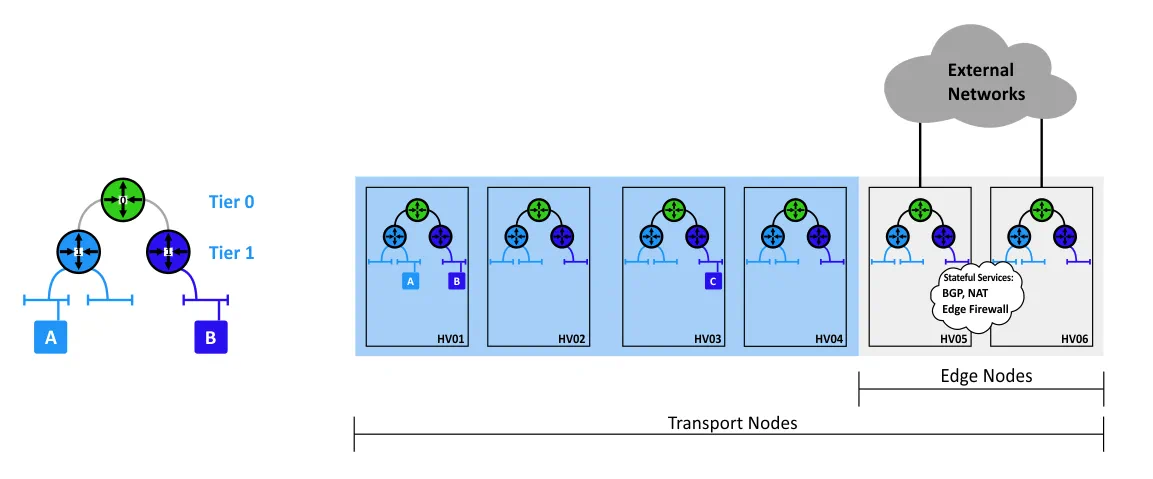

Routing in NSX-T

NSX-T utilizza un modello di routing distribuito a due livelli per risolvere i problemi sopra descritti. Sia il livello 0 che il livello 1 vengono creati sui nodi di trasporto, anche se quest’ultimo non è necessario, ma è destinato a migliorare la scalabilità.Il traffico viene trasmesso utilizzando il percorso più ottimale, poiché il routing viene quindi eseguito sull’hypervisor ESXi o KVM su cui sono in esecuzione le VM. L’unico caso in cui è necessario utilizzare un punto di routing fisso è quando ci si connette a reti esterne. Esistono nodi Edge separati distribuiti su server che eseguono hypervisor. Servizi aggiuntivi come BGP, NAT e Edge Firewall possono essere abilitati sui nodi Edge, che a loro volta possono essere combinati in un cluster per migliorare la disponibilità. Inoltre, NSX-T offre anche un rilevamento dei guasti più rapido. In termini semplici, il modo migliore per distribuire il routing è il routing all’interno dell’infrastruttura virtualizzata.

Servizi aggiuntivi come BGP, NAT e Edge Firewall possono essere abilitati sui nodi Edge, che a loro volta possono essere combinati in un cluster per migliorare la disponibilità. Inoltre, NSX-T offre anche un rilevamento dei guasti più rapido. In termini semplici, il modo migliore per distribuire il routing è il routing all’interno dell’infrastruttura virtualizzata.

Indirizzamento IP per reti virtuali

Quando si configura NSX-v, è necessario elaborare un piano di indirizzamento IP all’interno dei segmenti NSX. In questo caso è necessario aggiungere anche gli switch logici di transito che collegano i DLR e i gateway Edge. Se si utilizza un numero elevato di gateway Edge, è necessario elaborare lo schema di indirizzamento IP per i segmenti collegati da questi gateway Edge.NSX-T, tuttavia, non richiede queste operazioni. Tutti i segmenti di rete tra Tier0 e Tier1 ottengono automaticamente gli indirizzi IP. Non vengono utilizzati protocolli di routing dinamico, ma piuttosto percorsi statici e un sistema che collega automaticamente i componenti, semplificando la configurazione; non è necessario dedicare molto tempo alla pianificazione dell’indirizzamento IP per i componenti della rete di servizio (transito).

Integrazione per il controllo del traffico

NSX-v offre l’integrazione con servizi di terze parti quali antivirus senza agente, firewall avanzati (firewall di nuova generazione), IDS (sistemi di rilevamento delle intrusioni), IPS (sistemi di prevenzione delle intrusioni) e altri tipi di servizi di ispezione del traffico. L’integrazione con i tipi di ispezione del traffico elencati viene eseguita a livello di kernel dell’hypervisor utilizzando un bus VMCI (Virtual Machine Communication Interface) protetto.NSX-T al momento non offre queste funzionalità.

Sicurezza

I firewall distribuiti a livello di kernel possono essere configurati per NSX-v e NSX-T, funzionando a livello di adattatore virtuale VM. Le opzioni di sicurezza dello switch sono disponibili per entrambi i tipi di NSX, ma il “Limite di velocità trasmissione & Traffico multicastL’opzione