Qu’est-ce que le ransomware 0xxx ? Détection, protection et récupération

& 0xxx est un type de ransomware apparu pour la première fois début 2021 et qui cause depuis lors des dommages considérables à des organisations du monde entier. Fondamentalement, 0xxx est un ransomware qui crypte les fichiers sur l’ordinateur d’un utilisateur en ajoutant .0XXX aux extensions de fichiers courantes telles que .txt, .docx, .xlsx. Une fois infectés, les fichiers renommés ne sont plus accessibles aux utilisateurs. Pour retrouver l’accès aux données verrouillées, la victime est invitée à payer une rançon en bitcoins. Les cybercriminels à l’origine de l’infection 0xxx affirment alors qu’ils fourniront un outil de déchiffrement en échange.

Après une brève introduction sur les ransomwares et leurs deux principaux types, cet article de blog traite du ransomware 0xxx, des méthodes de protection des données et de la manière de procéder à la récupération des données si votre système est infecté.

Qu’est-ce qu’un ransomware ?

Un ransomware est un type de logiciel malveillant qui s’installe généralement sur une appliance à l’insu et sans le consentement de l’utilisateur. Dans la plupart des cas, une fois l’appareil infecté, le ransomware effectue le chiffrement de tout ou partie des fichiers, et les cybercriminels exigent un paiement en échange d’un outil de déchiffrement (qui peut ou non être fourni même après le paiement de la rançon). Le ransomware s’installe le plus souvent en cliquant sur des liens contenus dans des e-mails de phishing ou en ouvrant des pièces jointes malveillantes provenant d’expéditeurs inconnus.

Non seulement le ransomware bloque l’accès aux fichiers, mais il peut également se propager d’un appareil à l’autre au sein d’un réseau en se copiant dans des périphériques de stockage réseau ou des comptes de stockage dans le cloud. Cela suffit à classer le ransomware parmi les formes les plus dangereuses de logiciels malveillants et de cybermenaces en général.

L’idée derrière le ransomware est de rendre la récupération des données aussi difficile que possible pour les victimes. Certaines variantes de ransomware sacrifient l’intégrité des données après le chiffrement ou permettent même aux pirates informatiques d’apporter des modifications ou de supprimer des fichiers. Cela rend la récupération des données extrêmement difficile pour les victimes et peut entraîner une perte définitive des données sans sauvegardes permettant une restauration ponctuelle.

Types de ransomware

Les ransomwares peuvent être classés en deux types principaux : ceux qui ne font pas de chiffrement et ceux qui font du chiffrement.

Les ransomwares qui ne font pas de chiffrement ne font pas de chiffrement sur les fichiers. Ils prennent plutôt votre système en otage. Ce type de ransomware affiche un message au démarrage du système d’exploitation ou à l’ouverture d’un navigateur, indiquant que l’appliance utilisée a été saisi par le gouvernement (ou une agence gouvernementale) en raison d’activités illégales. Une rançon est exigée en échange de l’abandon des accusations présumées à votre encontre et du déverrouillage de votre appliance. En général, les ransomwares sans chiffrement n’affectent pas l’intégrité de vos données et peuvent être enlevés d’une appliance.

D’autre part, les ransomwares cryptants s’infiltrent dans votre appliance, généralement via une pièce jointe malveillante ou un lien de phishing, et bloquent l’accès aux fichiers et aux programmes de cette appliance jusqu’à ce que vous payiez la rançon demandée. Mais même après avoir payé la rançon, vous n’avez aucune garantie de recevoir un outil de déchiffrement pour retrouver l’accès à vos fichiers. Dans certains cas, les attaquants peuvent également menacer de rendre publiques certaines données sensibles.

Les ransomwares cryptants sont les plus dangereux et sans doute l’une des cybermenaces les plus vicieuses apparues ces dernières années. Les entreprises qui paient des sommes importantes pour récupérer leurs données encouragent les cybercriminels à étendre leurs activités et à cibler davantage de victimes.

Qu’est-ce que 0xxx ?

0xxx est un type de ransomware cryptant qui utilise les algorithmes AES et RSA pour crypter les fichiers. AES et RSA sont des normes de sécurité de chiffrement puissantes utilisées par les gouvernements et les organisations traitant des données sensibles. Au fil des ans, les normes AES et RSA sont progressivement devenues incontournables dans le monde des ransomwares, car ces deux algorithmes sont considérés comme le principal moteur de certains des virus les plus notoires, tels que Cryptolocker et Teslacrypt.

Tout comme d’autres ransomwares de la même catégorie, tels que Redeemer, Ouelezin Zebi et Iqll, 0xxx empêche l’accès aux fichiers par chiffrement, renomme leurs extensions et crée un fichier texte dans chaque dossier du disque infecté qui contient un message exigeant une rançon.

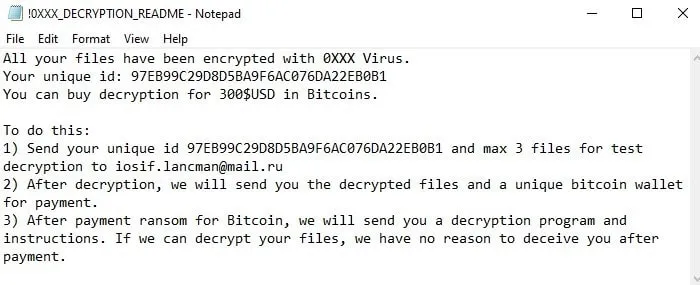

Le fichier « !0XXX_DECRYPTION_README.TXT » généré comprend une série d’instructions que les victimes doivent suivre pour effectuer le déchiffrement de leurs données. Mais avant cela, les victimes sont informées que tous leurs fichiers ont été cryptés par le virus 0xxx et qu’un outil de déchiffrement peut être acheté en bitcoins.

Les victimes sont ensuite invitées à envoyer par adresse e-mail l’identifiant unique (un code hexadécimal à 32 chiffres en majuscules) qui leur a été attribué, ainsi que trois fichiers cryptés, à l’adresse fournie. À titre de preuve de concept, les victimes reçoivent par adresse e-mail les trois fichiers précédemment envoyés, entièrement déchiffrés et exempts de virus. Dans le même e-mail, les victimes reçoivent l’adresse du portefeuille bitcoin sur lequel la rançon spécifiée doit être transférée. Enfin, les cybercriminels à l’origine du virus 0xxx s’engagent à envoyer l’outil de déchiffrement une fois le paiement effectué.

Voici une capture d’écran d’un fichier texte du ransomware 0xxx indiquant à la victime comment payer la rançon :

Comment 0xxx infecte-t-il les ordinateurs ?

Si les ransomwares s’appuient sur une multitude de vecteurs d’infection pour se propager, les deux méthodes les plus couramment utilisées aujourd’hui par les cybercriminels pour diffuser 0xxx sont les e-mails de phishing et les chevaux de Troie.

Vecteur le plus répandu, le phishing est devenu plus sophistiqué et dangereux que jamais. Un e-mail de phishing est un e-mail frauduleux qui incite le destinataire à cliquer sur un lien ou à télécharger un contenu malveillant pouvant mener à une attaque par ransomware. Les e-mails de phishing sont conçus pour donner l’impression qu’ils proviennent d’une source fiable, par exemple une banque ou une société de carte de crédit. Ces e-mails peuvent contenir des fichiers qui servent de vecteurs au ransomware. Une fois téléchargés et installés, les fichiers malveillants peuvent immédiatement infecter le système avec le ransomware 0xxx.

Un cheval de Troie est un type de logiciel malveillant qui, en apparence, semble être un logiciel légitime, mais qui est programmé pour endommager les données d’un système ou d’un réseau. Les chevaux de Troie sont souvent téléchargés accidentellement à partir de sites web suspects prétendant héberger des outils d’activation illégaux (également appelés « cracks ») et de fausses mises à jour pour des applications telles que Google Chrome ou Microsoft Office. Une fois installé, le cheval de Troie peut ouvrir une porte dérobée à un acteur malveillant, qui peut alors afficher et manipuler les données du système hôte. Si l’auteur parvient à obtenir un accès complet au système, il peut alors facilement injecter un ransomware, tel que 0xxx.

Comment détecter le ransomware 0xxx ?

Il existe plusieurs indicateurs qui peuvent vous aider à détecter le ransomware 0xxx sur votre appareil :

- Modifications suspectes des extensions de nom de fichier: La première action du ransomware 0xxx consiste à ajouter .0XXX à toutes les extensions de fichier. Ce ransomware particulier conserve les noms de fichiers d’origine intacts. Par exemple, document.pdf devient document.pdf.0XXX. Il ne s’agit pas d’un simple changement d’extension de nom de fichier, mais plutôt d’une indication que le fichier a été crypté par le ransomware 0xxx.

- Activité du processeur élevée: Le ransomware 0xxx consomme beaucoup de ressources, ce qui peut ralentir considérablement l’exécution et le chargement des programmes. Le chiffrement et le renommage de milliers de fichiers est une tâche qui sollicite fortement le processeur et peut ralentir votre système au point de le rendre inutilisable.

- Impossibilité d’accéder aux fichiers: L’objectif principal du ransomware 0xxx est de vous empêcher d’accéder à vos fichiers. Une fois cryptés, les fichiers et documents ne peuvent plus être ouverts et nécessitent un outil de déchiffrement pour être restaurés dans leur état d’origine. L’outil de déchiffrement ne peut être fourni qu’une fois la rançon spécifiée payée.

- Communication réseau anormale: Si votre système est infecté par le ransomware 0xxx, vous pouvez constater un ralentissement de votre connexion Internet. Les cybercriminels à l’origine des attaques par ransomware peuvent établir un système de communication entre leurs serveurs et les ordinateurs infectés afin de manipuler les fichiers. Cela peut entraîner des problèmes de connexion constants.

Comment protéger les systèmes contre les ransomwares ?

Les organisations de toutes tailles ne doivent pas sous-estimer la menace que représentent les ransomwares. Quelle que soit la robustesse de votre système de sécurité, les ransomwares peuvent toujours s’introduire dans votre ordinateur ou celui d’un employé. Aucune organisation n’est totalement à l’abri de la menace des ransomwares. Par conséquent, pour protéger les données de votre organisation contre toute forme de ransomware, vous devez adopter une approche multicouche.

Sensibilisez vos collègues

Créez un programme de formation efficace sur les ransomwares afin de sensibiliser vos collègues à ce qu’est un ransomware et à son fonctionnement. Vous devez également aborder les moyens d’éviter d’être infecté par des logiciels malveillants et la manière de réagir en cas d’attaque par ransomware.

Il est recommandé d’envoyer régulièrement des e-mails aux employés pour les informer de l’actualité relative au ransomware et des dangers associés aux cybermenaces, en particulier si le flux de travail de votre organisation repose sur des outils de productivité et de collaboration basés sur le cloud, tels que Microsoft Office 365.

Organiser régulièrement des sessions de formation de sensibilisation au ransomware peut grandement aider les employés à faire la différence entre les contenus frauduleux et légitimes présents dans les adresses e-mail, les pièces jointes et les sites web. Par conséquent, la probabilité d’actions erronées telles que l’ouverture de liens de phishing et le téléchargement de logiciels malveillants peut être considérablement réduite.

Configurez des filtres de messagerie

La plupart des principaux services de messagerie électronique comprennent des filtres qui peuvent vous protéger, vous ou vos collègues, contre les cybermenaces, y compris le ransomware. Certains services offrent des mesures de sécurité avancées telles que la détection automatique et le rejet des e-mails suspects provenant de sources non fiables ou inconnues. J’ai déjà abordé la configuration des politiques anti-hameçonnage et anti-usurpation d’identité de Microsoft Defender pour Office 365 et énuméré toutes les étapes à remplir pour optimiser la sécurité des adresses e-mail.

Analysez et surveillez votre système

L’exécution d’analyses complètes programmées du système à l’aide d’un programme antivirus ou anti-malware mis à jour peut aider à détecter des activités suspectes, telles que le renommage massif d’extensions de fichiers ou une utilisation inhabituelle du disque. Un antivirus doté des dernières définitions peut neutraliser une menace de ransomware en mettant en quarantaine le logiciel malveillant téléchargé, limitant ainsi la propagation de l’infection sur votre système et votre réseau. Veillez également à installer les derniers correctifs de sécurité pour votre système d’exploitation dès qu’ils sont disponibles.

Sauvegarde des données

Effectuer régulièrement des sauvegardes en suivant la règle de sauvegarde 3-2-1 garantit que vos données survivront à une attaque de ransomware avec un minimum de dommages. La règle 3-2-1 est une méthode couramment utilisée et efficace pour sauvegarder des données. Cette règle stipule que vous devez conserver au moins 3 copies de vos données et les stocker sur 2 types de supports différents, tout en conservant 1 des copies hors site.

Vous pouvez également adopter de nouvelles technologies de sauvegarde, telles que les sauvegardes immuables, afin de protéger vos données contre les ransomwares. Avec les sauvegardes immuables, qui reposent sur le modèle WORM (Write Once Read Many), vos données sont sauvegardées sur un volume de stockage qui ne peut être écrit qu’une seule fois. Les données stockées sur ce volume sont accessibles plusieurs fois, mais ne peuvent être ni écrasées, ni modifiées, ni supprimées pendant une période donnée.

Comment réaliser la récupération de fichiers après une attaque par le ransomware 0xxx ?

Si votre ordinateur est infecté par le ransomware 0xxx, vous ne pouvez réaliser la récupération de données à moins de payer la rançon, ou du moins c’est ce que les cybercriminels veulent vous faire croire. Si les logiciels antivirus ou anti-malware peuvent supprimer les logiciels malveillants et limiter leur propagation, ils ne vous offrent pas la possibilité de restaurer les fichiers déjà infectés. La seule solution consiste à réaliser la récupération des fichiers à partir d’une sauvegarde, si celle-ci a été créée avant l’infection et stockée à un autre emplacement.

Si vous recherchez une solution complète de protection des données, envisagez de déployer NAKIVO Backup & Replication. NAKIVO Backup & Replication peut assurer une protection haut de gamme pour tous les environnements, y compris les environnements virtuels, physiques, cloud et Saas. Utilisez cette solution pour protéger VMware vSphere, Microsoft Hyper-V, Nutanix AHV, Amazon EC2, les machines Windows/Linux et les données Microsoft 365.

NAKIVO Backup & Replication offre à vos données sauvegardées une couche supplémentaire de protection contre les ransomwares. La solution vous permet de rendre vos données de sauvegarde immuables aussi longtemps que vous le souhaitez, tant dans le stockage local du système d’exploitation Linux que dans les compartiments Amazon S3. Ainsi, vos copies de sauvegarde ne peuvent être modifiées, écrasées ou supprimées avant l’expiration de cette période. Une fois vos sauvegardes verrouillées, les données de sauvegarde sont protégées contre le chiffrement par ransomware et vous pouvez les récupérer rapidement si une attaque malveillante telle que 0XXX touche vos systèmes.