Tipi di topologia di rete spiegati

Quando si crea una rete informatica, è necessario definire quale topologia di rete si desidera utilizzare. Esistono diversi tipi di topologie di rete utilizzate al giorno d’oggi, ciascuna con i propri pro e contro. La topologia scelta determina le prestazioni ottimali della rete, le opzioni di scalabilità, la facilità di manutenzione e i costi di creazione della rete. Ecco perché è importante selezionare il tipo di topologia di rete corretto.

Questo post del blog tratta i tipi di topologia di rete, i loro vantaggi e svantaggi. Fornisce inoltre consigli su quale topologia di rete utilizzare in diversi scenari. Esempi pratici di utilizzo di un tipo specifico di topologia di rete possono aiutare a comprendere quando è possibile applicare ciascuna topologia.

Che cos’è la topologia di rete?

La topologia di rete o configurazione di rete definisce la struttura della rete e il modo in cui i componenti di rete sono collegati. I tipi di topologia di rete sono solitamente rappresentati con diagrammi di topologia di rete per comodità e chiarezza. Esistono due tipi di topologia di rete: fisica e logica.

Topologia fisica descrive come i dispositivi di rete (chiamati computer, stazioni o nodi) sono fisicamente collegati in una rete di computer. Lo schema geometrico, le connessioni, le interconnessioni, l’ubicazione dei dispositivi, il numero di adattatori di rete utilizzati, i tipi di adattatori di rete, il tipo di cavo, i connettori dei cavi e altre apparecchiature di rete sono gli aspetti della topologia di rete fisica.

La topologia logica rappresenta il flusso di dati da una stazione all’altra, il modo in cui i dati vengono trasmessi e ricevuti, il percorso dei dati nella rete e i protocolli utilizzati. La topologia logica della rete spiega come i dati vengono trasferiti su una topologia fisica. Le risorse di rete cloud e virtuali fanno parte della topologia logica.

Topologia di rete punto-punto

La topologia di rete punto-punto è la topologia di rete più semplice utilizzata quando solo due computer o altri dispositivi di rete sono collegati tra loro. In questo caso viene utilizzato un unico cavo. L’esempio più comune di topologia di rete punto-punto è il collegamento di due computer (dotati di adattatori di rete Ethernet con porte RJ-45) con un cavo a doppino intrecciato (UTP Cat 5e, FTP Cat 5e, STP Cat 5e, ecc.). Il tipo di topologia punto-punto è anche chiamato topologia P2P.

Fare riferimento all’ultima sezione del post del blog per conoscere i diversi tipi di cavi .

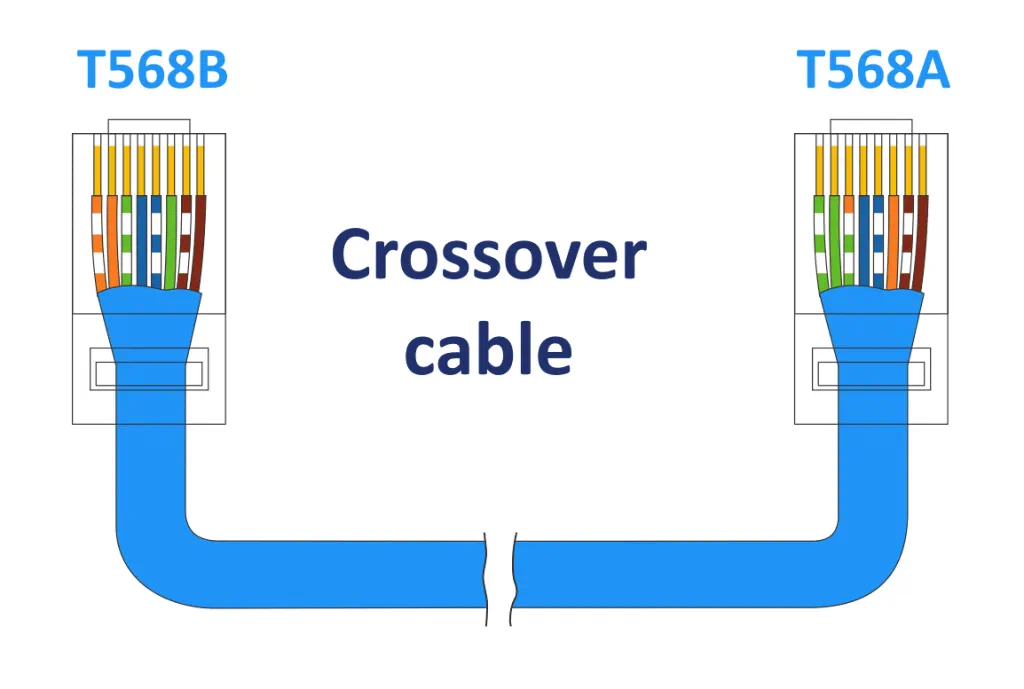

Il cavo crossover Ethernet di categoria 5e è un cavo dotato di quattro coppie di fili intrecciati. Il cavo è dotato di connettori RJ-45 su entrambe le estremità, con cablaggio T568A su un’estremità del cavo e T568B sull’altra. Il cavo crossover viene utilizzato per collegare dispositivi di rete dello stesso tipo, come due schede Ethernet di computer diversi. Le schede di rete moderne possono funzionare con un cavo patch senza cavo crossover quando si collegano due computer utilizzando la topologia di rete punto-punto. La connessione è possibile grazie al supporto Ethernet Auto MDI-X (medium dependent interface crossover).

I cavi patch o patch cord vengono utilizzati per collegare una scheda di rete di un computer a uno switch e per collegare gli switch tra loro. Entrambe le estremità di un cavo patch sono crimpate utilizzando lo standard T568B (è possibile utilizzare anche lo standard T568A per entrambe le estremità del cavo patch, ma questa pratica non è comune).

Topologia di rete bus

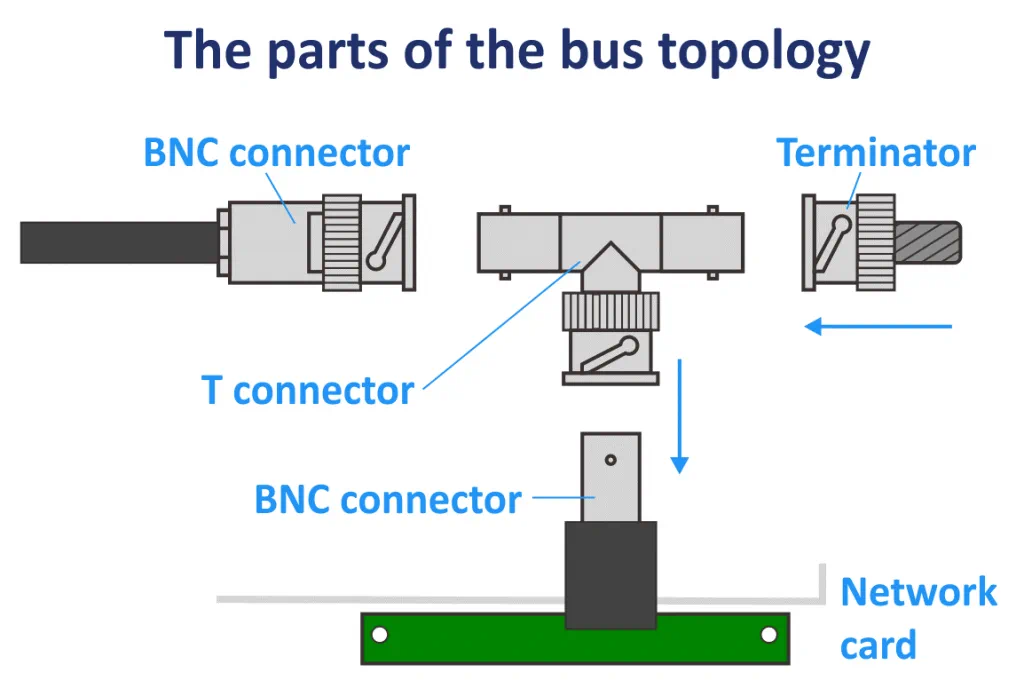

In una topologia bus, il cavo principale è chiamato cavo comune o cavo backbone. Le stazioni sono collegate a questo cavo principale utilizzando altri cavi chiamati linee di derivazione. Il dispositivo di derivazione viene utilizzato per collegare le linee di derivazione al cavo principale. Per costruire la rete in una topologia bus viene solitamente utilizzato un cavo coassiale RG-58 con un’impedenza di circa 50-52 Ohm. I connettori BNC (Bayonet Neill-Concelman) vengono utilizzati per collegare le parti della rete e collegare un cavo alla scheda di rete. I terminatori sono dispositivi installati su ciascuna estremità del cavo backbone per assorbire i segnali ed evitare che questi vengano riflessi sul bus (la riflessione dei segnali causa gravi problemi nella rete).

La difficoltà di installazione della topologia bus è media. La topologia richiede meno cavi rispetto ad altri tipi di topologia di rete e ha un costo inferiore. Questa topologia di rete viene utilizzata per reti di piccole dimensioni. La scalabilità è bassa perché la lunghezza del cavo backbone è limitata, così come il numero di stazioni che possono essere collegate al cavo backbone. Ogni dispositivo di rete è collegato a un unico cavo.

Una topologia bus rende difficile rilevare i guasti di rete. Se il cavo principale è danneggiato, la rete smette di funzionare. Ogni nodo aggiuntivo rallenta la velocità di trasmissione dei dati nella rete. I dati possono essere inviati solo in una direzione e sono half-duplex. Quando una stazione invia un pacchetto a una stazione di destinazione, il pacchetto viene inviato a tutte le stazioni (comunicazione broadcast). Tuttavia, solo la stazione di destinazione riceve il pacchetto (dopo aver verificato l’indirizzo MAC di destinazione nel frame di dati). Questo principio di funzionamento causa un sovraccarico della rete e non è razionale. La rete di tipo bus funziona in modalità half-duplex.

La modalità half-duplex non consente alle stazioni della rete di trasmettere e ricevere dati contemporaneamente. L’intera larghezza di banda del canale viene utilizzata quando i dati vengono trasferiti in entrambe le direzioni. Quando una stazione invia dati, le altre stazioni possono solo ricevere dati.

Nella modalità full-duplex entrambe le stazioni possono trasmettere e ricevere dati contemporaneamente. La capacità del collegamento è condivisa tra i segnali che vanno in una direzione e quelli che vanno nell’altra direzione. Il collegamento deve avere due percorsi fisici separati per inviare e ricevere dati. In alternativa, l’intera capacità può essere suddivisa tra i segnali che viaggiano in entrambe le direzioni.

10BASE2 fa parte delle specifiche IEEE 802.3 utilizzate per le reti Ethernet con cavo coassiale. La lunghezza massima del cavo varia tra 185 e 200 metri. La lunghezza massima del cavo coassiale spesso per lo standard 10BASE5 è di 200 metri.

CSMA/CD (Carrier Sense Multiple Access/Collision Detection) è la tecnologia utilizzata per prevenire le collisioni (quando due o più dispositivi trasmettono dati contemporaneamente e questo porta alla corruzione dei dati trasmessi) nella rete. Questo protocollo decide quale stazione in quale momento può trasmettere dati. IEEE 802.3 è lo standard che definisce i metodi di accesso alla LAN (rete locale) utilizzando il protocollo CSMA/CD.

Token Bus

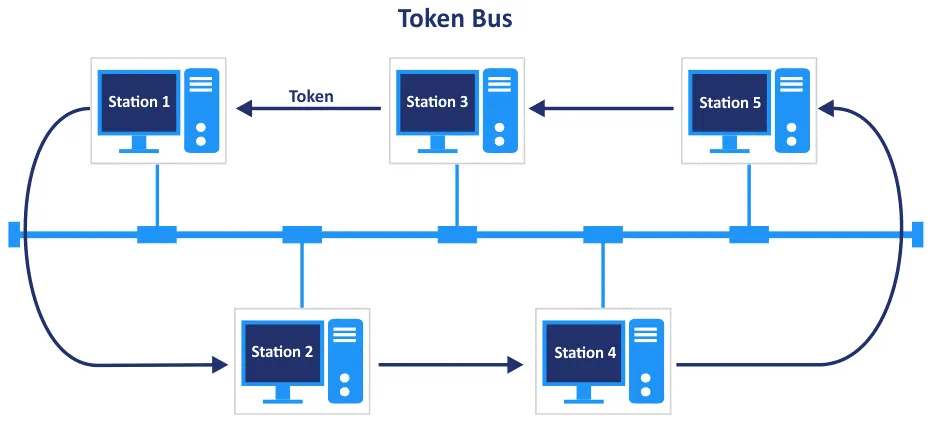

IEEE 802.4 è lo standard Token Bus utilizzato per creare un token ring logico nelle reti costruite utilizzando la topologia bus. Un token viene passato da una stazione all’altra in una sequenza definita che rappresenta l’anello logico in senso orario o antiorario. Nell’immagine seguente, per la Stazione 3, le stazioni vicine sono la Stazione 1 e la Stazione 5, e una di esse viene selezionata per trasmettere i dati a seconda della direzione. Solo il possessore del token (la stazione che possiede il token) può trasmettere frame nella rete. IEEE 802.4 è più complesso del protocollo IEEE 802.3.

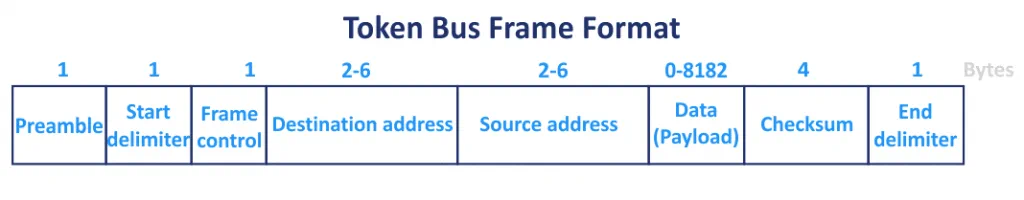

Il formato del frame Token Bus . La dimensione totale del frame è di 8202 byte e il frame è composto da 8 campi.

- Il preambolo (1 byte) viene utilizzato per la sincronizzazione.

- Il delimitatore di inizio (1 byte) è il campo utilizzato per contrassegnare l’inizio del frame.

- Il controllo del frame (1 byte) verifica se questo frame è un frame di controllo o un frame di dati.

- L’indirizzo di destinazione (2-6 byte) specifica l’indirizzo della stazione di destinazione.

- L’indirizzo di origine (2-6 byte) specifica l’indirizzo della stazione di origine.

- Il payload (0-8182 byte) è un campo di lunghezza variabile che trasporta i dati utili dal livello di rete. 8182 byte è il valore massimo se si utilizza l’indirizzo a 2 byte. Se la lunghezza dell’indirizzo è di 6 byte, la dimensione massima del campo payload è di 8174 byte.

- Il checksum (4 byte) viene utilizzato per il rilevamento degli errori.

- Il delimitatore di fine (1 byte) segna la fine del frame.

La topologia di rete bus non è consigliata per le reti che trasferiscono grandi quantità di traffico. Tenendo conto che la topologia di rete bus con cavi coassiali era utilizzata negli anni ’90 e che la velocità massima è di 10 Mbit/s, oggi non è consigliabile utilizzare questa topologia per costruire la propria rete.

Topologia di rete ad anello

La topologia di rete ad anello è una modifica della topologia bus. Nella topologia di rete ad anello, ogni stazione è collegata ad altre due stazioni su entrambi i lati. Le altre due stazioni sono vicine a questa stazione. I dati viaggiano in sequenza in una direzione, quindi la rete funziona in modalità half-duplex. Non ci sono terminatori e l’ultima stazione è collegata alla prima stazione dell’anello. La topologia ad anello è più veloce della topologia bus. Il cavo coassiale e i connettori utilizzati per installare una rete con topologia ad anello sono gli stessi utilizzati per la topologia di rete bus.

Se si costruisce una rete di grandi dimensioni utilizzando la topologia ad anello, utilizzare dei ripetitori per evitare la perdita di dati durante il trasferimento dei dati sulla rete tra stazioni su lunghi frammenti di cavo. In genere, ogni stazione funziona come un ripetitore e amplifica il segnale. Dopo la trasmissione dei dati, questi viaggiano lungo l’anello e passano attraverso i nodi intermedi fino a quando non vengono ricevuti dal dispositivo di destinazione.

Se il numero di stazioni collegate alla rete è elevato, la latenza può aumentare. Ad esempio, se nella rete sono presenti 100 computer e il primo computer invia un pacchetto al centesimo computer dell’anello, il pacchetto deve passare attraverso 99 stazioni per raggiungere il computer di destinazione. Ricordate che i dati vengono trasferiti in modo sequenziale. Tutti i nodi devono rimanere attivi per trasmettere i dati e, per questo motivo, la topologia ad anello è classificata come topologia di rete attiva. Il rischio di collisioni di pacchetti è ridotto perché solo un nodo della rete può inviare pacchetti alla volta. Questo approccio consente una larghezza di banda uguale per ogni nodo della rete.

Token ring

La rete token ring è l’implementazione dello standard IEEE 802.5. Questa topologia funziona utilizzando il sistema basato su token. Il token ring è la tecnologia introdotta nel 1984 da IBM. Il token è il marcatore che viaggia lungo il loop in una direzione. Solo il nodo che possiede il token può trasmettere dati.

La prima stazione che inizia a funzionare nella rete diventa la stazione di monitoraggio o il monitor attivo, controlla lo stato della rete e rimuove i frame fluttuanti dall’anello. In caso contrario, i frame fluttuanti circolano continuamente nell’anello per un tempo illimitato. Il monitor attivo viene utilizzato anche per evitare la perdita di token (generando un nuovo token) e per rilevare errori di clock.

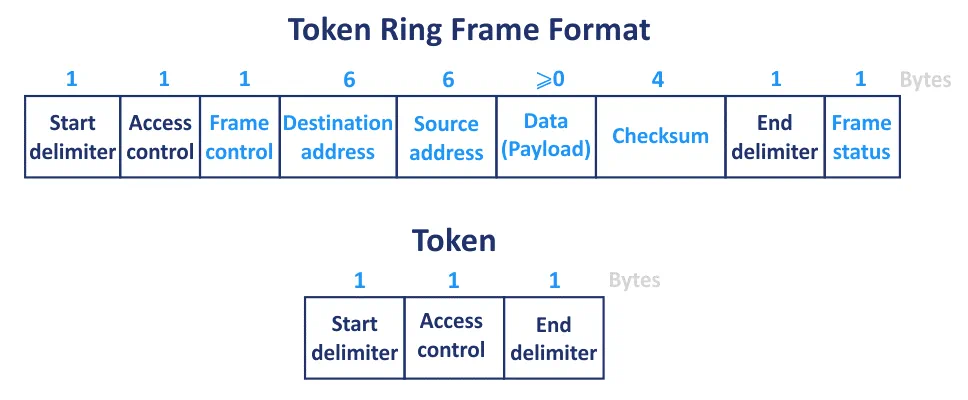

Il formato del frame IEEE 802.5 per una rete token ring è mostrato nel diagramma sottostante.

- Il delimitatore di inizio (1 byte) viene utilizzato per la sincronizzazione e per notificare a una stazione l’arrivo di un token.

- Il controllo di accesso (1 byte) è il campo che contiene il bit token, il bit monitor e i bit di priorità.

- Controllo del frame (1 byte)

- Indirizzo di destinazione (6 byte) – definisce un indirizzo MAC del dispositivo di destinazione.

- Indirizzo di origine (6 byte) – definisce un indirizzo MAC del mittente.

- Il payload (0 byte o più) è costituito dai dati utili (pacchetto IP) trasferiti in un frame e la sua dimensione può variare da 0 al tempo massimo di conservazione del token.

- Il checksum (4 byte), chiamato anche frame check sequence o CRC (cyclic redundancy check), viene utilizzato per verificare la presenza di errori nel frame. I frame danneggiati vengono scartati.

- Il delimitatore di fine (1 byte) segna la fine del frame.

- Lo stato del frame (1 byte) è un campo utilizzato per terminare un frame di dati e funge da ACK. Questo campo può essere impostato da un ricevitore e indica se l’indirizzo MAC è stato riconosciuto e il frame è stato copiato.

La difficoltà di installazione della topologia ad anello è media. Se si desidera aggiungere o rimuovere un dispositivo di rete, è necessario modificare solo due collegamenti. La topologia ad anello non è costosa da installare. Ma l’elenco dei vantaggi finisce qui. Ora evidenziamo gli svantaggi della topologia di rete ad anello. Ogni frammento della rete può essere un punto di guasto. Un guasto può essere causato da un cavo rotto, da un adattatore di rete danneggiato di un computer, da una disconnessione del cavo, ecc. In caso di guasto del collegamento, l’intera rete smette di funzionare perché il segnale non può avanzare e superare il punto di guasto. Il guasto di una stazione causa il guasto dell’intera rete. Tutti i dati viaggiano lungo l’anello passando attraverso tutti i nodi fino a raggiungere il nodo di destinazione. La risoluzione dei problemi è difficile.

Tutti i nodi nella rete con topologia ad anello condividono la larghezza di banda. Di conseguenza, quando si aggiungono altri nodi all’anello, si verificano ritardi nella comunicazione e un calo delle prestazioni della rete. Per riconfigurare la rete o aggiungere/rimuovere nodi, la rete deve essere disconnessa e rimanere offline. Il tempo di inattività della rete non è conveniente né conveniente dal punto di vista economico per un’organizzazione. Pertanto, la topologia di rete ad anello non è la scelta migliore per costruire una rete scalabile e affidabile.

La topologia di rete ad anello nelle reti locali era popolare negli anni ’90 fino all’inizio dell’uso massiccio dello standard Ethernet con cavi a doppino intrecciato e una topologia a stella più avanzata. Oggi la topologia ad anello non viene più utilizzata e non è consigliata per l’uso domestico e in ufficio a causa della bassa velocità di rete di 4 o 16 Mbit/s e degli altri svantaggi sopra menzionati.

Il doppio anello

Il doppio anello è una versione modificata della topologia ad anello. L’aggiunta di una seconda connessione tra i nodi in un anello consente il trasferimento dei dati in entrambe le direzioni e fa funzionare la rete in modalità full-duplex. I dati vengono inviati in senso orario e antiorario nella rete. Se un collegamento nel primo anello si guasta, il secondo anello può essere utilizzato come collegamento di backup per continuare il funzionamento della rete fino a quando il problema nel primo anello non viene risolto.

L’anello ottico nelle reti moderne utilizza la topologia di rete ad anello. Questa topologia di rete è utilizzata principalmente dai fornitori di servizi Internet (ISP) e dai fornitori di servizi gestiti (MSP) per creare connessioni in reti geografiche.

Tecnologie e standard utilizzati per creare un anello in fibra ottica:

- Resilient Packet Ring (RPR), noto come IEEE 802.17

- STP (Spanning Tree Protocol) per evitare loop nella rete

- Anello di protezione condiviso a sezioni multiple (MS-SPRing/4, MS-SPRing/2, ecc.)

- Protezione della connessione della sottorete (SNCP)

- Anelli bidirezionali a commutazione di linea a quattro fibre (BLSR/4), BLSR/2, ecc.

- Modulo di trasporto sincrono (STM-4, STM-16, STM-64, ecc.)

- Rete ottica sincrona (SONET) e gerarchia digitale sincrona (SDH)

Per creare un anello in fibra ottica vengono utilizzate apparecchiature di rete professionali, come gli switch, che supportano gli standard appropriati. Il prezzo di questo hardware è elevato. L’anello ottico ad alta disponibilità viene utilizzato per collegare nodi in diversi quartieri di una città o in città diverse al circuito ad alta disponibilità e ad alta velocità.

Topologia di rete a stella

La topologia a stella è la topologia di rete più comune utilizzata al giorno d’oggi per i numerosi vantaggi che offre. Questa topologia richiede un’unità centralizzata, chiamata switch, a cui tutti gli altri dispositivi di rete sono collegati con un proprio cavo di rete. Uno switch ha più porte (di solito 4, 5, 8, 16, 24, 48, ecc.) e tutte le stazioni necessarie sono collegate allo switch per interagire tra loro nella rete. In questo caso non ci sono connessioni fisiche dirette tra le due stazioni. Se due stazioni interagiscono tra loro nella rete, un frame lascia l’adattatore di rete del mittente e viene inviato allo switch, quindi lo switch ritrasmette il frame alla scheda di rete della stazione di destinazione.

La topologia di rete a stella ha una buona scalabilità. Se non ci sono porte libere in uno switch, sostituirlo con uno con più porte o collegare un secondo switch allo switch esistente con un cavo patch per espandere la rete della topologia a stella. Si noti che quando la rete è molto caricata, questa connessione tra switch rappresenta un collo di bottiglia perché la velocità di trasferimento dei dati tra le stazioni collegate a switch diversi può essere inferiore alla velocità di trasferimento dei dati tra le stazioni collegate alle porte dello stesso switch. Se è necessario aggiungere una stazione alla rete, prendere un cavo patch, inserire un’estremità nell’adattatore di rete del dispositivo endpoint e l’altra estremità nello switch.

Se una delle stazioni collegate a uno switch si guasta, la rete continua a funzionare senza interruzioni. Se uno switch si disconnette, la rete non può funzionare. Le modalità full-duplex e half-duplex sono supportate nella topologia di rete a stella. Questa topologia è facile da mantenere.

Evita i loop quando colleghi dispositivi di rete. Se sono presenti più di due connessioni tra due dispositivi di rete attivi sul secondo livello, si crea un loop. Ad esempio, se colleghi due switch utilizzando due cavi patch o inserisci un cavo patch in due porte di uno switch, si crea un loop. Il loop causa interruzioni della comunicazione all’interno della rete e broadcast storm che continuano fino a quando non si espelle il cavo di rete non necessario e si spegne lo switch. Se si desidera creare connessioni ridondanti, utilizzare dispositivi con più adattatori di rete che supportano il NIC teaming o l’aggregazione di link.

Hub vs switch: qual è la differenza?

Sia l’hub che lo switch vengono utilizzati per collegare più dispositivi in una rete locale (LAN) che utilizza la topologia a stella. Quando un segnale che codifica un frame arriva a una porta di un hub (una stazione mittente collegata a questa porta con un cavo), il segnale viene inviato a tutte le porte dell’hub e, quindi, a tutti i dispositivi collegati all’hub. Solo la stazione la cui scheda di rete ha l’indirizzo MAC definito come indirizzo MAC di destinazione nel frame può ricevere il frame. Tutti gli altri dispositivi di rete collegati all’hub che non sono dispositivi di destinazione e gli adattatori di rete che hanno altri indirizzi MAC rilevano i segnali inviati e rifiutano questo frame. Lo svantaggio dell’hub è che la rete è sovraccarica. Invece di inviare un frame dall’hub a una scheda di rete di destinazione, il frame viene inviato a tutti i dispositivi collegati alle porte dell’hub. Il sovraccarico della rete riduce la larghezza di banda della rete. Un hub opera sul primo livello del modello OSI (livello fisico).

Uno switch è un dispositivo più intelligente. Uno switch memorizza gli indirizzi MAC dei dispositivi collegati e aggiunge gli indirizzi MAC dei dispositivi collegati a ciascuna porta dello switch alla tabella degli indirizzi MAC. Quando un mittente invia un frame a un dispositivo di destinazione, il frame viene inviato allo switch. Lo switch legge l’indirizzo MAC della scheda di rete di una stazione di destinazione e controlla la tabella degli indirizzi MAC interna per identificare a quale porta dello switch è collegato il dispositivo di destinazione. Quindi, lo switch invia il frame solo alla porta associata all’indirizzo MAC del dispositivo di destinazione. Non si verificano flooding e sovraccarichi di rete. Questo approccio garantisce elevate prestazioni di rete. Non si verificano collisioni quando si utilizza uno switch in una topologia di rete a stella. Uno switch opera sul secondo livello del modello OSI (il livello di collegamento dati). Consultare la tabella seguente per vedere tutti i livelli OSI.

Il modello di interconnessione di sistemi aperti (OSI)

| Numero del livello | Nome del livello | Unità di dati di protocollo (PDU) | Esempi di protocolli e standard |

| 7 | Applicazione | Dati ricevuti o trasmessi da un’applicazione | HTTP, FTP, POP3, SMTP |

| 6 | Presentazione | Dati formattati per la presentazione | SSL, TLS |

| 5 | Sessione | Dati trasmessi alla connessione di rete | NetBIOS, SAP |

| 4 | Trasporto | Segmenti TCP, datagrammi UDP | TCP, UDP |

| 3 | Rete | Pacchetti | IPv4, IPv6 |

| 2 | Collegamento dati | Frame | Ethernet, PPP, STP, Token Ring |

| 1 | Fisico | Bit | 100BaseTX, RS232, ISDN |

Uno switch è più sicuro di un hub. Dal 2011, l’uso di hub per collegare elementi di rete è deprecato dallo standard IEEE 802.3, l’insieme di standard e protocolli per le reti Ethernet.

Nota : Gli switch, gli hub, i router, i modem e gli access point Wi-Fi appartengono alle apparecchiature di rete attive . Le apparecchiature attive sono dotate di circuiti elettronici e necessitano di alimentazione elettrica per funzionare. Cavi, connettori, ricetrasmettitori, pannelli di permutazione, supporti per rack e antenne Wi-Fi sono apparecchiature di rete passive che non necessitano di alimentazione elettrica. Le apparecchiature di rete passive vengono utilizzate per collegare le apparecchiature di rete attive.

Topologia a stella nella vita reale

Esaminiamo nei dettagli come le reti Ethernet tradizionali utilizzano la topologia di rete a stella e come funziona lo standard IEEE 802.3. I cavi a doppino intrecciato (4×2 fili) sono i più comuni. Di solito vengono utilizzati per queste reti e le estremità dei cavi sono crimpate con connettori RJ-45 (noti anche come 8P8C – 8 posizioni 8 contatti). Entrambe le estremità del cavo sono crimpate utilizzando lo standard EIA/TIA 568B. È anche possibile crimpare entrambe le estremità di un cavo utilizzando lo standard EIA/TIA 568A, poiché il principio di funzionamento rimane lo stesso, ma questa pratica non è comune. Per ulteriori informazioni sui cavi, consultare la sezione Tipi di cavi alla fine di questo post del blog.

Standard Ethernet

10BASE-T è la prima implementazione di Ethernet e utilizza un cavo a doppino intrecciato ( T nel nome significa T doppino intrecciato, BASE significa segnalazione in banda base). La velocità massima della rete è di 10 Mbit/s. Il cavo obbligatorio è UTP Cat.3 o superiore (vengono utilizzate solo le coppie arancione e verde).

100BASE-TX , noto come Fast Ethernet, è stato implementato nel 1995 (IEEE 802.3u). Questo standard fornisce una velocità di 100 Mbit/s nella rete e richiede un cavo UTP Cat 5.

1000BASE-T è noto come Gigabit Ethernet (GbE o 1 GigE) ed è stato descritto nello standard IEEE 802.3ab (ratificato nel 1999). La velocità massima di trasferimento dati è di 1000 Mbit/s (1 Gbit/s). Il cavo obbligatorio è UTP Cat 5e.

2.5GBASE-T è lo standard denominato IEEE 802.3bz e la velocità massima di trasferimento dati è di 2,5 Gbit/s. Lo standard IEEE 802.3bz è stato approvato nel 2016. È obbligatorio il cavo UTP Cat 5e.

5GBASE-T è simile a 2.5GBASE-T ma fornisce una velocità di trasferimento dati di 5 Gbit/s e richiede un cavo di classe superiore: UTP Cat 6.

10GBASE-T è lo standard Ethernet più veloce che utilizza cavi con fili di rame con una velocità massima di 10 Gbit/s. Il cavo obbligatorio è UTP Cat 6A. Lo standard IEEE 802.3an contiene le specifiche per l’utilizzo di un doppino intrecciato per connessioni a 10 Gbit/s.

I connettori RJ-45 sono utilizzati per i cavi negli standard Ethernet precedenti.

La lunghezza massima del cavo tra le porte di due dispositivi di rete è di 100 metri per ciascuno degli standard sopra menzionati, se sono soddisfatti i requisiti del cavo a doppino intrecciato. Se è necessario collegare due dispositivi di rete distanti 200 metri l’uno dall’altro, utilizzare due segmenti di cavo da 100 m e collegarli a uno switch installato al centro a 100 m da ciascun dispositivo.

Per ottenere la massima velocità per ciascuno standard, è necessario soddisfare i requisiti minimi: utilizzare il cavo della categoria appropriata, uno switch che supporti la modalità necessaria e schede di rete dei dispositivi collegati allo switch. Ad esempio, se si desidera che i dispositivi della rete funzionino a una velocità di 1 Gbit/s, è necessario installare schede di rete da 1 Gbit su questi dispositivi, collegarli a uno switch da 1 Gbit e utilizzare il cavo UTP Cat 5e con connettori RJ-45 come cavo di collegamento utilizzando lo standard EIA/TIA 568B. Quando tutti i dispositivi collegati funzionano a una velocità di 1 Gb/s, operano solo in modalità full-duplex.

L’auto-negoziazione è una funzione utilizzata per determinare la velocità di rete ottimale e la modalità di trasferimento dati (full-duplex o half-duplex) per una porta collegata alla porta di un altro dispositivo collegato. L’auto-negoziazione determina automaticamente la configurazione di una porta collegata all’altra estremità del cavo e imposta la velocità di trasferimento dei dati in base al valore più basso. Se si collega una scheda di rete da 100 Mbit a uno switch da 1 Gbit con un cavo patch (Cat 5e), la velocità della connessione di rete sarà di 100 Mbit/s. La retrocompatibilità con gli standard Ethernet precedenti a velocità inferiori è una funzione utile.

Formato frame

La lunghezza di un frame Ethernet IEEE 802.3 standard è di 1518 byte e l’MTU (unità di trasmissione massima) standard è di 1500 byte. Se è necessario che le stazioni della rete scambino grandi quantità di dati, configurarle in modo che utilizzino frame jumbo che consentono ai frame di utilizzare l’MTU di 9000 byte. I frame jumbo possono contribuire a migliorare le prestazioni durante il trasferimento dei dati, poiché il rapporto tra informazioni utili e informazioni di servizio nei frame è più elevato. Non tutti i dispositivi supportano i frame jumbo.

Un altro vantaggio dell’utilizzo della topologia di rete a stella è che le reti Ethernet che utilizzano questo tipo di topologia di rete fisica supportano il tagging VLAN. I tag VLAN vengono utilizzati per dividere una rete fisica in reti logiche utilizzando la stessa infrastruttura fisica. Le reti logiche sono separate sul secondo livello del modello OSI utilizzando i tag VLAN scritti nei frame. L’hardware deve supportare il tagging VLAN per utilizzare questa funzione. L’ID VLAN può variare da 0 a 4094. 4094 è il numero massimo di reti VLAN in una rete fisica.

Passiamo ora ai formati dei frame per le reti Ethernet IEEE 802.3 che utilizzano la topologia di rete a stella.

- Il preambolo (7 byte) indica l’inizio del frame e viene utilizzato per la sincronizzazione tra mittente e destinatario.

- Il delimitatore di inizio frame (1 byte) è il campo che è sempre impostato su 10101011. SFD (delimitatore di inizio frame) segna la fine del preambolo e l’inizio del frame Ethernet, preparando i bit successivi dell’indirizzo di destinazione. Questo campo è l’ultima possibilità per i dispositivi di rete di sincronizzarsi.

- L’indirizzo di destinazione (6 byte) contiene l’indirizzo MAC di una scheda di rete di destinazione (ad esempio, E8:04:62:A0:B1:FF). L’indirizzo di destinazione può essere unicast, multicast, broadcast (FF:FF:FF:FF:FF:FF).

- L’indirizzo di origine (6 byte) contiene l’indirizzo MAC della scheda di rete di origine del dispositivo mittente. L’indirizzo di origine è sempre unicast.

- Il tipo (tipo Ethernet) o la lunghezza (2 byte) definisce la lunghezza del frame Ethernet. Il campo tipo indica il protocollo di livello 3 (L3) (0x0800 – IPv4, 0x86DD – IPv6), se il frame utilizza il tagging VLAN 802.1q (0x8100), ecc.

- Il payload dei dati (massimo 1500 byte per i frame standard o 9000 byte per i frame jumbo) è un pacchetto L3 incapsulato trasportato da un frame. Un pacchetto è una tipica PDU (unità di dati di protocollo) per il terzo livello del modello OSI (il livello di rete).

- Il checksum, FSC o CRC (4 byte) viene utilizzato per verificare l’integrità del frame. Il CRC viene calcolato dal mittente, quindi il destinatario riceve il frame, calcola questo valore e lo confronta con il valore CRC ricevuto nel frame.

Un’intestazione di 14 byte di un frame Ethernet contiene l’indirizzo di destinazione, l’indirizzo di origine e il tipo (lunghezza). Se si utilizza il tagging VLAN, al frame viene aggiunto un campo di tagging VLAN aggiuntivo di 4 byte dopo il campo dell’indirizzo di origine.

Connessione ottica

La topologia di rete a stella viene utilizzata anche per costruire reti basate su cavi ottici (fibra ottica) se è necessario disporre di segmenti di cavo più lunghi o di una latenza inferiore. 10GBASE-S e 10GBASE-E sono standard moderni per reti a 10 Gbit/s che utilizzano la fibra ottica per stabilire connessioni. In questo caso, per costruire una rete con topologia a stella è obbligatorio uno switch con ricetrasmettitori e connettori SFP.

I ricetrasmettitori SR (short reach) sono utilizzati per distanze fino a 300 metri.

I ricetrasmettitori LR (long reach) supportano lunghezze di cavo nell’intervallo 300 m–3 km.

I ricetrasmettitori ER (extended reach) supportano lunghezze di cavo nell’intervallo 30 km–40 km.

Il cavo ottico multimodale (MM) viene utilizzato per brevi distanze (meno di 300 m).

Il cavo ottico monomodale (SM) viene utilizzato per lunghe distanze (più di 300 m).

Esistono ricetrasmettitori che consentono di collegare cavi in rame Cat 6A con connettori RJ-45 a porte SFP+ per la massima compatibilità. Il cavo ottico è collegato ai ricetrasmettitori tramite connettori LC. Costruire una rete fisica utilizzando cavi ottici è più difficile che costruire una rete utilizzando cavi in rame Cat 6A.

Vantaggi della topologia a stella

La topologia di rete a stella è eccezionale. La stella è il tipo di topologia di rete più comune al giorno d’oggi. Riassumiamo i vantaggi di questo tipo di topologia di rete.

- È sufficiente una scheda di rete per ogni stazione

- Facile installazione e manutenzione

- Facile risoluzione dei problemi

- Elevata affidabilità e compatibilità

- Velocità elevata

- Supporto per cavi a doppino intrecciato e cavi ottici

- Flessibilità e scalabilità

Connessione Wi-Fi

Se si utilizza una connessione di rete wireless installando un punto di accesso a casa o in ufficio, la rete wireless utilizza solitamente la topologia di rete a stella. In questo caso viene utilizzato lo standard 802.11n (a/b/g/n). L’access point Wi-Fi funge da switch collegato con gli adattatori di rete wireless delle stazioni e rappresenta la topologia a stella.

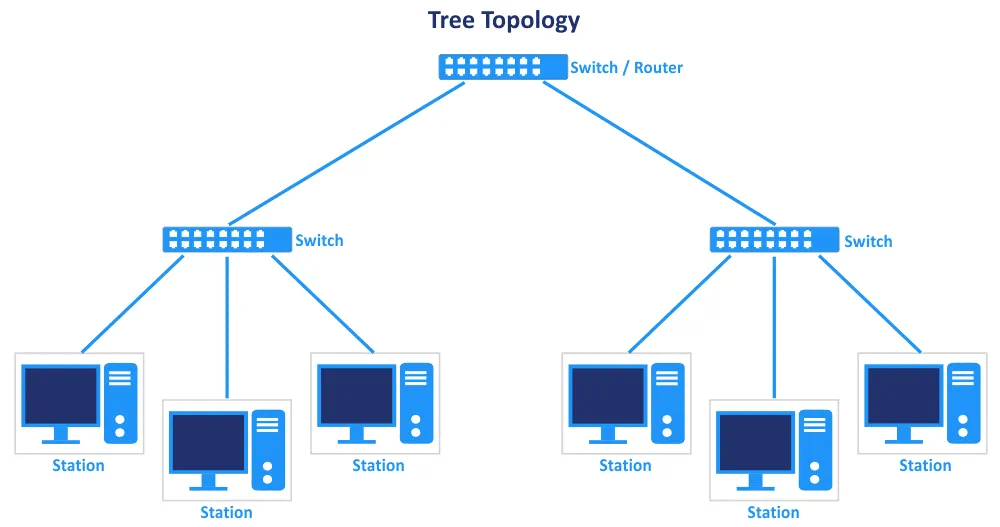

Topologia di rete ad albero

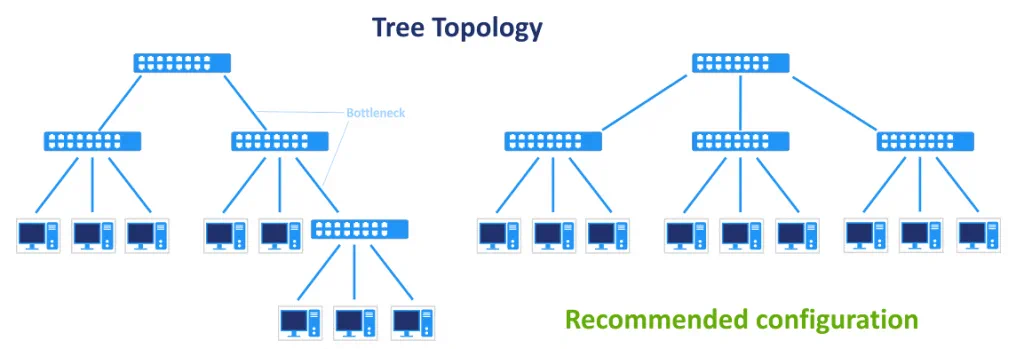

La topologia di rete ad albero è un’estensione della topologia a stella ed è ampiamente utilizzata al giorno d’oggi. L’idea alla base della topologia ad albero è quella di poter collegare più stelle come rami in una rete complessa utilizzando connessioni tra switch. Le stazioni sono collegate alle porte di questi switch. Se uno degli switch si guasta, il segmento di rete correlato va offline. Se lo switch principale situato nella parte superiore della topologia ad albero va offline, i rami della rete non possono connettersi tra loro, ma i computer dei rami continuano a comunicare tra loro. Il guasto di una qualsiasi stazione collegata alla rete non influisce sul ramo della rete o sull’intera rete. La topologia ad albero è affidabile e facile da installare, mantenere e risolvere i problemi e offre un’elevata scalabilità. Quando si utilizza questa topologia, esiste una connessione tra ciascun nodo della rete (vedere il diagramma della topologia di rete riportato di seguito).

I protocolli e gli standard applicabili alla topologia di rete a stella vengono utilizzati per la topologia ad albero (compresi switch, cavi e connettori). Inoltre, è possibile utilizzare router per dividere le sottoreti l’una dall’altra al terzo livello del modello OSI. Di conseguenza, vengono utilizzati i protocolli di rete del terzo livello e viene eseguita la configurazione appropriata delle apparecchiature di rete. La topologia di rete ad albero è ampiamente utilizzata nelle grandi organizzazioni perché è facile da installare e gestire. È presente una struttura di rete gerarchica. Scegliete di collegare tutti gli switch delle diramazioni di rete allo switch principale per evitare di creare una lunga catena di switch che può causare colli di bottiglia e ridurre le prestazioni della rete quando i dati vengono trasferiti tramite segmenti tra gli switch.

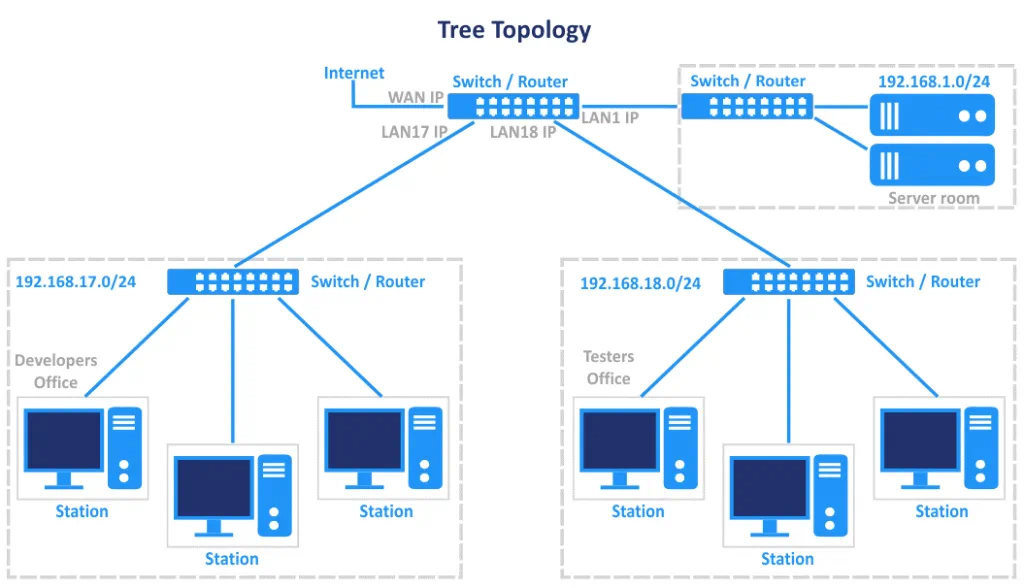

Un esempio di configurazione di rete

Esaminiamo un esempio di topologia di rete ad albero e come questo tipo di topologia di rete viene utilizzato nella pratica. Ad esempio, esiste un’organizzazione con più reparti, ciascuno dei quali occupa un ufficio in un edificio. I reparti sono situati su piani diversi dell’edificio. Installare una rete utilizzando una singola topologia a stella non è razionale perché comporterebbe un consumo extra di cavi per collegare tutte le stazioni in diverse ubicazioni dell’edificio a un unico switch. Inoltre, il numero di stazioni potrebbe essere superiore al numero di porte dello switch. In questo caso, la soluzione più razionale è installare uno switch dedicato nell’ufficio principale di ciascun reparto, collegare tutte le stazioni di ciascun reparto allo switch appropriato e collegare tutti gli switch dei reparti allo switch principale situato nella sala server. In questo esempio, lo switch principale si trova al vertice della gerarchia ad albero. Lo switch principale può essere collegato a un router per accedere a Internet. Se c’è un reparto con una ubicazione in un altro edificio e la distanza dallo switch nell’edificio principale è superiore a 100 metri, è possibile utilizzare uno switch aggiuntivo con un cavo UTP. Questo switch divide la distanza in segmenti inferiori a 100 metri. In alternativa, utilizzare il cavo ottico (e i convertitori o switch appropriati) per collegare questo ufficio remoto allo switch principale.

Per semplificare l’amministrazione e migliorare la sicurezza, è possibile installare router per ogni reparto e creare sottoreti per ogni reparto. Ad esempio, gli sviluppatori si trovano nella rete 192.168.17.0/24, i contabili nella rete 192.168.18.0/24, i tester nella rete 192.168.19.0/24, i server nella rete 192.168.1.0/24 (la sottorete principale), ecc.

Che cos’è un router?

Un router è un dispositivo che opera sul terzo livello del modello OSI (il livello di rete) e funziona con pacchetti (il PDU è un pacchetto). Un router può analizzare, ricevere e inoltrare pacchetti tra diverse reti IP (sottoreti) utilizzando gli indirizzi IP degli host di origine e degli host di destinazione. I pacchetti non validi vengono eliminati o rifiutati. Per il routing vengono utilizzate diverse tecniche, come NAT (network address translation), tabelle di routing, ecc. Il firewall e la sicurezza della rete sono funzioni aggiuntive del router. I router possono selezionare il percorso migliore per trasferire i pacchetti. Un pacchetto viene incapsulato in un frame. Un router ha almeno due interfacce di rete (di solito LAN e WAN). Esistono modelli popolari di router che combinano uno switch in un unico dispositivo. Questi router hanno una porta WAN e più porte LAN (di solito 4-8 per i modelli destinati a piccoli uffici/uffici domestici). I router professionali hanno più porte che non sono definite come porte LAN o WAN e devono essere configurate manualmente. È possibile utilizzare un server Linux fisico con più adattatori di rete e collegare questa macchina come router. Connetti uno switch all’interfaccia di rete LAN di questo router Linux per ottenere una topologia di rete ad albero.

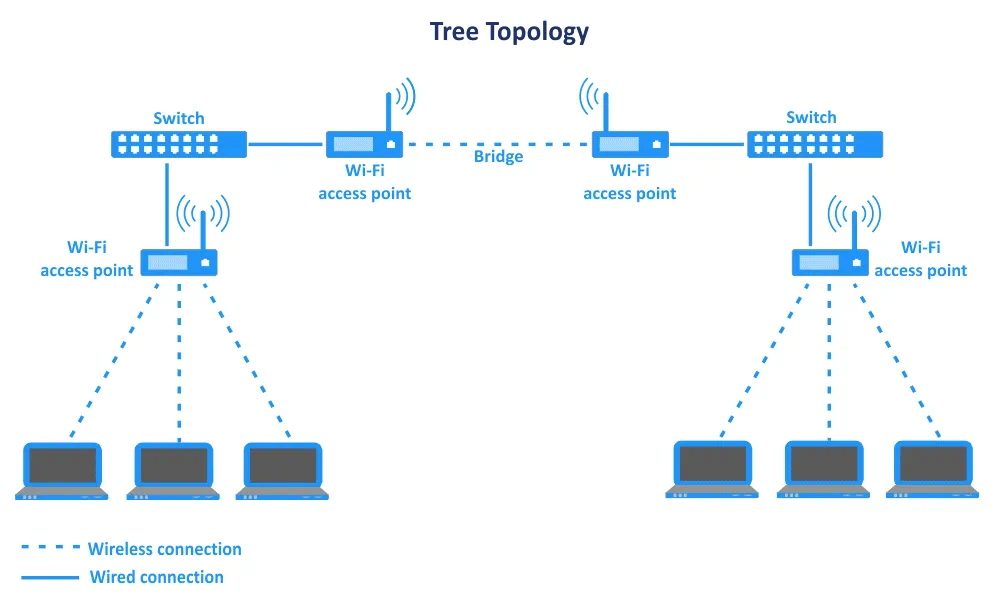

Connessione Wi-Fi

Proprio come per la topologia di rete a stella, è possibile utilizzare apparecchiature di rete wireless per creare segmenti di rete con topologia ad albero in combinazione con segmenti cablati. Due punti di accesso Wi-Fi identici possono funzionare in modalità bridge per collegare due segmenti della rete (due stelle). Questo approccio è utile quando è necessario collegarsi a uffici distanti più di 100 metri l’uno dall’altro e quando non è possibile installare un cavo tra gli uffici. Il seguente diagramma della topologia di rete ad albero spiega questo caso. Uno switch è collegato a ciascun punto di accesso Wi-Fi che opera in modalità bridge, altri due punti di accesso Wi-Fi sono collegati allo switch appropriato e le stazioni client sono collegate a questi punti di accesso (formando rami dell’albero che sono reti della topologia a stella).

Topologia di rete mesh

Una topologia di rete mesh è una configurazione in cui ciascuna stazione della rete è collegata alle altre stazioni. Tutti i dispositivi sono interconnessi tra loro. Esistono due tipi di mesh: una mesh completa e una mesh parziale. In una mesh parzialmente connessa, almeno due stazioni della rete sono collegate a più altre stazioni della rete. In una rete mesh completa, ogni stazione è collegata a tutte le altre stazioni. Il numero di connessioni per una rete mesh completa viene calcolato con la formula Nc=N(N-1)/2 collegamenti, dove N è il numero di nodi nella rete (per la modalità di comunicazione full-duplex). Vedere il diagramma della topologia di rete riportato di seguito.

La topologia di rete mesh fornisce ridondanza per una rete, ma può essere costosa a causa dell’elevato numero di connessioni e della lunghezza totale del cavo utilizzato. Se una stazione si guasta, la rete può continuare a funzionare utilizzando altri nodi e connessioni. Se i dati sono stati trasferiti tramite il nodo guasto, il percorso viene modificato e i dati vengono trasmessi tramite altri nodi. Ogni nodo è un router in grado di creare e modificare dinamicamente i percorsi per trasferire i dati nel modo più razionale possibile (in questo caso vengono utilizzati protocolli di routing dinamico). Il numero di hop può variare quando si modifica il percorso tra il dispositivo di origine e quello di destinazione. Le tabelle di routing sono costituite da identificatore di destinazione, identificatore di origine, metriche, tempo di vita e identificatore di trasmissione. Il routing funziona al terzo livello del modello OSI. A volte vengono utilizzate tecniche di flooding invece del routing. Questo tipo di topologie di rete può essere utilizzato per la trasmissione di grandi quantità di traffico grazie alla ridondanza della connessione.

È difficile aggiungere una nuova stazione alla rete perché è necessario collegarla a più altre stazioni. L’aggiunta o la rimozione di nodi non interrompe il funzionamento dell’intera rete. Per stabilire tutte le connessioni necessarie sono obbligatorie più schede di rete per ogni stazione. Dopo aver aggiunto una nuova stazione, potrebbe essere necessario installare schede di rete aggiuntive su altre stazioni che devono essere collegate alla nuova stazione. La topologia di rete mesh è scalabile, ma questo processo non è semplice. L’amministrazione può richiedere molto tempo. La topologia tollerante ai guasti garantisce un’elevata affidabilità. Non esistono relazioni gerarchiche.

La topologia di rete mesh è un esempio di connessione di più siti su Internet. Questa topologia di rete è ampiamente utilizzata per le connessioni WAN (wide area network), per le reti di organizzazioni mission-critical come le organizzazioni militari, ecc.

Connessione Wi-Fi

La topologia di rete mesh nelle reti Wi-Fi viene utilizzata per estendere la copertura delle reti wireless chiamate reti mesh wireless. L’architettura mesh dell’infrastruttura è la più comune per questo tipo di topologie di rete. Le tecnologie wireless utilizzate per creare questo tipo di topologia di rete sono Zigbee e Z-Wave, basate sul protocollo IEEE 802.15.4, WirelessHART. IEEE 802.11, 802.15 e 802.16. Anche le reti cellulari possono funzionare utilizzando la topologia di rete mesh.

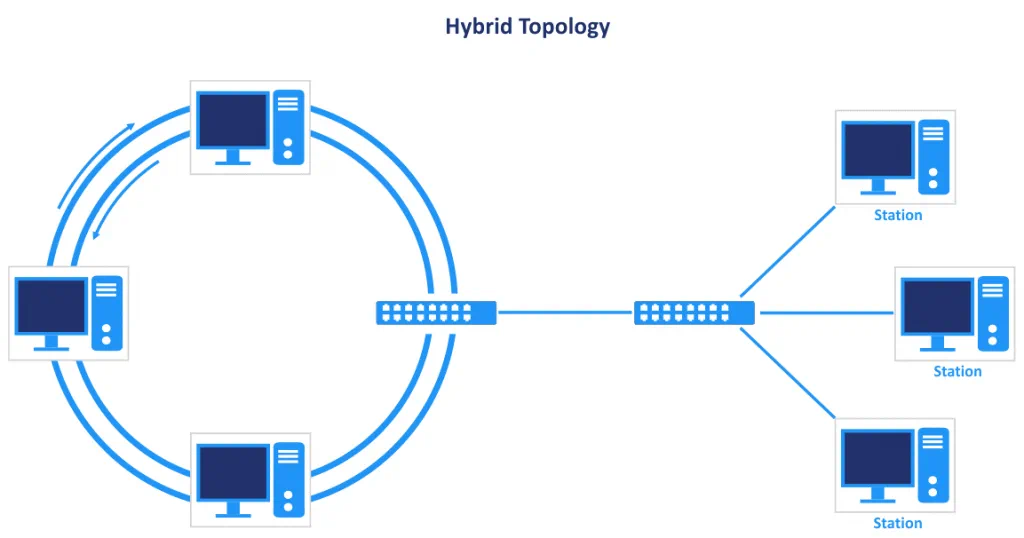

Topologia di rete ibrida

La topologia ibrida combina due o più dei tipi di topologia di rete descritti in precedenza. Una combinazione dei tipi di topologia di rete a stella e ad anello è un esempio di topologia di rete ibrida. A volte potrebbe essere necessaria la flessibilità di due topologie nella rete. La topologia ibrida è solitamente scalabile e presenta i vantaggi di tutte le topologie figlie. Anche gli svantaggi delle topologie sono combinati, rendendo difficili l’installazione e la manutenzione. La topologia ibrida aggiunge maggiore complessità alla rete e può comportare costi aggiuntivi.

La topologia a stella-anello è uno degli esempi di topologie di rete di tipo ibrido che si possono trovare oggigiorno. Quando si parla della parte ad anello, non si intendono cavi coassiali con connettori a T e connettori BNC. In una rete moderna, un anello in fibra ottica viene utilizzato per collegare nodi a lunghe distanze. Questa topologia di rete ibrida (anello + stella) viene utilizzata per costruire reti tra diversi edifici con diverse ubicazioni all’interno di una città o in città diverse. L’utilizzo della topologia a stella quando la distanza tra i nodi è elevata è difficile e causa un consumo eccessivo di cavi.

Il vantaggio dell’anello in fibra ottica con più linee è l’assenza di un singolo punto di guasto. I collegamenti ottici ridondanti garantiscono elevata disponibilità e affidabilità. In caso di danneggiamento di un collegamento ottico, vengono utilizzati i canali di riserva. È possibile tracciare diverse linee in fibra ottica tra i nodi dell’anello utilizzando percorsi geografici diversi.

Gli switch/router in fibra ottica che costituiscono i nodi dell’anello sono collegati a switch/router che fanno parte di segmenti di rete che utilizzano la topologia di rete a stella. Tale connessione presenta vantaggi per la creazione di reti locali. I convertitori di media in fibra ottica vengono utilizzati per collegare switch/router compatibili con cavi in fibra ottica e connettori correlati a switch/router compatibili con cavi in rame crimpati con connettori appropriati se un anello e una stella utilizzano tipi diversi di cavi e apparecchiature di rete.

Tipi di cavi

I cavi sono componenti importanti della topologia fisica della rete. La velocità della rete e i costi complessivi per l’installazione della rete dipendono dalla topologia di rete selezionata, dai cavi e dalle altre apparecchiature di rete. Nel post del blog sono stati menzionati diversi tipi di cavi quando sono stati forniti esempi reali di utilizzo di diversi tipi di topologia di rete. Esaminiamo i cavi più utilizzati per i diversi tipi di topologia di rete spiegati in questo post del blog per una migliore comprensione delle topologie fisiche.

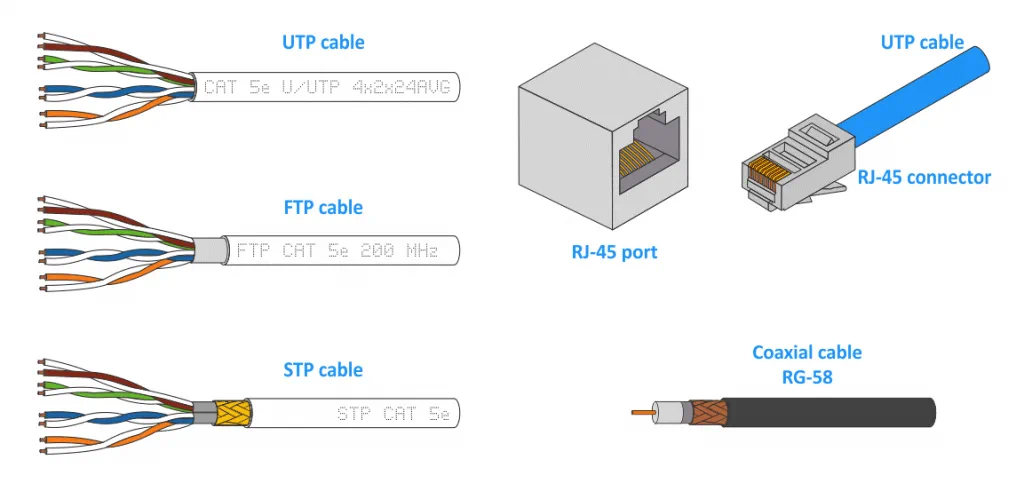

Cavo coassiale

Il cavo coassiale è costituito da un filo di rame centrale come conduttore interno. Per il conduttore centrale possono essere utilizzati rame solido o diversi fili sottili di rame in diversi modelli di cavo. Questo conduttore interno è circondato da uno strato isolante che protegge il filo centrale. Lo strato isolante è circondato da un nastro conduttivo in alluminio e da una schermatura in rame intrecciato. Lo strato esterno è costituito da un isolamento in polimero, di colore nero o bianco. RG-58 è una versione popolare di cavo coassiale e ha un’impedenza di 50 Ohm. Questo cavo è anche denominato cavo Thinnet 10Base2. RG nel nome sta per “radio guide”. Altri esempi di cavi coassiali sono RG-6, RG-8, RG-59. Oggi i cavi coassiali vengono utilizzati per collegare le antenne Wi-Fi alle apparecchiature di rete appropriate (tipi di cavi 5D-FB, 8D-FB, LMR-400).

Doppino intrecciato

I cavi a doppino intrecciato sono ampiamente utilizzati per le reti grazie alla loro semplicità d’uso, all’elevata larghezza di banda e al prezzo accessibile. Il motivo dell’intreccio è ridurre i segnali di rumore. I doppini intrecciati sono ricoperti da una schermatura isolante esterna che protegge il cavo dai danni meccanici. Esistono tre tipi principali di cavi a doppino intrecciato: UTP, FTP e STP.

L’UTP (Unshielded Twisted Pair) è un cavo composto da fili e isolanti.

L’FTP (Foil screened Twisted Pair) o F/UTP è un cavo in cui tutti i doppini intrecciati sono ricoperti da una schermatura metallica (foglio di alluminio). All’interno del cavo è incluso un ulteriore filo singolo di diametro inferiore a 1 mm. Di conseguenza, i cavi FTP supportano la messa a terra se vengono utilizzati connettori appropriati. Le singole coppie intrecciate non sono schermate.

STP (Shielded Twisted Pair) contiene una schermatura metallica intrecciata attorno alle coppie intrecciate. Ogni coppia intrecciata è schermata con un foglio di alluminio. L’intero cavo è rigido ed è più difficile da intrecciare (il cavo non è così flessibile come FTP e UTP). Il cavo STP offre una migliore protezione contro i disturbi elettromagnetici e i danni meccanici.

La categoria 5e o superiore è attualmente utilizzata per l’installazione di reti. Più alta è la categoria, maggiore è la velocità di trasferimento dei dati (100 MHz, 250 MHz, 500 MHz) e maggiore è la velocità di trasferimento dei dati supportata. È possibile utilizzare un cavo FTP o STP della stessa categoria al posto di un cavo UTP. L’UTP Cat.3 ha solo due coppie intrecciate. I cavi UTP Cat.5 e superiori hanno 4 coppie intrecciate. La crimpatura dei cavi è facile e può essere eseguita da chiunque disponga di un apposito strumento.

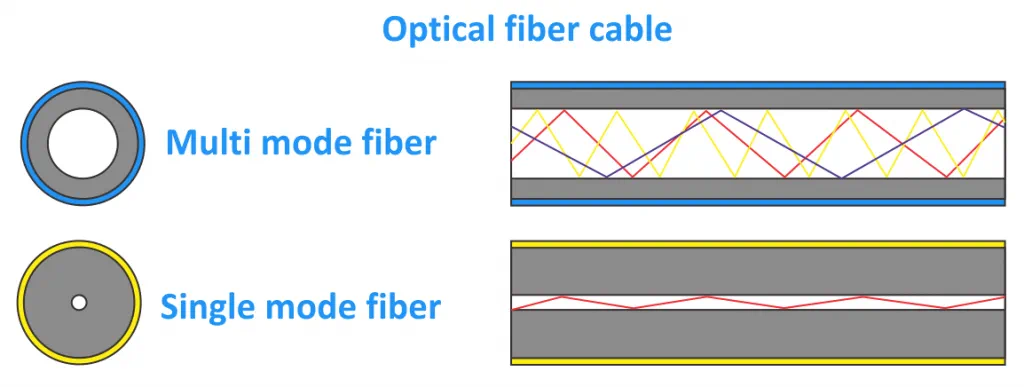

Cavo in fibra ottica

Il cavo in fibra ottica offre la latenza più bassa e copre distanze maggiori con un unico segmento di cavo (senza ripetitori). Il cavo in fibra ottica è sottile e composto da due strati di vetro. Lo strato centrale è in vetro puro, che funge da guida d’onda per i segnali luminosi su lunghe distanze. Il rivestimento è uno strato di vetro che circonda il nucleo e ha un indice di rifrazione inferiore rispetto al nucleo. La tecnologia si basa sul principio della riflessione interna totale.

Si utilizzano cavi in fibra monomodale (SMF) e cavi in fibra multimodale (MMF). I cavi MMF hanno un diametro maggiore e vengono utilizzati per propagare più raggi luminosi (o modalità), ma sono più adatti per brevi distanze. I cavi MMF sono solitamente di colore blu. I cavi SMF sono più adatti alle lunghe distanze e sono di colore giallo. I connettori più diffusi sono SC, FC, LC e ST.

Il prezzo dei cavi in fibra ottica è elevato. La saldatura della fibra ottica è difficile rispetto al cablaggio dei cavi a doppino intrecciato o dei cavi coassiali. Il prezzo dei ricetrasmettitori necessari per collegare un cavo ottico a uno switch o a un router aumenta i costi. Le estremità delle fibre ottiche devono essere sempre pulite, poiché anche un granello di polvere può causare problemi significativi.

Conclusione

Questo post del blog ha trattato le topologie di rete, comprese le topologie fisiche, le topologie logiche e gli esempi del loro utilizzo nella vita reale. Se avete bisogno di costruire una rete locale, utilizzate la topologia a stella, che è la topologia di rete più comune oggi, o la topologia di rete ad albero, che è una modifica altamente scalabile della topologia a stella. Le topologie ad anello e a maglia sono utilizzate principalmente dai fornitori di servizi Internet, dagli MSP (Managed Service Provider) e nei data center. Queste sono più difficili da configurare. La varietà di tipi di topologie di rete, apparecchiature di rete, standard e protocolli consente di installare una rete di qualsiasi configurazione nel proprio ambiente a seconda delle esigenze.

Dopo aver installato una rete e collegato i server e una VM alla rete, non dimenticate di configurare il backup dei dati e di proteggere i vostri dati. NAKIVO Backup & Replication è una soluzione universale per la protezione dei dati che supporta il backup di macchine Linux, macchine Windows, VM VMware, macchine virtuali Hyper-V, Oracle Database e Office 365 tramite una rete. Scaricate l’Edizione gratuita di NAKIVO Backup & Replication e provate il prodotto nel vostro ambiente.