Configurazione di ADFS per Office 365: guida dettagliata

Office 365 è una suite web di applicazioni per la produttività di livello aziendale offerte in abbonamento. Non appena si paga il piano di abbonamento, Office 365 è pronto per l’uso. Ma è sempre possibile configurare funzioni aggiuntive. Una di queste funzioni che può essere utile per le aziende che utilizzano Microsoft Office 365 e Active Directory Domain Services è Active Directory Federation Services (ADFS) per Office 365. ADFS offre vantaggi per l’autenticazione e la sicurezza, come il single sign-on (SSO).

Aggiungi un ulteriore livello di sicurezza con il backup dei dati cloud di Microsoft Office 365. Prova NAKIVO Backup & ReplicationSi tratta di una soluzione all-in-one che offre protezione completa per le infrastrutture virtuali, fisiche, cloud e SaaS, consentendo al contempo di risparmiare tempo, fatica e denaro.

A cosa serve ADFS?

Active Directory Federation Services (ADFS) è una soluzione di autenticazione basata sul web e Single Sign-On (SSO) sviluppata da Microsoft. Con SSO, gli utenti possono utilizzare un unico set di credenziali (nome utente e password) per accedere a diverse applicazioni o siti web correlati ma indipendenti. ADFS consente agli utenti di accedere ad applicazioni che non sono compatibili con l’autenticazione standard di Active Directory Windows. ADFS è un componente del sistema operativo Windows Server, ad esempio Windows Server 2016 fornisce ADFS v.4.0 (ADFS 2016 è uguale ad ADFS 4.0). Gli utenti possono utilizzare un unico set di credenziali per accedere ai servizi e alle applicazioni integrati con Active Directory tramite SSO, nonché per accedere ai servizi nativi di Windows. ADFS può essere utilizzato come alternativa all’identità cloud e può aiutare a risolvere i problemi relativi alla gestione delle password. Dopo aver configurato ADFS per Office 365, gli utenti potranno utilizzare il nome utente e la password del dominio Windows per accedere alle applicazioni di Office 365.

Inoltre, ADFS utilizza il modello di autorizzazione del controllo di accesso basato su attestazioni per garantire la sicurezza delle applicazioni utilizzando l’identità federata. La gestione dell’identità federata consente agli utenti di utilizzare gli stessi dati di identificazione per ottenere l’accesso a più reti/servizi dell’organizzazione.

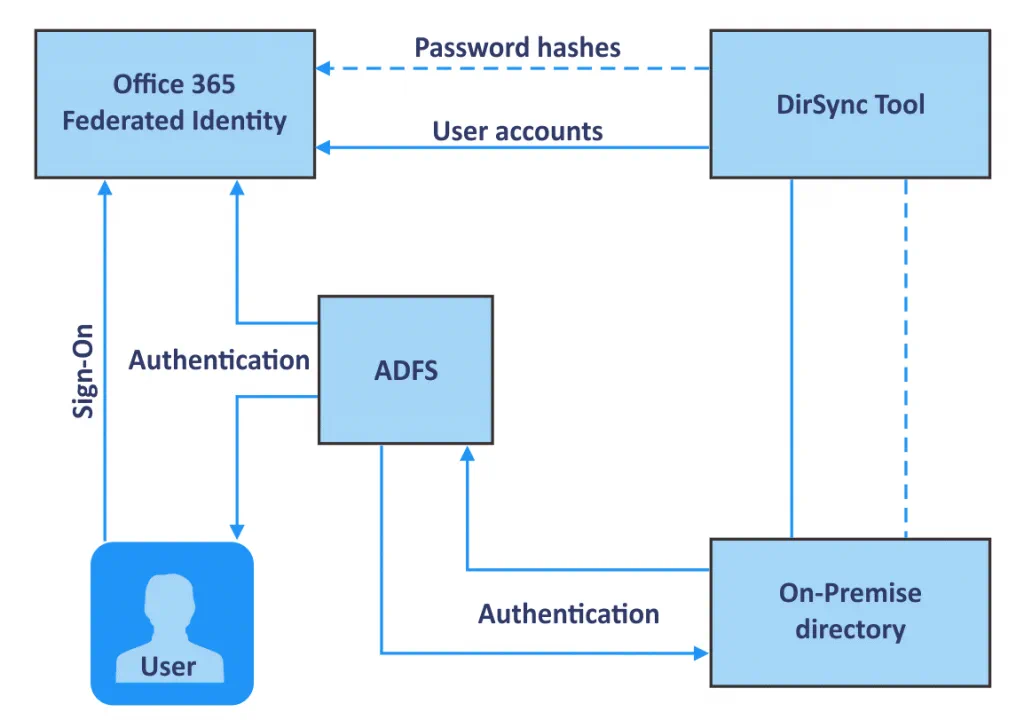

Come funziona ADFS con Office 365?

In primo luogo, l’utente deve seguire l’URL fornito da ADFS.

L’utente viene quindi autenticato tramite Active Directory di un’organizzazione.

Dopo l’autenticazione, ADFS fornisce un accesso autorizzato all’utente.

Il browser web dell’utente inoltra la richiesta all’applicazione di destinazione, ad esempio Office 365, e questa applicazione concede o nega l’accesso.

ADFS con Windows Server 2016 fornisce anche SSO con Azure MFA e consente di accedere con Microsoft Passport.

Requisiti per la configurazione di Office 365 ADFS

Per la configurazione di Office 365 ADFS, è necessario disporre dei seguenti elementi nell’ambiente:

- Controller di dominio Active Directory (Windows Server 2016 o versioni successive)

- Server Active Directory Federation collegati allo stesso dominio

- Configurazione DNS per risolvere i nomi di dominio in indirizzi IP

- Un account di servizio per ADFS nel dominio Active Directory

- Un certificato SSL valido

- Un browser web che supporta i certificati SSL

- JavaScript e cookie sono abilitati nel browser web

- Porte TCP 443 e 49443 abilitate per le connessioni in entrata

Come configurare ADFS per Office 365

Vediamo come configurare ADFS su Windows Server 2016.

Controller di dominio. Primo, è necessario disporre di un controller di dominio Active Directory (ADDC). Poiché questo articolo riguarda la configurazione di ADFS per Office 365, non tratteremo l’implementazione di un controller di dominio. È possibile trovare informazioni sui principi di installazione di un controller di dominio in Guida completa al clustering VMware. In questo esempio, abbiamo un controller di dominio che esegue Windows Server 2016 il cui nome completo è win2016dc@officedomain.net (nome host – win2016dc, nome del dominio – officedomain.net).

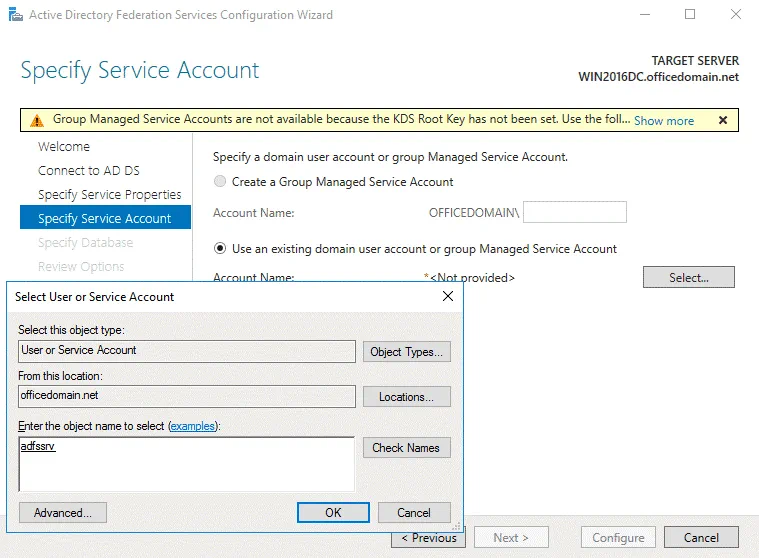

Un utente di dominio. Creare un utente con privilegi di amministrazione in un dominio per ADFS. In questo esempio, l’utente adfssrv L’utente viene creato prima di procedere alla configurazione di ADFS.

Aggiunta del ruolo ADFS

Ora è necessario installare il ruolo ADFS sul computer Windows Server. In questo post del blog, questo ruolo viene installato sul controller di dominio che esegue Windows Server 2016 utilizzando l’interfaccia utente grafica (GUI) e il flusso di lavoro viene illustrato con un gran numero di schermate. Tuttavia, è possibile utilizzare PowerShell come alternativa se si preferisce l’interfaccia della riga di comando.

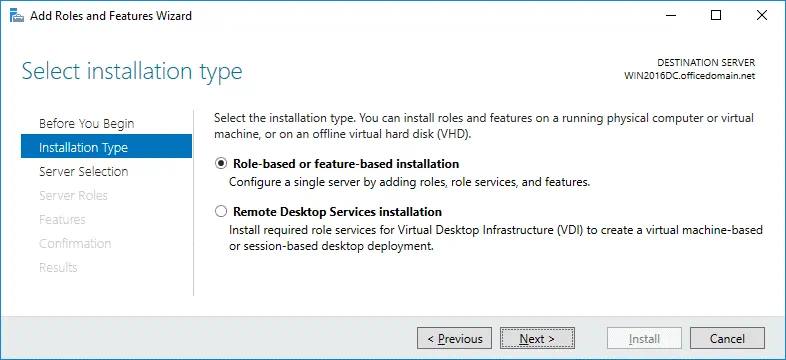

In Server Manager (una finestra che si apre per impostazione predefinita all’avvio di Windows Server 2016), fare clic su Aggiungi ruoli e funzioniSi apre la finestra della procedura guidata Aggiungi ruoli e funzioni, nella quale è necessario configurare alcuni passaggi.

Prima di iniziare. Questo è un passaggio introduttivo che puoi saltare.

Tipo di installazione. Seleziona Installazione basata sui ruoli o sulle funzioni. Colpisci Avanti per ogni fase della procedura guidata per continuare.

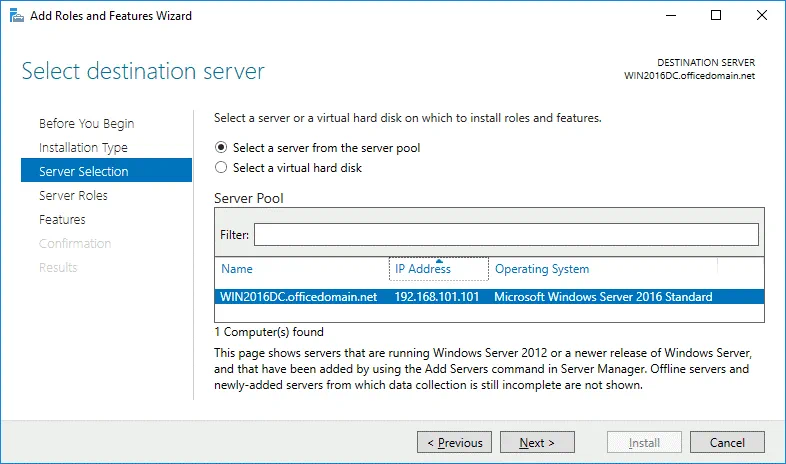

Selezione del server. Selezionare un server dal pool di server: WIN2016DC.officedomain.net (nel nostro caso è selezionato di default perché abbiamo un solo server).

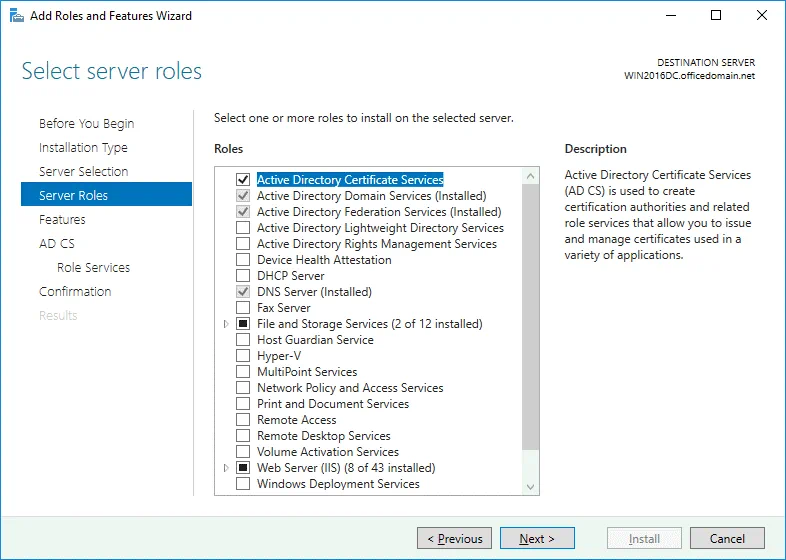

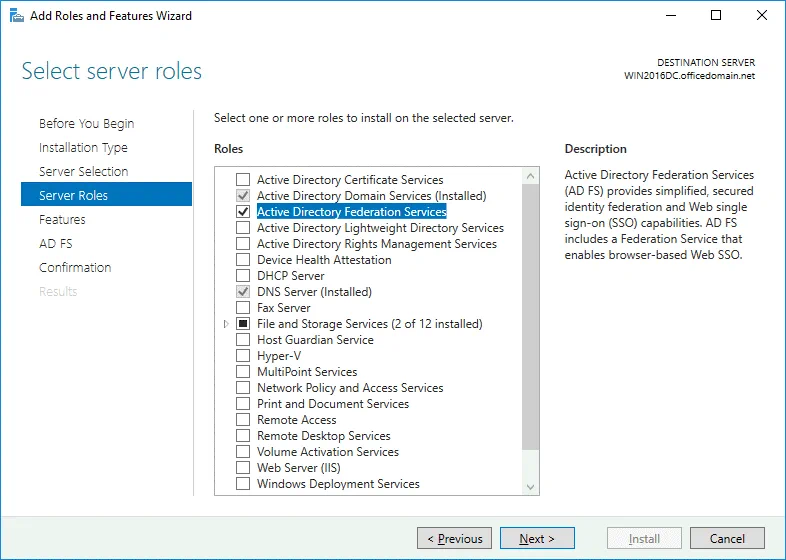

Ruoli server. Selezionare la casella di controllo accanto a Servizi di federazione Active Directory.

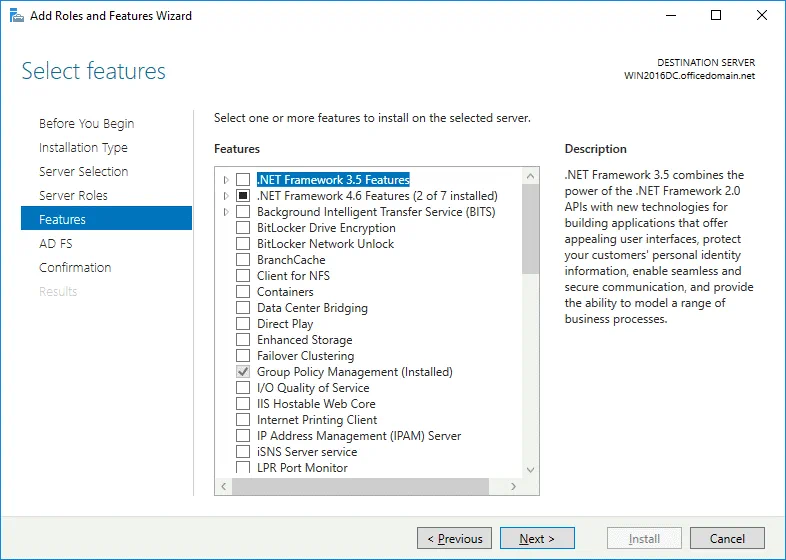

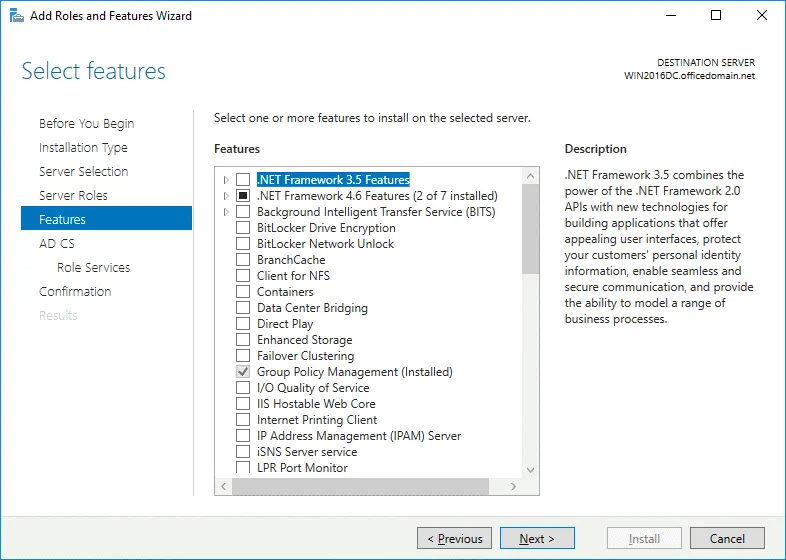

Caratteristiche. Vengono selezionate le funzioni necessarie per l’installazione di Active Directory Federation Services, come .NET Framework.

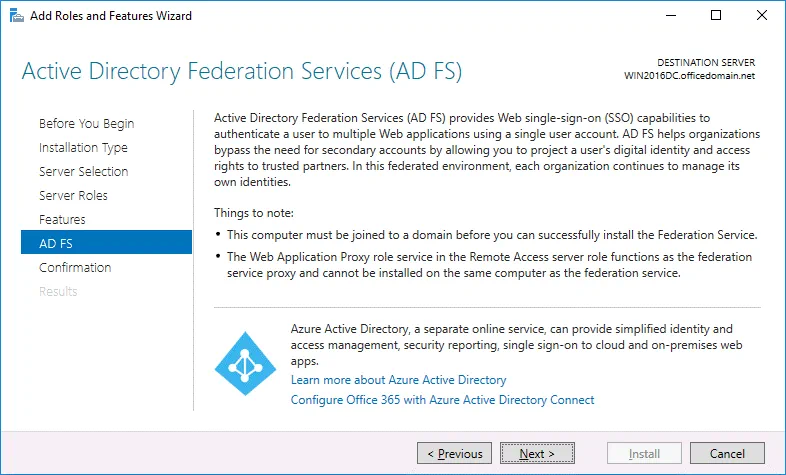

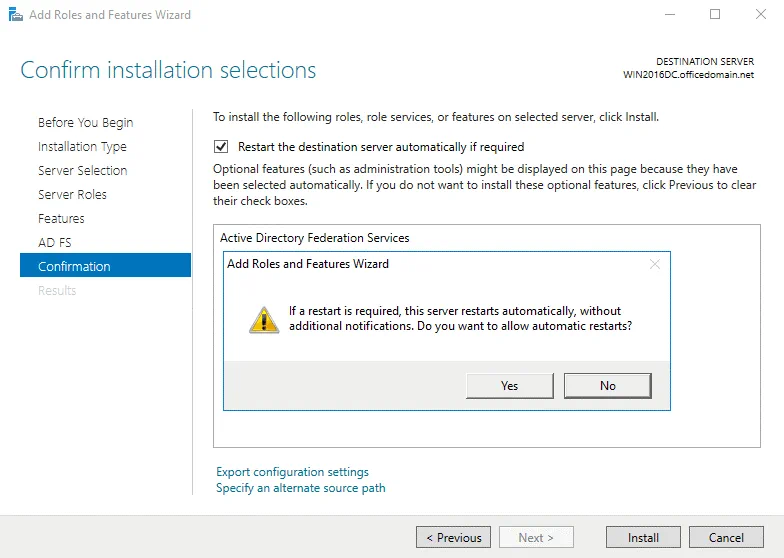

AD FS. Basta cliccare Avanti a questo punto, dopo aver letto la descrizione dei servizi di federazione Active Directory.

Confirmation. È possibile selezionare la casella di controllo per riavviare automaticamente il server di destinazione, se necessario, e premere Sì per confermare. Infine clicca su Installa configurare ADFS per Office 365.

Risultati. Attendere che il processo di installazione di ADFS 2016 termini.

Dopo aver terminato l’installazione di ADFS, il server deve essere riavviato.

Installazione di ADCS per creare un certificato

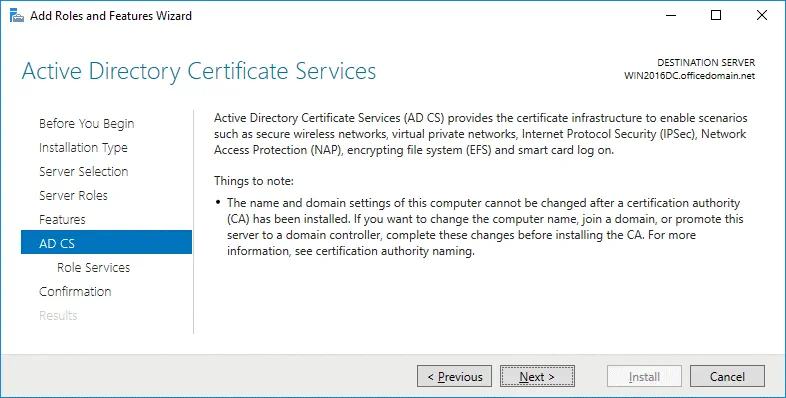

Prima di poter continuare con la configurazione di ADFS per Office 365, è necessario creare un certificato. A tal fine, è necessario installare Active Directory Certificate Services. In Server Manager, fare clic su Aggiungi ruoli e funzioniCome descritto nella sezione precedente, il Procedura guidata Aggiungi ruoli e funzioni si apre.

Tipo di installazione. Seleziona Installazione basata sui ruoli o sulle funzioni. Colpisci Avanti per ogni passaggio della procedura guidata per continuare (come hai fatto in precedenza durante l’installazione di ADFS).

Selezione del server. Selezionare un server dal pool di server: WIN2016DC.officedomain.net (come descritto per l’installazione di ADFS).

Ruoli server. Selezionare la casella di controllo accanto a Servizi certificati Active Directory. I ruoli e le funzioni correlati, come IIS (Internet Information Services), vengono selezionati automaticamente.

Caratteristiche. A questo punto Funzioni di .NET Framework devono essere selezionati (sono selezionati per impostazione predefinita come funzioni correlate).

AD CS. In questa fase non è necessario configurare nulla. È possibile leggere la descrizione dei servizi certificati Active Directory e continuare.

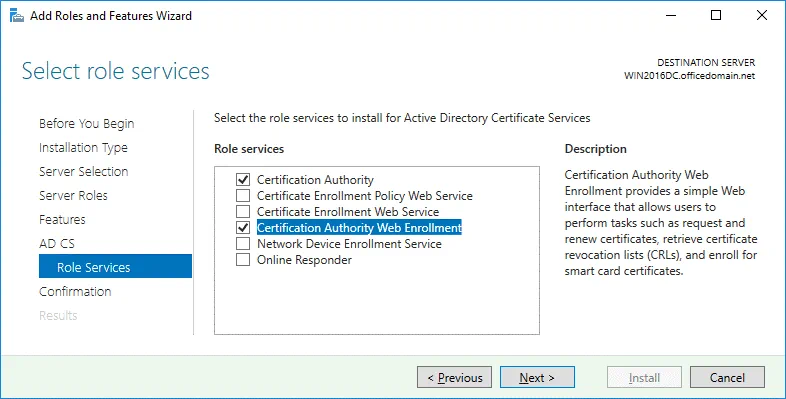

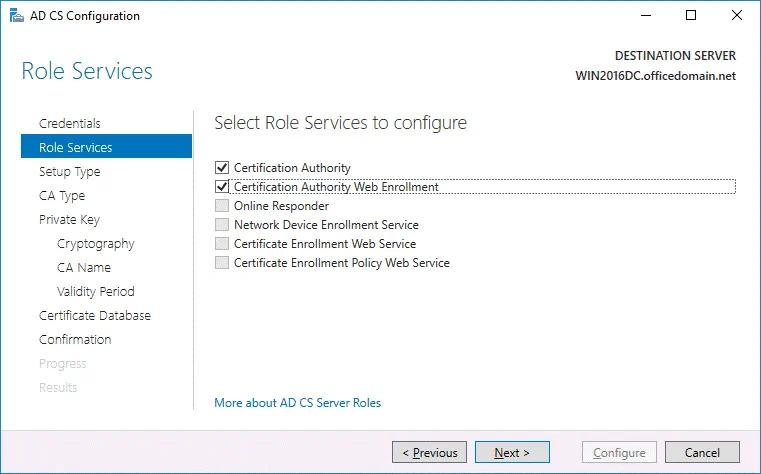

Servizi di ruolo. Selezionare le caselle di controllo accanto a Autorità di certificazione e Autorità di certificazione Iscrizione web servizi.

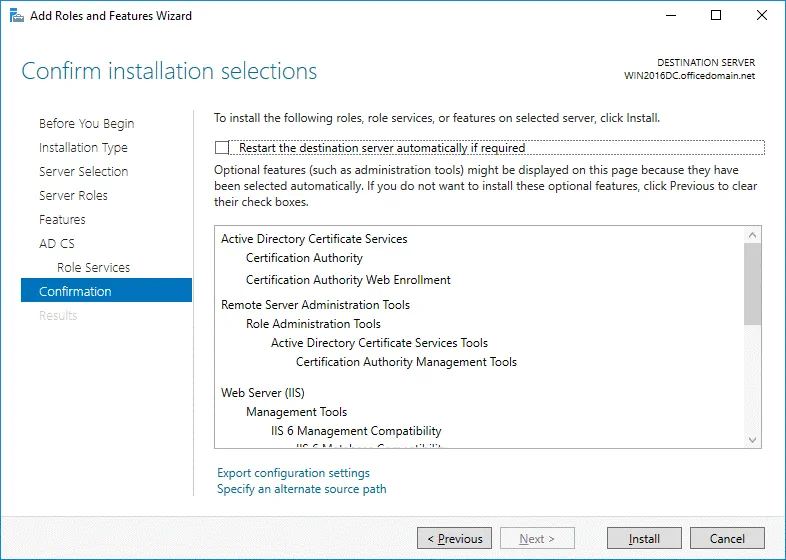

Confirmation. Controlla la configurazione, seleziona la casella di controllo per riavviare automaticamente il server di destinazione, se obbligatorio, e premi Installa per avviare il processo di installazione.

Configurazione ADCS

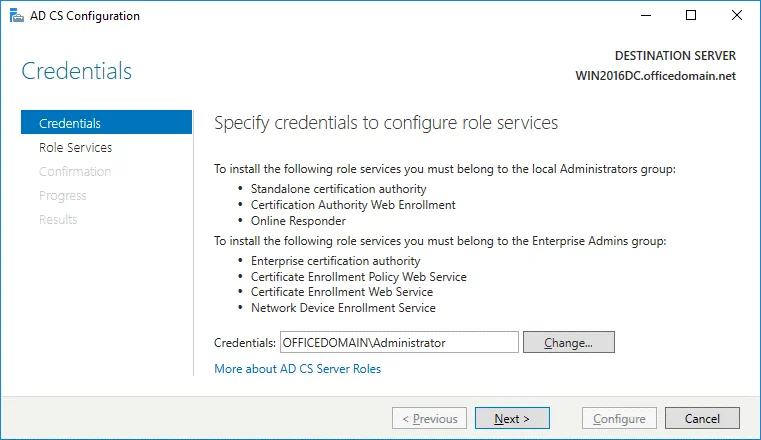

Ora è necessario eseguire la configurazione post-implementazione dei servizi certificati Active Directory prima di poter continuare a configurare ADFS per Office 365. In Server Manager, fare clic sul triangolo giallo vicino all’icona della bandiera. Nel menu che si apre, fare clic su Configurare i certificati Active Directory su questa macchina.

Credenziali. Specificare le credenziali per configurare i servizi di ruolo. Nel nostro caso, DOMINIO UFFICIOAmministratore è l’account utilizzato per installare i servizi di ruolo selezionati. Premere Avanti per ogni fase della procedura guidata per continuare.

Servizi di ruolo. Per scegliere Autorità di certificazione e Autorità di certificazione Iscrizione web, selezionare le caselle di controllo appropriate.

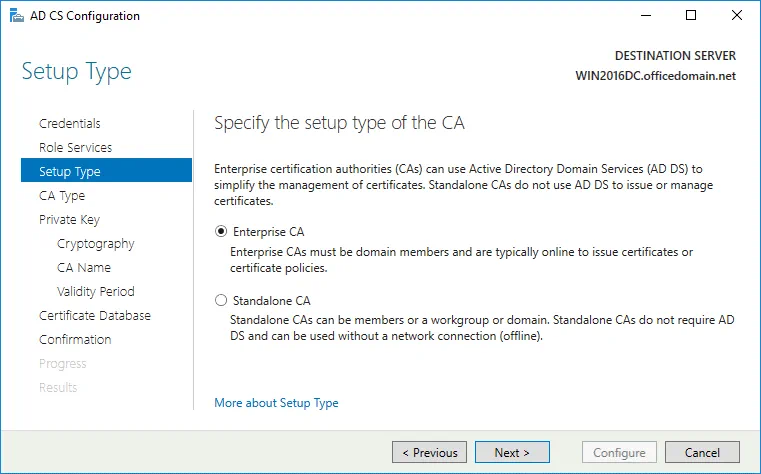

Tipo di configurazione. Seleziona CA aziendale perché in questo caso vengono utilizzati i servizi di dominio Active Directory.

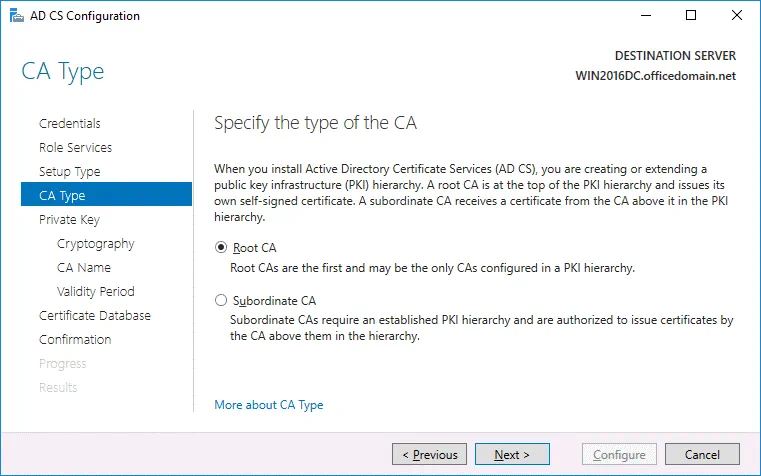

Tipo CA. Specificare il tipo di CA. Selezionare CA radice che è il primo in una gerarchia di infrastruttura a chiave pubblica (PKI).

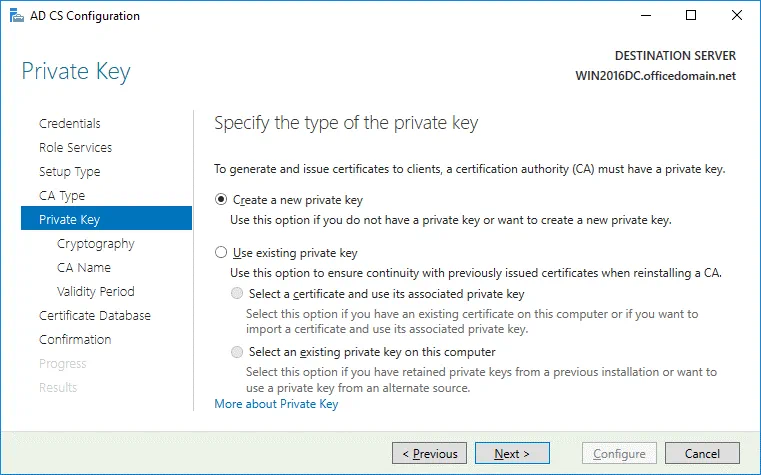

Chiave privata. Per specificare il tipo di chiave privata, selezionare Crea una nuova chiave privata.

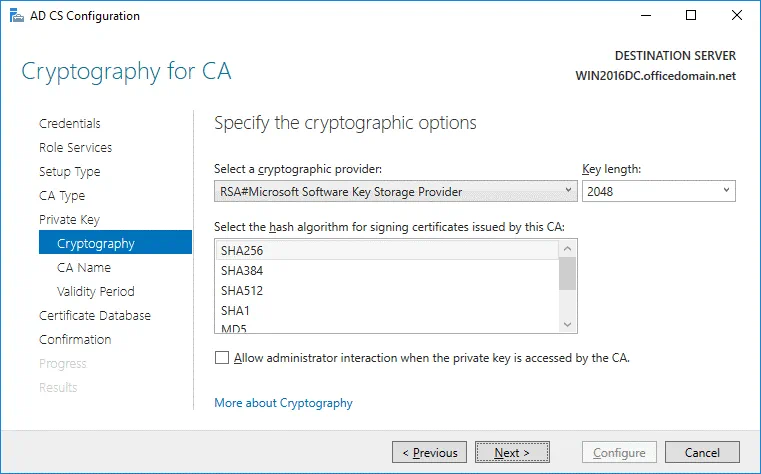

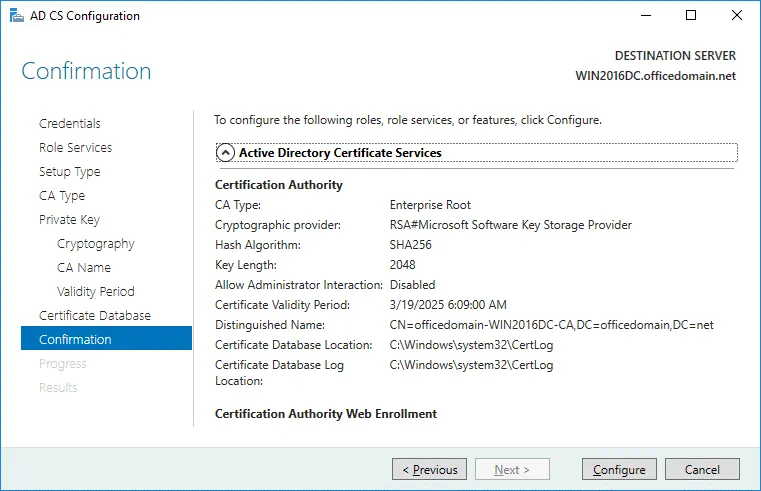

Crittografia. Specificare le opzioni crittografiche per CA. In questo esempio, RSA#Fornitore di storage chiavi software Microsoft viene selezionato con una lunghezza della chiave di 2048. SHA256 è selezionato come algoritmo hash.

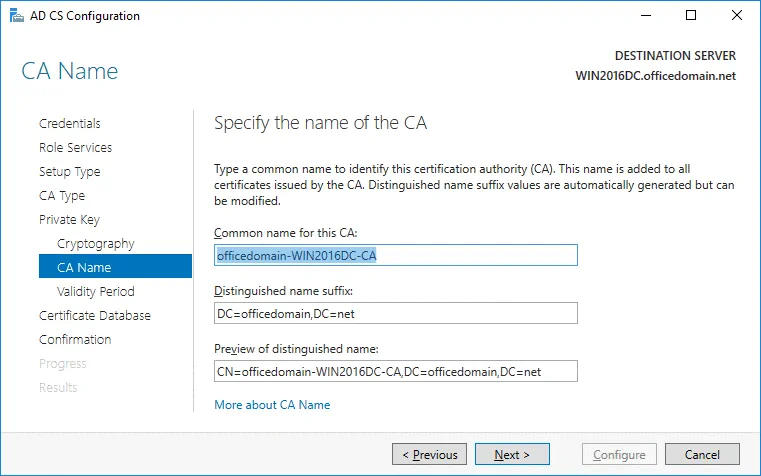

Nome CA. Specificare il nome della CA. In questo esempio vengono utilizzati i seguenti parametri.

Nome comune per questa CA: dominio-ufficio-WIN2016DC-CA

Suffisso del nome distinto: DC=dominioufficio,DC=rete

Anteprima del nome distinto: CN=officedomain-WIN2016DC-CA,DC=officedomain,DC=net

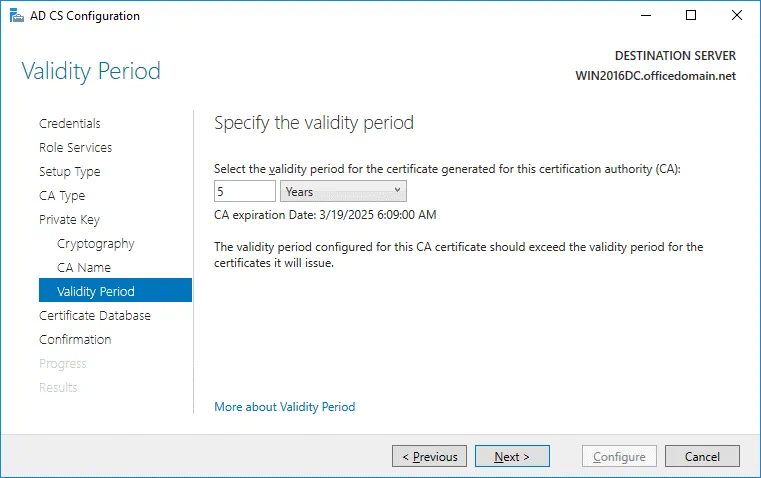

Periodo di validità. Specificare il periodo di validità del certificato generato per questa autorità di certificazione (CA), ad esempio 5 anni.

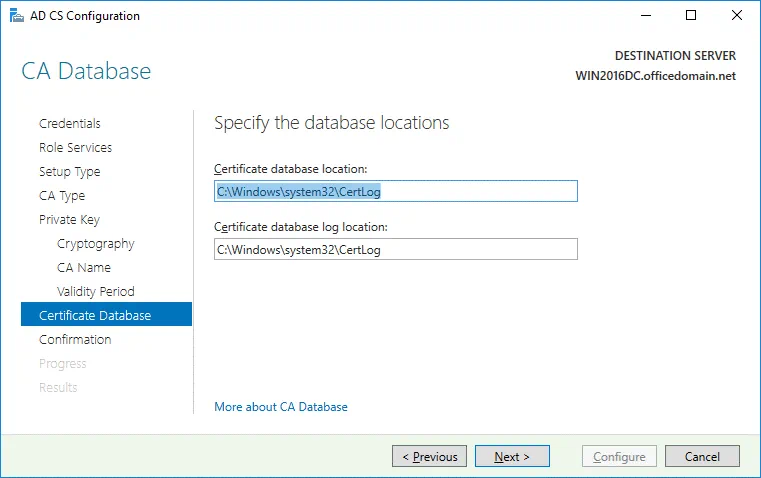

Database dei certificati. Specificare le ubicazioni del database. È possibile mantenere i valori predefiniti.

Ubicazione del database dei certificati: C:Windowssystem32CertLog

Ubicazione del registro del database dei certificati: C:Windowssystem32CertLog

Confirmation. Controlla la configurazione dei servizi certificati Active Directory e, se tutto è OK, premi Configura.

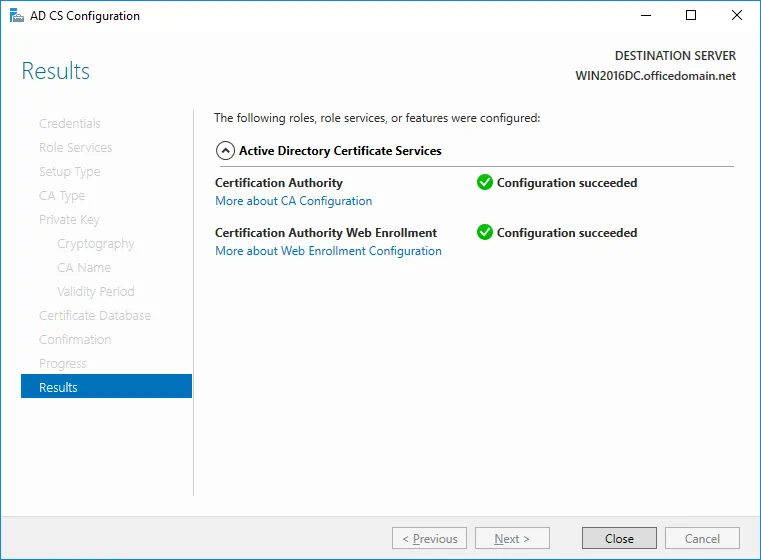

Se vedi il Configurazione riuscita messaggio, allora tutto è corretto e puoi chiudere la finestra.

Modifica di un modello di certificato

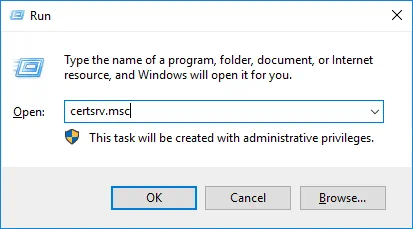

Per modificare un modello di certificato, aprire la finestra di configurazione dell’Autorità di certificazione premendo Win+R e correre certsrv.msc

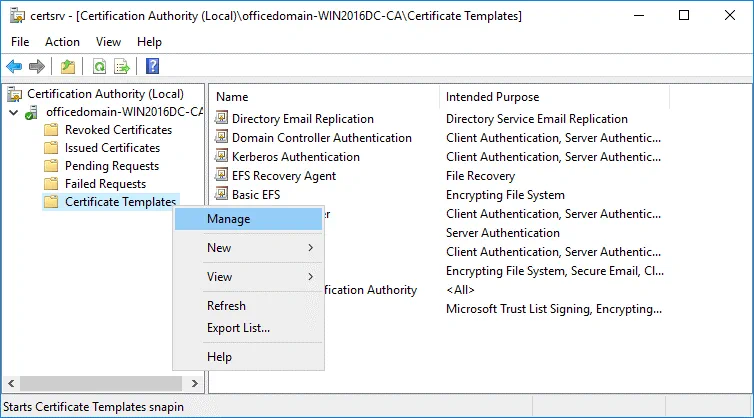

Nella finestra aperta dell’Autorità di certificazione, fare clic con il pulsante destro del mouse Modelli di certificati e nel menu contestuale clicca su Gestisci.

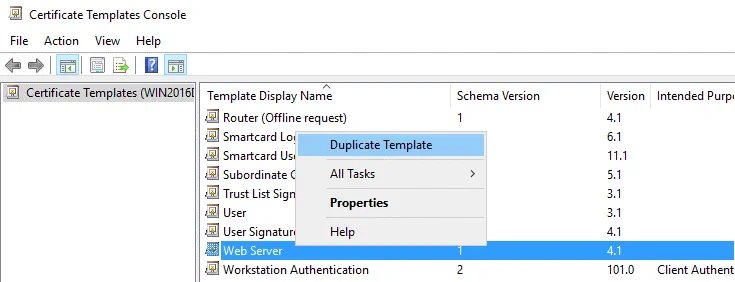

Nella Console modelli certificati aperta, fare clic con il pulsante destro del mouse Server web e nel menu contestuale premi Modello duplicato.

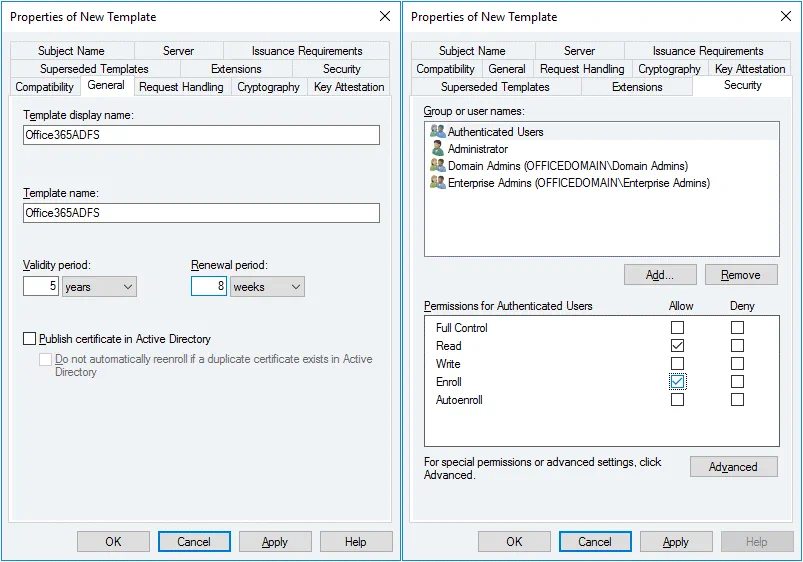

Il Proprietà del nuovo modello Si apre una finestra. Nel Generale tab inserisci il nome di visualizzazione del modello e il nome del modello. Stiamo configurando ADFS per Office 365, quindi il nome del modello è Office365ADFS in questo esempio. È anche possibile impostare il periodo di validità del certificato.

Nel Sicurezza seleziona scheda Utenti autenticati e nelle autorizzazioni per gli utenti autenticati seleziona la casella di controllo per Consenti Iscriviti (vedi screenshot qui sotto).

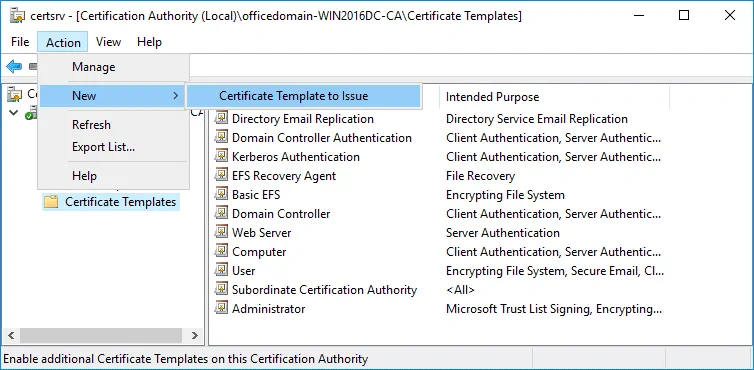

Ora nella finestra Autorità di certificazione (certsrv) fare clic su Azione > Nuovo > Modello di certificato da rilasciare.

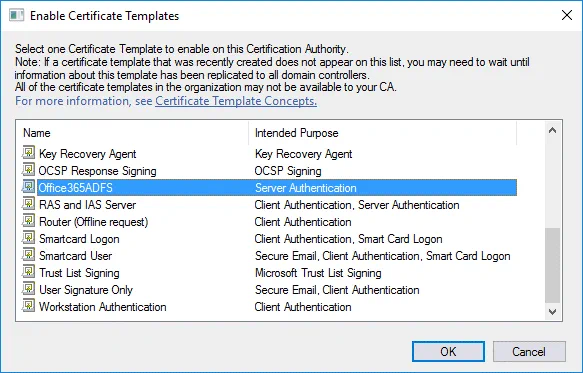

Nel Abilita modelli di certificato finestra, seleziona il modello che hai creato in precedenza (Office365ADFS in questo caso) e premi OK.

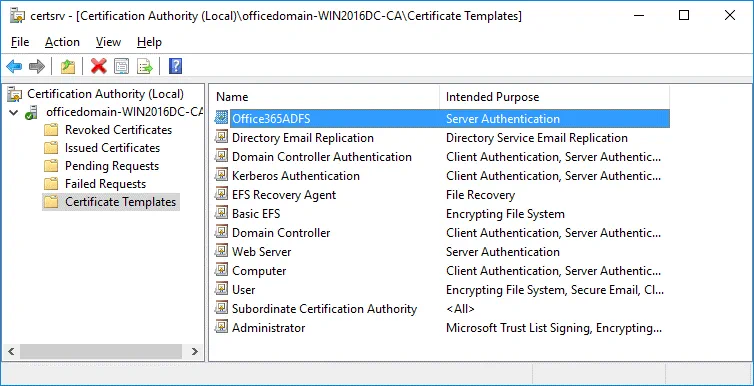

Ora il modello Office365ADFS viene visualizzato nell’elenco dei modelli in Modelli di certificati directory del Autorità di certificazione elenco.

Creazione di un nuovo certificato

Vai a Avvia > Esegui e apri il Gestore certificati con il comando:

certlm

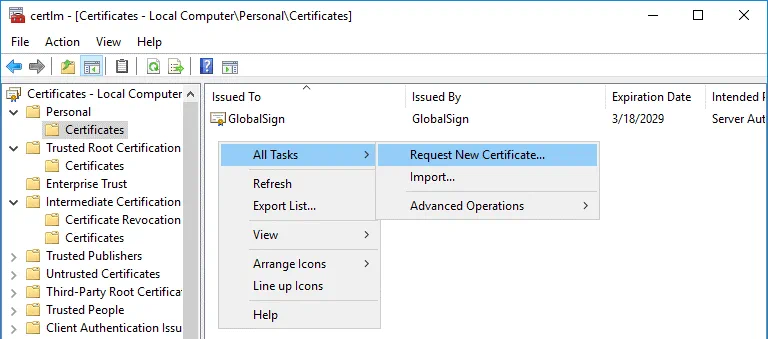

Nel certlm finestra che si apre, vai a Personale > Certificati, quindi fai clic con il pulsante destro del mouse in uno spazio vuoto nella sezione destra della finestra. Nel menu contestuale, seleziona Tutte le attività > Richiedi nuovo certificato.

Prima di iniziare. Non c’è nulla da configurare in questo passaggio. Fare clic su Avanti continuare.

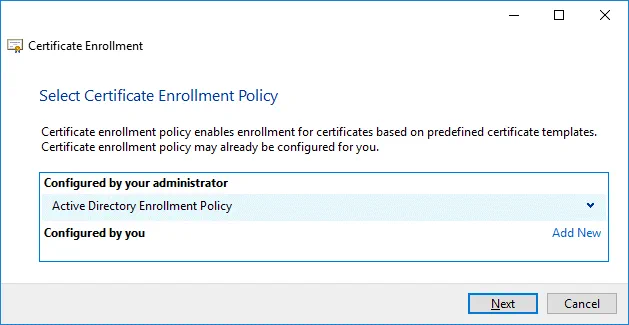

Selezionare il criterio di registrazione dei certificati. In questa fase è possibile utilizzare le impostazioni predefinite.

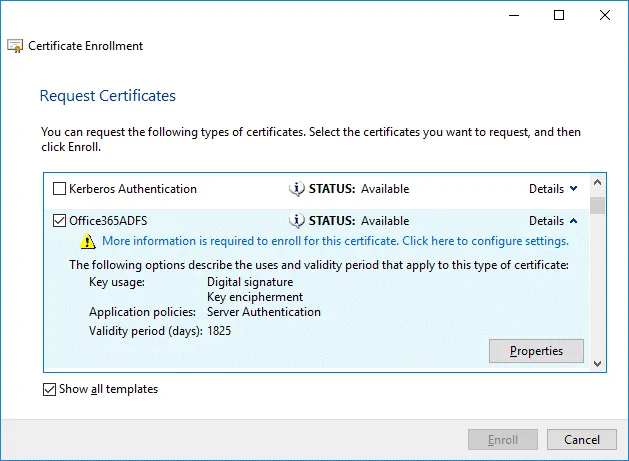

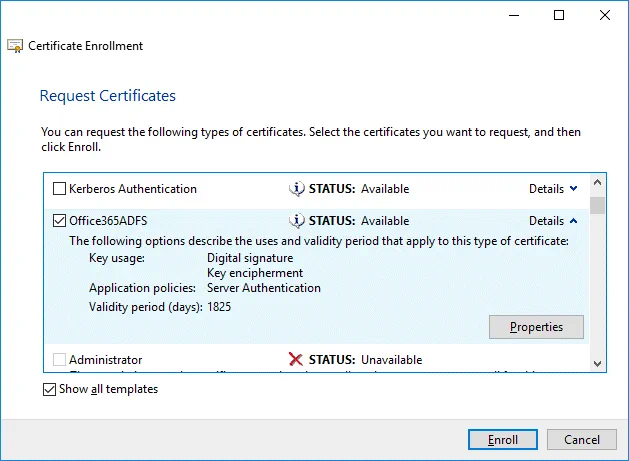

Richiedi certificati. Seleziona il tuo Office365ADFS modello di certificato selezionando la casella di controllo, fare clic su Dettagli per espandere le impostazioni e quindi fare clic su Proprietà.

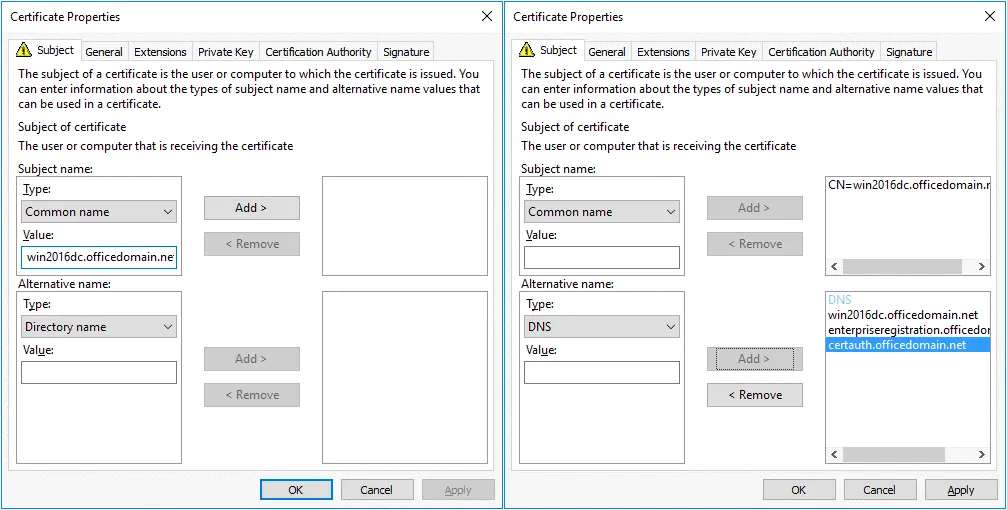

Si apre la finestra Proprietà certificato. Nel Subject scheda, trova il Nome dell’oggetto sezione e, nel menu a tendina, seleziona Nome comune come tipo. Immettere il valore che è un nome di dominio completo (FQDN) del server Windows su cui è installato ADFS, ad esempio: win2016dc.dominioaziendale.net (vedi screenshot a sinistra).

Analogamente, nel Nome alternativo sezione, aggiungi tre valori. Tipo: DNS.

win2016dc.dominioaziendale.net

enterpriseregistration.officedomain.net

certauth.dominioaziendale.net

Nota: Un certificato deve supportare l’autenticazione server EKU ed essere in grado di esportare la chiave privata. Tutti i server di una farm devono utilizzare lo stesso certificato. Dopo aver configurato il primo server ADFS nella farm, è necessario esportare un certificato su un altro server. Non è possibile utilizzare certificati diversi con impronte digitali diverse.

Per creare un certificato personalizzato è possibile utilizzare un modello di certificato per un server web o un altro certificato. La condizione principale è l’EKU corretto. Un altro punto importante è l’utilizzo di valori corretti per il nome del soggetto e il nome alternativo del soggetto.

registrazioneimpresa.[domain-name] viene utilizzato per consentire ai clienti di registrarsi tramite Workplace Join e fornisce meccanismi per implementare l’accesso condizionale per le applicazioni web la cui autenticazione è configurata tramite ADFS. Anche la configurazione ADFS di Office 365 può utilizzare questo principio.

certauth.[domain-name] consente l’autenticazione tramite smart card, comprese le smart card Virtuali.

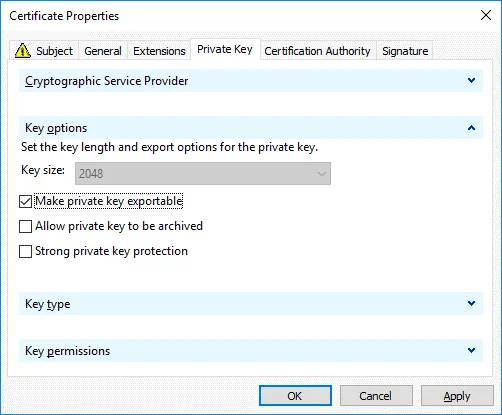

Nel Chiave privata scheda, selezionare il Rendere esportabile la chiave privata casella di controllo.

Hit OK per salvare le impostazioni.

Tutte le informazioni obbligatorie per registrare il certificato sono state definite. Clicca su Iscriviti continuare.

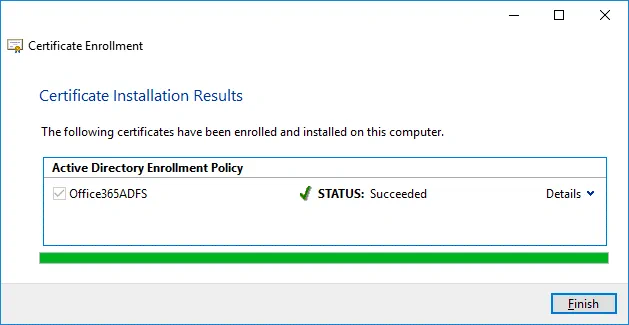

Se lo stato è Riuscito nel Risultati dell’installazione del certificato passaggio della procedura guidata, fare clic su Termina chiudi la finestra.

Esportazione di un certificato per la configurazione di Office 365 ADFS

È necessario esportare un certificato in un file che possa essere utilizzato sul server corrente e su altri server Windows nella farm ADFS.

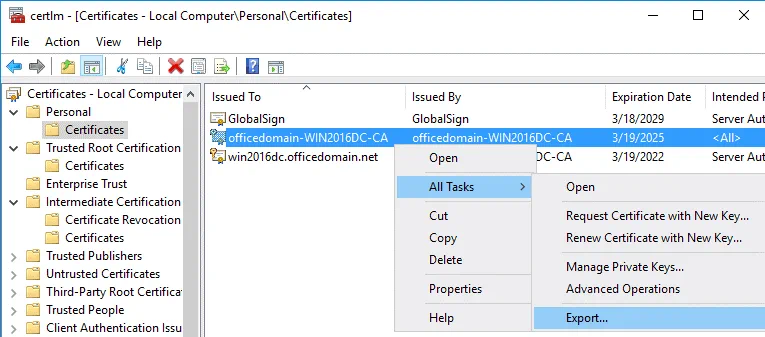

Run certlm se non l’hai ancora fatto.

Vai a Personale > Certificati, seleziona il tuo certificato. Nel nostro esempio, il certificato selezionato è dominio-ufficio-WIN2016DC-CA. Fai clic con il pulsante destro del mouse sul certificato e nel menu contestuale seleziona Tutte le attività > Esporta.

Si apre la procedura guidata di esportazione dei certificati.

Benvenuto nella procedura guidata per l’esportazione dei certificatiQuesto è il primo passo della procedura guidata utilizzata per l’introduzione. Non c’è nulla da configurare e puoi cliccare su Avanti continuare.

Esporta chiave privata. Seleziona Sì, esporta la chiave privata.

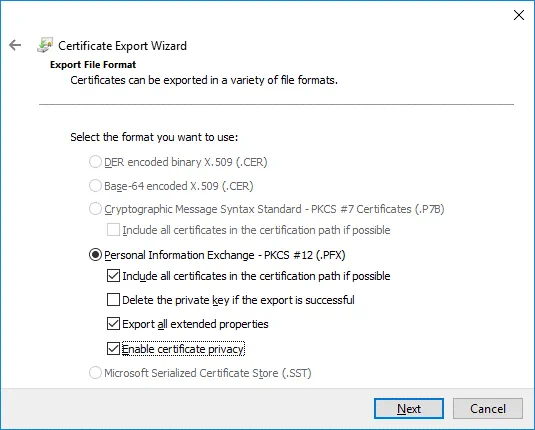

Formato file di esportazione. Seleziona Scambio di informazioni personali – PKCS #12 (.PFX) come formato del file. Quindi selezionare le seguenti caselle di controllo:

- Includere tutti i certificati nel percorso di certificazione, se possibile.

- Esporta tutte le proprietà estese

- Abilita la privacy dei certificati

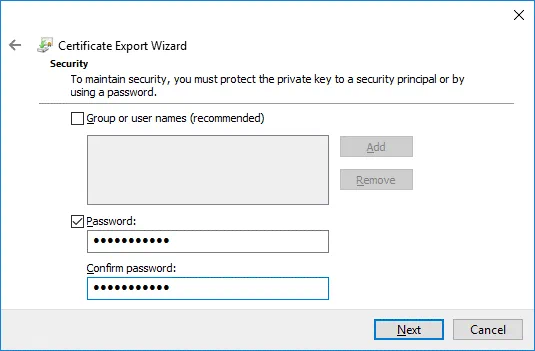

Sicurezza. Selezionare il Password casella di controllo, inserisci la tua password e conferma la password.

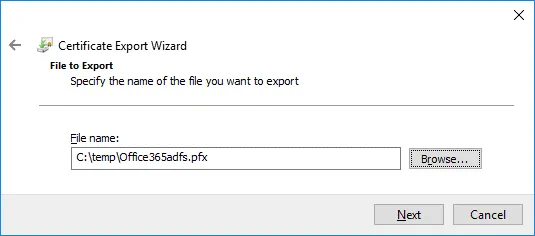

File da esportare. Clicca Sfoglia e selezionare la destinazione e il nome del file per il certificato esportato. In questo esempio, il nome del file da esportare è C:tempOffice365adfs.pfx

Completamento della procedura guidata di esportazione dei certificatiOra è tutto pronto per l’esportazione. Premi Termina per esportare il certificato. L’esportazione è stata completata con successo. Fare clic su OK chiudi la finestra.

Configurazione di ADFS per Office 365

Dopo aver installato il ruolo ADFS e creato/esportato un certificato, è possibile riprendere la configurazione di Office 365 ADFS.

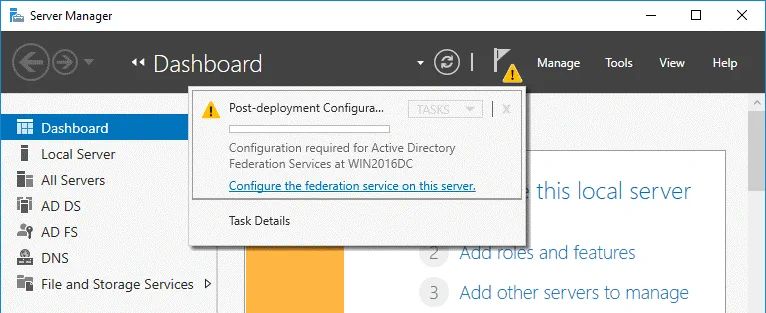

Aprire Server Manager e fare clic sull’icona a forma di bandiera con il triangolo giallo. Nel menu che si apre, fare clic su Configurare il servizio federativo su questo server per eseguire la configurazione post-implementazione.

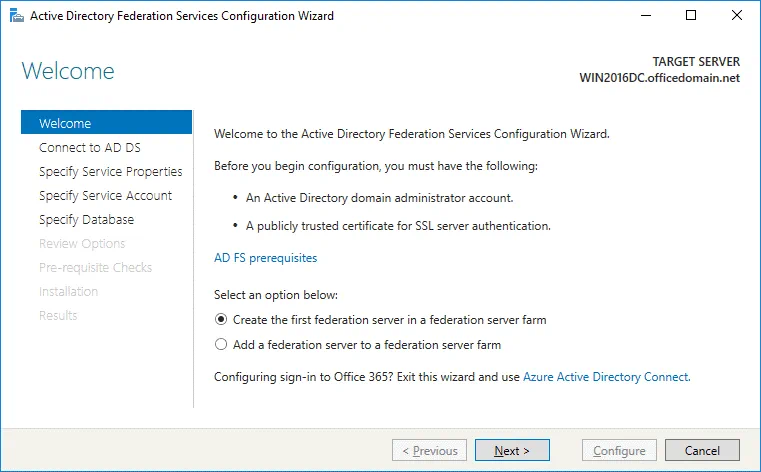

Si apre la procedura guidata di configurazione dei servizi di federazione di Active Directory.

Benvenuto. Nel primo passaggio della procedura guidata, selezionare l’opzione: Creare il primo server federativo in una server farm federativa. Colpisci Avanti continuare.

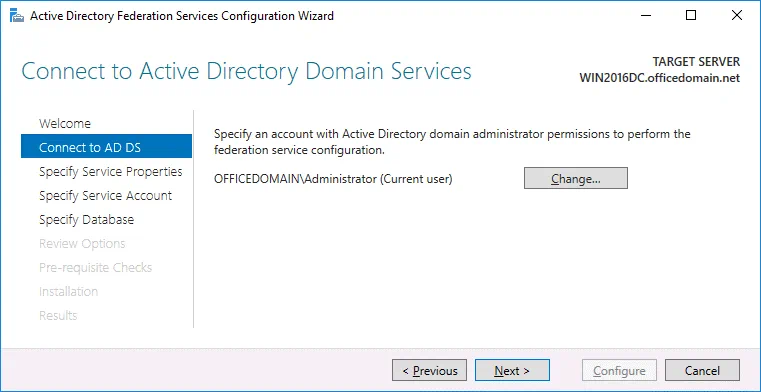

Connettiti ad AD DS. Selezionare l’account con le autorizzazioni dell’amministratore di dominio AD (DOMINIO UFFICIOAmministratore in questo caso). È possibile fare clic sul pulsante Modifica e selezionare un altro utente.

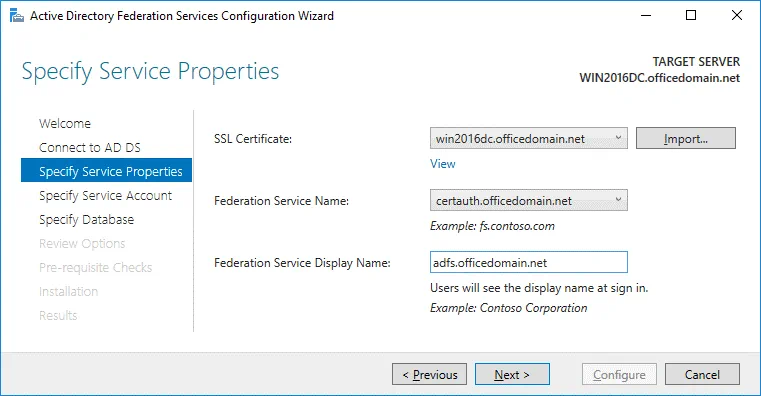

Specificare le proprietà del servizio. Certificato SSL: win2016dc.dominioaziendale.net (seleziona il certificato che hai creato in precedenza nel menu a tendina. In alternativa, clicca sul pulsante Importa e sfoglia il file del certificato esportato.)

Nome del servizio federativo: certauth.dominioaziendale.net

Nome di visualizzazione del servizio federazione: adfs.dominioaziendale.net (questo nome verrà visualizzato agli utenti per effettuare l’accesso).

Specificare l’account di servizio. Specificare un account utente o un gruppo di dominio. Nel nostro esempio è selezionata la seconda opzione: Utilizza un account utente o un gruppo di dominio esistente. Clicca Seleziona scegliere l’account con autorizzazioni di amministrazione (uno speciale adfssrv L’account è stato creato all’inizio di questa guida.

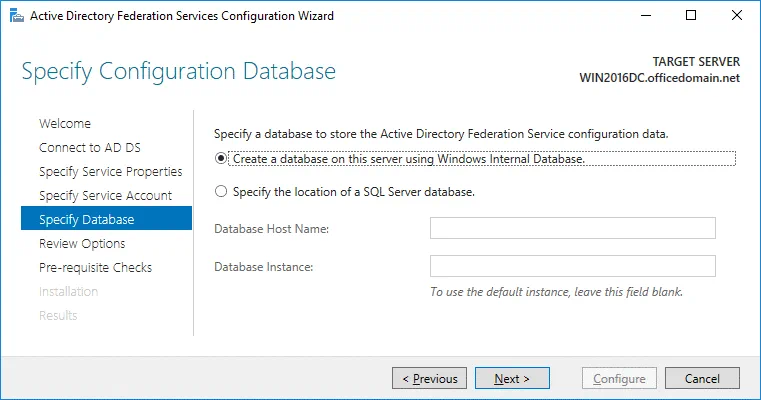

Specificare il database. In questa fase è necessario specificare un database in cui archiviare i dati di configurazione di Active Directory Federation Service. Per le organizzazioni di piccole dimensioni e gli ambienti ADFS è possibile utilizzare il database interno. Per le implementazioni ADFS di grandi dimensioni si consiglia di utilizzare il database MS SQL Server. In questo esempio selezioniamo la prima opzione:

Crea un database su questo server utilizzando il database interno di Windows..

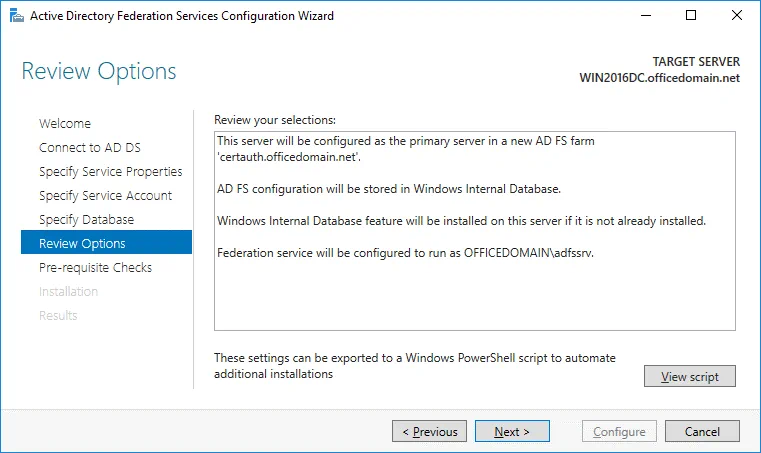

Opzioni di revisione. Esamina le opzioni disponibili. Puoi cliccare su Visualizza script e salva lo script di configurazione. Questo può essere utile se desideri effettuare l’implementazione di più server Active Directory Federation.

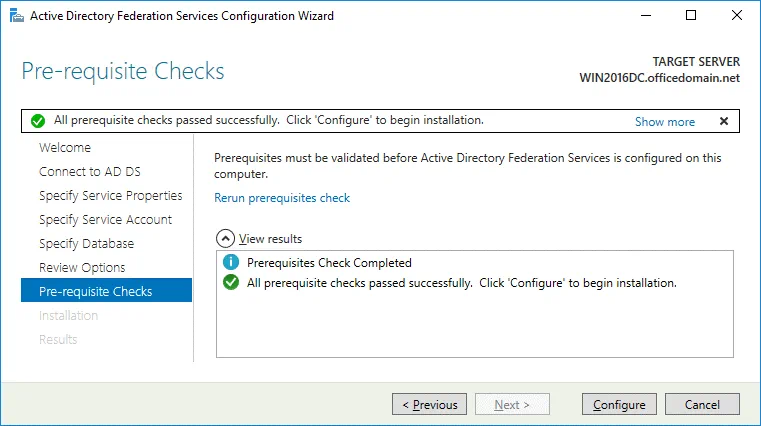

Controlli dei prerequisiti. Un sistema verifica i parametri di configurazione. Se tutto è corretto, verrà visualizzato il messaggio: Tutti i controlli dei prerequisiti sono stati superati con successo. Fare clic su Configura per avviare l’installazione. Attendere il completamento della configurazione di Office 365 ADFS.

Risultati. In caso di installazione riuscita, verrà visualizzato il messaggio: Questo server è stato configurato correttamente.. È possibile chiudere la procedura guidata.

Esegui PowerShell come amministratore ed esegui il comando:

Set-AdfsProperties -EnableIdpInitiatedSignonPage $true

È possibile controllare il Abilita pagina di accesso avviata da IdP parametro con il Get-AdfsProperties comando.

È possibile testare la pagina di accesso ADFS nel browser Web utilizzando uno dei seguenti collegamenti:

https://win2016dc.officedomain.net/adfs/ls/IdpInitiatedSignon.aspx

https://win2016dc.officedomain.net/adfs/ls/idpinitiatedsignon.htm

Cambia il nome di dominio (win2016dc.dominioaziendale.net) in questi collegamenti in base alla configurazione. Successivamente è possibile personalizzare quella pagina web, ad esempio implementando lo stile aziendale.

Aggiungere il sito (i collegamenti sopra indicati) ai siti attendibili nei criteri di gruppo in modo che gli utenti del dominio non debbano inserire manualmente le password.

Utilizzo di Azure AD Connect

Azure AD Connect è uno strumento Microsoft che consente di connettere l’infrastruttura Active Directory locale ad Azure Active Directory nel cloud. L’autenticazione e l’autorizzazione in ambienti misti sono anche denominate identità ibrida. Quando si installa Azure AD Connect, vengono installati i componenti che consentono la connessione con SSO e sincronizzazione AD.

Scarica Azure AD Connect utilizzando il link sottostante:

https://www.microsoft.com/en-us/download/details.aspx?id=47594

È possibile scaricare strumenti che consentono di connettersi ad Azure Active Tenant con PowerShell.

Microsoft Online Services Sign-In Assistant per professionisti IT RTW:

https://www.microsoft.com/en-us/download/details.aspx?id=41950

Modulo Windows Azure Active Directory per Windows PowerShell:

https://www.powershellgallery.com/packages/MSOnline/1.1.166.0

Installa Azure AD Connect ed esegui la procedura guidata di Azure AD Connect. Configura quanto segue:

Connettiti ad Azure AD. Inserisci le tue credenziali Azure AD.

Connettiti ad AD DS. Immettere le credenziali dell’amministratore aziendale dei servizi di dominio Active Directory. (ad esempio, officedomain.netamministratore)

Configura. È possibile selezionare la casella di controllo: Avvia il processo di sincronizzazione al termine della configurazione

Hit Installa.

Una volta completata la configurazione, premi Esci. Ora è possibile controllare i dettagli degli utenti Active Directory on-premise in Portale Azure > Azure Active Directory.

Quindi è possibile installare Office 365 ProPlus su altri computer nel dominio. Il processo di installazione è descritto in dettagli in Come installare Office 365 ProPlus su un server Remote Desktop Services. Nella configurazione XML, utilizzare una cartella condivisa accessibile agli utenti del dominio. Una volta installato Office 365 e completata la configurazione di Office 365 ADFS, è possibile accedere agli account Office 365 con la password Single Sign-On utilizzando le credenziali del dominio Windows (tramite il server ADFS).

Conclusione

Questo post del blog tratta la configurazione di Microsoft Office 365 ADFS per consentire agli utenti della tua organizzazione di utilizzare il Single Sign-On (SSO) per l’autenticazione con Federated Identity Management. L’idea è quella di creare un utente una volta nel dominio Active Directory della tua organizzazione e sincronizzare Azure Cloud con Active Directory on-premise per fornire SSO per le applicazioni Office 365. Uno dei passaggi più importanti della configurazione è la generazione di un certificato per la configurazione di Active Directory Federation Services. Dopo aver configurato ADFS per Office 365, è necessario installare Azure AD Connect per sincronizzare gli ambienti on-premise e cloud e garantire l’identità ibrida.