Explication des types de topologie de réseau

Lorsque vous construisez un réseau informatique, vous devez définir la topologie réseau que vous souhaitez utiliser. Il existe aujourd’hui plusieurs types de topologies réseau, chacune présentant des avantages et des inconvénients. La topologie que vous choisissez détermine les performances optimales de votre réseau, les options d’évolutivité, la facilité de maintenance et les coûts de construction du réseau. C’est pourquoi il est important de choisir le bon type de topologie réseau.

Cet article de blog traite des types de topologies réseau, de leurs avantages et de leurs inconvénients. Il fournit également des recommandations sur la topologie réseau à utiliser dans différents scénarios. Des exemples pratiques d’utilisation d’un type spécifique de topologies réseau peuvent vous aider à comprendre quand chaque topologie peut être appliquée.

Qu’est-ce que la topologie réseau ?

La topologie réseau ou la configuration réseau définit la structure du réseau et la manière dont les composants réseau sont connectés. Les types de topologie réseau sont généralement représentés à l’aide de diagrammes de topologie réseau pour plus de commodité et de clarté. Il existe deux types de topologie réseau : physique et logique.

Topologie physique décrit comment les périphériques réseau (appelés ordinateurs, stations ou nœuds) sont physiquement connectés dans un réseau informatique. Le schéma géométrique, les connexions, les interconnexions, l’emplacement des appliances, le nombre d’adaptateurs réseau utilisés, les types d’adaptateurs réseau, le type de câble, les connecteurs de câble et les autres équipements réseau sont les aspects de la topologie physique du réseau.

Topologie logique représente le flux de données d’une station à une autre, la manière dont les données sont transmises et reçues, le cheminement des données dans le réseau et les protocoles utilisés. La topologie logique du réseau explique comment les données sont transférées sur une topologie physique. Les ressources réseau cloud et virtuelles font partie de la topologie logique.

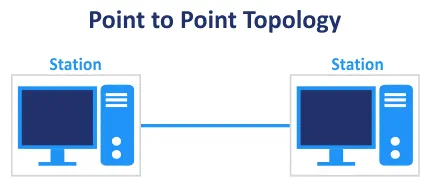

Topologie réseau point à point

La topologie réseau point à point est la topologie réseau la plus simple utilisée lorsque seuls deux ordinateurs ou autres périphériques réseau sont connectés entre eux. Dans ce cas d’utilisation, un seul câble est utilisé. L’exemple le plus courant de topologie de réseau point à point est la connexion de deux ordinateurs (équipés de cartes réseau Ethernet avec ports RJ-45) à l’aide d’un câble à paires torsadées (UTP Cat 5e, FTP Cat 5e, STP Cat 5e, etc.). Les topologies de type point à point sont également appelées topologies P2P.

Reportez-vous à la dernière section de l’article de blog pour en savoir plus sur les différents types de câbles .

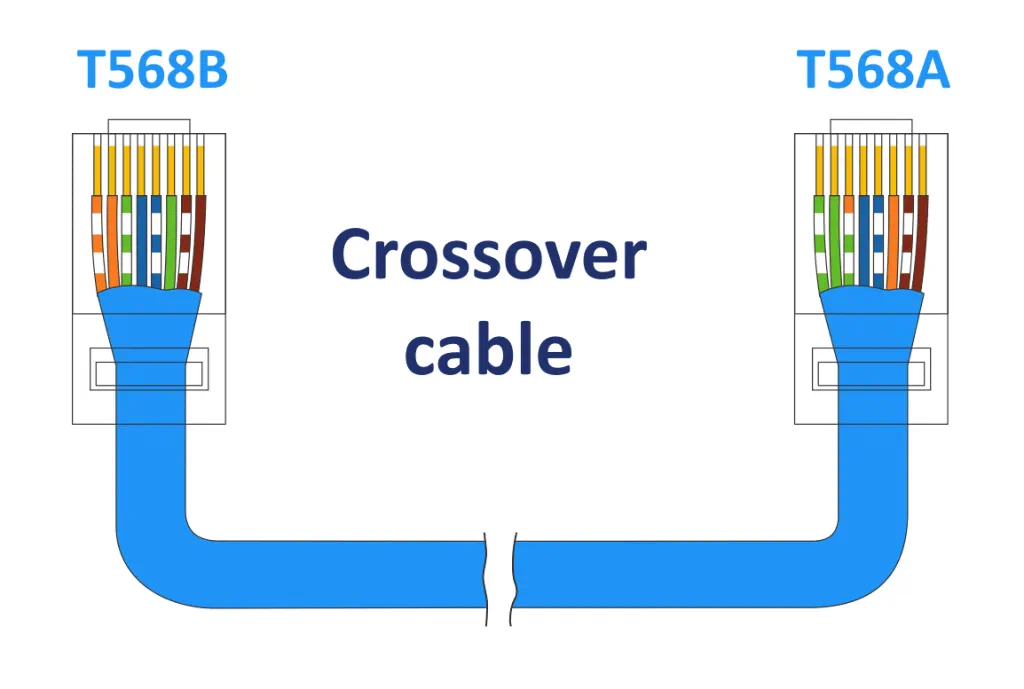

Le câble croisé Ethernet de catégorie 5e est un câble qui comporte quatre paires de fils torsadés. Le câble est équipé de connecteurs RJ-45 aux deux extrémités, avec un câblage T568A à une extrémité et T568B à l’autre extrémité. Le câble croisé est utilisé pour connecter des appliances réseau du même type, telles que deux cartes Ethernet de différents ordinateurs. Les cartes réseau modernes peuvent travailler avec un câble de raccordement sans câble croisé lorsqu’elles connectent deux ordinateurs à l’aide d’une topologie de réseau point à point. La connexion est possible grâce à la prise en charge Ethernet Auto MDI-X (croisement d’interface dépendant du support).

Les cordons de raccordement ou câbles de raccordement sont utilisés pour connecter une carte réseau d’un ordinateur à un commutateur et pour connecter les commutateurs entre eux. Les deux extrémités d’un cordon de raccordement sont serties selon la norme T568B (la norme T568A peut également être utilisée pour les deux extrémités du cordon de raccordement, mais cette pratique n’est pas courante).

Topologie de réseau en bus

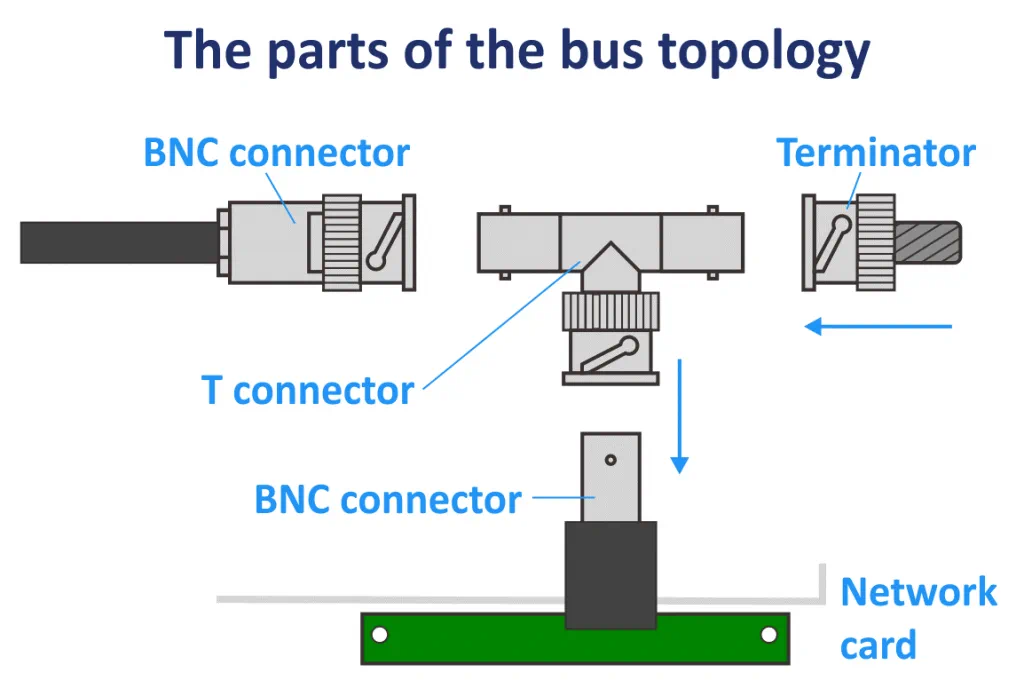

Dans une topologie en bus, le câble principal est appelé câble commun ou câble dorsal. Les stations sont connectées à ce câble principal par d’autres câbles appelés lignes de dérivation. Le dispositif de dérivation est utilisé pour connecter les lignes de dérivation au câble principal. Un câble coaxial RG-58 d’une impédance d’environ 50-52 ohms est généralement utilisé pour construire le réseau dans une topologie en bus. Des connecteurs BNC (Bayonet Neill-Concelman) sont utilisés pour connecter les différentes parties du réseau et relier un câble à la carte réseau. Les terminateurs sont des appliances installées à chaque extrémité du câble backbone afin d’adsorber les signaux et d’éviter qu’ils ne soient renvoyés vers le bus (ce qui causerait de graves problèmes au réseau).

La difficulté d’installation de la topologie en bus est moyenne. Cette topologie nécessite moins de câbles que les autres types de topologie réseau et coûte moins cher. Cette topologie réseau est utilisée pour les petits réseaux. L’évolutivité est faible car la longueur du câble dorsal est limitée, tout comme le nombre de stations pouvant être connectées au câble dorsal. Chaque appliance réseau est connectée à un seul câble.

Une topologie en bus rend difficile la détection des pannes réseau. Si le câble principal est endommagé, le réseau tombe en panne. Chaque nœud supplémentaire ralentit la vitesse de transmission des données dans le réseau. Les données ne peuvent être envoyées que dans un seul sens et sont en semi-duplex. Lorsqu’une station envoie un paquet à une station cible, le paquet est envoyé à toutes les stations (communication de diffusion). Cependant, seule la station cible reçoit le paquet (après vérification de l’adresse MAC de destination dans la trame de données). Ce principe de fonctionnement entraîne une surcharge du réseau et n’est pas rationnel. Le réseau de type topologie en bus fonctionne en mode semi-duplex.

Le mode semi-duplex ne permet pas aux stations du réseau d’émettre et de recevoir des données en même temps. Toute la bande passante du canal est utilisée lorsque les données sont transférées dans l’une ou l’autre direction. Lorsqu’une station envoie des données, les autres stations ne peuvent que recevoir des données.

En mode full-duplex , les deux stations peuvent transmettre et recevoir des données simultanément. La capacité de la liaison est partagée entre les signaux allant dans un sens et ceux allant dans l’autre sens. La liaison doit disposer de deux chemins physiques distincts pour envoyer et recevoir des données. Il est également possible de répartir la capacité totale entre les signaux allant dans les deux sens.

10BASE2 fait partie des spécifications IEEE 802.3 utilisées pour les réseaux Ethernet avec câble coaxial. La longueur maximale du câble varie entre 185 et 200 mètres. La longueur maximale du câble coaxial épais pour la norme 10BASE5 est de 200 mètres.

CSMA/CD (Carrier Sense Multiple Access/Collision Detection) est la technologie utilisée pour éviter les collisions (lorsque deux ou plusieurs appliances transmettent des données en même temps, ce qui entraîne une corruption des données transmises) dans le réseau. Ce protocole détermine quelle appliance peut transmettre des données à quel moment. IEEE 802.3 est la norme qui définit les méthodes d’accès au LAN (réseau local) à l’aide du protocole CSMA/CD.

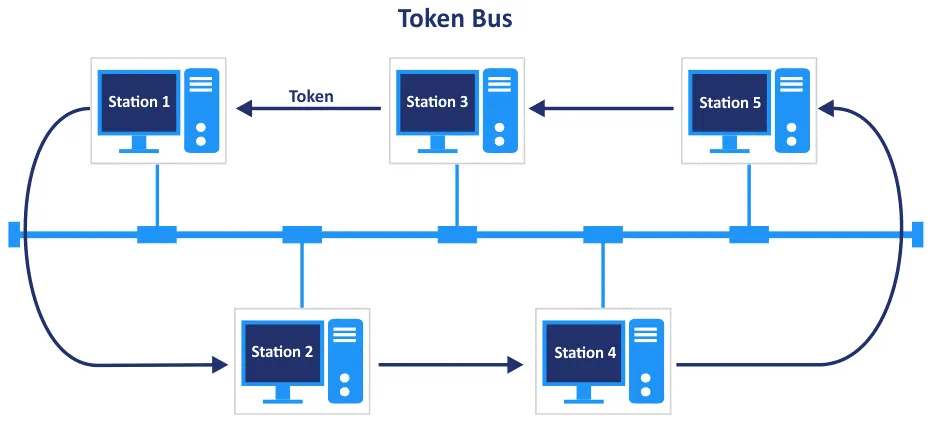

Bus à jeton

La norme IEEE 802.4 est la norme de bus à jeton utilisée pour créer un anneau à jeton logique dans les réseaux construits à l’aide de la topologie de bus. Un jeton est transmis d’une station à l’autre selon une séquence définie qui représente l’anneau logique dans le sens horaire ou antihoraire. Sur l’image suivante, pour la station 3, les voisins sont la station 1 et la station 5, et l’un d’eux est sélectionné pour transmettre les données en fonction de la direction. Seul le détenteur du jeton (la station qui possède le jeton) peut transmettre des trames dans le réseau. La norme IEEE 802.4 est plus complexe que le protocole IEEE 802.3.

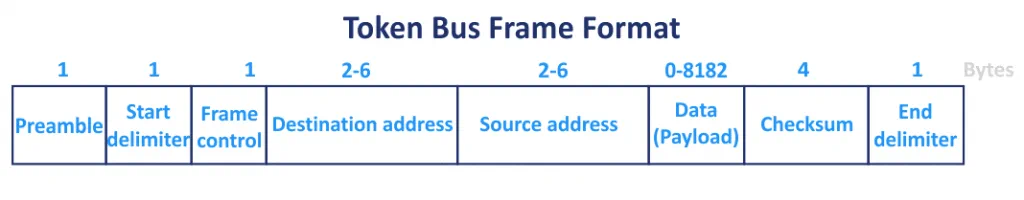

Format de trame Token Bus . La taille totale de la trame est de 8202 octets, et la trame se compose de 8 champs.

- Le préambule (1 octet) est utilisé pour la synchronisation.

- Le délimiteur de début (1 octet) est le champ utilisé pour marquer le début de la trame.

- Le contrôle de trame (1 octet) Überprüft, ob diese Trame eine Trame des Kontrolldes oder eine Trame der Daten ist.

- Die Adresse der destination (2 bis 6 Octets) spezifiziert die Adresse der destination.

- L’adresse source (2 à 6 octets) spécifie l’adresse de la station source.

- La charge utile (0 à 8182 octets) est un champ de longueur variable destiné à transporter les données utiles provenant de la couche réseau. 8182 octets est la valeur maximale si l’adresse de 2 octets est utilisée. Si la longueur de l’adresse est de 6 octets, la taille maximale du champ de charge utile est alors de 8174 octets.

- La somme de contrôle (4 octets) est utilisée pour la détection des erreurs.

- Le délimiteur de fin (1 octet) marque la fin de la trame.

La topologie de réseau en bus n’est pas recommandée pour les réseaux transférant un trafic important. Compte tenu du fait que la topologie de réseau en bus avec câbles coaxiaux était utilisée dans les années 1990 et que la vitesse maximale est de 10 Mbit/s, vous ne devriez pas utiliser cette topologie pour construire votre réseau aujourd’hui.

Topologie de réseau en anneau

La topologie de réseau en anneau est une modification de la topologie en bus. Dans la topologie de réseau en anneau, chaque station est connectée à deux autres stations de chaque côté. Les deux autres stations sont voisines de cette station. Les données circulent de manière séquentielle dans une seule direction, le réseau fonctionne donc en mode semi-duplex. Il n’y a pas de terminateurs et la dernière station est connectée à la première station de l’anneau. La topologie en anneau est plus rapide que la topologie en bus. Le câble coaxial et les connecteurs utilisés pour installer un réseau de topologie en anneau sont les mêmes que ceux utilisés pour la topologie de réseau en bus.

Si vous construisez un grand réseau utilisant la topologie en anneau, utilisez des répéteurs pour éviter la perte de données lors du transfert de données sur le réseau entre les stations sur de longs fragments de câble. En général, chaque station fonctionne comme un répéteur et amplifie le signal. Après que les données ont été transmises, celles-ci circulent le long de l’anneau et passent par des nœuds intermédiaires jusqu’à ce qu’elles soient reçues par l’appliance de destination.

La latence peut être plus élevée si le nombre de stations connectées au réseau est important. Par exemple, si le réseau compte 100 ordinateurs et que le premier ordinateur envoie un paquet au 100e ordinateur de l’anneau, le paquet doit passer par 99 stations pour atteindre l’ordinateur cible. N’oubliez pas que les données sont transférées de manière séquentielle. Tous les nœuds doivent rester actifs pour transmettre des données, c’est pourquoi la topologie en anneau est classée comme une topologie de réseau active. Le risque de collision de paquets est réduit, car un seul nœud du réseau peut envoyer des paquets à la fois. Cette approche permet d’obtenir une bande passante égale pour chaque nœud du réseau.

Token ring

Le token ring réseau est la mise en œuvre de la norme IEEE 802.5. Cette topologie fonctionne par l’intermédiaire d’un système basé sur des jetons. Le réseau en anneau à jeton est une technologie introduite en 1984 par IBM. Le jeton est un marqueur qui circule dans le sens unique de la boucle. Seul le nœud qui possède le jeton peut transmettre des données.

La première station qui commence à fonctionner dans le réseau devient la station de surveillance ou le moniteur actif, contrôle l’état du réseau et enlève les trames flottantes de l’anneau. Sinon, les trames flottantes circulent en continu dans l’anneau pendant une durée illimitée. Le moniteur actif est également utilisé pour éviter la perte de jetons (en générant un nouveau jeton) et pour synchroniser les erreurs.

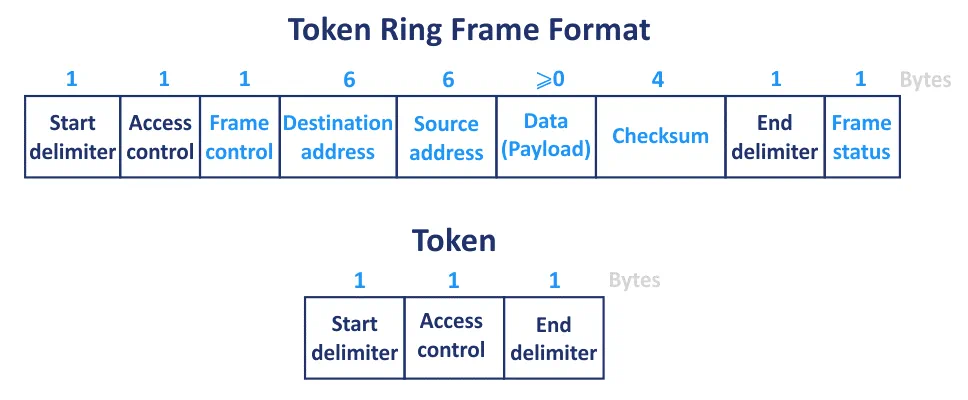

Le format de trame IEEE 802.5 pour un réseau en anneau à jeton est illustré dans le schéma ci-dessous.

- Le délimiteur de début (1 octet) est utilisé pour la synchronisation et pour notifier à une station l’arrivée d’un jeton.

- Le contrôle d’accès (1 octet) est le champ qui contient le bit de jeton, le bit de moniteur et les bits de priorité.

- Contrôle de trame (1 octet)

- Adresse de destination (6 octets) : définit l’adresse MAC du périphérique de destination.

- Adresse source (6 octets) : définit l’adresse MAC de l’expéditeur.

- La charge utile (0 octet ou plus) correspond aux données utiles (paquet IP) transférées dans une trame. La taille de la charge utile peut varier de 0 à la durée maximale de conservation du jeton.

- La somme de contrôle (4 octets), également appelée séquence de contrôle de trame ou CRC (contrôle de redondance cyclique), est utilisée pour vérifier les erreurs dans la trame. Les trames corrompues sont rejetées.

- Le délimiteur de fin (1 octet) marque la fin de la trame.

- Le statut de trame (1 octet) est un champ utilisé pour terminer une trame de données et sert d’ACK. Ce champ peut être défini par un récepteur et indique si l’adresse MAC a été reconnue et si la trame a été copiée.

La difficulté d’installation de la topologie en anneau est moyenne. Si vous souhaitez ajouter ou supprimer une appliance réseau, vous devez modifier seulement deux liaisons. La topologie en anneau n’est pas coûteuse à installer. Mais la liste des avantages s’arrête là. Passons maintenant aux inconvénients de la topologie en anneau. Chaque fragment du réseau peut constituer un point de défaillance. Une défaillance peut être causée par un câble cassé, une carte réseau endommagée, une déconnexion du câble, etc. En cas de défaillance d’une liaison, l’ensemble du réseau tombe en panne, car le signal ne peut plus circuler et passer le point de défaillance. La défaillance d’une station entraîne la défaillance de l’ensemble du réseau. Toutes les données circulent autour de l’anneau en passant par tous les nœuds jusqu’à atteindre le nœud de destination. Le dépannage est difficile.

Tous les nœuds du réseau de la topologie en anneau partagent la bande passante. Par conséquent, lorsque l’on ajoute des nœuds supplémentaires à l’anneau, des retards de communication et une dégradation des performances du réseau se produisent. Pour reconfigurer le réseau ou ajouter/supprimer des nœuds, le réseau doit être déconnecté et rester hors ligne. Les temps d’arrêt du réseau ne sont pas pratiques et rentables pour une organisation. La topologie en anneau n’est donc pas le meilleur choix pour construire un réseau évolutif et fiable.

La topologie en anneau dans les réseaux locaux était populaire dans les années 1990, jusqu’à l’utilisation massive de la norme Ethernet avec des câbles à paires torsadées et une topologie en étoile plus progressive. De nos jours, la topologie en anneau n’est plus utilisée et n’est pas recommandée pour un usage domestique ou professionnel en raison de la faible vitesse du réseau (4 ou 16 Mbit/s) et des autres inconvénients mentionnés ci-dessus.

Le double anneau

Le double anneau est une version modifiée de la topologie en anneau. L’ajout d’une deuxième connexion entre les nœuds d’un anneau permet le transfert de données dans les deux sens et fait fonctionner le réseau en mode full-duplex. Les données sont envoyées dans le sens horaire et antihoraire dans le réseau. Si une liaison dans le premier anneau tombe en panne, le deuxième anneau peut être utilisé comme liaison à sauvegarder pour poursuivre le fonctionnement du réseau jusqu’à ce que le problème dans le premier anneau soit résolu.

L’anneau optique dans les réseaux modernes utilise la topologie en anneau. Cette topologie de réseau est principalement utilisée par les fournisseurs d’accès Internet (FAI) et les fournisseurs de services gérés (MSP) pour créer des connexions dans les réseaux étendus.

Technologies et normes utilisées pour créer un anneau à fibre optique :

- Anneau de paquets résilient (RPR), connu sous le nom IEEE 802.17

- Protocole STP (Spanning Tree Protocol) pour éviter les boucles dans le réseau

- Anneau de protection partagé à sections multiples (MS-SPRing/4, MS-SPRing/2, etc.)

- Protection de connexion de sous-réseau (SNCP)

- Anneaux bidirectionnels à commutation de ligne à quatre fibres (BLSR/4), BLSR/2, etc.

- Module de transport synchrone (STM-4, STM-16, STM-64, etc.)

- Réseau optique synchrone (SONET) et hiérarchie numérique synchrone (SDH)

Des équipements réseau professionnels, tels que des commutateurs, prenant en charge les normes appropriées sont utilisés pour créer un anneau fibre optique. Le prix de ce matériel est élevé. L’anneau optique à haute disponibilité est utilisé pour connecter des nœuds situés dans différents quartiers d’une ville ou dans différentes villes au cercle à haute disponibilité et à haut débit.

Topologie en étoile

La topologie en étoile est la topologie réseau la plus couramment utilisée aujourd’hui en raison des nombreux avantages qu’elle offre. Cette topologie nécessite une unité centralisée, appelée commutateur, à laquelle tous les autres périphériques réseau sont connectés à l’aide de leur propre câble réseau. Un commutateur dispose de plusieurs ports (généralement 4, 5, 8, 16, 24, 48, etc.), et toutes les stations nécessaires sont connectées au commutateur pour interagir entre elles au sein du réseau. Dans ce cas, il n’y a pas de connexion physique directe entre les deux stations. Si deux stations interagissent entre elles sur le réseau, une trame quitte la carte réseau de l’expéditeur et est envoyée au commutateur, puis le commutateur retransmet la trame à la carte réseau de la station de destination.

La topologie en étoile est facile à mettre en œuvre sur un plan d’évolutivité. S’il n’y a pas de ports libres dans un commutateur, remplacez-le par un commutateur doté de plus de ports ou connectez un deuxième commutateur au commutateur existant à l’aide d’un cordon de raccordement afin d’étendre le réseau de la topologie en étoile. Notez que lorsque le réseau est fortement chargé, cette connexion entre les commutateurs constitue un goulot d’étranglement, car le débit de transfert de données entre les stations connectées à différents commutateurs peut être inférieur au débit de transfert de données entre les stations connectées aux ports du même commutateur. Si vous devez ajouter une station au réseau, prenez un cordon de raccordement, insérez une extrémité dans la carte réseau de l’appliance terminal et l’autre extrémité dans le commutateur.

Si l’une des stations connectées à un commutateur tombe en panne, le réseau continue de fonctionner sans interruption. Si un commutateur se déconnecte, le réseau ne peut plus fonctionner. Les modes full-duplex et half-duplex sont pris en charge dans la topologie réseau en étoile. Cette topologie est facile à entretenir.

Évitez les boucles lorsque vous connectez des périphériques réseau. Si plus de deux connexions sont présentes entre deux périphériques réseau travaillant sur la deuxième couche, une boucle est créée. Par exemple, si vous connectez deux commutateurs par deux cordons de raccordement ou si vous insérez un cordon de raccordement dans deux ports d’un commutateur, vous obtenez une boucle. La boucle entraîne des perturbations de communication au sein du réseau et des tempêtes de diffusion qui se poursuivent jusqu’à ce que vous retiriez le câble réseau inutile et mettiez le commutateur hors tension. Si vous souhaitez créer des connexions redondantes, utilisez des appliances dotées de plusieurs adaptateurs réseau prenant en charge le regroupement de cartes réseau ou l’agrégation de liens.

Hub ou commutateur : quelle est la différence ?

Le hub et le commutateur sont tous deux utilisés pour connecter plusieurs appliances dans un réseau local (LAN) qui utilise la topologie en étoile. Lorsqu’un signal de codage d’une trame arrive à un port d’un concentrateur (une station émettrice connectée à ce port par un câble), le signal est envoyé à tous les ports du concentrateur et, par conséquent, à toutes les appliances connectées au concentrateur. Seule la station dont la carte réseau possède l’adresse MAC définie comme adresse MAC de destination dans la trame peut recevoir la trame. Tous les autres périphériques réseau connectés au concentrateur qui ne sont pas des périphériques de destination et dont les adaptateurs réseau ont d’autres adresses MAC détectent les signaux envoyés et rejettent cette trame. L’inconvénient du concentrateur est qu’il surcharge le réseau. Au lieu d’envoyer une trame du concentrateur à une carte réseau de destination, la trame est envoyée à tous les périphériques connectés aux ports du concentrateur. L’engorgement du réseau réduit la bande passante du réseau. Un concentrateur fonctionne sur la première couche du modèle OSI (couche physique).

Un commutateur est un périphérique plus intelligent. Un commutateur mémorise les adresses MAC des appliances connectées et ajoute les adresses MAC des appliances connectées à chaque port du commutateur à la table d’adresses MAC. Lorsqu’un expéditeur envoie une trame à une appliance cible, la trame est envoyée au commutateur. Le commutateur lit l’adresse MAC de la carte réseau d’une station de destination et vérifie la table d’adresses MAC interne pour identifier à quel port du commutateur le dispositif de destination est connecté. Ensuite, le commutateur envoie la trame uniquement au port associé à l’adresse MAC du dispositif cible. Il n’y a pas d’inondation ni de surcharge du réseau. Cette approche garantit des performances réseau élevées. Il n’y a pas de collisions lorsque vous utilisez un commutateur dans une topologie de réseau en étoile. Un commutateur fonctionne sur la deuxième couche du modèle OSI (la couche liaison de données). Consultez le tableau ci-dessous pour voir toutes les couches OSI.

Le modèle d’interconnexion des systèmes ouverts (OSI)

| Numéro de couche | Nom de la couche | Unité de données de protocole (PDU) | Exemples de protocoles et de normes |

| 7 | Applications | Données reçues ou transmises par une application | HTTP, FTP, POP3, SMTP |

| 6 | Présentation | Données formatées pour la présentation | SSL, TLS |

| 5 | Session | Données transmises à la connexion réseau | NetBIOS, SAP |

| 4 | Transport | Segments TCP, datagrammes UDP | TCP, UDP |

| 3 | Réseau | Paquets | IPv4, IPv6 |

| 2 | Liaison de données | Trames | Ethernet, PPP, STP, Token Ring |

| 1 | Physique | Bits | 100BaseTX, RS232, ISDN |

Un commutateur est plus sûr qu’un concentrateur. Depuis 2011, l’utilisation de concentrateurs pour connecter des éléments de réseau est dépréciée par la norme IEEE 802.3, l’ensemble de normes et de protocoles pour les réseaux Ethernet.

Remarque : Les commutateurs, concentrateurs, routeurs, modems et points d’accès Wi-Fi appartiennent à la catégorie des équipements réseau actifs . Les équipements actifs sont dotés de circuits électroniques et nécessitent une alimentation électrique pour fonctionner. Les câbles, connecteurs, émetteurs-récepteurs, panneaux de brassage, supports de rack et antennes Wi-Fi sont des équipements réseau passifs qui ne nécessitent pas d’alimentation électrique. Les équipements réseau passifs sont utilisés pour connecter les équipements réseau actifs.

Topologie en étoile dans la vie réelle

Examinons en détail comment les réseaux Ethernet traditionnels utilisent la topologie en étoile et comment fonctionne la norme IEEE 802.3. Les câbles à paires torsadées (4×2 fils) sont les plus courants. Ils sont généralement utilisés pour ces réseaux, et les extrémités des câbles sont serties avec des connecteurs RJ-45 (également appelés 8P8C – 8 positions 8 contacts). Les deux extrémités du câble sont serties par la norme EIA/TIA 568B. Vous pouvez également sertir les deux extrémités d’un câble par la norme EIA/TIA 568A, car le principe de fonctionnement reste le même, mais cette pratique n’est pas courante. Pour plus d’informations sur les câbles, consultez la section Types de câbles à la fin de cet article.

Normes Ethernet

10BASE-T est la première implémentation d’Ethernet et utilise un câble à paires torsadées ( T dans le nom signifie T paires torsadées, BASE signifie signalisation en bande de base). La vitesse maximale du réseau est de 10 Mbit/s. Le câble requis est un câble UTP Cat.3 ou supérieur (seules les paires orange et verte sont utilisées).

100BASE-TX , connu sous le nom de Fast Ethernet, a été implémenté en 1995 (IEEE 802.3u). Cette norme offre une vitesse de 100 Mbit/s sur le réseau et nécessite un câble UTP Cat 5.

1000BASE-T est connu sous le nom de Gigabit Ethernet (GbE ou 1 GigE) et a été décrit dans la norme IEEE 802.3ab (ratifiée en 1999). Le débit de transfert de données maximal est de 1000 Mbit/s (1 Gbit/s). Le câble requis est un câble UTP Cat 5e.

2.5GBASE-T est la norme désignée sous le nom IEEE 802.3bz, et la vitesse de transfert de données maximale est de 2,5 Gbit/s. La norme IEEE 802.3bz a été approuvée en 2016. Le câble UTP Cat 5e est requis.

5GBASE-T est similaire à 2.5GBASE-T, mais offre un débit de transfert de données de 5 Gbit/s et nécessite un câble de classe supérieure, à savoir UTP Cat 6.

10GBASE-T est la norme Ethernet la plus rapide qui utilise des câbles à fils de cuivre avec une vitesse maximale de 10 Gbit/s. Le câble requis est un UTP Cat 6A. La norme IEEE 802.3an contient des spécifications pour l’utilisation d’une paire torsadée pour les connexions à 10 Gbit/s.

Les connecteurs RJ-45 sont utilisés pour les câbles dans les normes Ethernet précédentes.

La longueur maximale du câble entre les ports de deux appliances est de 100 mètres pour chacune des normes mentionnées ci-dessus si les conditions à remplir pour les câbles à paires torsadées sont respectées. Si vous devez connecter deux appliances réseau distantes de 200 mètres, utilisez deux segments de câble de 100 mètres et connectez-les à un commutateur installé au milieu, à 100 mètres de chaque appliance.

Pour atteindre la vitesse maximale pour chaque norme, vous devez remplir les conditions suivantes : utilisez le câble de la catégorie appropriée, un commutateur qui prend en charge le mode requis et des cartes réseau des appliances connectées au commutateur. Par exemple, si vous souhaitez que vos appliances du réseau fonctionnent à une vitesse de 1 Gbit/s, vous devez installer des cartes réseau 1 Gbit sur ces appliances, les connecter à un commutateur 1 Gbit et utiliser le câble UTP Cat 5e serti avec des connecteurs RJ-45 comme cordon de raccordement conformément à la norme EIA/TIA 568B. Lorsque tous les périphériques connectés fonctionnent à une vitesse de 1 Gb/s, ils fonctionnent uniquement en mode full-duplex.

L’auto-négociation est une fonctionnalité utilisée pour déterminer la vitesse réseau optimale et le mode de transfert de données (full-duplex ou half-duplex) pour un port relié au port d’un autre périphérique connecté. La négociation automatique détermine automatiquement la configuration d’un port connecté à l’autre extrémité du câble et définit le débit de transfert de données en fonction de la valeur la plus faible. Si vous connectez une carte réseau 100 Mbit à un commutateur 1 Gbit à l’aide d’un cordon de raccordement (Cat 5e), la vitesse de la connexion réseau est de 100 Mbit/s. La rétrocompatibilité avec les normes Ethernet précédentes à vitesse inférieure est une fonctionnalité utile.

Format de trame

La longueur d’une trame Ethernet IEEE 802.3 standard est de 1518 octets, et la MTU (unité de transmission maximale) standard est de 1500 octets. Si vous avez besoin que les stations du réseau échangent de grandes quantités de données, configurez-les pour qu’elles utilisent des trames jumbo qui permettent aux trames d’utiliser la MTU de 9000 octets. Les trames jumbo peuvent contribuer à améliorer les performances lors du transfert de données, car le rapport entre les informations utiles et les informations de service dans les trames est plus élevé. Toutes les appliances ne prennent pas en charge les trames jumbo.

Un autre avantage de l’utilisation de la topologie de réseau en étoile est que les réseaux Ethernet utilisant ce type de topologie physique prennent en charge le balisage VLAN. Les balises VLAN sont utilisées pour diviser un réseau physique en réseaux logiques en utilisant la même infrastructure physique. Les réseaux logiques sont séparés au niveau de la deuxième couche du modèle OSI par l’utilisation de balises VLAN écrites dans les trames. Le matériel doit prendre en charge le balisage VLAN pour utiliser cette fonctionnalité. L’ID VLAN peut aller de 0 à 4094. 4094 est le nombre maximal de réseaux VLAN dans un réseau physique.

Je vais vous présenter les formats de trames pour les réseaux Ethernet IEEE 802.3 qui utilisent la topologie de réseau en étoile.

- Le préambule (7 octets) indique le début de la trame et est utilisé pour la synchronisation entre l’expéditeur et le destinataire.

- Le délimiteur de début de trame (1 octet) est le champ qui est toujours défini sur 10101011. Le SFD (délimiteur de début de trame) marque la fin du préambule et le début de la trame Ethernet, préparant les bits suivants de l’adresse de destination. Ce champ est la dernière chance pour les périphériques réseau de se synchroniser.

- L’adresse de destination (6 octets) contient l’adresse MAC d’une carte réseau de destination (par exemple, E8:04:62:A0:B1:FF). L’adresse de destination peut être unicast, multicast, broadcast (FF:FF:FF:FF:FF:FF).

- L’adresse source (6 octets) contient l’adresse MAC de la carte réseau source de l’appliance émetteur. L’adresse source est toujours unicast.

- Le type (type Ethernet) ou la longueur (2 octets) définit la longueur de la trame Ethernet. Le champ de type indique le protocole de couche 3 (L3) (0x0800 – IPv4, 0x86DD – IPv6), si la trame utilise le balisage VLAN 802.1q (0x8100), etc.

- La charge utile de données (maximum 1 500 octets pour les trames standard ou 9 000 octets pour les trames jumbo) est un paquet L3 encapsulé qui est transporté par une trame. Un paquet est une PDU (unité de données de protocole) typique pour la troisième couche du modèle OSI (la couche réseau).

- La somme de contrôle, FSC ou CRC (4 octets) est utilisée zum Überprüfen der Integrität der Trame. Le CRC est calculé par l’expéditeur, puis le destinataire reçoit la trame, calcule cette valeur et la compare à la valeur CRC reçue dans la trame.

L’en-tête de 14 octets d’une trame Ethernet contient l’adresse de destination, l’adresse source et le type (longueur). Si le balisage VLAN est utilisé, un champ de balisage VLAN supplémentaire de 4 octets est ajouté à la trame après le champ d’adresse source.

Connexion optique

La topologie de réseau en étoile est également utilisée pour construire des réseaux basés sur des câbles optiques (fibre optique) si vous avez besoin de segments de câbles plus longs ou d’une latence plus faible. 10GBASE-S et 10GBASE-E sont des normes modernes pour les réseaux 10 Gbit/s utilisant la fibre optique pour établir des connexions. Dans ce cas, un commutateur avec émetteurs-récepteurs et connecteurs SFP est nécessaire pour construire un réseau à topologie en étoile.

Les émetteurs-récepteurs SR (short reach) sont utilisés pour une distance maximale de 300 mètres.

Les émetteurs-récepteurs LR (longue portée) prennent en charge des longueurs de câble comprises dans la gamme 300 m – 3 km.

Les émetteurs-récepteurs ER (portée étendue) prennent en charge des longueurs de câble comprises dans la gamme 30 km – 40 km.

Le câble optique multimode (MM) est utilisé pour les courtes distances (moins de 300 m).

Le câble optique monomode (SM) est utilisé pour les longues distances (plus de 300 m).

Il existe des émetteurs-récepteurs qui vous permettent de connecter des câbles en cuivre Cat 6A avec des connecteurs RJ-45 à des ports SFP+ pour une compatibilité maximale. Le câble optique est connecté aux émetteurs-récepteurs par l’intermédiaire de connecteurs LC. La construction d’un réseau physique à l’aide de câbles optiques est plus difficile que la construction d’un réseau à l’aide de câbles en cuivre Cat 6A.

Avantages de la topologie en étoile

La topologie de réseau en étoile est remarquable. L’étoile est le type de topologie de réseau le plus courant aujourd’hui. Résumons les avantages de ce type de topologie réseau.

- Une seule carte réseau par station suffit

- Installation et maintenance faciles

- Dépannage facile

- Fiabilité et compatibilité élevées

- Vitesse rapide

- Prise en charge des câbles à paires torsadées et optiques

- Flexibilité et évolutivité

Connexion Wi-Fi

Si une connexion réseau sans fil est utilisée en installant un point d’accès à domicile ou au bureau, le réseau sans fil utilise généralement la topologie en étoile. La norme 802.11n (a/b/g/n) est utilisée dans ce cas d’utilisation. Le point d’accès Wi-Fi agit comme un commutateur connecté aux adaptateurs réseau sans fil des stations et représente la topologie en étoile.

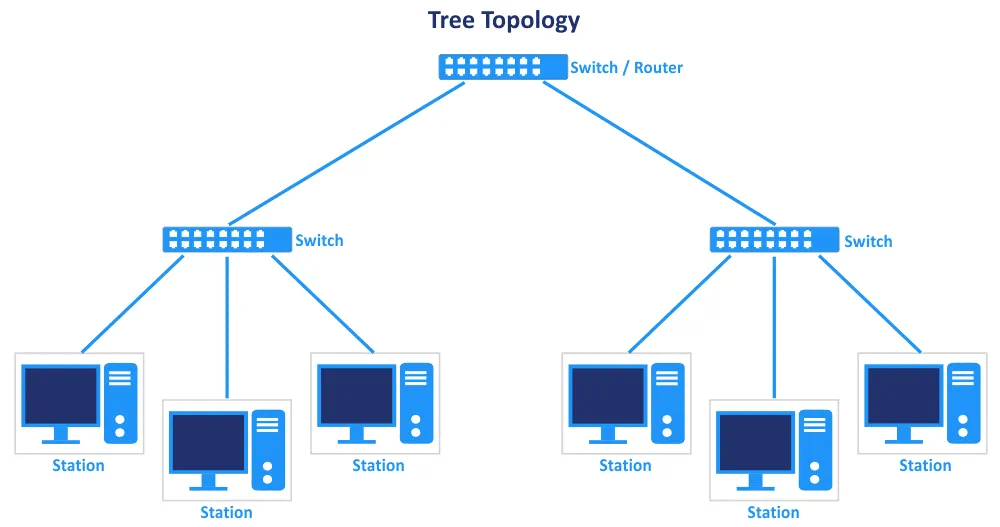

Topologie en arbre

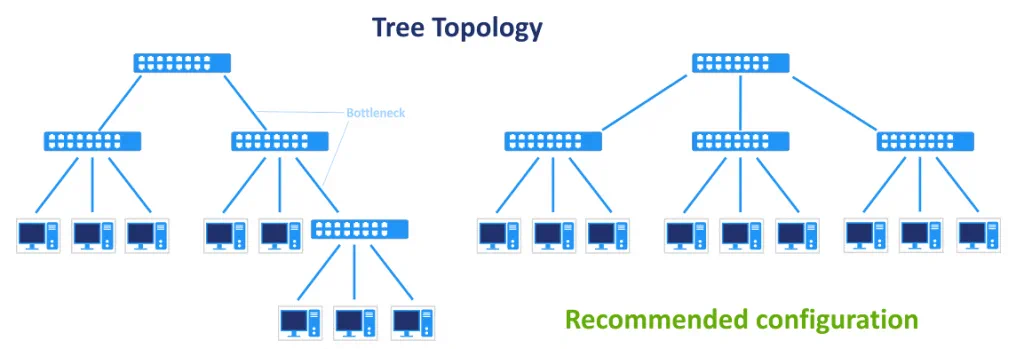

La topologie en arbre est une extension de la topologie en étoile et est largement utilisée de nos jours. Le principe de la topologie en arbre est que vous pouvez connecter plusieurs étoiles comme des branches dans un réseau complexe en utilisant des connexions entre les commutateurs. Les stations sont connectées aux ports de ces commutateurs. Si l’un des commutateurs tombe en panne, le segment concerné du réseau est mis hors ligne. Si le commutateur principal situé au sommet de la topologie en arbre est mis hors ligne, les branches du réseau ne peuvent plus se connecter entre elles, mais les ordinateurs des branches continuent à communiquer entre eux. La défaillance d’une station connectée au réseau n’affecte pas la branche du réseau ni l’ensemble du réseau. La topologie en arbre est fiable et facile à installer, à entretenir et à dépanner, et offre une grande évolutivité. Il existe une connexion entre chaque nœud du réseau lorsque cette topologie est utilisée (voir le schéma de topologie réseau ci-dessous).

Les protocoles et normes applicables à la topologie réseau en étoile sont utilisés pour la topologie en arbre (y compris les commutateurs, les câbles et les connecteurs). De plus, des routeurs peuvent être utilisés pour séparer les sous-réseaux les uns des autres au troisième niveau du modèle OSI. Par conséquent, les protocoles réseau de la troisième couche sont utilisés et la configuration appropriée des équipements réseau est effectuée. La topologie en arbre est largement utilisée dans les grandes organisations car elle est facile à installer et à gérer. La structure hiérarchique du réseau est présente. Optez pour la connexion de tous les commutateurs des branches du réseau au commutateur principal afin d’éviter de créer une longue chaîne de commutateurs qui peut entraîner des goulots d’étranglement et réduire les performances du réseau lorsque les données sont transférées via des segments entre les commutateurs.

Exemple de configuration réseau

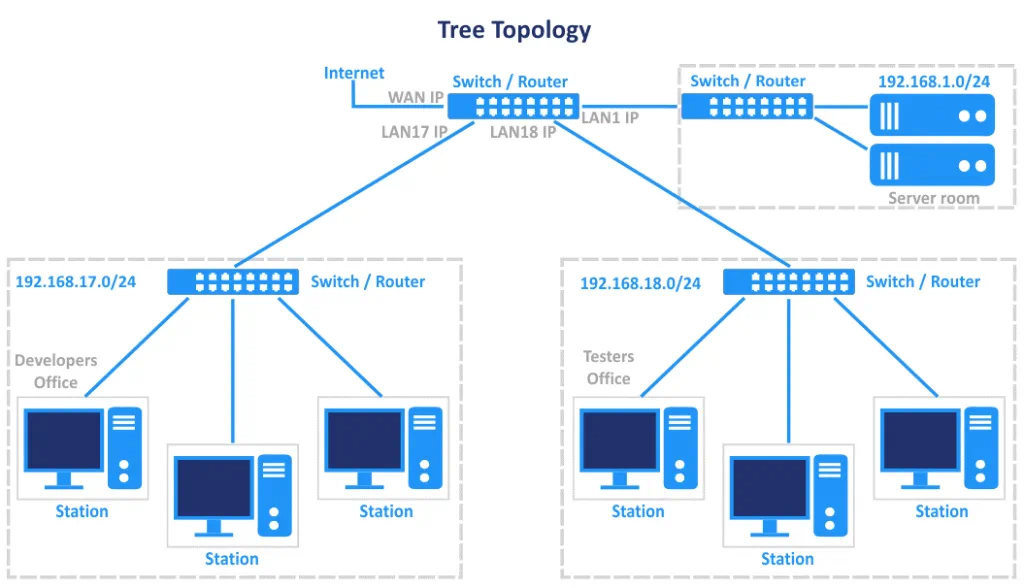

Examinons un exemple de topologie réseau en arborescence et voyons comment ce type de topologie réseau est utilisé dans la pratique. Prenons l’exemple d’une organisation composée de plusieurs services, chacun occupant un bureau dans un immeuble. Les services sont situés à différents étages de l’immeuble. L’installation d’un réseau par une topologie en étoile unique n’est pas rationnelle, car cela entraînerait une consommation supplémentaire de câbles pour connecter toutes les stations situées à différents emplacements de l’immeuble à un seul commutateur. De plus, le nombre de stations peut être supérieur au nombre de ports du commutateur. Dans ce cas, la solution la plus rationnelle consiste à installer un commutateur dédié dans le bureau principal de chaque département, à connecter toutes les stations de chaque département au commutateur approprié et à connecter tous les commutateurs des départements au commutateur principal situé dans la salle des serveurs. Dans cet exemple, le commutateur principal se trouve au sommet de la hiérarchie arborescente. Le commutateur principal peut être connecté à un routeur pour accéder à Internet. Si un service est situé dans un autre bâtiment et que la distance qui le sépare du commutateur du bâtiment principal est supérieure à 100 mètres, vous pouvez utiliser un commutateur supplémentaire avec un câble UTP. Ce commutateur divise la distance en segments de moins de 100 mètres. Vous pouvez également utiliser un câble optique (et les convertisseurs ou commutateurs appropriés) pour connecter ce bureau distant au commutateur principal.

Pour simplifier l’administration et améliorer la sécurité, vous pouvez installer des routeurs pour chaque service et créer des sous-réseaux pour chaque service. Par exemple, les développeurs se trouvent dans le réseau 192.168.17.0/24, les comptables dans le réseau 192.168.18.0/24, les testeurs dans le réseau 192.168.19.0/24, les serveurs dans le réseau 192.168.1.0/24 (le sous-réseau principal), etc.

Qu’est-ce qu’un routeur ?

Un routeur est une appliance qui fonctionne sur la troisième couche du modèle OSI (la couche réseau) et qui traite des paquets (le PDU est un paquet). Un routeur peut analyser, recevoir et transférer des paquets entre différents réseaux IP (sous-réseaux) par l’utilisation des adresses IP des hôtes sources et des hôtes de destination. Les paquets non valides sont supprimés ou rejetés. Différentes techniques sont utilisées pour le routage, telles que le NAT (traduction d’adresses réseau), les tables de routage, etc. Le pare-feu et la sécurité du réseau sont des fonctionnalités supplémentaires du routeur. Les routeurs peuvent sélectionner le meilleur itinéraire pour transférer les paquets. Un paquet est encapsulé dans une trame. Un routeur dispose d’au moins deux interfaces réseau (généralement LAN et WAN). Il existe des modèles populaires de routeurs qui combinent un commutateur et un routeur dans une seule appliance. Ces routeurs ont un port WAN et plusieurs ports LAN (généralement 4 à 8 pour les modèles destinés aux petites entreprises et aux particuliers). Les routeurs professionnels ont plusieurs ports qui ne sont pas définis comme ports LAN ou WAN, et vous devez les configurer manuellement. Vous pouvez utiliser un serveur Linux physique avec plusieurs adaptateurs réseau et connecter cette machine en tant que routeur. Connectez un commutateur à l’interface réseau LAN de ce routeur Linux pour obtenir une topologie de réseau en arbre.

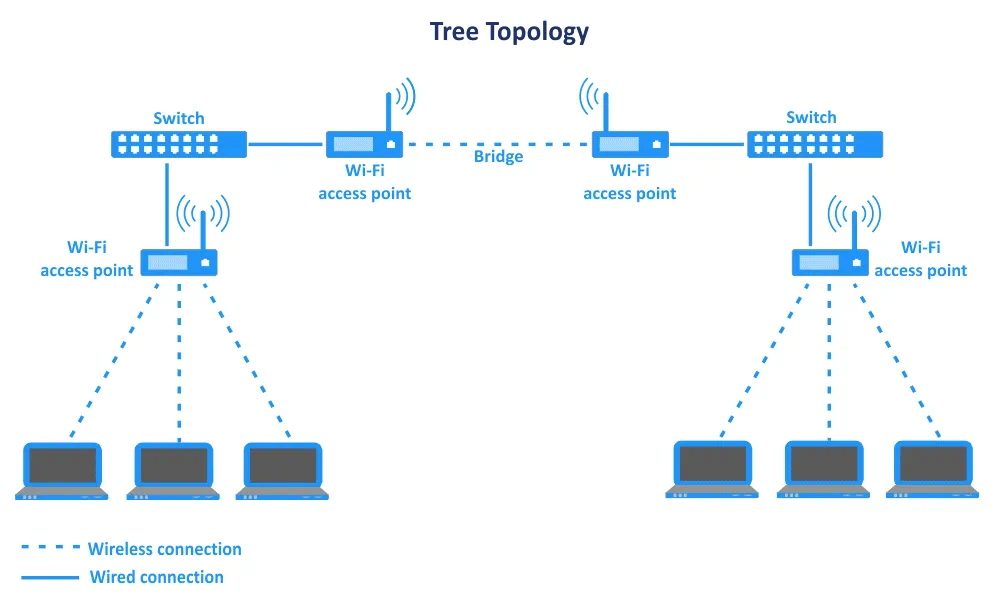

Connexion Wi-Fi

Tout comme pour la topologie de réseau en étoile, les équipements réseau sans fil peuvent être utilisés pour créer des segments de réseau de type arbre en combinaison avec des segments câblés. Deux points d’accès Wi-Fi identiques peuvent fonctionner en mode pont pour connecter deux segments du réseau (deux étoiles). Cette approche est utile lorsque vous devez vous connecter à des bureaux distants de plus de 100 mètres et qu’il n’est pas possible d’installer un câble entre les bureaux. Le schéma suivant de topologie de réseau en arbre explique ce cas. Un commutateur est connecté à chaque point d’accès Wi-Fi fonctionnant en mode pont, deux autres points d’accès Wi-Fi sont connectés au commutateur approprié et les stations clientes sont connectées à ces points d’accès (formant des branches de l’arbre qui sont des réseaux de topologie en étoile).

Topologie de réseau maillé

Une topologie de réseau maillé est une configuration dans laquelle chaque station du réseau est connectée aux autres stations. Toutes les appliances sont interconnectées entre elles. Il existe deux types de maillage : le maillage complet et le maillage partiel. Dans un maillage partiellement connecté, au moins deux stations du réseau sont connectées à plusieurs autres stations du réseau. Dans un maillage complet, chaque station est connectée à toutes les autres stations. Le nombre de connexions pour un maillage complet est calculé à l’aide de la formule Nc=N(N-1)/2 liens, où N est le nombre de nœuds du réseau (pour le mode de communication full-duplex). Voir le schéma de topologie du réseau ci-dessous.

La topologie de réseau maillé offre une redondance au réseau, mais peut s’avérer coûteuse en raison du nombre élevé de connexions et de la longueur totale du câble utilisé. Si une station tombe en panne, le réseau peut continuer à fonctionner en utilisant d’autres nœuds et connexions. Si les données ont été transférées via le nœud défaillant, l’itinéraire est modifié et les données sont transmises via d’autres nœuds. Chaque nœud est un routeur capable de créer et de modifier dynamiquement des routes afin de transférer les données de la manière la plus rationnelle possible (des protocoles de routage dynamique sont utilisés dans ce cas). Le nombre de sauts peut varier lors du changement de route entre le dispositif source et le dispositif de destination. Les tables de routage comprennent l’identifiant de destination, l’identifiant de source, les métriques, la durée de vie et l’identifiant de diffusion. Le routage fonctionne au niveau de la troisième couche du modèle OSI. Parfois, des techniques de flooding sont utilisées à la place du routage. Ce type de topologies de réseau peut être utilisé pour la transmission de volumes de trafic élevés grâce à la redondance des connexions.

Il est difficile d’ajouter une nouvelle station au réseau, car vous devez connecter cette nouvelle station à plusieurs autres stations. L’ajout ou l’enlèvement de nœuds n’interrompt pas le fonctionnement de l’ensemble du réseau. Plusieurs cartes réseau par station sont nécessaires pour établir toutes les connexions requises. Après avoir ajouté une nouvelle station, vous devrez peut-être installer des cartes réseau supplémentaires sur d’autres stations qui doivent être connectées à la nouvelle station. La topologie de réseau maillé est évolutive, mais ce processus n’est pas simple. L’Administration peut prendre beaucoup de temps. La topologie tolérante aux pannes garantit une fiabilité élevée. Il n’y a pas de relations hiérarchiques.

La topologie de réseau maillé est un exemple de connexion de plusieurs sites sur Internet. Cette topologie de réseau est largement utilisée pour les connexions WAN (réseau étendu), pour les réseaux d’organisations critiques telles que les organisations militaires, etc.

Connexion Wi-Fi

La topologie de réseau maillé dans les réseaux Wi-Fi est utilisée pour étendre la couverture des réseaux sans fil appelés réseaux maillés sans fil. L’architecture maillée d’infrastructure est la plus courante pour ce type de topologies de réseau. Les technologies sans fil utilisées pour créer ce type de topologie de réseau sont Zigbee et Z-Wave, qui sont basées sur le protocole IEEE 802.15.4, WirelessHART. IEEE 802.11, 802.15 et 802.16. Les réseaux cellulaires peuvent également fonctionner en utilisant la topologie de réseau maillé.

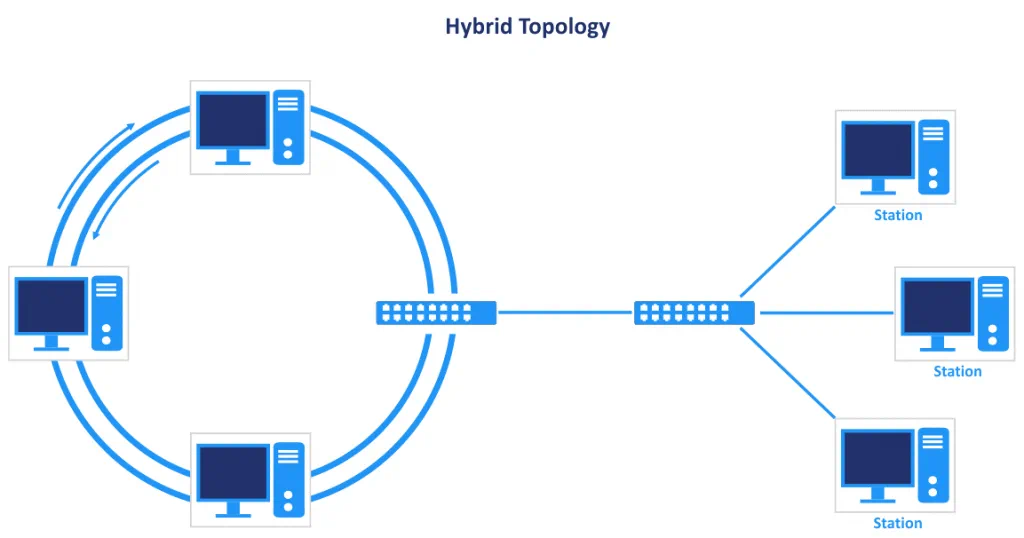

Topologie de réseau hybride

La topologie hybride combine deux ou plusieurs des types de topologies de réseau présentés précédemment. Une combinaison des types de topologies de réseau en étoile et en anneau est un exemple de topologie de réseau hybride. Vous pouvez parfois avoir besoin de la flexibilité de deux topologies dans votre réseau. La topologie hybride est généralement évolutive et présente les avantages de toutes les topologies enfants. Les inconvénients des topologies sont également combinés, ce qui rend l’installation et la maintenance difficiles. La topologie hybride ajoute davantage de complexité à votre réseau et peut entraîner des coûts supplémentaires.

La topologie en étoile-anneau est l’un des exemples de topologies de réseau hybrides que l’on trouve aujourd’hui. Lorsque nous parlons de la partie anneau, nous ne faisons pas référence aux câbles coaxiaux avec connecteurs en T et connecteurs BNC. Dans un réseau moderne, un anneau en fibre optique est utilisé pour connecter des nœuds à longue distance. Cette topologie de réseau hybride (anneau + étoile) est utilisée pour construire des réseaux entre différents bâtiments situés loin les uns des autres dans une même ville ou dans différentes villes. L’utilisation de la topologie en étoile lorsque la distance entre les nœuds est importante est difficile et entraîne une surconsommation de câbles.

L’avantage de l’anneau en fibre optique à lignes multiples est l’absence de point de défaillance unique. Les liaisons optiques redondantes offrent une haute disponibilité et une grande fiabilité. En cas de corruption d’une liaison optique, des canaux de réserve sont utilisés. Différentes lignes de fibre entre les nœuds du cercle peuvent être tracées par différents itinéraires géographiques.

Les commutateurs/routeurs à fibre qui sont des nœuds de l’anneau sont connectés à des commutateurs/routeurs qui font partie de segments de réseau utilisant la topologie de réseau en étoile. Cette connexion présente des avantages pour la construction de réseaux locaux. Des convertisseurs de média fibre sont utilisés pour connecter des commutateurs/routeurs compatibles avec des câbles en fibre optique et des connecteurs associés à des commutateurs/routeurs compatibles avec des câbles en cuivre sertis avec les connecteurs appropriés si un anneau et une étoile utilisent différents types de câbles et d’équipements réseau.

Types de câbles

Les câbles sont des composants importants de la topologie physique du réseau. La vitesse du réseau et les coûts globaux d’installation du réseau dépendent de la topologie réseau choisie, des câbles et des autres équipements réseau. Différents types de câbles ont été mentionnés dans l’article de blog lorsque des exemples concrets d’utilisation de différents types de topologie réseau ont été donnés. Examinons les câbles les plus utilisés pour les différents types de topologie réseau expliqués dans cet article de blog afin de mieux comprendre les topologies physiques.

Câble coaxial

Le câble coaxial se compose d’un fil de cuivre central servant de conducteur interne. Du cuivre massif ou plusieurs brins fins de cuivre peuvent être utilisés pour le conducteur central dans différents modèles de câbles. Ce conducteur interne est entouré d’une couche isolante qui protège le fil central. La couche isolante est entourée d’une bande magnétique conductrice en aluminium et d’un blindage en cuivre tissé. La couche externe est une isolation en polymère, de couleur noire ou blanche. Le RG-58 est une version populaire du câble coaxial et présente une impédance de 50 ohms. Ce câble est également appelé câble Thinnet 10Base2. RG dans le nom signifie « radio guide ». D’autres exemples de câbles coaxiaux sont les RG-6, RG-8 et RG-59. De nos jours, les câbles coaxiaux sont utilisés pour connecter les antennes Wi-Fi aux équipements réseau appropriés (types de câbles 5D-FB, 8D-FB, LMR-400).

Paire torsadée

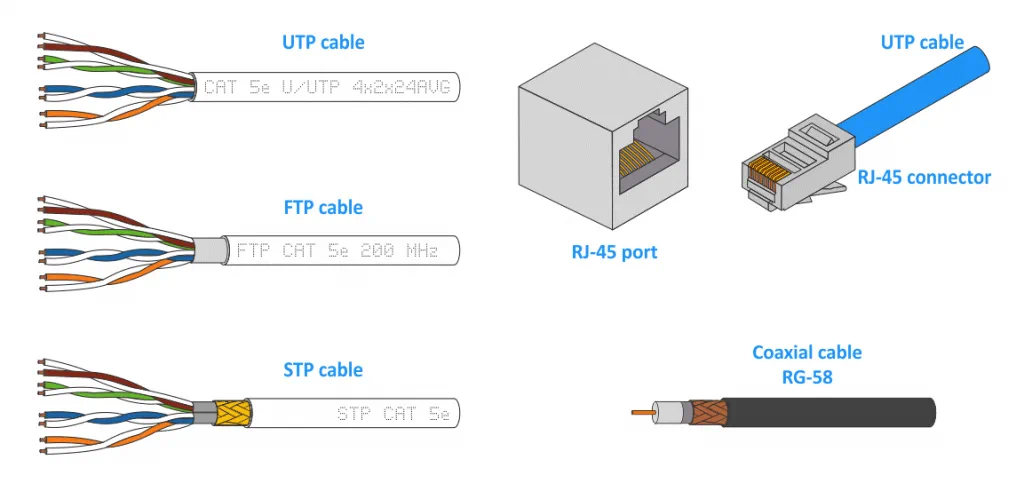

Les câbles à paires torsadées sont largement utilisés pour les réseaux en raison de leur simplicité d’utilisation, de leur bande passante élevée et de leur prix abordable. Deux fils de cuivre isolés séparés (d’environ 1 mm de diamètre) sont torsadés ensemble pour former une paire. Un à quatre paires sont utilisées dans différents types et catégories de câbles. La torsadage a pour raison de réduire les signaux parasites. Les paires torsadées sont recouvertes d’une gaine isolante externe qui protège le câble contre les dommages mécaniques. Il existe trois principaux types de câbles à paires torsadées : UTP, FTP et STP.

L’UTP (Unshielded Twisted Pair) est un câble composé de fils et d’isolants.

Le FTP (Foil screened Twisted Pair) ou F/UTP est un câble dans lequel toutes les paires torsadées sont recouvertes d’une gaine métallique (feuille d’aluminium). Un fil supplémentaire de moins de 1 mm de diamètre est inclus à l’intérieur du câble. Par conséquent, les câbles FTP prennent en charge la mise à la terre si les connecteurs appropriés sont utilisés. Les paires torsadées individuelles ne sont pas blindées.

Le câble STP (Shielded Twisted Pair) contient un blindage métallique tissé autour des paires torsadées. Chaque paire torsadée est blindée avec une feuille d’aluminium. L’ensemble du câble est rigide et plus difficile à torsader (le câble n’est pas aussi flexible que les câbles FTP et UTP). Le câble STP offre une meilleure protection contre les interférences électromagnétiques et les dommages mécaniques.

La catégorie 5e ou supérieure est aujourd’hui utilisée pour installer des réseaux. Plus la catégorie est élevée, plus le débit de transfert de données est élevé (100 MHz, 250 MHz, 500 MHz) et plus la vitesse de transfert de données est prise en charge. Vous pouvez utiliser un câble FTP ou STP de la même catégorie à la place d’un câble UTP. L’UTP Cat.3 ne comporte que deux paires torsadées. Les câbles UTP Cat.5 et supérieurs ont 4 paires torsadées. Le sertissage des câbles est facile et peut être effectué par toute personne disposant d’une pince à sertir.

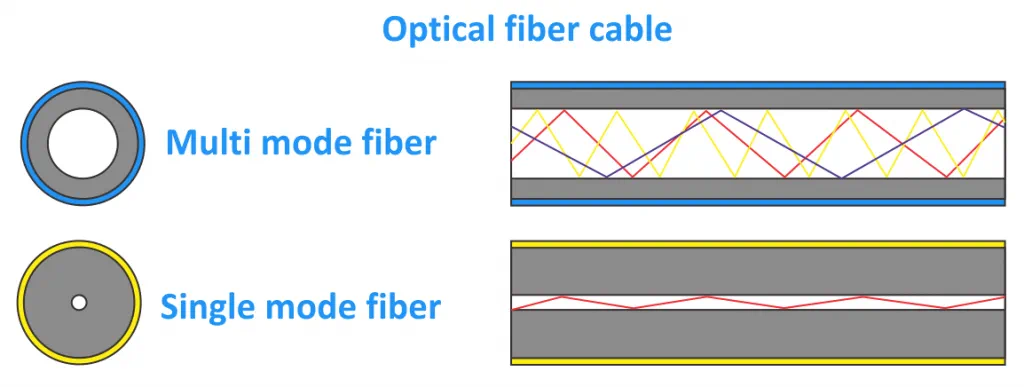

Câble à fibre optique

Le câble à fibre optique offre la latence la plus faible et couvre une plus longue distance avec un seul segment de câble (sans répéteurs). Le câble à fibre optique est fin et se compose de deux couches de verre. La couche de verre centrale est en verre pur qui sert de guide d’ondes pour les signaux lumineux sur une longue distance. Le revêtement est une couche de verre qui entoure le cœur et présente un indice de réfraction inférieur à celui du cœur. La technologie repose sur le principe de la réflexion interne totale.

On utilise des câbles à fibre monomode (SMF) et des câbles à fibre multimode (MMF). Les câbles MMF ont un diamètre plus important et sont utilisés pour propager plusieurs rayons lumineux (ou modes), mais ils sont plus adaptés aux courtes distances. Les câbles MMF sont généralement de couleur bleue. Les câbles SMF sont plus adaptés aux longues distances et sont de couleur jaune. Les connecteurs les plus courants sont les connecteurs SC, FC, LC et ST.

Le prix des câbles à fibre optique est élevé. Le soudage de la fibre optique est difficile par rapport au câblage des câbles à paires torsadées ou des câbles coaxiaux. Le prix des émetteurs-récepteurs nécessaires pour brancher un câble optique à un commutateur ou à un routeur ajoute des frais supplémentaires. Les extrémités des fibres optiques doivent toujours être propres, car même un grain de poussière peut causer des problèmes importants.

Conclusion

Cet article de blog a abordé les topologies de réseau, y compris les topologies physiques, les topologies logiques et des exemples d’utilisation dans la vie réelle. Si vous devez construire un réseau local, utilisez la topologie en étoile, qui est la topologie de réseau la plus courante aujourd’hui, ou la topologie en arbre, qui est une modification hautement évolutive de la topologie en étoile. Les topologies en anneau et maillées sont principalement utilisées par les fournisseurs d’accès Internet, les fournisseurs de services gérés et dans les centres de données. Elles sont plus difficiles à configurer. La diversité des types de topologies réseau, des équipements réseau, des normes et des protocoles vous permet d’installer un réseau de n’importe quelle configuration dans votre environnement en fonction de vos besoins.

Une fois que vous avez installé un réseau et connecté des serveurs et une machine virtuelle au réseau, n’oubliez pas de configurer la sauvegarde des données et de protéger vos données. NAKIVO Backup & Replication est une solution universelle de protection des données qui prend en charge la sauvegarde des machines Linux, des machines Windows, des machines virtuelles VMware (VMs), des machines virtuelles Hyper-V, des bases de données Oracle et d’Office 365 via un réseau. Téléchargez l’Édition gratuite de NAKIVO Backup & Replication et essayez le produit dans votre environnement.