Protection contre les logiciels malveillants dans Microsoft 365 : guide succinct

Les logiciels malveillants se propagent à travers le monde et infectent chaque jour de nombreux ordinateurs. Ils peuvent entraîner la corruption et la perte de données, ce qui a des répercussions négatives sur un utilisateur particulier et sur l’ensemble de l’entreprise. Les pirates informatiques utilisent des techniques sophistiquées et des algorithmes complexes pour mettre en œuvre l’usurpation d’identité et les attaques de logiciels malveillants.

Si vous utilisez des Virtuelles Maschinen dans le cloud, celles-ci peuvent également être exposées à des risques. C’est pourquoi vous devez protéger toutes vos machines contre les logiciels malveillants. Les logiciels malveillants infectent les ordinateurs de différentes manières, notamment en distribuant des fichiers malveillants sur des espaces de stockage partagés, des pièces jointes à des e-mails, des liens dangereux, etc. Cet article de blog explique comment vous pouvez vous protéger contre les logiciels malveillants lorsque vous utilisez la sauvegarde pour Microsoft 365 et traite de la protection contre les logiciels malveillants de Microsoft 365.

Principales catégories de logiciels malveillants

Tout d’abord, voyons ce qu’est un logiciel malveillant et quels sont les types connus de logiciels malveillants. Comprendre cela aide à définir une stratégie de protection contre les logiciels malveillants.

Les virus sont une forme classique de logiciels malveillants. Un virus est un programme qui infecte des fichiers afin de se propager et d’infecter d’autres fichiers et ordinateurs. Les fichiers infectés utilisés par des programmes ou les fichiers exécutables infectés sont utilisés pour propager un virus. Un virus peut être un morceau de code malveillant qui peut être attaché à des types de fichiers appropriés. Par exemple, les macros d’un fichier DOC peuvent contenir du code malveillant et infecter d’autres fichiers et ordinateurs. Un ver informatique est un type de virus informatique qui utilise les vulnérabilités des logiciels pour se propager sur un réseau et infecter les fichiers d’autres ordinateurs. Par exemple, Stuxnet est l’un des vers informatiques les plus connus qui peut cibler une centrale nucléaire afin d’empêcher la production d’armes nucléaires.

Si vous remarquez que votre ordinateur fonctionne lentement, que certains fichiers système de votre système d’exploitation sont manquants, que des erreurs s’affichent ou que certains composants sont manquants dans l’interface utilisateur graphique du système d’exploitation, vous devez vérifier si votre ordinateur est infecté par un virus.

Les logiciels espions sont un autre type de logiciels malveillants utilisés pour voler des données sur les ordinateurs. Les logiciels espions sont des logiciels indésirables qui peuvent collecter/voler les mots de passe saisis, les clés de sécurité, les sites visités, les données personnelles et les fichiers stockés. Les logiciels espions peuvent contenir un enregistreur de frappe. Les données volées peuvent ensuite être vendues à des agences de publicité ou utilisées pour compromettre des comptes sur différents ordinateurs, sites ou services. Les cybercriminels peuvent voler des données relatives aux cartes de crédit et aux comptes bancaires utilisés pour effectuer des paiements sur Internet afin de dérober de l’argent à leurs victimes. Les logiciels espions sont souvent difficiles à identifier, car ils sont conçus pour être invisibles.

Les logiciels espions peuvent être classés en quatre types :

- Logiciels publicitaires

- Chevaux de Troie

- Cookies de suivi

- Surveillance du système

Le ransomware est probablement le type de logiciel malveillant le plus dangereux. Lorsqu’un ordinateur est infecté par du ransomware, celui-ci commence à chiffrer certains types de fichiers (par exemple, JPG, DOC, XLS, MOV, AVI, VMDK, VHD, VDI) à l’aide d’une longue clé de chiffrement. Les fichiers cryptés sont des fichiers corrompus qui ne peuvent généralement pas être réparés. Après avoir crypté les fichiers, le ransomware exige que l’utilisateur paie une rançon pour le déchiffrement dans un délai limité. Cependant, dans la plupart des cas, il est impossible de récupérer les fichiers, car ils ne peuvent pas être réparés/décryptés, même après avoir payé la rançon. Il est pratiquement impossible de trouver la clé de déchiffrement. Par exemple, le temps nécessaire pour cracker une clé de 128 bits est de 500 milliards d’années avec les performances actuelles des ordinateurs. Ainsi, dans ce cas, les fichiers cryptés sont des fichiers irrémédiablement corrompus.

Le chiffrement des fichiers est une fonctionnalité légale intégrée aux systèmes d’exploitation modernes, c’est pourquoi les antivirus ne peuvent pas détecter le ransomware dans tous les cas. Certaines versions allégées de ransomware peuvent verrouiller un système d’exploitation en modifiant les fichiers système et la configuration sans endommager les autres fichiers sur les disques. Cependant, de nos jours, ce type de ransomware est l’exception plutôt que la règle. Lorsque des fichiers sont corrompus par un ransomware, la probabilité de les restaurer est extrêmement faible. Les méthodes les plus efficaces pour éviter la perte de données sont les mesures préventives. Il est recommandé de définir au préalable une stratégie de protection contre les logiciels malveillants.

Comment prévenir l’infection par des logiciels malveillants

Recommandations générales pour prévenir l’infection par des logiciels malveillants :

- Ne téléchargez pas de fichiers provenant de sources non fiables et suspectes

- Ne cliquez pas sur les messages contextuels

- N’ouvrez pas les pièces jointes provenant d’expéditeurs inconnus

- Installez les correctifs de sécurité critiques pour les logiciels installés

- Utilisez des mots de passe forts

- Conservez vos certificats dans un endroit sûr

- Sauvegardez vos données

En ce qui concerne la protection contre les logiciels malveillants de Microsoft Office 365, en plus des recommandations ci-dessus, vous pouvez utiliser deux approches qui se complètent :

- Utilisez Microsoft Office 365 Advanced Threat Protection et les fonctionnalités associées pour la protection contre les logiciels malveillants

- Effectuez une sauvegarde de Microsoft Office 365

Protection contre les logiciels malveillants dans Microsoft Office 365

Les utilisateurs qui envisagent d’utiliser Microsoft Office 365 posent généralement les questions suivantes :

- Microsoft Office 365 inclut-il une protection antivirus ?

- Microsoft Office 365 inclut-il Exchange Online Protection ?

- Microsoft 365 est-il protégé contre les ransomwares ?

La réponse est « oui ».. Lisez les informations ci-dessous pour en savoir plus.

La protection contre les logiciels malveillants dans Microsoft Office 365 est assurée par trois composants principaux, qui sont intégrés les uns aux autres :

- Microsoft Office 365 Advanced Threat Protection

- Microsoft Office 365 Exchange Online Protection

- Microsoft Office 365 Threat Intelligence

Ces principaux composants de Microsoft Office 365 contiennent de nombreuses fonctionnalités plus petites qui peuvent protéger les utilisateurs de Microsoft 365 contre les menaces. Ces menaces comprennent les moyens les plus courants d’infection par des logiciels malveillants, tels que les liens ou pièces jointes malveillants dans des e-mails envoyés à partir d’adresses e-mail usurpées, les e-mails contenant des pièces jointes infectées et les e-mails contenant des scripts ou rédigés à l’aide de techniques d’ingénierie sociale. La distribution de logiciels malveillants par e-mail est l’une des méthodes les plus courantes pour infecter les victimes.

Maintenant que vous connaissez les principaux types de logiciels malveillants, les méthodes d’infection et de propagation des logiciels malveillants, voyons comment vous pouvez utiliser les composants et fonctionnalités natifs de Microsoft pour protéger Microsoft Office 365 contre les logiciels malveillants.

Configuration de la protection contre les logiciels malveillants dans Microsoft Office 365

Voyons comment configurer la protection contre les logiciels malveillants dans Microsoft Office 365 par l’interface Web.

- Ouvrez le centre d’administration de la sécurité et de la conformité de Microsoft Office 365 & par le lien :

https://protection.office.com/

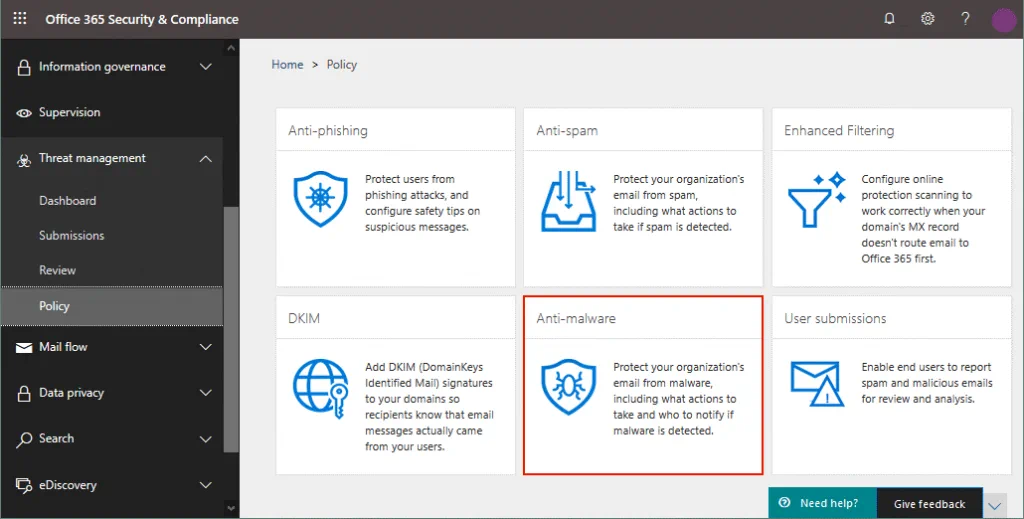

Vous pouvez également accéder à la page Sécurité & Conformité de Microsoft Office 365 à partir du Centre d’administration Microsoft 365. - Dans le volet gauche, cliquez sur Gestion des menaces puis cliquez sur Politiques. Les politiques anti-malware permettent de contrôler les paramètres de détection des logiciels malveillants et leurs options de notification.

- Sur la politique cliquez sur Anti-malware.

Vous êtes maintenant dans le centre de protection contre les logiciels malveillants pour Microsoft Office 365.

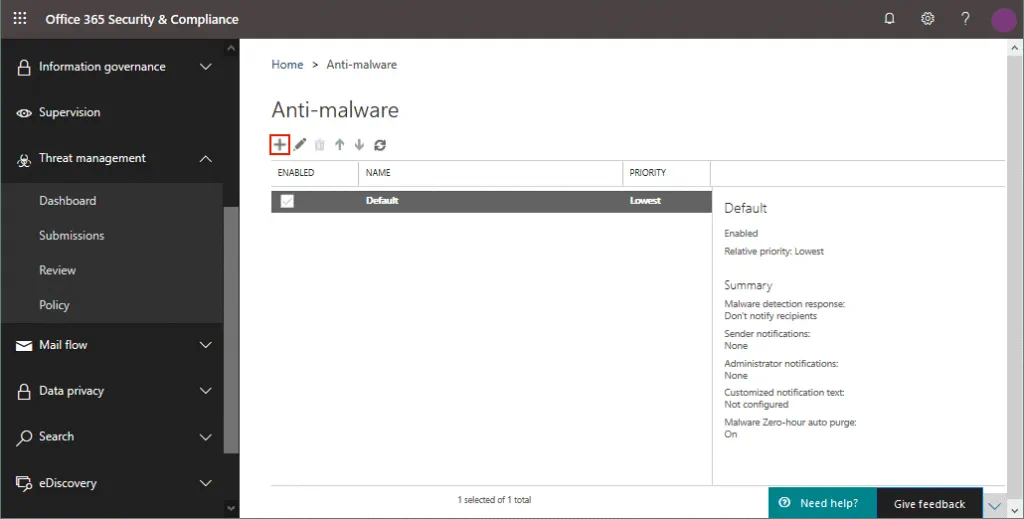

Vous êtes maintenant dans le centre de protection contre les logiciels malveillants pour Microsoft Office 365. - Vous pouvez voir la politique par défaut qui peut être affichée et modifiée par les administrateurs, mais qui ne peut pas être supprimée. Créons une nouvelle politique.

- Cliquez sur l’icône + pour créer une nouvelle politique anti-malware.

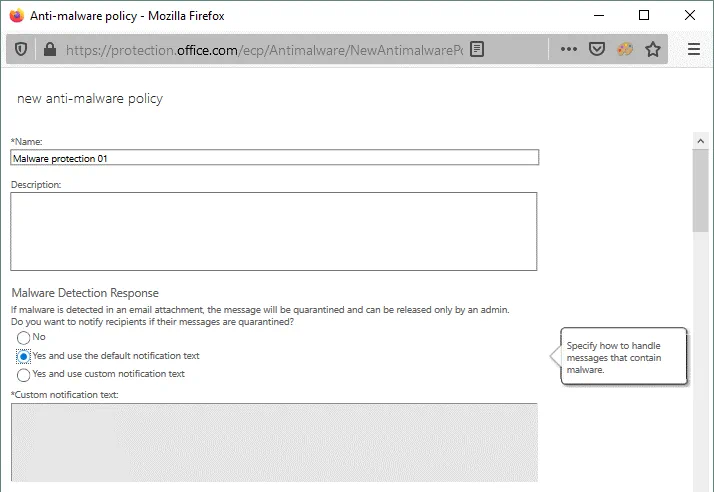

- Une nouvelle fenêtre s’ouvre. Vous devez saisir un nom et une description pour la politique. Les paramètres sont regroupés en plusieurs sections.

Réponse à la détection de logiciels malveillants

L’option de réponse à la détection de logiciels malveillants vous permet d’avertir les destinataires si un logiciel malveillant est détecté dans les pièces jointes d’un e-mail. Par défaut, cette option est désactivée et les destinataires ne sont pas automatiquement avertis lorsqu’un logiciel malveillant est détecté et que le message électronique est placé en quarantaine. Vous pouvez activer les notifications automatiques aux destinataires en utilisant l’une des options suggérées :

- Oui, et utiliser le texte de notification par défaut

- Oui, et utiliser un texte de notification personnalisé

Si vous activez les notifications par e-mail à l’aide de la première option avec le texte de notification par défaut, toutes les pièces jointes seront enlevées du message électronique livré. Les pièces jointes supprimées seront remplacées par le fichier Malware Alert Text.txt qui contient les informations suivantes :

Un logiciel malveillant a été détecté dans une ou plusieurs pièces jointes incluses dans ce message électronique.

Action : toutes les pièces jointes ont été supprimées.

Si vous choisissez d’utiliser un texte de notification personnalisé, votre message personnalisé remplacera le texte par défaut dans le fichier Malware Alert Text.txt à la place des fichiers malveillants mis en quarantaine ou supprimés.

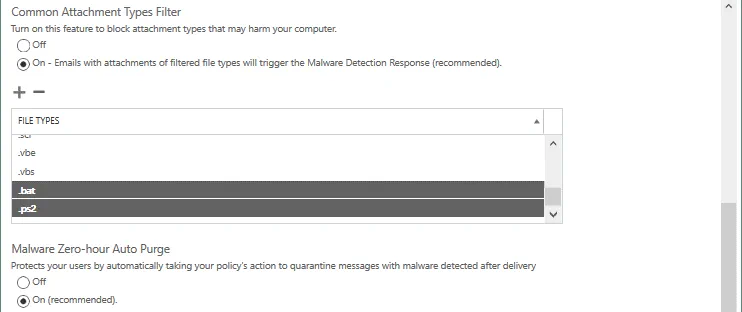

Filtre des types de pièces jointes courants

Ce filtre vous permet de bloquer certains types de fichiers avec les extensions appropriées qui peuvent constituer une menace. Il est recommandé de bloquer les types de fichiers exécutables tels que EXE, BAT, COM, CMD, PS1, SH, RPM, JS, DMG, VBS et autres. La fonction « Best effort true-typing » est utilisée dans la mesure du possible pour détecter les types de fichiers appropriés, quelle que soit l’extension du fichier. Par défaut, le filtre des types de pièces jointes courants est désactivé et vous devez l’activer manuellement en sélectionnant l’option appropriée (voir la capture d’écran ci-dessous).

Cliquez sur l’icône + pour ajouter les types de fichiers qui doivent être bloqués lorsqu’ils sont détectés dans les pièces jointes des adresses e-mail.

Par défaut, les types ACE, ANI, APP, DOCM, EXE, JAR, REG, SCR, VBE et VBS sont sélectionnés.

Malware Zero-Hour Auto Purge

Malware Zero-Hour Auto Purge (ZAP) déplace les messages électroniques malveillants après leur livraison dans les boîtes de messagerie Exchange Online. Cette fonctionnalité est activée par défaut et il est recommandé de la laisser activée pour la protection contre les logiciels malveillants de Microsoft Office 365.

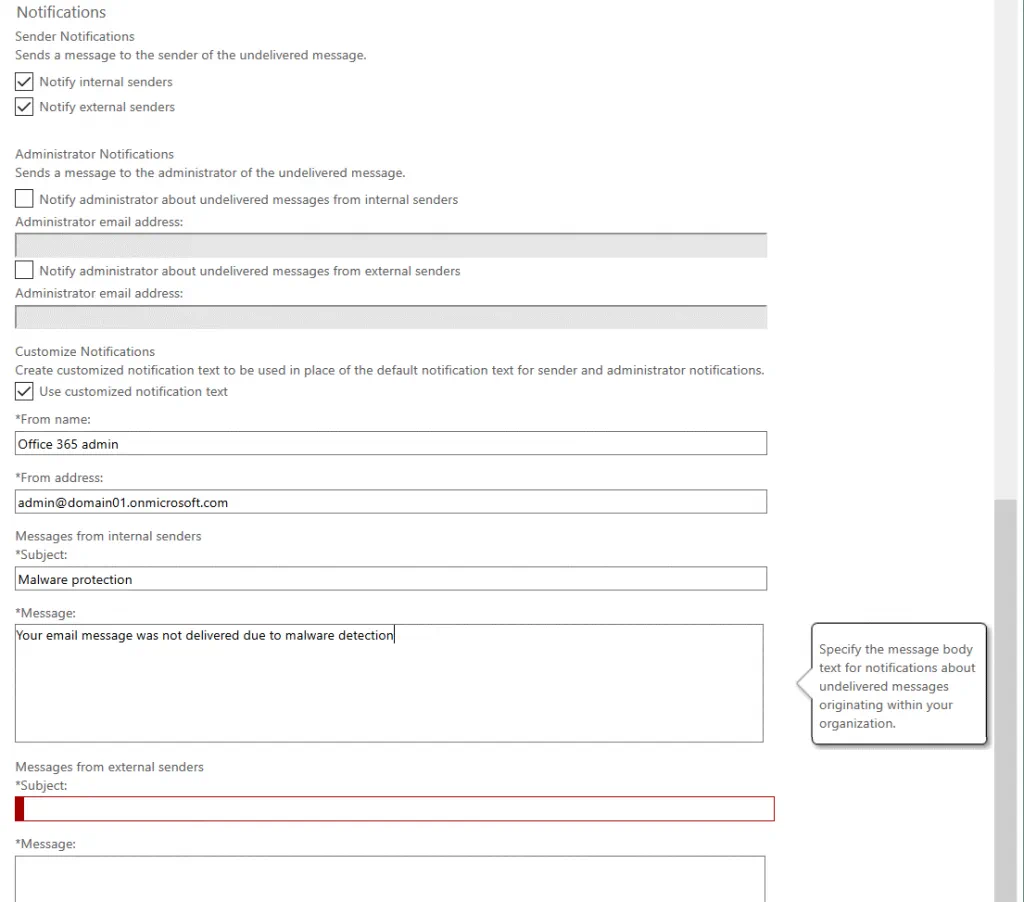

Notifications

Les notifications d’expéditeur vous permettent d’avertir un expéditeur si un message envoyé n’est pas remis en raison de la détection d’un logiciel malveillant et du déplacement du message vers la quarantaine. Par défaut, cette option est désactivée. Pour activer les notifications à l’expéditeur, cochez la case appropriée pour avertir les expéditeurs internes et/ou les expéditeurs externes (voir la capture d’écran ci-dessous). Les expéditeurs internes sont les expéditeurs au sein de votre organisation et les expéditeurs externes sont les expéditeurs en dehors de votre organisation qui utilisent un autre nom de domaine.

Le texte du message de notification par défaut contient les informations suivantes :

From : Postmaster postmaster@yourdomain.com

Objet : Message non livrable

Ce message a été créé automatiquement par un logiciel de messagerie. Votre message électronique n’a pas été livré aux destinataires prévus car un logiciel malveillant a été détecté. Toutes les pièces jointes ont été supprimées.

Vous pouvez également configurer l’envoi de notifications à l’administrateur du message non livré provenant d’expéditeurs internes et externes.

Personnaliser les notifications options vous permettent de définir un nom, un compte de messagerie, un objet d’e-mail et un texte pour les notifications qui doivent être définies pour les expéditeurs internes et externes.

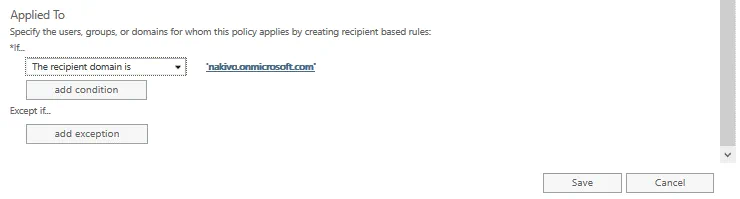

Appliqué à

Les filtres de destinataires vous permettent de définir des conditions et des exceptions pour les destinataires. Ils déterminent les utilisateurs auxquels la politique s’applique. Vous pouvez spécifier des utilisateurs, des groupes ou des domaines par les conditions suivantes :

- Le destinataire est (sélectionnez un ou plusieurs comptes d’adresse e-mail)

- Le domaine du destinataire est (sélectionnez un ou plusieurs domaines)

- Le destinataire est membre de (vous pouvez sélectionner un compte de messagerie de groupe qui contient plusieurs utilisateurs)

Plusieurs conditions et exceptions peuvent être définies. Les conditions ou exceptions identiques utilisent la logique OU et les conditions ou exceptions différentes utilisent la logique ET. Par exemple :

- domain1.com ou domain2.com

- user1@domain1.com et membre de group1@domain2.com

Ainsi, dans la section Si , cliquez sur le menu déroulant et sélectionnez l’option souhaitée, puis cliquez sur « Ajouter une condition ». Cliquez sur ajouter une condition une fois de plus pour ajouter la deuxième condition.

Après, dans la section Sauf si cliquez sur ajouter une condition et ajoutez la condition d’exception nécessaire. Vous pouvez ajouter plusieurs exceptions à la politique anti-malware.

Cliquez sur Enregistrer pour enregistrer les paramètres et créer une nouvelle politique anti-malware pour la protection contre les logiciels malveillants dans Microsoft Office 365.

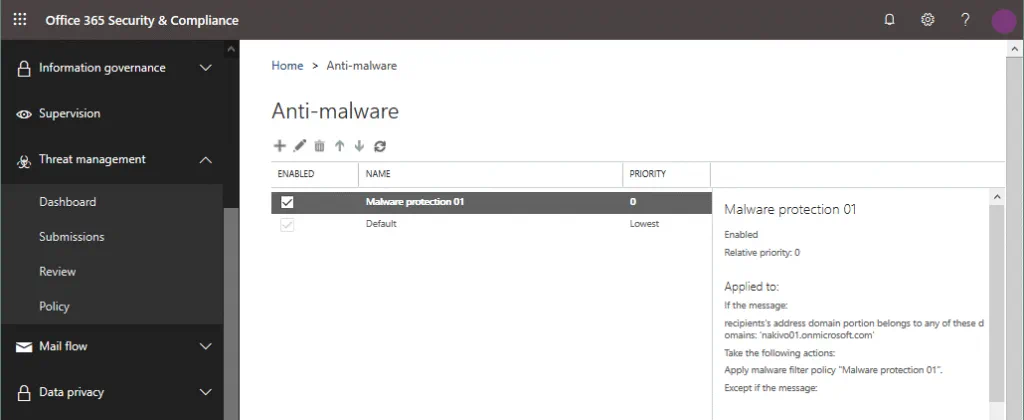

La politique anti-malware créée s’affiche désormais dans la liste des politiques sur la page Politique anti-malware. Vous pouvez activer, désactiver, modifier et supprimer des politiques. Si vous souhaitez désactiver une politique, vous devez décocher la case située à côté du nom de la politique. Si vous souhaitez déplacer une politique vers le haut ou vers le bas dans la liste afin de modifier l’ordre (priorité) des politiques, vous devez cliquer sur la politique et appuyer sur les icônes fléchées dans l’interface Web. Double-cliquez sur le nom d’une politique pour la modifier. Une politique en haut de la liste a la priorité la plus élevée.

Vous pouvez tester vos politiques anti-malware configurées pour la protection contre les logiciels malveillants de Microsoft Office 365 en envoyant un e-mail de test avec une pièce jointe spéciale utilisée pour tester les antivirus. Créez le fichier EICAR.TXT et ajoutez la chaîne suivante à ce fichier :

X5O!P%@AP[4PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

Cette chaîne doit être la seule chaîne du fichier texte. La taille du fichier doit être de 68 octets après l’enregistrement. Enregistrez ce fichier, créez un nouveau message électronique, joignez le fichier IECAR.TXT et envoyez ce message à un utilisateur de votre domaine utilisé pour Microsoft Office 365.

La protection contre le spam et les logiciels malveillants de Microsoft Office 365 devrait filtrer ce message électronique et envoyer un message de notification conformément à la configuration de votre politique et aux paramètres de réponse à la détection de logiciels malveillants (le message entier peut être supprimé ou la pièce jointe peut être supprimée).

Protection contre les logiciels malveillants à l’aide d’une solution de sauvegarde

Une autre stratégie préventive pour protéger vos données lorsque vous utilisez Microsoft Office 365 consiste à sauvegarder vos données.

Pour en savoir plus, consultez nos articles de blog sur la sauvegarde OneDrive, la sauvegarde SharePointet la sauvegarde Exchange Online .

Vous pouvez effectuer Sauvegarde des données Microsoft Office 365 en plus d’utiliser les fonctionnalités de protection contre les logiciels malveillants de Microsoft Office 365 fournies par Microsoft.

Conclusion

La protection contre les logiciels malveillants est importante pour chaque utilisateur et pour l’ensemble de l’entreprise. Cet article de blog a présenté des recommandations générales en matière de protection contre les logiciels malveillants et expliqué comment utiliser la protection contre les logiciels malveillants de Microsoft Office 365. La protection Microsoft Office 365 comprend trois composants principaux et de nombreuses fonctionnalités. Vous devez configurer les règles et les politiques dans l’interface web du centre d’administration Microsoft Office 365 en fonction de vos conditions à remplir et de votre politique de sécurité. Microsoft fournit également un service qui peut être utilisé pour envoyer des fichiers suspects à analyse des logiciels malveillants.