Microsoft 365 Advanced Threat Protection : aperçu complet

<>De nos jours, il existe d’innombrables menaces pouvant entraîner une faille de sécurité et une perte de données. En 2021, les spams et les adresses e-mail de phishing ont été la méthode de diffusion la plus courante conduisant à des infections par ransomware . Tenter de détecter et de dissuader manuellement les attaques malveillantes est une tâche impossible. Cependant, pour les applications et services Office 365, Microsoft propose une suite d’outils de détection et de réponse permettant d’automatiser et de simplifier la sécurité.

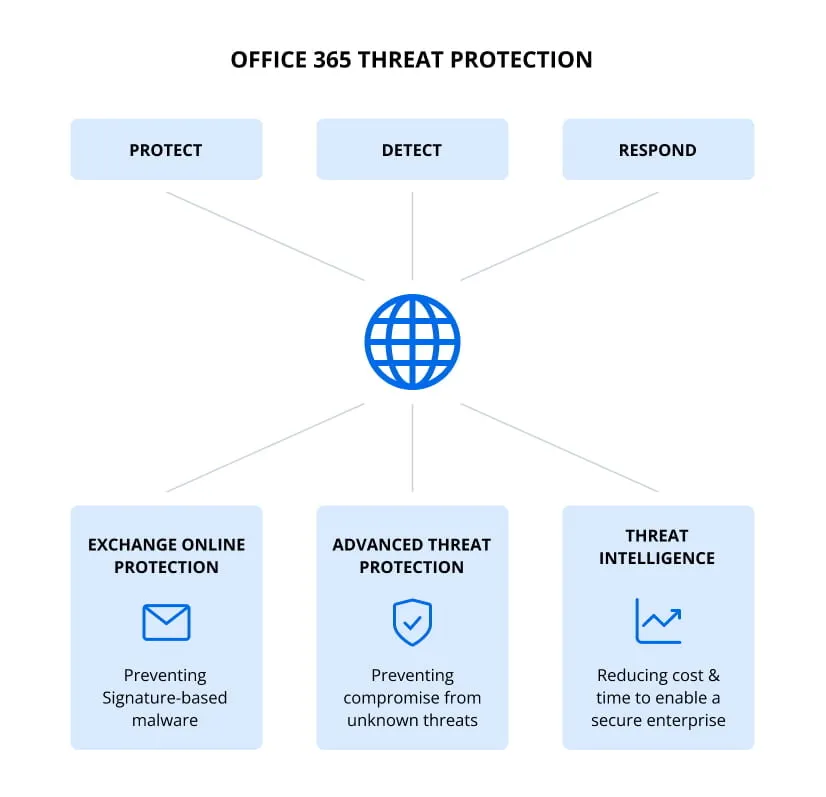

Office 365 Advanced Threat Protection (ATP), qui depuis septembre 2020 est devenu Microsoft Defender pour Office 365, est un ensemble d’outils dédiés à la prévention des menaces en ligne. Les différentes politiques et règles vous permettent de protéger les environnements sur site et dans le cloud en filtrant les communications entrantes et sortantes et en vérifiant les autres contenus partagés.

Qu’est-ce que la protection avancée contre les menaces ?

Office 365 Advanced Threat Protection (ATP) est un service de filtrage basé sur le cloud destiné à la prévention et à la détection des cybermenaces. ATP peut protéger votre organisation contre les virus et autres logiciels malveillants, y compris les attaques zero-day, qui se propagent via les services Office 365. ATP peut reconnaître les virus les plus récents et les menaces complexes non identifiées qui n’ont pas encore été étudiées et qui ne peuvent être reconnues même par la plupart des antivirus disposant des dernières bases de données de signatures de virus.

Comment fonctionne la protection avancée contre les menaces Office 365

La protection avancée contre les menaces Office 365 s’appuie sur des politiques qui doivent être configurées par un administrateur système. ATP filtre les données, les comportements suspects et d’autres paramètres au niveau d’une organisation, d’un domaine, d’un utilisateur et d’un destinataire.

Office 365 Advanced Threat Protection peut fonctionner en intégration avec Exchange Online Protection (EOP) et Office 365 Threat Intelligence. L’utilisation d’ATP dans le cloud peut alléger la charge de vos serveurs de messagerie et de vos systèmes de protection sur les serveurs de messagerie, y compris les serveurs sur site. Il n’est pas recommandé de désactiver Office 365 Advanced Threat Protection, même si vous utilisez d’autres outils tels que EOP.

Advanced Threat Protection peut protéger les pièces jointes, les liens et les fichiers téléchargés par les utilisateurs vers OneDrive for Business, SharePoint Online et Teams. De plus, l’ATP peut détecter les liens vers des sites Web de phishing, les sites contenant du code malveillant et la présence de code malveillant dans les fichiers téléchargés/téléversés. Les fonctionnalités de traçage d’URL peuvent vous aider à bloquer les sources potentielles de menaces et à comprendre leur nature et leur provenance.

Fonctionnalités de la protection avancée contre les menaces

La protection avancée contre les menaces d’Office 365 contient de nombreuses fonctionnalités utiles pour protéger vos données lorsque vous utilisez les services Office 365. Explorons ces fonctionnalités en détail.

Politiques

Les politiques déterminent le niveau de protection et la réponse aux menaces prédéfinies, qui peuvent tous deux être définis à différents niveaux. Les politiques offrent des options flexibles, que l’administrateur système qui gère Microsoft 365 peut configurer. En tant qu’administrateur système, vous pouvez définir qui est concerné par les politiques et le niveau de rigueur de ces dernières.

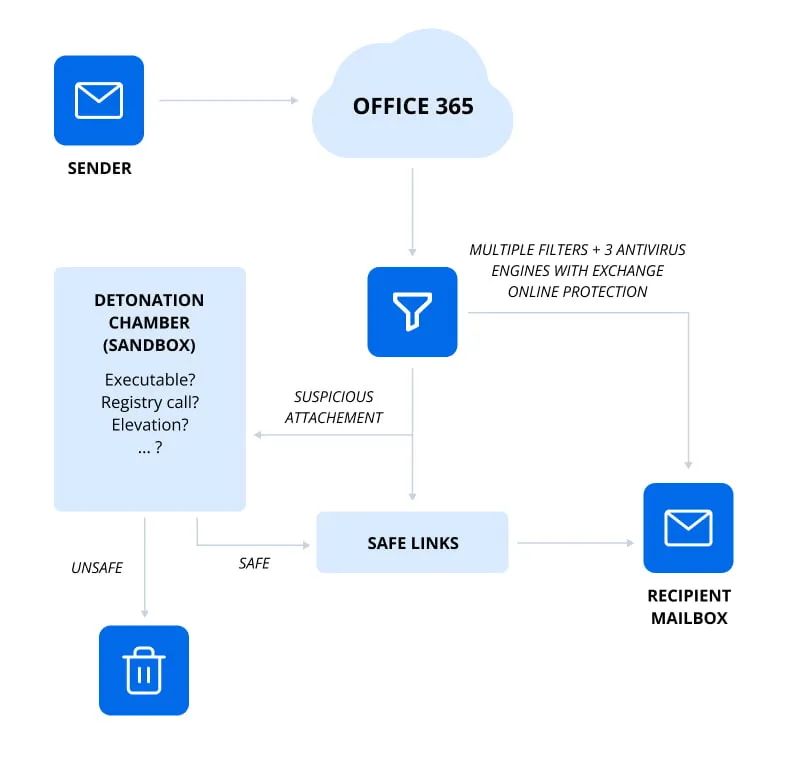

Pièces jointes sécurisées

Les pièces jointes sécurisées garantissent que les fichiers joints aux messages électroniques ne sont pas malveillants. Une protection zéro jour est fournie pour protéger votre système de messagerie électronique. Avant qu’un message ne soit reçu dans la boîte de messagerie d’un utilisateur, il est acheminé vers un environnement spécial, où les fichiers joints sont vérifiés par l’utilisation de signatures de virus, d’apprentissage automatique et de techniques d’analyse avancées pour détecter les virus. Si aucun virus n’est détecté dans la pièce jointe, l’adresse e-mail est transférée vers une boîte de messagerie. La fonctionnalité responsable de la sécurité des pièces jointes est appelée « sandboxing des pièces jointes ».

Liens sécurisés

Les liens sécurisés fonctionnent selon un principe similaire à celui des pièces jointes sécurisées. Cette fonctionnalité vérifie les liens contenus dans les adresses e-mail et autres fichiers téléchargés dans l’environnement Microsoft 365. Si Microsoft 365 ATP détecte qu’un lien n’est pas sûr, un message d’avertissement s’affiche (comme pour les fichiers téléchargeables).

Vous pouvez configurer la fonctionnalité pour rediriger les utilisateurs vers une page d’avertissement si un utilisateur tente de cliquer sur un lien détecté comme malveillant. Le système bloque dynamiquement les liens malveillants. La fonctionnalité Liens sécurisés a été mise à jour et ne remplace désormais plus le lien d’origine par un lien modifié vers une page web dans le cloud Microsoft.

ATP pour SharePoint Online

ATP pour SharePoint Online protège les utilisateurs qui collaborent par l’intermédiaire des sites SharePoint Online et des fichiers partagés au sein de votre organisation. Cette fonctionnalité détecte et bloque les fichiers suspects dans les bibliothèques de documents et les sites d’équipe, y compris les fichiers stockés sur OneDrive. Le contenu malveillant identifié est bloqué. Les utilisateurs ne peuvent pas ouvrir, copier, déplacer, modifier ou partager un fichier bloqué classé comme malveillant. Le fichier malveillant peut uniquement être supprimé. La possibilité de télécharger le fichier dépend de la configuration.

Protection anti-hameçonnage

Après avoir défini des politiques anti-hameçonnage, des modèles de système d’auto-apprentissage avec des algorithmes complexes sont utilisés pour détecter automatiquement et rapidement les attaques de hameçonnage. Boîte de messagerie Intelligence analyse les adresses e-mail et les habitudes de communication des utilisateurs et agrège les données afin de faciliter la détection des tentatives d’hameçonnage à l’avenir. Ces mesures strictes rendent toute attaque frauduleuse difficile à mener à bien.

Quarantaine

Les fichiers indésirables et potentiellement dangereux peuvent être placés en quarantaine. En tant qu’administrateur système, vous pouvez restaurer ou supprimer manuellement les données mises en quarantaine. Sinon, ces données sont supprimées après l’expiration de la période de conservation configurée. Vous connaissez peut-être le principe de fonctionnement de la quarantaine si vous avez déjà utilisé Microsoft 365 Exchange Online Protection.

Les pirates peuvent envoyer des adresses e-mail au nom d’un ou plusieurs comptes en remplaçant le nom de l’expéditeur. Lorsqu’un utilisateur reçoit une telle adresse e-mail « usurpée », celle-ci peut sembler sûre si l’expéditeur utilise le nom d’un responsable dans le champ expéditeur. Une adresse e-mail usurpée, qui peut contenir une demande de transfert d’argent, des identifiants de connexion ou des scripts malveillants, n’est pas sûre et constitue une menace pour les utilisateurs et l’ensemble de l’organisation.

Office 365 Advanced Threat Protection inclut la fonctionnalité Spoof Intelligence qui permet de détecter si un expéditeur utilise un nom réel ou un nom usurpé. Vous pouvez consulter la liste complète des utilisateurs qui utilisent un domaine d’entreprise particulier et vérifier qui usurpe le domaine de votre organisation ou tout autre domaine externe. En tant qu’administrateur, vous pouvez bloquer l’expéditeur qui utilise un nom de domaine ou un Nom d’utilisateur prétendant être un employé de votre organisation.

Rapports

Office 365 Advanced Threat Protection fournit des rapports informatifs qui vous permettent de voir le statut de la protection et d’analyser les menaces entrantes. Un rapport est une vue unique qui combine des informations sur les menaces détectées, y compris les adresses e-mail malveillantes et autres contenus malveillants. Les menaces détectées par Office 365 Advanced Threat Protection et Exchange Online Protection sont indiquées dans les rapports. Les informations relatives aux 90 derniers jours (période maximale pouvant être configurée) sont affichées dans les rapports. Après avoir analysé les rapports, vous pouvez ajuster les politiques.

Enquête et réponse aux menaces

Si vous travaillez dans une grande entreprise comptant de nombreux utilisateurs Office 365, vous pouvez être submergé par un grand nombre d’alertes de sécurité à traiter. Trier un grand nombre d’adresses e-mail en fonction de leurs attributs est une tâche fastidieuse. Office 365 Threat Investigation and Response peut aider les administrateurs système et les spécialistes de la sécurité à travailler plus efficacement. Vous pouvez afficher les menaces détectées et configurer des actions automatisées pour atténuer différents types de menaces. Vous pouvez créer des playbooks avec les actions appropriées pour les menaces détectées, ainsi que examiner et approuver les actions ou recommandations suggérées par Office 365 Advanced Threat Protection après une enquête automatisée pour remédier aux menaces.

Licences Microsoft 365

Contrairement à Exchange Online Protection, qui est disponible par défaut pour les utilisateurs de Microsoft 365, Advanced Threat Protection est disponible pour les abonnements haut de gamme ou peut être acheté séparément. Par exemple, même Microsoft 365 E3 n’inclut pas la protection avancée contre les menaces.

Microsoft Office 365 Advanced Threat Protection est inclus dans les abonnements suivants :

- Microsoft 365 E5

- Microsoft 365 A5

- Microsoft 365 Business Premium

Cependant, vous pouvez acheter la licence Office 365 Advanced Threat Protection en plus des plans d’abonnement suivants :

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Microsoft 365 Business Basic

- Microsoft 365 Business Standard

- Microsoft 365 Enterprise E1

- Microsoft 365 Entreprise E3

- Microsoft 365 Entreprise F3

- Microsoft 365 A1

- Microsoft 365 A3

Si Office 365 Advanced Threat Protection n’est pas inclus dans votre plan d’abonnement, vous pouvez acheter l’un des plans d’abonnement ATP autonomes en utilisant un modèle de licence par utilisateur :

- Advanced Threat Protection Plan 1

- Plan de protection avancée contre les menaces 2

Configuration de la protection avancée contre les menaces

Mise à jour : protection avancée contre les menaces Office 365 est devenu Microsoft Defender pour Office 365 en septembre 2020. Désormais, pour configurer l’une des fonctionnalités répertoriées ci-dessous, vous devez accéder au Portail Defender.

Voyons comment configurer la protection avancée contre les menaces Office 365 :

- Ouvrez l’interface Web du centre d’administration Microsoft 365 par le lien https://admin.microsoft.com et accédez à Centres d’administration > sécurité dans le volet gauche de la fenêtre.

Vous pouvez également ouvrir un lien direct vers le centre d’administration de la sécurité et de la conformité Microsoft 365 & : https://protection.office.com

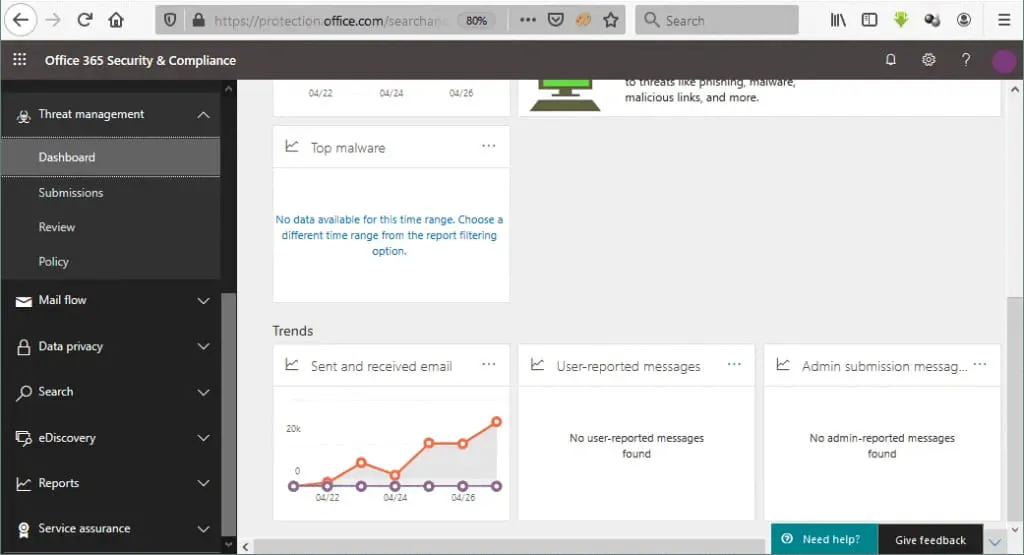

- Dans le volet gauche, cliquez sur Gestionnaire de menaces puis cliquez sur Tableau de bord de sécurité.

Le tableau de bord de sécurité, également appelé tableau de bord des menaces, affiche le statut actuel de la protection contre les menaces et des liens vers les pages de configuration.

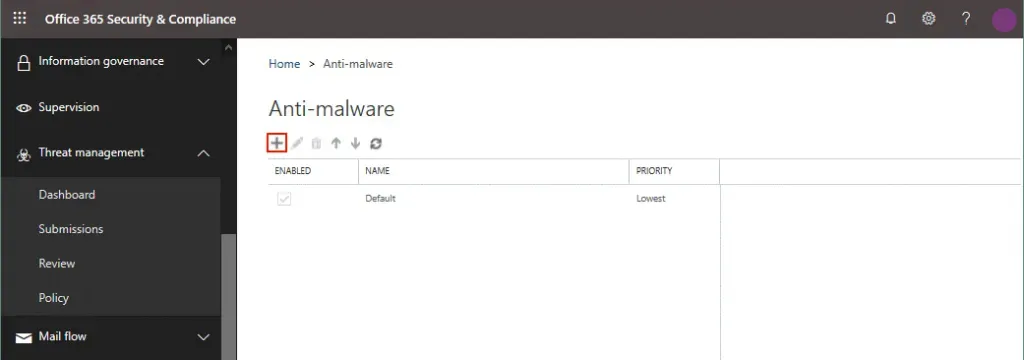

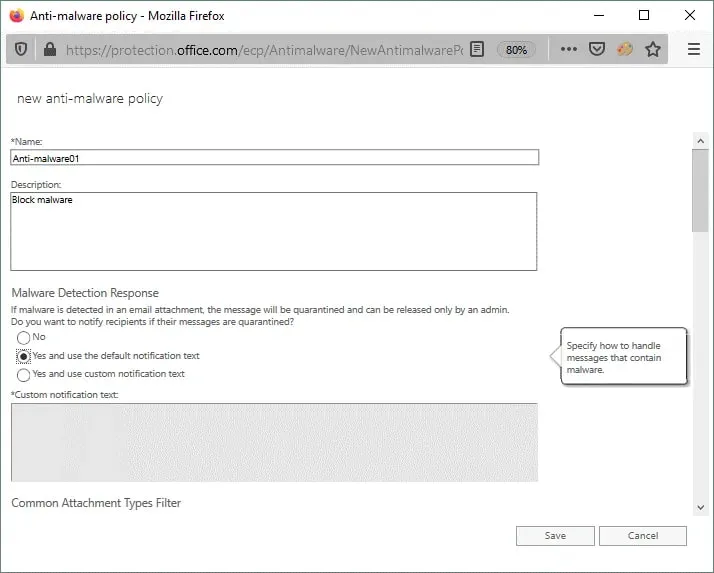

Politiques anti-malware

Cliquez sur Politique dans le volet gauche ou dans le volet de navigation pour afficher la page où vous pouvez afficher, modifier et créer des politiques. Vous pouvez configurer des politiques anti-hameçonnage, anti-spam et anti-malware. Voyons comment créer une nouvelle politique anti-malware :

- Cliquez sur Anti-malware.

- Sur la page Anti-malware qui s’ouvre, cliquez sur l’icône + pour créer une nouvelle politique anti-malware pour Office 365 Advanced Threat Protection.

- Une nouvelle fenêtre contextuelle s’ouvre.

Entrez le nom et la description de la politique, puis définissez d’autres options telles que :

- Réponse à la détection de logiciels malveillants

- Filtre des types de pièces jointes courants

- Purge automatique des logiciels malveillants dès leur apparition

- Notifications

Enfin, précisez à qui s’applique cette politique, puis cliquez sur Enregistrer.

La politique est désormais créée et affichée dans la liste des politiques de la page Malware.

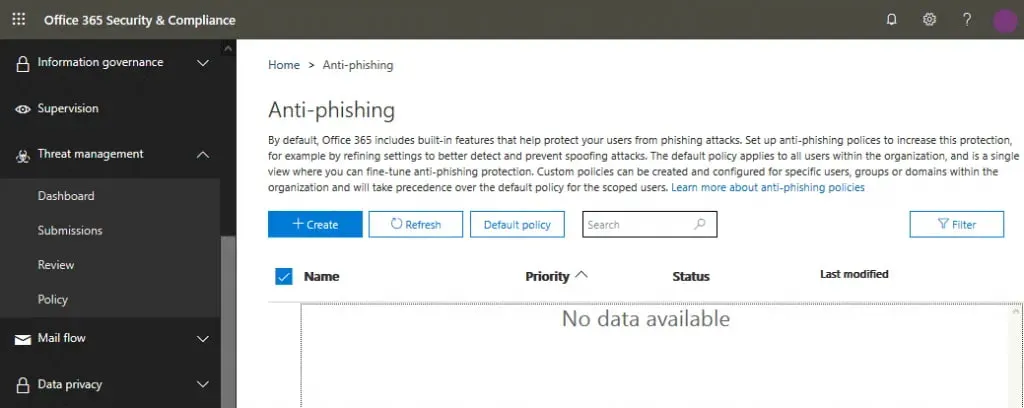

Politiques anti-hameçonnage

Les politiques anti-hameçonnage sont créées de manière légèrement différente des politiques anti-malware :

- Accédez à Gestion des menaces > Politique et cliquez sur Anti-hameçonnage.

La page Anti-hameçonnage s’ouvre. Si vous ouvrez cette page pour la première fois, la liste des politiques anti-hameçonnage sera vide.

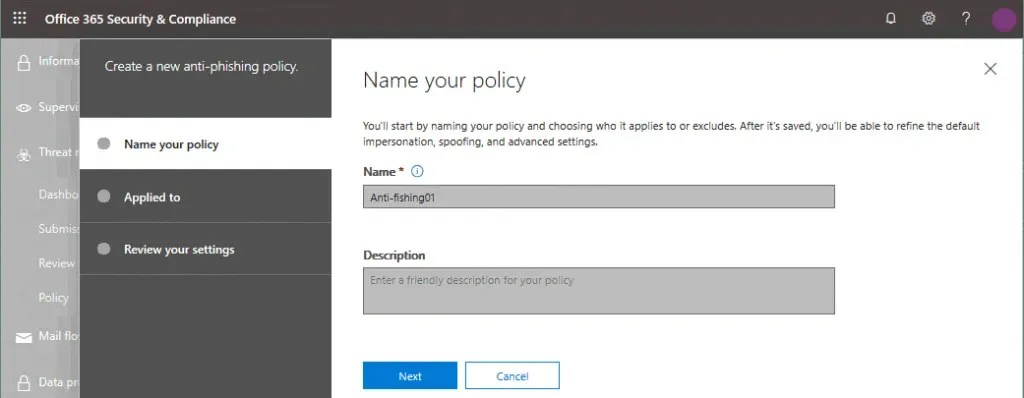

- Cliquez sur le bouton +Créer pour créer une nouvelle politique anti-hameçonnage pour Office 365 Advanced Threat Protection.

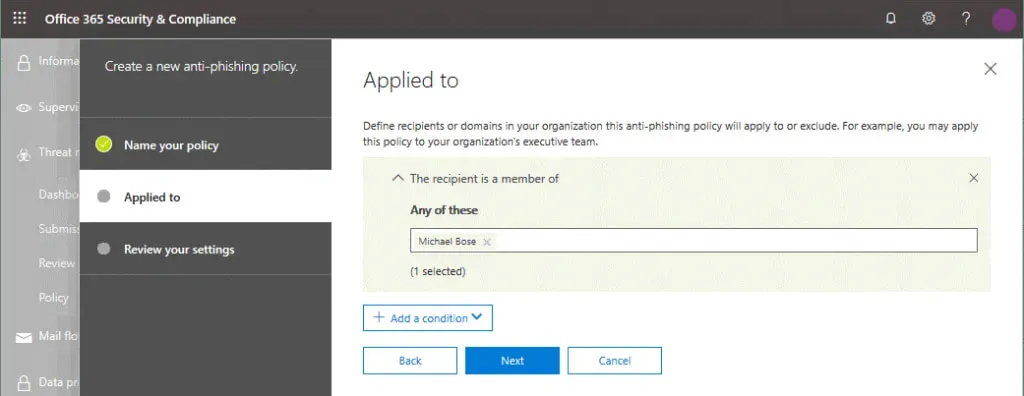

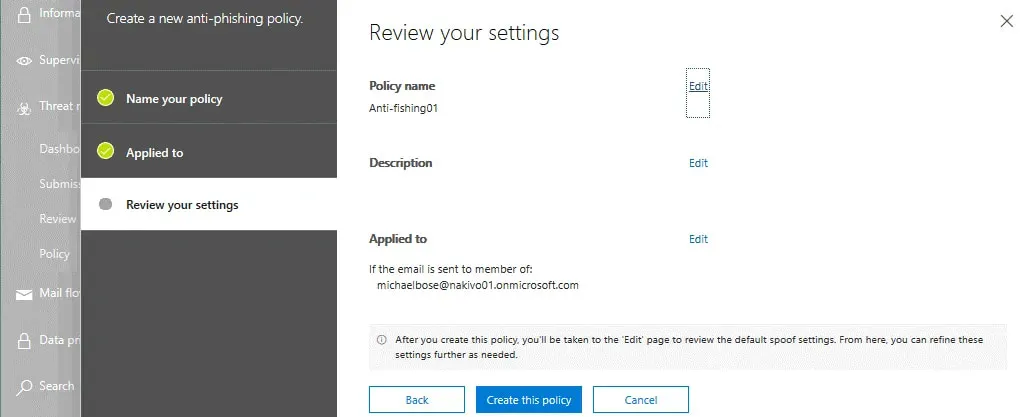

- Un nouvel assistant de politique s’ouvre dans une fenêtre contextuelle. Suivez toutes les étapes de l’assistant :

- Nommez votre politique. Entrez un nom pour une nouvelle politique anti-hameçonnage. Vous pouvez également entrer une description.

- Appliqué à. Définissez les destinataires ou les domaines de votre organisation auxquels cette politique s’appliquera ou sera exclue en ajoutant des conditions et en sélectionnant les destinataires. Par exemple, vous pouvez appliquer la politique à un domaine entier, à l’appartenance à un groupe ou à des combinaisons de groupes et de domaines. Cliquez ensuite sur Suivant.

- Vérifiez vos paramètres. Vérifiez vos paramètres et modifiez-les si nécessaire. Si tout est correct, cliquez sur Créez cette politique.

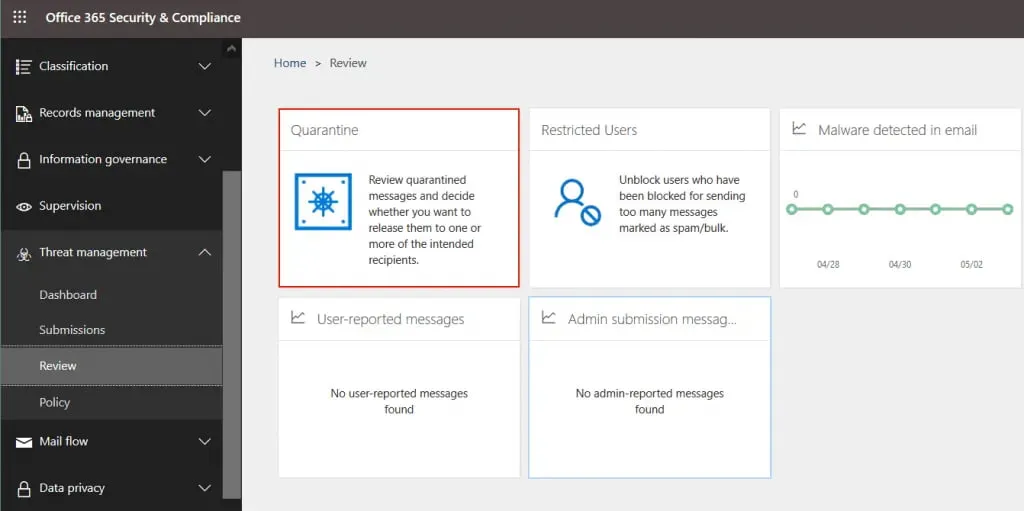

Mettre en quarantaine

Les messages électroniques et les fichiers classés comme potentiellement dangereux sont placés en quarantaine si les paramètres appropriés sont utilisés pour Office 365 Advanced Threat Protection. Accédez à Gestion des traitements > Révision > Quarantaine pour ouvrir la quarantaine. Vous pouvez également utiliser ce lien direct : https://protection.office.com/quarantine

Remarque : La quarantaine est accessible à l’administrateur ou à tout autre utilisateur disposant des autorisations nécessaires pour gérer la quarantaine. Les membres du rôle Quarantaine dans le Centre de conformité de sécurité Office 365 & disposent des autorisations nécessaires pour gérer la quarantaine.

Sur la page Quarantaine, vous pouvez trier les résultats en cliquant sur le titre de la colonne souhaitée. Cliquez sur Modifier les colonnes pour sélectionner les colonnes à afficher.

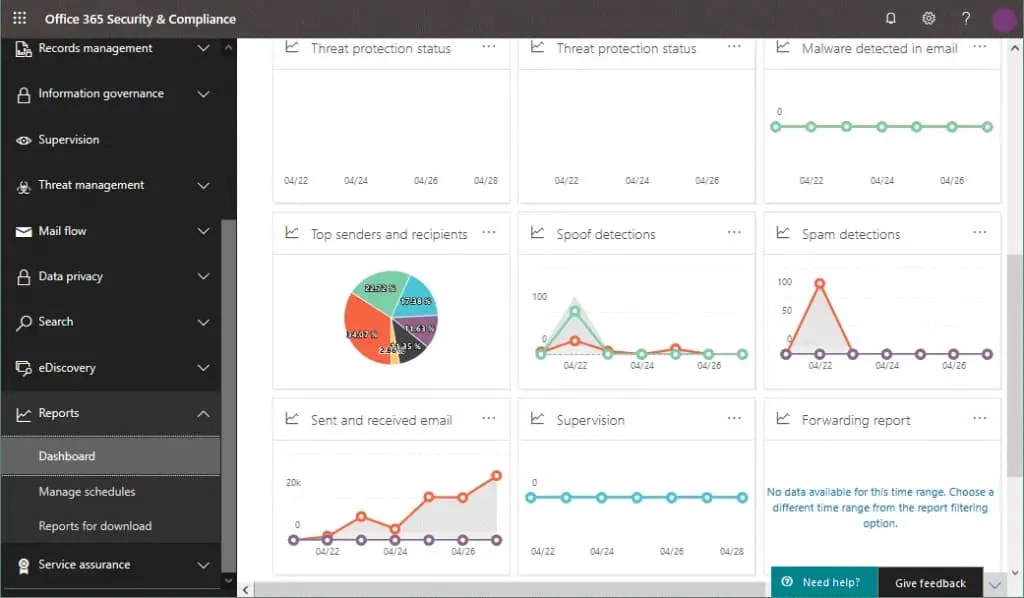

Rapports

Les rapports sont utiles pour afficher le statut actuel et les statistiques de votre environnement Microsoft 365. Dans le volet de navigation du centre d’administration de la sécurité et de la conformité Office 365 & , cliquez sur Rapports > Tableau de bord pour afficher le tableau de bord avec des graphiques et des diagrammes.

Sur cette page, vous pouvez voir le résumé comprenant :

- Rapports récents à télécharger

- Top 5 des étiquettes

- Tendance des étiquettes au cours des 90 derniers jours

- Comment les étiquettes ont été appliquées

- Étiquettes classées comme enregistrements

- Règle de transport Exchange

- Statut de la protection contre les menaces

- Malware détecté dans les adresses e-mail

- Principaux malwares

- Principaux expéditeurs et destinataires

- Détections d’usurpation d’identité

- Détections de spam

- Utilisateurs compromis

- Adresses e-mail envoyées et reçues

- Supervision

- Rapport de transfert

- Rapport sur les connecteurs

- Rapport sur le chiffrement

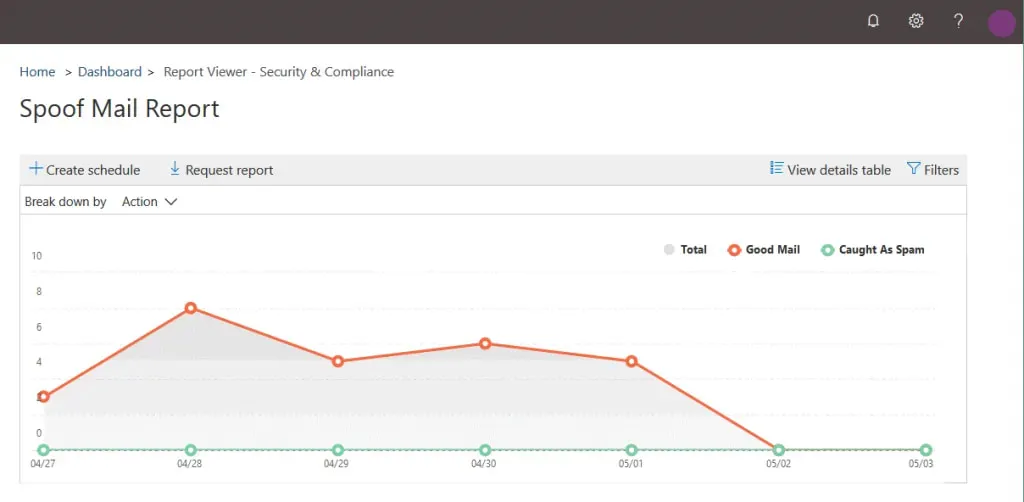

Passez la souris sur le graphique pour obtenir plus d’informations. Cliquez sur le graphique ou le diagramme souhaité pour l’ouvrir en mode plein écran et voir les détails. Après avoir cliqué sur Détections d’usurpation d’identité, un rapport détaillé sur les e-mails frauduleux s’affiche.

Par défaut, une période de 7 jours s’affiche sur les graphiques et les diagrammes, mais cette période peut être prolongée jusqu’à 90 jours dans les paramètres. Les utilisateurs de la version d’essai de Microsoft 365 avec Advanced Threat Protection peuvent afficher les données sur une période maximale de 30 jours dans les rapports.

Conclusion

Office 365 Advanced Threat Protection est intégré à d’autres services Microsoft 365 tels que OneDrive, SharePoint Online, Exchange Online, SharePoint Online et d’autres services. L’ATP vous aide à protéger vos adresses e-mail contre diverses menaces de sécurité telles que les liens malveillants, les virus et les logiciels malveillants.

Cependant, pour atteindre un niveau de protection des données plus élevé, vous devez sauvegarder toutes vos données Microsoft Office 365 à l’aide d’une solution dédiée telle que NAKIVO Backup & Replication & . La solution NAKIVO vous permet de créer des sauvegardes incrémentielles des données Microsoft 365 et offre des restaurations flexibles à un moment donné.