NSX-v vs. NSX-T: Umfassender Vergleich

Die Virtualisierung hat die Art und Weise, wie Rechenzentren aufgebaut sind, revolutionär verändert. Die meisten modernen Rechenzentren nutzen Hardware-Virtualisierung und stellen physische Server als Hypervisoren bereit, um Virtuelle Maschinen auf diesen Servern auszuführen. Dieser Ansatz verbessert die Skalierbarkeit, Flexibilität und Kosteneffizienz des Rechenzentrums. VMware ist einer der führenden Anbieter auf dem Virtualisierungsmarkt und seine Produkte genießen in der IT-Branche hohes Ansehen. Der VMware ESXi Hypervisor und VMware vCenter sind weithin bekannte Komponenten der VMware vSphere-Virtualisierungslösung.Das Netzwerk ist eine wichtige Komponente jedes Rechenzentrums, einschließlich virtualisierter Rechenzentren. Wenn Sie für Ihr virtualisiertes Rechenzentrum große Netzwerke und komplexe Netzwerkkonfigurationen benötigen, sollten Sie den Einsatz von Software-Defined Networking (SDN) in Betracht ziehen. Software-Defined Networking ist eine Architektur, die darauf abzielt, Netzwerke agil und flexibel zu machen. Das Ziel von SDN ist es, die Netzwerksteuerung zu verbessern, indem Unternehmen und Dienstleister in die Lage versetzt werden, schnell auf sich ändernde Geschäftsanforderungen zu reagieren. VMware kümmert sich um seine Kunden und bietet die VMware NSX-Lösung für den Aufbau softwaredefinierter Netzwerke an. Heute befasst sich der Blogbeitrag mit VMware NSX und untersucht den Unterschied zwischen VMware NSX-v und VMware NSX-T.

Was ist VMware NSX und wie kann es eingesetzt werden?

VMware NSX ist eine Netzwerkvirtualisierungslösung, mit der Sie softwaredefinierte Netzwerke in virtualisierten Rechenzentren aufbauen können. Genauso wie VMs von der physischen Serverhardware abstrahiert sind, werden virtuelle Netzwerke einschließlich Switches, Ports, Routern, Firewalls usw. im virtuellen Raum aufgebaut. Virtuelle Netzwerke werden unabhängig von der zugrunde liegenden Hardware bereitgestellt und verwaltet. Virtuelle Maschinen sind mit virtuellen Ports von virtuelle SwitchesDie Verbindung zwischen virtuellen Netzwerken wird über virtuelle Router hergestellt, und Zugriffsregeln werden auf virtuellen Firewalls konfiguriert. Alternativ ist auch eine Netzwerk-Lastverteilung verfügbar. VMware NSX ist der Nachfolger von VMware vCloud Networking. & Sicherheit (vCNS) und Nicira NVP, das 2012 von VMware übernommen wurde.

Mikrosegmentierung

Bei der Verwendung eines herkömmlichen Ansatzes zur Konfiguration des Zugriffs zwischen mehreren Netzwerken in einer virtuellen Umgebung wird in der Regel ein physischer Router oder ein Edge-Gateway auf einer VM bereitgestellt, obwohl dieser Ansatz nicht besonders schnell oder bequem ist. VMware hat das Konzept der Mikrosegmentierung in NSX durch den Einsatz einer verteilten Firewall implementiert, die in den Kern des Hypervisors integriert wurde. Sicherheitsrichtlinien, Netzwerkinteraktionsparameter für IP-Adressen, MAC-Adressen, VMs, Anwendungen und andere Objekte werden alle in dieser verteilten Firewall festgelegt. Die Regeln können mithilfe von Objekten wie Active Directory-Benutzern und -Gruppen konfiguriert werden, wenn NSX in Ihrem Unternehmen eingesetzt wird, in dem der Active Directory Domain Controller (ADDC) verwendet wird. Jedes Objekt kann als Mikrosegment in seinem eigenen Sicherheitsbereich des entsprechenden Netzwerks betrachtet werden, das über eine eigene DMZ (demilitarisierte Zone) verfügt.Mit der verteilten Firewall können Sie Entitäten des virtuellen Rechenzentrums wie Virtuelle Maschinen segmentieren. Die Segmentierung kann auf VM-Namen und -Attributen, Benutzeridentitäten, vCenter-Objekten wie Rechenzentren und Hosts oder auf herkömmlichen Netzwerk-Attributen wie IP-Adressen, Portgruppen usw. basieren.Die Edge-Firewall-Komponente hilft Ihnen bei der Erfüllung wichtiger Perimeter-Sicherheitsanforderungen, wie z. B. dem Aufbau von DMZs auf Basis von IP/VLAN-Konstrukten, der Isolierung von Mandanten in virtuellen Multi-Mandanten-Rechenzentren, Network Address Translation (NAT), Partner-VPNs (Extranet) und benutzerbasierten SSL-VPNs. Wenn eine VM von einem Host auf einen anderen migriert wird – von einem Subnetz in ein anderes –, werden die Zugriffsregeln und Sicherheitsrichtlinien entsprechend dem neuen Standort übernommen. Wenn ein Datenbankserver auf einer migrierten VM ausgeführt wird, arbeiten die für diese VM in der Firewall festgelegten Regeln auch nach der Migration auf einen anderen Host oder in ein anderes Netzwerk weiterhin für diese VM, sodass der Datenbankserver auf den Anwendungsserver zugreifen kann, der auf der nicht migrierten VM ausgeführt wird. Dies ist ein Beispiel für die verbesserte Flexibilität und Automatisierung bei der Verwendung von VMware NSX. NSX kann besonders für Cloud-Anbieter und große virtuelle Infrastrukturen nützlich sein. VMware bietet zwei Arten der softwaredefinierten Netzwerkplattform NSX an: NSX-v und NSX-T.NSX für vSphere (NSX-v) ist eng mit VMware vSphere integriert und erfordert die Bereitstellung der VMware vCenterVMware NSX-v ist speziell für VMware vSphere-Hypervisor-Umgebungen konzipiert und wurde vor NSX-T entwickelt.NSX-T (NSX-Transformatoren) wurde für verschiedene Virtualisierungsplattformen und Multi-Hypervisor-Umgebungen entwickelt und kann auch in Fällen eingesetzt werden, in denen NSX-v nicht anwendbar ist. Während NSX-v SDN nur für VMware vSphere unterstützt, unterstützt NSX-T auch Netzwerkvirtualisierungsstacks für KVM, Docker, Kubernetes und OpenStack sowie native AWS-Workloads. VMware NSX-T kann ohne vCenter Server bereitgestellt werden und wird für heterogene Computersysteme eingesetzt.Die wichtigsten Szenarien für den Einsatz von NSX-v sind in der folgenden Tabelle aufgeführt. Die Tabelle ist in drei Zeilen unterteilt, von denen eine die Szenario-Kategorie beschreibt. Szenarien für den Einsatz von NSX-T sind fett gedruckt.

Wenn eine VM von einem Host auf einen anderen migriert wird – von einem Subnetz in ein anderes –, werden die Zugriffsregeln und Sicherheitsrichtlinien entsprechend dem neuen Standort übernommen. Wenn ein Datenbankserver auf einer migrierten VM ausgeführt wird, arbeiten die für diese VM in der Firewall festgelegten Regeln auch nach der Migration auf einen anderen Host oder in ein anderes Netzwerk weiterhin für diese VM, sodass der Datenbankserver auf den Anwendungsserver zugreifen kann, der auf der nicht migrierten VM ausgeführt wird. Dies ist ein Beispiel für die verbesserte Flexibilität und Automatisierung bei der Verwendung von VMware NSX. NSX kann besonders für Cloud-Anbieter und große virtuelle Infrastrukturen nützlich sein. VMware bietet zwei Arten der softwaredefinierten Netzwerkplattform NSX an: NSX-v und NSX-T.NSX für vSphere (NSX-v) ist eng mit VMware vSphere integriert und erfordert die Bereitstellung der VMware vCenterVMware NSX-v ist speziell für VMware vSphere-Hypervisor-Umgebungen konzipiert und wurde vor NSX-T entwickelt.NSX-T (NSX-Transformatoren) wurde für verschiedene Virtualisierungsplattformen und Multi-Hypervisor-Umgebungen entwickelt und kann auch in Fällen eingesetzt werden, in denen NSX-v nicht anwendbar ist. Während NSX-v SDN nur für VMware vSphere unterstützt, unterstützt NSX-T auch Netzwerkvirtualisierungsstacks für KVM, Docker, Kubernetes und OpenStack sowie native AWS-Workloads. VMware NSX-T kann ohne vCenter Server bereitgestellt werden und wird für heterogene Computersysteme eingesetzt.Die wichtigsten Szenarien für den Einsatz von NSX-v sind in der folgenden Tabelle aufgeführt. Die Tabelle ist in drei Zeilen unterteilt, von denen eine die Szenario-Kategorie beschreibt. Szenarien für den Einsatz von NSX-T sind fett gedruckt.

| Sicherheit | Automatisierung | Anwendungskontinuität |

| Mikrosegmentierung | Automatisierung der IT | Disaster Recovery |

| Sicherer Endbenutzer | Entwickler-Cloud | Multi-Rechenzentrum-Pooling |

| DMZ überall | Multi-Tenant-Infrastruktur | Cross Cloud |

NSX-Komponenten

Die Hauptkomponenten von VMware NSX sind NSX Manager, NSX-Controller und NSX Edge-Gateways.NSX-Manager ist eine zentralisierte Komponente von NSX, die für das Management von Netzwerken verwendet wird. NSX Manager kann als VM auf einem der von vCenter verwalteten ESXi-Server (aus der OVA-Vorlage) bereitgestellt werden. Wenn Sie NSX-v verwenden, kann NSX Manager nur mit einem vCenter Server zusammenarbeiten, während NSX Manager für NSX-T als ESXi-VM oder KVM-VM bereitgestellt werden kann und mit mehreren vCenter-Servern gleichzeitig zusammenarbeiten kann.NSX Manager für vSphere basiert auf dem Photon OS (ähnlich wie die vCenter Server Appliance).NSX-T-Manager läuft auf dem Betriebssystem Ubuntu.NSX-ControllerDer NSX-Controller ist ein verteiltes Statusverwaltungssystem, das zum Überlagern von Transporttunneln und zum Steuern virtueller Netzwerke verwendet wird und als VM auf ESXi- oder KVM-Hypervisoren bereitgestellt werden kann. Der NSX-Controller steuert alle logischen Switches innerhalb des Netzwerks und verarbeitet Informationen über VMs, Hosts, Switches und VXLANs. Durch drei Controller-Knoten ist die Datenredundanz für den Fall des Ausfalls eines NSX-Controller-Knotens gewährleistet.NSX Edge ist ein Gateway-Dienst, der Zugriff auf physische und virtuelle Netzwerke für VMs bereitstellt. NSX Edge kann als verteilter virtueller Router oder als Dienst-Gateway installiert werden. Die folgenden Dienste können bereitgestellt werden: Dynamisches Routing, Firewalls, Network Address Translation (NAT), Dynamic Host Configuration Protocol (DHCP), Virtual Private Network (VPN), Lastenausgleich und Hochverfügbarkeit.

Bereitstellungsoptionen

Das Konzept der Bereitstellung ist für NSX-v und NSX-T sehr ähnlich. Führen Sie die folgenden Schritte aus, um NSX zu bereitstellen:

- Stellen Sie NSX Manager als VM auf einem VMware ESXi-Host mithilfe einer Virtuellen Appliance bereit. Registrieren Sie NSX Manager unbedingt in VMware vSphere vCenter (für NSX-v). Wenn Sie NSX-T verwenden, kann NSX Manager als virtuelle Appliance auf einem KVM-Host bereitgestellt werden, da Sie mit VMware NSX-T einen Cluster von NSX Managern erstellen können.

- Bereiten Sie drei NSX-Controller vor und erstellen Sie einen NSX-Controller-Cluster.

- Installieren Sie VIBs (Kernel-Module) auf ESXi-Hosts, um eine verteilte Firewall, verteiltes Routing und VXLAN zu aktivieren, wenn Sie NSX-v verwenden. Wenn Sie NSX-T verwenden, müssen Kernel-Module auch auf KVM-Hypervisoren installiert werden.

- Installieren Sie NSX Edge als VM auf ESXi (für NSX-v und NSX-T). Wenn Sie NSX-T verwenden und es nicht möglich ist, Edge als virtuelle Maschine auf ESXi zu installieren, kann Edge auf einem physischen Server bereitgestellt werden. Die Installation von Edge als VM auf KVM-Hypervisoren wird derzeit nicht unterstützt (für NSX-T v.2.3). Wenn Sie Edge auf einem physischen Server bereitstellen müssen, überprüfen Sie zuvor die Hardware-Kompatibilitätsliste (wichtig für CPUs und NICs).

NSX-Gemeinsame Funktionen

Es gibt eine Reihe von Funktionen, die für beide NSX-Typen verfügbar sind.Die gemeinsamen Funktionen für NSX-v und NSX-T sind:

- Softwarebasierte Netzwerkvirtualisierung

- Softwarebasiertes Overlay

- Verteiltes Routing

- Verteiltes Firewalling

- API-gesteuerte Automatisierung

- Detaillierte Überwachung und Statistiken

Beachten Sie, dass sich die APIs für NSX-v und NSX-T unterscheiden.

Lizenzierung

Die Lizenzierung ist für beide NSX-Typen gleich, da sie Ihnen mehr Flexibilität und Universalität bietet. Sie können beispielsweise eine Lizenz für die Nutzung von NSX für vSphere bestellen. Wenn Sie dann Änderungen an Ihrer Infrastruktur vornehmen und NSX-T bereitstellen müssen, können Sie die für ESXi-v erworbene Lizenz verwenden. NSX ist NSX – aus Sicht der Lizenzierung gibt es keinen Unterschied, da auch die Lizenzierungseditionen identisch sind.

Overlay-Kapselung

Die Overlay-Kapselung für virtuelle Netzwerke wird verwendet, um virtuelle Netzwerke zu abstrahieren, indem Layer-2-Informationen über Layer 3 übertragen werden. Ein logisches Layer-2-Netzwerk wird über bestehende Layer-3-Netzwerke (IP-Netzwerke) auf einer bestehenden physischen Infrastruktur erstellt. Dadurch können zwei VMs über das Netzwerk miteinander kommunizieren, selbst wenn der Pfad zwischen den VMs geroutet werden muss. Ein physisches Netzwerk kann als Underlay-Netzwerk bezeichnet werden.

VXLAN vs. GENEV

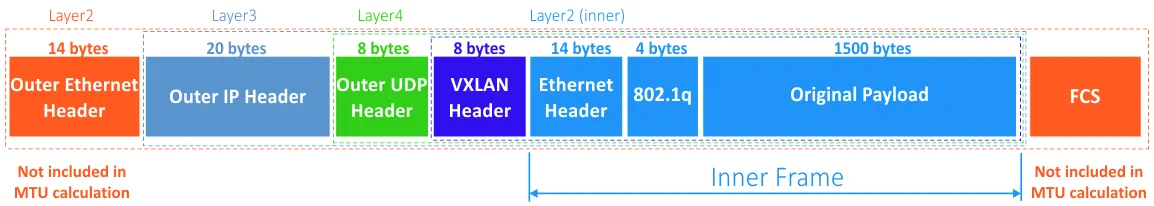

NSX-v verwendet das VXLAN-Kapselungsprotokoll, während NSX-T das modernere Protokoll GENEVE nutzt.VXLANFür VXLAN wird eine MAC-over-IP-Kapselung verwendet, und das Funktionsprinzip der Netzwerkisolierung unterscheidet sich von der VLAN-Technik. Herkömmliche VLANs haben eine begrenzte Anzahl von Netzwerken, die gemäß dem 802.1q-Standard 4094 beträgt, und die Netzwerkisolierung erfolgt auf der Schicht 2 eines physischen Netzwerks durch Hinzufügen von 4 Bytes zu den Ethernet-Frame-Headern. Die maximale Anzahl virtueller Netzwerke für VXLAN beträgt 2^24. In diesem Verwendungsfall wird die VXLAN-Netzwerk-ID verwendet, um jedes virtuelle Netzwerk zu kennzeichnen. Die Layer-2-Frames des Overlay-Netzwerks werden in den UDP-Datagrammen gekapselt, die über ein physisches Netzwerk übertragen werden. Die UDP-Portnummer lautet in diesem Verwendungsfall 4789. Der VXLAN-Header besteht aus den folgenden Teilen.

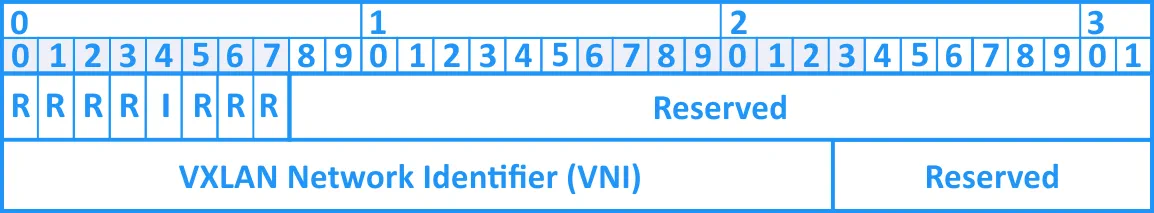

Der VXLAN-Header besteht aus den folgenden Teilen.

- 8 Bits werden für Flags verwendet. Das I-Flag muss auf 1 gesetzt sein, damit eine VXLAN-Netzwerk-ID (VNI) gültig ist. Die anderen 7 Bits sind R-Felder, die reserviert sind und bei der Übertragung auf Null gesetzt werden müssen. Die auf Null gesetzten R-Felder werden beim Empfang ignoriert.

- Die VXLAN-Netzwerkkennung (VNI), auch bekannt als VXLAN-Segment-ID, ist ein 24-Bit-Wert, der zur Bestimmung des individuellen Overlay-Netzwerks verwendet wird, das für die Kommunikation zwischen VMs untereinander genutzt wird.

- Reservierte Felder (24-Bit und 8-Bit) müssen auf Null gesetzt und beim Empfang ignoriert werden.

Die Größe des VXLAN-Headers ist fest und gleich 8 Byte. Für VXLAN wird die Verwendung von Jumbo-Frames mit einer MTU von mindestens 1600 Byte empfohlen. GENFDer GENEVE-Header ähnelt stark dem VXLAN-Header und hat folgende Struktur:

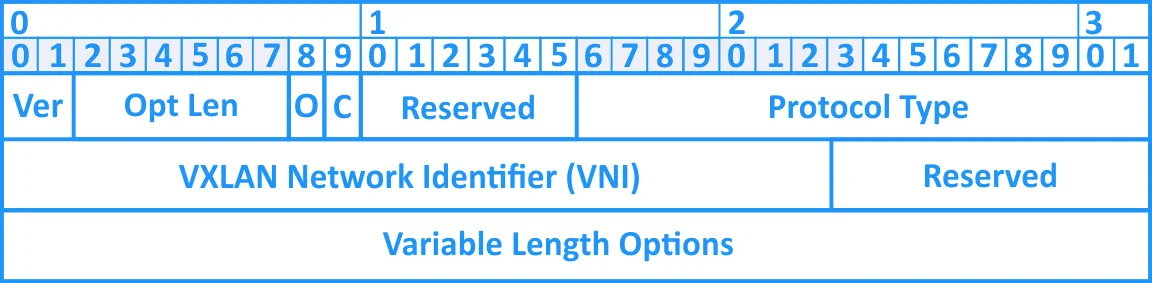

GENFDer GENEVE-Header ähnelt stark dem VXLAN-Header und hat folgende Struktur:

- Ein kompakter Tunnel-Header wird in UDP über IP gekapselt.

- Ein kleiner fester Tunnel-Header wird verwendet, um Steuerungsinformationen sowie eine Grundfunktionalität und Interoperabilität bereitzustellen.

- Variable Optionen mit variablen Längen sind verfügbar, um die Umsetzung zukünftiger Innovationen zu ermöglichen.

Die Größe des GENEVE-Headers ist variabel.NSX-T verwendet GENEVE (GEgenerisch NNetzwerk VVirtualisierung Encapsulation) als Tunneling-Protokoll, das die herkömmlichen Offload-Funktionen von NICs (Network Interface Controllers) für optimale Leistung beibehält. Zusätzliche Metadaten können zu Overlay-Headern hinzugefügt werden und ermöglichen eine verbesserte Kontextdifferenzierung für die Verarbeitung von Informationen wie End-to-End-Telemetrie, Datenverfolgung, Verschlüsselung, Sicherheit usw. auf der Datenübertragungsschicht. Zusätzliche Informationen in den Metadaten werden als TLV (Type, Length, Value) bezeichnet. GENEVE wurde von VMware, Intel, Red Hat und Microsoft entwickelt. GENEVE basiert auf den besten Konzepten der VXLAN-, STT- und NVGRE-Kapselungsprotokolle.Der MTU-Wert für Jumbo-Frames muss bei Verwendung der GENEVE-Kapselung mindestens 1700 Byte betragen, was durch das zusätzliche Metadatenfeld variabler Länge für GENEVE-Header verursacht wird (wie Sie sich erinnern, wird für VXLAN ein MTU-Wert von 1600 oder höher verwendet).NSX-v und NSX-T sind aufgrund der in diesem Abschnitt erläuterten Unterschiede bei der Overlay-Kapselung nicht kompatibel.

Die Größe des GENEVE-Headers ist variabel.NSX-T verwendet GENEVE (GEgenerisch NNetzwerk VVirtualisierung Encapsulation) als Tunneling-Protokoll, das die herkömmlichen Offload-Funktionen von NICs (Network Interface Controllers) für optimale Leistung beibehält. Zusätzliche Metadaten können zu Overlay-Headern hinzugefügt werden und ermöglichen eine verbesserte Kontextdifferenzierung für die Verarbeitung von Informationen wie End-to-End-Telemetrie, Datenverfolgung, Verschlüsselung, Sicherheit usw. auf der Datenübertragungsschicht. Zusätzliche Informationen in den Metadaten werden als TLV (Type, Length, Value) bezeichnet. GENEVE wurde von VMware, Intel, Red Hat und Microsoft entwickelt. GENEVE basiert auf den besten Konzepten der VXLAN-, STT- und NVGRE-Kapselungsprotokolle.Der MTU-Wert für Jumbo-Frames muss bei Verwendung der GENEVE-Kapselung mindestens 1700 Byte betragen, was durch das zusätzliche Metadatenfeld variabler Länge für GENEVE-Header verursacht wird (wie Sie sich erinnern, wird für VXLAN ein MTU-Wert von 1600 oder höher verwendet).NSX-v und NSX-T sind aufgrund der in diesem Abschnitt erläuterten Unterschiede bei der Overlay-Kapselung nicht kompatibel.

Layer-2-Netzwerk

Jetzt wissen Sie, wie virtuelle Layer-2-Ethernet-Frames über IP-Netzwerke gekapselt werden. Daher ist es an der Zeit, sich mit der Implementierung virtueller Layer-2-Netzwerke für NSX-v und NSX-T zu befassen.

Transportknoten und virtuelle Switches

Transportknoten und virtuelle Switches stellen NSX-Datenübertragungskomponenten dar.Transportknoten (TN) ist das NSX-kompatible Gerät, das an der Datenübertragung und dem NSX-Netzwerk-Overlay beteiligt ist. Ein Knoten muss einen Hostswitch enthalten, um als Transportknoten fungieren zu können.NSX-v Erfordert die Verwendung des vSphere Distributed Virtual Switch (VDS) wie üblich in vSphere. Standard-Virtual-Switches können nicht für NSX-v verwendet werden.NSX-T Es wird davon ausgegangen, dass Sie einen verteilten virtuellen Switch (N-VDS) von NSX-T bereitstellen müssen. Zu diesem Zweck können offene vSwitches (OVS) für KVM-Hosts und VMware vSwitches für ESXi-Hosts verwendet werden.N-VDS (virtueller verteilter Switch, früher als Host-Switch bekannt) ist eine Software-Komponente von NSX auf dem Transportknoten, die die Datenübertragung durchführt. N-VDS ist die primäre Komponente der Datenebene der Transportknoten, die den Datenverkehr weiterleitet und über mindestens einen physischen Netzwerkschnittstellencontroller (NIC) verfügt. NSX-Switches (N-VDS) der verschiedenen Transportknoten sind unabhängig voneinander, können jedoch durch Zuweisung gleicher Namen für ein zentralisiertes Management gruppiert werden.Auf ESXi-Hypervisoren wird N-VDS von VMware vSphere Distributed Switch über das NSX-vSwitch-Modul implementiert, das in den Kernel des Hypervisors geladen wird. Auf KVM-Hypervisoren wird der Host-Switch von dem Open-vSwitch-Modul (OVS) implementiert.Transportzonen sind sowohl für NSX-v als auch für NSX-T verfügbar. Transportzonen definieren die Grenzen der Verteilung logischer Netzwerke. Jede Transportzone ist mit ihrem NSX-Switch (N-VDS) verbunden. Transportzonen für NSX-T sind nicht mit Clustern verknüpft.Aufgrund der GENEVE-Kapselung gibt es zwei Arten von Transportzonen für VMware NSX-T: Overlay oder VLAN. Bei VMware NSX-v definiert eine Transportzone nur die Grenzen der Verteilung von VXLAN.

Logische Switch-Replikationsmodi

Wenn zwei virtuelle Maschinen, die sich auf unterschiedlichen Hosts befinden, direkt miteinander kommunizieren, wird der Unicast-Datenverkehr im gekapselten Modus zwischen zwei Endpunkt-IP-Adressen ausgetauscht, die den Hypervisoren zugewiesen sind, ohne dass eine Flutung erforderlich ist. Manchmal muss der von einer VM ausgehende Layer-2-Netzwerkverkehr ähnlich wie der Layer-2-Verkehr in herkömmlichen physischen Netzwerken geflutet werden, beispielsweise wenn ein Absender die MAC-Adresse der Zielnetzwerkschnittstelle nicht kennt. Das bedeutet, dass derselbe Datenverkehr (Broadcast, Unicast, Multicast) an alle VMs gesendet werden muss, die mit demselben logischen Switch verbunden sind. Befinden sich die VMs auf verschiedenen Hosts, muss der Datenverkehr auf diese Hosts repliziert werden. Broadcast-, Unicast- und Multicast-Datenverkehr wird auch als BUM-Datenverkehr bezeichnet.Sehen wir uns den Unterschied zwischen den Replikationsmodi für NSX-v und NSX-T an.NSX-v Unterstützt Unicast-Modus, Multicast-Modus und Hybrid-Modus.NSX-T Unterstützt den Unicast-Modus mit zwei Optionen: Hierarchische zweistufige Replikation (optimiert, wie bei NSX-v) und Head-Replikation (nicht optimiert).ARP-Unterdrückung reduziert die Menge des über das Netzwerk gesendeten ARP-Broadcast-Verkehrs und ist für die Replikationsmodi Unicast und Hybrid verfügbar. Somit ist die ARP-Unterdrückung sowohl für NSX-v als auch für NSX-T verfügbar.Wenn eine VM1 eine ARP-Anfrage sendet, um die MAC-Adresse einer VM2 zu erfahren, wird die ARP-Anfrage vom logischen Switch abgefangen. Wenn der Switch bereits über den ARP-Eintrag für die Zielnetzwerkschnittstelle der VM2 verfügt, wird die ARP-Antwort vom Switch an die VM1 gesendet. Andernfalls sendet der Switch die ARP-Anfrage an einen NSX-Controller. Wenn der NSX-Controller die Informationen über die Zuordnung von VM-IP zu MAC enthält, sendet der Controller die Antwort mit dieser Zuordnung, und der logische Switch sendet die ARP-Antwort an die VM1. Wenn auf dem NSX-Controller kein ARP-Eintrag vorhanden ist, wird die ARP-Anfrage auf dem logischen Switch erneut gesendet.

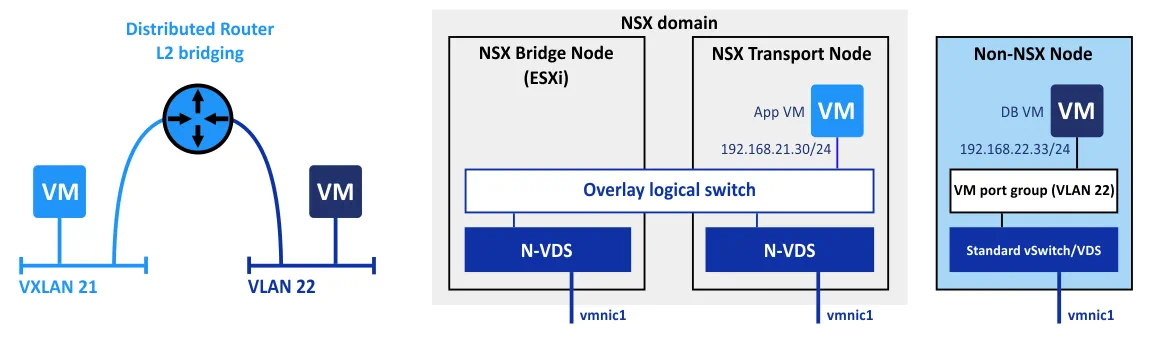

NSX Layer-2-Bridging

Layer-2-Bridging ist nützlich für die Migration von Workloads aus Overlay-Netzwerken zu VLANs oder für die Aufteilung von Subnetzen auf physische und virtuelle Workloads.NSX-v: Diese Funktion arbeitet auf der Kernel-Ebene eines Hypervisors, auf dem eine Kontroll-VM läuft.NSX-TZu diesem Zweck wird ein separater NSX-Bridge-Knoten erstellt. NSX-Bridge-Knoten können zu Clustern zusammengefasst werden, um die Fehlertoleranz der gesamten Lösung zu verbessern.In der NSX-v-Steuerungs-VM wurde Redundanz mithilfe des Hochverfügbarkeitsschemas (HA) implementiert. Eine VM-Kopie ist aktiv, während die zweite VM-Kopie im Standby-Modus ist. Wenn die aktive VM ausfällt, kann es einige Zeit dauern, bis die VMs umgeschaltet und die Standby-VM geladen und aktiviert wird. NSX-T hat diesen Nachteil nicht, da anstelle des Aktiv-/Standby-Schemas für HA ein fehlertoleranter Cluster verwendet wird.

Das Routing-Modell

Wenn Sie VMware NSX verwenden, werden die folgenden Begriffe verwendet:Ost-West-Verkehr Bezieht sich auf die Übertragung von Daten über das Netzwerk innerhalb des Rechenzentrums. Dieser Name wird für diese spezielle Art von Datenverkehr verwendet, da horizontale Linien in Diagrammen in der Regel den Datenverkehr im lokalen Netzwerk (LAN) anzeigen.Nord-Süd-Verkehr Bezieht sich auf Client-Server-Datenverkehr oder Datenverkehr, der zwischen einem Rechenzentrum und einem Standort außerhalb des Rechenzentrums (externe Netzwerke) stattfindet. Vertikale Linien in den Diagrammen beschreiben in der Regel diese Art von Netzwerkverkehr.Verteilter logischer Router (DLR) ist ein virtueller Router, der statische Routen und dynamische Routing-Protokolle wie OSPF, IS-IS oder BGP verwenden kann.Mandant Bezieht sich auf einen Kunden oder eine Organisation, die Zugriff auf eine isolierte, sichere Umgebung erhält, die von einem Managed Services Provider (MSP) bereitgestellt wird. Eine große Organisation kann eine Multi-Tenant-Architektur nutzen, indem sie jede Abteilung als einzelnen Mandanten betrachtet. VMware NSX kann besonders nützlich für die Bereitstellung von Infrastructure as a Service (IaaS) sein.

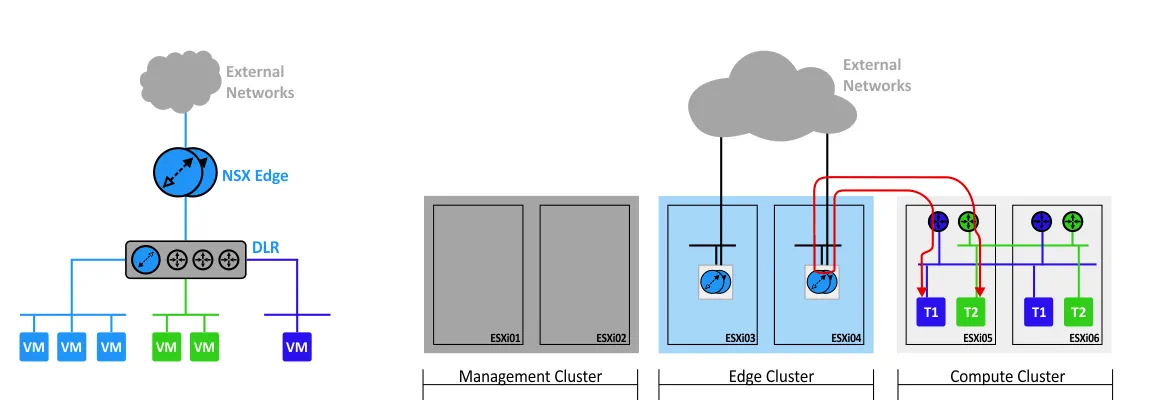

Routing in NSX-v

NSX für vSphere verwendet DLR (Distributed Logical Router) und zentralisiertes Routing. Auf jedem Hypervisor befindet sich ein Routing-Kernelmodul, auf dem das Routing zwischen logischen Schnittstellen (LIFs) auf dem verteilten Router durchgeführt wird.Betrachten wir beispielsweise das typische Routing-Schema für NSX-v, wenn Sie über drei Segmente verfügen: VMs, auf denen Datenbanken ausgeführt werden, VMs, auf denen Anwendungsserver ausgeführt werden, und VMs, auf denen Webserver ausgeführt werden. Die VMs dieser Segmente (hellblau, grün und dunkelblau) sind mit einem Distributed Logical Router (DLR) verbunden, der wiederum über Edge-Gateways (NSX Edge) mit externen Netzwerken verbunden ist.Wenn Sie mit mehreren Mandanten arbeiten, können Sie eine mehrschichtige NSX Edge-Konstruktion verwenden, oder jeder Mandant kann über einen eigenen dedizierten DLR und eine eigene Controller-VM verfügen, wobei sich Letztere auf dem Edge-Cluster befindet. Das NSX Edge-Gateway verbindet isolierte Stub-Netzwerke mit gemeinsam genutzten (Uplink-)Netzwerken, indem es gemeinsame Gateway-Dienste wie DHCP, VPN, NAT, dynamisches Routing und Lastenausgleich bereitstellt. Zu den gängigen Bereitstellungen von NSX Edge gehören die DMZ, VPN-Extranets und Multi-Tenant-Cloud-Umgebungen, in denen NSX Edge virtuelle Grenzen für jeden Mandanten erstellt.Wenn Sie Datenverkehr von einem VM-Standort übertragen müssen, der sich in Segment A (blau) des ersten Mandanten zu Segment A des zweiten Mandanten muss der Datenverkehr über das NSX Edge-Gateway geleitet werden. In diesem Fall gibt es kein verteiltes Routing, da der Datenverkehr den einzigen Punkt passieren muss, der das festgelegte NSX Edge-Gateway ist. Das Funktionsprinzip lässt sich auch anhand des Schemas veranschaulichen, in dem die Komponenten in Cluster unterteilt sind: Management-Cluster, Edge-Cluster und Compute-Cluster. In diesem Beispiel verwendet jeder Cluster zwei ESXi-Hosts. Wenn zwei VMs auf demselben ESXi-Host ausgeführt werden, aber zu unterschiedlichen Netzwerksegmenten gehören, wird der Datenverkehr über das NSX Edge-Gateway geleitet, das sich auf einem anderen ESXi-Host des Edge-Clusters befindet. Nach dem Routing muss dieser Datenverkehr zurück an den ESXi-Host übertragen werden, auf dem die Quellen- und Ziel-VMs ausgeführt werden.

Das Funktionsprinzip lässt sich auch anhand des Schemas veranschaulichen, in dem die Komponenten in Cluster unterteilt sind: Management-Cluster, Edge-Cluster und Compute-Cluster. In diesem Beispiel verwendet jeder Cluster zwei ESXi-Hosts. Wenn zwei VMs auf demselben ESXi-Host ausgeführt werden, aber zu unterschiedlichen Netzwerksegmenten gehören, wird der Datenverkehr über das NSX Edge-Gateway geleitet, das sich auf einem anderen ESXi-Host des Edge-Clusters befindet. Nach dem Routing muss dieser Datenverkehr zurück an den ESXi-Host übertragen werden, auf dem die Quellen- und Ziel-VMs ausgeführt werden. Die Route der Datenübertragung ist in diesem Fall nicht optimal. Die Vorteile des verteilten Routings im Multi-Tenant-Modell mit Edge-Gateways können nicht genutzt werden, was zu einer höheren Latenz für Ihren Netzwerkverkehr führt.

Die Route der Datenübertragung ist in diesem Fall nicht optimal. Die Vorteile des verteilten Routings im Multi-Tenant-Modell mit Edge-Gateways können nicht genutzt werden, was zu einer höheren Latenz für Ihren Netzwerkverkehr führt.

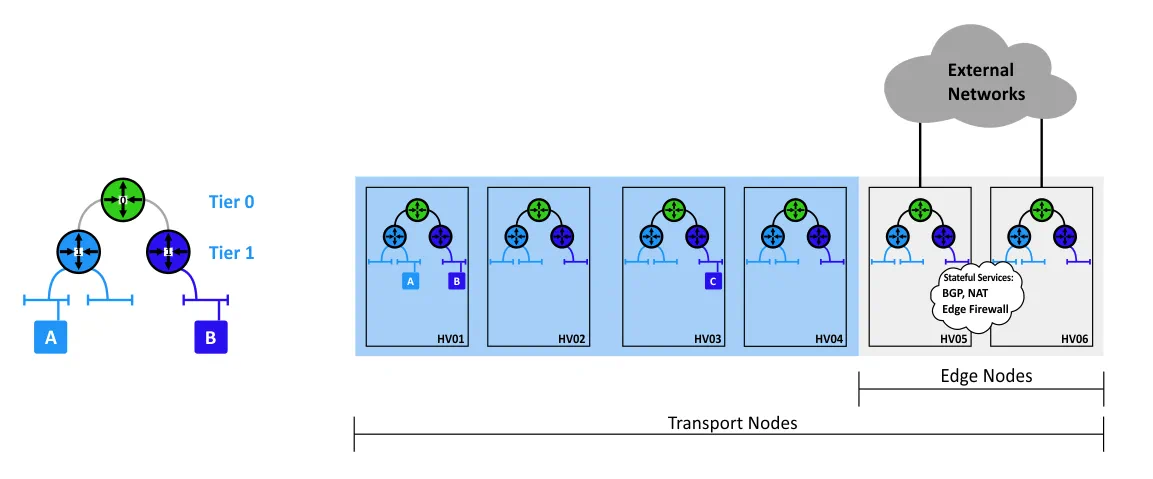

Routing in NSX-T

NSX-T verwendet ein zweistufiges verteiltes Routing-Modell, um die oben beschriebenen Probleme zu lösen. Sowohl Tier0 als auch Tier1 werden auf den Transportknoten erstellt, wobei letzteres nicht erforderlich ist, sondern zur Verbesserung der Skalierbarkeit dient.Der Datenverkehr wird von dem optimalen Pfad übertragen, da das Routing dann auf dem ESXi- oder KVM-Hypervisor erfolgt, auf dem die VMs ausgeführt werden. Ein fester Routing-Punkt muss nur bei der Verbindung mit externen Netzwerken verwendet werden. Auf Servern, auf denen Hypervisoren ausgeführt werden, sind separate Edge-Knoten bereitgestellt. Zusätzliche Dienste wie BGP, NAT und Edge Firewall können auf Edge-Knoten aktiviert werden, die wiederum zu einem Cluster zusammengefasst werden können, um die Verfügbarkeit zu verbessern. Darüber hinaus bietet NSX-T eine schnellere Fehlererkennung. Einfach ausgedrückt ist das beste Mittel zur Verteilung des Routings das Routing innerhalb der virtualisierten Infrastruktur.

Zusätzliche Dienste wie BGP, NAT und Edge Firewall können auf Edge-Knoten aktiviert werden, die wiederum zu einem Cluster zusammengefasst werden können, um die Verfügbarkeit zu verbessern. Darüber hinaus bietet NSX-T eine schnellere Fehlererkennung. Einfach ausgedrückt ist das beste Mittel zur Verteilung des Routings das Routing innerhalb der virtualisierten Infrastruktur.

IP-Adressierung für virtuelle Netzwerke

Wenn Sie konfigurieren NSX-vmüssen Sie einen Plan für die Verteilung von IP-Adressen innerhalb der NSX-Segmente erstellen. In diesem Fall müssen auch logische Transit-Switches hinzugefügt werden, die DLRs und Edge-Gateways verbinden. Wenn Sie eine große Anzahl von Edge-Gateways verwenden, sollten Sie das Schema für die Verteilung von IP-Adressen für Segmente erstellen, die von diesen Edge-Gateways verbunden sind.NSX-Terfordert diese Vorgänge jedoch nicht. Alle Netzwerksegmente zwischen Tier0 und Tier1 erhalten IP-Adressen automatisch. Es werden keine dynamischen Routing-Protokolle verwendet – stattdessen kommen statische Routen zum Einsatz, und ein System verbindet die Komponenten automatisch, was die Konfiguration vereinfacht. Sie müssen also nicht viel Zeit für die Planung der IP-Adressierung für Service-Netzwerkkomponenten (Transit) aufwenden.

Integration für die Verkehrsüberwachung

NSX-v bietet Integration mit Drittanbieterdiensten wie agentenlosen Antivirenprogrammen, erweiterten Firewalls (Firewalls der nächsten Generation), IDS (Intrusion Detection Systems), IPS (Intrusion Prevention Systems) und anderen Arten von Datenverkehrsüberwachungsdiensten. Die Integration mit den aufgeführten Arten der Datenverkehrsüberwachung erfolgt auf einer Hypervisor-Kernel-Ebene unter Verwendung eines geschützten VMCI-Busses (Virtual Machine Communication Interface).NSX-T bietet diese Funktionen derzeit nicht an.

Sicherheit

Verteilte Firewalls auf Kernel-Ebene können für NSX-v und NSX-T konfiguriert werden und arbeiten auf der Ebene des virtuellen Adapters einer VM. Optionen für die Sicherheit des Switches sind für beide NSX-Typen verfügbar, aber die „Rate-Limit-Broadcast & Multicast-VerkehrDie Option „“ ist nur für NSX-T verfügbar. Mit NSX-T können Sie Regeln detaillierter anwenden, wodurch Transportknoten rationeller genutzt werden. Sie können beispielsweise Regeln basierend auf den folgenden Objekten anwenden: logischer Switch, logischer Port, NSGroup. Diese Funktion kann verwendet werden, um die Konfiguration von Regelsätzen auf logischen Switch-, Port- oder NSGroup-Instanzen zu reduzieren und so ein höheres Maß an Effizienz und Optimierung zu erreichen. Sie können außerdem Platzersparnis und Regelabrufzyklen sparen, zusätzlich zur Bereitstellung von Multi-Tenancy-Umgebungen, und mandantenspezifische Regeln anwenden (Regeln, die auf die Workloads des entsprechenden Mandanten angewendet werden).Der Prozess zum Erstellen und Anwenden der Regeln ist für NSX-v und NSX-T sehr ähnlich. Der Unterschied besteht darin, dass die für NSX-T erstellten Richtlinien an alle Controller gesendet werden, wo die Regeln in IP-Adressen umgewandelt werden, während in NSX-v die Richtlinien sofort an den vShield Firewall Daemon (VSFWD) übertragen werden.

NSX-v vs. NSX-T – Vergleichstabelle

Nachdem Sie nun mit den interessantesten Funktionen von VMware NSX vertraut sind, fassen wir die wichtigsten Funktionen von NSX-v und NSX-T zusammen, die in diesem Blogbeitrag behandelt wurden, und vergleichen sie in der Tabelle.

| NSX-v | NSX-T | |

| Enge Integration mit vSphere | Ja | Nein |

| Arbeitet ohne vCenter | Nein | Ja |

| Support für mehrere vCenter-Instanzen von NSX Manager | Nein | Ja |

| Bietet ein virtuelles Netzwerk für die folgenden Virtualisierungsplattformen | VMware vSphere | VMware vSphere, KVM, Docker, Kubernetes, OpenStack, AWS-native Workloads |

| NSX Edge-Bereitstellung | ESXi-VM | ESXi-VM oder physischer Server |

| Overlay-Kapselungsprotokolle | VXLAN | GENF |

| Verwendete virtuelle Switches (N-VDS) | vSphere Distributed Switch (VDS) | Open vSwitch (OVS) oder VDS |

| Logische Switch-Replikationsmodi | Unicast, Multicast, Hybrid | Unicast (zweistufig oder Head) |

| ARP-Unterdrückung | Ja | Ja |

| Ein zweistufiges verteiltes Routing mit Tiering | Nein | Ja |

| Konfigurieren des IP-Adressierungsschemas für Netzwerksegmente | Handbuch | Automatisch (zwischen Stufe 0 und Stufe 1) |

| Integration für die Verkehrskontrolle | Ja | Nein |

| Verteilte Firewall auf Kernel-Ebene | Ja | Ja |

Schlussfolgerung

NSX-v ist die optimale Lösung, wenn Sie ausschließlich eine vSphere-Umgebung verwenden, während NSX-T nicht nur für vSphere, sondern auch für KVM-, Docker-, Kubernetes- und OpenStack-Virtualisierungsplattformen im Rahmen des Aufbaus virtueller Netzwerke verwendet werden kann. Es gibt keine allgemeingültige Antwort darauf, welche NSX-Variante besser ist. Ob Sie NSX-v oder NSX-T verwenden sollten, hängt von Ihren Anforderungen und den Funktionen der jeweiligen NSX-Variante ab. Die NSX-Lizenzierungsrichtlinie ist benutzerfreundlich – Sie müssen nur eine NSX-Lizenz erwerben, unabhängig davon, welche NSX-Variante Sie verwenden möchten. Später können Sie NSX-T in einer NSX-v-Umgebung oder umgekehrt installieren, je nach Ihren Anforderungen, und Ihre einzige NSX-Lizenz weiterhin verwenden.Mit der NSX-Lösung können Sie Ihr eigenes softwaredefiniertes Rechenzentrum mit VMware aufbauen. VMware bietet Ihnen Clustering-Funktionen Um Betriebskontinuität, hohe Verfügbarkeit und Fehlertoleranz zu gewährleisten, ist eine VM-Sicherung dennoch keine überflüssige Maßnahme. Sichern Sie regelmäßig Ihre Produktions-VMs, die mit verschiedenen Projekten in Verbindung stehen, sowie VMs, die als Komponenten von VMware vSphere und VMware NSX (wie vCenter, NSX Manager, NSX Controller, NSX Edge) ausgeführt werden, um Ihre Daten zu schützen. NAKIVO Backup & Replication kann Ihnen dabei helfen, das VMware-Backup auf zuverlässige und effiziente Weise zu erstellen, selbst wenn Sie Cluster verwenden.