So stellen Sie gelöschte Active Directory-Objekte wieder her: Der ultimative Leitfaden

Als globaler Authentifizierungsverzeichnisdienst, der eine zentralisierte Verwaltung von IT-Infrastrukturressourcen ermöglicht, ist Active Directory (AD) eine der wichtigsten Geschäftsanwendungen. Das bedeutet, dass bei einer Störung eine schnelle Wiederherstellung unerlässlich ist, um die Ausfallzeit des Dienstes zu reduzieren. AD enthält in der Regel eine Vielzahl von Objekten, die hierarchisch organisiert sind, wobei einige Objekte von anderen abhängig sind. Der Wiederherstellungsprozess kann zeitaufwändig sein, da Sie eine komplexe hierarchische Struktur wiederherstellen und einige Daten manuell neu erstellen müssen. In diesem Blogbeitrag wird erläutert, wie Sie gelöschte Active Directory-Objekte wiederherstellen können.

Grundlagen zur Wiederherstellung von Active Directory-Objekten

Sie können den AD-Prozess der Wiederherstellung mit dem integrierten Windows Server-Sicherungsprogramm oder einem anderen unterstützten Drittanbieterprogramm starten. Active Directory bietet zwei Hauptmethoden der Wiederherstellung:

- Nicht autoritative Wiederherstellung ist die Standardmethode zum Wiederherstellen von Active Directory. Diese Methode versetzt die Domain einfach in den Zustand zum Zeitpunkt des Backups zurück und ermöglicht es, dass regelmäßige Replikationen alle danach vorgenommenen Änderungen an Objekten und Containern überschreiben.

- Autoritative Wiederherstellung besteht aus zwei Teilen: einer nicht autoritativen Wiederherstellung aus dem Backup, gefolgt von einer autoritativen Wiederherstellung. Der Hauptunterschied besteht darin, dass mit dieser Methode autoritative Änderungen an Objekten und deren Attributen im gesamten Verzeichnis vorgenommen werden können. Diese Art der Wiederherstellung kann sich auf Computerkonten, Vertrauensstellungen und Gruppenmitgliedschaften auswirken.

Um die richtige Methode für die AD-Wiederherstellung auszuwählen, sollten Sie Folgendes berücksichtigen:

- Die Ursache des Fehlers: Ist die Ursache eine versehentliche oder böswillige Löschung oder Änderung von Objekten, die auf alle Domänencontroller repliziert wurden, oder ein vollständiger Ausfall der gesamten VM? Im Falle einer Löschung/Änderung ist eine autoritative Wiederherstellung erforderlich.

- Rollen und Funktionen des ausgefallenen Active Directory-Servers.

Native Tools zum Wiederherstellen gelöschter AD-Objekte

Gelöschte AD-Objekte werden nicht immer in der Active Directory-Benutzer und -Computer einstecken. Sie können sehen, dass Gelöschte Objekte Container mit den gelöschten AD-Objekten und stellen Sie diese nur mit speziellen Tools wieder her.Es gibt zwei Ansätze, um gelöschte Objekte in Active Directory (AD) mit nativen Microsoft-Tools, einschließlich der in Windows Server integrierten Tools, wiederherzustellen: mit dem Active Directory-Papierkorb und ohne diesen. Zwischen den beiden Ansätzen besteht ein großer Unterschied.

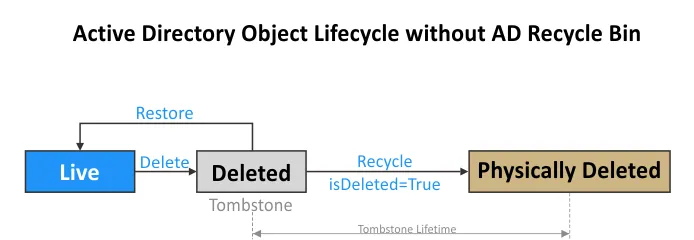

Wiederherstellung ohne den AD-Papierkorb

Wenn die AD-Papierkorb ist deaktiviertDer Vorgang zum Löschen und Wiederherstellen von AD-Objekten läuft wie folgt ab:

- Wenn ein Objekt gelöscht wird, wird dieses Objekt zu einem Tombstone.

- Das Tombstone-Objekt wird im Gelöschte Objekte Container für den festgelegten Zeitraum GrabsteinLebenszeit für die aktuelle Domain. Die meisten Attribute gehen verloren, wenn das Objekt zu einem Tombstone wird, was auch als gelöschtes Objekt bezeichnet wird.

- Während der Lebensdauer des Tombstones können Sie das AD-Objekt wiederherstellen, jedoch ohne die in seinen Attributen gespeicherten zusätzlichen Informationen.

- Wenn die Lebensdauer des Tombstones abläuft, wird das Objekt physisch gelöscht, ohne dass es wiederhergestellt werden kann.

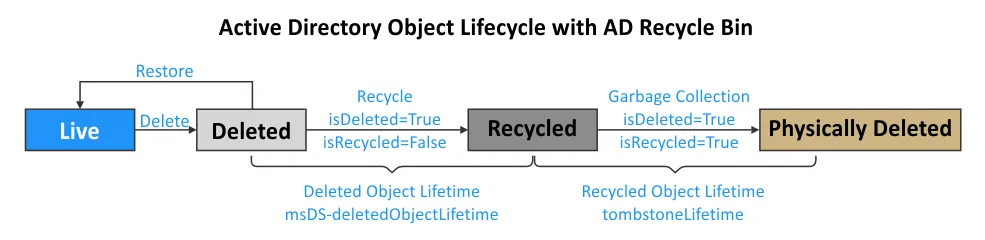

Der Lebenszyklus eines Active Directory-Objekts wird in der folgenden Abbildung dargestellt, um das Prinzip der Wiederherstellung von AD-Objekten ohne den AD-Papierkorb zu veranschaulichen.

Wiederherstellung aus dem AD-Papierkorb

Die Situation ändert sich, wenn Sie Active Directory-Papierkorb aktivieren:

- Wenn ein AD-Objekt gelöscht wird, wird der Status des Objekts in „logisch gelöscht“ geändert. Die Objektattribute bleiben für die in den Einstellungen festgelegte Zeit erhalten. Lebensdauer gelöschter Objekte Attribut (msDS-gelöschtesObjektLebensdauer), war gleich dem Lebensdauer von recycelten Gegenständen Standardmäßig gilt eine Frist von 180 Tagen. Innerhalb dieses Zeitraums können Sie gelöschte Objekte in Active Directory wiederherstellen.

- Das ist gelöscht Das Attribut ist auf Wahr. Das ist recycelt Attribut ist Falsch.

- Nach dem Lebensdauer gelöschter Objekte Nach Ablauf der Frist wird der Objektstatus von logisch gelöscht bis recyceltes ObjektDas recycelte Objekt ähnelt dem Grabsteinobjekt, wenn der AD-Papierkorb deaktiviert ist.

- Dieses recycelte Objekt hat noch immer seinen Standort im Gelöschte Objekte Container bis zum Lebensdauer von recycelten Gegenständen definiert in der GrabsteinLebenszeit Attribut läuft ab. Standardmäßig beträgt dieser Zeitraum 180 Tage. Die ist recycelt Das Attribut ist auf WahrDie meisten Objektattribute, die im logisch gelöschten Zustand noch erhalten sind, werden gelöscht.

- Wenn die Lebensdauer von recycelten Gegenständen (GrabsteinLebenszeit) abläuft, bereinigt der Active Directory-Garbage-Collection-Mechanismus das recycelte Objekt vollständig, und dieses Objekt wird physisch gelöscht. Eine Wiederherstellung des Objekts ist nun nicht mehr möglich.

Active Directory-Papierkorb: Was Sie wissen müssen

Der Active Directory-Papierkorb wurde erstmals in Windows Server 2008 R2 zur Verwendung in PowerShell bereitgestellt. Die grafische Benutzeroberfläche (GUI) für den AD-Papierkorb ist seit Windows Server 2012 verfügbar. Standardmäßig ist der AD-Papierkorb deaktiviert.Beachten Sie Folgendes, bevor Sie den AD-Papierkorb aktivieren:

- Sobald Sie den Active Directory-Papierkorb aktivieren, werden alle Tombstones in der Domain gelöscht. Das bedeutet, dass es unmöglich ist, Objekte wiederherzustellen, wenn Sie Active Directory-Objekte löschen und anschließend den AD-Papierkorb aktivieren. Um gelöschte Active Directory-Objekte wiederherzustellen, verwenden Sie andere Methoden, ohne sich auf den Papierkorb zu verlassen, und aktivieren Sie den Papierkorb erst nach dem Löschen der Objekte.

- Durch Aktivieren des AD-Papierkorbs können Sie AD-Objekte wiederherstellen, die nach der Aktivierung des AD-Papierkorbs gelöscht wurden. AD-Papierkorb aktivieren vor Sie löschen AD-Objekte.

- Sobald der AD-Papierkorb aktiviert ist, kann er nicht mehr deaktiviert werden. Diese Option ist irreversibel. Sichern Sie Ihren AD-Domänencontroller. Bevor Sie den AD-Papierkorb aktivieren, sollten Sie sich vergewissern, dass Sie diese Funktion dauerhaft benötigen.

- Durch das Aktivieren des AD-Papierkorbs wird das Active Directory-Schema geändert.

- Active Directory wächst in seiner Größe, da Objekte mit ihren Attributen nach einer Statusänderung vorübergehend in Active Directory gespeichert bleiben.

So stellen Sie gelöschte AD-Objekte mit nativen Tools wieder her

Wir werden Objekte in Active Directory löschen und anschließend erläutern, wie Sie diese mit und ohne den AD-Papierkorb wiederherstellen können. Wir werden vier native Methoden behandeln:

- Beispiel 1: Verwendung von PowerShell

- Beispiel 2: Verwendung von ADRestore

- Beispiel 3: Verwendung von Ldp.exe

- Beispiel 4: Wiederherstellung aus dem AD-Papierkorb

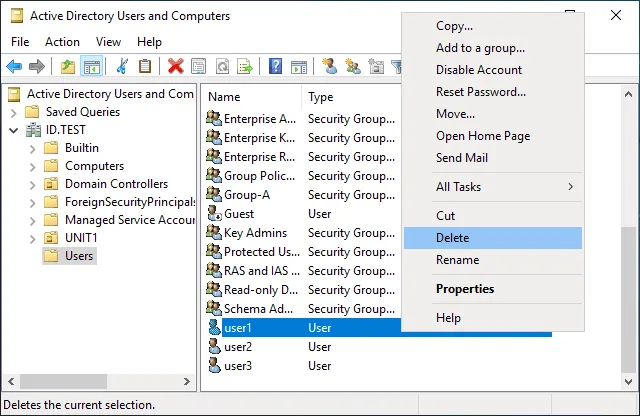

Die ersten drei Beispiele befassen sich mit der Wiederherstellung von AD-Objekten ohne den AD-Papierkorb. Im vierten Beispiel sollten wir den Active Directory-Papierkorb aktivieren, einige Objekte löschen und sie anschließend wiederherstellen.Die in den Beispielen verwendete Umgebung:

- Ein Domänencontroller, der unter Windows Server 2019 ausgeführt wird und der einzige Domänencontroller in der Domänenstruktur ist.

- Ein Domainname ist ID.TEST

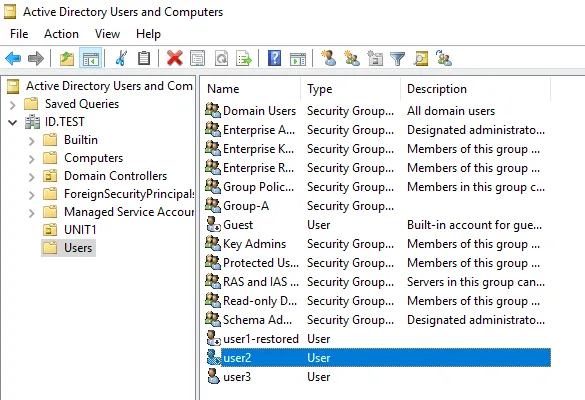

- Wir haben mehrere Benutzer – Benutzer1, Benutzer2, Benutzer3, usw., die Mitglieder von Gruppe A in dieser AD-Domain.

Beachten Sie, dass die unten erläuterten nativen Methoden kein Herunterfahren und Offline-Schalten eines Domänencontrollers erfordern, um gelöschte AD-Benutzer wiederherzustellen.

Beispiel 1: Wiederherstellen von AD-Objekten in PowerShell (Restore-ADObject)

Löschen wir das. Benutzer1 in Active Directory und versuchen Sie dann, die Benutzer1 Objekt. Wir führen diese Vorgänge auf dem Domänencontroller durch. Führen Sie die folgenden Schritte aus, um einen gelöschten AD-Benutzer wiederherzustellen:

Führen Sie die folgenden Schritte aus, um einen gelöschten AD-Benutzer wiederherzustellen:

- Öffnen Sie PowerShell mit Rechten der Verwaltung (erweiterte PowerShell).

- Die gelöschten Objekte befinden sich am Standort Gelöschte Objekte Container und haben die ist gelöscht flag. Sehen Sie die gelöschten AD-Objekte mit dem folgenden Befehl an:

Get-ADObject -IncludeDeletedObjects -Filter {IsDeleted -eq $true}

- Um ein Objekt wiederherzustellen, sollten wir es entfernen ist gelöscht Flagge von diesem Objekt. Wir müssen wiederherstellen Benutzer1Geben Sie den Befehl ein, um die Anzeige aller Objekte durchzuführen, deren Namen mit BenutzerZu diesem Zweck fügen wir dem Filter folgende Optionen hinzu: {Isdeleted -eq $true -and Name -like „Benutzer*„}

Der folgende Befehl gilt für die Anzeige anderer Benutzer, wie z. B. Benutzer2, Benutzer3, usw., wenn sie gelöscht wurden:Get-ADObject -IncludeDeletedObjects -Filter {Isdeleted -eq $true -and Name -like \"user*\"}

- Beachten Sie die Objekt-GUID oder DistinguishedName für das benötigte Objekt. Wir verwenden das Objekt-GUID für Benutzer1 in unserem Fall:

4c723d90-5a05-47c3-9482-c05dc3c6201c

- Um das gelöschte Objekt wiederherzustellen, führen Sie folgenden Befehl aus:

Restore-ADObject -Identity \"GUID or DistingushedName here\" -NewName \"new_restore_name\"In unserem Fall:Restore-ADObject -Identity \"4c723d90-5a05-47c3-9482-c05dc3c6201c\" -NewName \"user1-restored\"

- Optional können Sie einen alternativen Standort für die Wiederherstellung des aktuellen Objekts festlegen, indem Sie die Option

-TargetPathSchlüssel und Festlegen eines Distinguished Name (DN) für den neuen Standort, zum Beispiel:

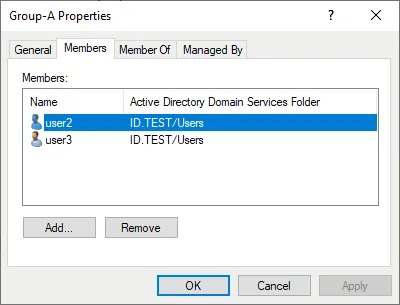

CN=Benutzer,DC=Domain,DC=NetzwerkNach der Ausführung des Befehls und der Wiederherstellung des Active Directory-Objekts sehen wir nicht Benutzer1 im Benutzer Katalog und in Gruppe A wo dieser Benutzer zuvor war. Dies liegt daran, dass fast alle Objektattribute nach dem Löschen eines Active Directory-Objekts ohne Verwendung des AD-Papierkorbs verloren gehen, selbst wenn das Objekt selbst wiederhergestellt wurde.

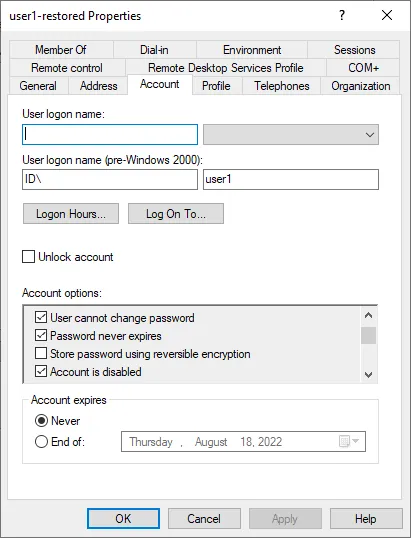

Dies liegt daran, dass fast alle Objektattribute nach dem Löschen eines Active Directory-Objekts ohne Verwendung des AD-Papierkorbs verloren gehen, selbst wenn das Objekt selbst wiederhergestellt wurde. Wir können das wiederhergestellte AD-Objekt finden. Benutzer1-wiederhergestellt im Domain-Benutzer Gruppe. Der Benutzername wird nur im Format vor Windows 2000 gespeichert. Die Benutzer1-wiederhergestellt Das Konto befindet sich im deaktivierten Zustand. Der Punkt ist, dass die ursprüngliche SID beibehalten wird und alle NTFS-Berechtigungen für Dateien und Ordner, die mit diesem Benutzer verknüpft sind, gültig bleiben.

Wir können das wiederhergestellte AD-Objekt finden. Benutzer1-wiederhergestellt im Domain-Benutzer Gruppe. Der Benutzername wird nur im Format vor Windows 2000 gespeichert. Die Benutzer1-wiederhergestellt Das Konto befindet sich im deaktivierten Zustand. Der Punkt ist, dass die ursprüngliche SID beibehalten wird und alle NTFS-Berechtigungen für Dateien und Ordner, die mit diesem Benutzer verknüpft sind, gültig bleiben. Hinweis: Wenn Sie ein neues AD-Objekt neu erstellen, anstatt ein gelöschtes Objekt aus einem Tombstone wiederherzustellen, werden neue Werte für Objekt-GUID und Objekt-SID Attribute werden zugewiesen und erfordern die Aktualisierung von Verweisen auf dieses Objekt.Wir müssen den Benutzernamen bearbeiten, das Konto aktivieren, das Passwort aktualisieren und diesen Benutzer hinzufügen zu Gruppe AEs ist viel manuelle Arbeit erforderlich, um alle Attribute und Mitgliedschaften korrekt wiederherzustellen.

Hinweis: Wenn Sie ein neues AD-Objekt neu erstellen, anstatt ein gelöschtes Objekt aus einem Tombstone wiederherzustellen, werden neue Werte für Objekt-GUID und Objekt-SID Attribute werden zugewiesen und erfordern die Aktualisierung von Verweisen auf dieses Objekt.Wir müssen den Benutzernamen bearbeiten, das Konto aktivieren, das Passwort aktualisieren und diesen Benutzer hinzufügen zu Gruppe AEs ist viel manuelle Arbeit erforderlich, um alle Attribute und Mitgliedschaften korrekt wiederherzustellen.

Beispiel 2: Verwenden von ADRestore zum Wiederherstellen gelöschter AD-Benutzer

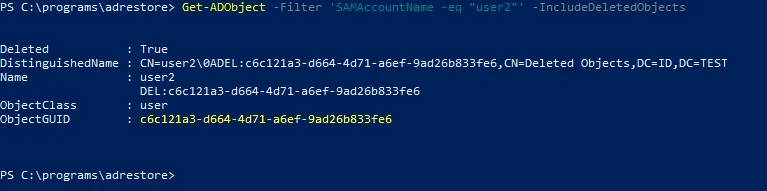

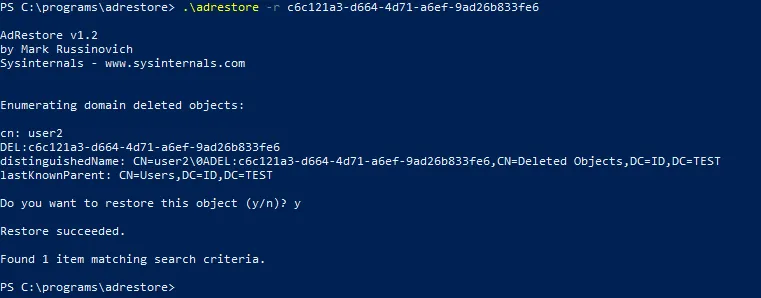

Der Active Directory-Papierkorb ist in unserem zweiten Beispiel weiterhin deaktiviert.Benutzer2, das Mitglied von Gruppe Awird gelöscht.Wir werden gleich die kostenlose ADRestore Tool zum Wiederherstellen gelöschter Objekte in Active Directory. Dieses Tool ist auf der Microsoft-Website verfügbar:https://docs.microsoft.com/en-us/sysinternals/downloads/adrestore

- Herunterladen Sie das Tool und extrahieren Sie den Inhalt des ZIP-Archivs in einen bestimmten Ordner, zum Beispiel: C:Programmeadrestore

- Gehen Sie in PowerShell zu diesem Verzeichnis:

cd c:\programs\adrestoreWir führen PowerShell als Administrator aus.

- Informationen zu den gelöschten Daten ansehen Benutzer2 von der Angabe des genauen Benutzernamens in PowerShell mit erhöhten Rechten:

Get-ADObject -Filter 'SAMAccountName -eq \"user2\"' -IncludeDeletedObjects Löschen: Ja bestätigt, dass dieser Benutzer gelöscht wurde.CN=Gelöschte Objekte bedeutet, dass das Objekt (Benutzerkonto) verschoben wird in die Gelöschte Objekte container.

Löschen: Ja bestätigt, dass dieser Benutzer gelöscht wurde.CN=Gelöschte Objekte bedeutet, dass das Objekt (Benutzerkonto) verschoben wird in die Gelöschte Objekte container.

- Beachten Sie die Objekt-GUID von Benutzer2:

c6c121a3-d664-4d71-a6ef-9ad26b833fe6

- Geben Sie den Befehl zum Wiederherstellen des Objekts mit Adrestore von Angabe der Objekt-GUID des benötigten Benutzers:

.\adrestore -r c6c121a3-d664-4d71-a6ef-9ad26b833fe6Typ y und drücken Eingeben Bestätigen und fortfahren.

- Sobald das gelöschte Objekt (Benutzer2) wiederhergestellt wurde, überprüfen Sie diesen Benutzer in der Active Directory-Benutzer und -Computer Fenster.

Das Ergebnis ähnelt dem im ersten Beispiel. Das Benutzer2 wird ohne zusätzliche Daten wie Attribute und Mitgliedschaft in einer Gruppe wiederhergestellt.

Beispiel 3: Gelöschte AD-Benutzer mit Ldp.exe wiederherstellen

Die dritte Methode in unserer Anleitung zum Wiederherstellen gelöschter AD-Objekte Benutzer3 benötigt keinen AD-Papierkorb. Bei dieser Methode verwenden wir einen kostenlosen ldp.exe LDAP-Dienstprogramm.Das Ldp-Tool ist ein natives Microsoft-Tool, das mit Windows Server-Betriebssystemen wie Windows Server 2008, 2012 usw. geliefert wird. Dieses Tool ist ein leichtgewichtiger LDAP-Client mit einer grafischen Benutzeroberfläche (GUI) im Windows Explorer-Stil, mit dem Sie Active Directory-Einträge ansehen und bearbeiten können.

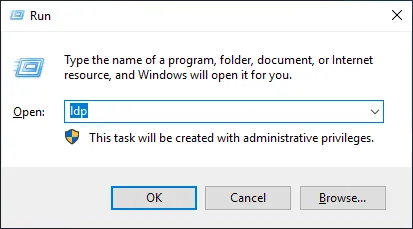

- Klicken Starten > Ausführen (oder drücken Sie Win+R).

- Typ ldp im Ausführen auffordern und treffen Eingeben.

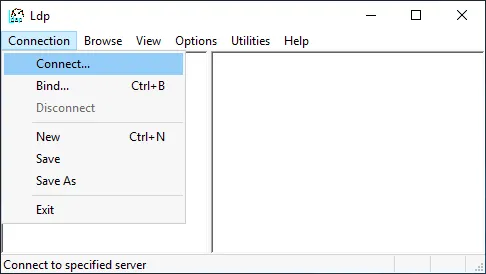

- Klicken Verbindung > Verbinden im Hauptfenster von Ldp.

- Stellen Sie die erforderlichen Parameter in der Verbinden Fenster.

Server: Geben Sie die IP-Adresse oder den Namen Ihres AD DC-Servers ein.Port: Standardmäßig wird 389 oder 636 verwendet.Klicken OK.

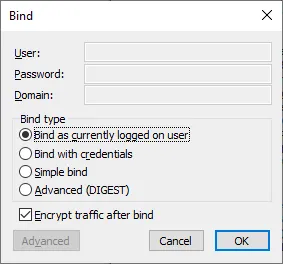

- Klicken Verbindung > Binden im Hauptfenster von Ldp.

- Da wir als Administrator für die Domain auf dem Domänencontroller angemeldet sind, wählen wir die erste Option:

- Als aktuell angemeldeter Benutzer binden.

Sie können die zweite Option verwenden (Mit Anmeldeinformationen verbinden) und legen Sie einen Benutzernamen, ein Passwort und eine Domain fest, mit der Sie sich verbinden möchten.Treffer OK weitermachen.

- Klicken Optionen > Steuerungen im Hauptfenster von Ldp.

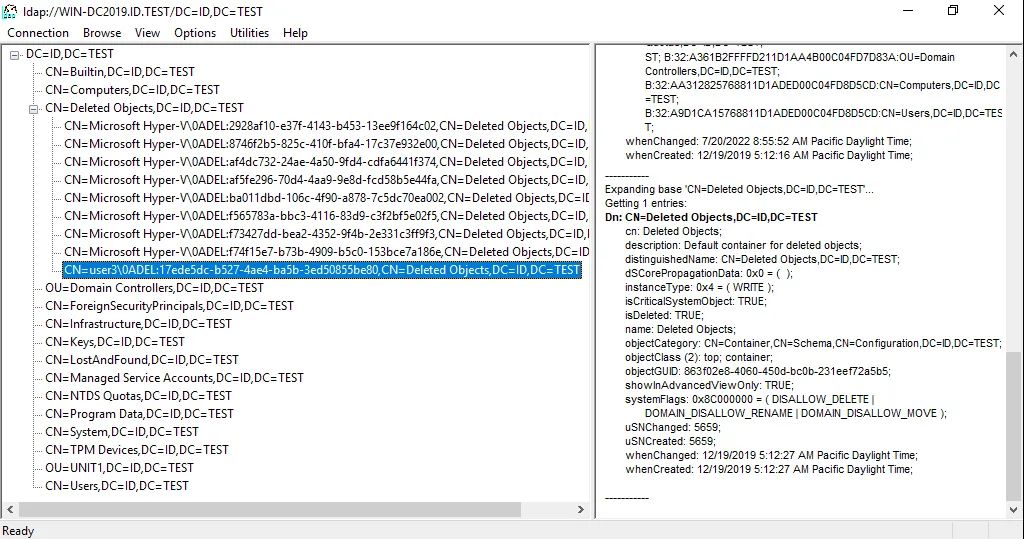

In der PowerShell mit erhöhten Rechten können Sie den Befehl ausführen, um die Informationen zum gelöschten Benutzer anzusehen.Get-ADObject -Filter 'SAMAccountName -eq \"user3\"' -IncludeDeletedObjectsDas ObjektGUI von Benutzer3 ist:17ede5dc-b527-4ae4-ba5b-3ed50855be80Wählen Gelöschte Objekte wiederherstellen im Vordefinierte Last Dropdown-Menü des Steuerungen Fenster. Drücken Sie OK.

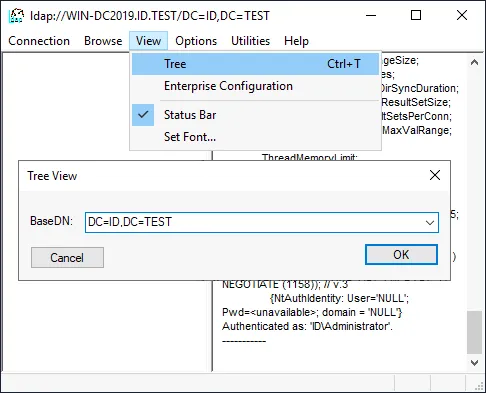

- Klicken Ansehen > Baum im Hauptfenster von Ldp.

Geben Sie ein Basis-DNDer Name unserer Domain lautet ID.TEST und unser Basis-DN ist DC=ID,DC=TESTTreffer OK fortfahren.

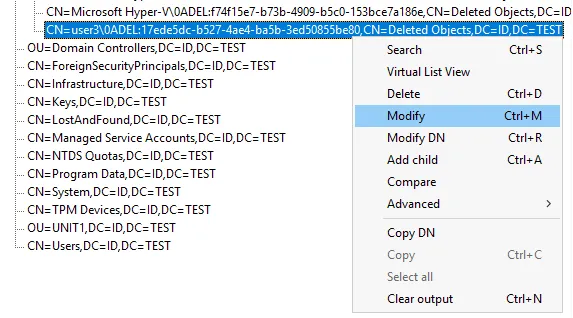

- Navigieren Sie in der Baumstruktur zu dem gelöschten Objekt, das Sie wiederherstellen möchten (Benutzer3 ist in unserem Fall das Objekt, das wir aus dem AD-Papierkorb wiederherstellen möchten). Erweitern Sie eine Domain und erweitern Sie die Gelöschte Objekte container.

Hinweis: Die Ergebnisse der durchgeführten Vorgänge werden im rechten Bereich des Fensters angezeigt.

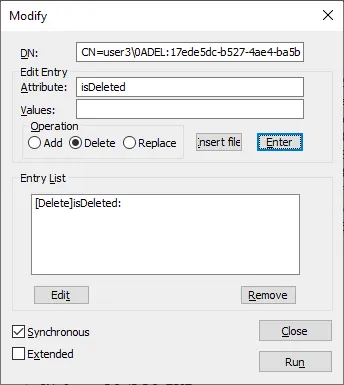

- Klicken Sie mit der rechten Maustaste auf das Objekt (Benutzer3 in unserem Fall) und klicken Sie auf Ändern im Kontextmenü.

- Das DN wurde bereits automatisch ausgewählt.

Typ ist gelöscht im Eintrag-Attribut bearbeiten Feld.Wählen Löschen im Betrieb Optionen.Klicken Sie auf die Eingeben Schaltfläche in diesem Fenster.

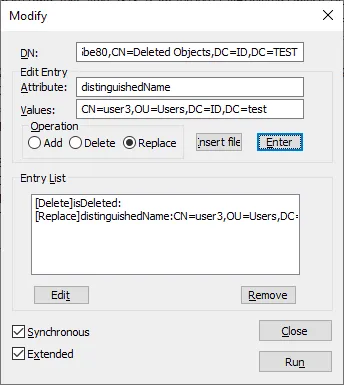

- Typ distinguishedName im Werte Feld.

Geben Sie die Werte ein, um Objekte wiederherzustellen, zum Beispiel: CN=Benutzer3,OU=Benutzer,DC=ID,DC=testSie können Werte für einen benutzerdefinierten DN-Standort für die Wiederherstellung eingeben.Wählen Sie die Ersetzen Betrieb.Klicken Sie auf die Eingeben Schaltfläche in der Benutzeroberfläche dieses Ändern Fenster.Wählen Sie die Synchron und Erweitert Kontrollkästchen. Klicken Sie dann auf Ausführen . Nach der Wiederherstellung des AD-Objekts mit dieser Methode mithilfe des Ldp-Tools (LDAP) an den ausgewählten Standort werden zusätzliche Daten mit Attributen nicht wiederhergestellt (Passwort, Gruppenmitgliedschaft usw.). Sie müssen diese Parameter manuell konfigurieren.Im Allgemeinen ist das Ergebnis ähnlich wie bei den beiden anderen Methoden, bei denen ebenfalls der AD-Papierkorb nicht verwendet wird.Aktivieren wir den Active Directory-Papierkorb und sehen wir uns ein anderes Ergebnis an, wenn Sie gelöschte Objekte in Active Directory wiederherstellen.

Nach der Wiederherstellung des AD-Objekts mit dieser Methode mithilfe des Ldp-Tools (LDAP) an den ausgewählten Standort werden zusätzliche Daten mit Attributen nicht wiederhergestellt (Passwort, Gruppenmitgliedschaft usw.). Sie müssen diese Parameter manuell konfigurieren.Im Allgemeinen ist das Ergebnis ähnlich wie bei den beiden anderen Methoden, bei denen ebenfalls der AD-Papierkorb nicht verwendet wird.Aktivieren wir den Active Directory-Papierkorb und sehen wir uns ein anderes Ergebnis an, wenn Sie gelöschte Objekte in Active Directory wiederherstellen.

Beispiel 4: Wiederherstellung aus dem Active Directory-Papierkorb

Bevor wir mit der Wiederherstellung fortfahren, schauen wir uns zunächst an, wie Sie den AD-Papierkorb aktivieren können.

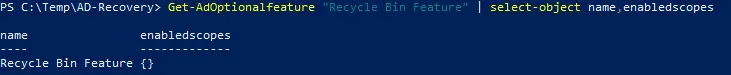

So aktivieren Sie den Active Directory-Papierkorb

Es wird empfohlen, dass Sie Sichern Sie Ihr Active Directory. Domänencontroller, bevor Sie den AD-Papierkorb aktivieren. So können Sie bei Bedarf zu dem Zustand mit deaktiviertem AD-Papierkorb und vorhandenen Tombstones zurückkehren.Führen Sie den folgenden Befehl aus, um zu überprüfen, ob der Active Directory-Papierkorb aktiviert ist:Get-ADOptionalFeature \"Recycle Bin Feature\" | select-object name,EnabledScopesWenn Sie leere Klammern sehen {} In der Ausgabe ist der AD-Papierkorb deaktiviert. Hier sind die Anforderungen für die Aktivierung des AD-Papierkorbs.

Hier sind die Anforderungen für die Aktivierung des AD-Papierkorbs.

- Sie müssen bei Windows Server als Domänenadministrator oder als Benutzer angemeldet sein, der Mitglied der Gruppe „Enterprise Admins“ oder „Schema Admins“ ist.

- Die Waldfunktionsebene muss Windows Server 2008 oder höher sein, um den Active Directory-Papierkorb zu aktivieren.

Es gibt zwei Hauptmethoden, um den AD-Papierkorb zu aktivieren: in PowerShell und im Server-Manager.1. Aktivieren des AD-Papierkorbs in PowerShellFühren Sie die folgenden Befehle aus, um den Active Directory-Papierkorb in PowerShell mit erhöhten Rechten zu aktivieren:Import-Module ActiveDirectoryIm Allgemeinen lautet der Befehl zum Aktivieren des AD-Papierkorbs wie folgt:Enable-ADOptionalFeature 'Recycle Bin Feature' -Scope ForestOrConfigurationSet -Target In unserem Fall lautet der genaue Befehl mit Angabe unseres Domain-Namens:

Enable-ADOptionalFeature -Identity 'CN=Recycle Bin Feature,CN=Optional Features,CN=Directory Service,CN=Windows NT,CN=Services,CN=ConfigurationDC=id,DC=test' -Scope ForestOrConfigurationSet -Target 'id.test'Geben Sie den Namen Ihrer Domain anstelle von id.test in unserem Beispiel verwendet.2. Aktivieren des AD-Papierkorbs im Server-Manager

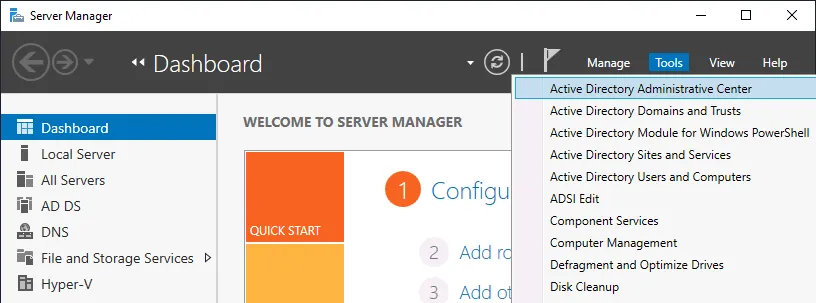

- Öffnen Sie den Server-Manager. Klicken Sie auf Starten und Typ Server-Manager oder drücken Sie Win+R. In der Ausführen Fenster, Typ dsac.exe und getroffen Eingeben.

- Gehen Sie zu Werkzeuge > Active Directory-Verwaltungscenter im Server-Manager Fenster.

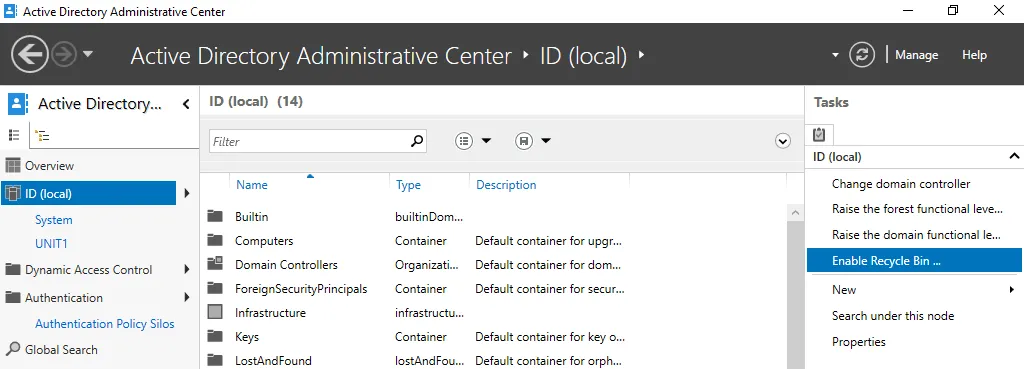

- Wählen Sie Ihre Waldstamm-Domain im linken Fensterbereich aus. Wir wählen ID (lokal) in unserem Fall.

- Klicken Papierkorb aktivieren im rechten Fensterbereich.

- Lesen Sie die Warnung und klicken Sie auf OK im Bestätigung für den Papierkorb aktivieren Fenster, um fortzufahren.

- Sie müssen das Fenster „Active Directory-Verwaltungscenter“ aktualisieren. Klicken Sie auf die Schaltfläche Aktualisieren Schaltfläche in der oberen rechten Ecke des Fensters „Verwaltung“.

- Nach dem wird die Papierkorb aktivieren Die Option wird ausgegraut (inaktiv).

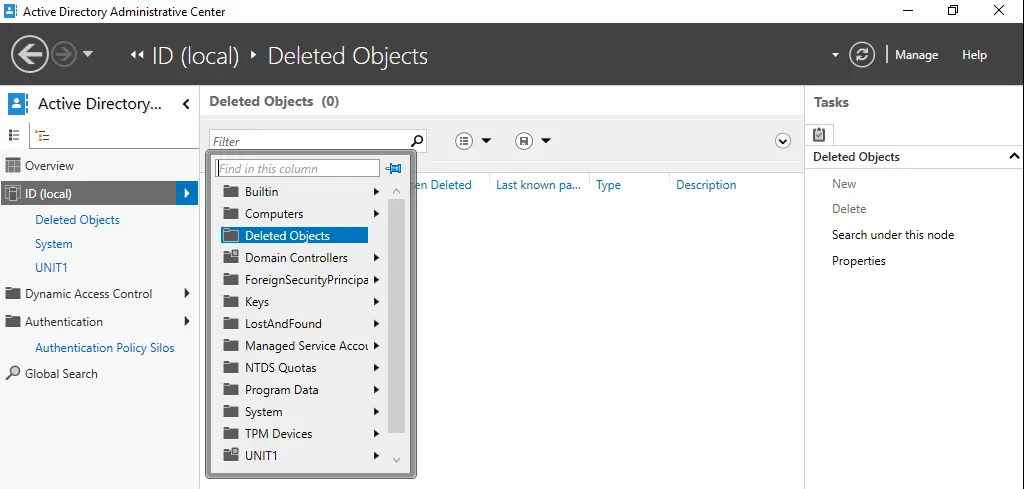

- Das Gelöschte Objekte Der Container erscheint im Menü, wenn Sie auf Ihre Domain klicken, um den Inhalt zu erweitern.

- Stellen Sie sicher, dass der Active Directory-Papierkorb aktiviert ist, indem Sie den folgenden Befehl in PowerShell ausführen:

Get-ADOptionalFeature \"Recycle Bin Feature\" | select-object name,EnabledScopesUm weitere Informationen zu den Funktionen anzuzeigen, verwenden Sie diesen Befehl:Get-ADOptionalFeature -filter *

Wiederherstellung von Benutzern aus dem Active Directory-Papierkorb

Löschen wir das. Benutzer4, das Mitglied von Gruppe A in unserem id.test Domain, wie wir es in den vorherigen Beispielen mit den anderen Benutzern getan haben. Öffnen Sie den AD-Papierkorb in Server-Manager > Active Directory-Verwaltungscenter und wählen Sie einen gelöschten Benutzer aus. Benutzer4 ist in unserem Fall das Objekt, das wir aus dem Active Directory-Papierkorb wiederherstellen möchten.Es gibt vier Hauptoptionen für ein gelöschtes Active Directory-Objekt im Papierkorb:

Öffnen Sie den AD-Papierkorb in Server-Manager > Active Directory-Verwaltungscenter und wählen Sie einen gelöschten Benutzer aus. Benutzer4 ist in unserem Fall das Objekt, das wir aus dem Active Directory-Papierkorb wiederherstellen möchten.Es gibt vier Hauptoptionen für ein gelöschtes Active Directory-Objekt im Papierkorb:

- Wiederherstellen – Gelöschte AD-Objekte in der ursprünglichen Organisationseinheit wiederherstellen

- Wiederherstellen auf – Wählen Sie eine andere Organisationseinheit als Ziel für die Wiederherstellung eines gelöschten AD-Objekts aus.

- Elternteil suchen – Öffnen Sie die ursprüngliche Organisationseinheit, in der ein gelöschtes Objekt gespeichert war.

- Eigenschaften – einige Eigenschaften des gelöschten Objekts ansehen, wie z. B. Erstellt, Geändert, Kanonischer Name, Objektklasse oder Sequenznummern aktualisieren

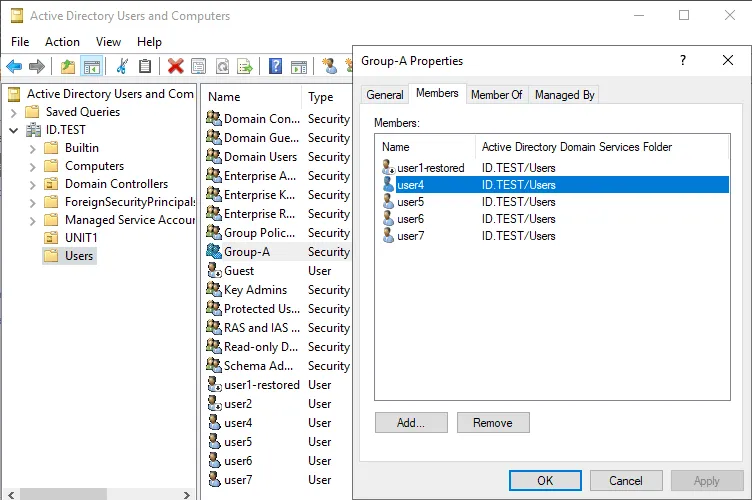

Um einen Benutzer an den ursprünglichen Standort zurückzusetzen, klicken Sie auf Wiederherstellen im Menü am linken Standort des Fensters. Benutzer4 wurde als Active Directory-Objekt an denselben Standort wiederhergestellt, wobei alle zugehörigen Daten und Attribute erhalten geblieben sind. Die Mitgliedschaft in der Gruppe bleibt erhalten, und Benutzer4 ist Mitglied von Gruppe A nach der Restaurierung.

Benutzer4 wurde als Active Directory-Objekt an denselben Standort wiederhergestellt, wobei alle zugehörigen Daten und Attribute erhalten geblieben sind. Die Mitgliedschaft in der Gruppe bleibt erhalten, und Benutzer4 ist Mitglied von Gruppe A nach der Restaurierung. Der Befehl zum Wiederherstellen eines gelöschten AD-Benutzers aus dem Active Directory-Papierkorb in PowerShell lautet wie folgt:

Der Befehl zum Wiederherstellen eines gelöschten AD-Benutzers aus dem Active Directory-Papierkorb in PowerShell lautet wie folgt:Get-ADObject -Filter {displayName -eq \"user4\"} -IncludeDeletedObjects | Restore-ADObjectÄndern Benutzer4 auf das Objekt, das Sie auf Ihrem Server wiederherstellen möchten.Somit ist der Active Directory-Papierkorb nützlich, wenn Sie keine Active Directory-Backup.

So ändern Sie die Aufbewahrungszeit im AD-Papierkorb

Sie können einige Einstellungen des Active Directory-Papierkorbs ändern, um gelöschte Objekte im Active Directory länger wiederherstellen zu können. Wir werden die folgenden beiden Einstellungen ändern:

- Lebensdauer der Grabplatte (GrabsteinLebenszeit)

- So überprüfen Sie die aktuelle Lebensdauer von Tombstones in PowerShell

- So bearbeiten Sie die Lebensdauer von Tombstones in PowerShell

- Lebensdauer gelöschter Objekte (msDS-GelöschteObjekteLebensdauer)

Hinweis: Das Erhöhen der Werte für diese beiden Parameter kann sich auf die Leistung von Active Directory auswirken.

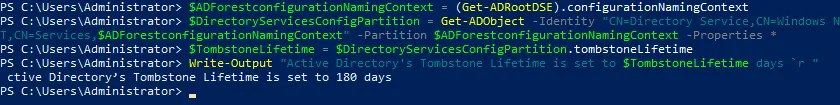

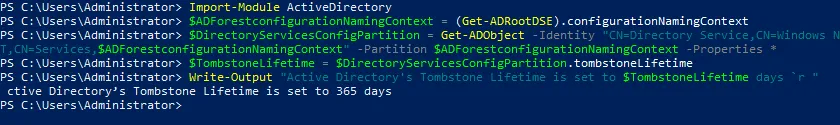

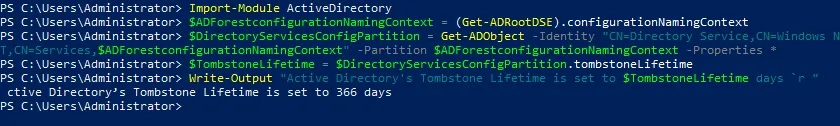

So überprüfen Sie die aktuelle Lebensdauer von Tombstones in PowerShell

Sehen Sie die aktuelle Lebensdauer von Tombstones in PowerShell mit erhöhten Rechten mit diesen Befehlen an:

Import-Module ActiveDirectory$ADForestconfigurationNamingContext = (Get-ADRootDSE).configurationNamingContext$DirectoryServicesConfigPartition = Get-ADObject -Identity \"CN=Directory Service,CN=Windows NT,CN=Services,$ADForestconfigurationNamingContext\" -Partition $ADForestconfigurationNamingContext -Properties *$TombstoneLifetime = $DirectoryServicesConfigPartition.tombstoneLifetimeWrite-Output \"Active Directory’s Tombstone Lifetime is set to $TombstoneLifetime days `r \"- Öffnen ADSI bearbeiten Ein Tool, das standardmäßig in Windows Server 2019 vorinstalliert ist.

Dieses Tool finden Sie unter„C:ProgramDataMicrosoftWindowsStartmenüProgrammeVerwaltung„oder von diesem Pfad:%SystemRoot%\system32\adsiedit.mscSie können klicken Starten und Typ ASDI bearbeiten das Tool schnell ausführen.

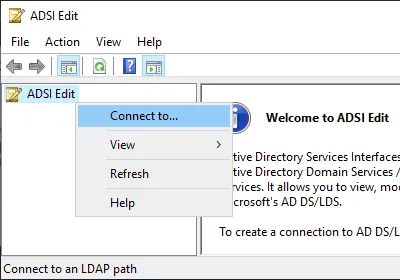

- Rechtsklick ADSI bearbeiten im Fenster und klicken Sie auf Verbinden mit im Kontextmenü.

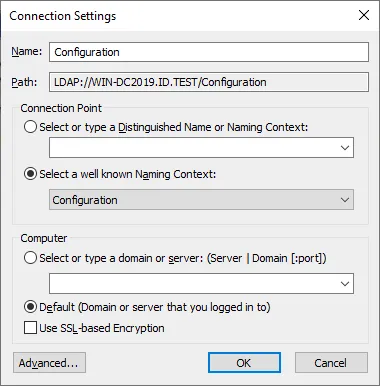

- In der Verbindungseinstellungen Fenster die folgenden Einstellungen ein:

- Name: Konfiguration

- Verbindungspunkt: Wählen Sie einen bekannten Namenskontext aus. > Konfiguration

- Computer: Standard

Treffer OK um diese Einstellungen anzuwenden.

- Die Anzeige des Baums mit den Active Directory-Konfigurationsparametern befindet sich nun im Hauptfenster des ADSI bearbeiten Werkzeug.

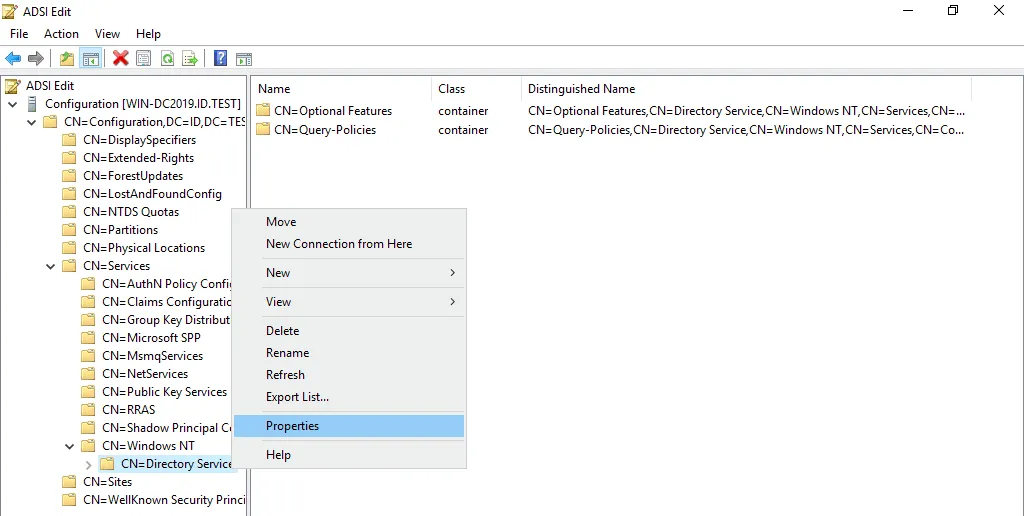

- Gehen Sie zu Konfiguration > CN=Konfiguration > CN=Dienste > CN=Windows NT > CN=Verzeichnisdienst

- Rechtsklick CN=Verzeichnisdienst und klicken Sie im Kontextmenü auf Eigenschaften.

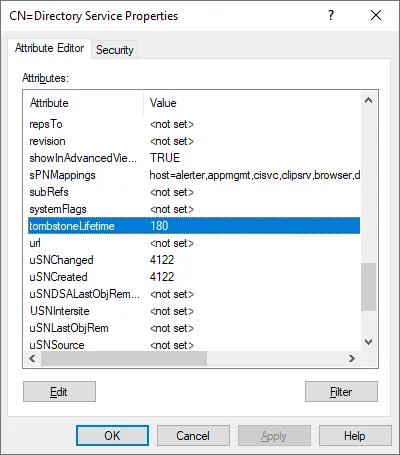

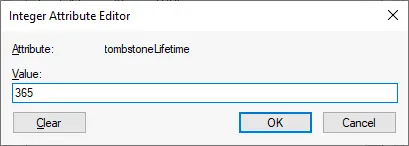

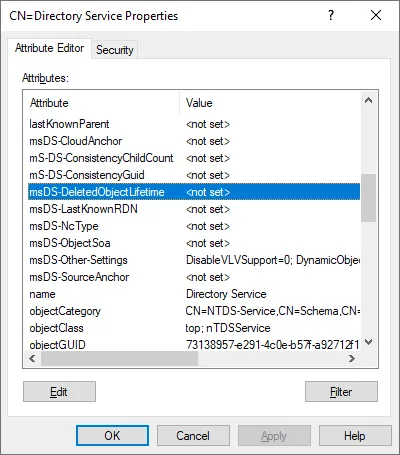

- Scrollen Sie die Liste der Eigenschaften nach unten und suchen Sie GrabsteinLebenszeitWie wir zuvor überprüft haben, lautet der Standardwert 180 tage.

- Doppelklick GrabsteinLebenszeit um den eingestellten Wert zu bearbeiten.

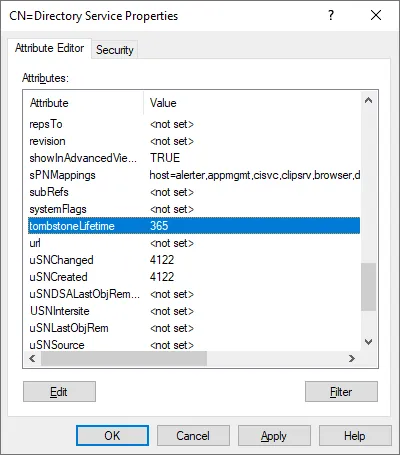

- Geben Sie einen neuen Wert ein, zum Beispiel 365 und getroffen OK Einstellungen speichern.

Hinweis: Wenn Sie den Wert auf null setzen <nicht festgelegt>, dann wird die Lebensdauer des Grabsteins automatisch auf 60 Tage, da dieser Zeitraum fest in der Systemkonfiguration für den Nullwert hinterlegt ist.

Hinweis: Wenn Sie den Wert auf null setzen <nicht festgelegt>, dann wird die Lebensdauer des Grabsteins automatisch auf 60 Tage, da dieser Zeitraum fest in der Systemkonfiguration für den Nullwert hinterlegt ist.

- Der neue Wert ist festgelegt.

- Klicken OK Einstellungen speichern und Schließen Eigenschaften Fenster.

Sie können sicherstellen, dass der Wert in PowerShell festgelegt wurde, indem Sie die oben erläuterten Befehle verwenden.

So bearbeiten Sie die Lebensdauer von Tombstones in PowerShell

Öffnen Sie PowerShell als Administrator.Führen Sie eine Reihe von Befehlen aus, um einen neuen Wert für die Tombstone-Lebensdauer in PowerShell mit erhöhten Rechten festzulegen:

Import-Module ActiveDirectory$ADForestconfigurationNamingContext = (Get-ADRootDSE).configurationNamingContextSet-ADObject -Identity \"CN=Directory Service,CN=Windows NT,CN=Services,$ADForestconfigurationNamingContext\" -Partition $ADForestconfigurationNamingContext -Replace @{tombstonelifetime='366'}Überprüfen Sie die aktualisierte Tombstone-Lebensdauer von der entsprechenden Befehlsfolge, die im vorherigen Abschnitt erläutert wurde.

So ändern Sie die Lebensdauer gelöschter Objekte

Das msDS-gelöschtesObjektLebensdauer Das Attribut bestimmt die Lebensdauer des gelöschten Objekts. Sie können diesen Parameter mit demBearbeiten bearbeiten ASDI bearbeiten Werkzeug, genau wie bei der Bearbeitung des Tombstone-Lebensdauerparameters.Gehen Sie zu:Konfiguration > CN=Konfiguration,DC=ID,DC=test > CN=Dienste > CN = Windows NT > CN=VerzeichnisdienstIn der CN=Verzeichnisdienst, suchen Sie den Standort msDS-deletedObjectLifetime Attribut und bearbeiten Sie den Wert. Der Wert ist auf null gesetzt.

Die Grenzen nativer AD-Wiederherstellungstools

Fassen wir die Einschränkungen bei der Verwendung nativer Tools und Methoden für die AD-Wiederherstellung zusammen:

- Es ist viel manuelle Arbeit erforderlich, beispielsweise das Ausführen von Befehlen oder das Konfigurieren der erforderlichen Parameter in der Benutzeroberfläche der bereitgestellten Dienstprogramme.

- Die Such- und Wiederherstellungsprozesse können zeitaufwändig sein.

- Benutzerpasswörter bleiben nach der Wiederherstellung nicht erhalten. Sie müssen das Passwort für jeden Benutzer zurücksetzen.

- Sie müssen einige Objekte oder Attribute für die wiederhergestellten Objekte manuell hinzufügen.

- Der Active Directory-Papierkorb verbessert den Prozess der Wiederherstellung von AD-Objekten und stellt die meisten Objektattribute wieder her. Diese Funktion ist jedoch keine Hilfe, wenn sie nicht vor dem Löschen der Objekte aktiviert wurde.

- Wenn Sie den Active Directory-Papierkorb aktivieren, wird die Größe des Verzeichnisinformationsbaums (DIT) erhöht.

- Sie können gelöschte Active Directory-Objekte nicht wiederherstellen, wenn die Zeit seit ihrem Löschen die Tombstone-Lebensdauer überschreitet.

Glücklicherweise können Sie die zeitlichen Beschränkungen des AD-Papierkorbs mit einem Active Directory-Backup umgehen.

Wiederherstellen von AD-Objekten aus einem Backup

Das Wiederherstellen gelöschter Active Directory-Objekte aus einem Backup ist die zuverlässigste Methode und ermöglicht es Ihnen, gelöschte AD-Objekte unabhängig davon wiederherzustellen, ob der AD-Papierkorb aktiviert ist oder nicht. Bei der Sicherungsmethode wird Active Directory oder der gesamte Domänencontroller, der auf einem physischen Server oder einer Virtuellen Maschine ausgeführt wird, gesichert.Wir erklären Ihnen, wie Sie gelöschte Active Directory-Objekte aus einem Backup mit der universellen Datensicherheitslösung wiederherstellen können. NAKIVO Backup & Replication:

- Wir haben bereits ein Backup des Active Directory-Domänencontrollers durchgeführt. In unserem Beispiel ist der Domänencontroller auf einer Virtuellen Maschine (VM) in VMware vSphere installiert, und wir haben die gesamte VM gesichert.

- Das Betriebssystem ist Windows Server 2019, wie in den vorherigen Beispielen in diesem Beitrag.

- Der Domainname lautet domain1.lokal in diesem Beispiel, aber die übrigen Einstellungen für die Domain sind identisch mit den vorherigen.

Einhaltung der Anforderungen für die Archivierung .

Die Anforderungen an den Server, auf den Sie gelöschte AD-Objekte wiederherstellen, sind:

- Visual C++ Redistributable für Visual Studio 2015 muss installiert sein. Die vc_redist.x86.exe (v.2015) Das Installationsprogramm ist auf der Microsoft-Website verfügbar.

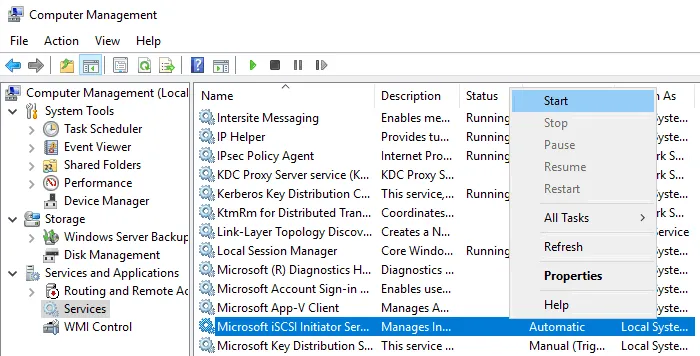

- Der iSCSI-Initiator-Dienst muss gestartet werden.

- Der TCP-Port 5000 muss geöffnet sein.

- Das Active Directory-Modul für PowerShell muss installiert sein.

Löschen von AD-Objekten

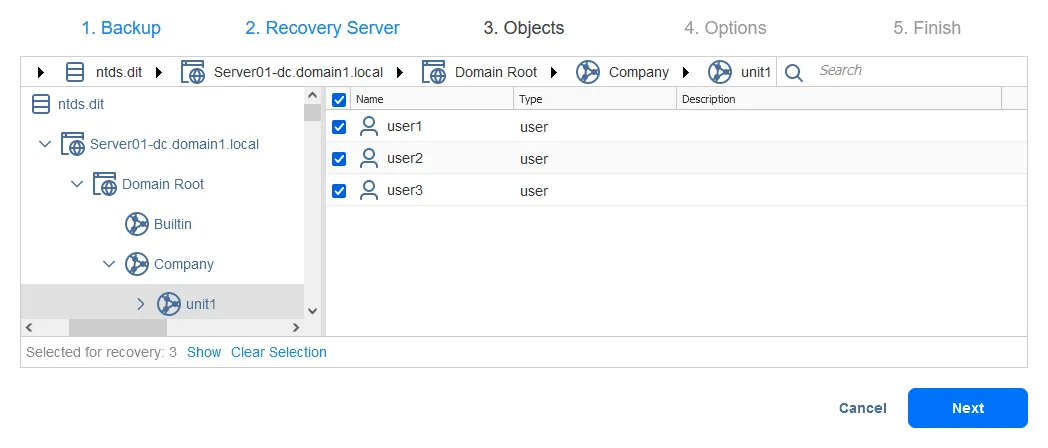

Löschen wir die Organisationseinheit. Einheit 1 in unserer Domain, der domain1.lokalDie Organisationseinheit enthält drei Benutzer: Benutzer1, Benutzer2 und Benutzer3.

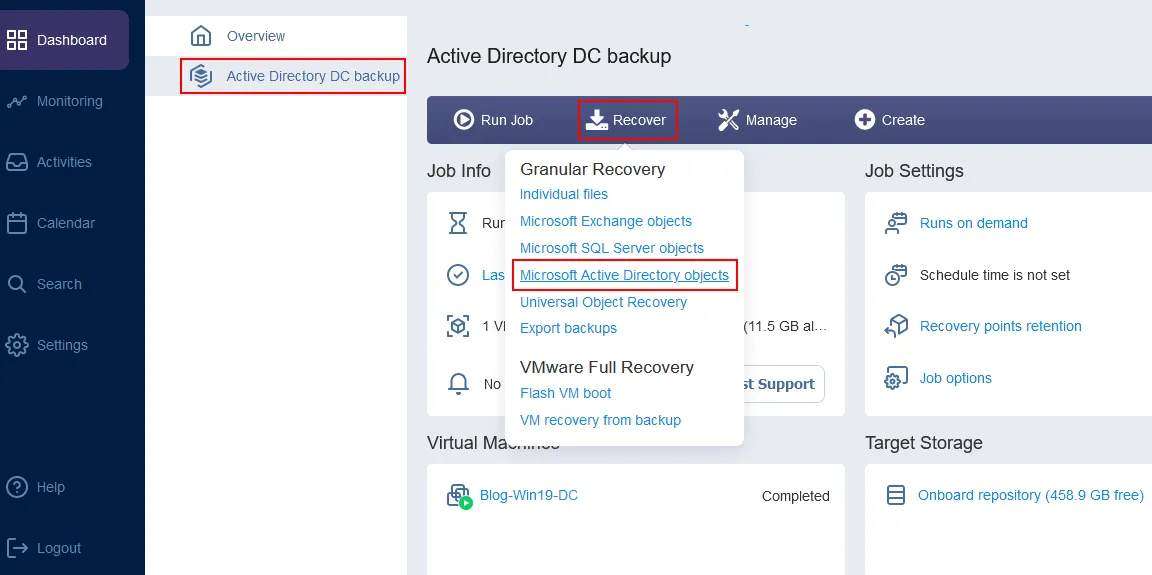

Wiederherstellen gelöschter AD-Objekte aus einem Backup

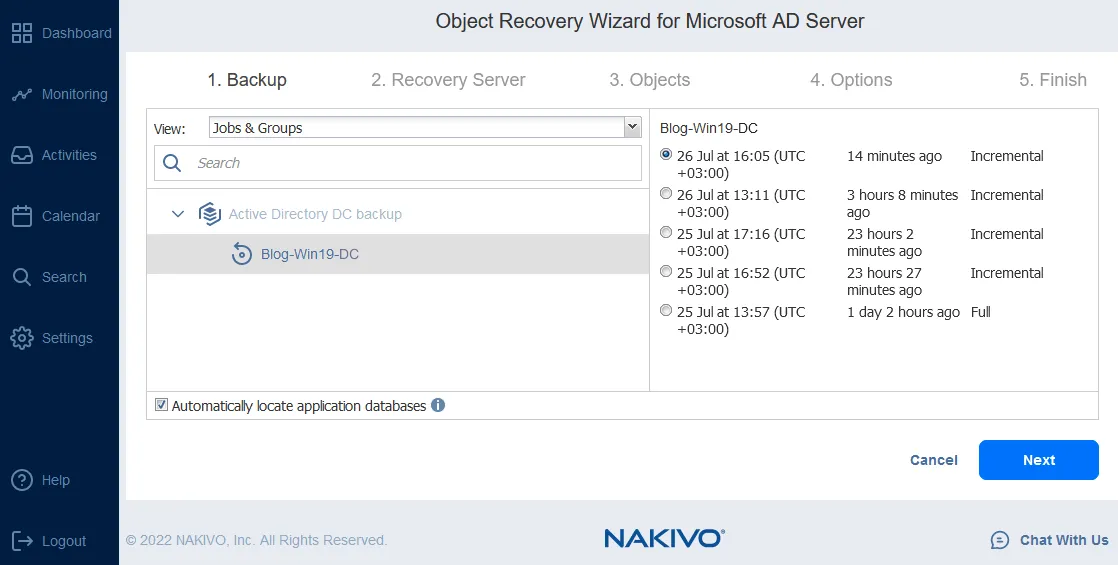

Öffnen Sie die Weboberfläche der NAKIVO-Backup-Lösung.Wählen Sie den VMware vSphere VM-Backupauftrag aus, der das Backup des Active Directory-Domänencontrollers enthält.Klicken Sie auf Wiederherstellung > Microsoft Active Directory-Objekte. Der Assistent zur Wiederherstellung von Objekten für Microsoft AD-Server wird geöffnet.

Der Assistent zur Wiederherstellung von Objekten für Microsoft AD-Server wird geöffnet.

- BackupWählen Sie die benötigte virtuelle Maschine aus dem ausgewählten Backup aus. Wählen Sie dann einen Wiederherstellungspunkt aus. In unserem Fall enthält das Backup eine VM mit einem AD-Server (der VM-Name lautet Blog-Win19-DC) und wählen den neuesten Wiederherstellungspunkt aus.

Klicken Weiter bei jedem Schritt, um fortzufahren.

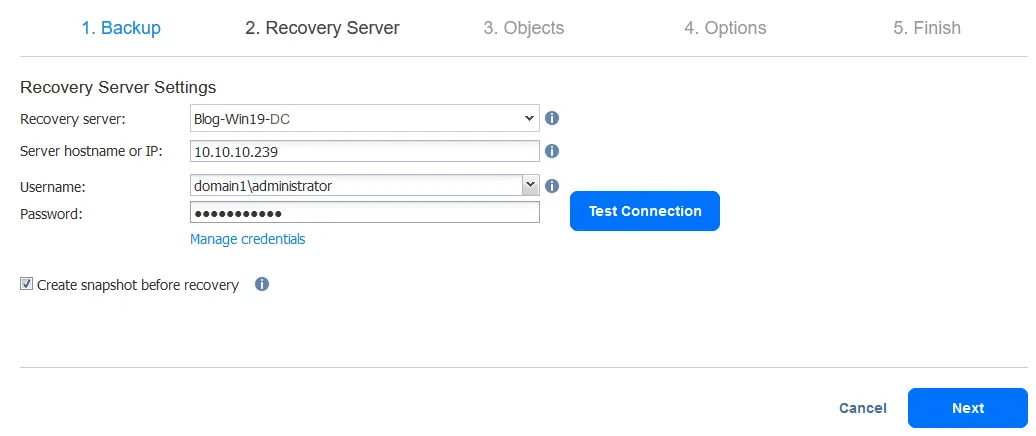

- WiederherstellungsserverWählen Sie die Einstellungen für den Server der Wiederherstellung aus:

- WiederherstellungsserverWählen Sie einen Server für die Wiederherstellung gelöschter AD-Objekte als Ziel aus. Wir wiederholen das Wiederherstellen dieser Objekte auf derselben VM. Sie können die Liste erweitern und einen Server oder eine VM aus Ihrem Inventar auswählen.

- Server-Hostname oder IP-AdresseGeben Sie den Hostname oder die IP-Adresse der ausgewählten VM oder des ausgewählten Servers ein.

- BenutzernameGeben Sie den Benutzername eines Domänenadministrators oder anderer Benutzer ein, die über die entsprechenden Berechtigungen in einer Domain verfügen. In unserem Beispiel lautet der Benutzername domain1Administrator

- Passwort: Geben Sie das passwort des definierten Benutzers ein.

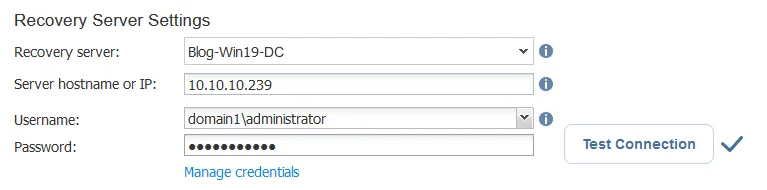

Klicken Verbindung testenWenn Sie den Test bestanden haben, klicken Sie auf Weiter.

Klicken Verbindung testenWenn Sie den Test bestanden haben, klicken Sie auf Weiter.

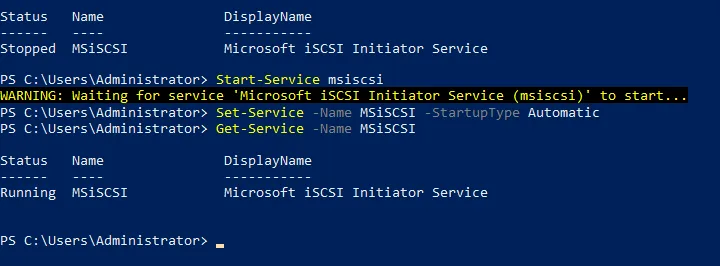

Alternativ können Sie den Dienst in PowerShell starten:

Alternativ können Sie den Dienst in PowerShell starten:

- Überprüfen Sie den Status des iSCSI-Initiator-Dienstes:

Get-Service -Name MSiSCSI

- Starten Sie den iSCSI-Dienst:

Start-Service msiscsi

- Stellen Sie den Starttyp des Dienstes auf „Automatisch“ ein:

Set-Service -Name MSiSCSI -StartupType Automatic

- Überprüfen Sie, ob der iSCSI-Initiator-Dienst gestartet wurde:

- ObjekteWählen Sie die AD-Objekte aus, die Sie wiederherstellen möchten. Es ist möglich, mehrere Objekte gleichzeitig mit einem hohen Automatisierungsgrad wiederherzustellen. Wir möchten gelöschte AD-Konten wiederherstellen.

/etc/init.d/iscsid start- OptionenWählen Sie in diesem Schritt die Optionen für die AD-Wiederherstellung aus. Alle verfügbaren Optionen sind unten aufgeführt.

- Art der Wiederherstellung:

- Zum ursprünglichen Standort wiederherstellen

- Exportieren

- Wiederherstellung von Benutzerobjekten:

- Benutzer wird deaktiviert

- Der Benutzer muss sein Passwort bei der weiteren Anmeldung ändern.

- Überschreibverhalten:

- Wiederhergestelltes Element umbenennen, wenn dieses Element vorhanden ist

- Überspringen Sie das wiederhergestellte Element, wenn dieses vorhanden ist.

- Überschreiben Sie das ursprüngliche Element, falls dieses vorhanden ist.

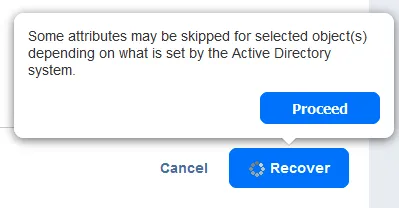

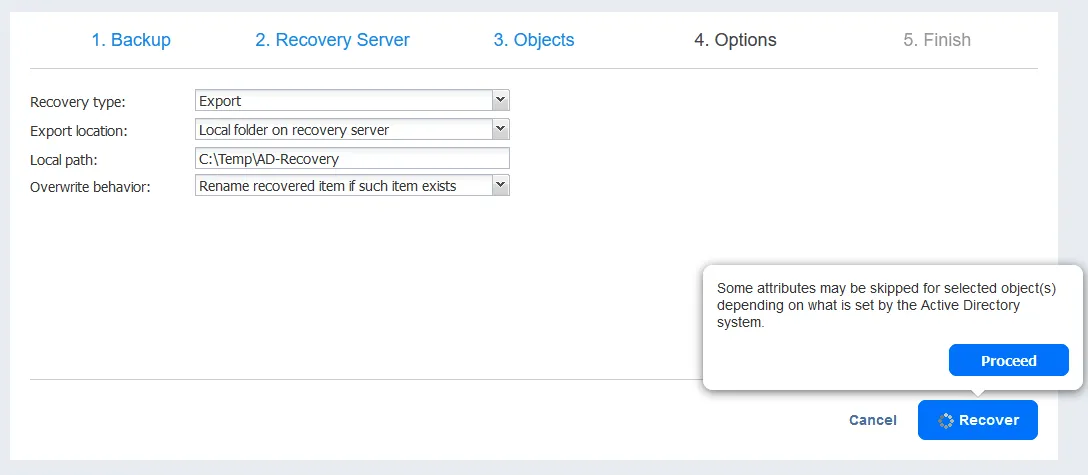

In diesem Beispiel für die AD-Wiederherstellung stellen wir Elemente am ursprünglichen Standort wieder her und wählen Optionen aus, wie Sie in der folgenden Abbildung sehen können. Klicken WiederherstellenLesen Sie die Benachrichtigung und klicken Sie auf Fortfahren.

Klicken WiederherstellenLesen Sie die Benachrichtigung und klicken Sie auf Fortfahren.

- FertigstellenDie Wiederherstellung des Active Directory-Objekts wurde gestartet. Warten Sie, bis der Wiederherstellungsvorgang fertiggestellt ist.

Sobald der Prozess der Wiederherstellung von AD-Objekten von dieser Methode fertiggestellt wurde, können wir öffnen Active Directory-Benutzer und -Computer auf unserem Windows Server 2019 und überprüfen Sie, ob eine gelöschte AD-Organisationseinheit (Einheit 1) wurde mit untergeordneten Objekten wiederhergestellt.Wie Sie im folgenden Screenshot sehen können, werden alle Benutzer gespeichert in Einheit 1 wurden wiederhergestellt. Die meisten ihrer Attribute, einschließlich der Zugehörigkeit zur Gruppe, sind erhalten geblieben. Wir müssen lediglich die Passwörter zurücksetzen und diese Benutzerkonten aktivieren.

Erweiterte AD-Wiederherstellung aus einem Backup

Möglicherweise müssen Sie eine erweiterte Active Directory-Wiederherstellung durchführen und gelöschte Active Directory-Objekte aus einem Backup mit hochgradig angepassten Einstellungen wiederherstellen. Sie können beispielsweise AD-Objekte aus einem Backup auf einen benutzerdefinierten Server exportieren, deren Parameter bearbeiten und sie an den gewünschten Standort importieren.Mit der universellen Datensicherungslösung von NAKIVO können Sie solche Aufgaben ausführen. Sehen wir uns ein Beispiel an.

Exportieren von AD-Objekten aus einem Backup

Die ersten Schritte des Workflows in der Weboberfläche entsprechen denen, die im vorherigen Abschnitt dieses Artikels erläutert wurden. Fahren wir direkt mit dem dritten Schritt des Assistenten zur Wiederherstellung von Objekten fort. Der Unterschied im erweiterten AD-Wiederherstellungs-Workflow beginnt ab diesem Schritt.

- ObjekteWählen wir in diesem Beispiel andere Active Directory-Objekte zum Wiederherstellen aus. Wir möchten gelöschte AD-Benutzer wiederherstellen. Durchsuchen wir nach Benutzer und wählen Sie Benutzer10Wir können mehrere AD-Objekte im Benutzer Verzeichnis zum Wiederherstellen aus einem Backup.

- OptionenWir wählen „Exportieren“, um die ausgewählten Active Directory-Objekte zu exportieren, die wir wiederherstellen möchten. Wir möchten Objekte in den Lokalen Ordner auf dem Server der Wiederherstellung exportieren. Alle unsere Einstellungen in diesem Schritt lauten wie folgt.

- Art der Wiederherstellung: Exportieren

- Export-StandortLokaler Ordner auf dem Server für die Wiederherstellung

- Lokaler Pfad: C:TempWiederherstellung AD

- Überschreibverhalten: Wiederhergestelltes Element umbenennen, wenn ein solches Element vorhanden ist

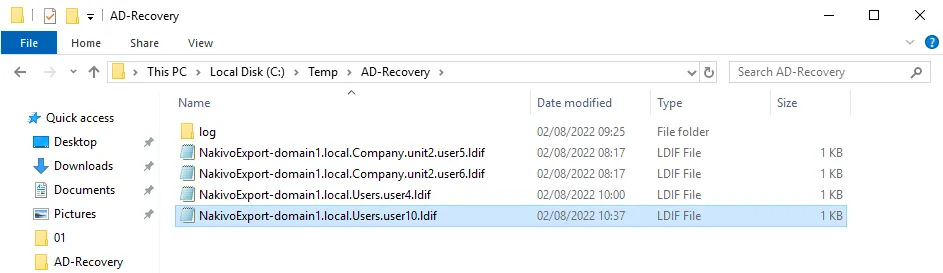

Klicken Wiederherstellen und Fortfahren weitermachen. Warten Sie, bis ein Auftrag zur Wiederherstellung fertiggestellt ist und die ausgewählten Active Directory-Objekte an den Ziel-Standort exportiert wurden.Sobald der Exportvorgang fertiggestellt ist, können wir unsere Active Directory-Objekte im C:TempAD-Wiederherstellung Ordner. Jedes AD-Objekt wird als separate LDIF-Datei exportiert.

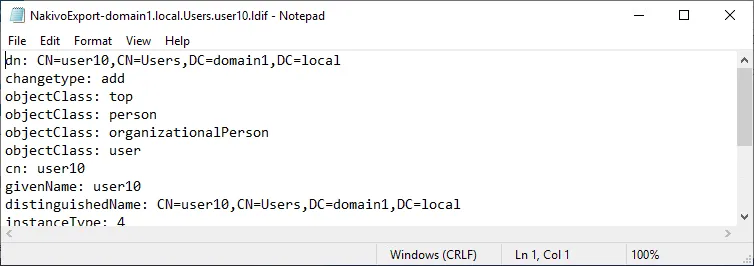

Warten Sie, bis ein Auftrag zur Wiederherstellung fertiggestellt ist und die ausgewählten Active Directory-Objekte an den Ziel-Standort exportiert wurden.Sobald der Exportvorgang fertiggestellt ist, können wir unsere Active Directory-Objekte im C:TempAD-Wiederherstellung Ordner. Jedes AD-Objekt wird als separate LDIF-Datei exportiert. Eine LDIF-Datei ist eine bearbeitbare Textdatei, die Informationen über das exportierte Active Directory-Objekt enthält. Versuchen wir, einen gelöschten AD-Benutzer wiederherzustellen, der Benutzer10 in unserem Fall. Ein Beispiel für den Inhalt der LDIF-Datei sehen Sie im folgenden Screenshot.

Eine LDIF-Datei ist eine bearbeitbare Textdatei, die Informationen über das exportierte Active Directory-Objekt enthält. Versuchen wir, einen gelöschten AD-Benutzer wiederherzustellen, der Benutzer10 in unserem Fall. Ein Beispiel für den Inhalt der LDIF-Datei sehen Sie im folgenden Screenshot. Ldifde ist das native Windows Server-Dienstprogramm, mit dem Active Directory-Objekte exportiert/importiert werden können. .LDIF Dateien. Um dieses Tool nutzen zu können, müssen Sie jedoch einige Anforderungen erfüllen, z. B. die Installation einer Zertifizierungsstellen-Rolle (CA).

Ldifde ist das native Windows Server-Dienstprogramm, mit dem Active Directory-Objekte exportiert/importiert werden können. .LDIF Dateien. Um dieses Tool nutzen zu können, müssen Sie jedoch einige Anforderungen erfüllen, z. B. die Installation einer Zertifizierungsstellen-Rolle (CA).

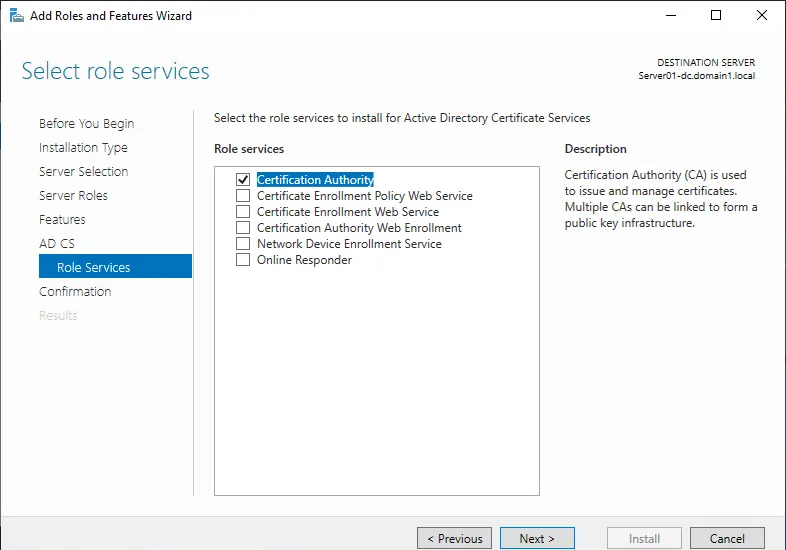

Vorbereiten von Windows Server für die Wiederherstellung von AD-Objekten

Bevor Sie beginnen, stellen Sie sicher, dass der Active Directory-Server über eine CA-Rolle verfügt. Diese ist für eine sichere LDAP-Verbindung erforderlich. Sie können diese Rolle aktivieren. Server-Manager von der Verwendung des Rollen und Funktionen hinzufügen Assistent. Der Arbeitsablauf zum Hinzufügen dieser Rolle ist standardmäßig und wir konzentrieren uns nur auf die wichtigsten Schritte zum Hinzufügen dieser Rolle.Wählen Sie die Active Directory-Zertifikatsdienste Kontrollkästchen bei der Serverrollen Schritt der Rollen und Funktionen hinzufügen Zauberer. Wählen Zertifizierungsstelle im Schritt „Rolle“.

Wählen Zertifizierungsstelle im Schritt „Rolle“. Nach dem Abschluss aller Schritte des Assistenten müssen Sie eine Konfiguration nach der Bereitstellung für die installierte Rolle durchführen.

Nach dem Abschluss aller Schritte des Assistenten müssen Sie eine Konfiguration nach der Bereitstellung für die installierte Rolle durchführen. Befolgen Sie die Standardschritte des AD CS-Konfigurationsassistenten:

Befolgen Sie die Standardschritte des AD CS-Konfigurationsassistenten:

- Anmeldeinformationen. Geben Sie die Anmeldeinformationen eines Domänenadministrators ein (in unserem Fall domain1administrator).

- Rollen. Stellen Sie sicher, dass „Zertifizierungsstelle“ ausgewählt ist.

- Einrichtungstyp. Wählen Sie „Enterprise CA“ aus.

- CA-Typ. Wählen Sie „Root CA“ aus.

- Privater Schlüssel. Wählen Sie „Neuen privaten Schlüssel erstellen“.

- Kryptografie. Sie können die Standardeinstellungen verwenden.

- CA-Name. Stellen Sie sicher, dass der Name der CA für Ihre Domain korrekt ist.

- Gültigkeitsdauer. Legen Sie einen Zeitraum fest, beispielsweise 5 Jahre.

- Zertifikatsdatenbank. Verwenden Sie die Standardeinstellungen.

Starten Sie den Windows-Server neu, damit die Änderungen nach dem Fertigstellen des AD CS-Konfigurationsassistenten wirksam werden.

Starten Sie den Windows-Server neu, damit die Änderungen nach dem Fertigstellen des AD CS-Konfigurationsassistenten wirksam werden.

Fertigstellen der AD-Wiederherstellung

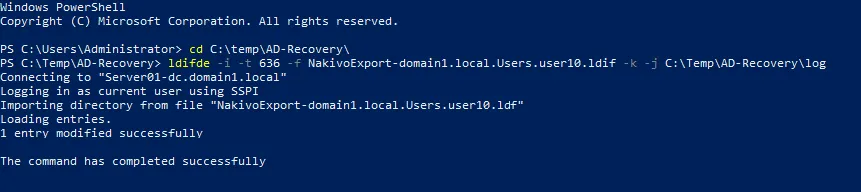

Jetzt können wir das Befehlszeilen-Tool „Ldifde“ in Windows PowerShell verwenden, um gelöschte Objekte in Active Directory durch Importieren wiederherzustellen. Wie Sie sich erinnern, haben wir sie zuvor von einem Backup exportiert.

- Öffnen Sie PowerShell als Administrator für Verwaltung.

- Gehen Sie zu dem Verzeichnis, in dem sich die LDIF-Dateien der wiederhergestellten Elemente befinden:

cd C:\Temp\AD-Recovery

- Der Befehl zum Importieren der AD-Objekte aus der LDIF-Datei, um sie wiederherzustellen, lautet wie folgt:

ldifde -i -t 636 -f filename.ldif -k -j logfolderWo Dateiname.ldif ist der Pfad zur LDIF-Datei und Protokollordner ist der Pfad zu dem Ordner, in dem die Prozessprotokolle gespeichert werden. Der -t 636 option bezeichnet den TCP-Port 636, der für die gesicherte Verbindung mit dem AD-Server verwendet wird. In unserem Fall lautet der Befehl zum Wiederherstellen gelöschter AD-Objekte durch Importieren:ldifde -i -t 636 -f NakivoExport-domain1.local.Users.user10.ldif -k -j C:\Temp\AD-Recovery\LogWir restaurieren Benutzer10Die Anzeige für die PowerShell-Konsolenausgabe bei erfolgreichem Import ist in der folgenden Abbildung dargestellt. Hinweis: Wenn Sie das ldifde Tool zum manuellen Exportieren von Active Directory-Objekten, verwenden Sie Filter. Nicht alle Attribute für AD-Objekte können vom Administrator importiert werden. Einige Attribute sind geschützt, und die Rechte zum Importieren dieser Attribute liegen ausschließlich beim System. In diesem Fall werden Fehlermeldungen wie die folgenden angezeigt: Das Attribut gehört dem Security Account Manager (SAM).), Problem 5003 (WILL_NOT_PERFORM) und andere beim Versuch, Objekte aus LDIF-Dateien zu importieren.Wenn Sie ein Objekt wie einen Benutzer oder eine Gruppe mit allen Attributen exportieren, müssen Sie möglicherweise einige Attribute manuell entfernen, z. B. Objekt-GUID, Objekt-Sid, sAMAccountTypeund andere in der .LDIF-Datei, indem Sie die entsprechenden Zeilen vor dem Import löschen. Andernfalls können Sie das Objekt mit dem ldifde Tool.Behalten Sie diese Aspekte im Auge, wenn Sie die Export-/Import-Funktionalität des ldifde Tool für Backup und Wiederherstellung ohne dedizierte Backup-Lösung. Es ist besser, eine spezialisierte Backup-Lösung zu verwenden, um den gesamten Active Directory-Server oder die Virtuelle Maschine zu schützen, mit der Möglichkeit, eine vollständige Wiederherstellung und granulare Wiederherstellung von AD-Objekten schnell und einfach durchzuführen.

Hinweis: Wenn Sie das ldifde Tool zum manuellen Exportieren von Active Directory-Objekten, verwenden Sie Filter. Nicht alle Attribute für AD-Objekte können vom Administrator importiert werden. Einige Attribute sind geschützt, und die Rechte zum Importieren dieser Attribute liegen ausschließlich beim System. In diesem Fall werden Fehlermeldungen wie die folgenden angezeigt: Das Attribut gehört dem Security Account Manager (SAM).), Problem 5003 (WILL_NOT_PERFORM) und andere beim Versuch, Objekte aus LDIF-Dateien zu importieren.Wenn Sie ein Objekt wie einen Benutzer oder eine Gruppe mit allen Attributen exportieren, müssen Sie möglicherweise einige Attribute manuell entfernen, z. B. Objekt-GUID, Objekt-Sid, sAMAccountTypeund andere in der .LDIF-Datei, indem Sie die entsprechenden Zeilen vor dem Import löschen. Andernfalls können Sie das Objekt mit dem ldifde Tool.Behalten Sie diese Aspekte im Auge, wenn Sie die Export-/Import-Funktionalität des ldifde Tool für Backup und Wiederherstellung ohne dedizierte Backup-Lösung. Es ist besser, eine spezialisierte Backup-Lösung zu verwenden, um den gesamten Active Directory-Server oder die Virtuelle Maschine zu schützen, mit der Möglichkeit, eine vollständige Wiederherstellung und granulare Wiederherstellung von AD-Objekten schnell und einfach durchzuführen.

Schlussfolgerung

Der zuverlässige Weg, um Daten und Anwendungen, einschließlich Active Directory mit allen darin enthaltenen Elementen, zu schützen, besteht darin, regelmäßig ordnungsgemäße Datensicherungen durchzuführen und die Backups nach einer sinnvollen Aufbewahrungsrichtlinie zu speichern. Eine spezielle Backup-Lösung ist dabei hilfreich. NAKIVO Backup & Replication ist die universelle Lösung für Datensicherheit, die Application-Aware ist und die vollständige Wiederherstellung sowie die granulare Wiederherstellung von Dateien und Objekten, einschließlich in Active Directory, unterstützt.