Come ripristinare oggetti Active Directory eliminati: la guida definitiva

In quanto servizio di directory di autenticazione globale che fornisce una gestione centralizzata delle risorse dell’infrastruttura IT, Active Directory (AD) è una delle applicazioni aziendali più critiche. Ciò significa che, in caso di interruzione, un ripristino rapido è essenziale per ridurre i tempi di inattività del servizio. AD contiene solitamente una moltitudine di oggetti organizzati gerarchicamente, con alcuni oggetti che dipendono da altri. Il processo di ripristino può richiedere molto tempo, poiché è necessario ripristinare una struttura gerarchica complessa e ricreare alcuni dati manualmente. Questo post del blog spiega come ripristinare gli oggetti Active Directory che sono stati eliminati.

Nozioni di base sul ripristino degli oggetti Active Directory

È possibile avviare il processo di ripristino di AD utilizzando l’utilità di backup integrata in Windows Server o un’altra utilità di terze parti supportata. Active Directory offre due metodi di ripristino principali:

- Ripristino non autoritativo è il metodo predefinito per ripristinare Active Directory. Questo metodo riporta semplicemente il dominio allo stato in cui si trovava al momento dell’esecuzione del backup e consente alla replica regolare di sovrascrivere eventuali modifiche apportate successivamente agli oggetti e ai contenitori.

- Ripristino autorevole consiste di due parti: ripristino non autoritativo dal backup seguito da ripristino autoritativo. La differenza principale è che questo metodo può apportare modifiche autoritative agli oggetti e ai loro attributi nell’intera directory. Questo tipo di ripristino può influire sugli account dei computer, sui trust e sull’appartenenza ai gruppi.

Per selezionare il metodo di ripristino AD corretto, considerare quanto segue:

- La causa del guasto: La causa è una cancellazione o modifica accidentale o dolosa di oggetti, che è stata replicata su tutti i controller di dominio, oppure un guasto completo dell’intera VM? Nel caso si tratti di cancellazione/modifica, è necessario un ripristino autorevole.

- Ruoli e funzioni del server Active Directory guasto.

Strumenti nativi per ripristinare oggetti AD eliminati

Gli oggetti AD eliminati non vengono sempre visualizzati nel Utenti e computer di Active Directory a incastro. È possibile vedere il Oggetti eliminati contenitore con gli oggetti AD eliminati e ripristinarli solo utilizzando strumenti speciali.Esistono due approcci per ripristinare gli oggetti eliminati in Active Directory (AD) utilizzando strumenti Microsoft nativi, inclusi quelli integrati in Windows Server: con il Cestino di Active Directory e senza di esso. Esiste una grande differenza tra i due approcci.

Ripristino senza il Cestino di AD

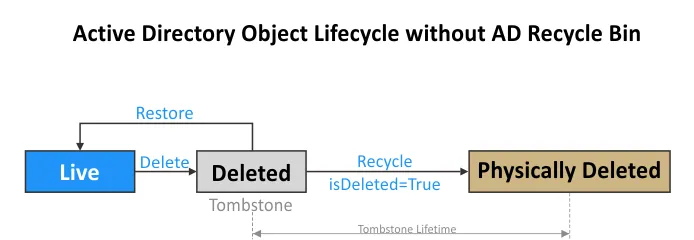

Quando il Il Cestino AD è disabilitato, il processo di eliminazione e ripristino degli oggetti AD è il seguente:

- Quando un oggetto viene eliminato, questo oggetto diventa una lapide.

- L’oggetto tombstone è memorizzato nel Oggetti eliminati contenitore per il periodo impostato in lapideLifetime per il dominio corrente. La maggior parte degli attributi viene persa quando l’oggetto diventa un tombstone, chiamato anche oggetto eliminato.

- Durante il periodo di validità della tombstone, è possibile ripristinare l’oggetto AD, ma senza alcuna informazione aggiuntiva registrata nei suoi attributi.

- Quando la durata della tombstone scade, l’oggetto viene eliminato fisicamente senza possibilità di ripristinare il suo contenuto.

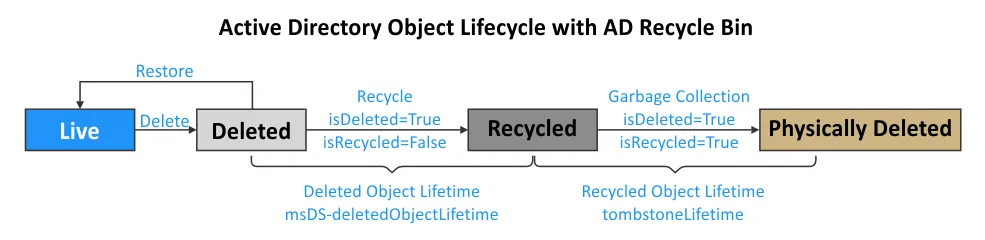

Il ciclo di vita degli oggetti Active Directory è illustrato nel diagramma sottostante per spiegare il principio del ripristino degli oggetti AD senza il Cestino AD.

Ripristino dal Cestino AD

La situazione cambia quando tu Attiva il Cestino di Active Directory:

- Quando un oggetto AD viene eliminato, lo stato dell’oggetto viene modificato in “logicamente eliminato”. Gli attributi dell’oggetto vengono conservati per il periodo di tempo impostato nel Durata degli oggetti eliminati attributo (msDS-deletedObjectLifetime), che è uguale al Durata degli oggetti riciclati periodo predefinito (180 giorni). È possibile ripristinare gli oggetti eliminati in Active Directory durante questo periodo.

- Il è stato eliminato l’attributo è impostato su Vero. Il è riciclato l’attributo è Falso.

- Dopo il Durata degli oggetti eliminati scadenza del periodo, lo stato dell’oggetto viene modificato da logicamente cancellato to oggetto riciclatoL’oggetto riciclato è simile all’oggetto lapide quando il Cestino di AD è disabilitato.

- L’ubicazione di questo oggetto riciclato è ancora nel Oggetti eliminati contenitore fino al Durata degli oggetti riciclati definito nel lapideLifetime L’attributo scade. Per impostazione predefinita, questo periodo è di 180 giorni. Il è riciclato l’attributo è impostato su Vero. La maggior parte degli attributi dell’oggetto, che sono ancora conservati nello stato di cancellazione logica, vengono eliminati.

- Quando il Durata degli oggetti riciclati (lapideLifetime) scade, il meccanismo di garbage collection di Active Directory pulisce completamente l’oggetto riciclato, che viene eliminato fisicamente. Il ripristino dell’oggetto è ora impossibile.

Cestino di Active Directory: cosa occorre sapere

Il Cestino di Active Directory è stato reso disponibile per la prima volta in Windows Server 2008 R2 per essere utilizzato solo in PowerShell. L’interfaccia utente grafica (GUI) per il Cestino di AD è disponibile a partire da Windows Server 2012. Per impostazione predefinita, il Cestino di AD è disabilitato.Prima di abilitare il Cestino di AD, tenere presente quanto segue:

- Una volta attivato il Cestino di Active Directory, tutti i tombstone nella foresta di domini vengono eliminati. Ciò significa che se si eliminano oggetti di Active Directory e poi si attiva il Cestino di AD, è impossibile ripristinare tali oggetti. Per ripristinare oggetti di Active Directory eliminati, utilizzare altri metodi senza fare affidamento sul Cestino e solo dopo attivare il Cestino.

- Abilitando il Cestino AD è possibile ripristinare gli oggetti AD eliminati dopo l’abilitazione del Cestino AD. Abilita Cestino AD prima si eliminano oggetti AD.

- Una volta abilitato il Cestino AD, non è possibile disabilitarlo. Questa opzione è irreversibile. Eseguire il backup del controller di dominio AD prima di abilitare il Cestino AD se non sei sicuro di aver bisogno di questa funzione in modo permanente.

- L’attivazione del Cestino AD modifica lo schema Active Directory.

- Active Directory cresce in termini di dimensioni perché gli oggetti con i relativi attributi vengono temporaneamente conservati in Active Directory dopo la modifica del loro stato.

Come ripristinare oggetti AD eliminati con strumenti nativi

Elimineremo alcuni oggetti in Active Directory e poi vedremo come ripristinarli con e senza il Cestino di AD. Tratteremo 4 metodi nativi:

- Esempio 1: Utilizzo di PowerShell

- Esempio 2: Utilizzo di ADRestore

- Esempio 3: Utilizzo di Ldp.exe

- Esempio 4: Ripristino dal Cestino di AD

I primi tre esempi riguardano il ripristino di oggetti AD senza il Cestino di AD. Nel quarto esempio, dovremmo attivare il Cestino di Active Directory, eliminare alcuni oggetti e quindi ripristinarli.L’ambiente utilizzato negli esempi:

- Un controller di dominio in esecuzione su Windows Server 2019 che è l’unico controller di dominio nella foresta di domini.

- Un nome di dominio è ID.TEST

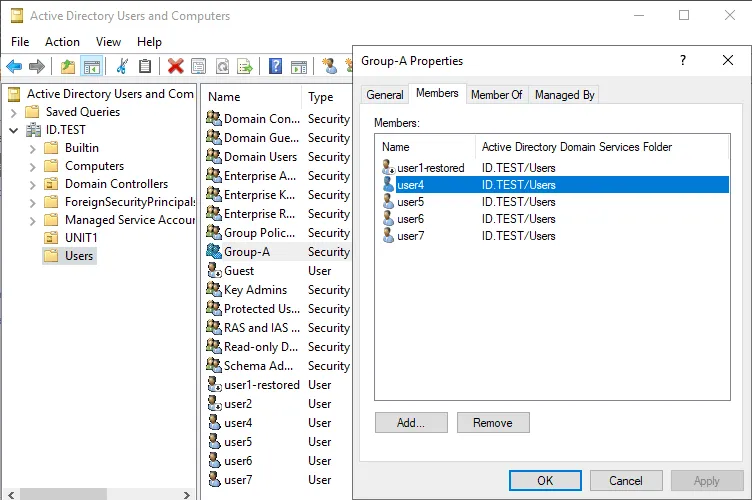

- Abbiamo più utenti – utente1, utente2, utente3, ecc. che sono membri di Gruppo A in questo dominio AD.

Si noti che i metodi nativi spiegati di seguito non richiedono lo spegnimento di un controller di dominio e la sua messa offline per ripristinare gli utenti AD eliminati.

Esempio 1: Ripristino di oggetti AD in PowerShell (Restore-ADObject)

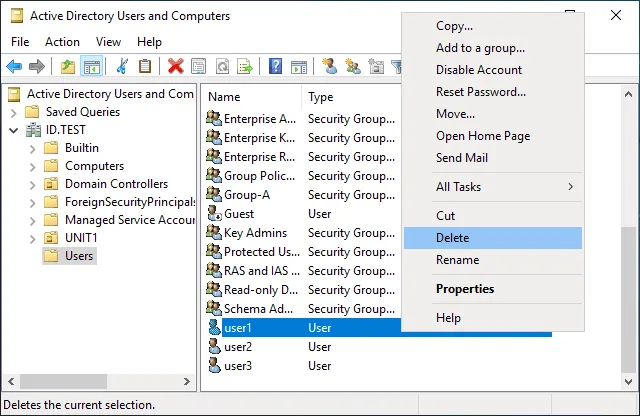

Eliminiamo utente1 in Active Directory e quindi provare a ripristinare il utente1 oggetto. Eseguiamo queste operazioni sul controller di dominio. Per ripristinare un utente AD eliminato, procedere come segue:

Per ripristinare un utente AD eliminato, procedere come segue:

- Apri PowerShell con privilegi di amministrazione (PowerShell con privilegi elevati).

- La ubicazione degli oggetti eliminati è nella cartella Oggetti eliminati contenitore e avere il è stato eliminato flag. Visualizza gli oggetti AD eliminati con il comando:

Get-ADObject -IncludeDeletedObjects -Filter {IsDeleted -eq $true}

- Per ripristinare un oggetto, dovremmo rimuovere il è stato eliminato bandiera da questo oggetto. Dobbiamo ripristinare utente1. Immettere il comando per visualizzare tutti gli oggetti il cui nome inizia con utente. A tal fine, aggiungiamo queste opzioni al filtro: {Isdeleted -eq $true -and Nome -like “utente*“}

Il seguente comando è valido per visualizzare altri utenti come utente2, utente3, ecc. se sono stati eliminati:Get-ADObject -IncludeDeletedObjects -Filter {Isdeleted -eq $true -and Name -like \"user*\"}

- Nota il ObjectGUID oppure NomeDistinto per l’oggetto necessario. Usiamo il ObjectGUID per utente1 nel nostro caso:

4c723d90-5a05-47c3-9482-c05dc3c6201c

- Per ripristinare l’oggetto eliminato, eseguire il comando come segue:

Restore-ADObject -Identity \"GUID or DistingushedName here\" -NewName \"new_restore_name\"Nel nostro caso:Restore-ADObject -Identity \"4c723d90-5a05-47c3-9482-c05dc3c6201c\" -NewName \"user1-restored\"

- Facoltativamente, è possibile definire una ubicazione alternativa in cui ripristinare l’oggetto corrente utilizzando il parametro

-TargetPathchiave e impostando un nome distinto (DN) nella nuova ubicazione, ad esempio:

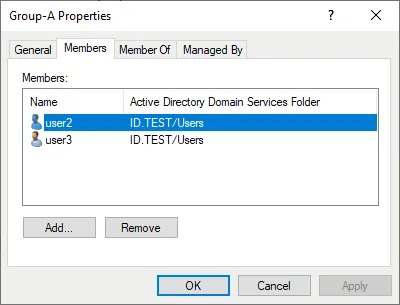

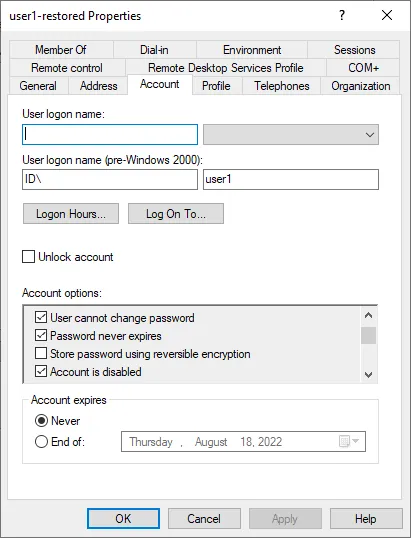

CN=Utenti,DC=dominio,DC=reteDopo aver eseguito il comando e ripristinato l’oggetto Active Directory, non vediamo utente1 nel Utenti catalogo e in Gruppo A dove si trovava questo utente prima. Questo perché quasi tutti gli attributi degli oggetti vengono persi dopo l’eliminazione di un oggetto Active Directory senza utilizzare il Cestino di AD, anche se l’oggetto stesso è stato ripristinato.

Questo perché quasi tutti gli attributi degli oggetti vengono persi dopo l’eliminazione di un oggetto Active Directory senza utilizzare il Cestino di AD, anche se l’oggetto stesso è stato ripristinato. Possiamo trovare l’oggetto AD ripristinato utente1-ripristinato nel Utenti del dominio gruppo. Il nome di accesso dell’utente viene salvato solo nel formato precedente a Windows 2000. Il utente1-ripristinato L’account è disabilitato. Il punto è che il SID originale viene conservato e tutte le autorizzazioni NTFS per i file e le cartelle associati a questo utente rimangono valide.

Possiamo trovare l’oggetto AD ripristinato utente1-ripristinato nel Utenti del dominio gruppo. Il nome di accesso dell’utente viene salvato solo nel formato precedente a Windows 2000. Il utente1-ripristinato L’account è disabilitato. Il punto è che il SID originale viene conservato e tutte le autorizzazioni NTFS per i file e le cartelle associati a questo utente rimangono valide. Nota: Se si ricrea un nuovo oggetto AD invece di ripristinare un oggetto eliminato da un tombstone, i nuovi valori per GUID oggetto e objectSID vengono assegnati gli attributi, che richiedono l’aggiornamento dei riferimenti a questo oggetto.Dobbiamo modificare il nome di accesso, abilitare l’account, aggiornare la password e aggiungere questo utente a Gruppo A. È necessario svolgere molto lavoro manuale per ripristinare correttamente tutti gli attributi e le appartenenze.

Nota: Se si ricrea un nuovo oggetto AD invece di ripristinare un oggetto eliminato da un tombstone, i nuovi valori per GUID oggetto e objectSID vengono assegnati gli attributi, che richiedono l’aggiornamento dei riferimenti a questo oggetto.Dobbiamo modificare il nome di accesso, abilitare l’account, aggiornare la password e aggiungere questo utente a Gruppo A. È necessario svolgere molto lavoro manuale per ripristinare correttamente tutti gli attributi e le appartenenze.

Esempio 2: Utilizzo di ADRestore per ripristinare utenti AD eliminati

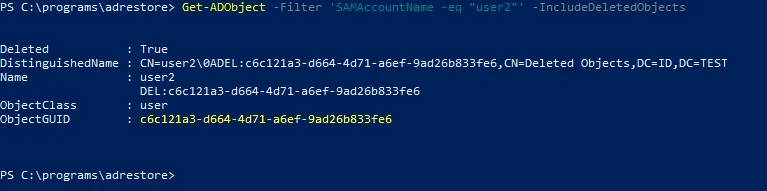

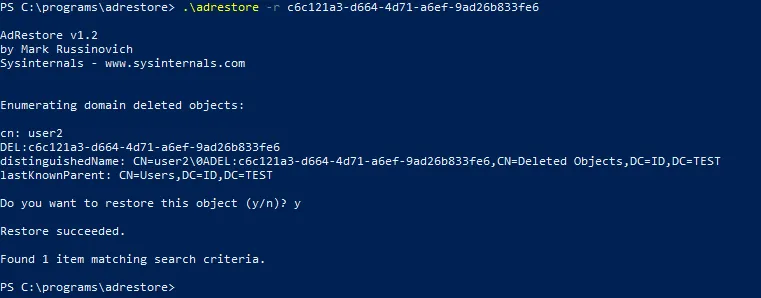

Nel nostro secondo esempio, il Cestino di Active Directory è ancora disabilitato.Utente2, che è membro di Gruppo A, viene eliminato.Stiamo per utilizzare il gratuito ADRestore strumento per ripristinare gli oggetti eliminati in Active Directory. Questo strumento è disponibile sul sito Web Microsoft:https://docs.microsoft.com/en-us/sysinternals/downloads/adrestore

- Scarica lo strumento ed estrai il contenuto dall’archivio zip in una cartella specifica, ad esempio: C:programmiadrestore

- Vai a questa directory in PowerShell:

cd c:\programs\adrestoreEseguiamo PowerShell come amministratore.

- Visualizza le informazioni relative agli elementi eliminati utente2 specificando il nome utente esatto in PowerShell con privilegi elevati:

Get-ADObject -Filter 'SAMAccountName -eq \"user2\"' -IncludeDeletedObjects Eliminato: Vero conferma che questo utente è stato eliminato.CN=Oggetti eliminati significa che l’oggetto (account utente) viene spostato nel Oggetti eliminati contenitore.

Eliminato: Vero conferma che questo utente è stato eliminato.CN=Oggetti eliminati significa che l’oggetto (account utente) viene spostato nel Oggetti eliminati contenitore.

- Nota il ObjectGUID di utente2:

c6c121a3-d664-4d71-a6ef-9ad26b833fe6

- Inserisci il comando per ripristinare l’oggetto con adrestore specificando il ObjectGUID dell’utente richiesto:

.\adrestore -r c6c121a3-d664-4d71-a6ef-9ad26b833fe6Tipo y e premi Inserisci per confermare e procedere.

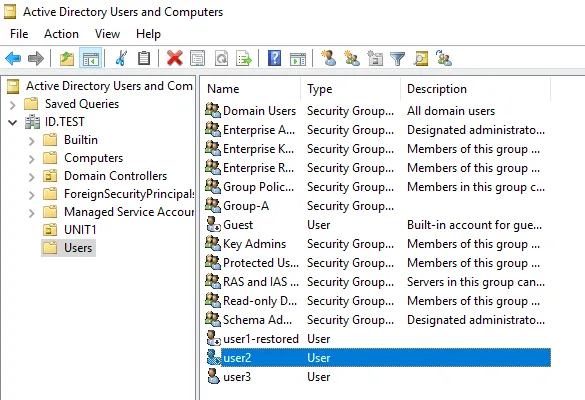

- Una volta eliminato l’oggetto (utente2) è stato ripristinato, controlla questo utente nel Utenti e computer di Active Directory finestra.

Il risultato è simile a quello del primo esempio. Il utente2 viene ripristinato senza dati aggiuntivi quali attributi e appartenenza al gruppo.

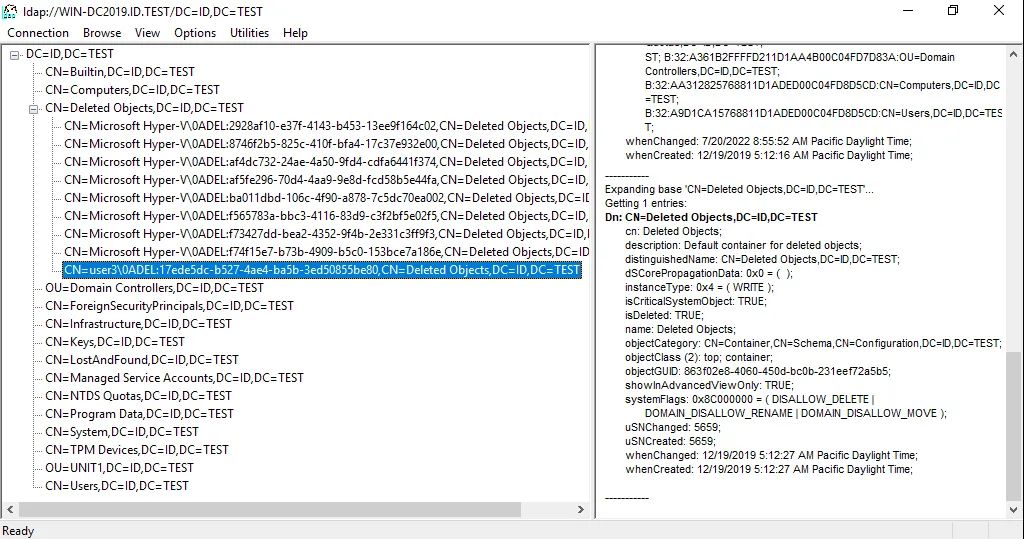

Esempio 3: ripristinare gli utenti AD eliminati con Ldp.exe

Il terzo metodo nella nostra procedura guidata per ripristinare gli AD eliminati utente3 non richiede il Cestino AD. In questo metodo, utilizziamo un ldp.exe Utilità LDAP.Lo strumento Ldp è uno strumento nativo Microsoft fornito con i sistemi operativi Windows Server quali Windows Server 2008, 2012, ecc. Si tratta di un client LDAP leggero con un’interfaccia utente grafica (GUI) in stile Windows Explorer, che consente di visualizzare e modificare le voci di Active Directory.

- Clicca Avvia > Esegui (oppure premere Win+R).

- Tipo ldp nel Esegui prompt e hit Inserisci.

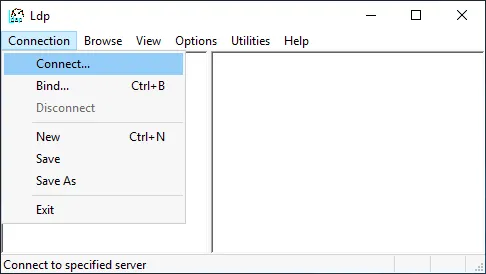

- Clicca Connessione > Connetti nella finestra principale di Ldp.

- Imposta i parametri obbligatori nel Connetti finestra.

Server: Inserisci l’indirizzo IP o il nome del tuo server AD DC.Porta: 389 o 636 è utilizzato per impostazione predefinita.Clicca OK.

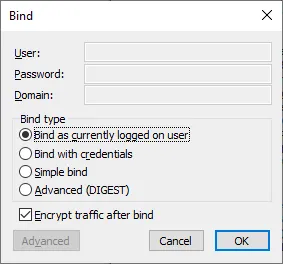

- Clicca Connessione > Legare nella finestra principale di Ldp.

- Dato che abbiamo effettuato l’accesso come amministratore di dominio sul controller di dominio, selezioniamo la prima opzione:

- Associa come utente attualmente connesso.

È possibile utilizzare la seconda opzione (Legare con credenziali) e impostare un nome utente, una password e un dominio a cui desideri connetterti.Colpisci OK continuare.

- Clicca Opzioni > Controlli nella finestra principale di Ldp.

In PowerShell con privilegi elevati, è possibile eseguire il comando per visualizzare le informazioni relative all’utente eliminato.Get-ADObject -Filter 'SAMAccountName -eq \"user3\"' -IncludeDeletedObjectsIl oggettoGUI di utente3 è:17ede5dc-b527-4ae4-ba5b-3ed50855be80Seleziona Restituisci oggetti eliminati nel Carica predefinito menu a tendina del Controlli finestra. Premere OK.

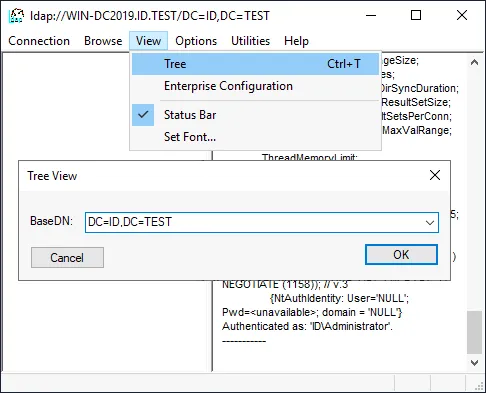

- Clicca Visualizza > Albero nella finestra principale di Ldp.

Inserisci un BaseDNIl nome del nostro dominio è ID.TEST e il nostro BaseDN è DC=ID,DC=testColpisci OK procedere.

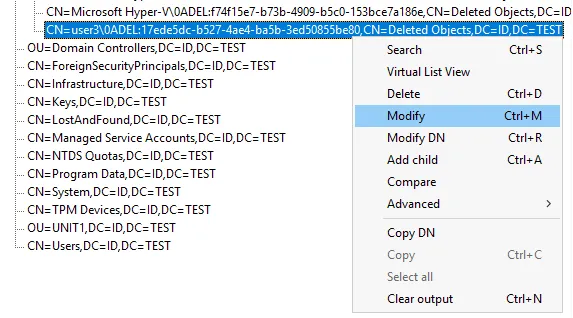

- Navigate nell’albero fino all’oggetto eliminato che dovete ripristinare (utente3 è l’oggetto che vogliamo ripristinare dal Cestino di AD nel nostro caso). Espandi un dominio ed espandi il Oggetti eliminati contenitore.

Nota: È possibile visualizzare i risultati delle operazioni eseguite nel riquadro destro della finestra.

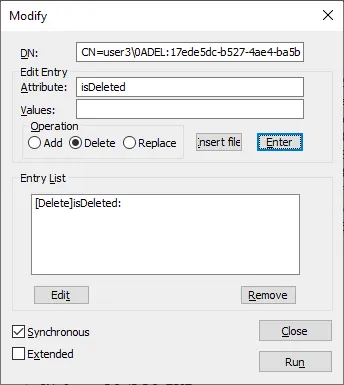

- Fai clic con il pulsante destro del mouse sull’oggetto (utente3 nel nostro caso) e clicca Modifica nel menu contestuale.

- Il DN è già stato selezionato automaticamente.

Tipo è stato eliminato nel Modifica attributo voce campo.Seleziona Elimina nel Operazione opzioni.Clicca sul Inserisci pulsante in questa finestra.

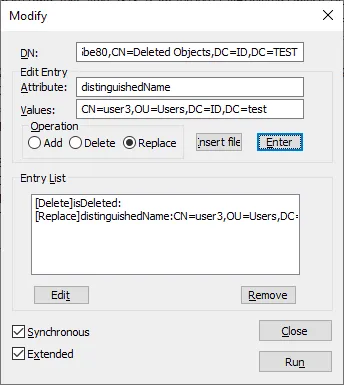

- Tipo nome distinto nel Valori campo.

Inserisci i valori per ripristinare gli oggetti, ad esempio: CN=utente3,OU=Utenti,DC=ID,DC=testÈ possibile inserire i valori per una ubicazione DN personalizzata per il ripristino.Seleziona il Sostituisci operazione.Clicca sul Inserisci pulsante nell’interfaccia di questo Modifica finestra.Seleziona il Sincrono e Esteso casella di controllo. Quindi fare clic su Esegui. Dopo aver ripristinato l’oggetto AD nella selezione dell’ubicazione con questo metodo utilizzando lo strumento Ldp (LDAP), i dati aggiuntivi con attributi non vengono ripristinati (password, appartenenza al gruppo, ecc.). È necessario configurare questi parametri manualmente.In generale, il risultato è simile a quello ottenuto con gli altri due metodi, che non utilizzano il Cestino di AD.Abilitiamo il Cestino di Active Directory e vediamo un risultato diverso quando si ripristinano gli oggetti eliminati in Active Directory.

Dopo aver ripristinato l’oggetto AD nella selezione dell’ubicazione con questo metodo utilizzando lo strumento Ldp (LDAP), i dati aggiuntivi con attributi non vengono ripristinati (password, appartenenza al gruppo, ecc.). È necessario configurare questi parametri manualmente.In generale, il risultato è simile a quello ottenuto con gli altri due metodi, che non utilizzano il Cestino di AD.Abilitiamo il Cestino di Active Directory e vediamo un risultato diverso quando si ripristinano gli oggetti eliminati in Active Directory.

Esempio 4: Come ripristinare dal Cestino di Active Directory

Prima di procedere con il ripristino, vediamo come abilitare il Cestino AD.

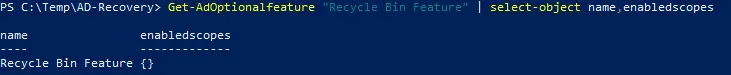

Come abilitare il Cestino di Active Directory

Si consiglia di eseguire il backup di Active Directory controller di dominio prima di abilitare il Cestino di AD. Ciò consentirebbe di ripristinare, se necessario, lo stato con il Cestino di AD disabilitato e con i tombstone esistenti.Eseguire il comando per verificare se il Cestino di Active Directory è abilitato:Get-ADOptionalFeature \"Recycle Bin Feature\" | select-object name,EnabledScopesSe vedi delle parentesi vuote {} nell’output, il Cestino AD è disabilitato. Ecco i requisiti per abilitare il Cestino AD.

Ecco i requisiti per abilitare il Cestino AD.

- È necessario aver effettuato l’accesso a Windows Server come amministratore di dominio o come utente membro del gruppo Enterprise Admins o Schema Admins.

- Il livello funzionale della foresta deve essere Windows Server 2008 o superiore per abilitare il Cestino di Active Directory.

Esistono due metodi principali per abilitare il Cestino di AD: in PowerShell e in Server Manager.1. Abilitazione del Cestino AD in PowerShellEseguire i seguenti comandi per attivare il Cestino di Active Directory in PowerShell con privilegi elevati:Import-Module ActiveDirectoryIn generale, il comando per abilitare il Cestino AD è simile al seguente:Enable-ADOptionalFeature 'Recycle Bin Feature' -Scope ForestOrConfigurationSet -Target Nel nostro caso, il comando esatto con il nostro nome di dominio specificato è:

Enable-ADOptionalFeature -Identity 'CN=Recycle Bin Feature,CN=Optional Features,CN=Directory Service,CN=Windows NT,CN=Services,CN=ConfigurationDC=id,DC=test' -Scope ForestOrConfigurationSet -Target 'id.test'Inserisci il nome del tuo dominio invece di id.test utilizzato nel nostro esempio.2. Abilitazione del Cestino AD in Server Manager

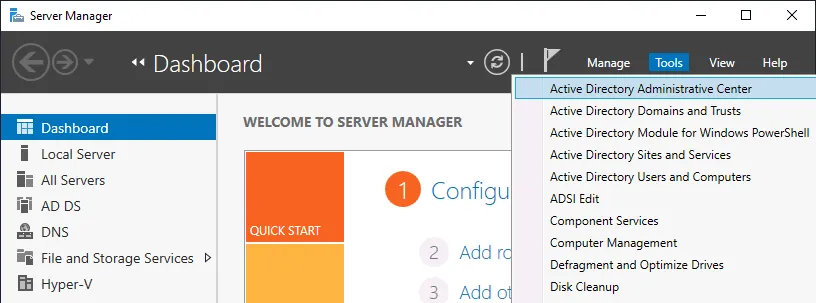

- Apri Server Manager. Fai clic su Avvia e digitare responsabile della gestione del server oppure premere Win+R. Nel Esegui finestra, tipo dsac.exe e colpito Inserisci.

- Vai a Strumenti > Centro di amministrazione di Active Directory per l’amministrazione nel Gestione server finestra.

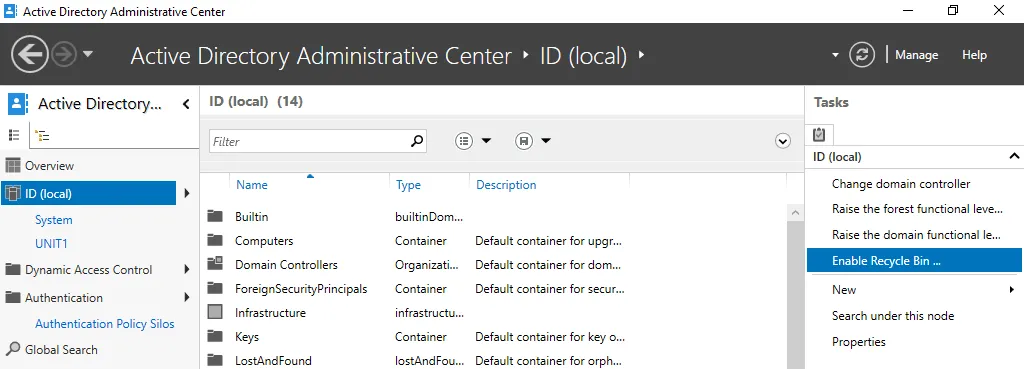

- Seleziona il dominio radice della tua foresta nel riquadro sinistro. Selezioniamo ID (locale) nel nostro caso.

- Clicca Abilita Cestino nel riquadro destro.

- Leggi l’avvertenza e clicca OK nel Abilita conferma cestino finestra per continuare.

- È necessario aggiornare la finestra del Centro di amministrazione di Active Directory. Fare clic su Aggiorna pulsante nell’angolo in alto a destra della finestra del Centro di amministrazione.

- Dopo di che, il Abilita Cestino le opzioni diventano grigie (inattive).

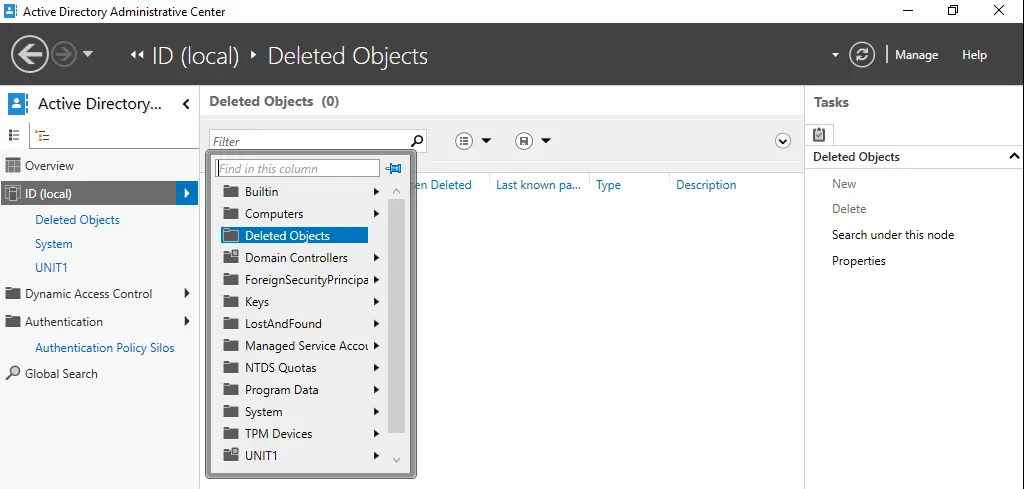

- Il Oggetti eliminati Il contenitore appare nel menu quando clicchi sul tuo dominio per espandere i contenuti.

- Assicurarsi che il Cestino di Active Directory sia abilitato eseguendo il comando in PowerShell:

Get-ADOptionalFeature \"Recycle Bin Feature\" | select-object name,EnabledScopesPer visualizzare ulteriori informazioni sulle funzioni, utilizzare questo comando:Get-ADOptionalFeature -filter *

Ripristino degli utenti dal Cestino di Active Directory

Eliminiamo utente4, che è membro di Gruppo A nel nostro id.test dominio, come abbiamo fatto negli esempi precedenti con gli altri utenti. Apri il Cestino AD in Gestione server > Centro di amministrazione di Active Directory per l’amministrazione e seleziona un utente eliminato. Utente4 è l’oggetto che vogliamo ripristinare dal Cestino di Active Directory nel nostro caso.Esistono quattro opzioni principali per un oggetto Active Directory eliminato nel Cestino:

Apri il Cestino AD in Gestione server > Centro di amministrazione di Active Directory per l’amministrazione e seleziona un utente eliminato. Utente4 è l’oggetto che vogliamo ripristinare dal Cestino di Active Directory nel nostro caso.Esistono quattro opzioni principali per un oggetto Active Directory eliminato nel Cestino:

- Ripristina – ripristinare gli oggetti AD eliminati nell’unità organizzativa originale

- Ripristina a – selezionare un’unità organizzativa diversa come destinazione per ripristinare un oggetto AD eliminato

- Individua parent – aprire l’unità organizzativa originale in cui era archiviato l’oggetto eliminato

- Proprietà – visualizza alcune proprietà dell’oggetto eliminato, come ad esempio Creato, Modificato, Nome canonico, Classe oggetto oppure Aggiornamento dei numeri di sequenza

Per ripristinare un utente nella sua ubicazione originale, fare clic su Ripristina nel menu con l’ubicazione sul lato sinistro della finestra. Utente4 è stato ripristinato come oggetto Active Directory nella stessa ubicazione, conservando tutti i dati e gli attributi correlati. L’appartenenza al gruppo è stata conservata e utente4 è membro di Gruppo A dopo essere stato restaurato.

Utente4 è stato ripristinato come oggetto Active Directory nella stessa ubicazione, conservando tutti i dati e gli attributi correlati. L’appartenenza al gruppo è stata conservata e utente4 è membro di Gruppo A dopo essere stato restaurato. Il comando per ripristinare un utente AD eliminato dal Cestino di Active Directory in PowerShell è il seguente:

Il comando per ripristinare un utente AD eliminato dal Cestino di Active Directory in PowerShell è il seguente:Get-ADObject -Filter {displayName -eq \"user4\"} -IncludeDeletedObjects | Restore-ADObjectModifica utente4 all’oggetto che desideri ripristinare sul tuo server.Pertanto, il Cestino di Active Directory è utile se non esegui un Backup di Active Directory.

Come modificare il tempo di conservazione nel Cestino di AD

È possibile modificare alcune impostazioni del Cestino di Active Directory per poter ripristinare gli oggetti eliminati in Active Directory per un periodo di tempo più lungo. Esamineremo la modifica delle seguenti due impostazioni:

- Durata della lapide (lapideLifetime)

- Come verificare la durata attuale dei tombstone in PowerShell

- Come modificare la durata dei tombstone in PowerShell

- Durata degli oggetti eliminati (msDS-DurataOggettoCancellato)

Nota: L’aumento dei valori di questi due parametri può influire sulle prestazioni di Active Directory.

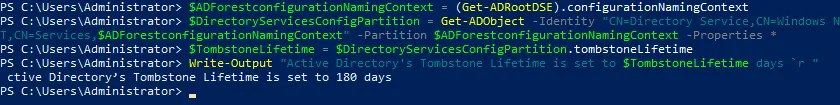

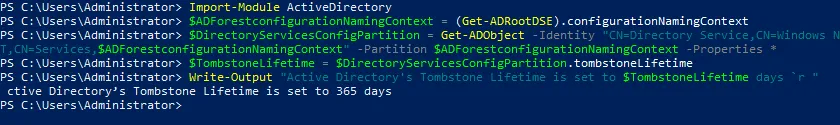

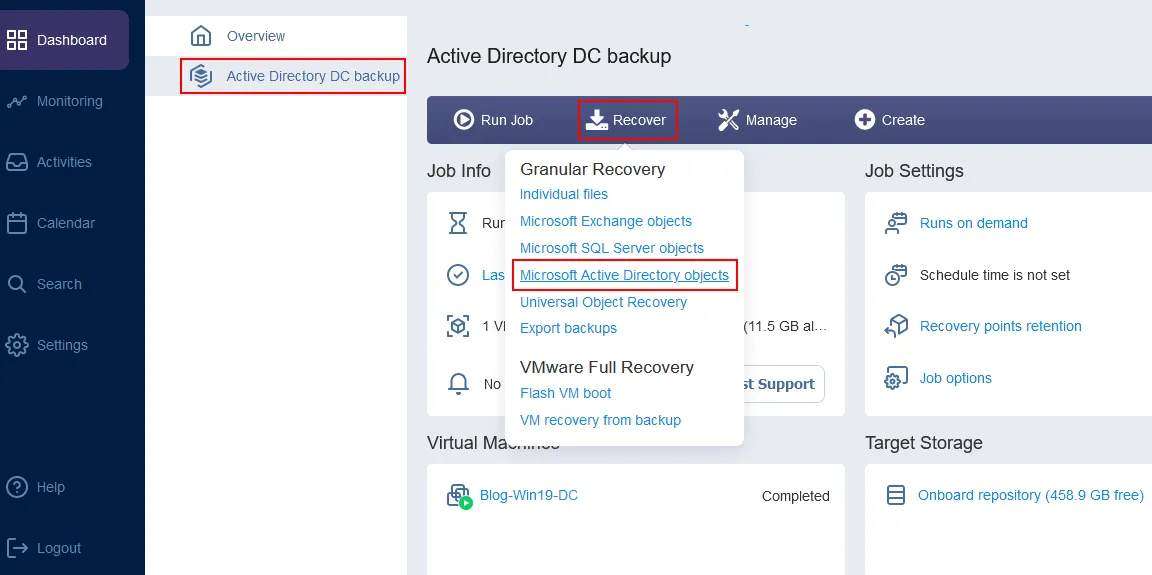

Come verificare la durata attuale dei tombstone in PowerShell

Visualizza la durata corrente della lapide in PowerShell con privilegi elevati con questa serie di comandi:

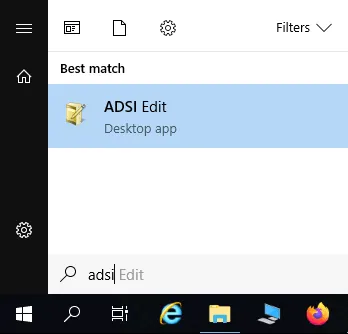

Import-Module ActiveDirectory$ADForestconfigurationNamingContext = (Get-ADRootDSE).configurationNamingContext$DirectoryServicesConfigPartition = Get-ADObject -Identity \"CN=Directory Service,CN=Windows NT,CN=Services,$ADForestconfigurationNamingContext\" -Partition $ADForestconfigurationNamingContext -Properties *$TombstoneLifetime = $DirectoryServicesConfigPartition.tombstoneLifetimeWrite-Output \"Active Directory’s Tombstone Lifetime is set to $TombstoneLifetime days `r \"- Apri Modifica ADSI strumento preinstallato di serie in Windows Server 2019.

Puoi trovare questo strumento in“C:ProgramDataMicrosoftWindowsMenu StartProgrammiStrumenti per l’amministrazione“oppure utilizzando questo percorso:%SystemRoot%\system32\adsiedit.mscPuoi cliccare Avvia e digitare Modifica ASDI per eseguire rapidamente lo strumento.

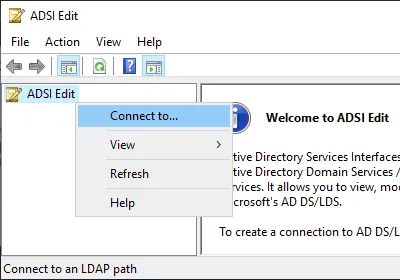

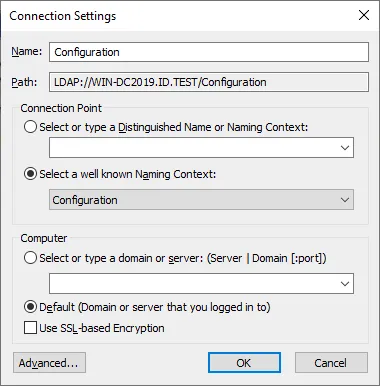

- Clic destro Modifica ADSI nella finestra e clicca Connettiti a nel menu contestuale.

- Nel Impostazioni di connessione finestra, impostare le seguenti impostazioni:

- Nome: Configurazione

- Punto di connessione: Selezionare un contesto di nome ben noto > Configurazione

- Computer: Predefinito

Colpisci OK per applicare queste impostazioni.

- L’albero con i parametri di configurazione di Active Directory viene ora visualizzato nella finestra principale del Modifica ADSI strumento.

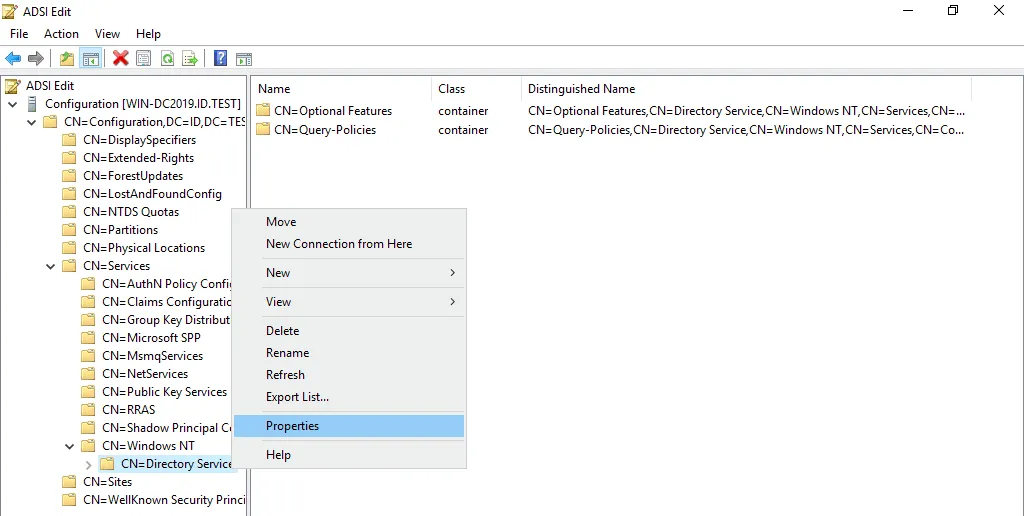

- Vai a Configurazione > CN=Configurazione > CN=Servizi > CN=Windows NT > CN=Servizio directory

- Clic destro CN=Servizio directory e nel menu contestuale, clicca su Proprietà.

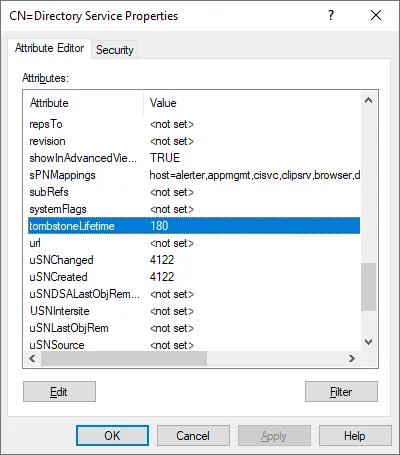

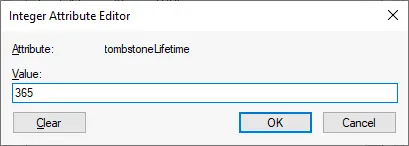

- Scorri l’elenco delle proprietà e trova lapideLifetime. Come abbiamo verificato in precedenza, il valore predefinito è 180 giorni.

- Doppio clic lapideLifetime per modificare il valore impostato.

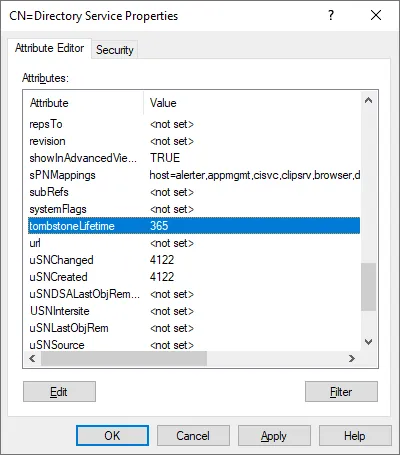

- Inserisci un nuovo valore, ad esempio, 365 e colpito OK per salvare le impostazioni.

Nota: Se imposti il valore su null <non impostato>, quindi la durata della lapide viene automaticamente impostata su 60 giorni poiché questo periodo è codificato in modo fisso nella configurazione di sistema per il valore nullo.

Nota: Se imposti il valore su null <non impostato>, quindi la durata della lapide viene automaticamente impostata su 60 giorni poiché questo periodo è codificato in modo fisso nella configurazione di sistema per il valore nullo.

- Il nuovo valore è impostato.

- Clicca OK per salvare le impostazioni e chiudere il Proprietà finestra.

È possibile verificare che il valore sia stato impostato in PowerShell utilizzando la serie di comandi spiegati sopra.

Come modificare la durata dei tombstone in PowerShell

Apri PowerShell come amministratore.Esegui una serie di comandi per impostare un nuovo valore di durata del tombstone in PowerShell con privilegi elevati:

Import-Module ActiveDirectory$ADForestconfigurationNamingContext = (Get-ADRootDSE).configurationNamingContextSet-ADObject -Identity \"CN=Directory Service,CN=Windows NT,CN=Services,$ADForestconfigurationNamingContext\" -Partition $ADForestconfigurationNamingContext -Replace @{tombstonelifetime='366'}Controllare la durata aggiornata della lapide utilizzando l’insieme di comandi appropriato spiegato nella sezione precedente.

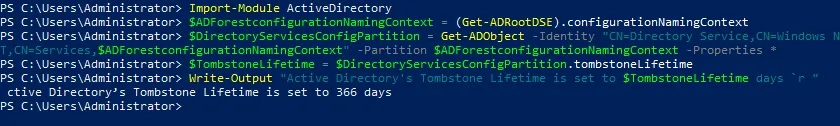

Come modificare la durata degli oggetti eliminati

Il msDS-deletedObjectLifetime L’attributo determina la durata dell’oggetto eliminato. È possibile modificare questo parametro con il comando Modifica ASDI strumento proprio come abbiamo fatto quando abbiamo effettuato la modifica del parametro di durata della lapide.Vai a:Configurazione > CN=Configurazione,DC=ID,DC=test > CN=Servizi > CN = Windows NT > CN=Servizio directoryNel CN=Servizio directory, individuare l’ubicazione msDS-deletedObjectLifetime attributo e modifica il valore. Il valore è impostato su null.

I limiti degli strumenti nativi di ripristino dell’AD

Riassumiamo i limiti dell’utilizzo degli strumenti e dei metodi nativi di ripristino AD:

- È necessario eseguire molte operazioni manuali, come l’esecuzione di comandi o la configurazione dei parametri necessari nell’interfaccia grafica delle utility fornite.

- I processi di ricerca e di ripristino possono richiedere molto tempo.

- Le password degli utenti non vengono conservate dopo il ripristino. È necessario reimpostare la password per ciascun utente.

- È necessario aggiungere manualmente alcuni oggetti o attributi per gli oggetti ripristinati.

- Il Cestino di Active Directory migliora il processo di ripristino degli oggetti AD e ripristina la maggior parte degli attributi degli oggetti. Tuttavia, questa funzione non è utile se non viene abilitata prima dell’eliminazione degli oggetti.

- Quando si attiva il Cestino di Active Directory, la dimensione dell’albero delle informazioni di directory (DIT) aumenta.

- Non è possibile ripristinare gli oggetti Active Directory eliminati se il tempo trascorso dalla loro eliminazione supera la durata della tombstone.

Fortunatamente, è possibile aggirare i limiti di tempo del Cestino di AD con il backup di Active Directory.

Ripristino di oggetti AD da un backup

Il ripristino degli oggetti Active Directory eliminati da un backup è il metodo più affidabile e consente di ripristinare gli oggetti AD eliminati indipendentemente dal fatto che il Cestino AD sia abilitato o meno. Il metodo di backup prevede il backup di Active Directory o dell’intero controller di dominio in esecuzione su un server fisico o una VM.Spiegheremo come ripristinare gli oggetti Active Directory eliminati da un backup utilizzando la soluzione universale di protezione dei dati. NAKIVO Backup & Replication:

- Abbiamo già eseguito un backup del controller di dominio Active Directory. Nel nostro esempio, il controller di dominio è installato su una VM in VMware vSphere e abbiamo eseguito il backup dell’intera VM.

- Il sistema operativo è Windows Server 2019, come negli esempi precedenti riportati in questo post.

- Il nome di dominio è dominio1.locale in questo esempio, ma le altre impostazioni del dominio sono identiche a quelle precedenti.

Requisiti

I requisiti per il server su cui ripristinare gli oggetti AD eliminati sono:

- È necessario installare Visual C++ Redistributable per Visual Studio 2015. Il vc_redist.x86.exe (v.2015) è disponibile sul sito Web di Microsoft.

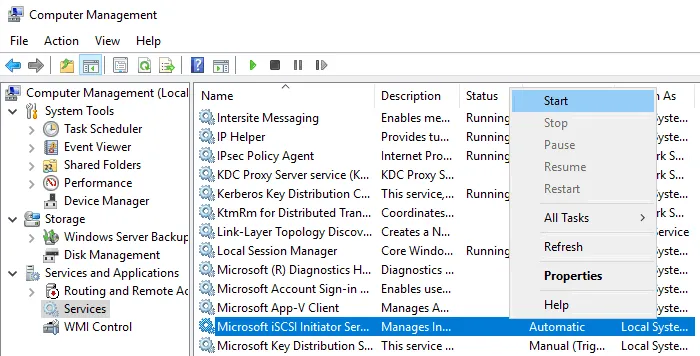

- Il servizio iniziatore iSCSI deve essere avviato.

- La porta TCP 5000 deve essere aperta.

- È necessario installare il modulo Active Directory per PowerShell.

Eliminazione di oggetti AD

Eliminiamo l’unità organizzativa unità 1 nel nostro dominio, che è dominio1.locale. L’unità organizzativa contiene tre utenti: utente1, utente2 e utente3.

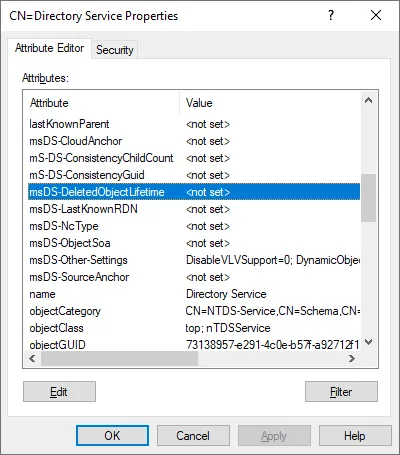

Ripristino di oggetti AD eliminati da un backup

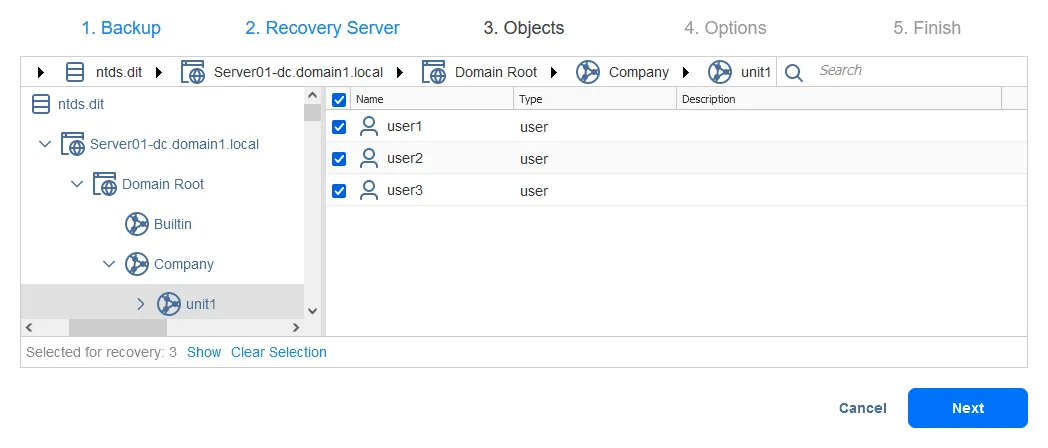

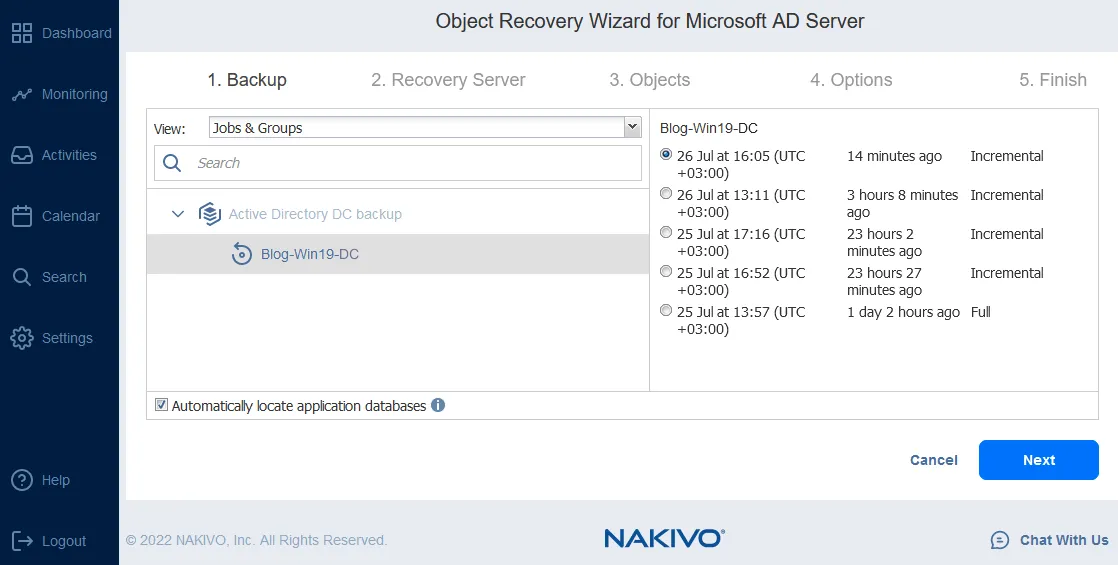

Aprire l’interfaccia web della soluzione di backup NAKIVO.Selezionare il lavoro di backup della macchina virtuale VMware vSphere che contiene il backup del controller di dominio Active Directory.Fare clic su Ripristina > Oggetti Microsoft Active Directory. Si apre la procedura guidata di ripristino oggetti per il server Microsoft AD.

Si apre la procedura guidata di ripristino oggetti per il server Microsoft AD.

- Backup. Selezionare la VM necessaria dal backup selezionato. Quindi selezionare un punto di ripristino. Nel nostro caso, il backup contiene una VM con un server AD (il nome della VM è Blog-Win19-DC) e selezioniamo l’ultimo punto di ripristino.

Clicca Avanti ad ogni passo per continuare.

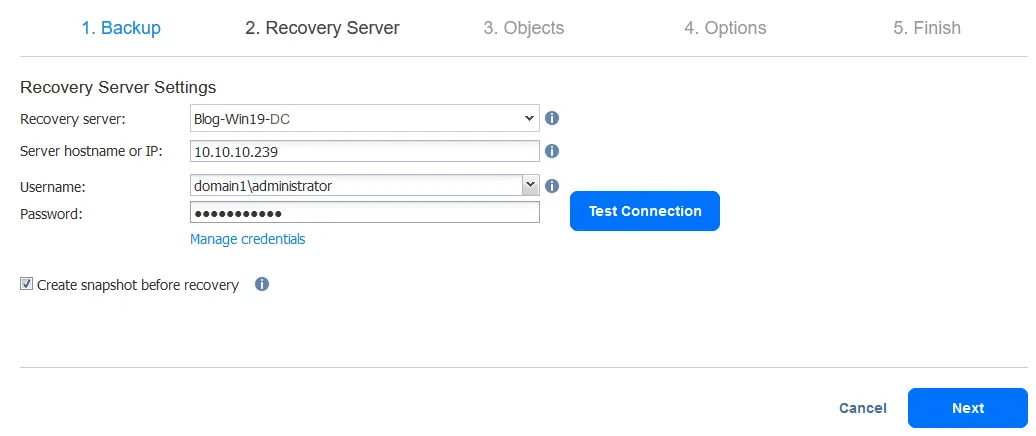

- Server di ripristino. Selezionare le impostazioni del server di ripristino:

- Server di ripristino: Selezionare un server di ripristino come destinazione per ripristinare gli oggetti AD eliminati. Questi oggetti vengono ripristinati sulla stessa VM. È possibile espandere l’elenco e selezionare un server o una VM dall’inventario.

- Nome host o IP del server: Inserisci il nome host o l’indirizzo IP della VM o del server selezionato.

- Nome utente: Immettere il nome utente di un amministratore di dominio o di altri utenti che dispongono delle autorizzazioni appropriate in un dominio. Nel nostro esempio, il nome utente è dominio1amministratore

- Password: Inserisci la password dell’utente definito.

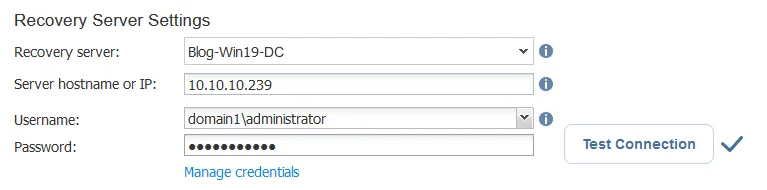

Clicca Testa connessione. Se hai superato il test, clicca Avanti.

Clicca Testa connessione. Se hai superato il test, clicca Avanti.

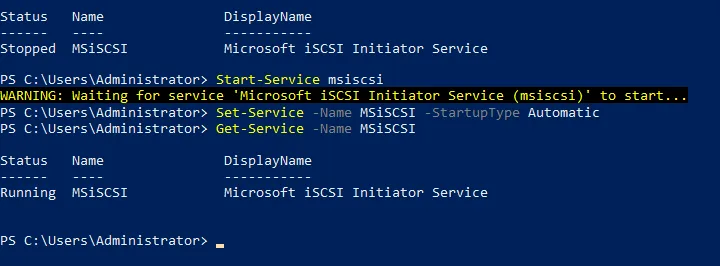

In alternativa, è possibile avviare il servizio in PowerShell:

In alternativa, è possibile avviare il servizio in PowerShell:

- Controllare lo stato del servizio iniziatore iSCSI:

Get-Service -Name MSiSCSI

- Avvia il servizio iSCSI:

Start-Service msiscsi

- Imposta il tipo di avvio del servizio su automatico:

Set-Service -Name MSiSCSI -StartupType Automatic

- Verificare se il servizio iniziatore iSCSI è stato avviato:

- Oggetti. Selezionare gli oggetti AD che si desidera ripristinare. È possibile ripristinare più oggetti contemporaneamente con un elevato livello di automazione. Vogliamo ripristinare gli account AD eliminati.

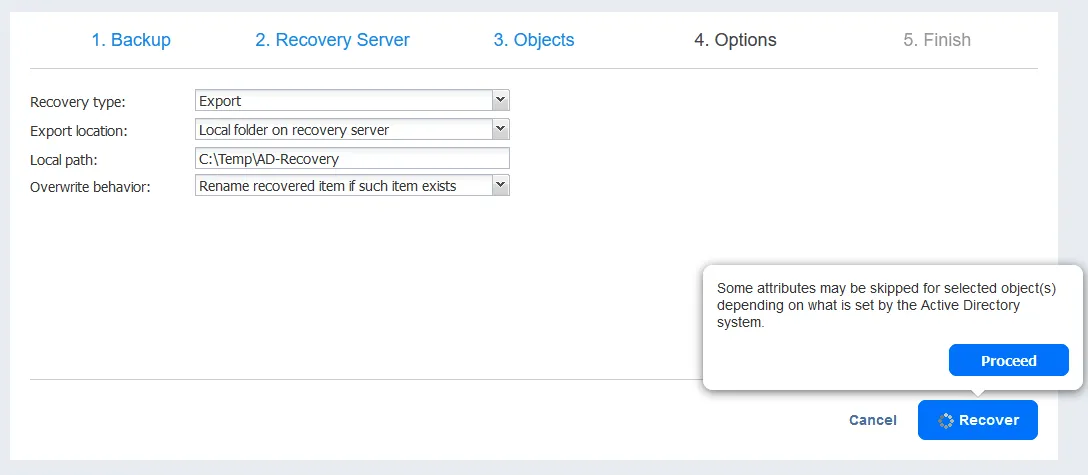

/etc/init.d/iscsid start- Opzioni. In questa fase selezionare le opzioni di ripristino AD. Di seguito sono elencate tutte le opzioni disponibili.

- Tipo di ripristino:

- Ripristina nell’ubicazione originale

- Esporta

- Ripristino dell’oggetto utente:

- L’utente sarà disabilitato

- L’utente deve effettuare la modifica della password al prossimo accesso

- Comportamento di sovrascrittura:

- Rinomina l’elemento ripristinato se tale elemento esiste

- Ignora l’elemento ripristinato se tale elemento esiste

- Sovrascrivi l’elemento originale se tale elemento esiste

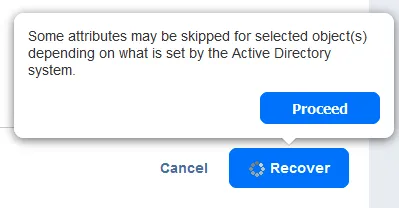

In questo esempio di ripristino AD, stiamo ripristinando gli elementi nella ubicazione originale e selezionando le opzioni, come puoi vedere nella schermata qui sotto. Clicca Ripristino, leggi la notifica e premi Procedi.

Clicca Ripristino, leggi la notifica e premi Procedi.

- Termina. Il ripristino degli oggetti Active Directory è stato avviato. Attendere fino a quando il processo di ripristino termina.

Una volta che il processo di ripristino degli oggetti AD termina utilizzando questo metodo, è possibile aprire Utenti e computer di Active Directory sul nostro Windows Server 2019 e verificare se un’unità organizzativa AD eliminata (unità 1) è stato ripristinato con oggetti child.Come puoi vedere nella schermata qui sotto, tutti gli utenti memorizzati in unità 1 sono stati ripristinati. La maggior parte delle loro caratteristiche, compresa l’appartenenza al gruppo, sono state conservate. Dobbiamo solo reimpostare le password e abilitare questi account utente.

Ripristino avanzato di AD da un backup

Potrebbe essere necessario eseguire un ripristino avanzato di Active Directory e recuperare oggetti Active Directory eliminati da un backup con impostazioni altamente personalizzate. Ad esempio, è possibile esportare oggetti AD da un backup a un server personalizzato, modificarne i parametri e importarli nell’ubicazione desiderata.La soluzione universale di protezione dei dati di NAKIVO consente di eseguire tali operazioni. Vediamo un esempio.

Esportazione di oggetti AD da un backup

I primi passaggi del flusso di lavoro nell’interfaccia web sono gli stessi spiegati nella sezione precedente di questo articolo. Passiamo direttamente al terzo passaggio della procedura guidata di ripristino degli oggetti. La differenza nel flusso di lavoro avanzato di ripristino AD inizia da questo passaggio.

- Oggetti. Selezioniamo altri oggetti Active Directory da ripristinare in questo esempio. Vogliamo ripristinare gli utenti AD eliminati. Sfogliamo per trovare Utenti e seleziona utente10. È possibile selezionare più oggetti AD nel Utenti directory da ripristinare da un backup.

- Opzioni. Selezioniamo Esporta per esportare gli oggetti Active Directory selezionati che desideriamo ripristinare. Desideriamo esportare gli oggetti nella Cartella locale sul server di ripristino e tutte le nostre impostazioni in questo passaggio sono le seguenti.

- Tipo di ripristino: Esporta

- Ubicazione dell’esportazione: Cartella locale sul server di ripristino

- Percorso locale: C:TempAD-Ripristino

- Comportamento di sovrascrittura: Rinominare l’elemento recuperato se tale elemento esiste

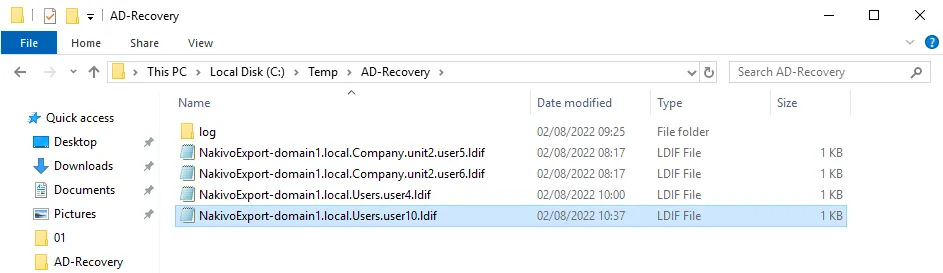

Clicca Ripristino e Procedi continuare. Attendere il termine dell’operazione di ripristino e l’esportazione degli oggetti Active Directory selezionati nella ubicazione di destinazione.Una volta terminato il processo di esportazione, è possibile visualizzare gli oggetti Active Directory in C:TempAD-Ripristino cartella. Ogni oggetto AD viene esportato come file LDIF separato.

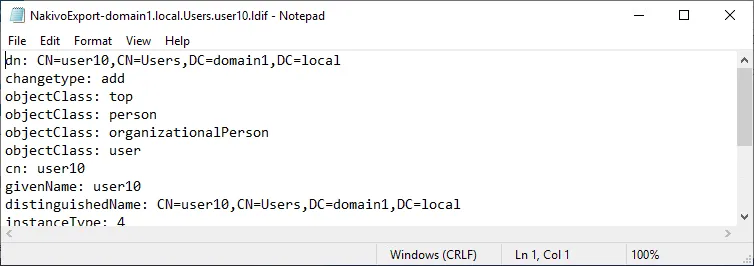

Attendere il termine dell’operazione di ripristino e l’esportazione degli oggetti Active Directory selezionati nella ubicazione di destinazione.Una volta terminato il processo di esportazione, è possibile visualizzare gli oggetti Active Directory in C:TempAD-Ripristino cartella. Ogni oggetto AD viene esportato come file LDIF separato. Un file LDIF è un file di testo modificabile che contiene le informazioni relative all’oggetto Active Directory esportato. Proviamo a ripristinare un utente AD eliminato, ovvero utente10 nel nostro caso. È possibile vedere un esempio del contenuto del file LDIF nella schermata sottostante.

Un file LDIF è un file di testo modificabile che contiene le informazioni relative all’oggetto Active Directory esportato. Proviamo a ripristinare un utente AD eliminato, ovvero utente10 nel nostro caso. È possibile vedere un esempio del contenuto del file LDIF nella schermata sottostante. Ldifde è l’utilità nativa di Windows Server che consente di esportare/importare oggetti Active Directory da/verso .LDIF file. Tuttavia, per utilizzare questo strumento è necessario soddisfare alcuni requisiti, come l’installazione di un ruolo server di autorità di certificazione (CA).

Ldifde è l’utilità nativa di Windows Server che consente di esportare/importare oggetti Active Directory da/verso .LDIF file. Tuttavia, per utilizzare questo strumento è necessario soddisfare alcuni requisiti, come l’installazione di un ruolo server di autorità di certificazione (CA).

Preparazione di Windows Server per il ripristino degli oggetti AD

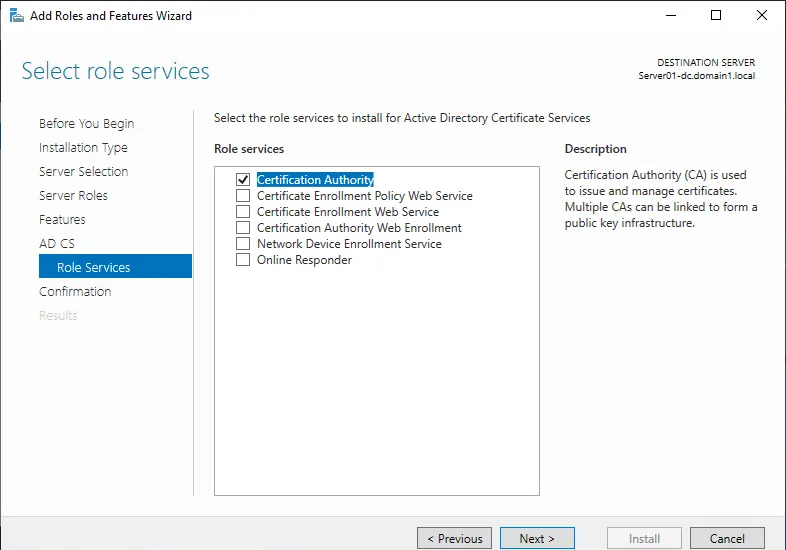

Prima di iniziare, assicurati che il server Active Directory abbia un ruolo CA. Sarà necessario per una connessione LDAP sicura. Puoi abilitare questo ruolo in Gestione server utilizzando il Aggiungi ruoli e funzioni wizard. Il flusso di lavoro per l’aggiunta di questo ruolo è standard e ci concentreremo solo sui passaggi principali dell’aggiunta di questo ruolo.Selezionare il Servizi certificati Active Directory casella di controllo in corrispondenza del Ruoli server fase del Aggiungi ruoli e funzioni mago. Seleziona Autorità di certificazione nel Passaggio Servizi ruolo.

Seleziona Autorità di certificazione nel Passaggio Servizi ruolo. Dopo aver completato tutti i passaggi della procedura guidata, è necessario eseguire una configurazione post-implementazione per il ruolo installato.

Dopo aver completato tutti i passaggi della procedura guidata, è necessario eseguire una configurazione post-implementazione per il ruolo installato. Seguire i passaggi standard della procedura guidata di configurazione AD CS:

Seguire i passaggi standard della procedura guidata di configurazione AD CS:

- Credenziali. Inserisci le credenziali di un amministratore di dominio (domain1administrator nel nostro caso)

- Servizi ruolo. Assicurarsi che sia selezionata l’opzione Autorità di certificazione.

- Tipo di configurazione. Selezionare CA aziendale.

- Tipo CA. Selezionare CA radice.

- Chiave privata. Selezionare Crea una nuova chiave privata.

- Crittografia. È possibile utilizzare le impostazioni predefinite.

- Nome CA. Assicurati che il nome della CA sia corretto per il tuo dominio.

- Periodo di validità. Impostare un periodo, ad esempio 5 anni.

- Database dei certificati. Utilizzare le impostazioni predefinite.

Riavvia il server Windows affinché le modifiche abbiano effetto dopo aver terminato la procedura guidata di configurazione di AD CS.

Riavvia il server Windows affinché le modifiche abbiano effetto dopo aver terminato la procedura guidata di configurazione di AD CS.

Ripristino AD finale

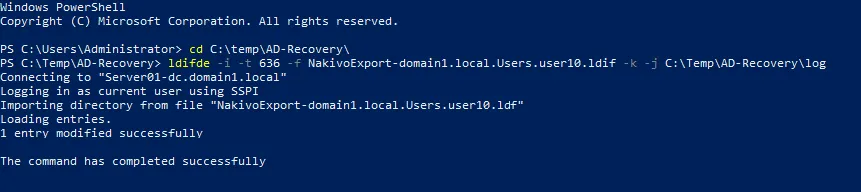

Ora possiamo utilizzare lo strumento da riga di comando Ldifde in Windows PowerShell per ripristinare gli oggetti eliminati in Active Directory importandoli. Come ricorderete, li abbiamo esportati da un backup in precedenza.

- Apri PowerShell come amministratore.

- Vai alla directory in cui si trovano i file LDIF degli elementi recuperati:

cd C:\Temp\AD-Recovery

- Il comando per importare gli oggetti AD dal file LDIF e ripristinarli è il seguente:

ldifde -i -t 636 -f filename.ldif -k -j logfolderDove nomefile.ldif è il percorso del file ldif, e cartella di log è il percorso della cartella in cui verranno salvati i log di processo. Il -t 636 opzione indica la porta TCP 636 utilizzata per la connessione sicura con il server AD. Nel nostro caso, il comando per ripristinare gli oggetti AD eliminati importandoli è:ldifde -i -t 636 -f NakivoExport-domain1.local.Users.user10.ldif -k -j C:\Temp\AD-Recovery\LogStiamo restaurando utente10. L’esempio dell’output della console PowerShell in caso di importazione riuscita è mostrato nella schermata sottostante. Nota: Se utilizzi il ldifde strumento per esportare manualmente gli oggetti Active Directory, utilizzare i filtri. Non tutti gli attributi degli oggetti AD possono essere importati dall’amministratore. Alcuni attributi sono protetti e i diritti di importazione di tali attributi appartengono esclusivamente al sistema. In questo caso, è possibile visualizzare messaggi di errore quali L’attributo è di proprietà del Security Account Manager (SAM).), problema 5003 (WILL_NOT_PERFORM) e altri quando si tenta di importare oggetti da file LDIF.Se si esporta un oggetto come un utente o un gruppo con tutti gli attributi, potrebbe essere necessario rimuovere manualmente alcuni attributi come GUID oggetto, objectSid, tipo di account SAM, e altri nel file .LDIF eliminando le righe appropriate prima dell’importazione. In caso contrario, non sarà possibile importare l’oggetto con il ldifde strumento.Tenete presente questi aspetti quando utilizzate la funzionalità di esportazione/importazione del ldifde strumento per il backup e il ripristino senza una soluzione di backup dedicata. È preferibile utilizzare una soluzione di backup specializzata per proteggere l’intero server Active Directory o la VM con la possibilità di eseguire rapidamente e facilmente il ripristino completo e il ripristino granulare degli oggetti AD.

Nota: Se utilizzi il ldifde strumento per esportare manualmente gli oggetti Active Directory, utilizzare i filtri. Non tutti gli attributi degli oggetti AD possono essere importati dall’amministratore. Alcuni attributi sono protetti e i diritti di importazione di tali attributi appartengono esclusivamente al sistema. In questo caso, è possibile visualizzare messaggi di errore quali L’attributo è di proprietà del Security Account Manager (SAM).), problema 5003 (WILL_NOT_PERFORM) e altri quando si tenta di importare oggetti da file LDIF.Se si esporta un oggetto come un utente o un gruppo con tutti gli attributi, potrebbe essere necessario rimuovere manualmente alcuni attributi come GUID oggetto, objectSid, tipo di account SAM, e altri nel file .LDIF eliminando le righe appropriate prima dell’importazione. In caso contrario, non sarà possibile importare l’oggetto con il ldifde strumento.Tenete presente questi aspetti quando utilizzate la funzionalità di esportazione/importazione del ldifde strumento per il backup e il ripristino senza una soluzione di backup dedicata. È preferibile utilizzare una soluzione di backup specializzata per proteggere l’intero server Active Directory o la VM con la possibilità di eseguire rapidamente e facilmente il ripristino completo e il ripristino granulare degli oggetti AD.

Conclusione

Il modo più affidabile per proteggere i dati e le applicazioni, compreso Active Directory con tutti gli elementi in esso contenuti, consiste nell’eseguire regolarmente un backup adeguato dei dati e nell’archiviare i backup utilizzando una politica di conservazione razionale. In questo caso è utile una soluzione di backup specializzata. NAKIVO Backup & Replication è la soluzione universale per la protezione dei dati che è coerente con le applicazioni e supporta il ripristino completo e granulare di file e oggetti, anche in Active Directory.