NSX-v vs NSX-T : comparaison complète

La virtualisation a révolutionné la manière dont les centres de données sont construits. La majorité des centres de données modernes utilisent la virtualisation matérielle et effectuent le déploiement de serveurs physiques en tant qu’hyperviseurs pour exécuter des machines virtuelles sur lesdits serveurs. Cette approche améliore l’évolutivité, la flexibilité et la rentabilité du centre de données. VMware est l’un des principaux acteurs du marché de la virtualisation et ses produits sont très appréciés dans le secteur informatique. Son hyperviseur VMware ESXi et VMware vCenter sont des composants largement connus de la solution de virtualisation VMware vSphere.Le réseau est un composant essentiel de chaque centre de données, y compris les centres de données virtualisés. Si vous avez besoin de réseaux étendus et de configurations réseau complexes pour votre centre de données virtualisé, envisagez d’utiliser un réseau défini par logiciel (SDN). Le réseau défini par logiciel est une architecture qui vise à rendre les réseaux agiles et flexibles. L’objectif du SDN est d’améliorer le contrôle du réseau en activant la possibilité pour les entreprises et les fournisseurs de services de répondre rapidement à l’évolution des conditions à remplir. VMware se soucie de ses clients et propose la solution VMware NSX pour la création de réseaux définis par logiciel. Le billet de blog d’aujourd’hui traite de VMware NSX et explore la différence entre VMware NSX-v et VMware NSX-T.

Qu’est-ce que VMware NSX et comment peut-on l’utiliser ?

VMware NSX est une solution de virtualisation réseau qui vous permet de créer des réseaux définis par logiciel dans des centres de données virtualisés. Tout comme les VMs sont abstraites du matériel serveur physique, les réseaux virtuels, y compris les commutateurs, les ports, les routeurs, les pare-feu, etc., sont construits dans l’espace virtuel. Les réseaux virtuels sont provisionnés et gérés indépendamment du matériel sous-jacent. Les machines virtuelles sont connectées aux ports virtuels de commutateurs virtuels; la connexion entre les réseaux virtuels est assurée par des routeurs virtuels, et les règles d’accès sont configurées sur des pare-feu virtuels. Il est également possible d’utiliser l’équilibrage de charge réseau. VMware NSX est le successeur de VMware vCloud Networking. & Sécurité (vCNS) et Nicira NVP, racheté par VMware en 2012.

Micro-segmentation

Lorsque l’on utilise une approche traditionnelle pour configurer l’accès entre plusieurs réseaux dans un environnement virtuel, on déploie généralement un routeur physique ou une passerelle périphérique fonctionnant sur une machine virtuelle, bien que cette approche ne soit pas particulièrement rapide ni pratique. VMware a mis en œuvre le concept de micro-segmentation dans NSX en utilisant un pare-feu distribué intégré au cœur de l’hyperviseur. Les politiques de sécurité, les paramètres d’interaction réseau pour les adresses IP, les adresses MAC, les VMs, les applications et autres objets sont tous définis dans ce pare-feu distribué. Les règles peuvent être configurées par l’intermédiaire d’objets tels que les utilisateurs et les groupes Active Directory si NSX est déployé au sein de votre entreprise où le contrôleur de domaine Active Directory (ADDC) est utilisé. Chaque objet peut être considéré comme un micro-segment dans son propre périmètre de sécurité du réseau approprié, qui dispose de sa propre zone démilitarisée (DMZ).Le pare-feu distribué vous permet de segmenter les entités du centre de données virtuel telles que les machines virtuelles. La segmentation peut être basée sur les VM-Names et les attributs des machines virtuelles, l’identité des utilisateurs, les objets vCenter tels que les centres de données et les hôtes, ou sur des attributs de mise en réseau traditionnels tels que les adresses IP, les groupes de ports, etc.Le composant Edge Firewall vous aide à répondre aux conditions clés en matière de sécurité périmétrique, telles que la création de DMZ basées sur des constructions IP/VLAN, l’isolation entre locataires dans les centres de données virtuels multi-locataires, la traduction d’adresses réseau (NAT), les VPN partenaires (extranet) et les VPN SSL basés sur les utilisateurs. Si une machine virtuelle est migrée d’un hôte à un autre, d’un sous-réseau à un autre, les règles d’accès et les politiques de sécurité sont adoptées en fonction du nouvel emplacement. Si un serveur de base de données s’exécute sur une machine virtuelle migrée, les règles définies pour cette machine virtuelle dans le pare-feu continueront de s’appliquer à cette machine virtuelle après la migration vers un autre hôte ou réseau, permettant ainsi au serveur de base de données d’accéder au serveur d’applications s’exécutant sur la machine virtuelle qui n’a pas été migrée. Il s’agit là d’un exemple concret de la flexibilité et de l’automatisation améliorées offertes par VMware NSX. NSX peut s’avérer particulièrement utile pour les fournisseurs de cloud et les grandes infrastructures virtuelles. VMware propose deux types de plateformes de réseau défini par logiciel NSX : NSX-v et NSX-T.NSX pour vSphere (NSX-v) est étroitement intégré à VMware vSphere et nécessite le déploiement du VMware vCenter. VMware NSX-v est spécifique aux environnements d’hyperviseur VMware vSphere et a été développé avant NSX-T.NSX-T (NSX-Transformateurs) a été conçu pour différentes plateformes de virtualisation et environnements multi-hyperviseurs, et peut également être utilisé dans les cas où NSX-v n’est pas applicable. Alors que NSX-v prend en charge le SDN uniquement pour VMware vSphere, NSX-T prend également en charge la pile de virtualisation réseau pour KVM, Docker, Kubernetes et OpenStack, ainsi que les Workloads natives AWS. VMware NSX-T peut être déployé sans vCenter Server et est adopté pour les systèmes informatiques hétérogènes.Les principaux scénarios d’utilisation de NSX-v sont répertoriés dans le tableau ci-dessous. Le tableau est divisé en trois lignes, dont l’une décrit la catégorie de scénario. Les scénarios d’utilisation de NSX-T sont mis en évidence en gras.

Si une machine virtuelle est migrée d’un hôte à un autre, d’un sous-réseau à un autre, les règles d’accès et les politiques de sécurité sont adoptées en fonction du nouvel emplacement. Si un serveur de base de données s’exécute sur une machine virtuelle migrée, les règles définies pour cette machine virtuelle dans le pare-feu continueront de s’appliquer à cette machine virtuelle après la migration vers un autre hôte ou réseau, permettant ainsi au serveur de base de données d’accéder au serveur d’applications s’exécutant sur la machine virtuelle qui n’a pas été migrée. Il s’agit là d’un exemple concret de la flexibilité et de l’automatisation améliorées offertes par VMware NSX. NSX peut s’avérer particulièrement utile pour les fournisseurs de cloud et les grandes infrastructures virtuelles. VMware propose deux types de plateformes de réseau défini par logiciel NSX : NSX-v et NSX-T.NSX pour vSphere (NSX-v) est étroitement intégré à VMware vSphere et nécessite le déploiement du VMware vCenter. VMware NSX-v est spécifique aux environnements d’hyperviseur VMware vSphere et a été développé avant NSX-T.NSX-T (NSX-Transformateurs) a été conçu pour différentes plateformes de virtualisation et environnements multi-hyperviseurs, et peut également être utilisé dans les cas où NSX-v n’est pas applicable. Alors que NSX-v prend en charge le SDN uniquement pour VMware vSphere, NSX-T prend également en charge la pile de virtualisation réseau pour KVM, Docker, Kubernetes et OpenStack, ainsi que les Workloads natives AWS. VMware NSX-T peut être déployé sans vCenter Server et est adopté pour les systèmes informatiques hétérogènes.Les principaux scénarios d’utilisation de NSX-v sont répertoriés dans le tableau ci-dessous. Le tableau est divisé en trois lignes, dont l’une décrit la catégorie de scénario. Les scénarios d’utilisation de NSX-T sont mis en évidence en gras.

| La sécurité | Automatisation | Continuité des applications |

| Micro-segmentation | Automatisation informatique | Reprise après sinistre |

| Utilisateur final sécurisé | Cloud pour développeurs | Mise en commun de plusieurs centres de données |

| DMZ partout | Infrastructure multi-locataires | Cloud hybride |

Composants NSX

Les principaux composants de VMware NSX sont NSX Manager, les contrôleurs NSX et les passerelles NSX Edge.Gestionnaire NSX est un composant centralisé de NSX utilisé pour la gestion des réseaux. NSX Manager peut être déployé en tant que machine virtuelle sur l’un des serveurs ESXi gérés par vCenter (à partir d’un modèle OVA). Si vous utilisez NSX-v, NSX Manager ne peut fonctionner qu’avec un seul serveur vCenter, tandis que NSX Manager pour NSX-T peut être déployé en tant que machine virtuelle ESXi ou KVM et peut fonctionner avec plusieurs serveurs vCenter à la fois.NSX Manager pour vSphere est basé sur le système d’exploitation Photon (similaire à vCenter Server appliance).Gestionnaire NSX-T fonctionne sous le système d’exploitation Ubuntu.Contrôleurs NSXLe contrôleur NSX est un système de gestion d’état distribué utilisé pour superposer des tunnels de transport et contrôler des réseaux virtuels, qui peut être déployé en tant que machine virtuelle sur des hyperviseurs ESXi ou KVM. Le contrôleur NSX contrôle tous les commutateurs logiques au sein du réseau et gère les informations relatives aux machines virtuelles, aux hôtes, aux commutateurs et aux VXLAN. La présence de trois nœuds de contrôleur garantit la redondance des données en cas de défaillance d’un nœud du contrôleur NSX.NSX Edge est un service de passerelle qui fournit un accès aux réseaux physiques et virtuels pour les VMs. NSX Edge peut être installé en tant que routeur virtuel distribué ou en tant que passerelle de services. Les services suivants peuvent être fournis : routage dynamique, pare-feu, traduction d’adresses réseau (NAT), protocole de configuration dynamique des hôtes (DHCP), réseau privé virtuel (VPN), équilibrage de charge et haute disponibilité.

Options de déploiement

Le concept de déploiement est assez similaire pour NSX-v et NSX-T. Vous devez suivre les étapes suivantes pour déployer NSX :

- Déployez NSX Manager en tant que machine virtuelle sur un hôte VMware ESXi à l’aide d’une appliance virtuelle. Veillez à enregistrer NSX Manager sur VMware vSphere vCenter (pour NSX-v). Si vous utilisez NSX-T, NSX Manager peut être déployé en tant qu’appliance virtuelle sur un hôte KVM, car VMware NSX-T vous permet de créer un cluster de NSX Managers.

- Effectuez le déploiement de trois contrôleurs NSX et créez un cluster de contrôleurs NSX.

- Installez les VIB (modules noyau) sur les hôtes ESXi pour activer un pare-feu distribué, le routage distribué et VXLAN si vous utilisez NSX-v. Si vous utilisez NSX-T, les modules noyau doivent également être installés sur les hyperviseurs KVM.

- Installez NSX Edge en tant que machine virtuelle sur ESXi (pour NSX-v et NSX-T). Si vous utilisez NSX-T et qu’il n’est pas possible d’installer Edge en tant que machine virtuelle sur ESXi, Edge peut être déployé sur un serveur physique. Le déploiement d’Edge en tant que machine virtuelle sur des hyperviseurs KVM n’est pas pris en charge pour le moment (pour NSX-T v.2.3). Si vous devez réaliser le déploiement d’Edge sur un serveur physique, vérifiez la liste de compatibilité matérielle (importante pour les processeurs et les cartes réseau) avant de procéder.

Fonctionnalités communes NSX

Une série de fonctionnalités sont disponibles pour les deux types de NSX.Les fonctionnalités communes à NSX-v et NSX-T sont les suivantes :

- Virtualisation réseau basée sur un logiciel

- Superposition logicielle

- Routage distribué

- Pare-feu distribué

- Automatisation basée sur les API

- Surveillance détaillée et statistiques

Sachez que les API sont différentes pour NSX-v et NSX-T.

Octroi de licences

L’octroi de licences est le même pour les deux types de NSX, ce qui vous offre davantage de flexibilité et d’universalité. Par exemple, vous pouvez commander une licence pour utiliser NSX pour vSphere, et si vous apportez des modifications à votre infrastructure et devez réaliser le déploiement de NSX-T, vous pouvez utiliser la licence obtenue pour ESXi-v. NSX est NSX : il n’y a aucune distinction du point de vue de l’octroi de licences, car les éditions de licence sont également les mêmes.

Encapsulation par superposition

L’encapsulation par superposition pour les réseaux virtuels est utilisée pour abstraire les réseaux virtuels en transportant les informations de couche 2 sur la couche 3. Un réseau logique de couche 2 est créé sur les réseaux de couche 3 existants (réseaux IP) sur une infrastructure physique existante. Ainsi, deux VMs peuvent communiquer entre elles sur le réseau, même si le chemin entre les VMs doit être routé. Un réseau physique peut être appelé réseau sous-jacent.

VXLAN contre GENEV

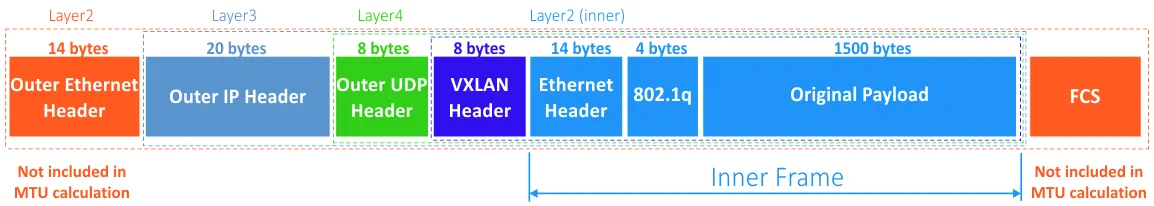

NSX-v utilise le protocole d’encapsulation VXLAN, tandis que NSX-T utilise GENEVE, un protocole plus moderne.VXLANUne encapsulation MAC sur IP est utilisée pour VXLAN et le principe de fonctionnement de l’isolation réseau diffère de la technique VLAN. Le VLAN traditionnel dispose d’un nombre limité de réseaux, soit 4094 selon la norme 802.1q, et l’isolation réseau est effectuée sur la couche 2 d’un réseau physique en ajoutant 4 octets dans les en-têtes de trames Ethernet. Le nombre maximal de réseaux virtuels pour VXLAN est de 2^24. L’identifiant de réseau VXLAN est utilisé pour marquer chaque réseau virtuel dans ce cas. Les trames de couche 2 du réseau superposé sont encapsulées dans les datagrammes UDP transmis sur un réseau physique. Le numéro de port UDP est 4789 dans ce cas. L’en-tête VXLAN se compose des éléments suivants.

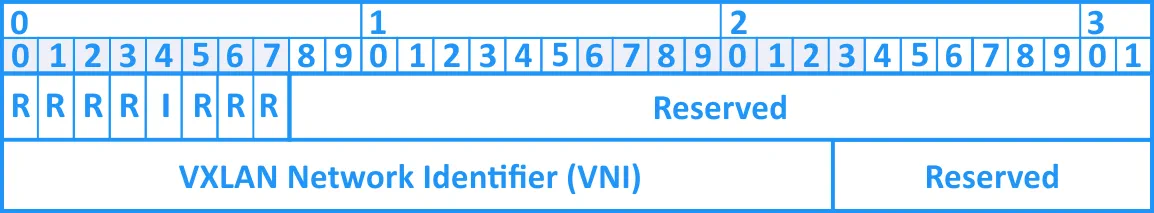

L’en-tête VXLAN se compose des éléments suivants.

- 8 bits sont utilisés pour les indicateurs. L’indicateur I doit être défini sur 1 pour rendre valide un identifiant de réseau VXLAN (VNI). Les 7 autres bits sont des champs R réservés qui doivent être définis sur zéro lors de la transmission. Les champs R définis sur zéro sont ignorés lors de la réception.

- L’identifiant réseau VXLAN (VNI), également appelé ID de segment VXLAN, est une valeur de 24 bits utilisée pour déterminer le réseau superposé individuel utilisé pour la communication entre les VMs.

- Les champs réservés (24 bits et 8 bits) doivent être mis à zéro et ignorés à la réception.

La taille de l’en-tête VXLAN est fixe et est égale à 8 octets. Il est recommandé d’utiliser des trames Jumbo avec une MTU réglée sur 1600 octets ou plus pour VXLAN. GENÈVE. L’en-tête GENEVE ressemble beaucoup à celui du VXLAN et présente la structure suivante :

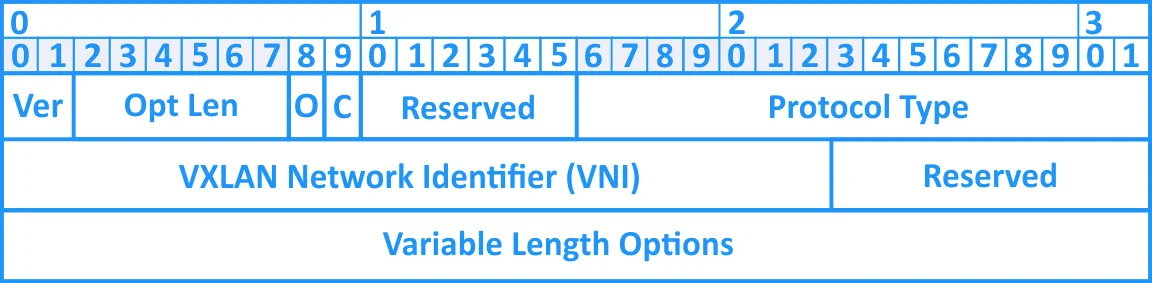

GENÈVE. L’en-tête GENEVE ressemble beaucoup à celui du VXLAN et présente la structure suivante :

- Un en-tête de tunnel compact est encapsulé dans UDP sur IP.

- Un petit en-tête de tunnel fixe est utilisé pour fournir des informations de contrôle, ainsi qu’un niveau de base de fonctionnalité et d’interopérabilité.

- Des options de longueur variable sont disponibles pour permettre la mise en œuvre d’innovations futures.

La taille de l’en-tête GENEVE est variable.NSX-T utilise GENEVE (GEgénérique NEtwork Vvirtualisation Encapsulation) comme protocole de tunneling qui préserve les capacités de déchargement traditionnelles disponibles sur les contrôleurs d’interface réseau (NIC) pour des performances optimales. Des métadonnées supplémentaires peuvent être ajoutées aux en-têtes de superposition et permettent d’améliorer la différenciation contextuelle pour le traitement d’informations telles que la télémétrie de bout en bout, le suivi des données, le chiffrement, la sécurité, etc. sur la couche de transfert de données. Les informations supplémentaires contenues dans les métadonnées sont appelées TLV (Type, Length, Value). GENEVE est développé par VMware, Intel, Red Hat et Microsoft. GENEVE s’appuie sur les meilleurs concepts des protocoles d’encapsulation VXLAN, STT et NVGRE.La valeur MTU pour les trames Jumbo doit être d’au moins 1 700 octets lors de l’utilisation de l’encapsulation GENEVE, en raison du champ de métadonnées supplémentaire de longueur variable pour les en-têtes GENEVE (une valeur MTU de 1 600 ou plus est utilisée pour VXLAN, comme vous vous en souvenez).NSX-v et NSX-T ne sont pas compatibles en raison de la différence d’encapsulation de superposition expliquée dans cette section.

La taille de l’en-tête GENEVE est variable.NSX-T utilise GENEVE (GEgénérique NEtwork Vvirtualisation Encapsulation) comme protocole de tunneling qui préserve les capacités de déchargement traditionnelles disponibles sur les contrôleurs d’interface réseau (NIC) pour des performances optimales. Des métadonnées supplémentaires peuvent être ajoutées aux en-têtes de superposition et permettent d’améliorer la différenciation contextuelle pour le traitement d’informations telles que la télémétrie de bout en bout, le suivi des données, le chiffrement, la sécurité, etc. sur la couche de transfert de données. Les informations supplémentaires contenues dans les métadonnées sont appelées TLV (Type, Length, Value). GENEVE est développé par VMware, Intel, Red Hat et Microsoft. GENEVE s’appuie sur les meilleurs concepts des protocoles d’encapsulation VXLAN, STT et NVGRE.La valeur MTU pour les trames Jumbo doit être d’au moins 1 700 octets lors de l’utilisation de l’encapsulation GENEVE, en raison du champ de métadonnées supplémentaire de longueur variable pour les en-têtes GENEVE (une valeur MTU de 1 600 ou plus est utilisée pour VXLAN, comme vous vous en souvenez).NSX-v et NSX-T ne sont pas compatibles en raison de la différence d’encapsulation de superposition expliquée dans cette section.

Mise en réseau de couche 2

Maintenant que vous savez comment les trames Ethernet de couche 2 virtuelles sont encapsulées sur les réseaux IP, il est temps d’explorer la mise en œuvre des réseaux de couche 2 virtuels pour NSX-v et NSX-T.

Nœuds de transport et commutateurs virtuels

Les nœuds de transport et les commutateurs virtuels représentent les composants de transfert de données NSX.Nœud de transport (TN) est l’appliance compatible NSX participant à la transmission du trafic et à la superposition réseau NSX. Un nœud doit contenir un commutateur hôte pour pouvoir servir de nœud de transport.NSX-v nécessite l’utilisation du commutateur virtuel distribué vSphere (VDS) comme d’habitude dans vSphere. Les commutateurs virtuels standard ne peuvent pas être utilisés pour NSX-v.NSX-T suppose que vous devez effectuer le déploiement d’un commutateur virtuel distribué NSX-T (N-VDS). Les commutateurs virtuels ouverts (OVS) sont utilisés pour les hôtes KVM et les commutateurs virtuels VMware sont utilisés pour les hôtes VMware ESXi peuvent être utilisés à cette fin.N-VDS (commutateur distribué virtuel anciennement appelé commutateur hôte) est un composant logiciel NSX sur le nœud de transport qui assure la transmission du trafic. N-VDS est le composant principal du plan de données des nœuds de transport qui transfère le trafic et possède au moins un contrôleur d’interface réseau physique (NIC). Les commutateurs NSX (N-VDS) des différents nœuds de transport sont indépendants, mais peuvent être regroupés en leur attribuant les mêmes noms pour une gestion centralisée.Sur les hyperviseurs ESXi, N-VDS est implémenté par le commutateur distribué VMware vSphere via le module NSX-vSwitch chargé dans le noyau de l’hyperviseur. Sur les hyperviseurs KVM, le commutateur hôte est implémenté par le module Open-vSwitch (OVS).Zones de transport sont disponibles pour NSX-v et NSX-T. Les zones de transport définissent les limites de la distribution des réseaux logiques. Chaque zone de transport est liée à son commutateur NSX (N-VDS). Les zones de transport pour NSX-T ne sont pas liées à des clusters.Il existe deux types de zones de transport pour VMware NSX-T en raison de l’encapsulation GENEVE : superposition ou VLAN. Comme pour VMware NSX-v, une zone de transport définit uniquement les limites de distribution de VXLAN.

Modes de réplication des commutateurs logiques

Lorsque deux machines virtuelles résidant sur des hôtes différents communiquent directement, le trafic unicast est échangé en mode encapsulé entre deux adresses IP de point d’extrémité attribuées à des hyperviseurs sans nécessiter de flooding. Parfois, le trafic réseau de couche 2 provenant d’une machine virtuelle doit être inondé de la même manière que le trafic de couche 2 dans les réseaux physiques traditionnels, par exemple si l’expéditeur ne connaît pas l’adresse MAC de l’interface réseau de destination. Cela signifie que le même trafic (diffusion, unicast, multicast) doit être envoyé à toutes les VMs connectées au même commutateur logique. Si les VMs résident sur des hôtes différents, le trafic doit être répliqué vers ces hôtes. Le trafic de diffusion, unicast et multicast est également appelé trafic BUM.Voyons la différence entre les modes de réplication pour NSX-v et NSX-T.NSX-v prend en charge les modes Unicast, Multicast et Hybrid.NSX-T prend en charge le mode Unicast avec deux options : réplication hiérarchique à deux niveaux (optimisée, identique à celle de NSX-v) et réplication Head (non optimisée).Suppression ARP réduit la quantité de trafic ARP diffusé sur le réseau et est disponible pour les modes de réplication du trafic Unicast et Hybrid. La suppression ARP est donc disponible pour NSX-v et NSX-T.Lorsqu’une VM1 envoie une requête ARP pour connaître l’adresse MAC d’une VM2, la requête ARP est interceptée par le commutateur logique. Si le commutateur dispose déjà de l’entrée ARP pour le Réseau cible de la VM2, la réponse ARP est envoyée à la VM1 par le commutateur. Sinon, le commutateur envoie la requête ARP à un contrôleur NSX. Si le contrôleur NSX contient les informations relatives à la liaison IP-MAC de la VM, il envoie la réponse avec cette liaison, puis le commutateur logique envoie la réponse ARP à la VM1. S’il n’y a pas d’entrée ARP sur le contrôleur NSX, la requête ARP est rediffusée sur le commutateur logique.

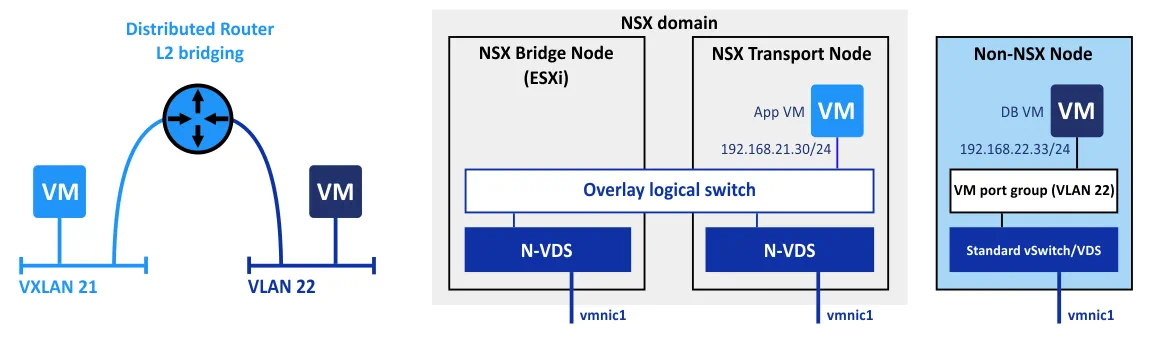

Pontage NSX de couche 2

Le pontage de couche 2 est utile pour migrer des Workloads depuis des réseaux superposés vers des VLAN, ou pour diviser des sous-réseaux entre des Workloads physiques et virtuelles.NSX-v : Cette fonctionnalité travaille au niveau du noyau d’un hyperviseur sur lequel s’exécute une machine virtuelle de contrôle.NSX-T: Un nœud NSX-bridge distinct est créé à cette fin. Les nœuds NSX bridge peuvent être assemblés en clusters afin d’améliorer la tolérance aux pannes de l’ensemble de la solution.Dans la machine virtuelle de contrôle NSX-v, la redondance était mise en œuvre à l’aide du schéma de haute disponibilité (HA). Une copie de la VM est active tandis que la seconde est en veille. En cas de défaillance de la VM active, le basculement vers la VM en veille et son activation peuvent prendre un certain temps. NSX-T ne présente pas cet inconvénient, car il utilise un cluster tolérant aux pannes à la place du schéma actif/en veille pour la haute disponibilité.

Le modèle de routage

Si vous utilisez VMware NSX, les termes suivants sont utilisés :Trafic est-ouest désigne le transfert de données sur le réseau au sein du centre de données. Ce nom est utilisé pour ce type particulier de trafic, car les lignes horizontales sur les schémas indiquent généralement le trafic du réseau local (LAN).Trafic nord-sud fait référence au trafic client-serveur ou au trafic qui circule entre un centre de données et un emplacement situé en dehors du centre de données (réseaux externes). Les lignes verticales sur les diagrammes décrivent généralement ce type de trafic réseau.Routeur logique distribué (DLR) est un routeur virtuel qui peut utiliser des routes statiques et des protocoles de routage dynamiques tels que OSPF, IS-IS ou BGP.Tenant désigne un client ou une organisation qui accède à un environnement sécurisé isolé fourni par un fournisseur de services gérés (MSP). Une grande organisation peut utiliser une architecture multi-locataires en considérant chaque service comme un locataire unique. VMware NSX peut être particulièrement utile pour fournir une infrastructure en tant que service (IaaS).

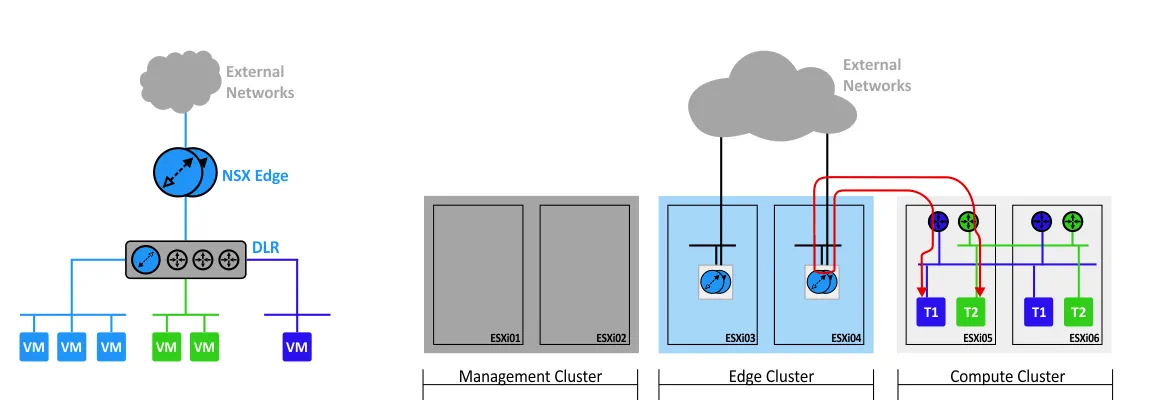

Routage dans NSX-v

NSX pour vSphere utilise un routeur logique distribué (DLR) et un routage centralisé. Chaque hyperviseur dispose d’un module de noyau de routage qui permet d’effectuer le routage entre les interfaces logiques (LIF) sur le routeur distribué.Prenons, par exemple, le schéma de routage type pour NSX-v, lorsque vous disposez d’un ensemble de trois segments : des VMs exécutant des bases de données, des VMs exécutant des serveurs d’applications et des VMs exécutant des serveurs Web. Les VMs de ces segments (bleu ciel, vert et bleu foncé) sont connectées à un routeur logique distribué (DLR) qui est à son tour connecté à des réseaux externes via des passerelles périphériques (NSX Edge).Si vous travaillez avec plusieurs locataires, vous pouvez utiliser une construction NSX Edge à plusieurs niveaux, ou chaque locataire peut avoir son propre DLR et sa propre machine virtuelle de contrôleur dédiés, cette dernière résidant sur le cluster périphérique. La passerelle NSX Edge connecte des réseaux isolés et stub à des réseaux partagés (liaison montante) par fourniture de services de passerelle communs tels que DHCP, VPN, NAT, routage dynamique et équilibrage de charge. Les déploiements courants de NSX Edge incluent la zone DMZ, les extranets VPN et les environnements cloud multi-locataires où NSX Edge crée des frontières virtuelles pour chaque tenant.Si vous devez transmettre du trafic depuis une machine virtuelle située dans segment A (bleu) du premier tenant à segment A du deuxième tenant, le trafic doit passer par la passerelle NSX Edge. Dans ce cas, il n’y a pas de routage distribué, car le trafic doit passer par le point unique qui est la passerelle NSX Edge désignée. Vous pouvez également voir le principe de fonctionnement sur le schéma dans lequel les composants sont divisés en clusters : cluster de gestion, cluster Edge et cluster de calcul. Dans cet exemple, chaque cluster utilise 2 hôtes ESXi. Si deux VMs s’exécutent sur le même hôte ESXi mais appartiennent à des segments de réseau différents, le trafic passe par la passerelle NSX Edge située sur un autre hôte ESXi du cluster Edge. Après le routage, ce trafic doit être retransmis à l’hôte ESXi sur lequel les VMs source et destination sont exécutées.

Vous pouvez également voir le principe de fonctionnement sur le schéma dans lequel les composants sont divisés en clusters : cluster de gestion, cluster Edge et cluster de calcul. Dans cet exemple, chaque cluster utilise 2 hôtes ESXi. Si deux VMs s’exécutent sur le même hôte ESXi mais appartiennent à des segments de réseau différents, le trafic passe par la passerelle NSX Edge située sur un autre hôte ESXi du cluster Edge. Après le routage, ce trafic doit être retransmis à l’hôte ESXi sur lequel les VMs source et destination sont exécutées. Dans ce cas, l’itinéraire de transmission du trafic n’est pas optimal. Les avantages offerts par le routage distribué dans le modèle multi-locataires avec passerelles Edge ne peuvent pas être exploités, ce qui entraîne une latence plus importante pour votre trafic réseau.

Dans ce cas, l’itinéraire de transmission du trafic n’est pas optimal. Les avantages offerts par le routage distribué dans le modèle multi-locataires avec passerelles Edge ne peuvent pas être exploités, ce qui entraîne une latence plus importante pour votre trafic réseau.

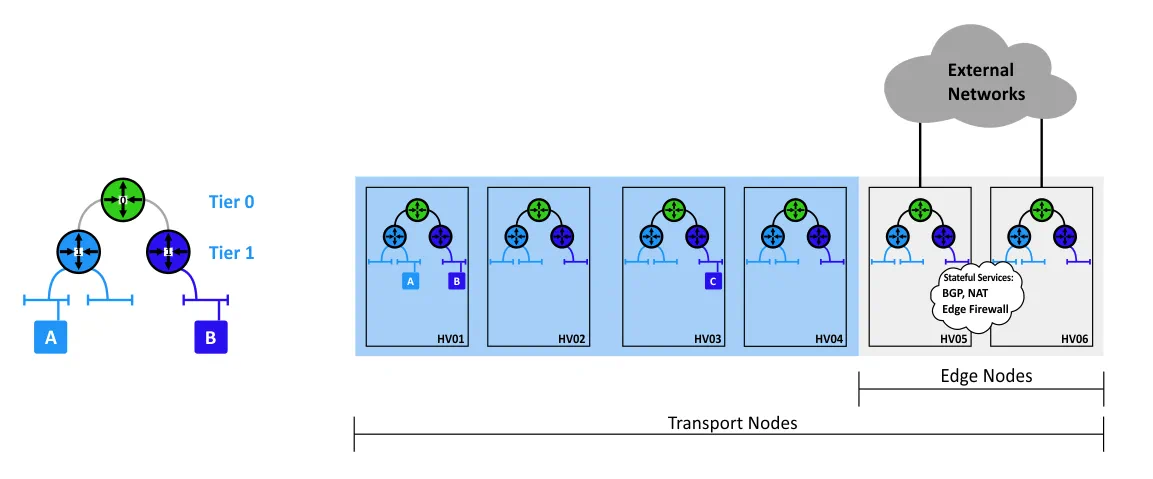

Routage dans NSX-T

NSX-T utilise un modèle de routage distribué à deux niveaux pour résoudre les problèmes expliqués ci-dessus. Les niveaux Tier0 et Tier1 sont tous deux créés sur les nœuds de transport, ce dernier n’étant pas nécessaire, mais destiné à améliorer l’évolutivité.Le trafic est transmis par l’utilisation du chemin le plus optimal, car le routage est ensuite effectué sur l’hyperviseur ESXi ou KVM sur lequel les VMs sont exécutées. Le seul cas où un point de routage fixe doit être utilisé est lors de la connexion à des réseaux externes. Des nœuds Edge distincts sont déployés sur les serveurs exécutant des hyperviseurs. Des services supplémentaires tels que BGP, NAT et Edge Firewall peuvent être activés sur les nœuds Edge, qui peuvent à leur tour être combinés en un cluster afin d’améliorer la disponibilité. De plus, NSX-T offre également une détection plus rapide des pannes. En termes simples, le meilleur moyen de distribuer le routage est le routage au sein de l’infrastructure virtualisée.

Des services supplémentaires tels que BGP, NAT et Edge Firewall peuvent être activés sur les nœuds Edge, qui peuvent à leur tour être combinés en un cluster afin d’améliorer la disponibilité. De plus, NSX-T offre également une détection plus rapide des pannes. En termes simples, le meilleur moyen de distribuer le routage est le routage au sein de l’infrastructure virtualisée.

Adressage IP pour les réseaux virtuels

Lorsque vous configurez NSX-v, vous devez élaborer un plan d’adressage IP à l’intérieur des segments NSX. Dans ce cas, vous devez également ajouter des commutateurs logiques de transit qui relient les DLR et les passerelles Edge. Si vous utilisez un nombre élevé de passerelles Edge, vous devez élaborer le schéma d’adressage IP pour les segments qui sont reliés par ces passerelles Edge.NSX-T, cependant, ne nécessite pas ces opérations. Tous les segments réseau entre Tier0 et Tier1 obtiennent automatiquement des adresses IP. Aucun protocole de routage dynamique n’est utilisé. À la place, des routes statiques sont utilisées et un système connecte automatiquement les composants, ce qui facilite la configuration. Vous n’avez pas besoin de passer beaucoup de temps à planifier l’adressage IP pour les composants du réseau de service (transit).

Intégration pour l’inspection du trafic

NSX-v offre une intégration avec des services tiers tels que des antivirus sans agent, des pare-feu avancés (pare-feu de nouvelle génération), des systèmes de détection d’intrusion (IDS), des systèmes de prévention d’intrusion (IPS) et d’autres types de services d’inspection du trafic. L’intégration avec les types d’inspection du trafic répertoriés est effectuée au niveau du noyau de l’hyperviseur à l’aide d’un bus VMCI (Virtual Machine Communication Interface) protégé.NSX-T ne fournit pas ces fonctionnalités pour le moment.

La sécurité

Les pare-feu distribués au niveau du noyau peuvent être configurés pour NSX-v et NSX-T, travaillant au niveau de l’adaptateur virtuel VM. Les options de sécurité du commutateur sont disponibles pour les deux types de NSX, mais le «Limite de débit de diffusion & Trafic multicastL’option « » n’est disponible que pour NSX-T.NSX-T vous permet d’appliquer des règles de manière plus granulaire, ce qui se traduit par une utilisation plus rationnelle des nœuds de transport. Par exemple, vous pouvez appliquer des règles basées sur les objets suivants : commutateur logique, port logique, NSGroup. Cette fonctionnalité peut être utilisée pour réduire la configuration des ensembles de règles sur les instances de commutateur logique, de port logique ou de NSGroup afin d’atteindre des niveaux d’efficacité et d’optimisation plus élevés. Vous pouvez également économiser de l’espace d’échelle et des cycles de recherche de règles, en plus d’héberger un déploiement multi-locataires, et appliquer des règles spécifiques aux locataires (règles qui s’appliquent aux Workloads du locataire approprié).Le processus de création et d’application des règles est assez similaire pour NSX-v et NSX-T. La différence réside dans le fait que les politiques créées pour NSX-T sont envoyées à tous les contrôleurs où les règles sont converties en adresses IP, tandis que dans NSX-v, les politiques sont immédiatement transférées au démon vShield Firewall (VSFWD).

NSX-v vs NSX-T – Tableau comparatif

Maintenant que vous connaissez les fonctionnalités les plus intéressantes de VMware NSX, résumons les principales caractéristiques de NSX-v et NSX-T qui ont été abordées dans cet article, en plus de les comparer dans le tableau.

| NSX-v | NSX-T | |

| Intégration étroite avec vSphere | Oui | Non |

| Arbeitet ohne vCenter | Non | Oui |

| Prise en charge de plusieurs instances vCenter par NSX Manager | Non | Oui |

| Fournit un réseau virtuel pour les plateformes de virtualisation suivantes | VMware vSphere | VMware vSphere, KVM, Docker, Kubernetes, OpenStack, charges de travail natives AWS |

| Déploiement NSX Edge | VM ESXi | VM ESXi ou serveur physique |

| Protocoles d’encapsulation de superposition | VXLAN | GENÈVE |

| Commutateurs virtuels (N-VDS) utilisés | Commutateur distribué vSphere (VDS) | Open vSwitch (OVS) ou VDS |

| Modes de réplication des commutateurs logiques | Unicast, Multicast, Hybride | Unicast (à deux niveaux ou tête) |

| Suppression ARP | Oui | Oui |

| Un routage distribué à deux niveaux d’hiérarchisation | Non | Oui |

| Configuration du schéma d’adressage IP pour les segments de réseau | Manuel | Automatique (entre le niveau 0 et le niveau 1) |

| Intégration pour l’inspection du trafic | Oui | Non |

| Pare-feu distribué au niveau du noyau | Oui | Oui |

Conclusion

NSX-v est la solution la plus optimale si vous utilisez uniquement un environnement vSphere, tandis que NSX-T peut être utilisé non seulement pour vSphere, mais aussi pour les plateformes de virtualisation KVM, Docker, Kubernetes et OpenStack dans le cadre de la création de réseaux virtuels. Il n’y a pas de réponse unique à la question de savoir quel type de NSX est le meilleur. Le choix entre NSX-v et NSX-T dépend de vos besoins et des fonctionnalités offertes par chaque type de NSX. La politique de licence NSX est conviviale : vous n’avez besoin d’acheter qu’une seule licence NSX, quel que soit le type de NSX que vous comptez utiliser. Vous pouvez ensuite installer NSX-T dans un environnement NSX-v ou inversement, en fonction de vos besoins, et continuer à utiliser votre licence NSX unique.Vous pouvez créer votre propre centre de données défini par logiciel avec VMware en utilisant la solution NSX. VMware vous fournit fonctionnalités de regroupement pour garantir la continuité des opérations, une haute disponibilité et une tolérance aux pannes, mais la sauvegarde des machines virtuelles ne sera pas une mesure redondante. Sauvegardez régulièrement vos machines virtuelles de production liées à différents projets et les machines virtuelles fonctionnant comme composants de VMware vSphere et VMware NSX (telles que vCenter, NSX Manager, NSX Controller, NSX Edge) afin de protéger vos données. NAKIVO Backup & Replication peut vous aider à créer le VMware-Backup de manière fiable et efficace, même si vous utilisez des clusters.