Améliorez la surveillance informatique avec NAKIVO : explication des alarmes et des rapports

L’utilisation de la surveillance informatique dans l’infrastructure d’une organisation peut améliorer sa fiabilité et aider à prévenir les problèmes graves, les pannes et les temps d’arrêt. Il existe différentes approches pour mettre en œuvre la surveillance informatique, soit par l’utilisation d’outils dédiés, soit par l’utilisation de fonctionnalités natives. Quelle que soit l’approche choisie, vous pouvez afficher les données de surveillance lorsque vous en avez besoin ou configurer des alertes et des rapports automatiques pour être informé des événements importants. Cet article de blog explique comment améliorer la stratégie de surveillance informatique à l’aide d’alarmes et de rapports.

L’importance de la surveillance informatique et des rapports informatiques pour les entreprises

La surveillance informatique est cruciale pour les organisations, car elle permet de s’assurer que l’infrastructure informatique fonctionne correctement et de manière fiable.

- Optimisation du temps de fonctionnement et de la fiabilité. Les systèmes critiques pour l’entreprise doivent généralement fonctionner 24 heures sur 24, 7 jours sur 7. Ces systèmes sont utilisés dans des secteurs tels que la santé, la finance et d’autres prestataires de services où les temps d’arrêt peuvent avoir de graves conséquences. Heureusement, il est possible de prévenir ces problèmes en mettant en place et en configurant correctement un système de surveillance informatique.

La détection proactive des problèmes aide les administrateurs à découvrir à temps les problèmes potentiels tels que les surcharges de serveurs, les erreurs d’application, les problèmes matériels et la dégradation des performances avant qu’ils n’entraînent des pannes majeures. Cette approche proactive permet aux administrateurs d’interagir et de prendre des mesures correctives avant que cela n’ait un impact négatif sur les serveurs, les Virtuelles Maschinen (VMs), les opérations commerciales et les utilisateurs finaux. La réception de rapports indiquant les problèmes potentiels rend la surveillance et l’administration informatiques plus efficaces.

- Renforcement de la sécurité. La surveillance informatique est utilisée pour détecter les tentatives d’accès non autorisées, le trafic réseau inhabituel et d’autres activités suspectes pouvant être le signe d’une cyberattaque. Cette approche permet aux administrateurs de détecter les menaces de sécurité à temps. Certaines industries doivent se conformer à des conditions à remplir qui imposent une surveillance continue des systèmes informatiques afin d’éviter des sanctions.

- Amélioration des performances et de l’efficacité. Les administrateurs peuvent optimiser l’utilisation des ressources sur les serveurs, les Virtuelles Maschinen et les équipements réseau en configurant la surveillance informatique et les alertes. La configuration d’outils de surveillance informatique pour suivre l’utilisation du processeur, de la mémoire et de la bande passante afin d’analyser ces données plus en détail vous permet de mieux comprendre ce qu’il faut améliorer. Les organisations peuvent ainsi optimiser leurs ressources et réduire le gaspillage afin d’atteindre une efficacité élevée dans leurs systèmes informatiques. Cela aide également les administrateurs à identifier les goulets d’étranglement et à améliorer les performances.

- Améliorer la continuité des activités et la reprise après sinistre. La détection précoce des pannes est l’une des principales raisons pour lesquelles les administrateurs des organisations doivent configurer des systèmes de surveillance informatique avec des notifications. Cette approche permet de détecter rapidement les signes de corruption des données, de plantage des applications et de défaillance matérielle afin d’éviter la perte de données. La prévention de la perte de données est nécessaire pour maintenir la continuité des activités. En utilisant des outils de surveillance avec des notifications configurées, les administrateurs peuvent s’assurer que les systèmes de sauvegarde et les plans de reprise après sinistre sont testés et fonctionnent correctement. Cela peut garantir qu’une entreprise peut récupérer rapidement ses données et ses charges de travail en cas de sinistre.

- Améliorer l’expérience client. Les clients s’attendent à ce que les services soient disponibles à tout moment. La configuration de systèmes de surveillance informatique pour surveiller les serveurs, les VMs, les équipements réseau et les applications liés au fonctionnement du site web permet de garantir que les sites web et les services sont toujours disponibles pour les clients. Non seulement la disponibilité des ressources, mais aussi les performances sont surveillées afin d’offrir le meilleur service possible.

La réception de rapports contenant des informations sur les problèmes peut permettre de les résoudre rapidement. Les rapports contiennent les informations dont les administrateurs ont besoin pour résoudre les problèmes dans les meilleurs délais. Ces actions minimisent l’impact négatif sur les clients et, par conséquent, ceux-ci bénéficient d’une expérience positive.

- Gestion des coûts. La configuration d’une surveillance proactive peut prévenir les temps d’arrêt. Les temps d’arrêt imprévus peuvent être coûteux, car ils entraînent une perte de revenus pour l’entreprise et nécessitent des ressources pour la récupération des données et la restauration de l’infrastructure. La surveillance avec notifications d’alerte permet aux administrateurs de résoudre le problème aussi rapidement que possible et de réduire le risque de temps d’arrêt.

Comprendre les alarmes dans la surveillance informatique

La configuration d’alarmes pour les systèmes de surveillance informatique améliore le temps de réaction des administrateurs, qui peuvent ainsi prendre conscience du problème et le résoudre plus rapidement. Si seules des ressources telles que des pages web avec des graphiques et des statistiques sont configurées, l’administrateur système ne peut remarquer les problèmes que lorsqu’il consulte la page web contenant les informations de surveillance. Les administrateurs ont un large éventail de tâches différentes et ne peuvent généralement pas surveiller en permanence une page web indiquant l’état de l’infrastructure informatique.

Lorsque des alarmes sont configurées, les administrateurs reçoivent dès que possible un message de notification concernant le problème, le problème potentiel, la panne ou tout autre événement critique ou suspect. Il est généralement possible de configurer un intervalle de temps, par exemple, un message peut être envoyé 1 minute ou 5 minutes après la détection d’un problème par le système de surveillance.

Ainsi, l’administrateur système peut détecter le problème plus rapidement et réagir pour le résoudre et éviter les conséquences négatives. Différentes méthodes de notification peuvent être utilisées, telles que les notifications par e-mail, SMS, Skype, etc., en fonction du logiciel de surveillance informatique.

Que sont les alarmes et pourquoi sont-elles importantes ?

Les alarmes sont des notifications qui se déclenchent lorsqu’un événement spécifique se produit et que les conditions ou les seuils appropriés sont atteints dans le système informatique. Ces conditions peuvent être basées sur différents événements, notamment :

- Problèmes de performances : Utilisation élevée du processeur, épuisement de la mémoire, temps de réponse lents

- Seuils de ressources : Espace disque insuffisant, saturation de la bande passante réseau

- Pannes système : Plantages de serveur, erreurs d’applications, interruptions de service

- Incidents de sécurité : Tentatives d’accès non autorisées, détection de logiciels malveillants, trafic réseau inhabituel

- Événements opérationnels : Échecs de sauvegardes, redémarrages de service, modifications de configuration

Lorsqu’une alarme est déclenchée, le système de surveillance génère une alerte qui est envoyée à l’utilisateur concerné, principalement l’administrateur informatique, par différents canaux. Ces alertes contiennent des informations sur le problème, notamment sa gravité, le système ou le composant affecté et les actions recommandées.

Indicateurs clés à surveiller

Utilisation du processeur. La surveillance de l’utilisation du processeur est nécessaire pour s’assurer que les serveurs et les systèmes disposent de ressources suffisantes en termes de puissance de traitement. Cela est important pour gérer les Workloads sans surcharge. H L’utilisation du processeur peut être un signe de surcharge du système. Une faible utilisation du processeur indique que les ressources sont suffisantes ou que les ressources du processeur sont sous-utilisées.

Utilisation de la mémoire (RAM). Les applications et les services ont besoin d’une mémoire suffisante pour fonctionner correctement, et le paramètre de mémoire est essentiel dans ce contexte. Les administrateurs doivent surveiller l’utilisation de la RAM afin d’éviter les goulots d’étranglement de la mémoire, qui peuvent entraîner une dégradation des performances, voire des pannes du système. Surveillez l’utilisation excessive de la mémoire, l’allocation insuffisante de mémoire et les fuites de mémoire.

Utilisation du disque et performances d’E/S. L’espace disque et les performances d’entrée/sortie (E/S) sont des indicateurs essentiels pour le stockage des données. Il est recommandé de surveiller ces paramètres afin d’éviter les problèmes liés au stockage, notamment les problèmes de performances. Soyez attentif à une utilisation élevée du disque, à une croissance rapide de l’espace disque utilisé, à une latence élevée lors de la lecture/écriture de données et à des temps d’attente fréquents pour les E/S. Un comportement anormal concernant ces paramètres peut indiquer des problèmes de stockage potentiels.

Bande passante réseau et latence. Les performances réseau affectent toutes les opérations dans un bureau ou un centre de données, car les ordinateurs, les serveurs et les machines virtuelles sont connectés les uns aux autres via le réseau. Les performances du réseau sont essentielles pour les services fournis aux clients. La surveillance de la bande passante et de la latence du réseau vous permet de détecter les goulets d’étranglement et autres problèmes, et de les résoudre à temps afin d’utiliser efficacement les ressources du réseau. Surveillez l’utilisation élevée du réseau, la perte de paquets et la latence élevée, car ces indicateurs sont des signes de ralentissement des performances et de problèmes de connectivité réseau.

Disponibilité des services et des processus. Les processus importants s’exécutent dans les systèmes d’exploitation sur des serveurs ou des Virtuelles Maschinen, et ils doivent être disponibles pour répondre aux besoins de l’entreprise. La surveillance des services et de leur disponibilité garantit que les services critiques sont opérationnels. Pour garantir la disponibilité des services, les administrateurs doivent surveiller le temps de fonctionnement, la fréquence de redémarrage des services et les défaillances des processus.

Performances des bases de données. Les bases de données font souvent partie de solutions plus complexes, notamment les applications web. De plus, la plupart des solutions logicielles à usage interne dans les organisations nécessitent des bases de données. Pour ces raisons, il est important de surveiller les performances et la disponibilité des bases de données. La surveillance des bases de données garantit l’accessibilité des données et le bon déroulement des opérations associées. Lors de la surveillance d’une base de données, concentrez-vous sur les temps de réponse aux requêtes, les requêtes lentes, les verrous de base de données et l’utilisation du pool de connexions, car ces mesures sont essentielles pour la santé de la base de données.

Rapports pour la surveillance informatique

Les rapports sont utilisés pour fournir des informations structurées et exploitables à partir de la grande quantité de données collectées par les outils de surveillance. Le reporting transforme les données brutes en informations lisibles et compréhensibles pour les personnes travaillant dans une organisation, et principalement pour les administrateurs informatiques. Après avoir consulté les rapports, les administrateurs et la gestion peuvent prendre des décisions éclairées. Cela permet aux équipes informatiques d’optimiser les performances, de prévenir les problèmes et d’améliorer la continuité des activités.

Les rapports peuvent mettre en évidence des anomalies qui ne sont pas perceptibles lors de l’examen des alarmes. Les données contenues dans les rapports sont agrégées pour plus de commodité, afin d’éviter d’avoir à rechercher manuellement les indicateurs clés et à organiser les données collectées. Les administrateurs disposent ainsi d’une vue d’ensemble de l’infrastructure et des composants les plus importants. Le fait d’être informés des conditions qui ont conduit à un incident permet aux administrateurs de réagir rapidement et de prendre des mesures préventives.

Surveillance avec NAKIVO Backup & Replication

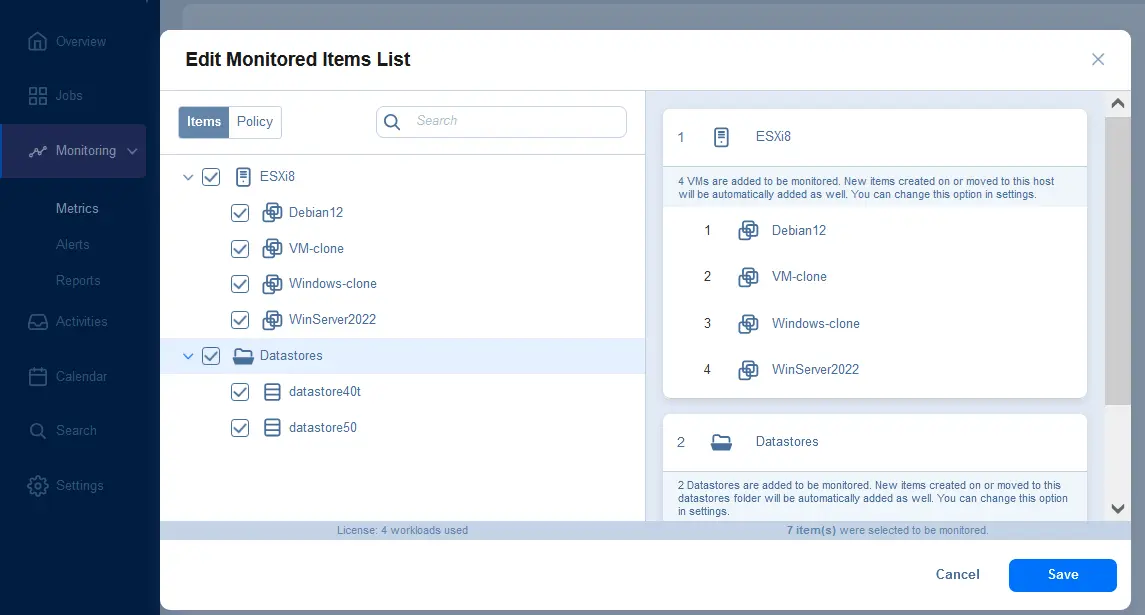

NAKIVO Backup & Replication peut vous aider à surveiller les éléments de votre infrastructure informatique. Accédez à la section Surveillance de l’interface Web, ajoutez les éléments surveillés et consultez les graphiques affichant les métriques prises en charge de l’infrastructure VMware vSphere .

Vous pouvez sélectionner les éléments à surveiller, tels que les hôtes VMware ESXi ou les clusters, les VMs VMware et les magasins de données dans Surveillance > Mesures.

Configuration des alarmes dans la solution NAKIVO

Vous pouvez configurer des alertes dans la solution NAKIVO afin d’être averti dès que possible des problèmes potentiels, ce qui vous permet de les résoudre rapidement avant qu’ils n’entraînent des conséquences graves.

- Accédez à Surveillance > Alertes, sélectionnez l’onglet Gestion des modèles d’alerte onglet, puis cliquez sur + pour ajouter des alertes pour des éléments spécifiques.

- Sélectionnez les éléments surveillés pour lesquels l’alerte doit être déclenchée. Vous pouvez sélectionner des hôtes ESXi, des machines virtuelles (VM) ou des magasins de données. Cliquez sur Suivant pour continuer.

- Configurez les règles pour un nouveau modèle d’alerte. Cliquez sur + et sélectionnez la condition de la règle. Par exemple, vous pouvez définir un modèle de règle d’alerte qui doit être déclenché si l’utilisation moyenne de la mémoire de l’hôte est supérieure à 90 % pendant 1 heure. Vous pouvez ajouter plusieurs règles pour un même modèle d’alerte.

- Configurez les paramètres du modèle d’alerte. Entrez le nom et la description de l’alerte, puis sélectionnez le niveau de gravité. Vous pouvez cocher la case pour envoyer une notification par e-mail lorsque cette alerte est déclenchée et entrer plusieurs adresses e-mail des destinataires qui doivent recevoir les notifications d’alerte. Cliquez sur Terminer.

Configuration des rapports dans la solution NAKIVO

- Pour configurer les rapports, accédez à Surveillance > Rapports, cliquez sur + et appuyez sur Rapport.

- Vous pouvez sélectionner l’un des types de source pris en charge :

- Présentation de l’infrastructure : informations sur les serveurs vCenter, les hôtes ESXi gérés par vCenter et les hôtes ESXi autonomes

- Performances des machines virtuelles

- Capacité du magasin de données

- Performances de l’hôte

- Rapport de protection

Une fois le type de source sélectionné, sélectionnez les éléments à inclure dans le rapport. Dans la capture d’écran ci-dessous, vous pouvez voir que Infrastructure Overview est sélectionné dans la liste déroulante et qu’un hôte ESXi est sélectionné pour être inclus dans le rapport. Cliquez sur Suivant pour continuer.

- Configurez les plages temporelles et les dates pour le rapport. Par exemple, vous pouvez créer un rapport pour les 30 derniers jours.

- Configurez les paramètres du rapport. Entrez un nom et une description pour le rapport affiché. Si vous le souhaitez, dans la section Notifications , cochez la case pour envoyer un rapport aux adresses e-mail spécifiées. Entrez une adresse e-mail et appuyez sur Entrez pour appliquer cette adresse e-mail. Vous pouvez saisir plusieurs adresses e-mail. Cliquez sur Terminer pour enregistrer les paramètres de création du rapport.

- Vous pouvez exporter les rapports vers un fichier. Accédez à Surveillance > Rapports et sélectionnez les rapports que vous souhaitez exporter (cochez les cases correspondantes). Cliquez sur le bouton … (Plus d’options), cliquez sur Exporter, puis dans la boîte de dialogue, sélectionnez le format de fichier (PDF ou CSV). Cliquez sur Exporter.

Conclusion

La surveillance des infrastructures informatiques peut améliorer l’efficacité administrative, garantir la continuité des activités et réduire les coûts. Il est recommandé de configurer des outils de surveillance informatique pour envoyer des alertes et des rapports afin de réagir rapidement aux incidents, prévenir les problèmes potentiels et résoudre les problèmes existants dès que possible. Utilisez NAKIVO Backup & Réplication pour protéger vos données, y compris les machines virtuelles VMware, et surveiller votre infrastructure VMware vSphere et vos tâches de protection des données.