Comment procéder à la récupération d’objets Active Directory supprimés : le guide ultime

En tant que service d’annuaire d’authentification mondial qui assure la gestion centralisée des ressources de l’infrastructure informatique, Active Directory (AD) est l’une des applications métier les plus critiques. Cela signifie qu’en cas de perturbation, une récupération rapide est essentielle pour réduire les temps d’arrêt du service. AD contient généralement une multitude d’objets organisés hiérarchiquement, certains objets dépendant d’autres. Le processus de récupération peut prendre beaucoup de temps, car vous devez récupérer une structure hiérarchique complexe et recréer certaines données manuellement. Cet article de blog explique comment récupérer des objets Active Directory qui ont été supprimés.

Principes de base de la récupération d’objets Active Directory

Vous pouvez lancer le processus de récupération AD à l’aide de l’utilitaire de sauvegarde Windows Server intégré ou d’un autre utilitaire tiers pris en charge. Active Directory propose deux méthodes de récupération principales :

- Récupération non officielle est la méthode par défaut pour la récupération d’Active Directory. Cette méthode rétablit simplement l’état du domaine au moment où la sauvegarde a été effectuée et permet à la réplication régulière de remplacer toute modification apportée ultérieurement aux objets et conteneurs.

- Récupération faisant autorité se compose de deux parties : une récupération non officielle à partir d’une sauvegarde, suivie d’une récupération officielle. La principale différence réside dans le fait que cette méthode permet d’apporter des modifications officielles aux objets et à leurs attributs dans l’ensemble du répertoire. Ce type de récupération peut affecter les comptes informatiques, les relations de confiance et l’appartenance à des groupes.

Pour choisir la bonne méthode de récupération AD, tenez compte des éléments suivants :

- La cause de la défaillance : La cause est-elle une suppression ou une modification accidentelle ou malveillante d’objets, qui ont été répliqués sur tous les contrôleurs de domaine, ou une défaillance complète de l’ensemble de la machine virtuelle ? S’il s’agit d’une suppression/modification, vous devez procéder à une récupération faisant autorité.

- Rôles et fonctions du serveur Active Directory défaillant.

Outils natifs pour restaurer les objets AD supprimés

Les objets AD supprimés ne sont pas toujours affichés dans le Utilisateurs et ordinateurs Active Directory snap-in. Vous pouvez voir le Objets supprimés conteneur contenant les objets AD supprimés et les restaurer uniquement à l’aide d’outils spéciaux.Il existe deux approches pour restaurer des objets supprimés dans Active Directory (AD) par l’intermédiaire d’outils Microsoft natifs, y compris les outils intégrés à Windows Server : avec la corbeille Active Directory et sans celle-ci. Il existe une grande différence entre ces deux approches.

Récupération sans la corbeille AD

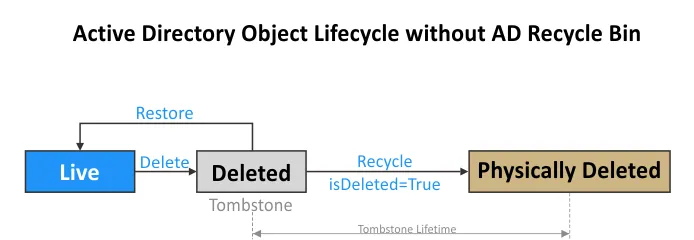

Lorsque le La corbeille AD est désactivée., le processus de suppression et de restauration des objets AD est le suivant :

- Lorsqu’un objet est supprimé, cet objet devient une pierre tombale.

- L’objet tombstone est stocké dans le Objets supprimés conteneur pour la période définie dans tombstoneDurée de vie pour le domaine actuel. La plupart des attributs sont perdus lorsque l’objet devient un tombstone, également appelé objet supprimé.

- Pendant la période de vie de la pierre tombale, la récupération de l’objet AD est possible, mais sans aucune information supplémentaire enregistrée dans ses attributs.

- Lorsque la durée de vie de la pierre tombale expire, l’objet est physiquement supprimé sans possibilité de le réaliser.

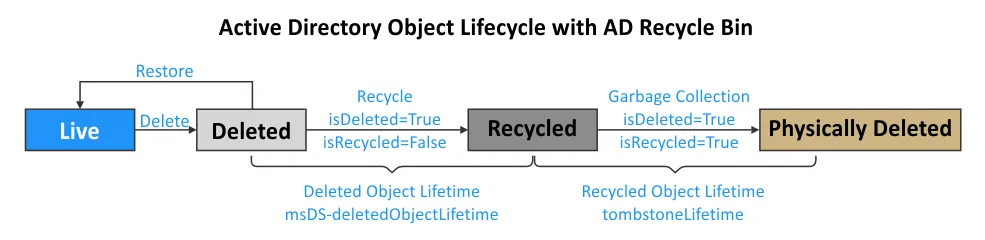

Le cycle de vie des objets Active Directory est illustré dans le diagramme ci-dessous afin d’expliquer le principe de restauration des objets AD sans la corbeille AD.

Récupération à partir de la corbeille AD

La situation change lorsque vous Activer la corbeille Active Directory:

- Lorsqu’un objet AD est supprimé, son état passe à « supprimé logiquement ». Les attributs de l’objet sont conservés pendant la période définie dans le Durée de vie des objets supprimés attribut (msDS-deletedObjectLifetime), qui est égal à Durée de vie des objets recyclés période par défaut (180 jours). Vous pouvez restaurer les objets supprimés dans Active Directory pendant cette période.

- Le estSupprimé l’attribut est défini sur Vrai. Le est recyclé l’attribut est Faux.

- Après le Durée de vie des objets supprimés à l’expiration de la période, l’état de l’objet passe de supprimé logiquement vers objet recycléL’objet recyclé est similaire à l’objet pierre tombale lorsque la corbeille AD est désactivée.

- Cet objet recyclé a toujours son emplacement dans le Objets supprimés conteneur jusqu’à ce que le Durée de vie des objets recyclés défini dans le tombstoneDurée de vie attribut expire. Par défaut, cette période est de 180 jours. Le est recyclé l’attribut est défini sur VraiLa plupart des attributs d’objet, qui sont encore conservés dans l’état supprimé logiquement, sont supprimés.

- Lorsque le Durée de vie des objets recyclés (tombstoneDurée de vie) expire, le mécanisme de collecte des déchets d’Active Directory nettoie complètement l’objet recyclé, et cet objet est physiquement supprimé. La récupération de l’objet est désormais impossible.

Corbeille Active Directory : ce que vous devez savoir

La corbeille Active Directory a été mise à disposition pour la première fois dans Windows Server 2008 R2 pour être utilisée uniquement dans PowerShell. L’interface utilisateur graphique (GUI) de la corbeille AD est disponible depuis Windows Server 2012. Par défaut, la corbeille AD est désactivée.Avant d’activer la corbeille AD, veuillez noter les points suivants :

- Une fois que vous activez la corbeille Active Directory, tous les tombstones de la forêt de domaines sont supprimés. Cela signifie que si vous supprimez des objets Active Directory puis activez la corbeille AD, il est impossible de restaurer ces objets. Pour effectuer la récupération de ces objets Active Directory supprimés, utilisez d’autres méthodes sans recourir à la corbeille, après avoir activé la corbeille.

- L’activation de la corbeille AD vous permet de restaurer les objets AD supprimés après l’activation de la corbeille AD. Activer la corbeille AD avant vous supprimez des objets AD.

- Une fois la corbeille AD activée, vous ne pouvez plus la désactiver. Cette option est irréversible. Sauvegardez votre contrôleur de domaine AD avant d’activer la corbeille AD si vous n’êtes pas certain d’avoir besoin de cette fonctionnalité de manière permanente.

- L’activation de la corbeille AD modifie le schéma Active Directory.

- Active Directory augmente en taille car les objets et leurs attributs sont temporairement conservés dans Active Directory après avoir changé d’état.

Comment restaurer des objets AD supprimés à l’aide d’outils natifs

Nous allons supprimer des objets dans Active Directory, puis voir comment les restaurer avec et sans la corbeille AD. Nous aborderons 4 méthodes natives :

- Exemple 1 : Utilisation de PowerShell

- Exemple 2 : Utilisation d’ADRestore

- Exemple 3 : Utilisation de Ldp.exe

- Exemple 4 : Restauration à partir de la corbeille AD

Les trois premiers exemples concernent la restauration d’objets AD sans la corbeille AD. Dans le quatrième exemple, nous devons activer la corbeille Active Directory, supprimer certains objets, puis les restaurer.L’environnement utilisé dans les exemples :

- Un contrôleur de domaine fonctionnant sous Windows Server 2019 qui est le seul contrôleur de domaine dans la forêt de domaines.

- Un nom de domaine est ID.TEST

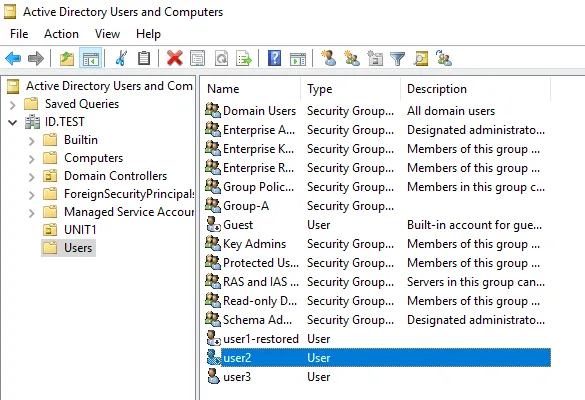

- Nous avons plusieurs utilisateurs – utilisateur1, utilisateur2, utilisateur3, etc. qui sont membres de Groupe A dans ce domaine AD.

Notez que les méthodes natives expliquées ci-dessous ne nécessitent pas d’arrêter un contrôleur de domaine et de le mettre hors ligne pour restaurer les utilisateurs AD supprimés.

Exemple 1 : Restauration d’objets AD dans PowerShell (Restore-ADObject)

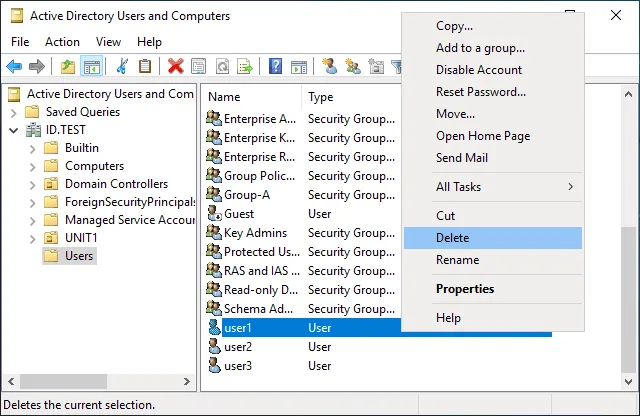

Supprimons utilisateur1 dans Active Directory, puis essayez de restaurer le utilisateur1 objet. Nous effectuons ces opérations sur le contrôleur de domaine. Procédez comme suit pour restaurer un utilisateur AD supprimé :

Procédez comme suit pour restaurer un utilisateur AD supprimé :

- Ouvrez PowerShell avec des privilèges d’administration (PowerShell élevé).

- Les objets supprimés se trouvent dans le Objets supprimés conteneur et avoir le estSupprimé flag. Affichez les objets AD supprimés à l’aide de la commande :

Get-ADObject -IncludeDeletedObjects -Filter {IsDeleted -eq $true}

- Pour restaurer un objet, nous devons enlever le estSupprimé drapeau de cet objet. Nous devons restaurer utilisateur1. Entrez la commande pour afficher tous les objets dont le nom commence par utilisateur. À cette fin, nous ajoutons ces options au filtre : {Isdeleted -eq $true -and Nom -like « utilisateur*« }

La commande suivante permet d’afficher les autres utilisateurs, tels que utilisateur2, utilisateur3, etc. s’ils ont été supprimés :Get-ADObject -IncludeDeletedObjects -Filter {Isdeleted -eq $true -and Name -like \"user*\"}

- Notez le ObjectGUID ou NomDistingué pour l’objet requis. Nous utilisons le ObjectGUID pour utilisateur1 dans notre cas :

4c723d90-5a05-47c3-9482-c05dc3c6201c

- Pour restaurer l’objet supprimé, exécutez la commande suivante :

Restore-ADObject -Identity \"GUID or DistingushedName here\" -NewName \"new_restore_name\"Dans notre cas :Restore-ADObject -Identity \"4c723d90-5a05-47c3-9482-c05dc3c6201c\" -NewName \"user1-restored\"

- Vous pouvez également définir un autre emplacement où restaurer l’objet actuel par l’option

-TargetPathclé et définir un nom distinctif (DN) pour le nouvel emplacement, par exemple :

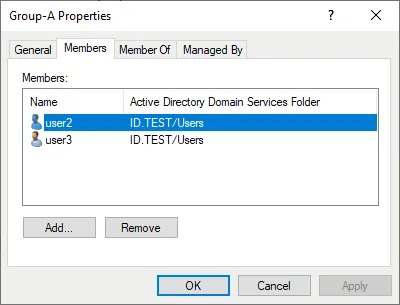

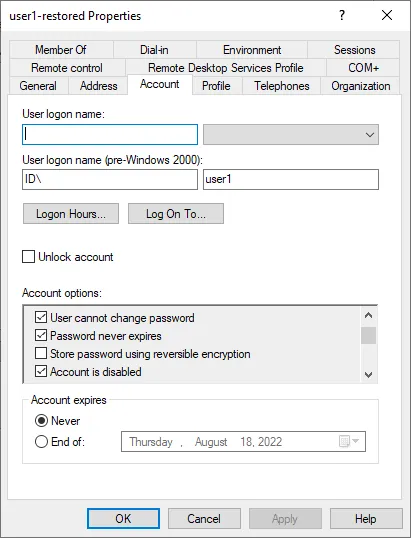

CN=Utilisateurs,DC=domaine,DC=réseauAprès avoir exécuté la commande et restauré l’objet Active Directory, nous ne voyons pas utilisateur1 dans le Utilisateurs catalogue et dans Groupe A où se trouvait cet utilisateur auparavant. En effet, presque tous les attributs d’objet sont perdus après la suppression d’un objet Active Directory sans utiliser la corbeille AD, même si l’objet lui-même a été restauré.

En effet, presque tous les attributs d’objet sont perdus après la suppression d’un objet Active Directory sans utiliser la corbeille AD, même si l’objet lui-même a été restauré. Nous pouvons trouver l’objet AD restauré utilisateur1-restauré dans le Utilisateurs du domaine groupe. Le nom de connexion de l’utilisateur est enregistré uniquement au format pré-Windows 2000. Le utilisateur1-restauré Le compte est désactivé. Le point important est que le SID d’origine est conservé et que toutes les autorisations NTFS pour les fichiers et dossiers associés à cet utilisateur restent valides.

Nous pouvons trouver l’objet AD restauré utilisateur1-restauré dans le Utilisateurs du domaine groupe. Le nom de connexion de l’utilisateur est enregistré uniquement au format pré-Windows 2000. Le utilisateur1-restauré Le compte est désactivé. Le point important est que le SID d’origine est conservé et que toutes les autorisations NTFS pour les fichiers et dossiers associés à cet utilisateur restent valides. Remarque: Si vous recréez un nouvel objet AD au lieu de restaurer un objet supprimé à partir d’un tombstone, les nouvelles valeurs pour objetGUID et objetSID Les attributs sont attribués et nécessitent la mise à jour des références à cet objet.Nous devons modifier le nom de connexion, activer le compte, mettre à jour le mot de passe et ajouter cet utilisateur à Groupe AIl y a beaucoup de travail manuel à faire pour restaurer correctement tous les attributs et toutes les adhésions.

Remarque: Si vous recréez un nouvel objet AD au lieu de restaurer un objet supprimé à partir d’un tombstone, les nouvelles valeurs pour objetGUID et objetSID Les attributs sont attribués et nécessitent la mise à jour des références à cet objet.Nous devons modifier le nom de connexion, activer le compte, mettre à jour le mot de passe et ajouter cet utilisateur à Groupe AIl y a beaucoup de travail manuel à faire pour restaurer correctement tous les attributs et toutes les adhésions.

Exemple 2 : Utilisation d’ADRestore pour restaurer des utilisateurs AD supprimés

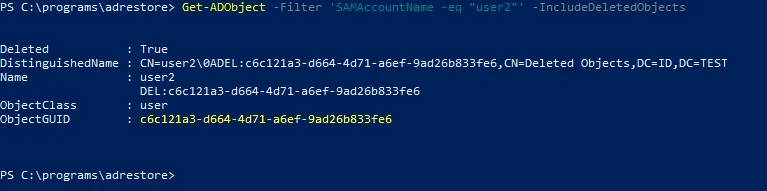

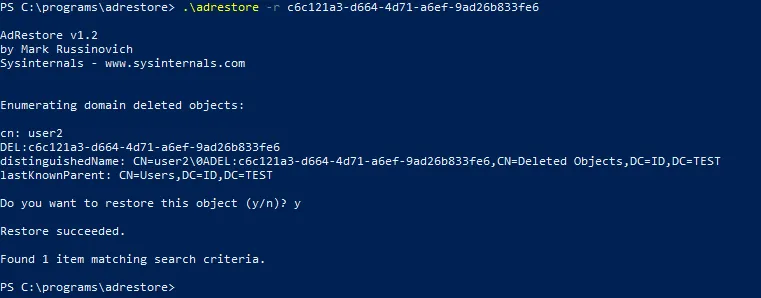

La corbeille Active Directory est toujours désactivée dans notre deuxième exemple.Utilisateur2, qui est membre de Groupe A, est supprimé.Nous sommes sur le point d’utiliser le logiciel gratuit ADRestore outil permettant de restaurer des objets supprimés dans Active Directory. Cet outil est disponible sur le site Web de Microsoft :https://docs.microsoft.com/en-us/sysinternals/downloads/adrestore

- Téléchargez l’outil et extrayez le contenu de l’archive zip dans un dossier spécifique, par exemple, C:programmesadrestore

- Accédez à ce répertoire dans PowerShell :

cd c:\programs\adrestoreNous exécutons PowerShell en tant qu’administrateur.

- Afficher les informations à propos de la suppression utilisateur2 par exemple, en spécifiant le nom d’utilisateur exact dans PowerShell avec des droits élevés :

Get-ADObject -Filter 'SAMAccountName -eq \"user2\"' -IncludeDeletedObjects Supprimé : Vrai confirme que cet utilisateur est supprimé.CN=Objets supprimés signifie que l’objet (compte utilisateur) est déplacé vers le Objets supprimés conteneur.

Supprimé : Vrai confirme que cet utilisateur est supprimé.CN=Objets supprimés signifie que l’objet (compte utilisateur) est déplacé vers le Objets supprimés conteneur.

- Notez le ObjectGUID de utilisateur2:

c6c121a3-d664-4d71-a6ef-9ad26b833fe6

- Entrez la commande pour restaurer l’objet avec adrestore par spécifiant le ObjectGUID de l’utilisateur requis :

.\adrestore -r c6c121a3-d664-4d71-a6ef-9ad26b833fe6Type y et appuyez sur Entrer pour confirmer et continuer.

- Une fois l’objet supprimé (utilisateur2) a été restauré, vérifiez cet utilisateur dans le Utilisateurs et ordinateurs Active Directory fenêtre.

Le résultat est similaire à celui du premier exemple. Le utilisateur2 est restauré sans aucune donnée supplémentaire telle que les attributs et l’appartenance à un groupe.

Exemple 3 : restaurer des utilisateurs AD supprimés avec Ldp.exe

La troisième méthode de notre guide pour restaurer un AD supprimé utilisateur3 ne nécessite pas la corbeille AD. Dans cette méthode, nous utilisons un ldp.exe Utilitaire LDAP.L’outil Ldp est un outil Microsoft natif fourni avec les systèmes d’exploitation Windows Server tels que Windows Server 2008, 2012, etc. Cet outil est un client LDAP léger doté d’une interface utilisateur graphique (GUI) de type Windows Explorer, qui vous permet d’afficher et de modifier les entrées Active Directory.

- Cliquez Commencer > Exécuter (ou appuyez sur Win+R).

- Type ldp dans le Exécuter invite et frappe Entrer.

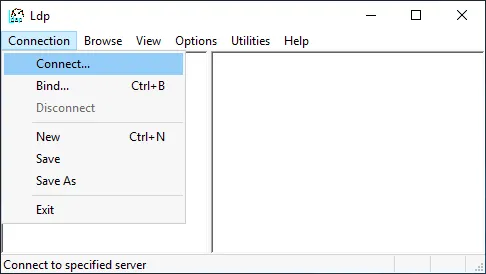

- Cliquez Connexion > Connecter dans la fenêtre principale du Ldp.

- Définissez les paramètres requis dans le Connecter fenêtre.

Serveur : Entrez l’adresse IP ou le nom de votre serveur AD DC.Port: 389 ou 636 est utilisé par défaut.Cliquez OK.

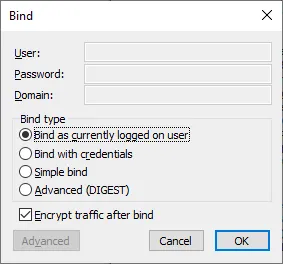

- Cliquez Connexion > Lier dans la fenêtre principale du Ldp.

- Étant donné que nous sommes connectés en tant qu’administrateur de domaine sur le contrôleur de domaine, nous sélectionnons la première option :

- Se connecter en tant qu’utilisateur actuellement connecté.

Vous pouvez utiliser la deuxième option (Se connecter avec des identifiants de connexion) et définissez un nom d’utilisateur, un mot de passe et le domaine auquel vous souhaitez vous connecter.Frapper OK continuer.

- Cliquez Options > Commandes dans la fenêtre principale du Ldp.

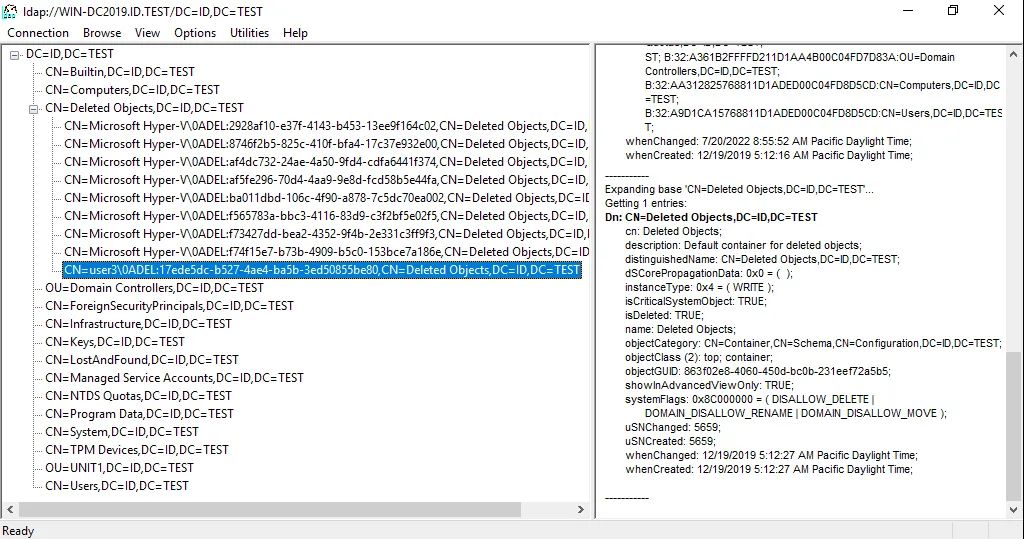

Dans PowerShell élevé, vous pouvez exécuter la commande pour afficher les informations à propos de l’utilisateur supprimé.Get-ADObject -Filter 'SAMAccountName -eq \"user3\"' -IncludeDeletedObjectsLe objetGUI de utilisateur3 est :17ede5dc-b527-4ae4-ba5b-3ed50855be80Sélectionner Récupérer les objets supprimés dans le Charger prédéfini menu déroulant du Commandes fenêtre. Appuyez sur OK.

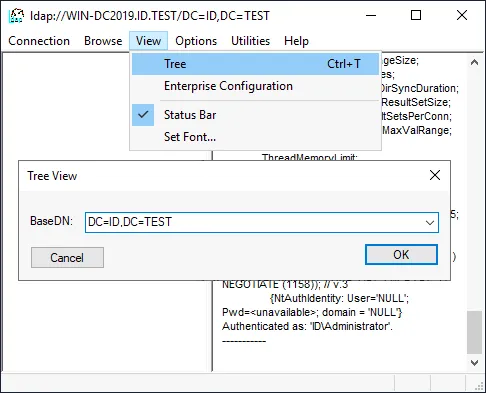

- Cliquez Afficher > Arbre dans la fenêtre principale du Ldp.

Entrez un BaseDN. Le nom de notre domaine est ID.TEST et notre BaseDN est DC=ID,DC=testFrapper OK pour continuer.

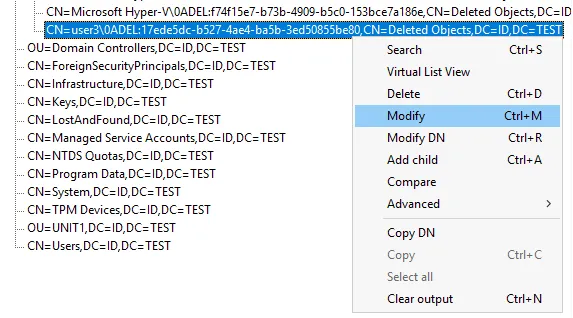

- Naviguez dans l’arborescence jusqu’à l’objet supprimé pour lequel vous souhaitez effectuer la récupération (utilisateur3 est l’objet que nous voulons restaurer à partir de la corbeille AD dans notre cas). Développez un domaine, puis développez le Objets supprimés conteneur.

Remarque : Vous pouvez voir les résultats des opérations effectuées dans le volet droit de la fenêtre.

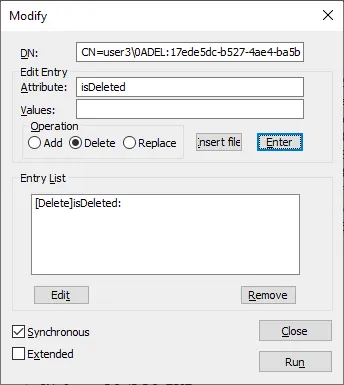

- Cliquez avec le bouton droit sur l’objet (utilisateur3 dans notre cas) et cliquez sur Modifier dans le menu contextuel.

- Le DN a déjà été sélectionné automatiquement.

Type estSupprimé dans le Modifier l’attribut d’entrée champ.Sélectionner Supprimer dans le Opération options.Cliquez sur le Entrer bouton dans cette fenêtre.

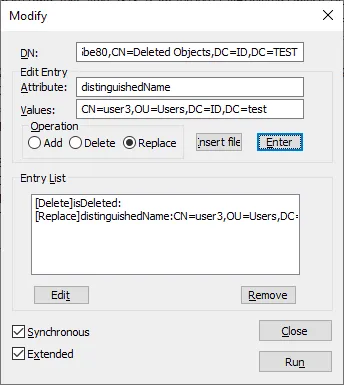

- Type nom distinctif dans le Valeurs champ.

Entrez les valeurs pour restaurer les objets, par exemple : CN=utilisateur3,OU=Utilisateurs,DC=ID,DC=testVous pouvez saisir des valeurs pour un emplacement DN personnalisé pour la restauration.Sélectionnez le Remplacer opération.Cliquez sur le Entrer bouton dans l’interface de ce Modifier fenêtre.Sélectionnez le Synchrone et Étendu case à cocher. Cliquez ensuite sur Exécuter. Après avoir restauré l’objet AD à l’emplacement sélectionné à l’aide de cette méthode et de l’outil Ldp (LDAP), les données supplémentaires avec attributs ne sont pas restaurées (mot de passe, appartenance à un groupe, etc.). Vous devez configurer ces paramètres manuellement.En général, le résultat est similaire à celui obtenu avec les deux autres méthodes, qui n’utilisent pas non plus la corbeille AD.Activons la corbeille Active Directory et observons un résultat différent lorsque vous restaurez des objets supprimés dans Active Directory.

Après avoir restauré l’objet AD à l’emplacement sélectionné à l’aide de cette méthode et de l’outil Ldp (LDAP), les données supplémentaires avec attributs ne sont pas restaurées (mot de passe, appartenance à un groupe, etc.). Vous devez configurer ces paramètres manuellement.En général, le résultat est similaire à celui obtenu avec les deux autres méthodes, qui n’utilisent pas non plus la corbeille AD.Activons la corbeille Active Directory et observons un résultat différent lorsque vous restaurez des objets supprimés dans Active Directory.

Exemple 4 : Comment restaurer à partir de la corbeille Active Directory

Avant de procéder à la récupération, voyons comment activer la corbeille AD.

Comment activer la corbeille Active Directory

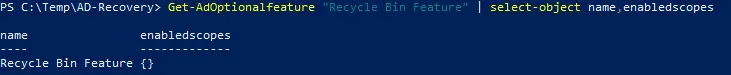

Il est recommandé de Sauvegardez votre Active Directory contrôleur de domaine avant d’activer la corbeille AD. Cela vous permettrait, si nécessaire, de revenir à l’état où la corbeille AD était désactivée et où les tombstones existaient.Exécutez la commande pour vérifier si la corbeille Active Directory est activée :Get-ADOptionalFeature \"Recycle Bin Feature\" | select-object name,EnabledScopesSi vous voyez des parenthèses vides {} Dans la sortie, la corbeille AD est désactivée. Voici les conditions à remplir pour activer la corbeille AD.

Voici les conditions à remplir pour activer la corbeille AD.

- Vous devez être connecté à Windows Server en tant qu’administrateur de domaine ou utilisateur membre du groupe Enterprise Admins ou Schema Admins.

- Le niveau fonctionnel de la forêt doit être Windows Server 2008 ou supérieur pour activer la corbeille Active Directory.

Il existe deux méthodes principales pour activer la corbeille AD : dans PowerShell et dans le Gestionnaire de serveur.1. Activation de la corbeille AD dans PowerShellExécutez les commandes suivantes pour activer la corbeille Active Directory dans PowerShell avec des droits élevés :Import-Module ActiveDirectoryEn général, la commande permettant d’activer la corbeille AD est la suivante :Enable-ADOptionalFeature 'Recycle Bin Feature' -Scope ForestOrConfigurationSet -Target Dans notre cas, la commande exacte avec notre nom de domaine spécifié est :

Enable-ADOptionalFeature -Identity 'CN=Recycle Bin Feature,CN=Optional Features,CN=Directory Service,CN=Windows NT,CN=Services,CN=ConfigurationDC=id,DC=test' -Scope ForestOrConfigurationSet -Target 'id.test'Entrez le nom de votre domaine à la place de id.test utilisé dans notre exemple.2. Activation de la corbeille AD dans le Gestionnaire de serveur

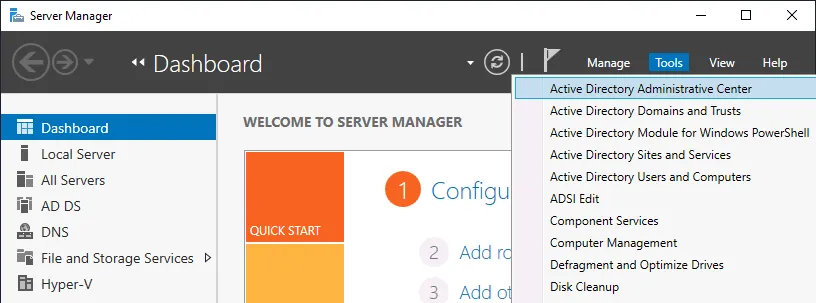

- Ouvrez le Gestionnaire de serveur. Cliquez sur Commencer et tapez gestionnaire de serveur ou appuyez sur Win+R. Dans le Exécuter fenêtre, type dsac.exe et frapper Entrer.

- Aller à Outils > Centre d’administration Active Directory dans le Gestionnaire de serveur fenêtre.

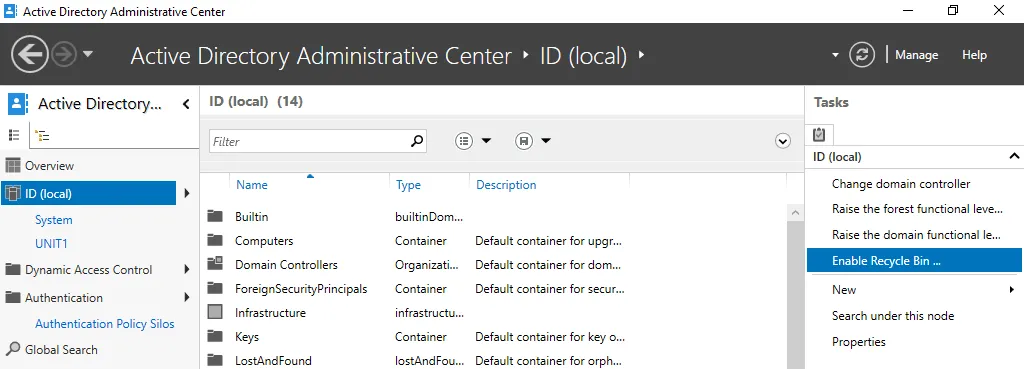

- Sélectionnez votre domaine racine forestier dans le volet gauche. Nous sélectionnons ID (local) dans notre cas.

- Cliquez Activer la corbeille dans le volet droit.

- Lisez l’avertissement et cliquez OK dans le Activer la confirmation de la corbeille fenêtre pour continuer.

- Vous devez rafraîchir la fenêtre Centre d’administration Active Directory. Cliquez sur le bouton Rafraîchir bouton situé dans le coin supérieur droit de la fenêtre du Centre d’administration.

- Après cela, le Activer la corbeille L’option devient grisée (inactive).

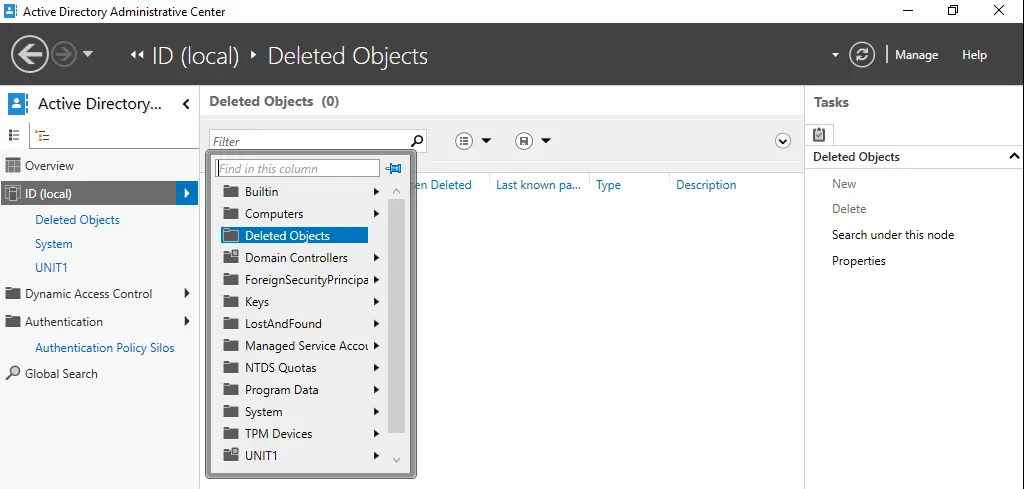

- Le Objets supprimés Le conteneur apparaît dans le menu lorsque vous cliquez sur votre domaine pour développer le contenu.

- Assurez-vous que la corbeille Active Directory est activée en exécutant la commande dans PowerShell :

Get-ADOptionalFeature \"Recycle Bin Feature\" | select-object name,EnabledScopesPour obtenir plus d’informations à propos des fonctionnalités, utilisez cette commande :Get-ADOptionalFeature -filter *

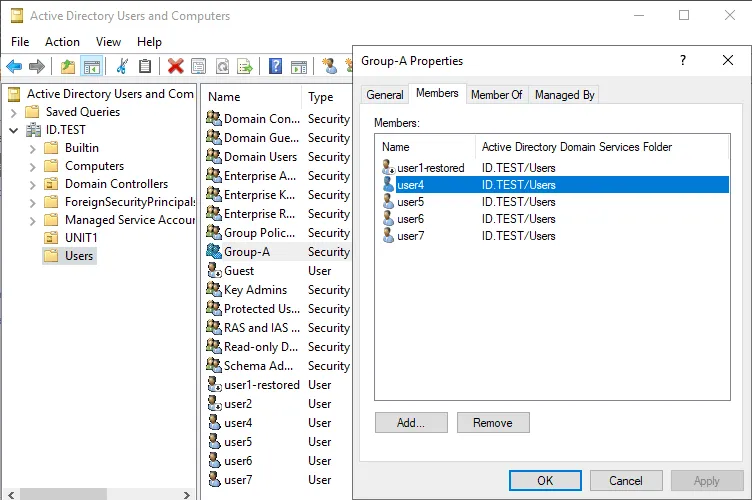

Restauration des utilisateurs à partir de la corbeille Active Directory

Supprimons utilisateur4, qui est membre de Groupe A dans notre id.test domaine, comme nous l’avons fait dans les exemples précédents avec les autres utilisateurs. Ouvrez la corbeille AD dans Gestionnaire de serveur > Centre d’administration Active Directory et sélectionnez un utilisateur supprimé. Utilisateur4 est l’objet que nous voulons restaurer à partir de la corbeille Active Directory dans notre cas.Il existe quatre options principales pour un objet Active Directory supprimé dans la corbeille :

Ouvrez la corbeille AD dans Gestionnaire de serveur > Centre d’administration Active Directory et sélectionnez un utilisateur supprimé. Utilisateur4 est l’objet que nous voulons restaurer à partir de la corbeille Active Directory dans notre cas.Il existe quatre options principales pour un objet Active Directory supprimé dans la corbeille :

- Restaurer – restaurer les objets AD supprimés dans l’unité organisationnelle d’origine

- Restaurer vers – sélectionnez une autre unité organisationnelle comme destination pour restaurer un objet AD supprimé

- Localiser le parent – Ouvrez l’unité organisationnelle d’origine dans laquelle l’objet supprimé était stocké.

- Propriétés – afficher certaines propriétés de l’objet supprimé, telles que Créé, Modifié, Nom canonique, Classe d’objet ou Mettre à jour les numéros de séquence

Pour restaurer un utilisateur à son emplacement d’origine, cliquez sur Restaurer dans le menu situé à gauche de la fenêtre. Utilisateur4 a été restauré en tant qu’objet Active Directory au même emplacement, avec toutes les données et tous les attributs associés préservés. L’appartenance au groupe est préservée, et utilisateur4 est membre de Groupe A après avoir été restauré.

Utilisateur4 a été restauré en tant qu’objet Active Directory au même emplacement, avec toutes les données et tous les attributs associés préservés. L’appartenance au groupe est préservée, et utilisateur4 est membre de Groupe A après avoir été restauré. La commande permettant de restaurer un utilisateur AD supprimé à partir de la corbeille Active Directory dans PowerShell est la suivante :

La commande permettant de restaurer un utilisateur AD supprimé à partir de la corbeille Active Directory dans PowerShell est la suivante :Get-ADObject -Filter {displayName -eq \"user4\"} -IncludeDeletedObjects | Restore-ADObjectChanger utilisateur4 vers l’objet que vous souhaitez restaurer sur votre serveur.Ainsi, la corbeille Active Directory est utile si vous n’effectuez pas de Sauvegarde Active Directory.

Comment modifier la durée de conservation dans la corbeille AD

Vous pouvez modifier certains paramètres de la corbeille Active Directory afin de pouvoir restaurer les objets supprimés dans Active Directory pendant plus longtemps. Nous allons passer en revue la modification des deux paramètres suivants :

- Durée de vie de la pierre tombale (tombstoneDurée de vie)

- Comment vérifier la durée de vie actuelle des tombstones dans PowerShell

- Comment modifier la durée de vie des tombstones dans PowerShell

- Durée de vie des objets supprimés (msDS-DuréeDeVieDesObjetsSupprimés)

Remarque : L’augmentation des valeurs de ces deux paramètres peut affecter les performances d’Active Directory.

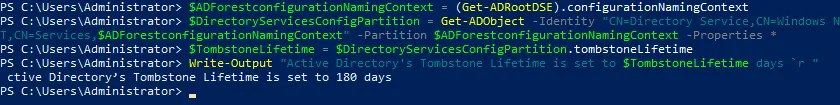

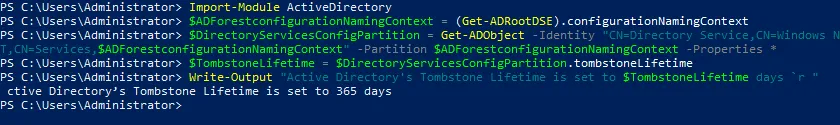

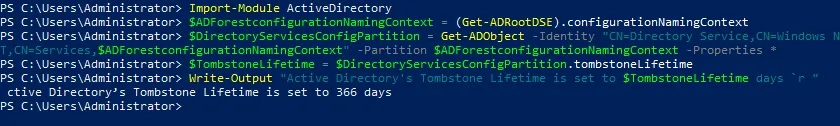

Comment vérifier la durée de vie actuelle des tombstones dans PowerShell

Affichez la durée de vie actuelle des tombstones dans PowerShell avec les privilèges élevés à l’aide de cet ensemble de commandes :

Import-Module ActiveDirectory$ADForestconfigurationNamingContext = (Get-ADRootDSE).configurationNamingContext$DirectoryServicesConfigPartition = Get-ADObject -Identity \"CN=Directory Service,CN=Windows NT,CN=Services,$ADForestconfigurationNamingContext\" -Partition $ADForestconfigurationNamingContext -Properties *$TombstoneLifetime = $DirectoryServicesConfigPartition.tombstoneLifetimeWrite-Output \"Active Directory’s Tombstone Lifetime is set to $TombstoneLifetime days `r \"- Ouvrir Modifier ADSI outil préinstallé par défaut dans Windows Server 2019.

Vous trouverez cet outil dans« C:ProgramDataMicrosoftWindowsMenu DémarrerProgrammesOutils d’administration« ou par ce chemin :%SystemRoot%\system32\adsiedit.mscVous pouvez cliquer Commencer et tapez ASDI Modifier pour exécuter rapidement l’outil.

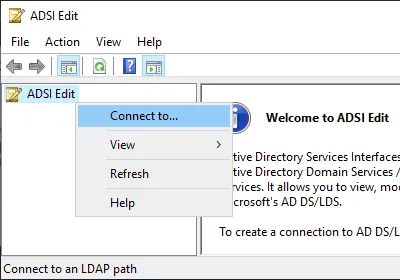

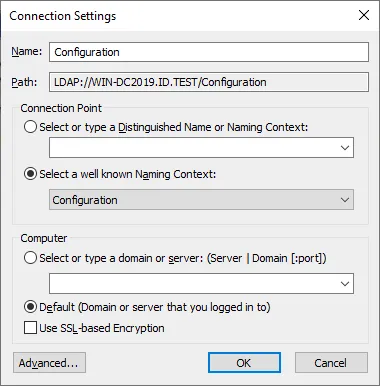

- Clic droit Modifier ADSI dans la fenêtre et cliquez sur Se connecter à dans le menu contextuel.

- Dans le Paramètres de connexion fenêtre, définissez les paramètres suivants :

- Nom: Configuration

- Point de connexion: Sélectionnez un contexte de nom bien connu. > Configuration

- Ordinateur : Par défaut

Frapper OK pour appliquer ces paramètres.

- L’arborescence contenant les paramètres de configuration Active Directory s’affiche désormais dans la fenêtre principale de l’ Modifier ADSI outil.

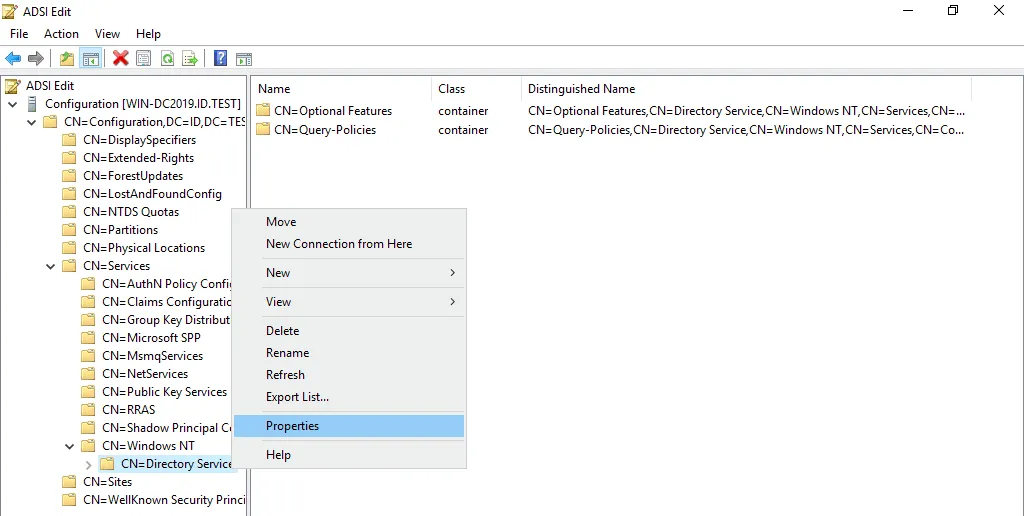

- Aller à Configuration > CN=Configuration > CN=Services > CN=Windows NT > CN=Service d’annuaire

- Clic droit CN=Service d’annuaire et dans le menu contextuel, cliquez sur Propriétés.

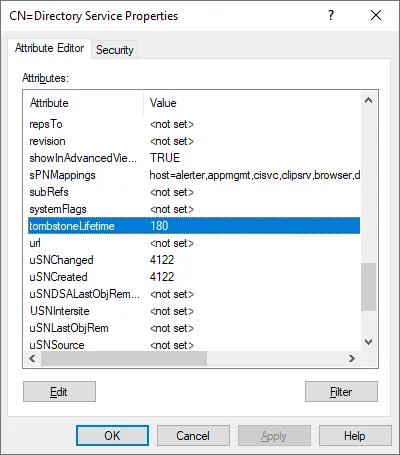

- Faites défiler la liste des propriétés et trouvez tombstoneDurée de vieComme nous l’avons vérifié précédemment, la valeur par défaut est 180 jours.

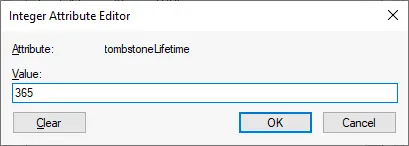

- Double-cliquez tombstoneDurée de vie pour modifier la valeur définie.

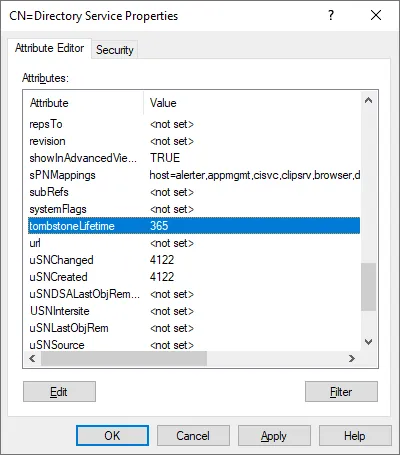

- Entrez une nouvelle valeur, par exemple, 365 et frapper OK pour enregistrer les paramètres.

Remarque : Si vous définissez la valeur sur null <non défini>, alors la durée de vie de la pierre tombale est automatiquement définie sur 60 jours, car cette période est codée en dur dans la configuration du système pour la valeur nulle.

Remarque : Si vous définissez la valeur sur null <non défini>, alors la durée de vie de la pierre tombale est automatiquement définie sur 60 jours, car cette période est codée en dur dans la configuration du système pour la valeur nulle.

- La nouvelle valeur est définie.

- Cliquez OK pour enregistrer les paramètres et fermer le Propriétés fenêtre.

Vous pouvez vous assurer que la valeur a été définie dans PowerShell par l’ensemble de commandes expliqué ci-dessus.

Comment modifier la durée de vie d’une pierre tombale dans PowerShell

Ouvrez PowerShell en tant qu’administrateur.Exécutez une série de commandes pour définir une nouvelle valeur de durée de vie des tombstones dans PowerShell avec des privilèges élevés :

Import-Module ActiveDirectory$ADForestconfigurationNamingContext = (Get-ADRootDSE).configurationNamingContextSet-ADObject -Identity \"CN=Directory Service,CN=Windows NT,CN=Services,$ADForestconfigurationNamingContext\" -Partition $ADForestconfigurationNamingContext -Replace @{tombstonelifetime='366'}Vérifiez la durée de vie mise à jour des tombstones par l’ensemble de commandes approprié expliqué dans la section précédente.

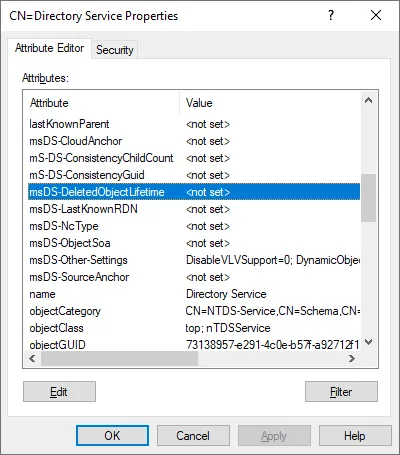

Comment modifier la durée de vie des objets supprimés

Le msDS-deletedObjectLifetime L’attribut détermine la durée de vie de l’objet supprimé. Vous pouvez modifier ce paramètre à l’aide de la commande ASDI Modifier outil comme nous l’avons fait lors de la modification du paramètre de durée de vie de la pierre tombale.Allez à :Configuration > CN=Configuration,DC=ID,DC=test > CN=Services > CN = Windows NT > CN=Service d’annuaireDans le CN=Service d’annuaire, localisez l’emplacement msDS-deletedObjectLifetime Attribut et modifiez la valeur. La valeur est définie sur null.

Les limites des outils natifs de récupération AD

Résumons les limites liées à l’utilisation des outils et méthodes natifs de récupération AD :

- Cela implique beaucoup de travail manuel, comme l’exécution de commandes ou la configuration des paramètres nécessaires dans l’interface graphique des utilitaires fournis.

- Les processus de recherche et de récupération peuvent prendre beaucoup de temps.

- Les mots de passe des utilisateurs ne sont pas conservés après la récupération. Vous devez réinitialiser le mot de passe de chaque utilisateur.

- Vous devez ajouter manuellement certains objets ou attributs pour les objets restaurés.

- La corbeille Active Directory améliore le processus de restauration des objets AD et restaure la plupart des attributs des objets. Cependant, cette fonctionnalité n’est d’aucune utilité si elle n’est pas activée avant la suppression des objets.

- Lorsque vous activez la corbeille Active Directory, la taille de l’arborescence d’informations d’annuaire (DIT) augmente.

- Vous ne pouvez pas réaliser la récupération des objets Active Directory supprimés si le délai écoulé depuis leur suppression dépasse la durée de vie des tombstones.

Heureusement, vous pouvez contourner les limitations de temps de la corbeille AD grâce aux sauvegardes Active Directory.

Restauration d’objets AD à partir d’une sauvegarde

La récupération d’objets Active Directory supprimés à partir d’une sauvegarde est la méthode la plus fiable et vous permet de restaurer des objets AD supprimés, que la corbeille AD soit activée ou non. La méthode de sauvegarde consiste à sauvegarder Active Directory ou l’ensemble du contrôleur de domaine fonctionnant sur un serveur physique ou une machine virtuelle.Nous vous expliquons comment réaliser la récupération d’objets Active Directory supprimés à partir d’une sauvegarde à l’aide de la solution universelle de protection des données. NAKIVO Backup & Replication:

- Nous avons déjà effectué une sauvegarde du contrôleur de domaine Active Directory. Dans notre exemple, le contrôleur de domaine est installé sur une machine virtuelle (VM) dans VMware vSphere, et nous avons sauvegardé l’intégralité de la VM.

- Le système d’exploitation est Windows Server 2019, comme dans les exemples précédents de cet article.

- Le nom de domaine est domaine1.local dans cet exemple, mais les autres paramètres du domaine sont identiques à ceux du précédent.

Conditions à remplir

Les conditions à remplir pour le serveur sur lequel vous restaurez les objets AD supprimés sont les suivantes :

- Visual C++ Redistributable pour Visual Studio 2015 doit être installé. Le vc_redist.x86.exe (v.2015) est disponible sur le site Web de Microsoft.

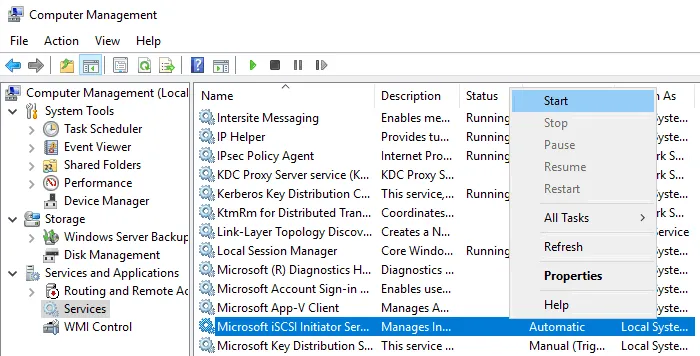

- Le service initiateur iSCSI doit être démarré.

- Le port TCP 5000 doit être ouvert.

- Le module Active Directory pour PowerShell doit être installé.

Suppression d’objets AD

Supprimons l’unité organisationnelle. unité 1 dans notre domaine, qui est domaine1.local. L’unité organisationnelle contient trois utilisateurs : utilisateur1, utilisateur2 et utilisateur3.

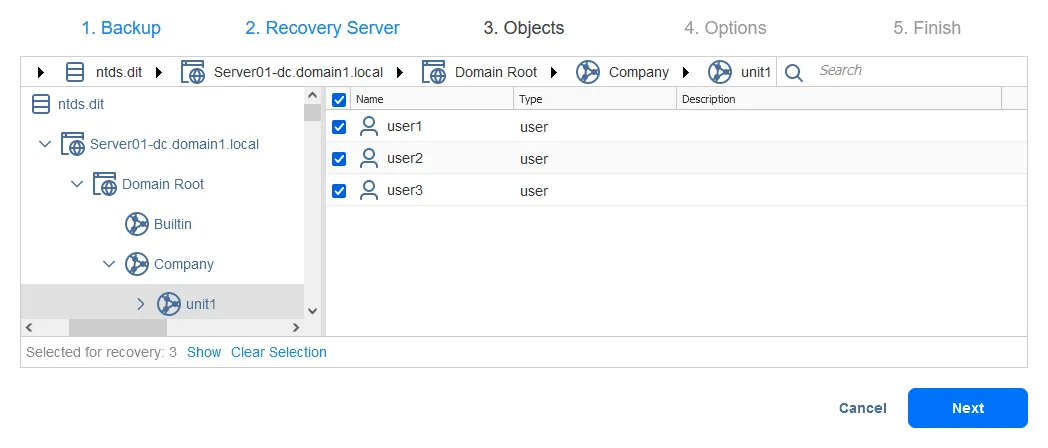

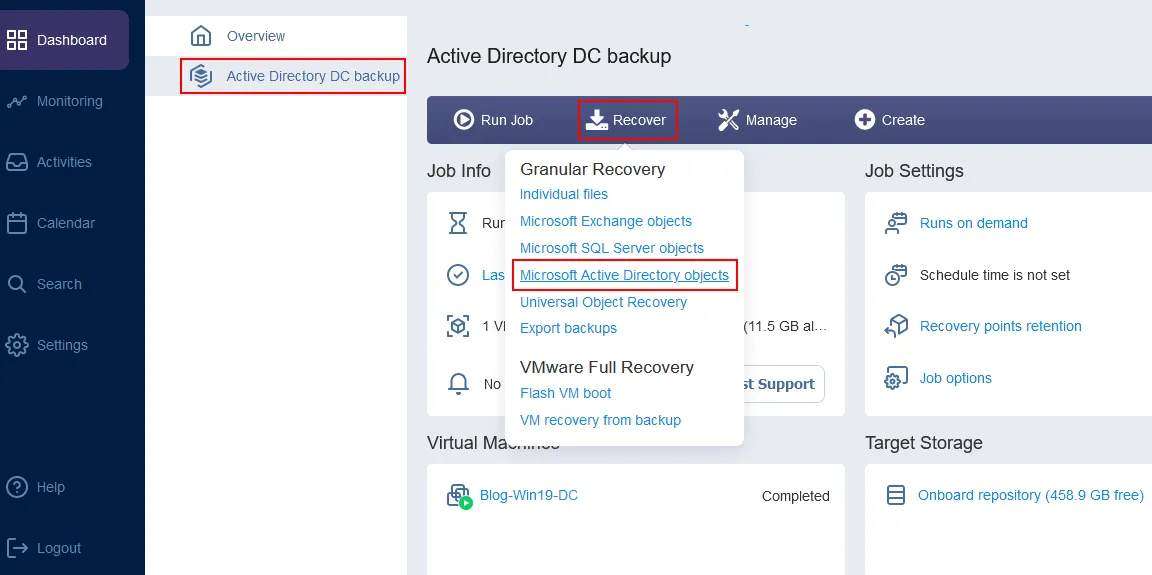

Restauration d’objets AD supprimés à partir d’une sauvegarde

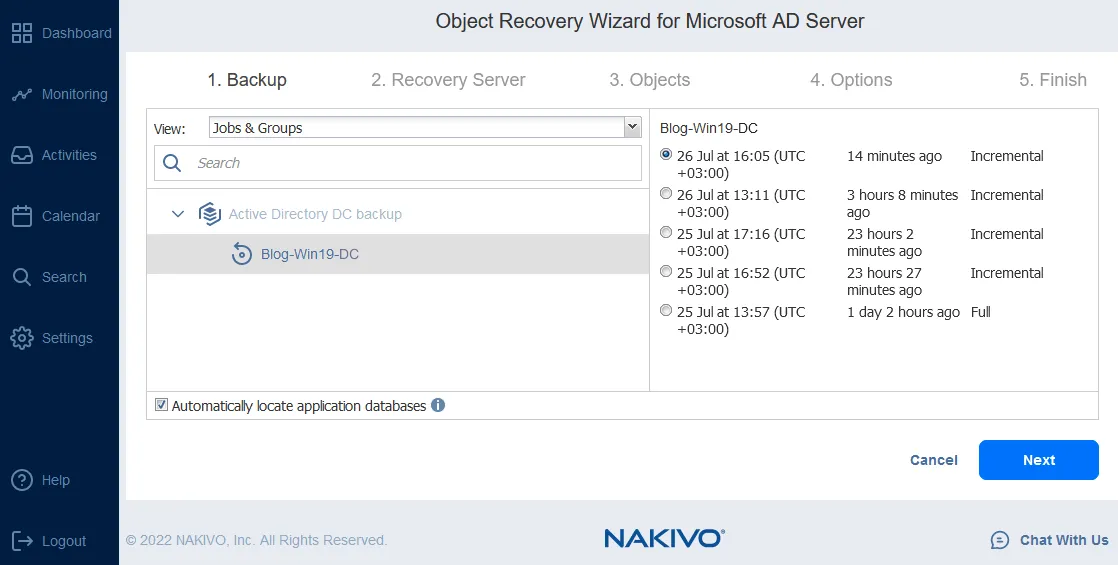

Ouvrez l’interface Web de la solution de sauvegarde NAKIVO.Sélectionnez la tâche de sauvegarde VMware vSphere VM qui contient la sauvegarde du contrôleur de domaine Active Directory.Cliquez sur Récupération > Objets Microsoft Active Directory. L’assistant de récupération d’objets pour le serveur Microsoft AD s’ouvre.

L’assistant de récupération d’objets pour le serveur Microsoft AD s’ouvre.

- La sauvegarde. Sélectionnez la machine virtuelle requise dans la sauvegarde sélectionnée. Sélectionnez ensuite un point de récupération. Dans notre cas, la sauvegarde contient une machine virtuelle avec un serveur AD (le VM-Name de la machine virtuelle est Blog-Win19-DC) et nous sélectionnons le dernier point de récupération.

Cliquez Suivant à chaque étape pour continuer.

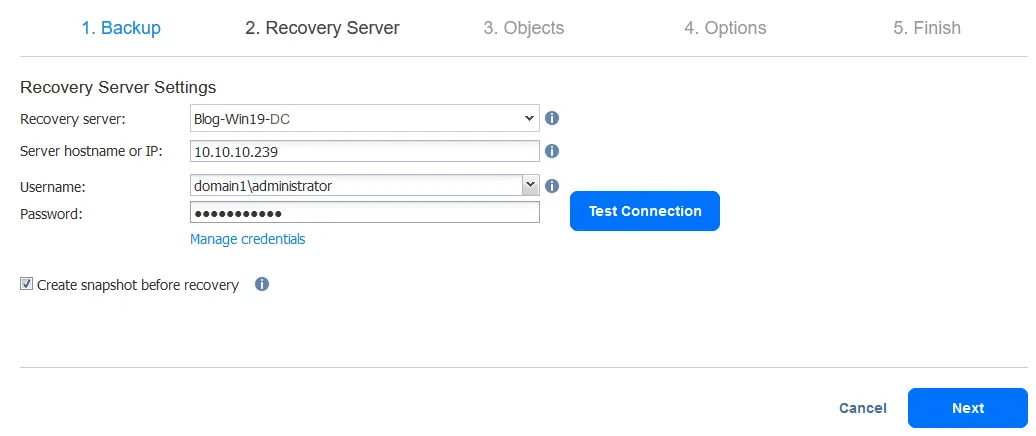

- Serveur de récupération. Sélectionnez les paramètres du serveur de récupération :

- Serveur de récupération: Sélectionnez un serveur de récupération comme destination pour restaurer les objets AD supprimés. Nous récupérons ces objets sur la même machine virtuelle. Vous pouvez développer la liste et sélectionner un serveur ou une machine virtuelle dans votre inventaire.

- Nom d’hôte ou adresse IP du serveur: Entrez le nom d’hôte ou l’adresse IP de la machine virtuelle ou du serveur sélectionné.

- Nom d’utilisateur: Entrez le nom d’utilisateur d’un administrateur de domaine ou d’autres utilisateurs disposant des autorisations appropriées dans un domaine. Dans notre exemple, le nom d’utilisateur est domaine1administrateur

- Mot de passe: Entrez le mot de passe de l’utilisateur défini.

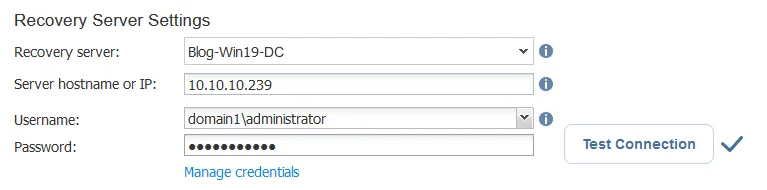

Cliquez Connexion de test. Si vous avez réussi le test, cliquez sur Suivant.

Cliquez Connexion de test. Si vous avez réussi le test, cliquez sur Suivant.

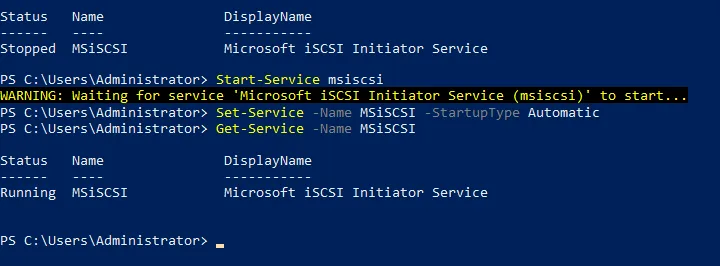

Vous pouvez également démarrer le service dans PowerShell :

Vous pouvez également démarrer le service dans PowerShell :

- Vérifiez le statut du service initiateur iSCSI :

Get-Service -Name MSiSCSI

- Démarrez le service iSCSI :

Start-Service msiscsi

- Définissez le type de démarrage du service sur automatique :

Set-Service -Name MSiSCSI -StartupType Automatic

- Vérifiez si le service initiateur iSCSI a été démarré :

- ObjetsSélectionnez les objets AD que vous souhaitez restaurer. Il est possible de réaliser la récupération de plusieurs objets à la fois avec un haut niveau d’automatisation. Nous voulons récupérer les comptes AD supprimés.

/etc/init.d/iscsid start- Options. Sélectionnez les options de récupération AD à cette étape. Toutes les options possibles sont répertoriées ci-dessous.

- Type de récupération:

- Récupération à l’emplacement d’origine

- Exportation

- Récupération d’un objet utilisateur:

- L’utilisateur sera désactivé.

- L’utilisateur doit modifier son mot de passe lors de sa connexion suivante.

- Comportement de remplacement:

- Renommer l’élément récupéré si cet élément existe

- Ignorer l’élément récupéré s’il existe

- Remplacer l’élément d’origine s’il existe

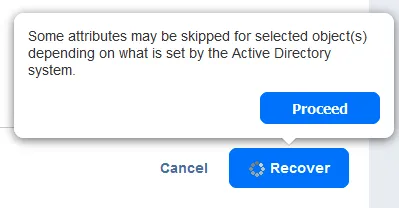

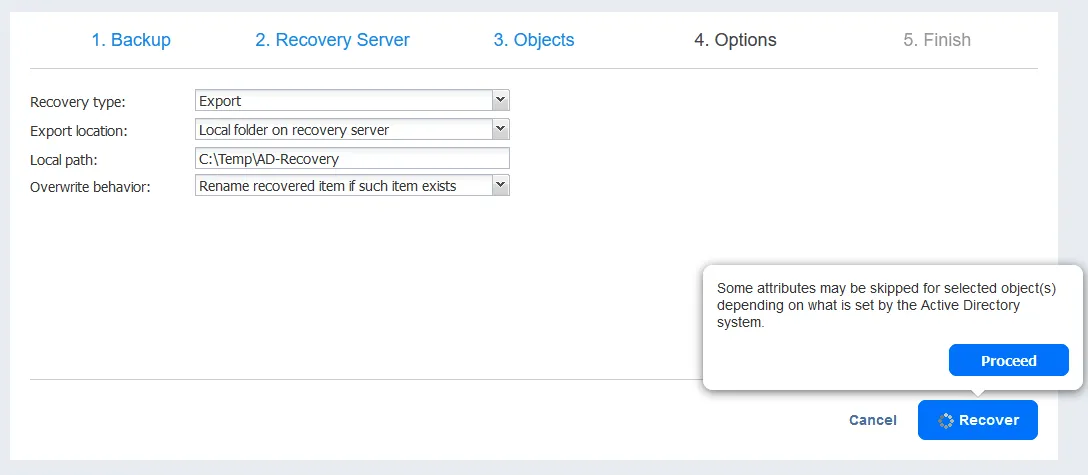

Dans cet exemple de récupération AD, nous récupérons les éléments à leur emplacement d’origine et sélectionnons les options, comme vous pouvez le voir dans la capture d’écran ci-dessous. Cliquez Récupération, lisez la notification et cliquez sur Procéder.

Cliquez Récupération, lisez la notification et cliquez sur Procéder.

- Terminer. La récupération des objets Active Directory a commencé. Veuillez patienter jusqu’à la fin du processus de récupération.

Une fois le processus de restauration des objets AD terminé par cette méthode, nous pouvons ouvrir Utilisateurs et ordinateurs Active Directory sur notre serveur Windows Server 2019 et vérifier si une unité organisationnelle AD supprimée (unité 1) a fait l’objet d’une récupération avec des objets enfants.Comme vous pouvez le voir sur la capture d’écran ci-dessous, tous les utilisateurs enregistrés dans unité 1 La récupération a eu lieu. La plupart de leurs attributs, y compris leur appartenance à un groupe, ont été conservés. Il nous suffit de réinitialiser les mots de passe et d’activer ces comptes utilisateurs.

Récupération avancée d’AD à partir d’une sauvegarde

Vous devrez peut-être effectuer une récupération avancée d’Active Directory et récupérer des objets Active Directory supprimés à partir d’une sauvegarde avec des paramètres hautement personnalisés. Par exemple, vous pouvez exporter des objets AD d’une sauvegarde vers un serveur personnalisé, modifier leurs paramètres et les importer à l’emplacement souhaité.La solution universelle de protection des données de NAKIVO vous permet d’effectuer de telles tâches. Voyons un exemple.

Exportation d’objets AD à partir d’une sauvegarde

Les premières étapes du flux de travail dans l’interface Web sont identiques à celles expliquées dans la section précédente de cet article. Passons directement à la troisième étape de l’assistant de récupération d’objets. La différence dans le flux de travail avancé de récupération AD commence à partir de cette étape.

- Objets. Sélectionnons d’autres objets Active Directory pour la récupération dans cet exemple. Nous voulons restaurer les utilisateurs AD supprimés. Parcourons les fichiers pour trouver Utilisateurs et sélectionnez utilisateur10. Nous pouvons sélectionner plusieurs objets AD dans le Utilisateurs répertoire à utiliser pour la récupération à partir d’une sauvegarde.

- Options. Nous sélectionnons Exporter les objets Active Directory sélectionnés que nous voulons restaurer. Nous voulons exporter les objets vers le dossier local sur le serveur de récupération et tous nos paramètres pour cette étape sont les suivants.

- Type de récupération: Exportation

- Emplacement d’exportation: Dossier local sur le serveur de récupération

- Chemin local: C:TempRécupération AD

- Comportement de remplacement: Renommer l’élément récupéré si cet élément existe

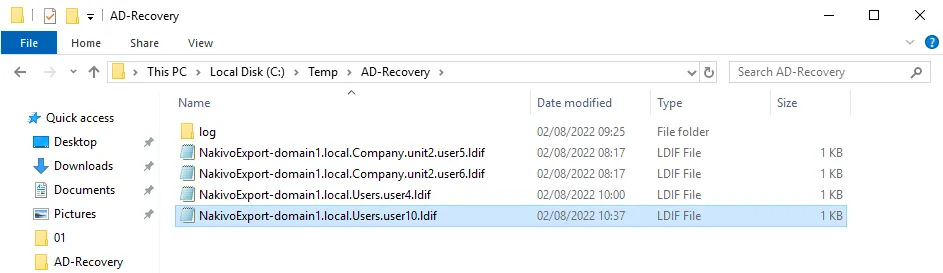

Cliquez Récupération et Procéder continuer. Attendez que la tâche de récupération soit terminée et que les objets Active Directory sélectionnés soient exportés vers l’emplacement de destination.Une fois le processus d’exportation terminé, nous pouvons voir nos objets Active Directory dans le C :TempAD-Récupération dossier. Chaque objet AD est exporté sous forme de fichier LDIF distinct.

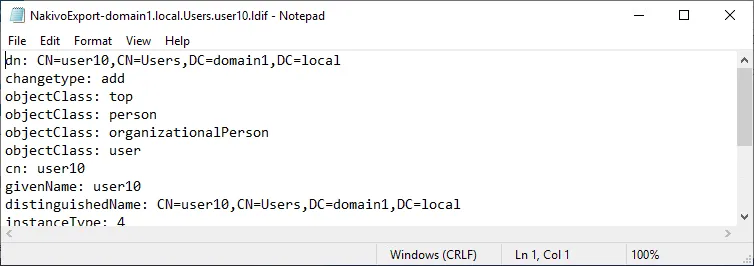

Attendez que la tâche de récupération soit terminée et que les objets Active Directory sélectionnés soient exportés vers l’emplacement de destination.Une fois le processus d’exportation terminé, nous pouvons voir nos objets Active Directory dans le C :TempAD-Récupération dossier. Chaque objet AD est exporté sous forme de fichier LDIF distinct. Un fichier LDIF est un fichier texte modifiable qui contient les informations relatives à l’objet Active Directory exporté. Essayons de restaurer un utilisateur AD supprimé, qui est utilisateur10 dans notre cas. Vous pouvez voir un exemple du contenu du fichier LDIF dans la capture d’écran ci-dessous.

Un fichier LDIF est un fichier texte modifiable qui contient les informations relatives à l’objet Active Directory exporté. Essayons de restaurer un utilisateur AD supprimé, qui est utilisateur10 dans notre cas. Vous pouvez voir un exemple du contenu du fichier LDIF dans la capture d’écran ci-dessous. Ldifde est l’utilitaire natif de Windows Server qui permet d’exporter/importer des objets Active Directory vers/depuis .LDIF fichiers. Cependant, vous devez remplir certaines conditions à remplir pour utiliser cet outil, telles que l’installation d’un rôle de serveur d’autorité de certification (CA).

Ldifde est l’utilitaire natif de Windows Server qui permet d’exporter/importer des objets Active Directory vers/depuis .LDIF fichiers. Cependant, vous devez remplir certaines conditions à remplir pour utiliser cet outil, telles que l’installation d’un rôle de serveur d’autorité de certification (CA).

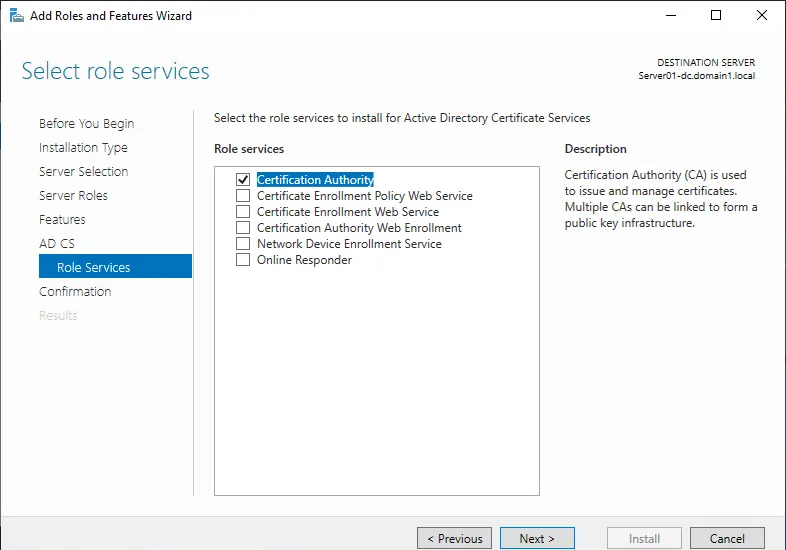

Préparation de Windows Server pour la restauration d’objets AD

Avant de commencer, assurez-vous que le serveur Active Directory dispose d’un rôle CA. Cela sera nécessaire pour une connexion LDAP sécurisée. Vous pouvez activer ce rôle dans Gestionnaire de serveur par l’utilisation du Ajouter des rôles et des fonctionnalités assistant. Le processus d’ajout de ce rôle est standard et nous nous concentrerons uniquement sur les principales étapes de l’ajout de ce rôle.Sélectionnez le Services de certificats Active Directory case à cocher à l’adresse Rôles du serveur étape du Ajouter des rôles et des fonctionnalités assistant. Sélectionner Autorité de certification dans le Étape Services de rôle.

Sélectionner Autorité de certification dans le Étape Services de rôle. Après avoir terminé toutes les étapes de l’assistant, vous devez effectuer une configuration post-déploiement pour le rôle installé.

Après avoir terminé toutes les étapes de l’assistant, vous devez effectuer une configuration post-déploiement pour le rôle installé. Suivez les étapes standard de l’assistant de configuration AD CS :

Suivez les étapes standard de l’assistant de configuration AD CS :

- Identifiants de connexion. Entrez les identifiants de connexion d’un administrateur de domaine (domain1administrator dans notre cas).

- Services de rôle. Assurez-vous que l’option Autorité de certification est sélectionnée.

- Type de configuration. Sélectionnez CA d’entreprise.

- Type CA. Sélectionnez CA racine.

- Clé privée. Sélectionnez Créer une nouvelle clé privée.

- Cryptographie. Vous pouvez utiliser les paramètres par défaut.

- Nom de l’autorité de certification. Assurez-vous que le nom de l’autorité de certification est correct pour votre domaine.

- Période de validité. Définissez une période, par exemple 5 ans.

- Base de données des certificats. Utiliser les paramètres par défaut.

Redémarrez le serveur Windows pour que les modifications prennent effet après avoir terminé l’assistant de configuration AD CS.

Redémarrez le serveur Windows pour que les modifications prennent effet après avoir terminé l’assistant de configuration AD CS.

Fin de la récupération AD

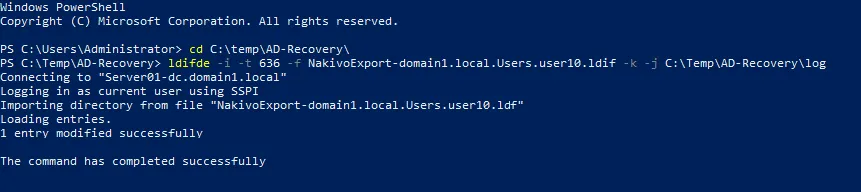

Nous pouvons désormais utiliser l’outil en ligne de commande Ldifde dans Windows PowerShell pour restaurer les objets supprimés dans Active Directory par importation. Comme vous vous en souvenez, nous les avons préalablement exportés à partir de sauvegardes.

- Ouvrez PowerShell en tant qu’administrateur.

- Accédez à l’emplacement où se trouvent les fichiers LDIF des éléments lors de la phase de récupération :

cd C:\Temp\AD-Recovery

- La commande permettant d’importer les objets AD à partir du fichier LDIF afin de les restaurer est la suivante :

ldifde -i -t 636 -f filename.ldif -k -j logfolderOù nom_fichier.ldif est le chemin d’accès au fichier ldif, et dossier journal est le chemin d’accès au dossier dans lequel les journaux de processus seront enregistrés. Le -t 636 option désigne le port TCP 636 utilisé pour la connexion sécurisée avec le serveur AD. Dans notre cas, la commande permettant de restaurer les objets AD supprimés en les important est la suivante :ldifde -i -t 636 -f NakivoExport-domain1.local.Users.user10.ldif -k -j C:\Temp\AD-Recovery\LogNous restaurons utilisateur10. L’exemple de sortie de la console PowerShell si l’importation réussit est affiché dans la capture d’écran ci-dessous. Remarque : Si vous utilisez le ldifde outil pour exporter manuellement des objets Active Directory, utilisez des filtres. Tous les attributs des objets AD ne peuvent pas être importés par l’administrateur. Certains attributs sont protégés et seuls les droits du système permettent de les importer. Dans ce cas, vous pouvez voir des messages d’erreur tels que L’attribut est géré par le gestionnaire de comptes de sécurité (SAM).), problème 5003 (WILL_NOT_PERFORM) et d’autres lorsque vous essayez d’importer des objets à partir de fichiers LDIF.Si vous exportez un objet tel qu’un utilisateur ou un groupe avec tous ses attributs, vous devrez peut-être enlever manuellement certains attributs tels que objetGUID, objetSid, sAMAccountType, et d’autres dans le fichier .LDIF en supprimant les lignes appropriées par l’importation. Sinon, vous ne pourrez pas importer l’objet avec le ldifde outil.Gardez ces aspects à l’esprit lorsque vous utilisez la fonctionnalité d’exportation/importation du ldifde outil de sauvegarde et de récupération sans solution de sauvegarde dédiée. Il est préférable d’utiliser une solution de sauvegarde spécialisée pour protéger l’ensemble du serveur Active Directory ou de la machine virtuelle, avec la possibilité d’effectuer rapidement et facilement une récupération complète et une récupération granulaire des objets AD.

Remarque : Si vous utilisez le ldifde outil pour exporter manuellement des objets Active Directory, utilisez des filtres. Tous les attributs des objets AD ne peuvent pas être importés par l’administrateur. Certains attributs sont protégés et seuls les droits du système permettent de les importer. Dans ce cas, vous pouvez voir des messages d’erreur tels que L’attribut est géré par le gestionnaire de comptes de sécurité (SAM).), problème 5003 (WILL_NOT_PERFORM) et d’autres lorsque vous essayez d’importer des objets à partir de fichiers LDIF.Si vous exportez un objet tel qu’un utilisateur ou un groupe avec tous ses attributs, vous devrez peut-être enlever manuellement certains attributs tels que objetGUID, objetSid, sAMAccountType, et d’autres dans le fichier .LDIF en supprimant les lignes appropriées par l’importation. Sinon, vous ne pourrez pas importer l’objet avec le ldifde outil.Gardez ces aspects à l’esprit lorsque vous utilisez la fonctionnalité d’exportation/importation du ldifde outil de sauvegarde et de récupération sans solution de sauvegarde dédiée. Il est préférable d’utiliser une solution de sauvegarde spécialisée pour protéger l’ensemble du serveur Active Directory ou de la machine virtuelle, avec la possibilité d’effectuer rapidement et facilement une récupération complète et une récupération granulaire des objets AD.

Conclusion

Le moyen fiable de protéger les données et les applications, y compris Active Directory et tous les éléments qu’il contient, consiste à effectuer régulièrement des sauvegardes appropriées et à stocker ces sauvegardes selon une politique de conservation rationnelle. Une solution de sauvegarde spécialisée est utile dans ce cas. NAKIVO Backup & Replication est la solution universelle de protection des données qui est cohérente avec les applications et prend en charge la récupération complète et la récupération granulaire des fichiers et des objets, y compris dans Active Directory.