Arten von Netzwerktopologien erklärt

Beim Aufbau eines Computernetzwerks müssen Sie festlegen, welche Netzwerktopologie Sie verwenden möchten. Heutzutage gibt es mehrere Arten von Netzwerktopologien, die jeweils ihre Vor- und Nachteile haben. Die von Ihnen gewählte Topologie bestimmt die optimale Leistung Ihres Netzwerks, die Skalierbarkeitsoptionen, die Wartungsfreundlichkeit und die Kosten für den Aufbau des Netzwerks. Deshalb ist es wichtig, den richtigen Netzwerktopologietyp auszuwählen.

Dieser Blogbeitrag behandelt die Arten von Netzwerktopologien, ihre Vor- und Nachteile. Er enthält auch Empfehlungen, welche Netzwerktopologie in verschiedenen Szenarien verwendet werden sollte. Praktische Beispiele für die Verwendung einer bestimmten Art von Netzwerktopologien können Ihnen helfen zu verstehen, wann jede Topologie angewendet werden kann.

Was ist eine Netzwerktopologie?

Die Netzwerktopologie oder Netzwerkkonfiguration definiert die Struktur des Netzwerks und wie die Netzwerkkomponenten miteinander verbunden sind. Netzwerktopologietypen werden der Einfachheit und Übersichtlichkeit halber in Netzwerktopologiediagrammen dargestellt. Es gibt zwei Arten von Netzwerktopologien: physische und logische.

Die physische Topologie beschreibt, wie Netzwerkgeräte (sogenannte Computer, Stationen oder Knoten) in einem Computernetzwerk physisch miteinander verbunden sind. Das geometrische Schema, die Verbindungen, die Zusammenschaltungen, der Standort der Geräte, die Anzahl der verwendeten Netzwerkadapter, die Arten der Netzwerkadapter, die Art der Kabel, die Kabelanschlüsse und andere Netzwerkgeräte sind die Aspekte der physischen Netzwerktopologie.

Logische Topologie stellt den Datenfluss von einer Station zur anderen dar, wie die Daten übertragen und empfangen werden, den Weg der Daten im Netzwerk und welche Protokolle verwendet werden. Die logische Netzwerktopologie erklärt, wie Daten über eine physische Topologie übertragen werden. Cloud- und Virtuelles Netzwerk-Ressourcen sind Teil der logischen Topologie.

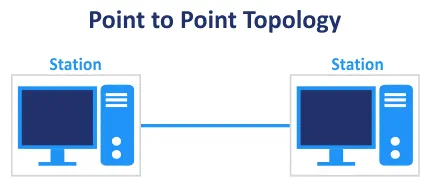

Punkt-zu-Punkt-Netzwerktopologie

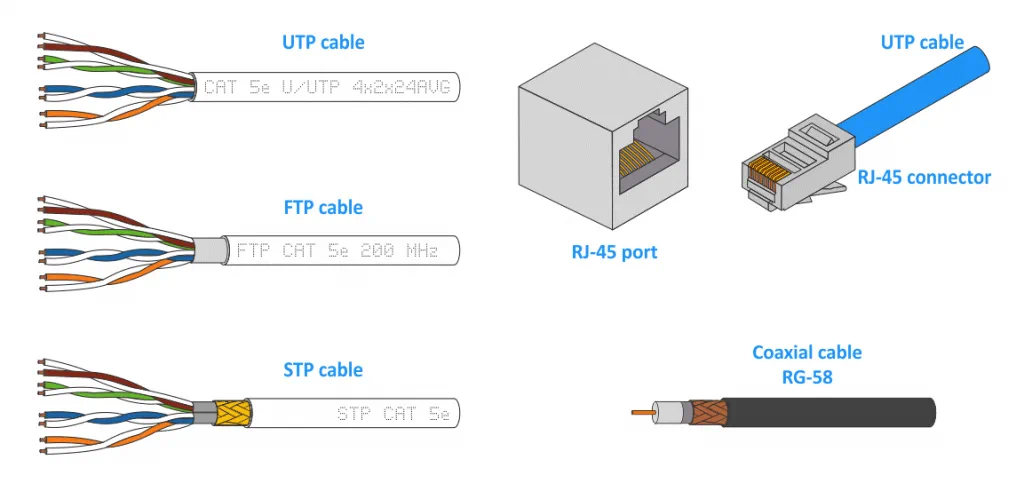

Die Punkt-zu-Punkt-Netzwerktopologie ist die einfachste Netzwerktopologie, die verwendet wird, wenn nur zwei Computer oder andere Netzwerkgeräte miteinander verbunden sind. In diesem Verwendungsfall wird ein einziges Kabel verwendet. Das gängigste Beispiel für eine Punkt-zu-Punkt-Netzwerktopologie ist das Verbinden zweier Computer (die über Ethernet-Netzwerkadapter mit RJ-45-Ports verfügen) mit einem verdrillten Doppelkabel (UTP Cat 5e, FTP Cat 5e, STP Cat 5e usw.). Die Punkt-zu-Punkt-Topologie wird auch als P2P-Topologie bezeichnet.

Weitere Informationen zu den verschiedenen Kabeltypen finden Sie im letzten Abschnitt des Blogbeitrags unter .

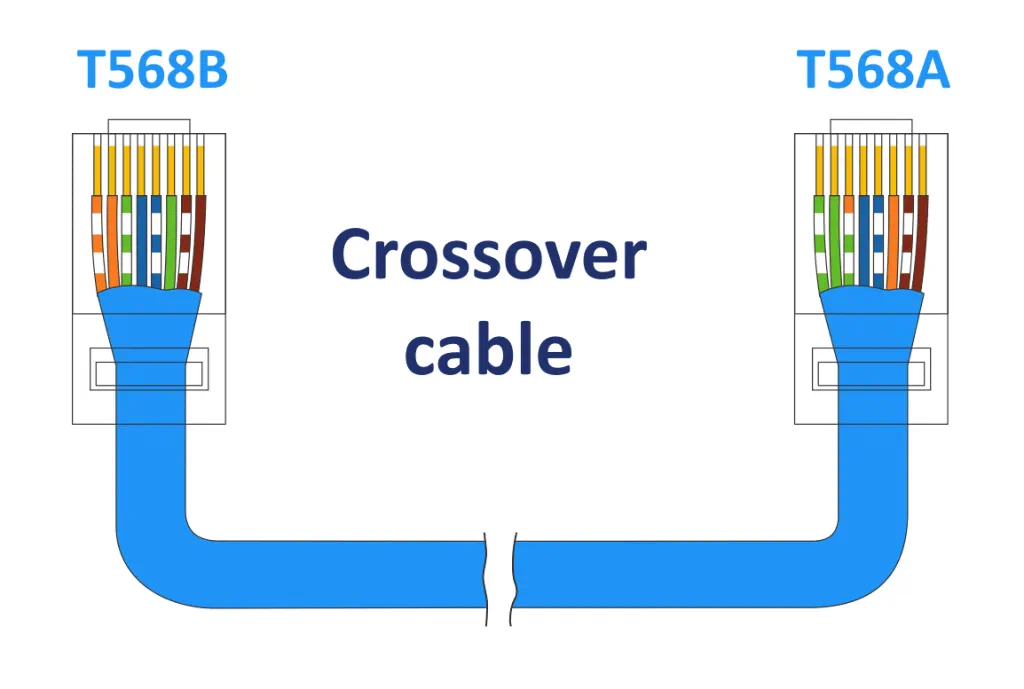

Ein Ethernet-Crossover-Kabel der Kategorie 5e ist ein Kabel mit vier verdrillten Adernpaaren. Das Kabel verfügt an beiden Enden über RJ-45-Stecker, wobei ein Ende nach T568A und das andere Ende nach T568B verdrahtet ist. Das Crossover-Kabel wird zum Verbinden von Geräten desselben Typs verwendet, beispielsweise von zwei Ethernet-Karten verschiedener Computer. Moderne Netzwerkkarten arbeiten mit einem Patchkabel ohne Crossover-Kabel, wenn zwei Computer über eine Punkt-zu-Punkt-Netzwerktopologie verbunden werden. Die Verbindung ist dank des Supports für Ethernet Auto MDI-X (Medium Dependent Interface Crossover) möglich.

Patchkabel werden verwendet, um eine Netzwerkkarte eines Computers mit einem Switch zu verbinden und Switches miteinander zu verbinden. Beide Enden eines Patchkabels werden nach dem T568B-Standard gecrimpt (T568A kann ebenfalls für beide Enden des Patchkabels verwendet werden, dies ist jedoch nicht üblich).

Bus-Netzwerktopologie

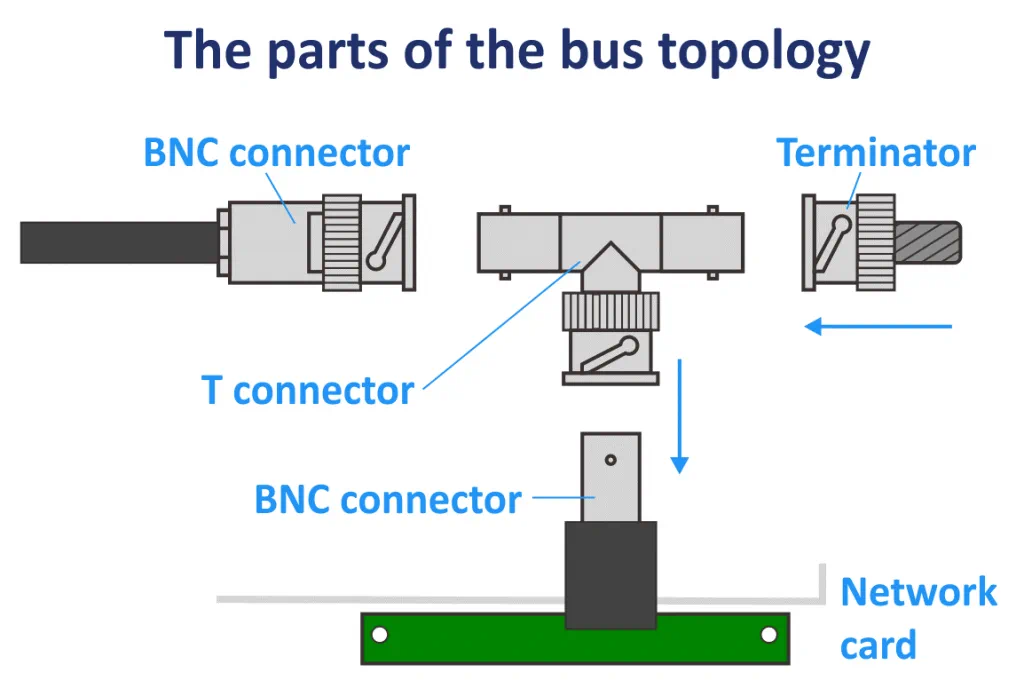

In einer Bus-Topologie wird das Hauptkabel als gemeinsames Kabel oder Backbone-Kabel bezeichnet. Die Stationen werden von anderen Kabeln, sogenannten Drop-Leitungen, mit diesem Hauptkabel verbunden. Das Tap-Gerät wird verwendet, um Drop-Leitungen mit dem Hauptkabel zu verbinden. Für den Aufbau eines Netzwerks in Bus-Topologie wird in der Regel ein RG-58-Koaxialkabel mit einer Impedanz von etwa 50-52 Ohm verwendet. BNC-Stecker (Bayonet Neill-Concelman) werden verwendet, um Teile des Netzwerks miteinander zu verbinden und ein Kabel an die Netzwerkkarte anzuschließen. Terminatoren sind Geräte, die an jedem Ende des Backbone-Kabels installiert werden, um Signale zu absorbieren und zu verhindern, dass die Signale zum Bus zurückreflektiert werden (die Rückreflexion von Signalen verursacht schwerwiegende Probleme im Netzwerk).

Der Installationsaufwand für die Bus-Topologie ist mittel. Diese Topologie erfordert weniger Kabel als andere Netzwerktopologien und ist kostengünstiger. Diese Netzwerktopologie wird für kleine Netzwerke verwendet. Die Skalierbarkeit ist gering, da die Länge des Backbone-Kabels begrenzt ist und somit auch die Anzahl der Stationen, die an das Backbone-Kabel verbunden werden können. Jedes Netzwerkgerät ist mit einem einzigen Kabel verbunden.

Eine Bus-Topologie erschwert die Erkennung von Netzwerkfehlern. Wenn das Hauptkabel beschädigt ist, fällt das Netzwerk aus. Jeder zusätzliche Knoten verlangsamt die Geschwindigkeit der Datenübertragung im Netzwerk. Daten können nur in eine Richtung gesendet werden und sind halbduplex. Wenn eine Station ein Paket an eine Zielstation sendet, wird das Paket an alle Stationen gesendet (Broadcast-Kommunikation). Allerdings empfängt nur die Zielstation das Paket (nach Überprüfen der Ziel-MAC-Adresse im Datenrahmen). Dieses Funktionsprinzip führt zu einer Überlastung des Netzwerks und ist nicht rational. Das Netzwerk vom Typ Bus-Netzwerktopologie arbeitet im Halbduplex-Modus.

Der Halbduplex-Modus erlaubt es den Stationen im Netzwerk nicht, gleichzeitig Daten zu senden und zu empfangen. Die gesamte Kanalbandbreite wird genutzt, wenn Daten in eine der beiden Richtungen übertragen werden. Wenn eine Station Daten sendet, können andere Stationen nur Daten empfangen.

Im Vollduplex-Modus können beide Stationen gleichzeitig Daten senden und empfangen. Die Verbindungskapazität wird zwischen Signalen, die in eine Richtung gehen, und Signalen, die in eine andere Richtung gehen, geteilt. Die Verbindung muss über zwei separate physikalische Pfade zum Senden und Empfangen von Daten verfügen. Alternativ kann die gesamte Kapazität zwischen Signalen in beide Richtungen aufgeteilt werden.

10BASE2 ist Teil der IEEE 802.3-Spezifikationen, die für Ethernet-Netzwerke mit Koaxialkabel verwendet werden. Der Bereich der maximalen Kabellänge liegt zwischen 185 und 200 Metern. Die maximale Länge eines dicken Koaxialkabels für den 10BASE5-Standard beträgt 200 Meter.

CSMA/CD (Carrier Sense Multiple Access/Collision Detection) ist die Technologie, die verwendet wird, um Kollisionen (wenn zwei oder mehr Geräte gleichzeitig Daten übertragen und dies zu einer Beschädigung der übertragenen Daten führt) im Netzwerk zu verhindern. Dieses Protokoll entscheidet, welche Station zu welchem Zeitpunkt Daten übertragen darf. IEEE 802.3 ist der Standard, der die LAN-Zugriffsmethoden (Local Area Network) unter Verwendung des CSMA/CD-Protokolls definiert.

Token Bus

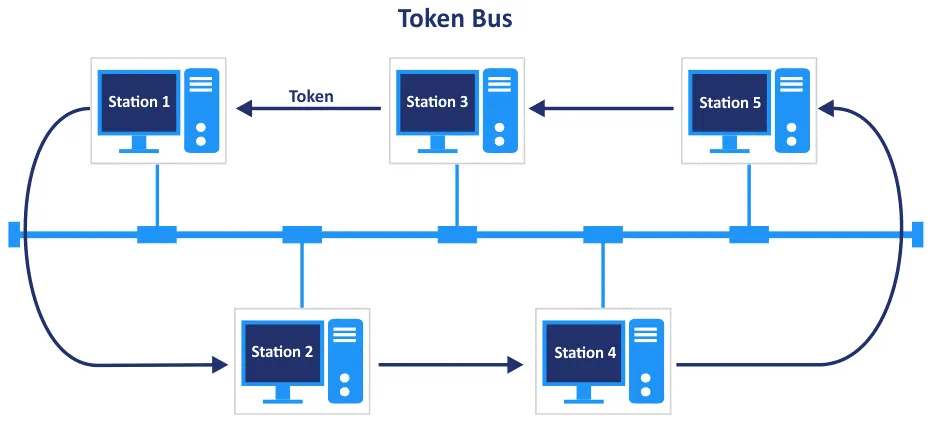

IEEE 802.4 ist der Token-Bus-Standard, der zur Erstellung eines logischen Token-Rings in Netzwerken verwendet wird, die mit der Bus-Topologie aufgebaut sind. Ein Token wird in einer definierten Reihenfolge, die den logischen Ring im Uhrzeigersinn oder gegen den Uhrzeigersinn darstellt, von einer Station zur nächsten weitergegeben. In der folgenden Abbildung sind für Station 3 die Stationen 1 und 5 die Nachbarn, und eine von ihnen wird je nach Richtung für die Datenübertragung ausgewählt. Nur der Token-Inhaber (die Station, die den Token hat) kann Frames in den Netzwerken übertragen. IEEE 802.4 ist komplexer als das IEEE 802.3-Protokoll.

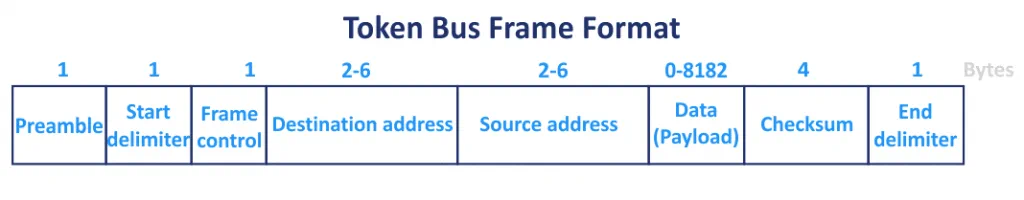

Das Token-Bus-Frame-Format . Die Gesamtgröße des Frames beträgt 8202 Byte, und der Frame besteht aus 8 Feldern.

- Die Präambel (1 Byte) dient zur Synchronisation.

- Das Start-Delimiter (1 Byte) ist das Feld, das den Beginn des Frames markiert.

- Die Frame-Steuerung (1 Byte) überprüft, ob es sich bei diesem Frame um einen Steuer- oder einen Datenframe handelt.

- Die Zieladresse (2-6 Bytes) gibt die Adresse der Zielstation an.

- Die Quelle (2-6 Bytes) gibt die Adresse der Quelle an.

- Die Nutzlast (0-8182 Bytes) ist ein Feld variabler Länge, das die Nutzdaten aus der Netzwerkschicht transportiert. 8182 Bytes ist der Maximalwert, wenn die 2-Byte-Adresse verwendet wird. Wenn die Adresslänge 6 Bytes beträgt, beträgt die maximale Größe des Nutzlastfeldes entsprechend 8174 Bytes.

- Die Prüfsumme (4 Bytes) wird zur Fehlererkennung verwendet.

- Das Endebegrenzungszeichen (1 Byte) markiert das Ende des Frames.

Die Bus-Netzwerktopologie wird für Netzwerke mit hohem Datenverkehr nicht empfohlen. Da die Bus-Netzwerktopologie mit Koaxialkabeln in den 1990er Jahren verwendet wurde und die maximale Geschwindigkeit 10 Mbit/s beträgt, sollten Sie diese Topologie heutzutage nicht mehr für den Aufbau Ihres Netzwerks verwenden.

Ring-Netzwerktopologie

Die Ring-Netzwerktopologie ist eine Modifikation der Bus-Topologie. In der Ring-Netzwerktopologie ist jede Station mit zwei anderen Stationen auf beiden Seiten verbunden. Die beiden anderen Stationen sind Nachbarn dieser Station. Die Daten werden sequenziell in eine Richtung übertragen, daher arbeitet das Netzwerk im Halbduplex-Modus. Es gibt keine Abschlusswiderstände, und die letzte Station ist mit der ersten Station im Ring verbunden. Die Ringtopologie ist schneller als die Bus-Topologie. Das Koaxialkabel und die Steckverbinder, die zur Installation eines Netzwerks mit Ringtopologie verwendet werden, sind die gleichen wie die für die Bus-Netzwerktopologie.

Wenn Sie ein großes Netzwerk mit Ringtopologie aufbauen, verwenden Sie Repeater, um Datenverluste bei der Übertragung von Daten über das Netzwerk zwischen Stationen auf langen Kabelabschnitten zu vermeiden. Im Allgemeinen fungiert jede Station als Repeater und verstärkt das Signal. Nach der Übertragung der Daten wandern diese entlang des Rings und passieren Zwischenknoten, bis sie vom Zielgerät empfangen werden.

Wenn viele Stationen mit dem Netzwerk verbunden sind, kann es zu einer höheren Latenz kommen. Wenn beispielsweise 100 Computer im Netzwerk sind und der erste Computer ein Paket an den 100. Computer im Ring sendet, muss das Paket 99 Stationen passieren, um den Zielcomputer zu erreichen. Beachten Sie, dass Daten sequenziell übertragen werden. Alle Knoten müssen aktiv bleiben, um Daten zu übertragen. Aus diesem Grund wird die Ringtopologie als aktive Netzwerktopologie klassifiziert. Das Risiko von Paketkollisionen wird verringert, da jeweils nur ein Knoten im Netzwerk Pakete senden kann. Dieser Ansatz ermöglicht eine gleiche Bandbreite für jeden Knoten im Netzwerk.

Token Ring

Das Token Ring Netzwerk ist die Umsetzung des IEEE 802.5-Standards. Diese Topologie funktioniert mit einem tokenbasierten System. Token Ring ist eine Technologie, die 1984 von IBM eingeführt wurde. Der Token ist ein Marker, der in einer Richtung über die Schleife wandert. Nur der Knoten, der den Token hat, kann Daten übertragen.

Die erste Station, die im Netzwerk zu arbeiten beginnt, wird zur Überwachungsstation oder zum aktiven Monitor, kontrolliert den Netzwerkstatus und entfernt schwebende Frames aus dem Ring. Andernfalls zirkulieren schwebende Frames unbegrenzt im Ring. Der aktive Monitor wird auch verwendet, um verlorene Token zu vermeiden (durch Generieren eines neuen Tokens) und um Fehler zu taktieren.

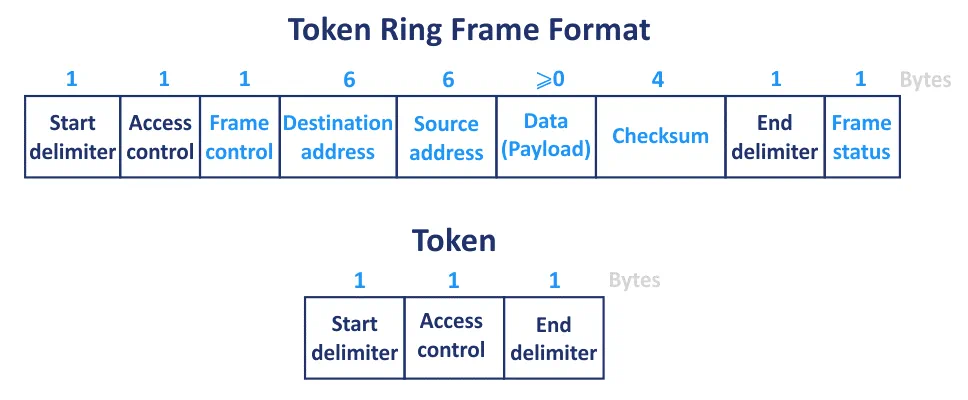

Das IEEE 802.5-Frame-Format für ein Token-Ring-Netzwerk ist in der folgenden Abbildung dargestellt.

- Der Start-Delimiter (1 Byte) wird zur Synchronisation und zur Benachrichtigung einer Station verwendet, dass ein Token ankommt.

- Die Zugriffskontrolle (1 Byte) ist das Feld, das das Token-Bit, das Monitor-Bit und die Prioritätsbits enthält.

- Frame Control (1 Byte)

- Ziel-Adresse (6 Bytes) – definiert eine MAC-Adresse des Zielgeräts.

- Quelle (6 Bytes) – definiert eine MAC-Adresse des Absenders.

- Payload (0 Bytes oder mehr) sind die Nutzdaten (IP-Paket), die in einem Frame übertragen werden. Die Größe der Nutzdaten kann zwischen 0 und der maximalen Token-Haltezeit variieren.

- Die Prüfsumme (4 Bytes), auch Frame Check Sequence oder CRC (Cyclic Redundancy Check) genannt, dient zur Überprüfung des Frames auf Fehler. Beschädigte Frames werden verworfen.

- Das End-Delimiter (1 Byte) markiert das Ende des Frames.

- Der Frame-Status (1 Byte) ist ein Feld, das zum Beenden eines Datenframes verwendet wird und als ACK dient. Dieses Feld kann von einem Empfänger gesetzt werden und gibt an, ob die MAC-Adresse erkannt und der Frame kopiert wurde.

Der Schwierigkeitsgrad der Installation einer Ringtopologie ist mittel. Wenn Sie ein Netzwerkgerät hinzufügen oder entfernen möchten, müssen Sie nur zwei Verbindungen ändern. Die Installation einer Ringtopologie ist nicht teuer. Aber damit enden auch schon die Vorteile. Betrachten wir nun die Nachteile der Ringnetzwerktopologie. Jedes Fragment des Netzwerks kann ein Fehlerpunkt sein. Ein Fehler kann durch ein defektes Kabel, einen beschädigten Netzwerkadapter eines Computers, eine Kabelunterbrechung usw. verursacht werden. Im Falle eines Verbindungsfehlers fällt das gesamte Netzwerk aus, da ein Signal nicht weitergeleitet werden kann und den Fehlerpunkt nicht passieren kann. Der Ausfall einer Station führt zum Ausfall des gesamten Netzwerks. Alle Daten werden im Ring weitergeleitet, indem sie alle Knoten passieren, bis sie den Zielknoten erreichen. Die Fehlerbehebung ist schwierig.

Alle Knoten im Netzwerk der Ringtopologie teilen sich die Bandbreite. Wenn weitere Knoten zum Ring hinzugefügt werden, kommt es daher zu Kommunikationsverzögerungen und einer Verschlechterung der Netzwerkleistung. Um das Netzwerk neu zu konfigurieren oder Knoten hinzuzufügen/zu entfernen, muss das Netzwerk getrennt werden und offline bleiben. Netzwerkausfälle sind für ein Unternehmen unpraktisch und unwirtschaftlich. Daher ist die Ring-Netzwerktopologie nicht die beste Wahl für den Aufbau eines skalierbaren und zuverlässigen Netzwerks.

Die Ring-Netzwerktopologie in lokalen Netzwerken war in den 1990er Jahren beliebt, bis der Ethernet-Standard mit verdrillten Doppelkabeln und der fortschrittlicheren Stern-Topologie massenhaft zum Einsatz kam. Heutzutage wird die Ringtopologie aufgrund der geringen Netzwerkgeschwindigkeit von 4 oder 16 Mbit/s und der anderen oben genannten Nachteile nicht mehr verwendet und für den Einsatz zu Hause und im Büro nicht empfohlen.

Der Doppelring

Der Doppelring ist eine modifizierte Version der Ringtopologie. Durch Hinzufügen einer zweiten Verbindung zwischen den Knoten in einem Ring können Daten in beide Richtungen übertragen werden, sodass das Netzwerk im Vollduplex-Modus arbeitet. Die Daten werden im Netzwerk im Uhrzeigersinn und gegen den Uhrzeigersinn gesendet. Wenn eine Verbindung im ersten Ring ausfällt, kann der zweite Ring als Backup-Verbindung verwendet werden, um den Netzwerkbetrieb fortzusetzen, bis das Problem im ersten Ring behoben ist.

Der optische Ring in modernen Netzwerken verwendet die Ring-Netzwerktopologie. Diese Netzwerktopologie wird in erster Linie von Internetdienstanbietern (ISP) und Managed Services Providern (MSP) verwendet, um Verbindungen in Weitverkehrsnetzwerken herzustellen.

Technologien und Standards, die zur Erstellung eines Glasfaserrings verwendet werden:

- Resilient Packet Ring (RPR), bekannt als IEEE 802.17

- STP (Spanning Tree Protocol) zur Vermeidung von Schleifen im Netzwerk

- Multiple Section Shared Protection Ring (MS-SPRing/4, MS-SPRing/2 usw.)

- Subnetwork Connection Protection (SNCP)

- Vierfaser-bidirektionale leitungsvermittelte Ringe (BLSR/4), BLSR/2 usw.

- Synchronous Transport Module (STM-4, STM-16, STM-64 usw.)

- Synchronous Optical Networking (SONET) und Synchronous Digital Hierarchy (SDH)

Zur Erstellung eines Glasfaserrings werden professionelle Netzwerkgeräte wie Switches verwendet, die den entsprechenden Standards Support bieten. Der Preis für diese Hardware ist hoch. Der optische Ring mit hoher Verfügbarkeit wird verwendet, um Knoten in verschiedenen Stadtteilen oder in verschiedenen Städten mit dem hochverfügbaren und schnellen Kreis zu verbinden.

Sternnetzwerktopologie

Die Stern-Topologie ist aufgrund ihrer vielen Vorteile die heute am häufigsten verwendete Netzwerktopologie. Diese Topologie erfordert eine zentralisierte Einheit, die als Switch bezeichnet wird, und alle anderen Netzwerkgeräte sind mit einem eigenen Netzwerkkabel an diesen Switch angeschlossen. Ein Switch verfügt über mehrere Ports (in der Regel 4, 5, 8, 16, 24, 48 usw.), und alle erforderlichen Stationen sind mit dem Switch verbunden, um im Netzwerk miteinander zu interagieren. In diesem Fall gibt es keine direkten physischen Verbindungen zwischen den beiden Stationen. Wenn zwei Stationen im Netzwerk miteinander interagieren, verlässt ein Frame den Netzwerkadapter des Absenders und wird an den Switch gesendet, der den Frame dann an die Netzwerkkarte der Zielstation weiterleitet.

Die Sternnetzwerktopologie lässt sich leicht skalieren. Wenn in einem Switch keine freien Ports verfügbar sind, wechseln Sie zu einem Switch mit mehr Ports oder verbinden Sie einen zweiten Switch mit einem Patchkabel mit dem vorhandenen Switch, um das Netzwerk der Stern-Topologie zu erweitern. Beachten Sie, dass diese Verbindung zwischen Switches bei hoher Netzwerkauslastung einen Engpass darstellt, da die Datenübertragungsrate zwischen Stationen, die an verschiedene Switches angeschlossen sind, geringer sein kann als die Datenübertragungsrate zwischen Stationen, die an Ports desselben Switches angeschlossen sind. Wenn Sie dem Netzwerk eine Station hinzufügen müssen, nehmen Sie ein Patchkabel, stecken Sie ein Ende in den Netzwerkadapter des Geräts und das andere Ende in den Switch.

Wenn eine der an einen Switch angeschlossenen Stationen ausfällt, funktioniert das Netzwerk ohne Unterbrechung weiter. Wenn ein Switch offline geht, kann das Netzwerk nicht mehr betrieben werden. In der Sternnetzwerktopologie werden Vollduplex- und Halbduplex-Modi unterstützt. Diese Topologie ist hinsichtlich der Wartung einfach.

Vermeiden Sie Schleifen beim Verbinden von Netzwerkgeräten. Wenn zwischen zwei Netzwerkgeräten, die auf der zweiten Schicht arbeiten, mehr als zwei Verbindungen vorhanden sind, entsteht eine Schleife. Wenn Sie beispielsweise zwei Switches mit zwei Patchkabeln verbinden oder ein Patchkabel in zwei Ports eines Switches einstecken, entsteht eine Schleife. Die Schleife führt zu Kommunikationsstörungen innerhalb des Netzwerks und zu Broadcast-Stürmen, die so lange andauern, bis Sie das nicht benötigte Netzwerkkabel entfernen und den Switch ausschalten. Wenn Sie redundante Verbindungen erstellen möchten, verwenden Sie Geräte mit mehreren Netzwerkadaptern, die NIC-Teaming oder Link-Aggregation unterstützen.

Hub vs. Switch: Was ist der Unterschied?

Sowohl Hubs als auch Switches werden verwendet, um mehrere Geräte in einem lokalen Netzwerk (LAN) zu verbinden, das die Stern-Topologie verwendet. Wenn ein Signal, das einen Frame kodiert, an einem Port eines Hubs (einer Senderstation, die mit einem Kabel an diesen Port verbunden ist) ankommt, wird das Signal an alle Ports des Hubs und damit an alle mit dem Hub verbundenen Geräte gesendet. Nur die Station, deren Netzwerkkarte die MAC-Adresse hat, die als Ziel-MAC-Adresse im Frame definiert ist, kann den Frame empfangen. Alle anderen mit dem Hub verbundenen Geräte, die keine Zielgeräte sind und deren Netzwerkadapter andere MAC-Adressen haben, erkennen die gesendeten Signale und lehnen diesen Frame ab. Der Nachteil des Hubs besteht darin, dass das Netzwerk überlastet wird. Anstatt einen Frame vom Hub an eine Zielnetzwerkkarte zu senden, wird der Frame an alle Geräte gesendet, die mit den Ports des Hubs verbunden sind. Die Netzwerküberlastung verringert die Bandbreite des Netzwerks. Ein Hub arbeitet auf der ersten Schicht des OSI-Modells (der physikalischen Schicht).

Ein Switch ist ein intelligenteres Gerät. Ein Switch speichert die MAC-Adressen der verbundenen Geräte und fügt die MAC-Adressen der an jeden Port des Switches verbundenen Geräte zur MAC-Adressentabelle hinzu. Wenn ein Sender einen Frame an ein Zielgerät sendet, wird der Frame an den Switch gesendet. Der Switch liest die MAC-Adresse der Netzwerkkarte einer Zielstation und überprüft die interne MAC-Adressentabelle, um festzustellen, an welchen Port des Switches das Zielgerät angeschlossen ist. Anschließend sendet der Switch den Frame nur an den Port, der mit der MAC-Adresse des Zielgeräts verbunden ist. Es kommt zu keiner Überflutung und Überlastung des Netzwerks. Dieser Ansatz gewährleistet eine hohe Netzwerkleistung. Bei Verwendung eines Switches in einer Sternnetzwerktopologie kommt es zu keinen Kollisionen. Ein Switch arbeitet auf der zweiten Schicht des OSI-Modells (der Datenverbindungsschicht). In der folgenden Tabelle sind alle OSI-Schichten aufgeführt.

Das Open System Interconnection Model (OSI)

| Schichtnummer | Schichtname | Protocol Data Unit (PDU) | Beispiele für Protokolle und Standards |

| 7 | Anwendung | Von einer Anwendung empfangene oder gesendete Daten | HTTP, FTP, POP3, SMTP |

| 6 | Darstellung | Für die Darstellung formatierte Daten | SSL, TLS |

| 5 | Sitzung | An die Netzwerkverbindung übermittelte Daten | NetBIOS, SAP |

| 4 | Transport | TCP-Segmente, UDP-Datagramme | TCP, UDP |

| 3 | Netzwerk | Pakete | IPv4, IPv6 |

| 2 | Datenverbindung | Frames | Ethernet, PPP, STP, Token Ring |

| 1 | Physikalisch | Bits | 100BaseTX, RS232, ISDN |

Ein Switch ist sicherer als ein Hub. Seit 2011 ist die Verwendung von Hubs zum Verbinden von Netzwerkelementen gemäß IEEE 802.3, dem Standard- und Protokollset für Ethernet-Netzwerke, veraltet.

Hinweis : Switches, Hubs, Router, Modems und WLAN-Zugangspunkte gehören zu aktiven Netzwerkgeräten . Aktive Geräte verfügen über elektronische Schaltkreise und benötigen für den Betrieb Strom. Kabel, Steckverbinder, Transceiver, Patchfelder, Rack-Halterungen und WLAN-Antennen sind passive Netzwerkgeräte , die keinen Strom benötigen. Passive Netzwerkgeräte werden zum Verbinden aktiver Netzwerkgeräte verwendet.

Stern-Topologie im realen Leben

Schauen wir uns einmal genauer an, wie herkömmliche Ethernet-Netzwerke die Stern-Netzwerktopologie verwenden und wie der IEEE 802.3-Standard funktioniert. Twisted-Pair-Kabel (4×2 Adern) sind am weitesten verbreitet. Sie werden in der Regel für diese Netzwerke verwendet, und die Kabelenden sind mit RJ-45-Steckern (auch bekannt als 8P8C – 8 Position 8 Contact) gecrimpt. Beide Enden des Kabels werden gemäß dem Standard EIA/TIA 568B gecrimpt. Sie können beide Enden eines Kabels auch gemäß EIA/TIA 568A crimpen, da das Funktionsprinzip dasselbe bleibt, aber diese Vorgehensweise ist nicht üblich. Weitere Informationen zu Kabeln finden Sie im Abschnitt „ “ (Arten von Kabeln) am Ende dieses Blogbeitrags unter .

Ethernet-Standards

10BASE-T ist die erste Implementierung von Ethernet und verwendet ein Twisted-Pair-Kabel ( T im Namen steht für T Twisted Pair, BASE steht für Baseband Signaling). Die maximale Geschwindigkeit des Netzwerks beträgt 10 Mbit/s. Das erforderliche Kabel ist UTP Cat.3 oder höher (es werden nur orangefarbene und grüne Paare verwendet).

100BASE-TX , bekannt als Schnell Ethernet, wurde 1995 implementiert (IEEE 802.3u). Dieser Standard bietet eine Geschwindigkeit von 100 Mbit/s im Netzwerk und erfordert ein UTP Cat 5-Kabel.

1000BASE-T ist als Gigabit Ethernet (GbE oder 1 GigE) bekannt und wurde im IEEE 802.3ab-Standard (der 1999 ratifiziert wurde) beschrieben. Die maximale Datenübertragungsrate beträgt 1000 Mbit/s (1 Gbit/s). Das erforderliche Kabel ist UTP Cat 5e.

2.5GBASE-T ist der Standard IEEE 802.3bz, und die maximale Datenübertragungsgeschwindigkeit beträgt 2,5 Gbit/s. Der Standard IEEE 802.3bz wurde 2016 verabschiedet. Das erforderliche Kabel ist UTP Cat 5e.

5GBASE-T ähnelt 2.5GBASE-T, bietet jedoch eine Datenübertragungsrate von 5 Gbit/s und erfordert ein Kabel der höheren Klasse – UTP Cat 6.

10GBASE-T ist der schnellste Ethernet-Standard, der Kabel mit Kupferdrähten mit einer maximalen Geschwindigkeit von 10 Gbit/s verwendet. Das erforderliche Kabel ist UTP Cat 6A. Der IEEE 802.3an-Standard enthält Spezifikationen für die Verwendung eines verdrillten Paares für 10-Gbit/s-Verbindungen.

RJ-45-Stecker werden für Kabel in den vorherigen Ethernet-Standards verwendet.

Die maximale Kabellänge zwischen den Ports zweier Geräte beträgt für jeden der oben genannten Standards 100 Meter, wenn die Anforderungen an verdrillte Kabel erfüllt sind. Wenn Sie zwei Netzwerkgeräte verbinden müssen, die 200 Meter voneinander entfernt sind, verwenden Sie zwei 100-Meter-Kabelsegmente und verbinden Sie diese mit einem Switch, der in der Mitte in 100 Metern Entfernung von jedem Gerät installiert ist.

Um die höchste Geschwindigkeit für jeden Standard zu erreichen, müssen Sie die Mindestanforderungen erfüllen: Verwenden Sie ein Kabel der entsprechenden Kategorie, einen Switch, der den erforderlichen Modus unterstützt, und Netzwerkkarten von Geräten, die an den Switch angeschlossen sind. Wenn Sie beispielsweise möchten, dass Ihre Geräte im Netzwerk mit einer Geschwindigkeit von 1 Gbit/s arbeiten, müssen Sie 1-Gbit-Netzwerkkarten in diesen Geräten installieren, sie an einen 1-Gbit-Switch verbinden und das UTP-Cat-5e-Kabel, das mit RJ-45-Steckern gecrimpt ist, als Patchkabel gemäß dem EIA/TIA 568B-Standard verwenden. Wenn alle angeschlossenen Geräte mit einer Geschwindigkeit von 1 Gb/s arbeiten, funktionieren sie nur im Vollduplex-Modus.

Auto-Negotiation ist eine Funktion, mit der die optimale Netzwerkgeschwindigkeit und der optimale Datenübertragungsmodus (Vollduplex oder Halbduplex) für einen Port ermittelt werden, der mit dem Port eines anderen angeschlossenen Geräts verbunden ist. Die automatische Aushandlung ermittelt automatisch die Konfiguration eines Ports, der mit dem anderen Ende des Kabels verbunden ist, und legt die Datenübertragungsrate auf der Grundlage des niedrigeren Werts fest. Wenn Sie eine 100-Mbit-Netzwerkkarte über ein Patchkabel (Cat 5e) an einen 1-Gbit-Switch anschließen, beträgt die Geschwindigkeit der Netzwerkverbindung 100 Mbit/s. Die Abwärtskompatibilität mit früheren Ethernet-Standards mit geringerer Geschwindigkeit ist eine nützliche Funktion.

Frame-Format

Die Länge eines Standard-Ethernet-IEEE-802.3-Frames beträgt 1518 Byte, und die Standard-MTU (Maximum Transmission Unit) beträgt 1500 Byte. Wenn Sie benötigen, dass Stationen in den Netzwerken große Datenmengen austauschen, konfigurieren Sie sie so, dass sie Jumbo-Frames verwenden, die eine MTU von 9000 Byte ermöglichen. Jumbo-Frames können die Leistung bei der Datenübertragung verbessern, da das Verhältnis von Nutzdaten und Serviceinformationen in den Frames höher ist. Nicht alle Geräte unterstützen Jumbo-Frames.

Ein weiterer Vorteil der Sternnetzwerktopologie besteht darin, dass Ethernet-Netzwerke, die diesen physikalischen Netzwerktopologietyp verwenden, VLAN-Tagging unterstützen. VLAN-Tags werden verwendet, um ein physikalisches Netzwerk unter Verwendung derselben physikalischen Infrastruktur in logische Netzwerke zu unterteilen. Logische Netzwerke werden auf der zweiten Schicht des OSI-Modells mithilfe von VLAN-Tags getrennt, die in die Frames geschrieben werden. Die Hardware muss VLAN-Tagging unterstützen, um diese Funktion nutzen zu können. Die VLAN-ID kann zwischen 0 und 4094 liegen. 4094 ist die maximale Anzahl von VLAN-Netzwerken in einem physischen Netzwerk.

Lassen Sie mich auf die Frame-Formate für IEEE 802.3-Ethernet-Netzwerke eingehen, die die Stern-Netzwerktopologie verwenden.

- Die Präambel (7 Bytes) kennzeichnet den Beginn des Frames und dient zur Synchronisation zwischen Sender und Empfänger.

- Der Start of Frame Delimiter (1 Byte) ist das Feld, das immer auf 10101011 gesetzt ist. SFD (Start of Frame Delimiter) markiert das Ende der Präambel und den Beginn des Ethernet-Frames und bereitet die folgenden Bits der Zieladresse vor. Dieses Feld ist die letzte Möglichkeit für die Geräte, sich zu synchronisieren.

- Die Zieladresse (6 Bytes) enthält die MAC-Adresse einer Zielnetzwerkkarte (z. B. E8:04:62:A0:B1:FF). Die Zieladresse kann Unicast, Multicast oder Broadcast (FF:FF:FF:FF:FF:FF) sein.

- Die Quelladresse (6 Bytes) enthält die MAC-Adresse des Quellnetzwerks des sendenden Geräts. Die Quelladresse ist immer Unicast.

- Typ (Ethernet-Typ) oder Länge (2 Bytes) definiert die Länge des Ethernet-Frames. Das Typfeld gibt das Layer-3-Protokoll (L3) an (0x0800 – IPv4, 0x86DD – IPv6), ob der Frame 802.1q-VLAN-Tagging (0x8100) verwendet usw.

- Die Daten-Nutzlast (maximal 1500 Bytes für Standard-Frames oder 9000 Bytes für Jumbo-Frames) ist ein gekapseltes L3-Paket, das von einem Frame transportiert wird. Ein Paket ist eine typische PDU (Protocol Data Unit) für die dritte Schicht des OSI-Modells (die Netzwerkschicht).

- Die Prüfsumme, FSC oder CRC (4 Bytes), wird verwendet, um die Frame-Integrität zu überprüfen. Die CRC wird vom Absender berechnet, dann empfängt der Empfänger den Frame, berechnet diesen Wert und vergleicht ihn mit dem empfangenen CRC-Wert im Frame.

Ein 14-Byte-Header eines Ethernet-Frames enthält die Zieladresse, die Quelladresse und den Typ (Länge). Wenn VLAN-Tagging verwendet wird, wird ein zusätzliches 4-Byte-VLAN-Tagging-Feld nach dem Quelladressfeld zu einem Frame hinzugefügt.

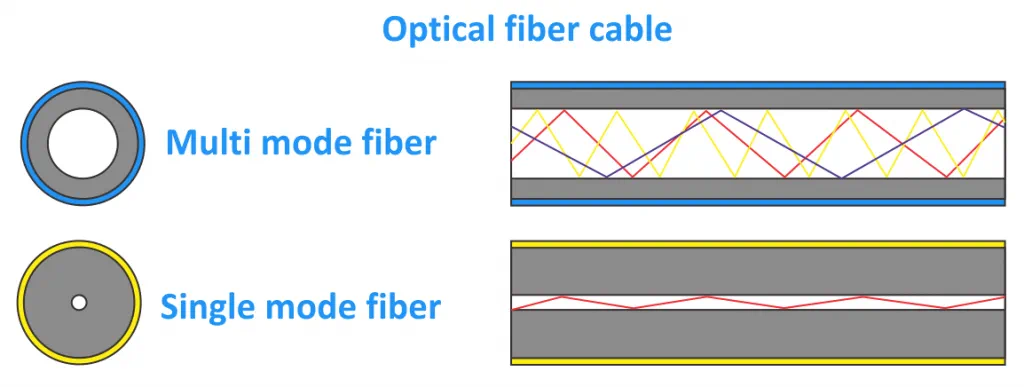

Optische Verbindung

Die Sternnetzwerktopologie wird auch zum Aufbau von Netzwerken auf Basis von optischen Kabeln (Glasfaser) verwendet, wenn längere Kabelsegmente oder eine geringere Latenz erforderlich sind. 10GBASE-S und 10GBASE-E sind moderne Standards für 10-Gbit/s-Netzwerke, die Glasfaser zur Herstellung von Verbindungen verwenden. In diesem Fall ist ein Switch mit Transceivern und SFP-Anschlüssen erforderlich, um ein Netzwerk mit Stern-Topologie aufzubauen.

SR-Transceiver (Short Reach) werden für Entfernungen von bis zu 300 Metern verwendet.

LR-Transceiver (Long Reach) unterstützen Kabellängen im Bereich von 300 m bis 3 km.

ER-Transceiver (Extended Reach) unterstützen Kabellängen von 30 km bis 40 km.

Das Multimode-Glasfaserkabel (MM) wird für kurze Entfernungen (weniger als 300 m) verwendet.

Das Singlemode-Glasfaserkabel (SM) wird für lange Entfernungen (mehr als 300 m) verwendet.

Es gibt Transceiver, mit denen Sie Kupferkabel der Kategorie 6A mit RJ-45-Steckern an SFP+-Ports verbinden können, um maximale Kompatibilität zu gewährleisten. Das optische Kabel wird von LC-Steckern an die Transceiver verbunden. Der Aufbau eines physischen Netzwerks mit optischen Kabeln ist schwieriger als der Aufbau eines Netzwerks mit Kupferkabeln der Kategorie 6A.

Vorteile der Sterntopologie

Die Sterntopologie ist hervorragend. Das Sternnetzwerk ist heutzutage die gängigste Netzwerktopologie. Fassen wir die Vorteile dieser Netzwerktopologie zusammen.

- Eine Netzwerkkarte pro Station ist ausreichend

- Einfache Installation und Wartung

- Einfache Fehlerbehebung

- Hohe Zuverlässigkeit und Kompatibilität

- Schnelle Geschwindigkeit

- Support für Twisted-Pair- und Glasfaserkabeln

- Flexibilität und Skalierbarkeit

Wi-Fi-Verbindung

Wenn eine drahtlose Netzwerkverbindung von der Installation eines Access Points zu Hause oder im Büro genutzt wird, verwendet das drahtlose Netzwerk in der Regel die Stern-Netzwerktopologie. In diesem Verwendungsfall wird der Standard 802.11n (a/b/g/n) verwendet. Der WLAN-Zugangspunkt fungiert als Switch, der mit den WLAN-Adaptern der Stationen verbunden ist, und stellt die Stern-Topologie dar.

Baum-Netzwerktopologie

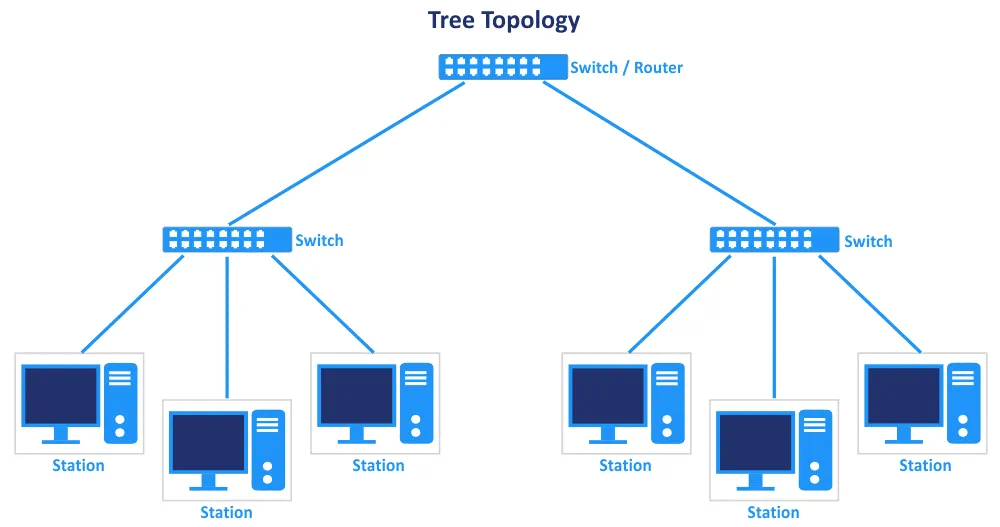

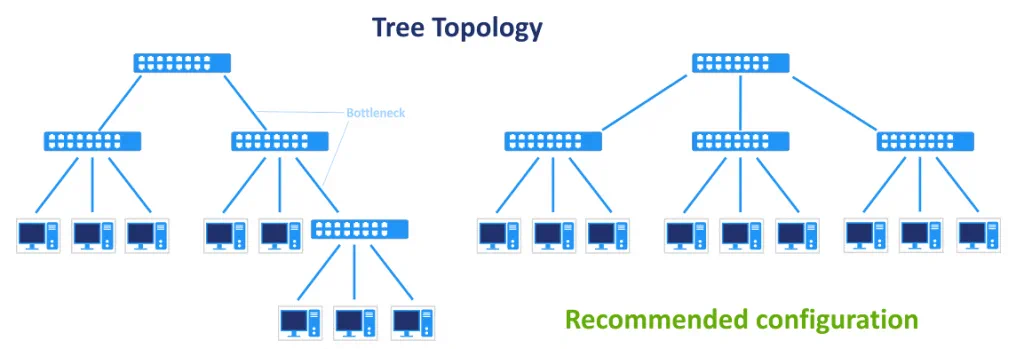

Die Baum-Netzwerktopologie ist eine Erweiterung der Stern-Topologie und wird heutzutage häufig verwendet. Die Idee der Baumtopologie besteht darin, dass Sie mehrere Sterne wie Zweige zu einem komplexen Netzwerk verbinden können, indem Sie Verbindungen zwischen Switches verwenden. Die Stationen sind mit den Ports dieser Switches verbunden. Wenn einer der Switches ausfällt, geht der zugehörige Abschnitt des Netzwerks offline. Wenn der Hauptswitch an der Spitze der Baumtopologie offline geht, können die Netzwerkzweige nicht mehr miteinander verbunden werden, aber die Computer der Zweige kommunizieren weiterhin miteinander. Der Ausfall einer mit dem Netzwerk verbundenen Station hat keine Auswirkungen auf den Netzwerkzweig oder das gesamte Netzwerk. Die Baumtopologie ist zuverlässig und einfach zu installieren, zu warten und zu reparieren und bietet eine hohe Skalierbarkeit. Bei Verwendung dieser Topologie besteht eine Verbindung zwischen jedem Knoten des Netzwerks (siehe das Netzwerk-Topologie-Diagramm unten).

Für die Baumtopologie werden die für die Sternnetzwerktopologie geltenden Protokolle und Standards verwendet (einschließlich Switches, Kabel und Steckverbinder). Außerdem können Router verwendet werden, um Subnetze auf der dritten Ebene des OSI-Modells voneinander zu trennen. Infolgedessen werden Netzwerkprotokolle der dritten Schicht verwendet und die Netzwerkgeräte entsprechend konfiguriert. Die Baumnetzwerktopologie wird häufig in großen Organisationen verwendet, da sie einfach zu installieren und zu verwalten ist. Es liegt eine hierarchische Netzwerkstruktur vor. Entscheiden Sie sich dafür, alle Switches der Netzwerkzweige mit dem Haupt-Switch zu verbinden, um eine lange Kette von Switches zu vermeiden, die zu Engpässen und einer verminderten Leistung des Netzwerks führen kann, wenn Daten über Segmente zwischen Switches übertragen werden.

Ein Beispiel für eine Netzwerkkonfiguration

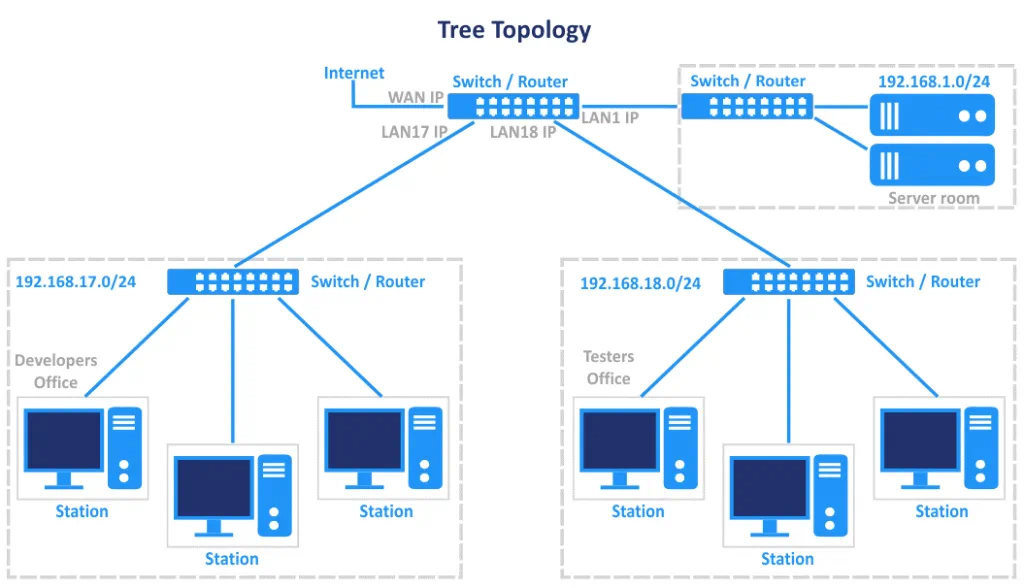

Sehen wir uns ein Beispiel für die Baumnetzwerktopologie an und wie dieser Netzwerktopologietyp in der Praxis verwendet wird. Nehmen wir beispielsweise eine Organisation mit mehreren Abteilungen, wobei jede Abteilung ein Büro in einem Gebäude belegt. Die Abteilungen befinden sich auf verschiedenen Etagen des Gebäudes. Die Installation eines Netzwerks von einer einzigen Sterntopologie ist nicht sinnvoll, da dies zu einem zusätzlichen Kabelverbrauch führen würde, um alle Stationen an verschiedenen Standorten des Gebäudes mit einem einzigen Switch zu verbinden. Außerdem kann die Anzahl der Stationen höher sein als die Anzahl der Ports im Switch. In diesem Fall ist es am sinnvollsten, in der Hauptniederlassung jeder Abteilung einen dedizierten Switch zu installieren, alle Stationen jeder Abteilung mit dem entsprechenden Switch zu verbinden und alle Switches der Abteilungen mit dem Hauptswitch im Serverraum zu verbinden. Der Hauptswitch befindet sich in diesem Beispiel an der Spitze der Baumhierarchie. Der Haupt-Switch kann mit einem Router verbunden werden, um auf das Internet zuzugreifen. Befindet sich eine Abteilung in einem anderen Gebäude und beträgt die Entfernung zu Ihrem Switch im Hauptgebäude mehr als 100 Meter, können Sie einen zusätzlichen Switch mit einem UTP-Kabel verwenden. Dieser Switch unterteilt die Entfernung in Segmente, die weniger als 100 Meter lang sind. Alternativ können Sie das Glasfaserkabel (und die entsprechenden Konverter oder Switches) verwenden, um diesen Remote-Standort mit dem Haupt-Switch zu verbinden.

Um die Verwaltung zu vereinfachen und die Sicherheit zu verbessern, können Sie für jede Abteilung Router installieren und für jede Abteilung Subnetze erstellen. Beispielsweise befinden sich Entwickler im Netzwerk 192.168.17.0/24, Buchhalter im Netzwerk 192.168.18.0/24, Tester im Netzwerk 192.168.19.0/24 und Server im Netzwerk 192.168.1.0/24 (dem Hauptsubnetz)

Was ist ein Router?

Ein Router ist ein Gerät, das auf der dritten Schicht des OSI-Modells (der Netzwerkschicht) arbeitet und mit Paketen arbeitet (die PDU ist ein Paket). Ein Router kann Pakete zwischen verschiedenen IP-Netzwerken (Subnetzen) analysieren, empfangen und weiterleiten, indem er die IP-Adressen der Quell- und Zielhosts verwendet. Ungültige Pakete werden verworfen oder abgelehnt. Für das Routing werden verschiedene Techniken verwendet, wie z. B. NAT (Network Address Translation), Routing-Tabellen usw. Die Firewall und die Netzwerksicherheit sind zusätzliche Funktionen des Routers. Router können die beste Route für die Übertragung von Paketen auswählen. Ein Paket wird in einen Frame gekapselt. Ein Router verfügt über mindestens zwei Netzwerkschnittstellen (in der Regel LAN und WAN). Es gibt beliebte Routermodelle, die mit einem Switch in einem einzigen Gerät kombiniert sind. Diese Router verfügen über einen WAN-Port und mehrere LAN-Ports (in der Regel 4 bis 8 bei Modellen für kleine Büros/Heimbüros). Professionelle Router verfügen über mehrere Ports, die nicht als LAN- oder WAN-Ports definiert sind und manuell konfiguriert werden müssen. Sie können einen physischen Linux-Server mit mehreren Netzwerkadaptern verwenden und diesen Rechner als Router verbinden. Verbinden Sie einen Switch mit der LAN-Netzwerkschnittstelle dieses Linux-Routers, um eine Baum-Netzwerktopologie zu erhalten.

Wi-Fi-Verbindung

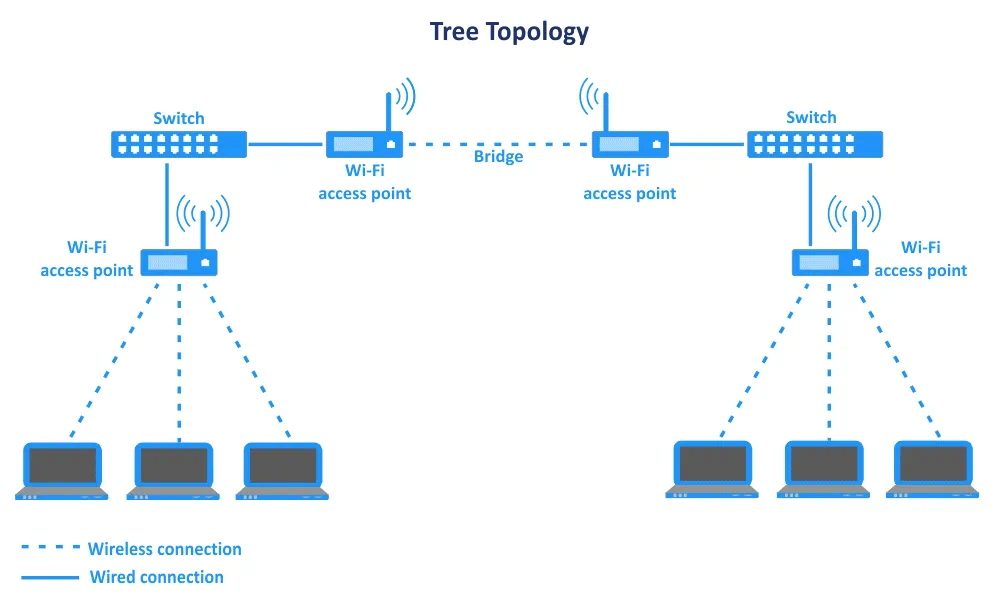

Genau wie bei der Stern-Netzwerktopologie können drahtlose Netzwerkgeräte verwendet werden, um Netzwerksegmente der Baumtopologie in einer Mischung mit kabelgebundenen Segmenten zu erstellen. Zwei identische WLAN-Zugangspunkte können im Bridge-Modus arbeiten, um zwei Segmente des Netzwerks (zwei Sterne) zu verbinden. Dieser Ansatz ist nützlich, wenn Sie eine Verbindung zu Büros herstellen müssen, die mehr als 100 Meter voneinander entfernt sind, und wenn es nicht möglich ist, ein Kabel zwischen den Büros zu verlegen. Das folgende Diagramm der Baum-Netzwerktopologie veranschaulicht diesen Fall. Ein Switch ist mit jedem WLAN-Zugangspunkt verbunden, der im Bridge-Modus arbeitet, zwei weitere WLAN-Zugangspunkte sind mit dem entsprechenden Switch verbunden, und Client-Stationen sind mit diesen Zugangspunkten verbunden (sie bilden Zweige des Baums, die Netzwerke der Stern-Topologie sind).

Mesh-Netzwerktopologie

Eine Mesh-Netzwerktopologie ist eine Konfiguration, bei der jede Station im Netzwerk mit den anderen Stationen verbunden ist. Alle Geräte sind miteinander verbunden. Es gibt zwei Arten von Maschen: eine Vollmasche und eine Teilmasche. In einer teilweise verbundenen Masche sind mindestens zwei Stationen des Netzwerks mit mehreren anderen Stationen im Netzwerk verbunden. In einem vollständigen Mesh ist jede Station mit allen anderen Stationen verbunden. Die Anzahl der Verbindungen für ein vollständiges Mesh wird mit der folgenden Formel berechnet: Nc=N(N-1)/2 Links, wobei N die Anzahl der Knoten im Netzwerk ist (für den Vollduplex-Kommunikationsmodus). Siehe das folgende Diagramm zur Netzwerktopologie.

Die Mesh-Netzwerktopologie bietet Redundanz für ein Netzwerk, kann jedoch aufgrund der hohen Anzahl von Verbindungen und der Gesamtlänge der verwendeten Kabel kostspielig sein. Wenn eine Station ausfällt, kann das Netzwerk den Betrieb über andere Knoten und Verbindungen fortsetzen. Wenn Daten über den ausgefallenen Knoten übertragen wurden, wird die Route geändert und die Daten werden über andere Knoten übertragen. Jeder Knoten ist ein Router, der Routen dynamisch erstellen und ändern kann, um Daten auf die rationellste Weise zu übertragen (in diesem Fall werden dynamische Routing-Protokolle verwendet). Die Anzahl der Hops kann variieren, wenn die Route zwischen Quelle und Zielgerät geändert wird. Routing-Tabellen bestehen aus Zielkennung, Quellkennung, Metriken, Time-to-Live und Broadcast-Kennung. Das Routing arbeitet auf der dritten Schicht des OSI-Modells. Manchmal werden anstelle des Routings Flooding-Techniken verwendet. Diese Art von Netzwerktopologien kann dank der Verbindungsredundanz für die Übertragung großer Datenmengen verwendet werden.

Es ist schwierig, eine neue Station zum Netzwerk hinzuzufügen, da Sie eine neue Station mit mehreren anderen Stationen verbinden müssen. Das Hinzufügen oder Entfernen von Knoten unterbricht nicht den Betrieb des gesamten Netzwerks. Um alle erforderlichen Verbindungen herzustellen, sind mehrere Netzwerkkarten pro Station erforderlich. Nach dem Hinzufügen einer neuen Station müssen Sie möglicherweise zusätzliche Netzwerkkarten auf anderen Stationen installieren, die mit der neuen Station verbunden werden müssen. Die Mesh-Netzwerktopologie ist skalierbar, aber dieser Prozess ist nicht einfach. Die Verwaltung kann zeitaufwändig sein. Die fehlertolerante Topologie gewährleistet eine hohe Zuverlässigkeit. Es gibt keine hierarchischen Beziehungen.

Die Mesh-Netzwerktopologie ist ein Beispiel für das Verbinden mehrerer Standorte im Internet. Diese Netzwerktopologie wird häufig für WAN-Verbindungen (Wide Area Network) verwendet, für Netzwerke von unternehmenskritischen Organisationen wie militärischen Organisationen usw.

Wi-Fi-Verbindung

Die Mesh-Netzwerktopologie in Wi-Fi-Netzwerken wird verwendet, um die Abdeckung von drahtlosen Netzwerken zu erweitern, die als drahtlose Mesh-Netzwerke bezeichnet werden. Die Infrastruktur-Mesh-Architektur ist die häufigste für diese Art von Netzwerktopologien. Die zur Erstellung dieser Netzwerktopologie verwendeten drahtlosen Technologien sind Zigbee und Z-Wave, die auf dem IEEE 802.15.4-Protokoll WirelessHART basieren. IEEE 802.11, 802.15 und 802.16. Auch Mobilfunknetze arbeiten mit der Mesh-Netzwerktopologie.

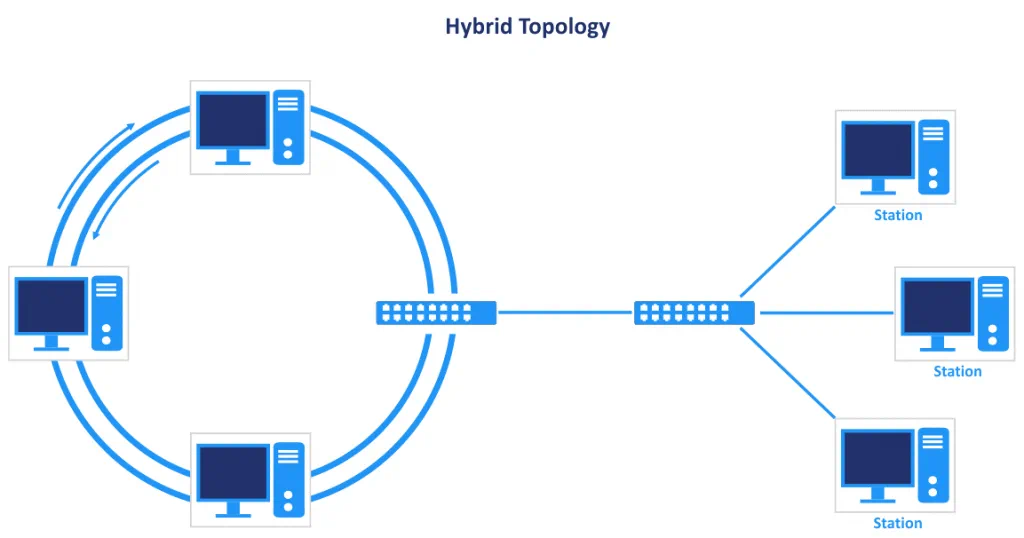

Hybride Netzwerktopologie

Die hybride Topologie kombiniert zwei oder mehr der zuvor beschriebenen Netzwerktopologietypen. Eine Kombination aus Stern- und Ring-Netzwerktopologie ist ein Beispiel für eine hybride Netzwerktopologie. Manchmal benötigen Sie möglicherweise die Flexibilität zweier Topologien in Ihrem Netzwerk. Die hybride Topologie ist in der Regel skalierbar und bietet die Vorteile aller untergeordneten Topologien. Die Nachteile der Topologien werden ebenfalls kombiniert, was die Installation und Wartung erschwert. Die hybride Topologie erhöht die Komplexität Ihres Netzwerks und kann zusätzliche Kosten verursachen.

Die Stern-Ring-Topologie ist eines der Beispiele für hybride Netzwerktopologien, die heutzutage zu finden sind. Wenn wir vom Ringteil sprechen, meinen wir damit nicht Koaxialkabel mit T-Steckern und BNC-Steckern. In einem modernen Netzwerk wird ein Glasfaserring verwendet, um Knoten über große Entfernungen miteinander zu verbinden. Diese hybride Netzwerktopologie (Ring + Stern) wird verwendet, um Netzwerke zwischen verschiedenen Gebäuden aufzubauen, die weit voneinander entfernt innerhalb einer Stadt oder in verschiedenen Städten liegen. Die Verwendung der Sterntopologie bei großen Entfernungen zwischen den Knoten ist schwierig und führt zu einem übermäßigen Verbrauch an Kabeln.

Der Vorteil des Glasfaserrings mit mehreren Leitungen ist das Fehlen eines einzigen Ausfallpunkts. Redundante optische Verbindungen bieten eine hohe Verfügbarkeit und Zuverlässigkeit. Bei einer Störung einer optischen Verbindung werden Reservekanäle verwendet. Verschiedene Glasfaserleitungen zwischen den Knoten des Kreises können über unterschiedliche geografische Routen verfolgt werden.

Glasfaser-Switches/Router, die Knoten des Rings sind, werden mit Switches/Routern verbunden, die Teil von Netzwerksegmenten mit Stern-Netzwerktopologie sind. Diese Verbindung bietet Vorteile für den Aufbau von lokalen Netzwerken. Glasfaser-Medienkonverter werden verwendet, um Switches/Router, die mit Glasfaserkabeln und entsprechenden Steckern kompatibel sind, mit Switches/Routern zu verbinden, die mit Kupferkabeln kompatibel sind, die mit den entsprechenden Steckern gecrimpt sind, wenn Ring und Stern unterschiedliche Arten von Kabeln und Netzwerkgeräten verwenden.

Arten von Kabeln

Kabel sind wichtige Komponenten der physischen Netzwerktopologie. Die Netzwerkgeschwindigkeit und die Gesamtkosten für die Netzwerkinstallation hängen von der gewählten Netzwerktopologie, den Kabeln und anderen Netzwerkgeräten ab. In diesem Blogbeitrag wurden verschiedene Kabeltypen anhand von konkreten Beispielen für die Verwendung unterschiedlicher Netzwerktopologien vorgestellt. Sehen wir uns die in diesem Blogbeitrag erläuterten, am häufigsten verwendeten Kabel für verschiedene Netzwerktopologien an, um ein besseres Verständnis der physikalischen Topologien zu erlangen.

Koaxialkabel

Das Koaxialkabel besteht aus einem zentralen Kupferdraht als Innenleiter. Für den zentralen Leiter können in verschiedenen Kabelmodellen massives Kupfer oder mehrere dünne Kupferlitzen verwendet werden. Dieser Innenleiter ist von einer Isolierschicht umgeben, die den Kernleiter schützt. Die Isolierschicht ist von einem leitfähigen Aluminiumband und einem gewebten Kupfergeflecht umgeben. Die äußere Schicht besteht aus einer schwarzen oder weißen Polymerisolierung. RG-58 ist eine beliebte Version des Koaxialkabels und hat eine Impedanz von 50 Ohm. Dieses Kabel wird auch als 10Base2-Thinnet-Kabel bezeichnet. RG im Namen steht für „Radio Guide“. Weitere Beispiele für Koaxialkabel sind RG-6, RG-8 und RG-59. Heutzutage werden Koaxialkabel verwendet, um WLAN-Antennen mit den entsprechenden Netzwerkgeräten zu verbinden (Kabeltypen 5D-FB, 8D-FB, LMR-400).

Verdrilltes Paar

Verdrillte Paarkabel werden aufgrund ihrer einfachen Handhabung, hohen Bandbreite und ihres günstigen Preises häufig für Netzwerke verwendet. Zwei separate isolierte Kupferdrähte (mit einem Durchmesser von etwa 1 mm) werden zu einem Paar verdrillt. Je nach Kabeltyp und -kategorie werden ein bis vier Paare verwendet. Der Grund für die Verdrillung ist die Reduzierung von Störsignalen. Verdrillte Paare sind mit einer externen isolierten Abschirmung ummantelt, die das Kabel vor mechanischen Beschädigungen schützt. Es gibt drei Haupttypen von Twisted-Pair-Kabeln: UTP, FTP und STP.

UTP (Unshielded Twisted Pair) ist ein Kabel, das aus Drähten und Isolatoren besteht.

FTP (Foil screened Twisted Pair) oder F/UTP ist ein Kabel, bei dem alle verdrillten Paare zusammen mit einer Metallabschirmung (Aluminiumfolie) ummantelt sind. Im Inneren des Kabels befindet sich ein zusätzlicher Einzeldraht mit einem Durchmesser von weniger als 1 mm. Dadurch unterstützen FTP-Kabel die Erdung, wenn geeignete Steckverbinder verwendet werden. Die einzelnen verdrillten Paare sind ungeschirmt.

STP (Shielded Twisted Pair) enthält eine gewebte Metallabschirmung um die verdrillten Paare. Jedes verdrillte Paar ist mit Aluminiumfolie abgeschirmt. Das gesamte Kabel ist hart und lässt sich schwerer verdrehen (das Kabel ist nicht so flexibel wie FTP und UTP). Das STP-Kabel bietet einen besseren Schutz vor elektromagnetischen Störungen und mechanischen Beschädigungen.

Heutzutage wird für die Installation von Netzwerken die Kategorie 5e oder höher verwendet. Je höher die Kategorie, desto höher ist die Datenübertragungsrate (100 MHz, 250 MHz, 500 MHz) und desto höher ist die unterstützte Datenübertragungsgeschwindigkeit. Anstelle eines UTP-Kabels können Sie ein FTP- oder STP-Kabel derselben Kategorie verwenden. UTP Cat.3 hat nur zwei verdrillte Paare. UTP Cat.5 und höher haben 4 verdrillte Paare. Das Crimpen von Kabeln ist einfach und kann von jedem durchgeführt werden, der über ein Kabelcrimpwerkzeug verfügt.

Glasfaserkabel

Glasfaserkabel bieten die geringste Latenz und decken mit einem Kabelsegment (ohne Repeater) größere Entfernungen ab. Glasfaserkabel sind dünn und bestehen aus zwei Glasschichten. Die Kernschicht besteht aus reinem Glas, das als Wellenleiter für Lichtsignale über große Entfernungen dient. Die Ummantelung ist eine Glasschicht, die den Kern umgibt und einen niedrigeren Brechungsindex als der Kern hat. Die Technologie basiert auf dem Prinzip der Totalreflexion.

Es werden Single-Mode-Faser-Kabel (SMF) und Multimode-Faser-Kabel (MMF) verwendet. Die MMF-Kabel haben einen größeren Durchmesser und werden zur Übertragung mehrerer Lichtstrahlen (oder Moden) verwendet, eignen sich jedoch besser für kurze Entfernungen. MMF-Kabel haben in der Regel eine blaue Farbe. SMF-Kabel eignen sich besser für lange Strecken und sind gelb. Beliebte Steckverbinder sind SC, FC, LC und ST.

Der Preis für Glasfaserkabel ist hoch. Das Schweißen von Glasfasern ist im Vergleich zur Verdrahtung von Twisted-Pair-Kabeln oder Koaxialkabeln schwierig. Der Preis für Transceiver, die zum Anschließen eines optischen Kabels an einen Switch oder Router erforderlich sind, verursacht zusätzliche Kosten. Die Enden der Glasfasern sollten immer sauber sein, da schon ein Staubkorn erhebliche Probleme verursachen kann.

Fazit

Dieser Blogbeitrag hat sich mit Netzwerktopologien befasst, darunter physikalische Topologien, logische Topologien und Beispiele für deren Verwendung im realen Leben. Wenn Sie ein lokales Netzwerk aufbauen müssen, verwenden Sie die Stern-Topologie, die heute die gängigste Netzwerktopologie ist, oder die Baum-Netzwerktopologie, eine hoch skalierbare Modifikation der Stern-Topologie. Die Ring- und Maschen-Topologien werden hauptsächlich von Internetdienstanbietern, Managed Services Providern und in Rechenzentren verwendet. Diese sind schwieriger zu konfigurieren. Die Vielfalt an Netzwerktopologietypen, Netzwerkgeräten, Standards und Protokollen ermöglicht es Ihnen, ein Netzwerk mit beliebiger Konfiguration in Ihrer Umgebung entsprechend Ihren Anforderungen zu installieren.

Wenn Sie ein Netzwerk installiert und Server sowie eine Virtuelle Maschine mit dem Netzwerk verbunden haben, vergessen Sie nicht, ein Backup zu konfigurieren und Ihre Daten zu schützen. NAKIVO Backup & Replication ist eine universelle Lösung für Datensicherheit, die die Sicherung von Linux-Rechnern, Windows-Rechnern, virtuellen VMware-Maschinen (VMs), Hyper-V-VMs, Oracle-Datenbanken und Office 365 über ein Netzwerk unterstützt. Herunterladen Sie die kostenlose Ausgabe von NAKIVO Backup & Replication und testen Sie das Produkt in Ihrer Umgebung.