Impulsar la continuidad empresarial a través de la Ley de Resiliencia Operativa Digital (DORA)

Si bien la digitalización ha aportado muchos beneficios, también ha aumentado la dependencia del sector financiero de las tecnologías de la información y la comunicación (TIC), lo que ha dado lugar a más riesgos digitales, como ciberataques, interrupciones de las TIC, corrupción y pérdida de datos. Para hacer frente a las amenazas a la seguridad y mejorar la resiliencia operativa en el sector financiero, la Unión Europea ratificó la DORA, la Ley de Resiliencia Operativa Digital.Este blog explora cómo la nueva normativa de la UE puede ayudar a las entidades financieras a mejorar la gestión de los riesgos de las TIC para lograr un ecosistema financiero más seguro. También aborda cómo NAKIVO puede ayudar a las instituciones financieras a cumplir con la DORA.

¿Qué es la Ley de Resiliencia Operativa Digital (DORA)?

Descripción general y finalidad de la DORA

La Ley de Resiliencia Operativa Digital (DORA) es el Reglamento europeo 2022/2554, ratificado formalmente por el Parlamento Europeo y el Consejo de la Unión Europea en noviembre de 2022. El primer borrador de la DORA se propuso en 2020 como parte del Paquete de Finanzas Digitales (DFP), que establecía la estrategia, las recomendaciones y la propuesta legislativa de la UE sobre criptoactivos, blockchain y resiliencia digital para el sector financiero.El reglamento tiene por objeto establecer un marco jurídico normalizado para las instituciones financieras de la UE y sus proveedores de TI externos con el fin de reforzar la resiliencia operativa y la seguridad de los sistemas de TIC. En otras palabras, uno de los principales objetivos de DORA es mitigar las amenazas cibernéticas, las violaciones de las TIC y las perturbaciones en el sector financiero.Las instituciones financieras y sus proveedores de TIC externos deben aplicar el marco y las normas técnicas de DORA antes del 17 de enero de 2025.

Organismos reguladores que aplican la DORA

Aunque la UE adoptó oficialmente la DORA en 2022, las Autoridades Europeas de Supervisión (AES) siguen desarrollando las normas técnicas reglamentarias (RTS) en virtud de la ley. Tres ESA —la Autoridad Bancaria Europea (EBA), la Autoridad Europea de Seguros y Pensiones de Jubilación (EIOPA) y la Autoridad Europea de Valores y Mercados (ESMA)— publicaron la versión inicial en enero de 2024 y se espera que finalicen las RTS a finales de año. Después de que las ESA presenten las RTS definitivas a la Comisión Europea, las normas serán ratificadas por el Parlamento y el Consejo.La aplicación de las RTS y la supervisión del cumplimiento recaen en las respectivas autoridades nacionales competentes, que aún no se han designado. La aplicación comenzará una vez que se hayan designado las autoridades y haya vencido el plazo de enero de 2025.

Requisitos clave de la Ley DORA

El reglamento DORA establece requisitos de seguridad para la red y los sistemas TIC de las instituciones financieras y sus proveedores externos. Estos requisitos abarcan cuatro aspectos principales de la seguridad TIC:

- Gestión de riesgos TIC (capítulo II). Hacer hincapié en la responsabilidad de la gestión ante las interrupciones de las TIC y establecer un marco común para detectar, identificar, gestionar y mitigar las amenazas a las TIC.

- Gestión, clasificación y notificación de incidentes de TIC (capítulo III). Estandarizar las obligaciones de notificación de incidentes de TIC y ampliar el alcance de los incidentes que deben notificarse a las autoridades.

- Pruebas de resiliencia operativa digital (capítulo IV) . Exigir la realización de pruebas de resiliencia basadas en el riesgo de los sistemas críticos de TIC, con pruebas de penetración avanzadas basadas en amenazas (TLPT), al menos cada tres años.

- Gestión de riesgos de terceros en materia de TIC (capítulo V). Exigir a las instituciones financieras que establezcan reglas de supervisión de riesgos para sus proveedores terceros, incluidas disposiciones relacionadas con los riesgos en sus contratos, e imponer sanciones en caso de incumplimiento.

- Intercambio de información (capítulo VI) . Introducir acuerdos de intercambio de información en los que las entidades financieras puedan intercambiar su información e inteligencia sobre amenazas cibernéticas para aumentar la concienciación sobre las nuevas amenazas y compartir estrategias de mitigación de amenazas.

¿Quién debe cumplir con la Ley de Resiliencia Operativa Digital?

Organizaciones cubiertas por la DORA

Las instituciones y entidades financieras cuyas actividades son críticas para la infraestructura del sector financiero entran en el ámbito de aplicación de la DORA:

- Entidades de crédito y de pago

- Entidades de dinero electrónico

- Proveedores de servicios de cripto

- Empresas de inversión y gestores de fondos de inversión alternativos

- Compañías de seguros y reaseguros e intermediarios

- Centros de negociación y repositorios de operaciones

- Fondos de pensiones

- Depósitos centrales de valores, contrapartes centrales y repositorios de titulización

- Proveedores de servicios, incluidos servicios como información de cuentas, presentación de informes de datos, gestión, financiación participativa

- Agencias de calificación crediticia

- Administradores de índices de referencia críticos

- Proveedores de servicios TIC de terceros, incluidos servicios en la nube proveedores

Riesgos del incumplimiento de la DORA

La DORA autoriza a los Estados miembros a decidir sobre sanciones administrativas o medidas correctivas en caso de incumplimiento. La ley también permite a los Estados miembros aplicar sanciones penales por infracciones sujetas al derecho penal nacional.Así, la DORA establece las medidas mínimas que los Estados miembros pueden aplicar para garantizar la aplicación efectiva de sus directrices, entre ellas la emisión de notas públicas y, en algunos casos, la solicitud de cese temporal o permanente de cualquier actividad que incumpla la normativa.El reglamento DORA también faculta a las AES para designar a los proveedores de servicios de terceros de TIC que son críticos para el sector financiero y nombrar a un supervisor principal para cada proveedor crítico. Los supervisores principales reciben la misma autoridad que las autoridades competentes y pueden exigir medidas correctivas y sanciones a los proveedores de TIC que incumplan la normativa. La DORA autorizó a los supervisores principales a imponer multas de hasta el 1 % del volumen de negocios medio diario mundial del proveedor de TIC en el año anterior. Esta multa puede imponerse diariamente durante un máximo de seis meses o hasta que se cumpla la normativa.

Cómo afecta la DORA a las entidades financieras y a los proveedores externos

Aunque las normas definitivas aún no se han ultimado, la DORA esboza los requisitos generales y las recomendaciones sobre cómo el sector financiero debe estandarizar sus prácticas de gestión de las TIC y sus medidas de seguridad.Si usted es un proveedor externo de TIC, como un proveedor de nube, su primer paso debe ser determinar si se le considera crítico según el artículo 31 (sección II). Los proveedores críticos están sujetos a la normativa de la DORA al igual que otras entidades financieras.La DORA exige a las instituciones financieras que midan el riesgo de los proveedores externos y estipulen la gestión de incidentes en los acuerdos de servicio. Por lo tanto, como proveedor no crítico que trabaja con organizaciones financieras, se le exigirá que mitigue los riesgos que puedan afectar a la organización financiera.

Ajustes operativos exigidos por la DORA

La DORA hace hincapié en la responsabilidad de la gestión en caso de interrupciones de las TIC y exige a las instituciones financieras que desarrollen y mantengan un marco integral para mitigar los riesgos de las TIC. El marco debe incluir lo siguiente:

- Roles y responsabilidades definidas para la gestión y el personal implicado

- Evaluación periódica de los riesgos de las TIC para identificar y realizar la supervisión de los riesgos en todos los sistemas, procesos y activos de las TIC

- Supervisión continua del sistema de las TIC para detectar posibles amenazas

- Procedimientos estructurados y detallados para prevenir, gestión y respuesta a incidentes de TIC, incluyendo planes de respuesta a incidentes y de continuidad del negocio

- Actualización y mejora continuas de las prácticas y medidas basadas en el análisis de incidentes

- Protocolos de comunicación de incidentes para clientes y otras partes interesadas, tanto externos como internos, para garantizar la transparencia y la confianza durante las interrupciones de las TIC

- Protocolos claros para informar de incidentes a los organismos reguladores y otras entidades pertinentes en función de la gravedad del incidente

Prácticas reforzadas de gestión de riesgos

Junto con la supervisión continua de los riesgos de las TIC, DORA impone la realización de pruebas periódicas de los sistemas y activos para determinar la exposición a los riesgos de las TIC. Las instituciones financieras se hacen responsables de los riesgos asociados a los proveedores de servicios TIC externos y de tratar con los proveedores que no cumplen con la normativa. Concretamente, la DORA exige a las entidades financieras que incluyan disposiciones para la gestión de los riesgos TIC en sus contratos con los proveedores con los que trabajan.La ley hace hincapié en la importancia de las estrategias de prevención, que incluyen probar las medidas de resiliencia y seguridad existentes para identificar las vulnerabilidades del sistema y los protocolos, así como el análisis y la notificación posteriores a los incidentes. La DORA también fomenta el aprendizaje en todo el sector y la organización de eventos en los que las entidades financieras puedan compartir su experiencia y conocimientos.

Mejora de las normas de ciberseguridad y protección de datos

La DORA reconoce que la ciberseguridad y la protección de datos son los principales factores que afectan a la resiliencia operativa de una organización y exige a las entidades financieras que:

- implementen medidas de seguridad como controles de acceso y cifrado

- desarrollen planes de continuidad del negocio y recuperación ante desastres

- utilicen herramientas para la supervisión continua de las amenazas a las TIC y la detección de malware en tiempo realdetección de malware en tiempo real

- garantizar actualizaciones oportunas del software y del hardware para mitigar las vulnerabilidades

- realizar evaluaciones periódicas de vulnerabilidad que incluyan pruebas de penetración y basadas en escenarios

En el caso de entornos críticos y áreas de alto riesgo, se espera que las entidades ejecuten pruebas avanzadas periódicamente, como pruebas de equipo rojo, e incluso se les exija Participar en ejercicios de prueba a nivel sectorial.

- informar rápidamente de los incidentes a las partes interesadas y a las autoridades con fines de transparencia durante los incidentes y para que otras organizaciones puedan aprender de ellos

Opiniones de expertos sobre la Ley de Resiliencia Operativa Digital

Perspectivas de los profesionales de la ciberseguridad

«La DORA exige a las instituciones financieras que desarrollen una política de seguridad de datos adecuada y una red robusta basada en un enfoque basado en el riesgo. ¿Son nuevas para el sector las prácticas que especifica la DORA? No, llevan décadas existiendo. Sin embargo, a pesar del riesgo cada vez mayor de ciberataques como el ransomware, algunas organizaciones aún no han implementado o solo han implementado parcialmente las medidas de seguridad más básicas», afirma Sergei Serdyuk, vicepresidente de NAKIVO .

Predicciones sobre el futuro de DORA

«DORA está allanando el camino para una ciberseguridad más sólida en el sector financiero. Y es de esperar que, con el tiempo, esta normativa se extienda también a otros sectores. Con la digitalización global y los avances en inteligencia artificial, más sectores y organizaciones se han visto expuestos a riesgos de ciberseguridad. En muchos casos, esto no significa una pérdida individual para la organización, ya sea financiera o de reputación, sino un mayor riesgo de perturbaciones sectoriales e intersectoriales debido a las codependencias entre organizaciones». —Sergei Serdyuk, vicepresidente de NAKIVO.

Pasos para garantizar el cumplimiento de la DORA con NAKIVO

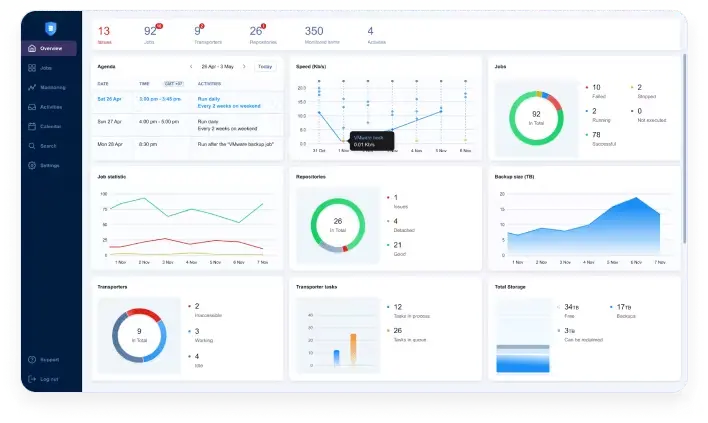

La DORA presta especial atención a los procedimientos de backup y replicación (artículos 11-12), ya que afectan directamente a la disponibilidad, la continuidad y la seguridad de los datos de la empresa. La DORA obliga a las entidades a garantizar la seguridad de la transferencia de datos y a minimizar el riesgo de corrupción y pérdida de datos, así como las malas prácticas de gestión de datos y los errores humanos.NAKIVO Backup & Replication es una solución integral de protección de datos que le permite realizar copias de seguridad, replicar, configurar y automatizar flujos de trabajo de recuperación ante desastres y supervisar las cargas de trabajo desde una única interfaz basada en web.La solución es compatible con entornos virtuales, en la nube, físicos, NAS, SaaS e híbridos, lo que la convierte en una opción ideal para ayudar a entidades financieras de diferentes tamaños a garantizar una protección de datos de primer nivel. La solución funciona a la perfección con diversos tipos de almacenamiento , incluidos dispositivos de desduplicación y dispositivos NAS, nubes públicas, plataformas en la nube compatibles con S3 y cintas, para garantizar el nivel de flexibilidad necesario para las diferentes necesidades empresariales y de cumplimiento normativo.

Realización de una evaluación inicial de cumplimiento

Realice un análisis de deficiencias para identificar las áreas en las que pueden ser necesarias mejoras para cumplir con la normativa DORA. Céntrese en las cuatro áreas clave que hemos mencionado anteriormente:

- Gestión de riesgos de las TIC

- Gestión, clasificación y notificación de incidentes de las TIC

- Pruebas de resiliencia operativa digital

- Gestión de riesgos de terceros de las TIC-gestión de riesgos

Desarrollo de una estrategia de cumplimiento de DORA

Al desarrollar una estrategia de cumplimiento de DORA, debe haber una hoja de ruta anual con pasos, objetivos y prioridades definidos. La estrategia variará en función de la complejidad de la infraestructura de TI de la organización y de su nivel actual de resiliencia frente a las amenazas digitales.La DORA exige a las organizaciones financieras que dispongan de planes adecuados de continuidad del negocio, planes de respuesta y recuperación de las TIC y que realicen una evaluación del impacto en el negocio (BIA) de su exposición a perturbaciones graves.La DORA también exige a las organizaciones que dispongan de al menos un sitio secundario remoto (un sitio de recuperación ante desastres) para garantizar la continuidad de las operaciones críticas del negocio cuando el sitio principal esté inactivo. Para minimizar el tiempo de inactividad y limitar las interrupciones o pérdidas, una organización debe desarrollar un plan de recuperación ante desastres que incluya lo siguiente: El alcance de los backups y la recuperación ante desastres basado en la importancia de los componentes de software y hardware y los datos almacenados; Las dependencias entre los componentes de TI y el orden de recuperación de las máquinas virtuales;

Cumplimiento de la normativa DORA con NAKIVO

Las funciones avanzadas de la solución NAKIVO pueden ayudarle a minimizar los esfuerzos de cumplimiento de la normativa DORA y automatizar la mayoría de los procesos relacionados con la ciberseguridad. Para ayudarle a navegar mejor por todos los usos prácticos, a continuación le mostramos cómo puede abordar los requisitos de seguridad específicos de DORA utilizando la solución NAKIVO:

- Resiliencia de los datos (artículo 9). La solución NAKIVO le permite cumplir fácilmente la regla de backup 3-2-1 para una mejor resiliencia de los datos. Según esta regla, debe almacenar al menos 3 copias de sus datos de backup en 3 ubicaciones diferentes; 2 copias deben ser externas y 1 en la nube.

- Integridad de los datos (artículo 12). Con los backups y réplicas coherentes con las aplicaciones, puede estar seguro de que los datos de las aplicaciones son coherentes, incluso cuando el backup se realiza mientras la aplicación está ejecutándose. La solución también admite backups de Oracle DB, aplicaciones de Microsoft como Active Directory y Exchange Server, así como aplicaciones y servicios de Microsoft 365 (Teams, Exchange Online, SharePoint Online, OneDrive para la Empresa).

- Resiliencia frente al ransomware y otras amenazas cibernéticas (artículo 9). La solución de NAKIVO le permite crear backups inmutables de forma local, en la nube o en dispositivos HYDRAstor para garantizar que nadie pueda alterar o eliminar sus datos. También puede aprovechar el aislamiento físico enviando copias de backup a cintas o cualquier otro almacenamiento extraíble al que los ciberdelincuentes no puedan acceder a través de la red. La solución también le permite analizar las copias de backup en busca de malware antes de la recuperación, para que pueda estar seguro de que los datos de la copia de backup no están infectados.

- Cifrado de extremo a extremo (artículo 9). Con la solución de NAKIVO, puede cifrar los datos de copia de seguridad antes de que salgan de la máquina de origen y cifrar la red y los repositorios de backups para garantizar que sus datos estén seguros tanto en tránsito como en reposo.

- Prevención de accesos no autorizados y mecanismos de autenticación sólidos (artículo 9). Puede proteger todas las copias de seguridad y los flujos de trabajo de protección de datos con control de accesos basado en roles y autenticación multifactorial.

- Supervisión de amenazas en tiempo real (artículo 10) . La mejor manera de garantizar la detección de anomalías en tiempo real es utilizar un software antimalware completo. Sin embargo, la solución de NAKIVO cuenta con funciones que pueden ayudarle a mejorar la supervisión de amenazas. Por ejemplo, con la función de supervisión del entorno para VMware , puede detectar problemas y actividades sospechosas antes de que se conviertan en un problema mayor. La función permite la supervisión en tiempo real de todas las métricas de rendimiento, incluyendo el uso de la CPU, la RAM y el disco, para que pueda detectar rápidamente cualquier consumo inusual.

- Resiliencia operativa frente a riesgos de TIC y tiempo de inactividad mínimo en caso de interrupciones (artículos 11-12) . La avanzada función de restauración del entorno de NAKIVO le permite automatizar y probar los flujos de trabajo de restauración del entorno . Puede configurar secuencias automatizadas y activarlas con un solo clic durante los desastres para cambiar instantáneamente a las réplicas ubicadas en un sitio secundario.

- Pruebas periódicas de los flujos de trabajo y protocolos de restauración ante desastres (artículo 12). Para garantizar que la recuperación sea fluida y se cumplan los objetivos durante el desastre, puede programar pruebas periódicas de los flujos de trabajo de conmutación por error y conmutación por recuperación en un modo de prueba que no interrumpa sus actividades de producción. Las pruebas le permiten comprobar la secuencia de acciones y verificar la conectividad de la red.

Resumen

La Ley de Resiliencia Operativa Digital supone un salto estratégico hacia un sector financiero más resiliente y unas operaciones financieras más seguras. Al imponer la aplicación de las prácticas recomendadas de ciberseguridad y fomentar el aprendizaje y la concienciación, la ley ayuda a las instituciones financieras a hacer frente a las amenazas actuales y a los retos futuros, al tiempo que establece un punto de referencia para otros sectores.Haga de NAKIVO parte de su viaje hacia un sistema TIC más resiliente.